Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

Os clientes teñen requisitos de privacidade e cumprimento de datos para protexer os seus datos cifrando os seus datos en repouso. Isto protexe os datos da exposición no caso de que se roube unha copia da base de datos. Co cifrado de datos en repouso, os datos da base de datos roubados están protexidos e non se poden restaurar noutro servidor sen a clave de cifrado.

Todos os datos dos clientes almacenados en Power Platform están cifrados en repouso con claves de cifrado fortes xestionadas por Microsoft por defecto. Microsoft almacena e xestiona a clave de cifrado da base de datos para todos os teus datos para que ti non teñas que facelo. Con todo, Power Platform proporciona esta clave de cifrado xestionada polo cliente (CMK) para o control adicional de protección de datos, onde podes autoxestionar a clave de cifrado da base de datos asociada ao teu entorno Microsoft Dataverse. Isto permíteche rotar ou cambiar a clave de cifrado baixo demanda e tamén che permite impedir o acceso de Microsoft aos datos dos teus clientes cando revogues a clave de acceso aos nosos servizos en calquera momento.

Para obter máis información sobre as claves xestionadas polo cliente en Power Platform, vexa o vídeo sobre as claves xestionadas polo cliente.

Estas operacións de clave de cifrado están dispoñibles coa clave xestionada polo cliente (CMK):

- Crea unha clave RSA (RSA-HSM) do teu Azure caixa forte de chaves.

- Crea unha política empresarial para a túa clave. Power Platform

- Concede permiso á política da empresa para acceder ao teu almacén de claves. Power Platform

- Concede ao administrador do servizo Power Platform a lectura da política da empresa.

- Aplica a clave de cifrado ao teu entorno.

- Reverter/eliminar o cifrado CMK do ambiente a unha clave xestionada por Microsoft.

- Cambia a clave creando unha nova política empresarial, eliminando o ambiente de CMK e reaplicando CMK coa nova política empresarial.

- Bloquea os entornos CMK revogando o almacén de claves CMK e/ou os permisos de clave.

- Aplica unha clave CMK.

Actualmente, todos os datos dos teus clientes almacenados só nas seguintes aplicacións e servizos pódense cifrar cunha clave xestionada polo cliente:

Nube comercial

- Dataverse (Solucións personalizadas e servizos de Microsoft)

- Dataverse Copilot para aplicacións baseadas en modelos

- Power Automate

- Chat para Dynamics 365

- Dynamics 365 Sales

- Atención ao Cliente de Dynamics 365

- Dynamics 365 Customer Insights - Datos

- Dynamics 365 Field Service

- Dynamics 365 Retail

- Dynamics 365 Finance (Finanzas e operacións)

- Dynamics 365 Intelligent Order Management (Finanzas e operacións)

- Dynamics 365 Project Operations (Finanzas e operacións)

- Dynamics 365 Supply Chain Management (Finanzas e operacións)

- Estudio Copilot

Nube soberana - GCC High

- Dataverse (Solucións personalizadas e servizos de Microsoft)

- Dataverse Copilot para aplicacións baseadas en modelos

- Chat para Dynamics 365

- Dynamics 365 Sales

- Atención ao Cliente de Dynamics 365

- Dynamics 365 Customer Insights - Datos

- Estudio Copilot

Nota

- Póñase en contacto cun representante para obter información sobre o soporte de claves xestionado polo cliente para servizos que non aparecen na lista anterior.

- Nuance O IVR conversacional e o contido de benvida do creador están excluídos do cifrado de claves xestionado polo cliente. ...

- A configuración de conexión para os conectores continúa cifrada cunha clave xestionada por Microsoft.

- As configuracións do entorno de Power Platform continúan cifradas cunha clave xestionada por Microsoft.

- O CMK configurado non cifra os datos enviados desde Copilot Studio como parte do rexistro de auditoría de seguridade do Agent 365.

- Os nomes de visualización, descricións e metadatos de conexión de Power Apps continúan cifrados cunha clave xestionada por Microsoft.

- A ligazón dos resultados da descarga e outros datos xerados pola aplicación do verificador de solucións durante unha comprobación de solucións continúan cifrados cunha clave xestionada por Microsoft.

Os entornos con aplicacións de finanzas e operacións onde a integración está habilitada tamén poden cifrarse. Power Platform Os entornos financeiros e de operacións sen integración seguen a usar a clave predeterminada xestionada por Microsoft para cifrar os datos. Power Platform Máis información en Cifrado en aplicacións de finanzas e operacións.

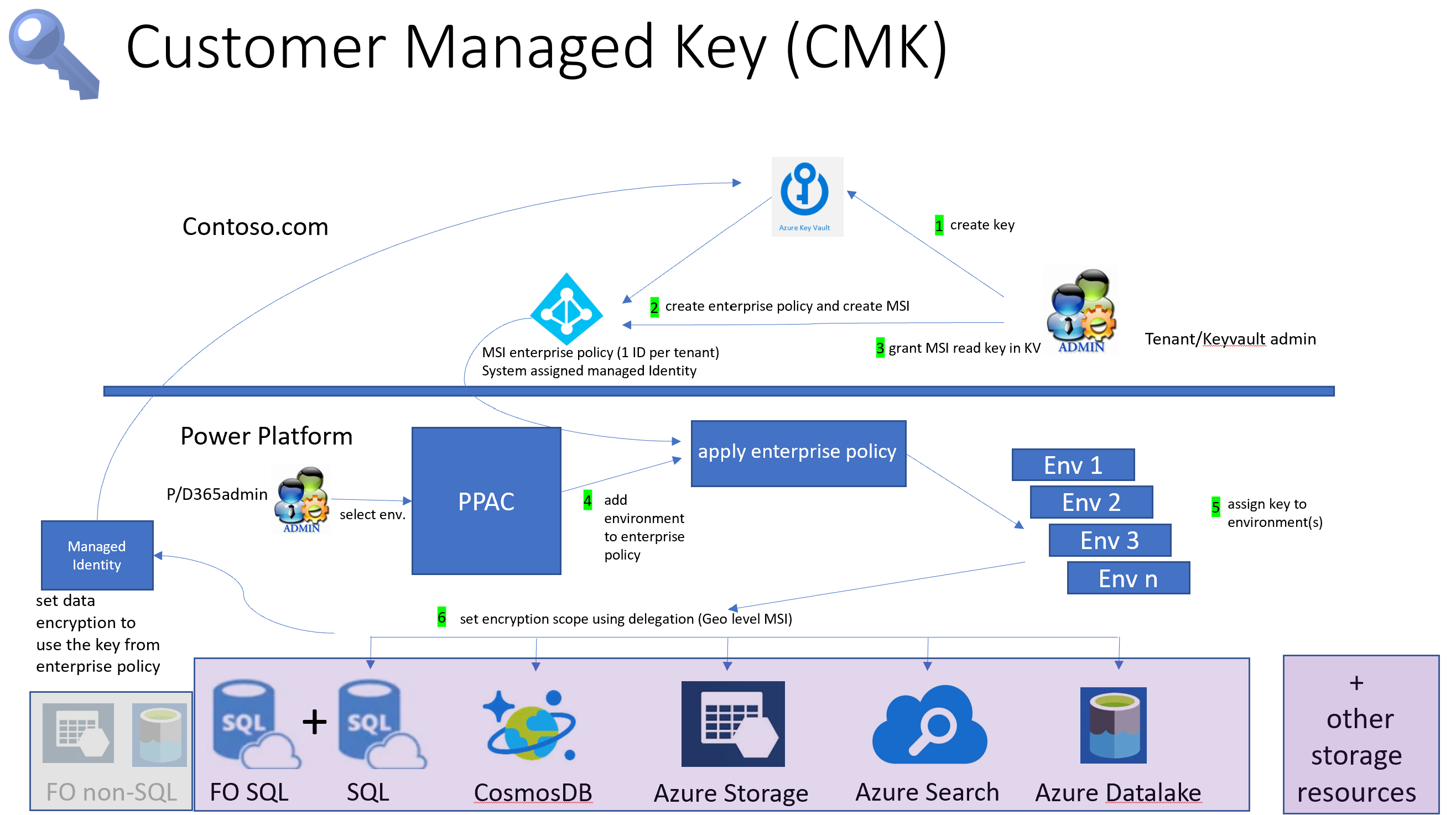

Introdución á clave xestionada polo cliente

Coa clave xestionada polo cliente, os administradores poden proporcionar a súa propia chave de cifrado desde o seu propio Azure Key Vault aos servizos de almacenamento de Power Platform para cifrar os datos dos seus clientes. Microsoft non ten acceso directo ao teu Azure Key Vault. Para que os servizos de Power Platform accedan á clave de cifrado desde o teu Azure Key Vault, o administrador crea unha política empresarial de Power Platform, que fai referencia á clave de cifrado e concede a esta política empresarial acceso para ler a clave desde o teu Azure Key Vault.

O administrador do servizo pode engadir entornos á política da empresa para comezar a cifrar todos os datos dos clientes no entorno coa túa clave de cifrado. Power Platform Dataverse Os administradores poden cambiar a clave de cifrado do ambiente creando outra política empresarial e engadindo o ambiente (despois de eliminalo) á nova política empresarial. Se o ambiente xa non precisa cifrarse coa clave xestionada polo cliente, o administrador pode eliminar o ambiente da política empresarial para reverter o cifrado de datos de novo á clave xestionada por Microsoft. Dataverse

O administrador pode bloquear os entornos clave xestionados polo cliente revogando o acceso clave da política empresarial e desbloquear os entornos restaurando o acceso clave. Máis información: Bloquear entornos revogando o acceso ao almacén de claves e/ou aos permisos de acceso ás claves

Para simplificar as tarefas de xestión clave, estas divídense en tres áreas principais:

- Crear clave de cifrado.

- Crear unha política empresarial e conceder acceso.

- Xestionar o cifrado do ambiente.

Aviso

Cando os entornos están bloqueados, ninguén pode acceder a eles, incluído o soporte técnico de Microsoft. Os entornos bloqueados desactívanse e poden producirse perdas de datos.

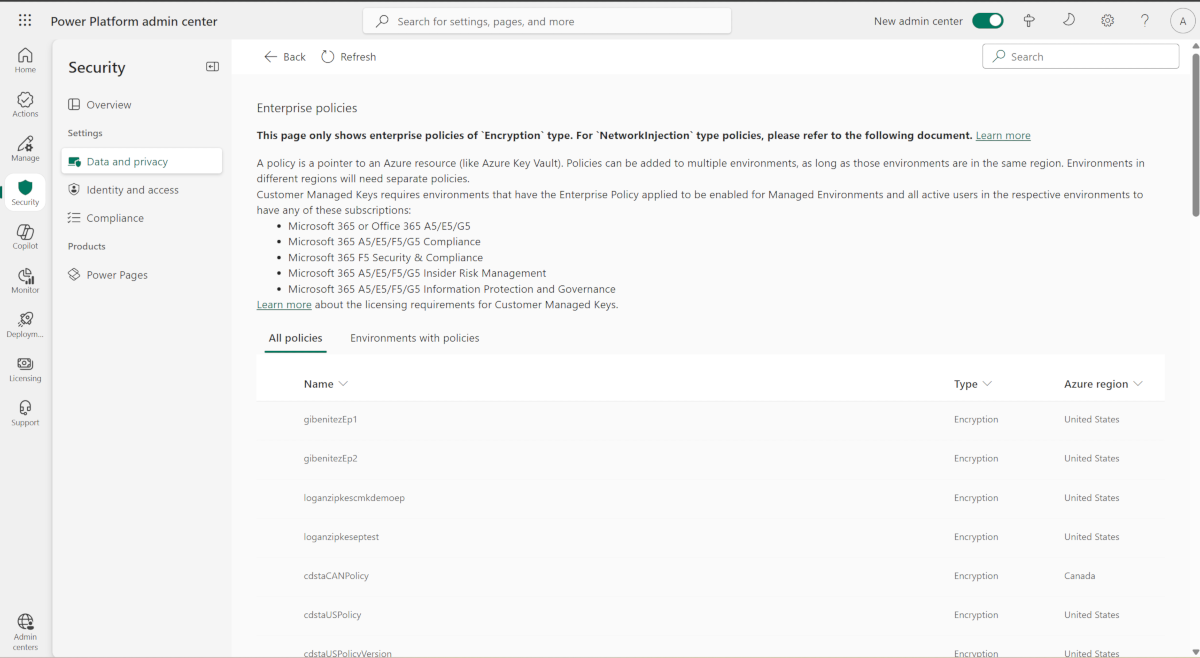

Requisitos de licenza para a clave xestionada polo cliente

A política de claves xestionadas polo cliente só se aplica en entornos que están activados para entornos xestionados. Os Entornos Xestionados están incluídos como dereito en licenzas independentes de Power Apps, Power Automate, Microsoft Copilot Studio, Power Pages e Dynamics 365 que outorgan dereitos de uso premium. Aprende máis sobre as licenzas Managed Environment, coa visión xeral Licensing para Microsoft Power Platform.

Ademais, o acceso ao uso de clave xestionada polo cliente para Microsoft Power Platform e Dynamics 365 require que os usuarios nos ambientes onde se aplica a política de clave de cifrado teñan unha destas subscricións:

- Microsoft 365 ou Office 365 A5/E5/G5

- Cumprimento Microsoft 365 A5/E5/F5/G5

- Microsoft 365 F5 Seguridade e Cumprimento

- Microsoft 365 A5/E5/F5/G5 Protección e Gobernanza da Información

- Microsoft 365 A5/E5/F5/G5 Xestión de Riscos Internos

Máis información sobre estas licenzas.

Comprende o risco potencial ao xestionar a túa chave

Como con calquera aplicación empresarial importante, o persoal da súa organización que teña acceso de nivel administrativo debe ser de confianza. Antes de utilizar a funcionalidade de xestión de chaves, debe comprender os riscos relacionados coa xestión de chaves de cifraxe da base de datos. É concebible que un administrador malicioso (unha persoa á que se lle concedeu ou obtivo acceso a nivel de administrador coa intención de prexudicar a seguridade ou os procesos empresariais dunha organización) que traballa dentro da súa organización poida usar a funcionalidade de xestión de claves para crear unha clave e usala para bloquear os seus entornos no arrendatario.

Teña en conta a seguinte secuencia de eventos.

O administrador malicioso da caixa forte de chaves crea unha clave e unha política empresarial no portal de Azure. O administrador de Azure Key Vault vai ao centro de administración de Power Platform e engade ambientes á política empresarial. O administrador malicioso volve entón ao portal de Azure e revoga o acceso clave á política empresarial, bloqueando así todos os contornos. Isto provoca interrupcións empresariais xa que todos os entornos se volven inaccesibles e, se este evento non se resolve, é dicir, se non se restaura o acceso clave, os datos do entorno poden perderse.

Nota

- Azure Key Vault ten salvagardas integradas que axudan a restaurar a clave, que requiren activadas as opcións Soft Delete e Purge key vault.

- Outra salvagarda a ter en conta é asegurarse de que haxa separación de tarefas nas que o administrador de Azure Key Vault non teña acceso ao centro de administración de Power Platform.

Separación de tarefas para mitigar o risco

Esta sección describe as tarefas das funcionalidades clave xestionadas polo cliente das que é responsable cada rol de administrador. Separar estas tarefas axuda a mitigar o risco que implican as claves xestionadas polo cliente.

Azure Key Vault e tarefas de administración de servizos de Power Platform/Dynamics 365

Para habilitar chaves xestionadas polo cliente, primeiro o administrador do bóveda de chaves crea unha clave no arquivo de chaves de Azure e crea unha política empresarial de Power Platform. Cando se crea a política empresarial, créase unha identidade xestionada especial para Microsoft Entra ID. A continuación, o administrador do bóveda de chaves regresa ao bóveda de chaves de Azure e concede á política empresarial/identidade xestionada acceso á clave de cifrado.

O administrador do vault de chaves concede entón ao administrador de servizos Power Platform/Dynamics 365 acceso de lectura á política empresarial. Unha vez concedido o permiso de lectura, o administrador de servizos de Power Platform/Dynamics 365 pode ir ao Centro de Administración de Power Platform e engadir contornos á política empresarial. Todos os datos dos clientes dos entornos engadidos cífranse coa clave xestionada polo cliente vinculada a esta política empresarial.

Requisitos previos

- Unha subscrición de Azure que inclúe módulos de seguridade xestionada de hardware Azure Key Vault ou Azure Key Vault.

- Un Microsoft Entra ID con:

- Permiso do colaborador para a subscrición a Microsoft Entra.

- Permiso para crear un Azure Key Vault e unha chave.

- Acceso para crear un grupo de recursos. Isto é necesario para configurar o almacén de claves.

Crea a clave e concede acceso usando Azure Key Vault

O administrador de Azure Key Vault realiza estas tarefas en Azure.

- Crea unha subscrición de pago en Azure e Key Vault. Ignora este paso se xa tes unha subscrición que inclúa Azure Key Vault.

- Vai ao servizo Azure Key Vault e crea unha chave. Máis información: Crear unha clave no almacén de claves

- Activa o servizo de políticas empresariais de Power Platform para a túa subscrición a Azure. Fai isto só unha vez. Máis información: Activa o servizo de políticas empresariais Power Platform para a túa subscrición Azure

- Crear unha Power Platform política empresarial. Máis información: Crear política empresarial

- Conceder permisos de política empresarial para acceder ao almacén de claves. Máis información: Conceder permisos de política empresarial para acceder ao almacén de claves

- Concede permiso aos administradores de Power Platform e Dynamics 365 para ler a política empresarial. Máis información: Conceder ao Power Platform privilexio de administrador para ler a política da empresa

Power Platform/Dynamics 365 administración de servizos Tarefas do centro de administración Power Platform

Requisito previo

O administrador de Power Platform debe estar asignado ao rol de administrador de Power Platform ou Dynamics 365 Service Microsoft Entra.

Xestionar o cifrado do ambiente no centro de administración Power Platform

O administrador xestiona as tarefas clave xestionadas polo cliente relacionadas co ambiente no centro de administración. Power Platform Power Platform

- Engade os Power Platform entornos á política da empresa para cifrar os datos coa clave xestionada polo cliente. Máis información: Engadir un ambiente á política da empresa para cifrar os datos

- Eliminar os entornos da política empresarial para devolver o cifrado á clave xestionada por Microsoft. Máis información: Eliminar entornos da política para volver á clave xestionada por Microsoft

- Cambia a clave eliminando ambientes da política empresarial antiga e engadindo ambientes a unha nova política empresarial. Máis información: Crear unha clave de cifrado e conceder acceso

- Se estás a usar a funcionalidade de clave de cifrado autoxestionada anterior, podes migrar a túa clave á clave xestionada polo cliente. Máis información en Xestionar a súa clave de cifrado xestionada polo cliente.

Crear unha clave de cifrado e conceder acceso

Crea unha subscrición de pago de Azure e unha caixa forte de chaves

En Azure, realiza os seguintes pasos:

Crea unha subscrición Pay-as-you-go ou a súa equivalente a Azure. Este paso non é necesario se o arrendatario xa ten unha subscrición.

Crear un grupo de recursos. Máis información: Crear grupos de recursos

Nota

Crea ou usa un grupo de recursos que teña unha localización, por exemplo, no Centro dos EUA, que coincida coa rexión do entorno Power Platform, como Estados Unidos.

Crea un almacén de claves coa subscrición de pago que inclúe protección contra eliminación temporal e purga co grupo de recursos que creaches no paso anterior.

Importante

Para garantir que o seu ambiente estea protexido contra a eliminación accidental da clave de cifrado, o almacén de claves debe ter activada a protección contra a eliminación suave e a purga. Non poderás cifrar o teu entorno coa túa propia clave sen activar esta configuración. Máis información: Azure Key Vault visión xeral de eliminación suave Máis información: Crea unha cámara clave usando Azure portal

Crear unha clave no almacén de claves

- Asegúrate de que cumpres os requisitos previos.

- Vai ao portal Azure>Key Vault e localiza o key vault onde queres xerar unha clave de cifrado.

- Verifica a configuración do Azure Key Vault:

- Seleccione Propiedades en Configuración.

- En Eliminación temporal, defina ou verifique que estea definida como A eliminación temporal está activada neste almacén de claves .

- En Protección contra purgas, defina ou verifique que Activar a protección contra purgas (impoñer un período de retención obrigatorio para as bóvedas e os obxectos da bóveda eliminados) estea activada.

- Se fixeches cambios, selecciona Gardar.

Crear claves RSA

Crea ou importa unha clave que teña estas propiedades:

- Nas páxinas de propiedades Key Vault, selecciona Keys.

- Seleccione Xerar ou importar.

- Na pantalla Crear unha clave define os seguintes valores e, a seguir, selecciona Crear.

- Opcións: Xerar

- Nome: Introduza un nome para a clave

- Tipo de clave: RSA

- Tamaño da chave RSA: 2048 ou 3072

Importante

Se defines unha data de caducidade na túa clave e a clave caducou, todos os entornos que estean cifrados con esta clave estarán inactivos. Configura an alerta para monitorizar os certificados de caducidade con notificacións por correo electrónico para o administrador local de Power Platform e Azure administrador da caixa forte de chaves como recordatorio para renovar a data de caducidade. Isto é importante para evitar calquera interrupción imprevista do sistema.

Importar claves protexidas para módulos de seguranza de hardware (HSM)

Podes usar as túas claves protexidas para módulos de seguranza de hardware (HSM) para cifrar os teus entornos. Power Platform Dataverse As túas claves protexidas por HSM deben importarse ao almacén de claves para que se poida crear unha política empresarial. ... Para máis información, véxase HSMs soportadosImportar claves protexidas por HSM para Key Vault (BYOK).

Crea unha chave no Azure Key Vault Managed HSM

Podes usar unha chave de cifrado creada a partir do Azure Key Vault Managed HSM para cifrar os datos do teu entorno. Isto ofrécelle compatibilidade con FIPS 140-2 Nivel 3.

Crear claves RSA-HSM

Asegúrate de que cumpres os requisitos previos.

Vai ao portal Azure.

Crear un HSM xestionado:

Activa a *protección contra purgas* no teu HSM xestionado.

Concede o rol de Usuario criptográfico de HSM xestionado á persoa que creou o almacén de claves de HSM xestionado.

- Accede á caixa forte de claves HSM xestionada no portal Azure.

- Vaia a RBAC local e seleccione + Engadir.

- Na lista despregable Rol , seleccione o rol Usuario de cifrado de HSM xestionado na páxina Asignación de roles .

- Selecciona Todas as claves en Ámbito.

- Seleccione Seleccionar principal de seguranza e, a seguir, seleccione o administrador na páxina Engadir principal .

- Seleccione Crear.

Crear unha clave RSA-HSM:

- Opcións: Xerar

- Nome: Introduza un nome para a clave

- Tipo de chave: RSA-HSM

- Tamaño da chave RSA: 2048

Nota

Tamaños de clave RSA-HSM compatibles: 2048 bits e 3072 bits.

Cifra o teu entorno cunha chave de Azure Key Vault cun enlace privado

Podes actualizar a rede do teu Azure Key vault activando un punto final privado e usar a clave no Key Vault para cifrar os teus entornos Power Platform.

Podes crear un novo almacén de claves e establecer unha conexión de ligazón privada ou establecer unha conexión de ligazón privada a un almacén de claves existentee crear unha clave a partir deste almacén de claves e usala para cifrar o teu entorno. Tamén podes establecer unha conexión de ligazón privada a un almacén de claves existente despois de crear xa unha clave e usala para cifrar o teu entorno.

Cifrar datos coa clave do almacén de claves con ligazón privada

Crea un Azure Key Vault con estas opcións:

- Activar a protección contra purgas

- Tipo de clave: RSA

- Tamaño da clave: 2048 ou 3072

Copie o URL do almacén de claves e o URL da clave de cifrado que se usarán para crear a política empresarial.

Nota

Unha vez que engadas un extremo privado ao teu almacén de claves ou desactives a rede de acceso público, non poderás ver a clave a menos que teñas o permiso axeitado.

Crea unha rede virtual.

Volve á túa caixa forte de chaves e engade conexións privadas ao teu Azure Key Vault.

Nota

Debe seleccionar a opción Desactivar o acceso público de rede e activar Permitir que os servizos de confianza de Microsoft ignoren esta excepción de cortafuegos .

Crear unha Power Platform política empresarial. Máis información: Crear política empresarial

Conceder permisos de política empresarial para acceder ao almacén de claves. Máis información: Conceder permisos de política empresarial para acceder ao almacén de claves

Concede permiso aos administradores de Power Platform e Dynamics 365 para ler a política empresarial. Máis información: Conceder ao Power Platform privilexio de administrador para ler a política da empresa

Power Platform O administrador do centro de administración selecciona o ambiente para cifrar e activar o ambiente xestionado. Máis información: Activar a adición do entorno xestionado á política da empresa

Power Platform Centro de administración O administrador engade o ambiente xestionado á política empresarial. Máis información: Engadir un ambiente á política da empresa para cifrar os datos

Activa o servizo de políticas empresariais de Power Platform para a túa subscrición a Azure

Rexístrate Power Platform como provedor de recursos. Só necesitas facer esta tarefa unha vez por cada subscrición de Azure onde resida a túa cámara de chaves de Azure. Necesitas ter dereitos de acceso á subscrición para rexistrar o provedor de recursos.

- Inicia sesión no portal Azure e vai a Subscription>Provedores de recursos.

- Na lista de Provedores de recursos, busque Microsoft.PowerPlatform e Rístreo .

Crear política empresarial

- Instalar PowerShell MSI. Máis información: Instala PowerShell en Windows, Linux e macOS

- Despois de instalar o PowerShell MSI, volve a Desprega unha plantilla personalizada en Azure.

- Selecciona a ligazón Crea o teu propio modelo no editor .

- Copia este modelo JSON nun editor de texto como o Bloco de notas. Máis información: Modelo JSON de política empresarial

- Substitúe os valores no modelo JSON para: EnterprisePolicyName, localización onde se debe crear EnterprisePolicy , keyVaultId e keyName. Máis información: Definicións de campo para o modelo json

- Copia a plantilla actualizada desde o teu editor de texto e logo pégaa na plantilla Editar do Despregamento personalizado en Azure, e selecciona Gardar.

- Seleccione unha Subscrición e un grupo de recursos onde se creará a política empresarial.

- Selecciona Revisar + crear e, a seguir, selecciona Crear.

Iníciase unha implementación. Cando remate, créase a política da empresa.

Modelo JSON de política empresarial

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {},

"resources": [

{

"type": "Microsoft.PowerPlatform/enterprisePolicies",

"apiVersion": "2020-10-30",

"name": {EnterprisePolicyName},

"location": {location where EnterprisePolicy needs to be created},

"kind": "Encryption",

"identity": {

"type": "SystemAssigned"

},

"properties": {

"lockbox": null,

"encryption": {

"state": "Enabled",

"keyVault": {

"id": {keyVaultId},

"key": {

"name": {keyName}

}

}

},

"networkInjection": null

}

}

]

}

Definicións de campo para o modelo JSON

nome. Nome da política da empresa. Este é o nome da política que aparece no Power Platform Centro de administración.

localización. Un dos seguintes. Esta é a localización da política da empresa e debe corresponder coa rexión do ambiente: Dataverse

- Estados Unidos

- Sudáfrica

- Reino Unido

- Xapón

- India

- Francia

- Europa

- Alemaña

- Suíza

- Canadá

- Brasil

- Australia

- Asia

- Emiratos Árabes Unidos

- Corea

- Noruega

- Singapur

- Suecia

Copia estes valores desde as propiedades da túa cámara clave no portal de Azure:

- keyVaultId: Vaia a Almacéns de claves> seleccione o seu almacén de claves >Visión xeral. Xunto a Elementos básicos selecciona Vista JSON. Copia o ID do recurso no portapapeis e pega todo o contido no teu modelo JSON.

- keyName: Vaia a Almacéns de claves> seleccione o seu almacén de claves >Chaves. Fíxate no nome da clave e escribe o nome no modelo JSON.

Conceder permisos de política empresarial para acceder ao almacén de claves

Unha vez creada a política empresarial, o administrador do almacén de claves concede á identidade xestionada da política empresarial acceso á clave de cifrado.

- Inicia sesión no portal Azure e vai a Chaves.

- Seleccione o almacén de claves onde se asignou a clave á política da empresa.

- Seleccione a lapela Control de acceso (IAM) e, a seguir, seleccione + Engadir.

- Seleccione Engadir asignación de roles na lista despregable,

- Busca Key Vault Crypto Service Encryption User e seleccionao.

- Seleccione Seguinte.

- Seleccionar + Seleccionar membros.

- Busca a política de empresa que creaches.

- Seleccione a política da empresa e, a seguir, escolla Seleccionar.

- Selecciona Revisar + asignar.

A configuración de permisos anterior baséase no modelo Permisos do control de acceso baseado en roles Azure do teu arquivo de chaves. Se o almacén de claves está configurado como Política de acceso ao almacén, recoméndase que migre ao modelo baseado en roles. Para conceder acceso á política da súa empresa ao almacén de claves mediante a Política de acceso ao almacén, cree unha política de acceso, seleccione Obter en Operacións de xestión de claves e Desembalar clave e Axustar clave en Operacións criptográficas.

Nota

Para evitar interrupcións non planificadas do sistema, é importante que a política da empresa teña acceso á clave. Asegúrese de que:

- O almacén de chaves está activo.

- A chave está activa e non caducou.

- A clave non se elimina.

- Os permisos clave anteriores non están revogados.

Os entornos que usan esta clave están desactivados cando a clave de cifrado non é accesible.

Conceder ao Power Platform administrador privilexio para ler a política da empresa

Os administradores que teñen roles de administración en Dynamics 365 ou Power Platform poden acceder ao centro de administración de Power Platform para asignar contornos á política empresarial. Para acceder ás políticas empresariais, o administrador con acceso ao Azure key vault debe conceder o rol Reader ao administrador de Power Platform. Unha vez concedido o rol Reader, o administrador de Power Platform pode ver as políticas empresariais no centro de administración de Power Platform.

Nota

Só os administradores de Power Platform e Dynamics 365 aos que se lles concede o papel de lector na política empresarial poden engadir un ambiente á política. Outros administradores de Power Platform ou Dynamics 365 poden ver a política empresarial pero reciben un erro cando intentan Engadir ambiente á política.

Conceder o rol de lector a un administrador Power Platform

- Inicia sesión no portal Azure.

- Copia o ID do obxecto do administrador de Power Platform ou Dynamics 365. Para facer isto:

- Vai á área Users en Azure.

- Na lista Todos os usuarios, atopa o usuario con permisos de Power Platform ou administrador Dynamics 365 usando Search users.

- Abre o rexistro do usuario e, na lapela Visión xeral , copia o ID do obxecto do usuario. Pega isto nun editor de texto como o Bloc de notas para máis tarde.

- Copie o ID do recurso da política empresarial. Para facer isto:

- Vai a Resource Graph Explorer en Azure.

- Introduza

microsoft.powerplatform/enterprisepoliciesna caixa Busca e, a seguir, seleccione o recurso microsoft.powerplatform/enterprisepolicies . - Seleccione Executar consulta na barra de comandos. Móstrase unha lista de todas as políticas da empresa. Power Platform

- Localiza a política da empresa onde queres conceder acceso.

- Desprácese á dereita da política da empresa e seleccione Ver detalles.

- Na páxina Detalles , copia o id.

- Comeza Azure Cloud Shell e executa o seguinte comando que substitúe objId polo ID de obxecto do usuario e EP Resource Id polo ID

enterprisepoliciescopiado nos pasos anteriores:New-AzRoleAssignment -ObjectId { objId} -RoleDefinitionName Reader -Scope {EP Resource Id}

Xestionar o cifrado do ambiente

Para xestionar o cifrado do ambiente, necesitas os seguintes permisos:

- Usuario activo de Microsoft Entra que ten un rol de seguridade de administrador en Power Platform e/ou Dynamics 365.

- Usuario de Microsoft Entra que ten un rol de administrador de servizos en Power Platform ou Dynamics 365.

O administrador do almacén de claves notifica ao administrador Power Platform que se creou unha clave de cifrado e unha política empresarial e proporciona a política empresarial ao administrador Power Platform . Para activar a clave xestionada polo cliente, o administrador Power Platform asigna os seus entornos á política empresarial. Unha vez asignado e gardado o ambiente, Dataverse inicia o proceso de cifrado para definir todos os datos do ambiente e cifralos coa clave xestionada polo cliente.

Activar a adición de ambiente xestionado á política da empresa

- Inicie sesión no Centro de administración de Power Platform.

- No panel de navegación, selecciona Xestionar.

- No panel Xestionar , seleccione Entornos e, a seguir, seleccione un entorno da lista de entornos dispoñibles.

- Seleccione Activar entornos xestionados.

- Seleccione Activar.

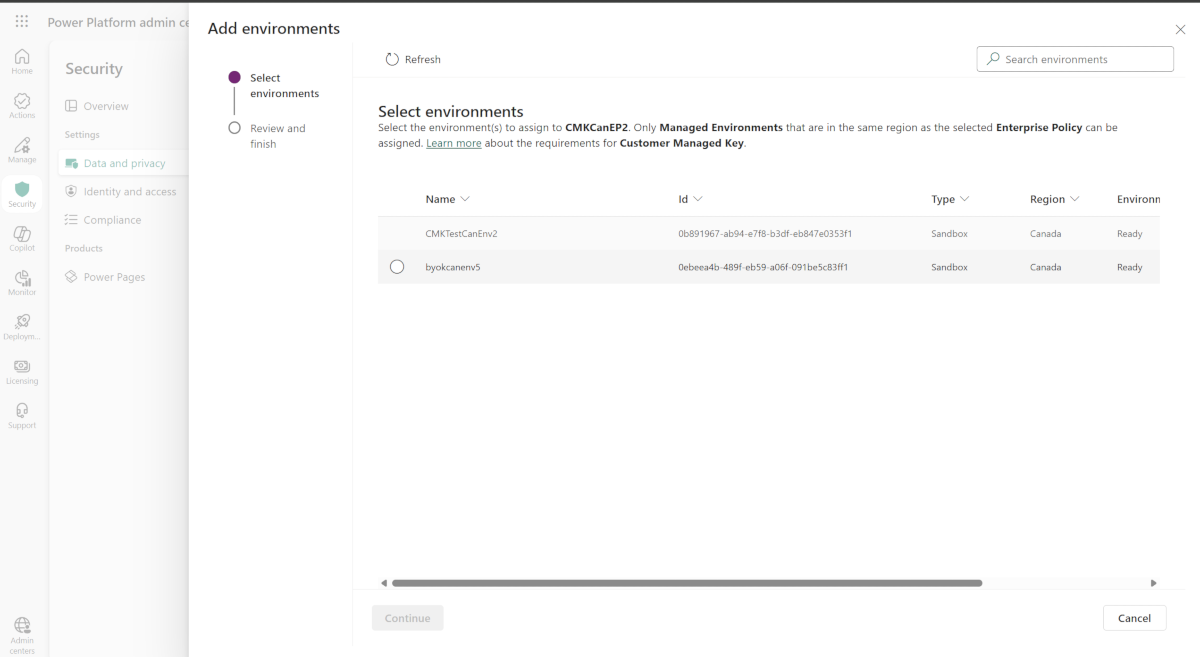

Engadir un ambiente á política da empresa para cifrar os datos

Importante

O ambiente desactívase cando se engade á política empresarial para o cifrado de datos. A duración do tempo de inactividade do sistema depende do tamaño da base de datos. Recomendámosche que fagas unha execución de proba facendo unha copia do ambiente de destino nun ambiente de probas para determinar o tempo de inactividade estimado do sistema. O tempo de inactividade do sistema pódese determinar comprobando o estado de cifrado do ambiente . O tempo de inactividade do sistema está entre os estados Cifrado e Cifrado - en liña . Para reducir o tempo de inactividade do sistema, cambiamos o estado do cifrado a Cifrado - en liña cando se completan todos os pasos principais de cifrado que requirían que o sistema estivese inactivo. O sistema pode ser usado polos teus usuarios mentres os servizos de almacenamento restantes, como a busca e o índice Copilot, continúan cifrando os datos coa túa clave xestionada polo cliente.

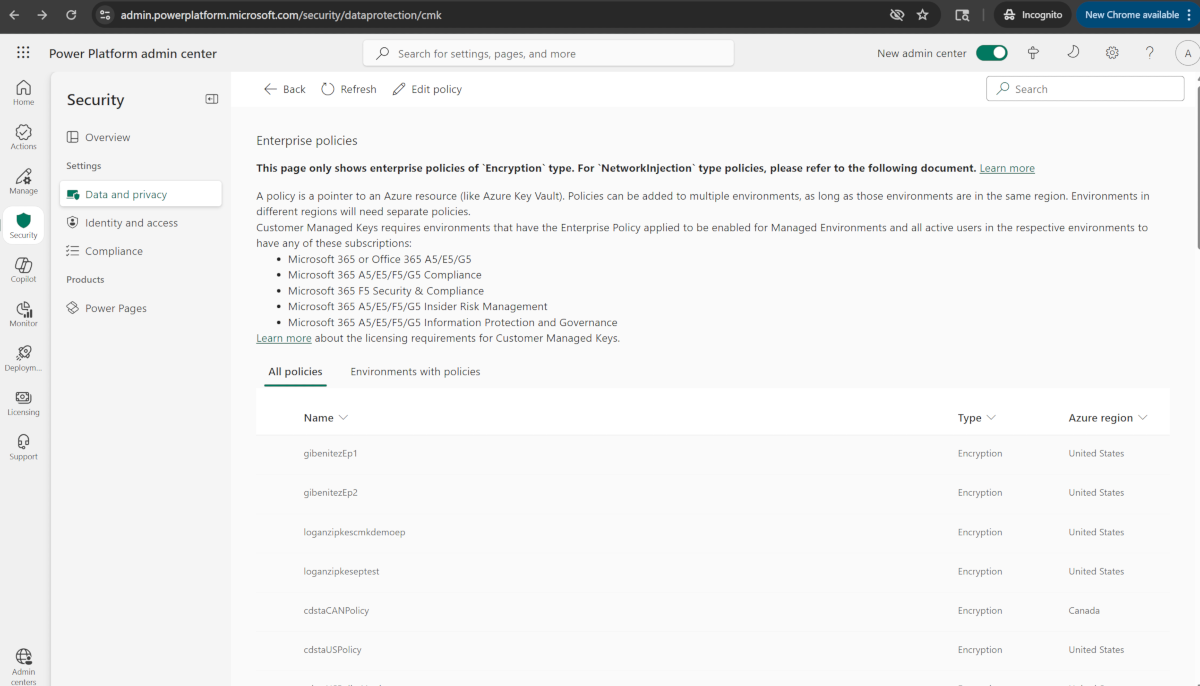

- Inicie sesión no Centro de administración de Power Platform.

- No panel de navegación, selecciona Seguridade.

- No panel Seguridade , selecciona Datos e privacidade en Configuración.

- Seleccione Clave de cifrado xestionada polo cliente para ir á páxina Políticas da empresa.

- Seleccione unha política e, a seguir, seleccione Editar política.

- Selecciona Engadir entornos, selecciona o entorno que queres e, a seguir, selecciona Continuar.

- Selecciona Gardar e, a seguir, selecciona Confirmar.

Importante

- Só se mostran na lista Engadir entornos os entornos que están na mesma rexión que a política da empresa.

- O cifrado pode tardar ata catro días en completarse, pero o ambiente pode estar activado antes de que se complete a operación Engadir ambientes .

- É posible que a operación non se complete e, se falla, os seus datos seguirán cifrados cunha clave xestionada por Microsoft. Podes volver executar a operación Engadir entornos .

Nota

Só podes engadir entornos que estean activados como entornos xestionados. Non se poden engadir á política empresarial os tipos de ambiente de proba e de equipos.

Eliminar os entornos da política para volver á clave xestionada por Microsoft

Siga estes pasos se quere volver a unha clave de cifrado xestionada por Microsoft.

Importante

O ambiente desactívase cando se elimina da política empresarial para devolver o cifrado de datos mediante a clave xestionada por Microsoft.

- Inicie sesión no Centro de administración de Power Platform.

- No panel de navegación, selecciona Seguridade.

- No panel Seguridade , selecciona Datos e privacidade en Configuración.

- Seleccione Clave de cifrado xestionada polo cliente para ir á páxina Políticas da empresa.

- Selecciona a lapela Ambiente con políticas e, a seguir, busca o ambiente que queres eliminar da clave xestionada polo cliente.

- Seleccione a lapela Todas as políticas , seleccione o ambiente que verificou no paso 2 e, a seguir, seleccione Editar política na barra de comandos.

- Seleccione Eliminar ambiente na barra de comandos, seleccione o ambiente que desexe eliminar e, a seguir, seleccione Continuar.

- Seleccione Gardar.

Importante

O ambiente desactívase cando se elimina da política empresarial para reverter o cifrado de datos á clave xestionada por Microsoft. Non elimines nin desactives a clave, o almacén de claves nin retires os permisos da política empresarial para o almacén de claves. O acceso á chave e ao almacén de chaves é necesario para permitir a restauración da base de datos. Podes eliminar e retirar os permisos da política empresarial despois de 30 días.

Revisar o estado de cifrado do ambiente

Revisar o estado do cifrado das políticas da empresa

Inicie sesión no Centro de administración de Power Platform.

No panel de navegación, selecciona Seguridade.

No panel Seguridade , selecciona Datos e privacidade en Configuración.

Seleccione Clave de cifrado xestionada polo cliente para ir á páxina Políticas da empresa.

Seleccione unha política e, a seguir, na barra de comandos, seleccione Editar política.

Revisa o *estado do cifrado* do ambiente na sección *Ambientes con esta política*.

Nota

O estado de cifrado do ambiente pode ser:

Cifrado : o proceso de cifrado de claves xestionado polo cliente está en execución e o sistema está desactivado para o uso en liña.

Cifrado - en liña - Completouse o cifrado de todos os servizos principais que requirían un tempo de inactividade do sistema e o sistema está activado para o seu uso en liña.

Cifrado : a clave de cifrado da política empresarial está activa e o ambiente está cifrado coa túa clave.

Reversión : a clave de cifrado está a cambiarse de clave xestionada polo cliente a clave xestionada por Microsoft e o sistema está desactivado para o uso en liña.

Reversión - en liña - Todo o cifrado dos servizos principais que requiría un tempo de inactividade do sistema reverteu a clave e o sistema está activado para o seu uso en liña.

Clave xestionada por Microsoft : o cifrado da clave xestionada por Microsoft está activo.

Fallou : a clave de cifrado da política empresarial non a usan todos Dataverse os servizos de almacenamento. Requiren máis tempo para procesalos e podes volver executar a operación Engadir ambiente . Ponte en contacto co servizo de asistencia se a operación de reexecución falla.

Un estado de cifrado erro non afecta os datos do teu entorno nin as súas operacións. Isto significa que algúns dos servizos de almacenamento están a cifrar os teus datos coa túa clave e outros seguen a usar a clave xestionada por Microsoft. Dataverse Non se recomenda reverter a operación, xa que ao volver executar a operación Engadir ambiente , o servizo reanúdase desde onde o deixou.

Aviso : a clave de cifrado da política empresarial está activa e un dos datos do servizo continúa cifrado coa clave xestionada por Microsoft. Aprende máis en Power Automate mensaxes de advertencia de aplicación CMK.

Revisa o estado do cifrado na páxina Historial do ambiente

Podes ver o historial do ambiente.

Inicie sesión no Centro de administración de Power Platform.

No panel de navegación, selecciona Xestionar.

No panel Xestionar , seleccione Entornos e, a seguir, seleccione un entorno da lista de entornos dispoñibles.

Na barra de comandos, seleccione Historial.

Localiza o historial de Actualizar a clave xestionada polo cliente.

Nota

O Estado mostra En execución cando o cifrado está en curso. Mostra Realizado correctamente cando se completou o cifrado. O estado móstrase Fallo cando hai algún problema cun dos servizos que non pode aplicar a clave de cifrado.

Un estado Fallo pode ser un aviso e non precisa volver executar a opción Engadir ambiente . Podes confirmar se é un aviso.

Cambiar a clave de cifrado do ambiente cunha nova política e clave empresarial

Para cambiar a clave de cifrado, crea unha nova clave e unha nova política empresarial. Despois, pode cambiar a política empresarial eliminando os ambientes e engadíndoos á nova política empresarial. O sistema cae dúas veces ao cambiar a unha nova política empresarial: 1) para reverter o cifrado á clave xestionada por Microsoft e 2) para aplicar a nova política empresarial.

Suxestión

Para rotar a clave de cifrado, recomendamos usar as Nova versión dos Almacéns de claves ou configurar unha Política de rotación.

- No portal Azure, crea unha nova clave e unha nova política empresarial. Máis información: Crear unha clave de cifrado e conceder acceso e Crear unha política empresarial

- Conceder á nova política empresarial acceso á chave antiga .

- Despois de crear a nova clave e a política empresarial, inicie sesión no Power Platform centro de administración.

- No panel de navegación, selecciona Seguridade.

- No panel Seguridade , selecciona Datos e privacidade en Configuración.

- Seleccione Clave de cifrado xestionada polo cliente para ir á páxina Políticas da empresa.

- Selecciona a lapela Ambiente con políticas e, a seguir, busca o ambiente que queres eliminar da clave xestionada polo cliente.

- Seleccione a lapela Todas as políticas , seleccione o ambiente que verificou no paso 2 e, a seguir, seleccione Editar política na barra de comandos.

- Seleccione Eliminar ambiente na barra de comandos, seleccione o ambiente que desexe eliminar e, a seguir, seleccione Continuar.

- Seleccione Gardar.

- Repita os pasos 2-10 ata que se eliminen todos os entornos da política empresarial.

Importante

O ambiente desactívase cando se elimina da política empresarial para reverter o cifrado de datos á clave xestionada por Microsoft. Non elimines nin desactives a clave, o almacén de claves nin retires os permisos da política empresarial para o almacén de claves. Conceder a nova política empresarial ao antigo almacén de claves. O acceso á chave e ao almacén de chaves é necesario para permitir a restauración da base de datos. Podes eliminar e retirar os permisos da política empresarial despois de 30 días.

- Despois de eliminar todos os entornos, desde o Power Platform centro de administración vaia a Políticas da empresa.

- Seleccione a nova política empresarial e, a seguir, seleccione Editar política.

- Selecciona Engadir ambiente, selecciona os ambientes que queres engadir e, a seguir, selecciona Continuar.

Importante

O ambiente desactívase cando se engade á nova política empresarial.

Rotar a chave de cifrado do ambiente cunha nova versión da chave

Podes cambiar a clave de cifrado do ambiente creando unha nova versión da clave. Ao crear unha nova versión da clave, esta actívase automaticamente. Todos os recursos de almacenamento detectan a nova versión da clave e comezan a aplicala para cifrar os teus datos.

Ao modificar a clave ou a versión da clave, a protección da clave de cifrado raíz cambia, pero os datos do almacenamento sempre permanecen cifrados coa súa clave. Non é necesario que fagas nada máis para garantir que os teus datos estean protexidos. Rotar a versión da chave non afecta o rendemento. Non hai tempo de inactividade asociado á rotación da versión da chave. Todos os provedores de recursos poden tardar 24 horas en aplicar a nova versión da clave en segundo plano. A versión anterior da chave non debe desactivarse xa que é necesaria para que o servizo a use para o recifrado e para a compatibilidade coa restauración da base de datos.

Para rotar a clave de cifrado creando unha nova versión da clave, siga os seguintes pasos.

- Vai ao portal Azure>Key Vaults e localiza o key vault onde queres crear unha nova versión de chave.

- Vaia a Teclas.

- Seleccione a tecla activada actual.

- Selecciona + Nova versión.

- A configuración Activada predeterminada é Si, o que significa que a nova versión da clave actívase automaticamente ao creala.

- Seleccione Crear.

Suxestión

Para cumprir coa súa política de rotación de claves, pode rotar a clave de cifrado usando a Política de rotación. Podes configurar unha política de rotación ou rotar, baixo demanda, invocando Rotar agora.

Importante

A nova versión da chave rótase automaticamente en segundo plano e non é necesario que o administrador realice ningunha acción. É importante que a versión anterior da chave non se desactive nin se elimine durante, polo menos, 28 días para permitir a restauración da base de datos. Power Platform Desactivar ou eliminar a versión anterior da clave demasiado cedo pode deixar o teu entorno sen conexión.

Ver a lista de entornos cifrados

- Inicie sesión no Centro de administración de Power Platform.

- No panel de navegación, selecciona Seguridade.

- No panel Seguridade , selecciona Datos e privacidade en Configuración.

- Seleccione Clave de cifrado xestionada polo cliente para ir á páxina Políticas da empresa.

- Na páxina Políticas da empresa , seleccione a lapela Ambientes con políticas . Móstrase a lista de ambientes que se engadiron ás políticas da empresa.

Nota

Pode haber situacións nas que o estado do ambiente ou o estado do cifrado mostre un estado Fallo . Cando isto ocorre, podes tentar executar de novo a operación Add environment ou enviar unha solicitude de axuda Microsoft Support.

Operacións da base de datos de ambiente

Un arrendatario de cliente pode ter ambientes cifrados coa clave xestionada por Microsoft e ambientes cifrados coa clave xestionada polo cliente. Para manter a integridade e a protección dos datos, os seguintes controis están dispoñibles para a xestión de operacións de bases de datos de ambiente.

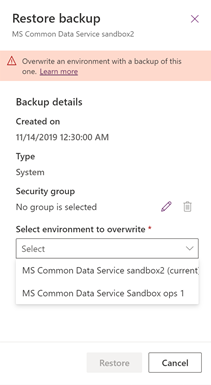

Restaurar O ambiente que se vai sobrescribir (o ambiente restaurado) está restrinxido ao mesmo ambiente desde o que se realizou a copia de seguridade ou a outro ambiente que estea cifrado coa mesma clave xestionada polo cliente.

-

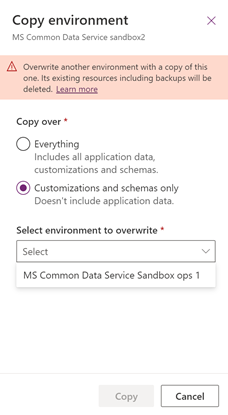

O ambiente que se vai sobrescribir (o ambiente ao que se copia) está restrinxido a outro ambiente que está cifrado coa mesma clave xestionada polo cliente.

Nota

Se se creou un ambiente de investigación de soporte para resolver un problema de soporte nun ambiente xestionado polo cliente, a clave de cifrado para o ambiente de investigación de soporte debe cambiarse a clave xestionada polo cliente antes de que se poida realizar a operación de copia de ambiente.

Restablecer Os datos cifrados do entorno elimínanse, incluídas as copias de seguridade. Despois de restablecer o ambiente, o cifrado do ambiente volverá á clave xestionada por Microsoft.