ערכות נתונים

חשוב

ב- 30 ביוני 2024, פורטל בינת איומים של Microsoft Defender (Defender TI) העצמאי (https://ti.defender.microsoft.com) יצא משימוש ולא יהיה נגיש עוד. לקוחות יכולים להמשיך להשתמש ב- Defender TI בפורטל Microsoft Defender או באמצעות Microsoft Copilot לאבטחה. מידע נוסף

Microsoft מרכזת ערכות נתונים רבות לתוך בינת איומים של Microsoft Defender (Defender TI) ומקלה על הלקוחות והקהילה של Microsoft לבצע ניתוח תשתית. ההתמקדות העיקרית של Microsoft היא לספק נתונים רבים ככל האפשר לגבי תשתית האינטרנט כדי לתמוך במקרים שונים של שימושי אבטחה.

Microsoft אוספת, מנתחת ואינדקסה נתוני אינטרנט כדי לעזור לך:

- זיהוי איומים ומענה לאיומים

- קביעת סדרי עדיפויות של אירועים

- זיהוי יזום של תשתית המשויכת לקבוצות מעוררים הממקדות את הארגון שלך

Microsoft אוספת נתוני אינטרנט באמצעות רשת חיישן מערכת שמות התחומים הספקטיבית שלה (PDNS), רשת Proxy כללית של משתמשים וירטואליים, סריקות יציאה ומקורות אחרים לאיתור תוכנות זדוניות והוספת נתוני DNS.

נתוני אינטרנט אלה מחולקים לשתי קבוצות נפרדות: מסורתיות ומתקדמות. ערכות נתונים מסורתיות כוללות:

ערכות נתונים מתקדמות כוללות:

ערכות נתונים מתקדמות נאספות מצופים במודל אובייקטי המסמך (DOM) של דפי אינטרנט סרוקים. בנוסף, רכיבים ועוקבים נצפו גם מתוך כללי זיהוי המופעלים בהתבסס על תגובות כרזה מסריקה יציאה או פרטי אישור TLS.

החלטות

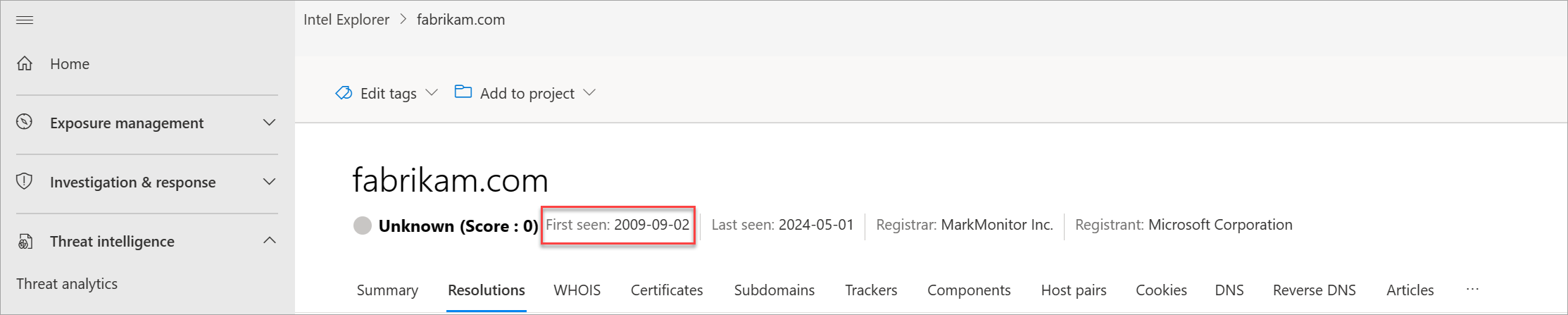

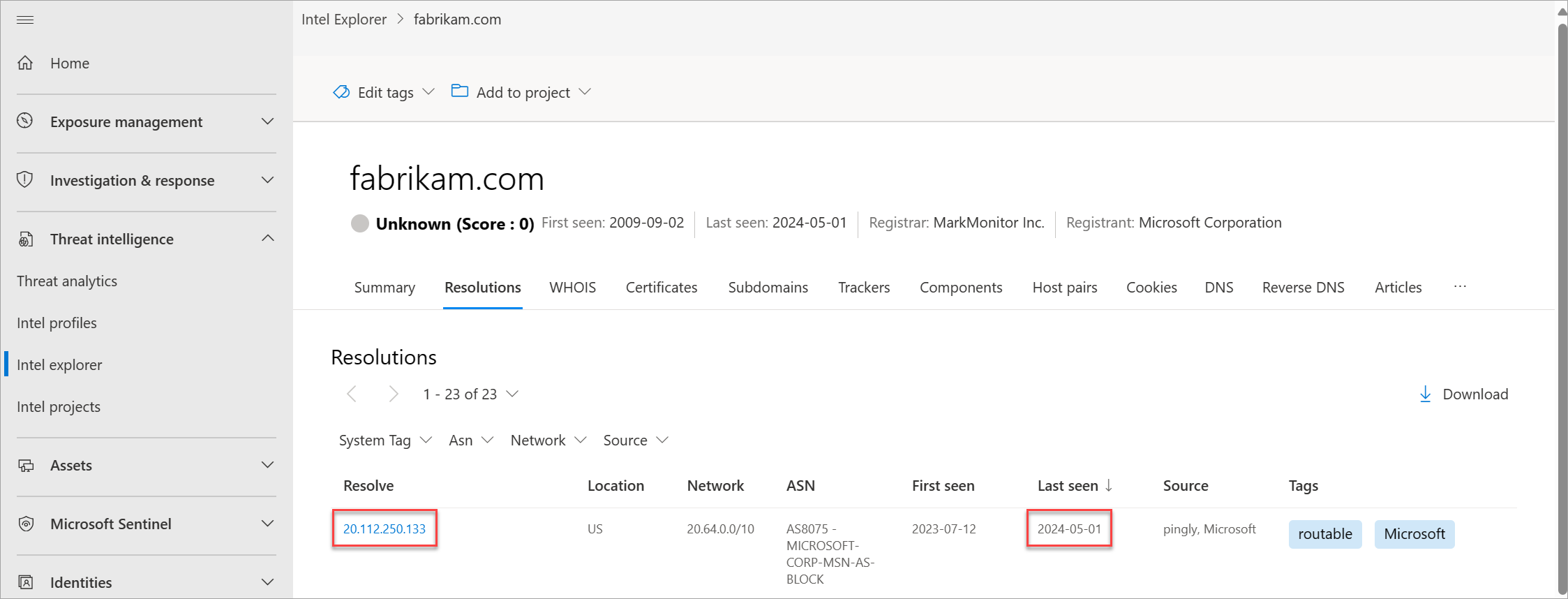

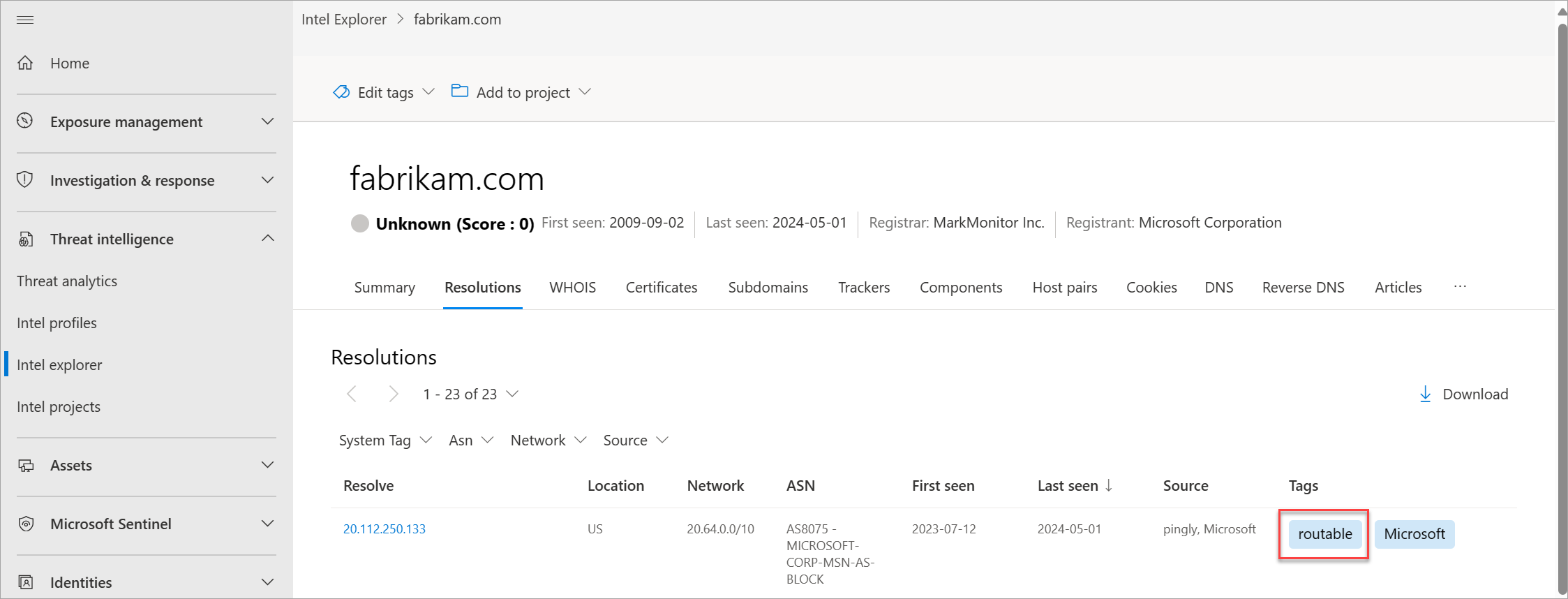

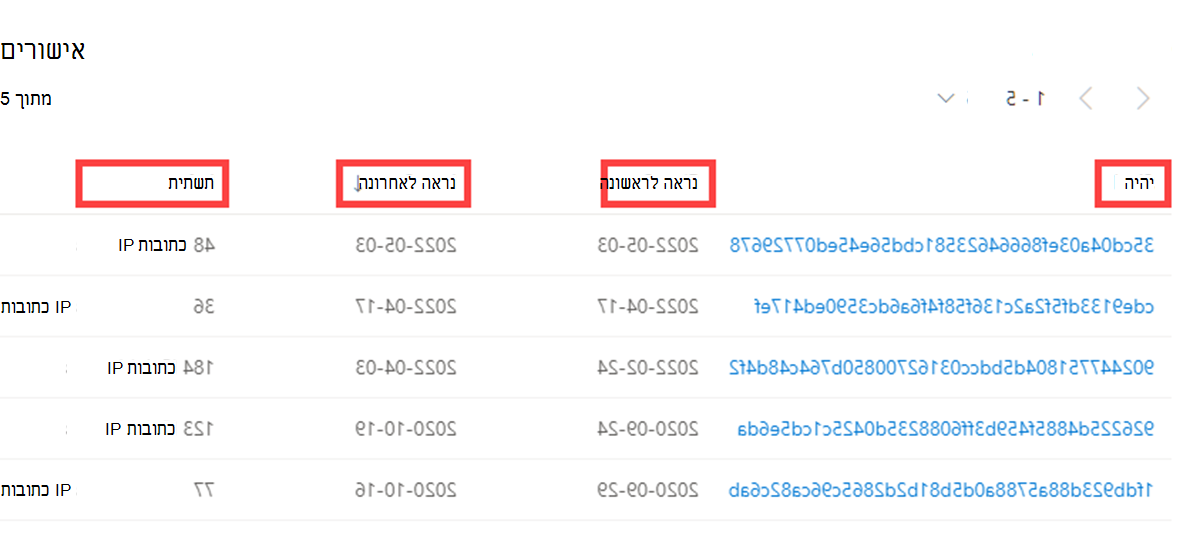

PDNS היא מערכת רשומות המאחסנת נתוני זיהוי DNS עבור מיקום, רשומה ומסגרת זמן מסוימים. ערכת נתונים זו של פתרון היסטורי מאפשרת לך להציג אילו תחומים זוהו לכתובת IP ולהיפך. ערכת נתונים זו מאפשרת מיתאם מבוסס זמן בהתבסס על תחום או חפיפה של IP.

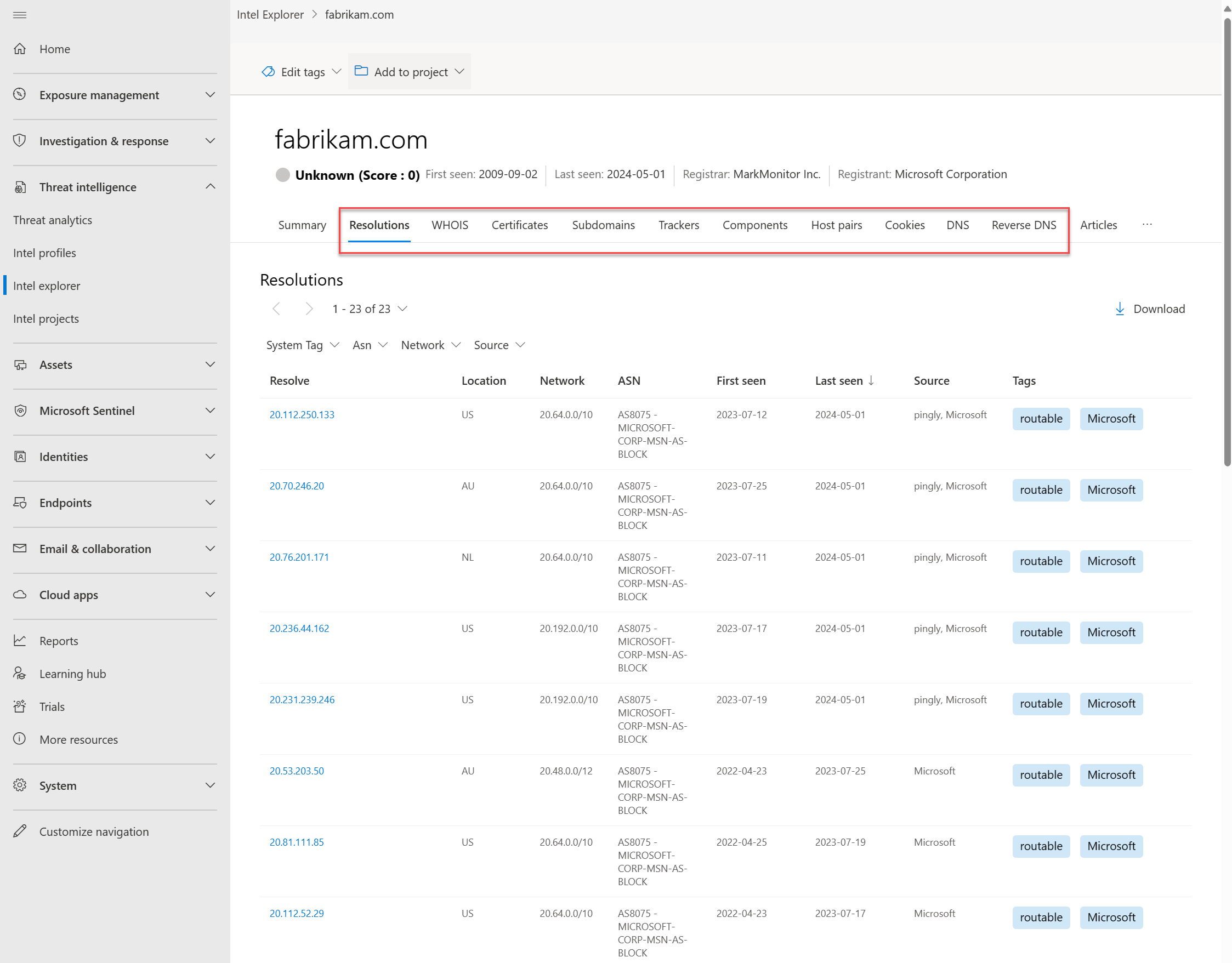

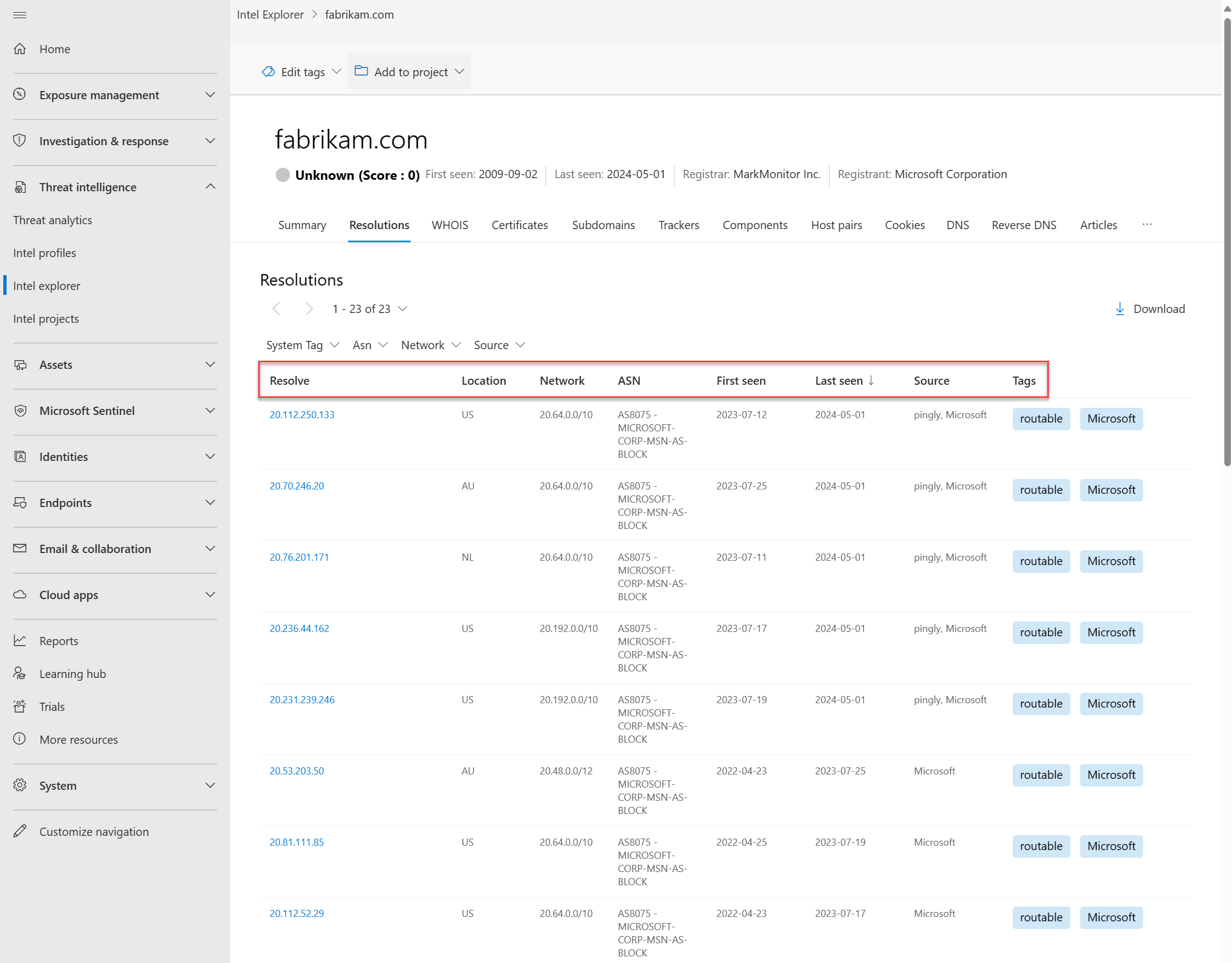

PDNS עשוי לאפשר זיהוי של תשתית מעוררים שהוצגה בעבר כ'לא ידוע' או 'חדש'. תוספת יזומה של מחוונים לרשימת חסימות יכולה לגזור נתיבי תקשורת לפני ביצוע קמפיינים. נתוני רזולוציית רשומה זמינים בכרטיסיה רזולוציות, הממוקמת בדף של סייר Intel בפורטל Microsoft Defender. סוגים נוספים של רשומות DNS זמינים בכרטיסיה DNS .

נתוני פתרון PDNS שלנו כוללים את המידע הבא:

- זיהוי: שם הישות לפתרון (כתובת IP או תחום)

- מיקום: המיקום שבו מתארחת כתובת ה- IP

- רשת: ה- netblock או רשת המשנה המשויכים לכתובת ה- IP

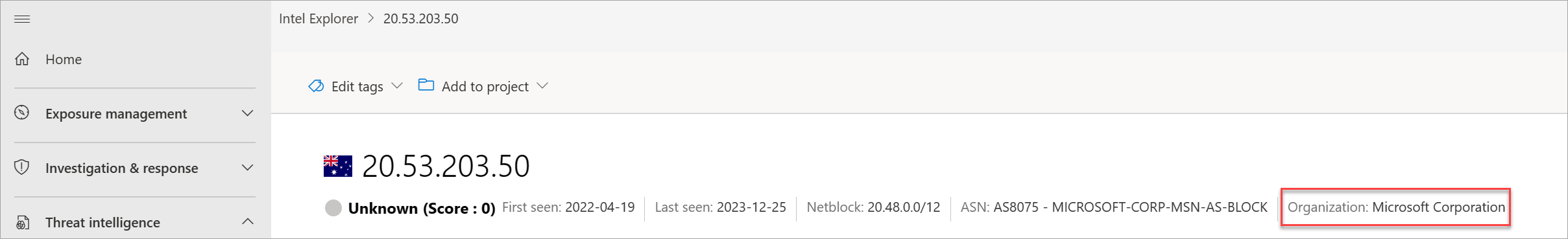

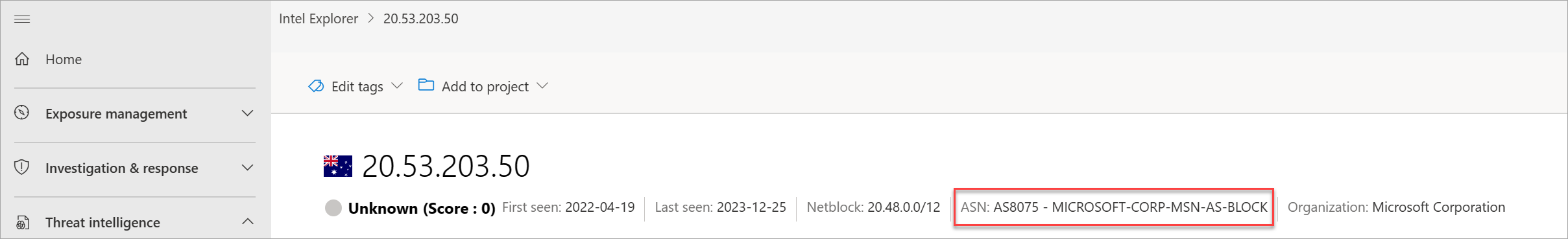

- ASN: מספר המערכת האוטומטית (ASN) ואת שם הארגון

- נראה לראשונה: חותמת זמן של התאריך שבו Microsoft התצפתה לראשונה ברזולוציה זו

- נראה לאחרונה: חותמת זמן של התאריך שבו Microsoft התצפתה לאחרונה ברזולוציה זו

- מקור: המקור ש אפשר את הזיהוי של קשר הגומלין.

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI (מידע נוסף)

שאלות שערכת נתונים זו עשויה להשיב עליהן

תחומים

מתי התבוננו לראשונה ב- TI של Defender לפתרון התחום לכתובת IP?

מתי הייתה הפעם האחרונה ש- Defender TI ראה את התחום בפתרון פעיל של כתובת IP?

לאילו כתובות IP התחום מציין כעת?

כתובות IP

האם כתובת ה- IP ניתנת לניתוב?

באיזו רשת משנה נמצא חלק כתובת ה- IP?

האם יש בעלים המשויך אל רשת המשנה?

מהו חלק כתובת ה- IP?

האם יש מיקום גיאוגרפי?

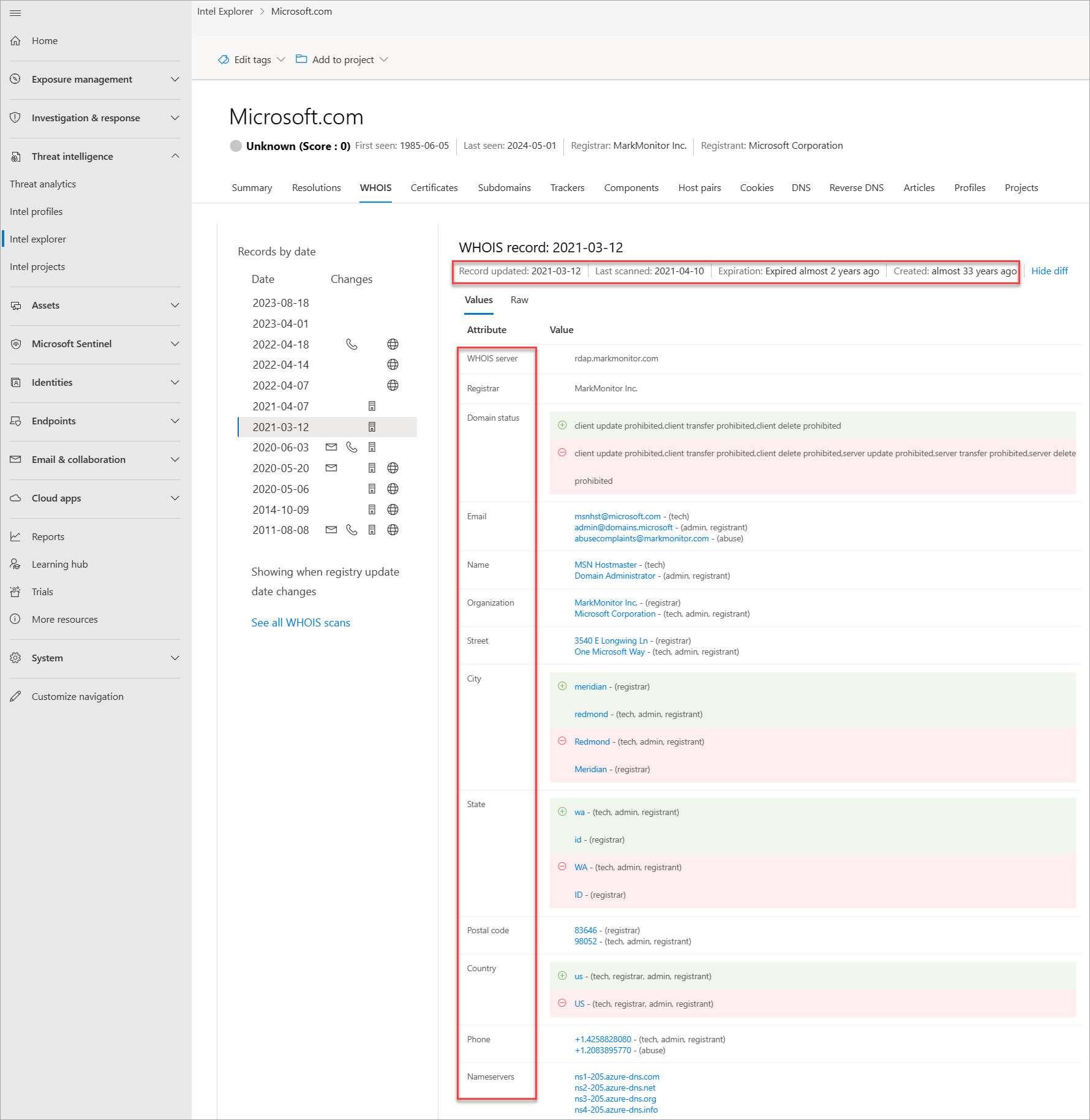

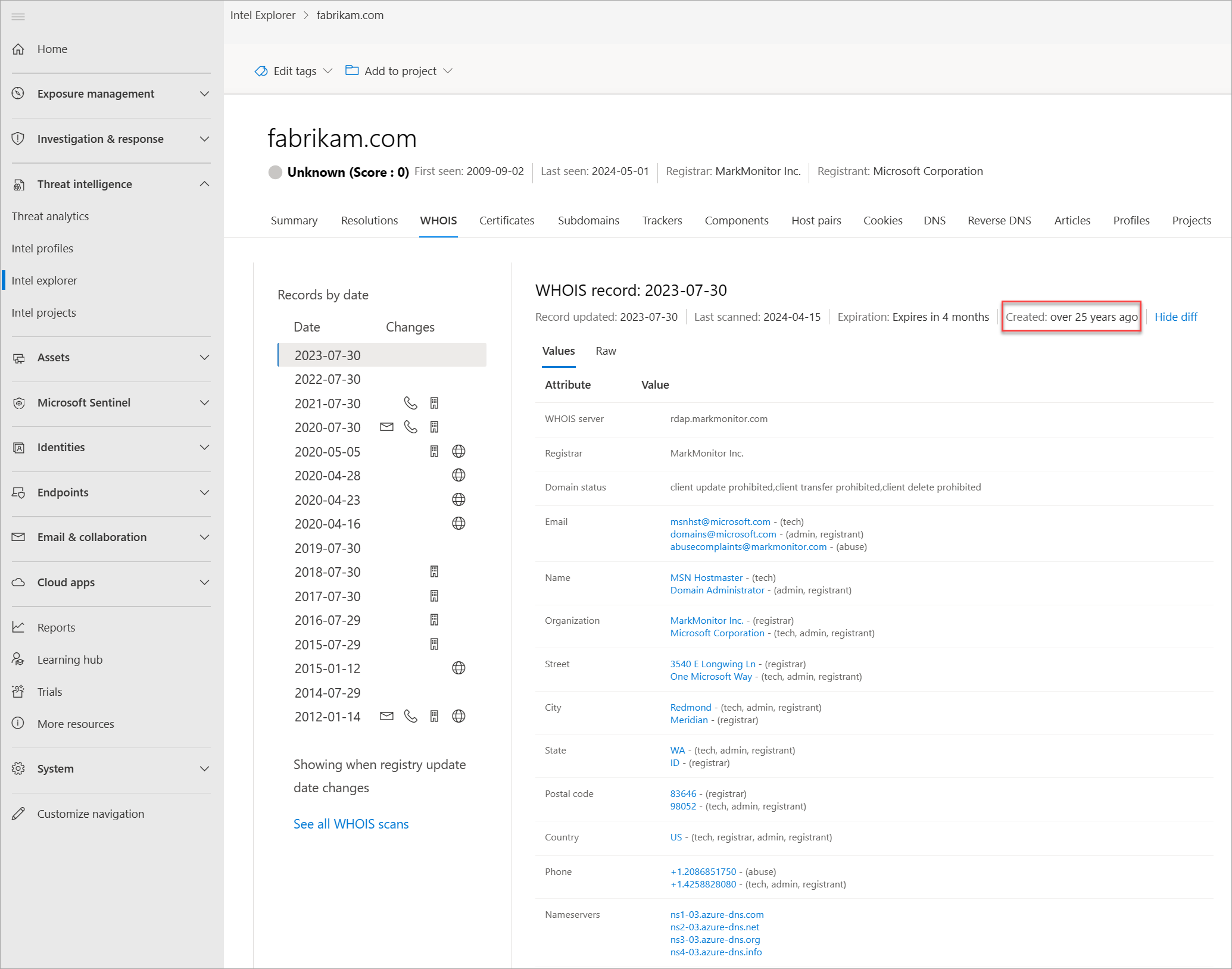

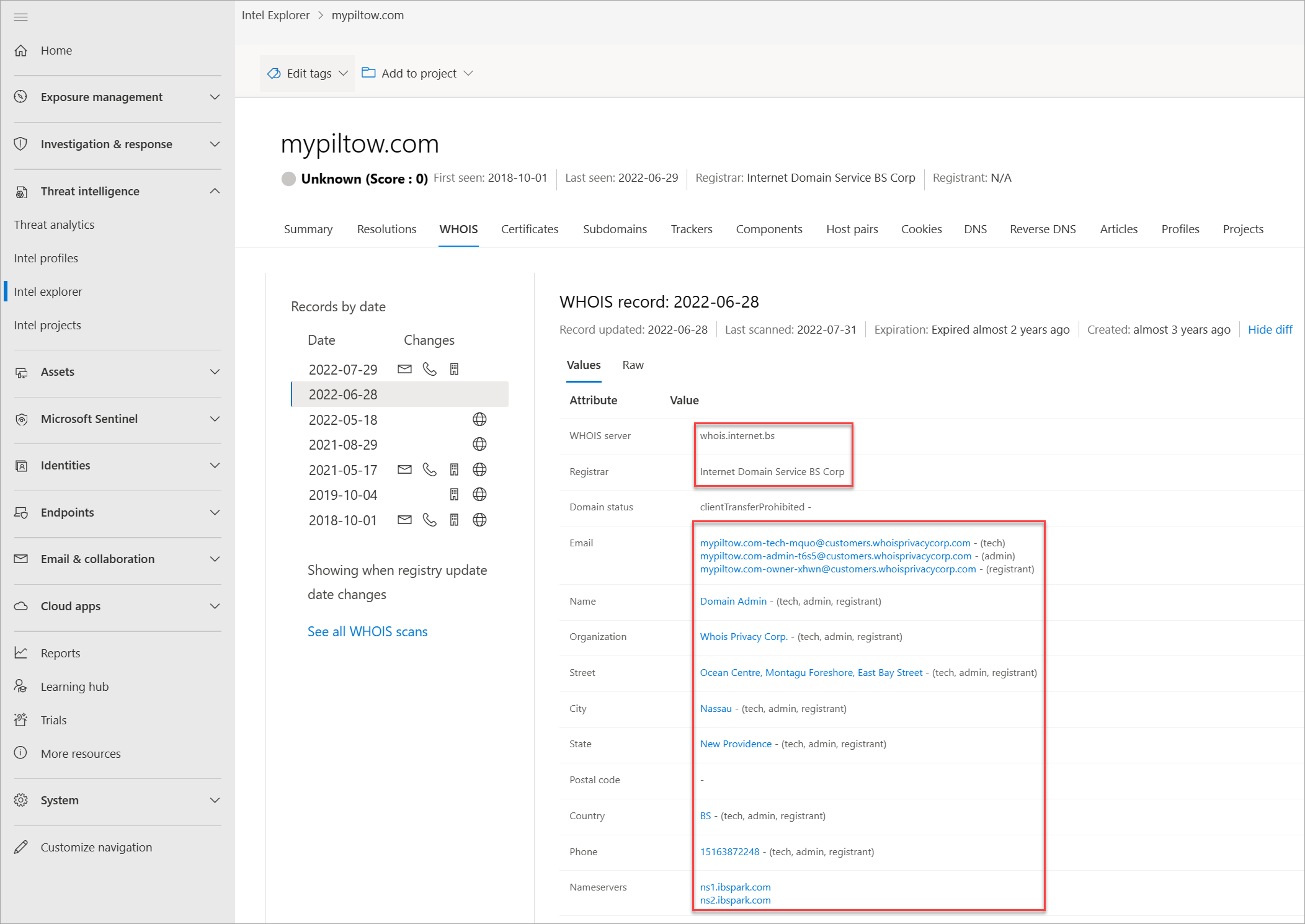

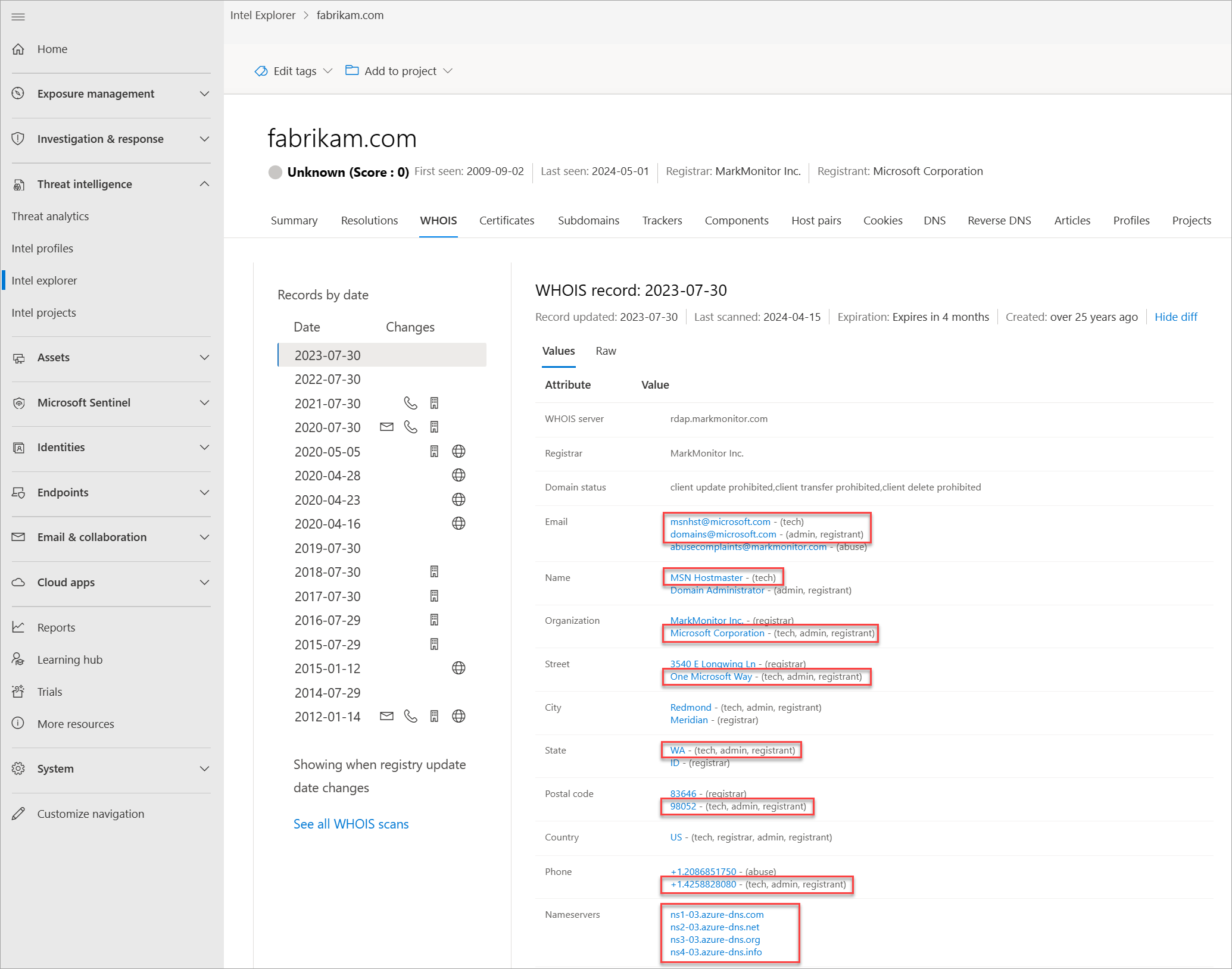

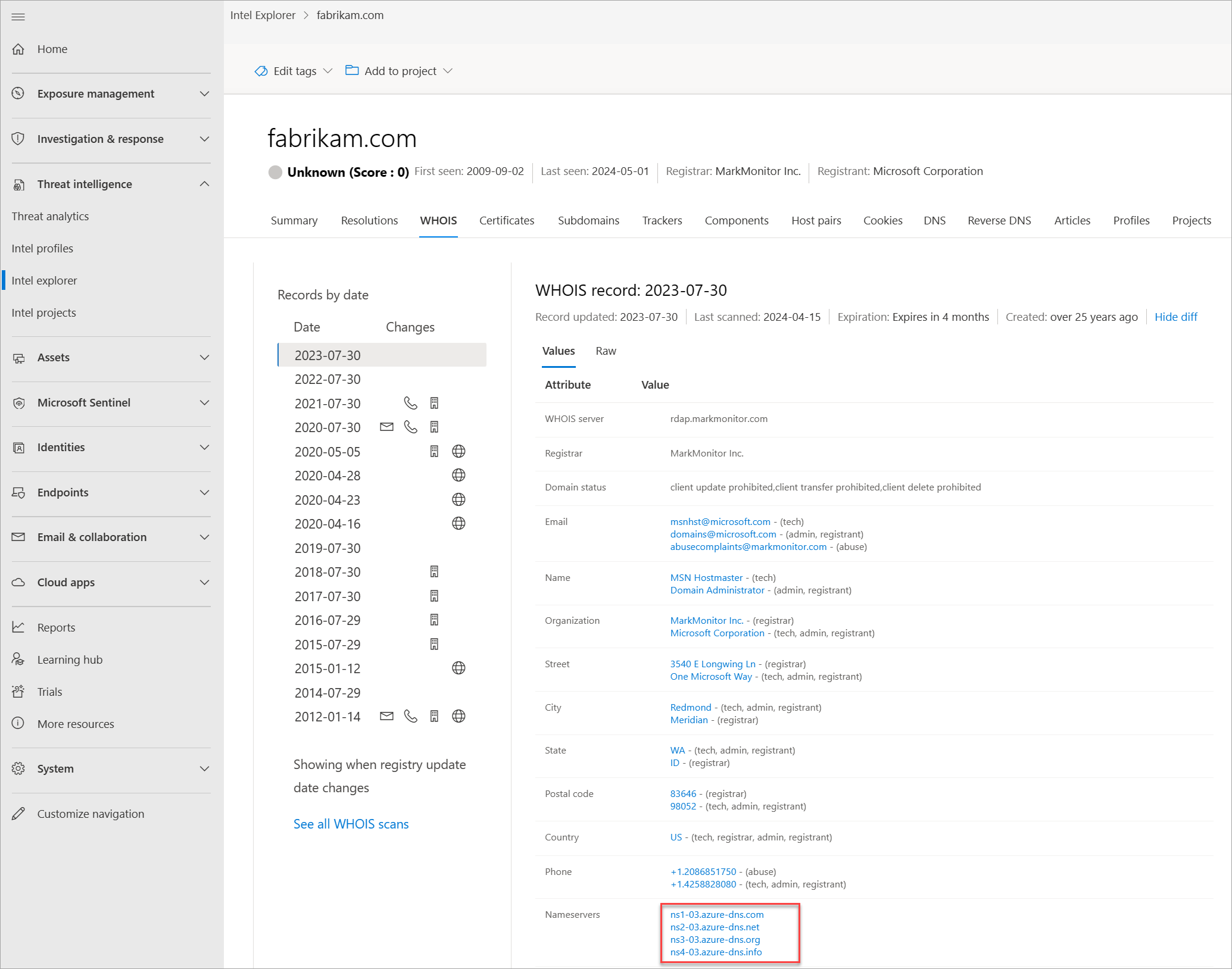

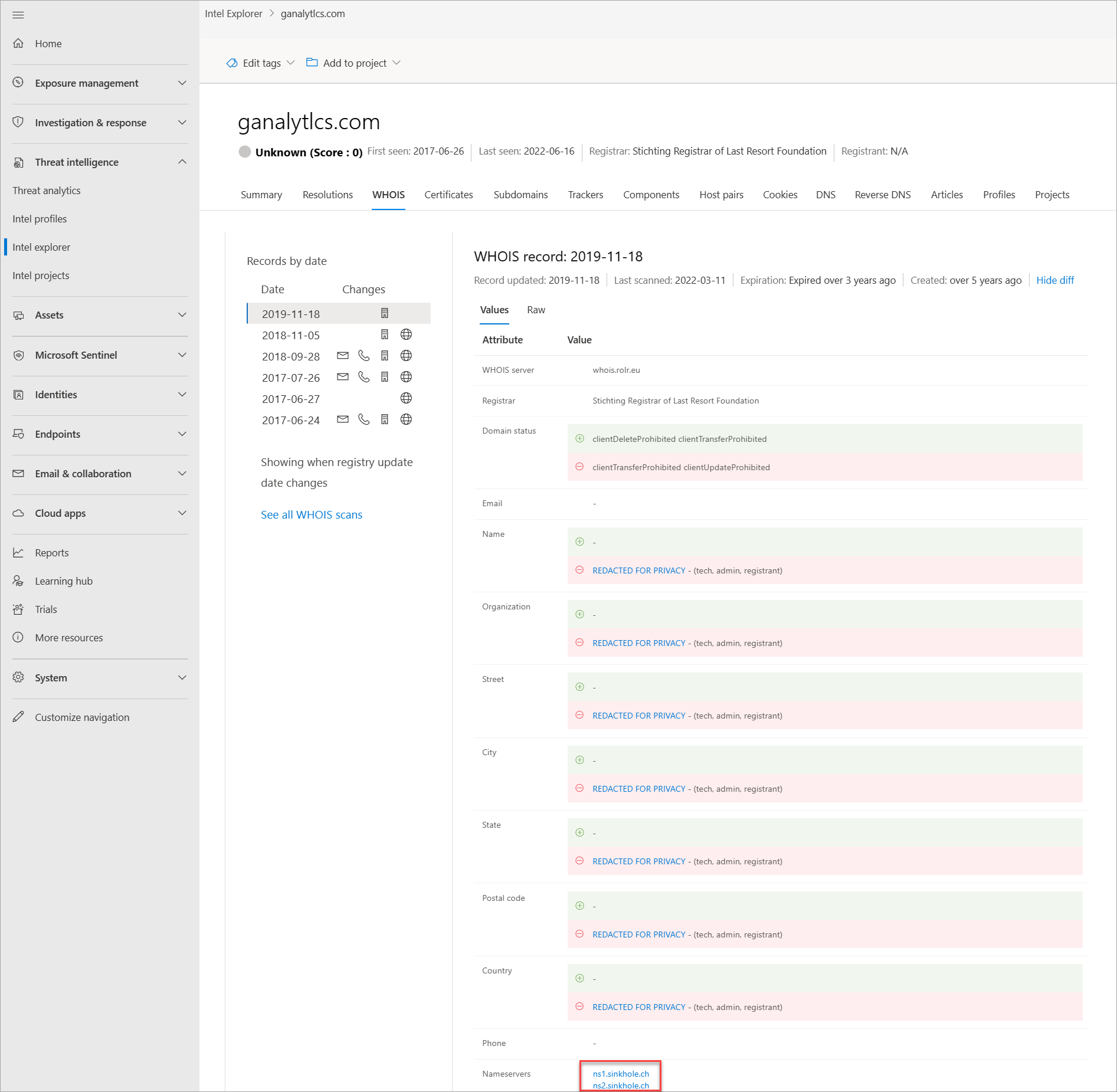

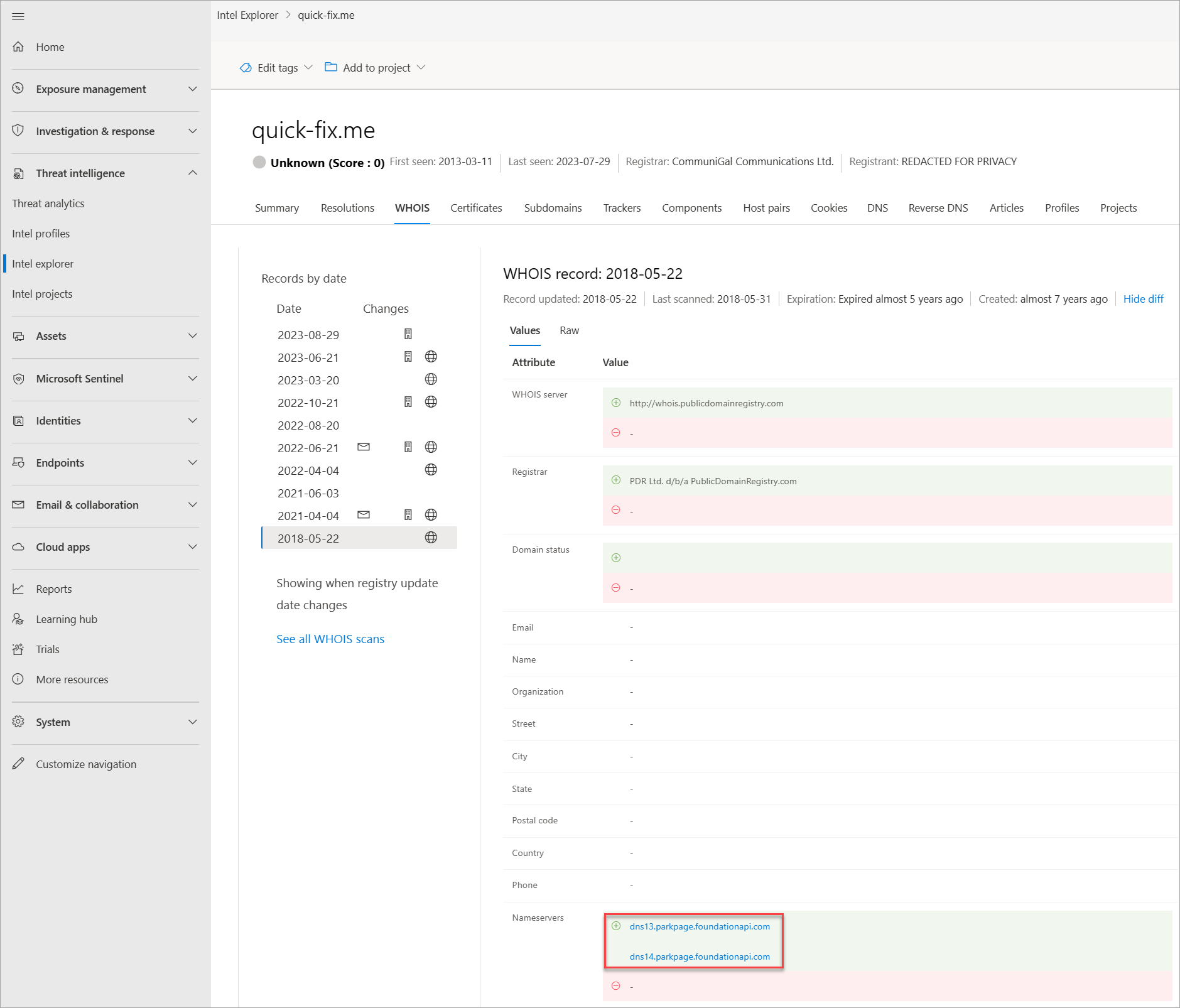

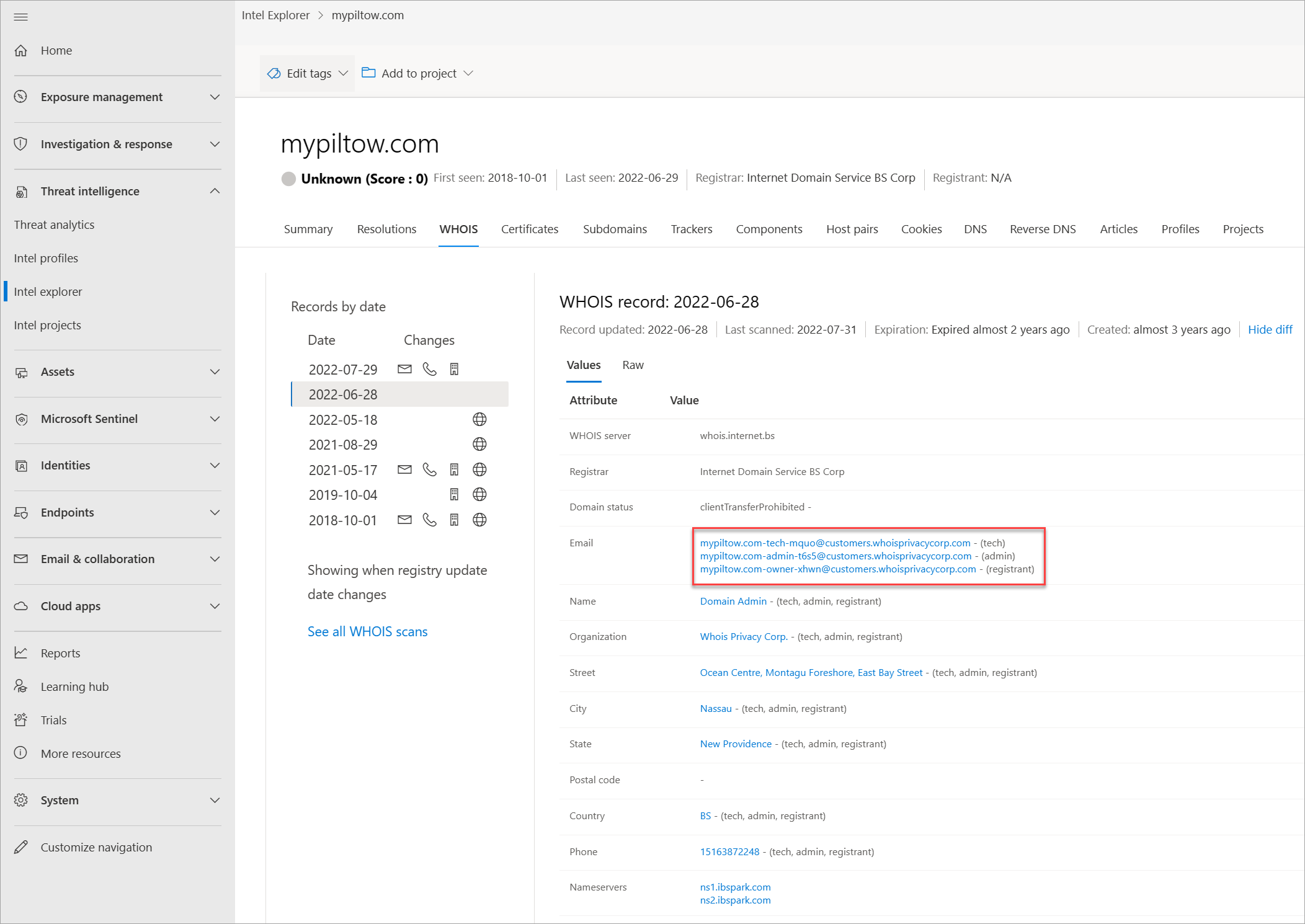

WHOIS

אלפי פעמים ביום, תחומים נקנים ו/או מועברים בין אנשים וארגונים. התהליך קל, אורכת דקות ספורות בלבד, והתהליך יכול להיות נמוך עד $7, בהתאם לספק הרשם. מעבר לפרטי התשלום, יש לספק מידע נוסף אודות עצמם. חלק ממידע זה מאוחסן כחלק מרשומת WHOIS שהתחום הוגדר. פעולה זו תיחשב לרישום תחום ציבורי. עם זאת, קיימים שירותי רישום תחומים פרטיים, שבהם ניתן להסתיר את המידע האישי שלהם מרשומת ה- WHOIS של התחום שלהם. במצבים אלה, פרטי בעלי התחום בטוחים מוחלפים על-ידי פרטי הרשם שלהם. קבוצות מעוררים נוספות מבצעות רישומי תחומים פרטיים כדי להקל על האנליסטים למצוא תחומים אחרים בבעלותם. Defender TI מספק ערכות נתונים שונות לאיתור תשתית משותפת של השחקנים כאשר רשומות WHOIS אינן מספקות הפניות.

WHOIS הוא פרוטוקול המאפשר לכל אחד לבצע שאילתה במידע אודות תחום, כתובת IP או רשת משנה. אחת מהפונקציות הנפוצות ביותר עבור WHOIS במחקר תשתית איומים היא לזהות או לחבר ישויות נפרדות בהתבסס על נתונים ייחודיים ששותפו ברהרשומות של WHOIS. אם אי פעם רכשת תחום בעצמך, ייתכן שהבחנו שהתוכן המבוקש מהרשם לעולם לא מאומת. למעשה, אתה יכול לשים כל דבר ברשומה (ואנשים רבים עושים), אשר לאחר מכן יוצג לעולם.

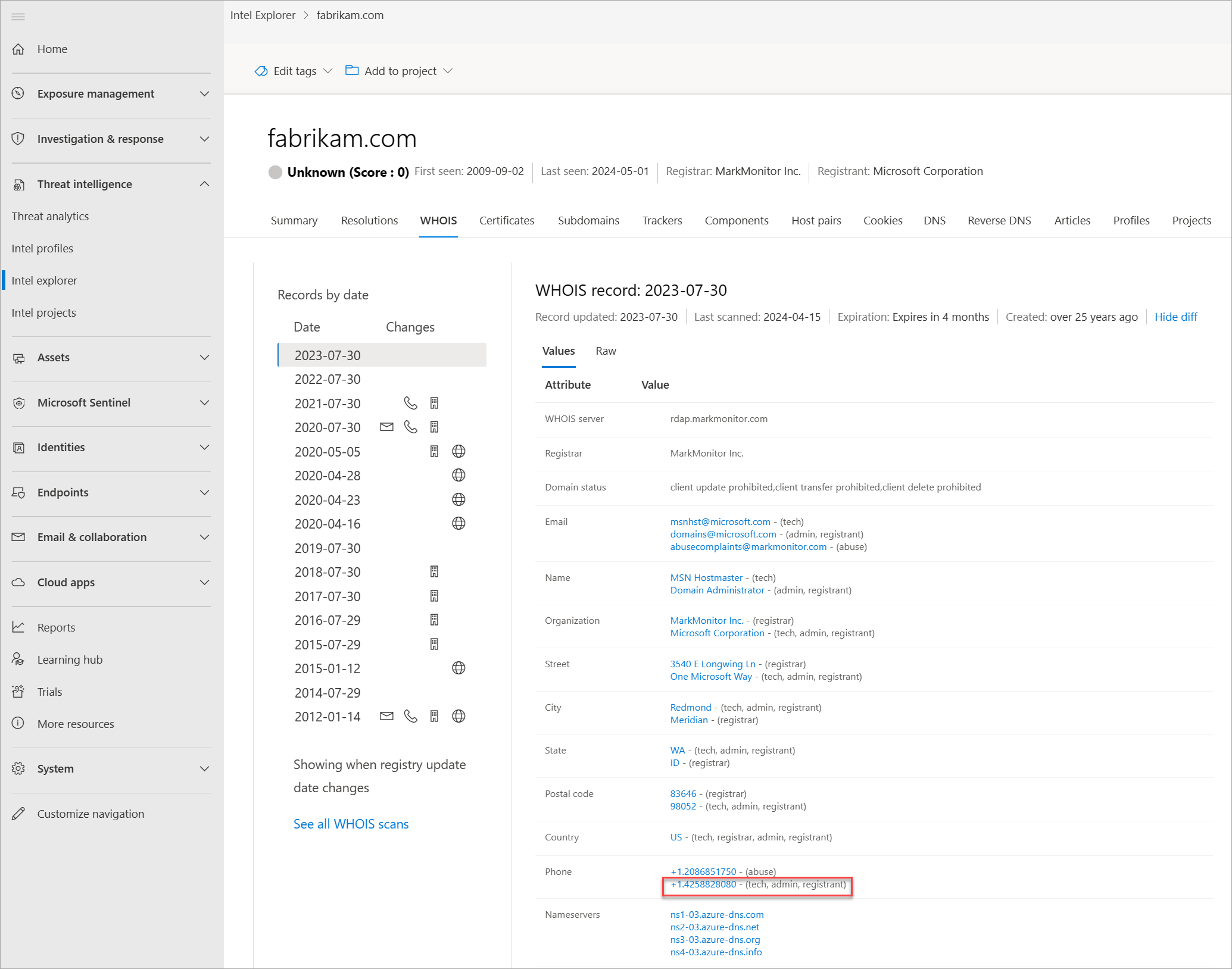

כל רשומת WHOIS כוללת כמה מקטעים שונים, אשר כולם עשויים לכלול מידע שונה. מקטעים שנמצאים בדרך כלל כוללים רשם, רישום, מנהל מערכת וט טכנית, כאשר כל אחד מהם עשוי להיות תואם איש קשר אחר עבור הרשומה. נתונים אלה משוכפלים בין מקטעים ברוב המקרים, אך עשויים להיות כמה אי התאמות, במיוחד אם שחקן עשה טעות. בעת הצגת מידע WHOIS בתוך Defender TI, תראה רשומה דחוסה המשכפלת נתונים כלשהם ומציין באיזה חלק של הרשומה הם הגיעו. מצאנו שתהליך זה מאי המהיר ביעילות את זרימת העבודה של האנליסטים וימנע התתעלם מנתונים. המידע WHOIS של Defender TI מופעל באמצעות מסד הנתונים WhoisIQ™.

נתוני WHOIS שלנו כוללים את המידע הבא:

- רשומה עודכנה: חותמת זמן המציינת את היום שבו רשומת WHOIS עודכנה לאחרונה

- סריקה אחרונה: התאריך שבו מערכת ה- TI של Defender סרקה לאחרונה את הרשומה

- התפוגה: תאריך התפוגה של הרישום, אם זמין

- שנוצרו: הגיל של רשומת WHOIS הנוכחית

- שרת WHOIS: השרת הוגדר על-ידי רשם מוכר של ICANN כדי להשיג מידע מעודכן אודות תחומים הרשומים בתוכו

- רשם: שירות הרשם המשמש לרישום החפץ

- מצב תחום: המצב הנוכחי של התחום; תחום "פעיל" נמצא בשידור חי באינטרנט

- דוא ל: כל כתובות הדואר האלקטרוני שנמצאו ברשומת WHOIS וסוג איש הקשר שכל אחת מהן משויכת לו (לדוגמה, מנהל מערכת או טכנולוגיה)

- שם: השם של אנשי קשר כלשהם בתוך הרשומה וסוג איש הקשר שכל אחד מהם משויך

- הארגון: השם של ארגונים בתוך הרשומה וסוג איש הקשר שכל אחד מהם משויך

- רחוב: כל כתובת רחוב המשויכת לרשומה וסוג איש הקשר המתאים

- העיר: כל עיר שמופיעה בכתובת המשויכת לרשומה וסוג איש הקשר המתאים

- המדינה: כל המדינות המפורטות בכתובת המשויכת לרשומה וסוג איש הקשר המתאים

- מיקוד: כל קודי המיקוד המפורטים בכתובת המשויכת לרשומה וסוג איש הקשר המתאים

- המדינה: כל המדינות או האזורים המפורטים בכתובת המשויכת לרשומה וסוג איש הקשר המתאים

- הטלפון: כל מספרי הטלפון הרשומים ברשומה וסוג איש הקשר המתאים

- שרתי שמות: כל שרתי השמות המשויכים לישות הרשומה

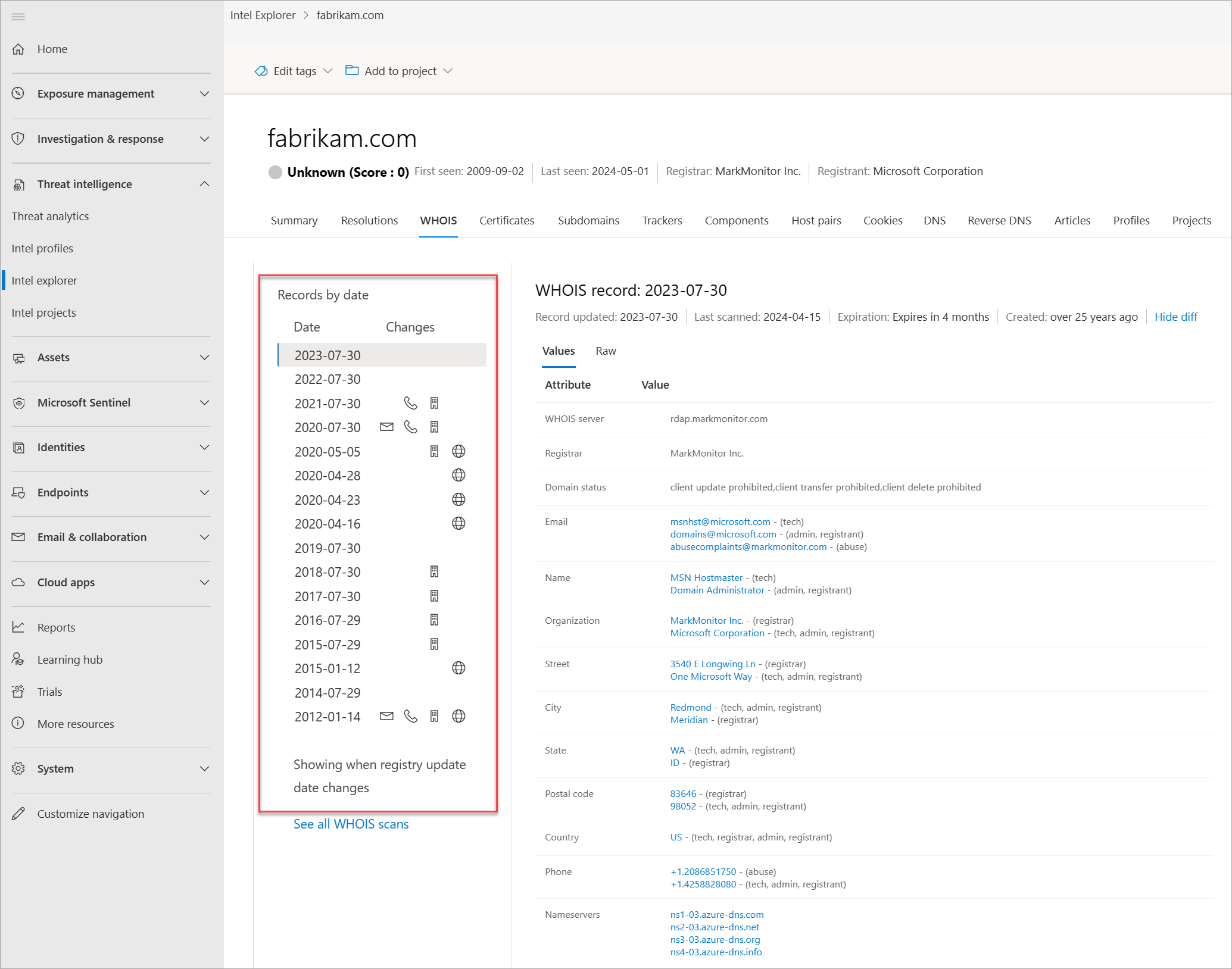

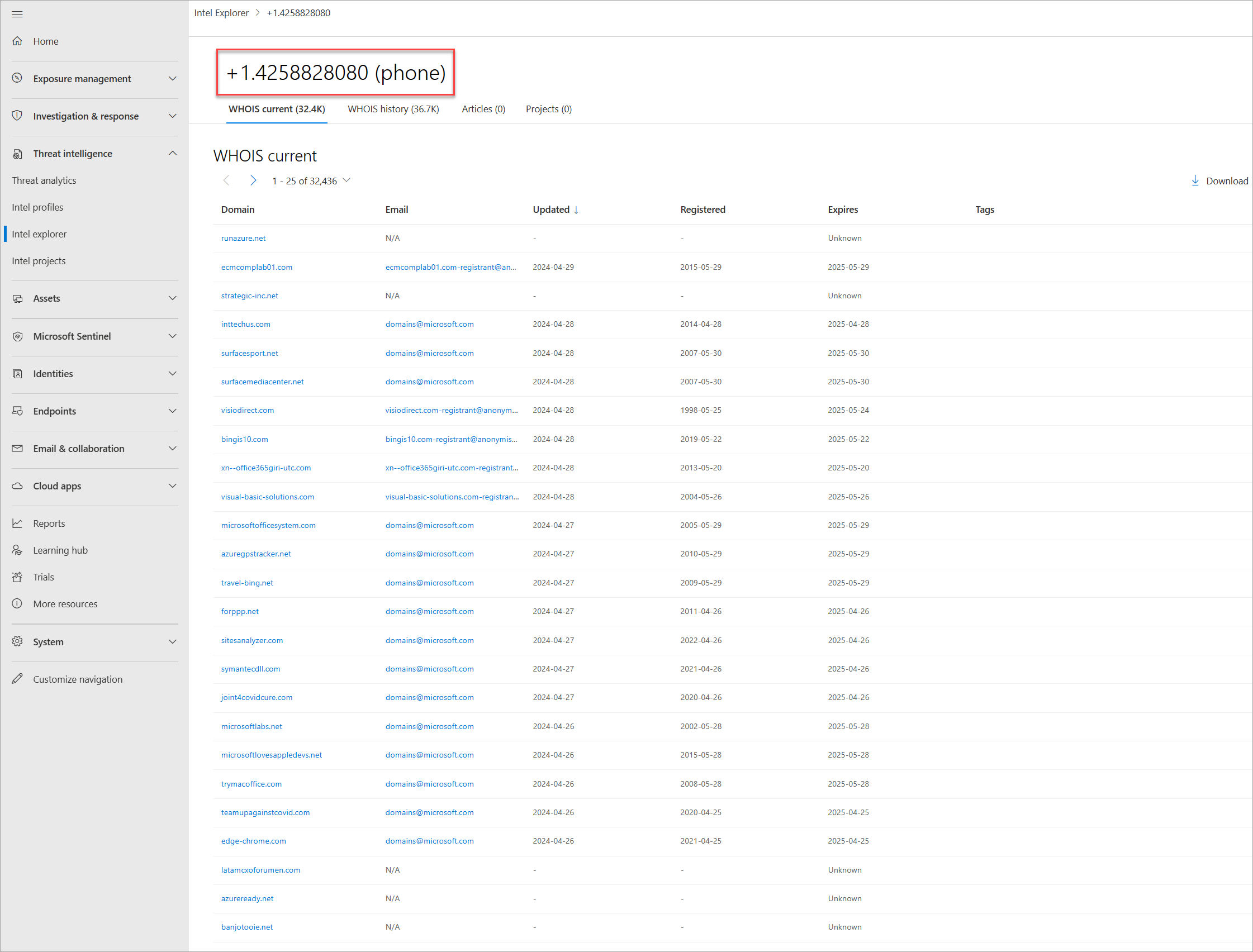

בדיקות מידע נוכחיות של WHOIS

מאגר WHOIS הנוכחי של Defender TI מסמן את כל התחומים באוסף WHOIS של Microsoft הרשום כעת, המשויך לתכונה WHOIS של תחום עניין. נתונים אלה מדגישים את תאריך הרישום והתפוגה של התחום, יחד עם כתובת הדואר האלקטרוני המשמשת לרישום התחום. נתונים אלה מוצגים בכרטיסיה WHOIS חיפוש של הפלטפורמה.

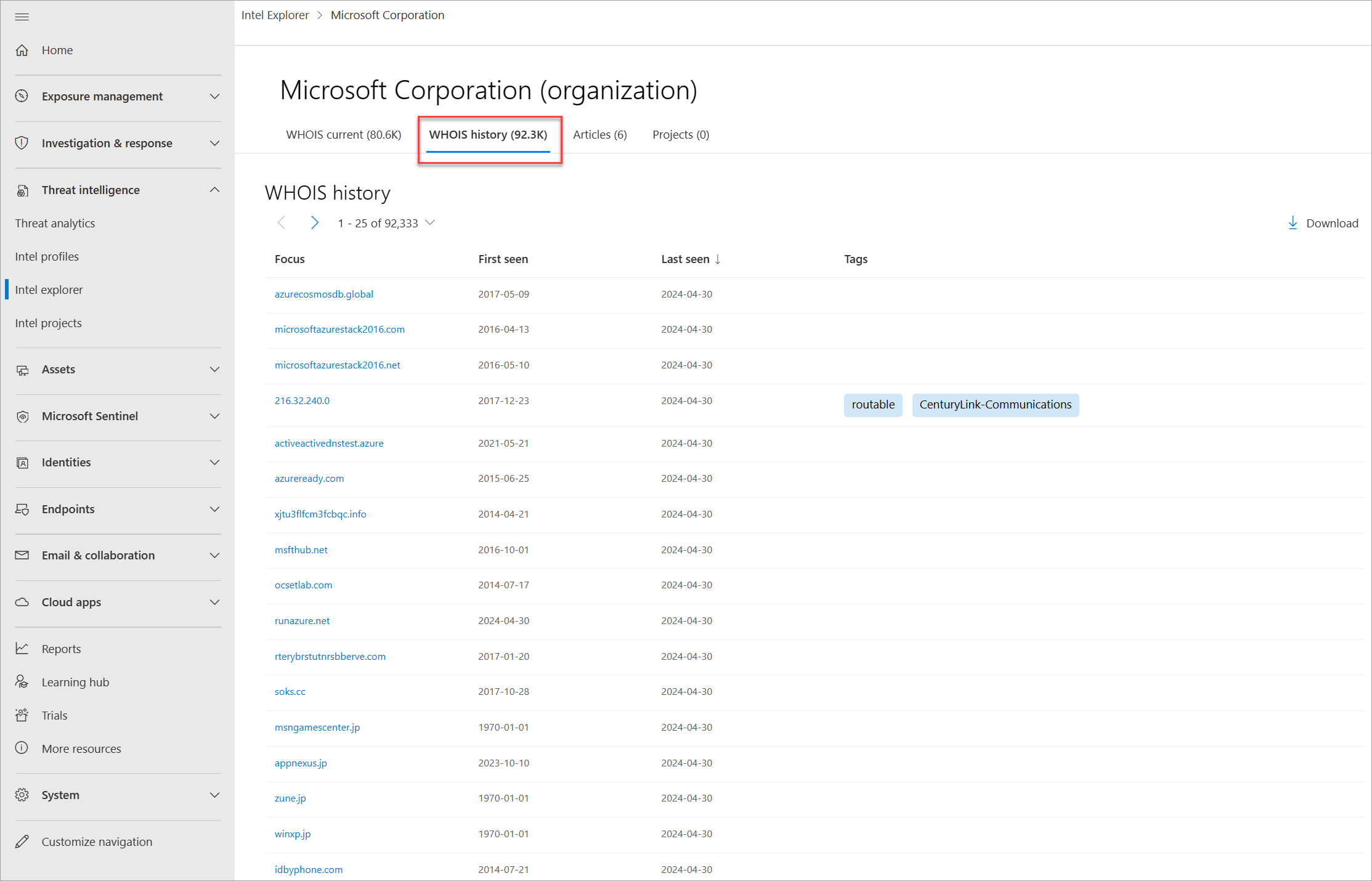

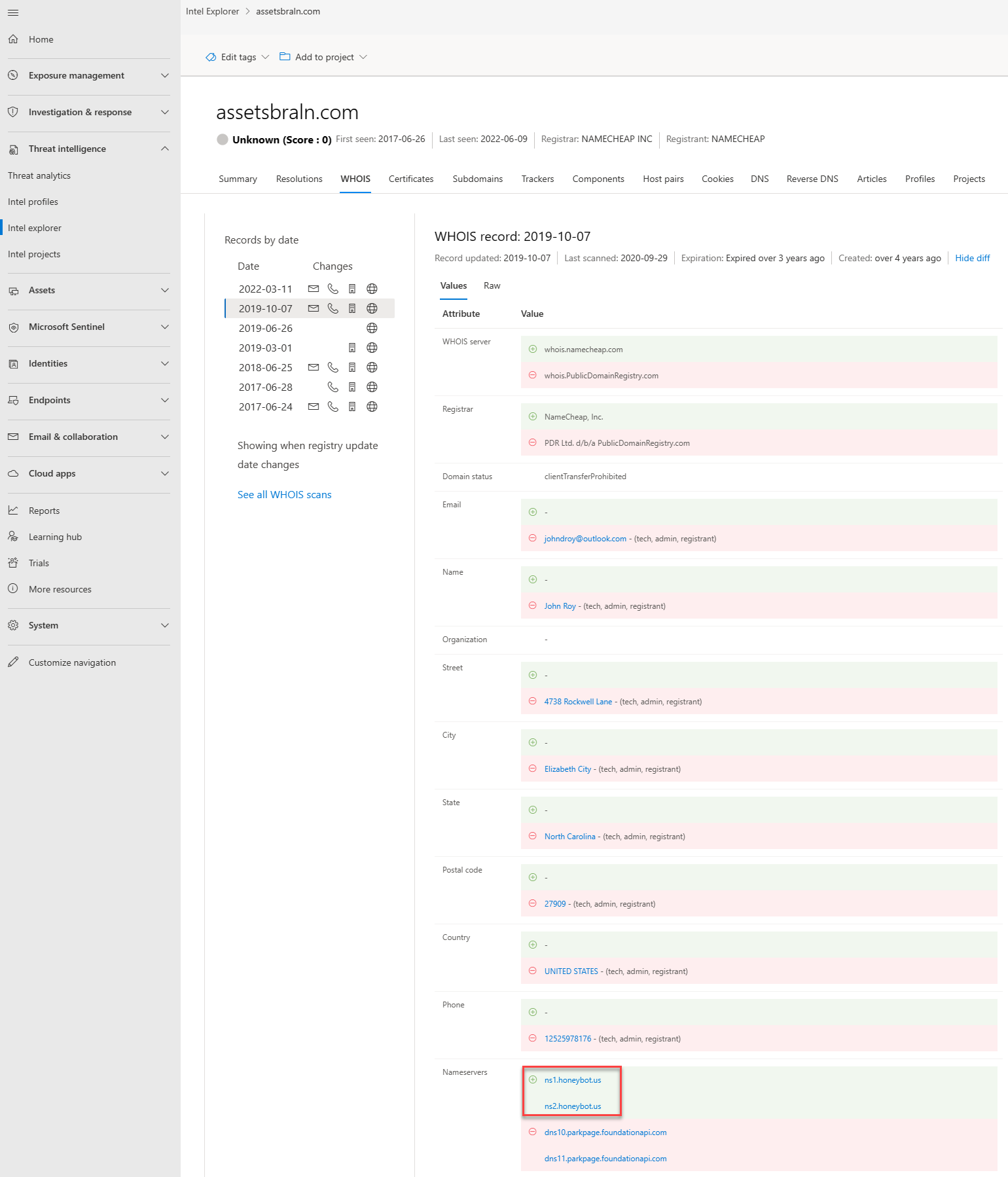

בדיקות מידע היסטוריות של WHOIS

מאגר ההיסטוריה WHOIS של Defender TI מספק למשתמשים גישה לכל שיוכי התחומים ההיסטוריים הידועים לתכונות WHOIS בהתבסס על תצפיות המערכת. ערכת נתונים זו מסמנת את כל התחומים המשויכים לתכונה שמציגה המשתמש את התצוגה הראשונה והאחרונה שבה נתקלנו בשיוך בין התחום לתכונה שנערכה שאילתה. נתונים אלה מוצגים בכרטיסיה נפרדת לצד הכרטיסיה הנוכחית WHOIS .

שאלות שערכת נתונים זו עשויה להשיב עליהן

בן כמה התחום?

האם נראה שהמידע מוגן על-ידי פרטיות?

האם נראה שהנתונים הם ייחודיים?

באילו שרתי שמות נעשה שימוש?

האם תחום זה הוא תחום בור בור?

האם תחום זה הוא תחום חניה?

האם תחום זה הוא תחום של נקודה חלת דבש?

האם יש היסטוריה כלשהי?

האם יש הודעות דואר אלקטרוני מזויפות להגנה על פרטיות?

האם יש שמות מזויפים ברשומת WHOIS?

האם רכיבי IOC קשורים אחרים מזוהים מחיפוש מול ערכי WHOIS העשויים להיות משותפים בין תחומים?

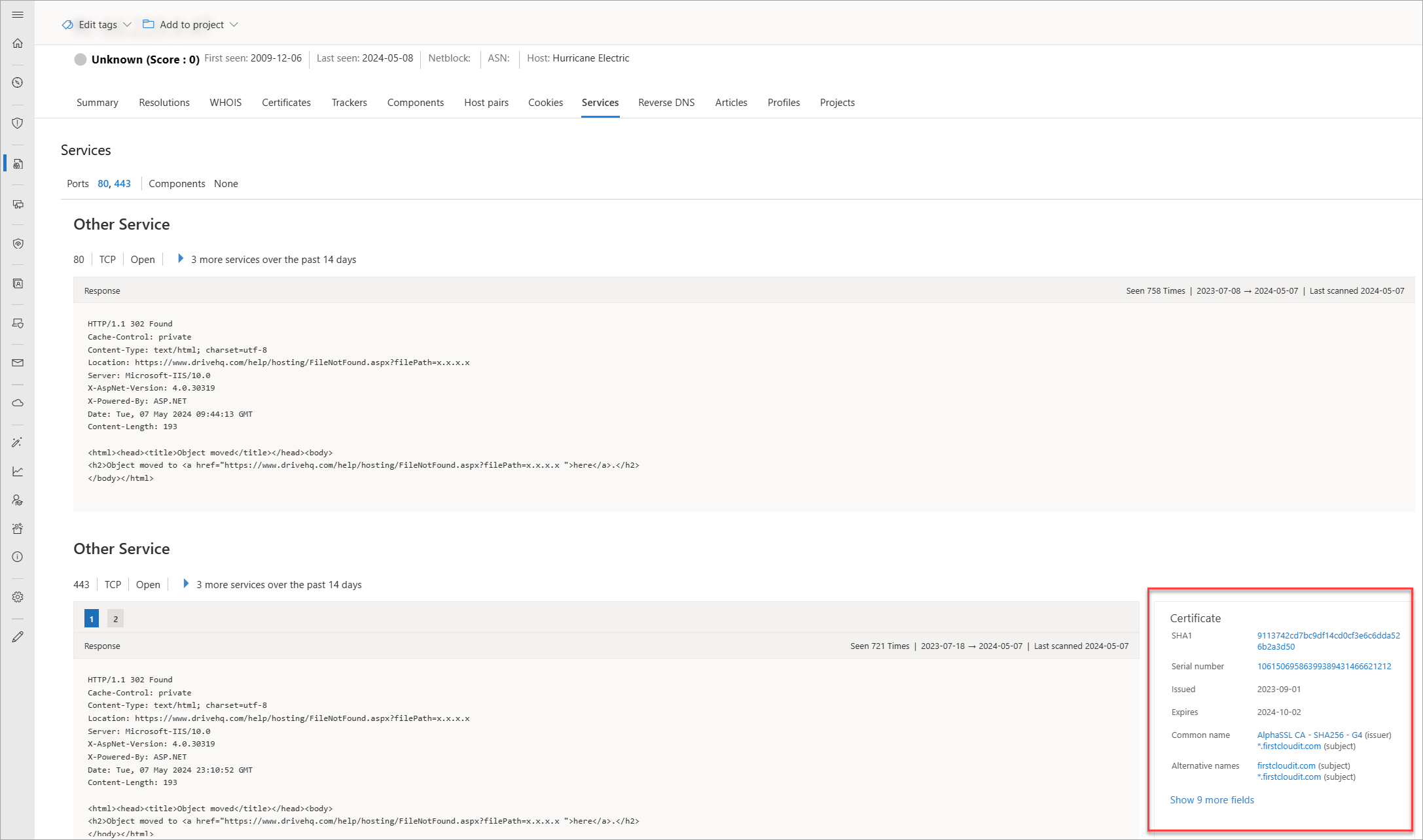

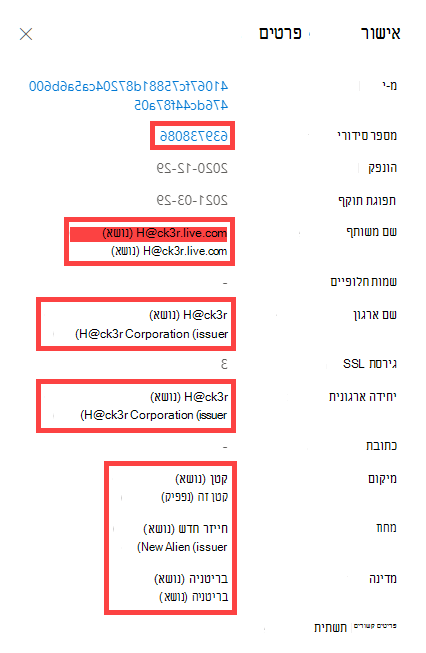

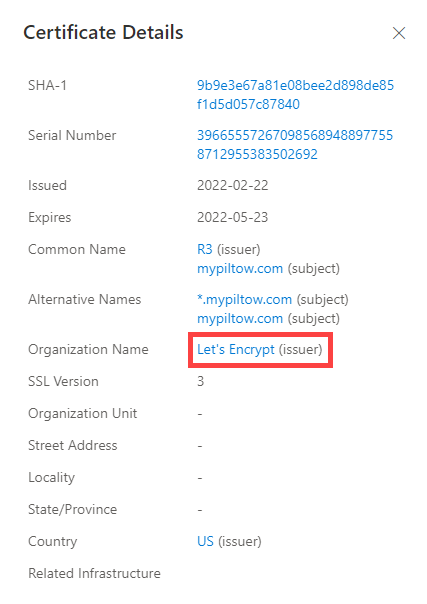

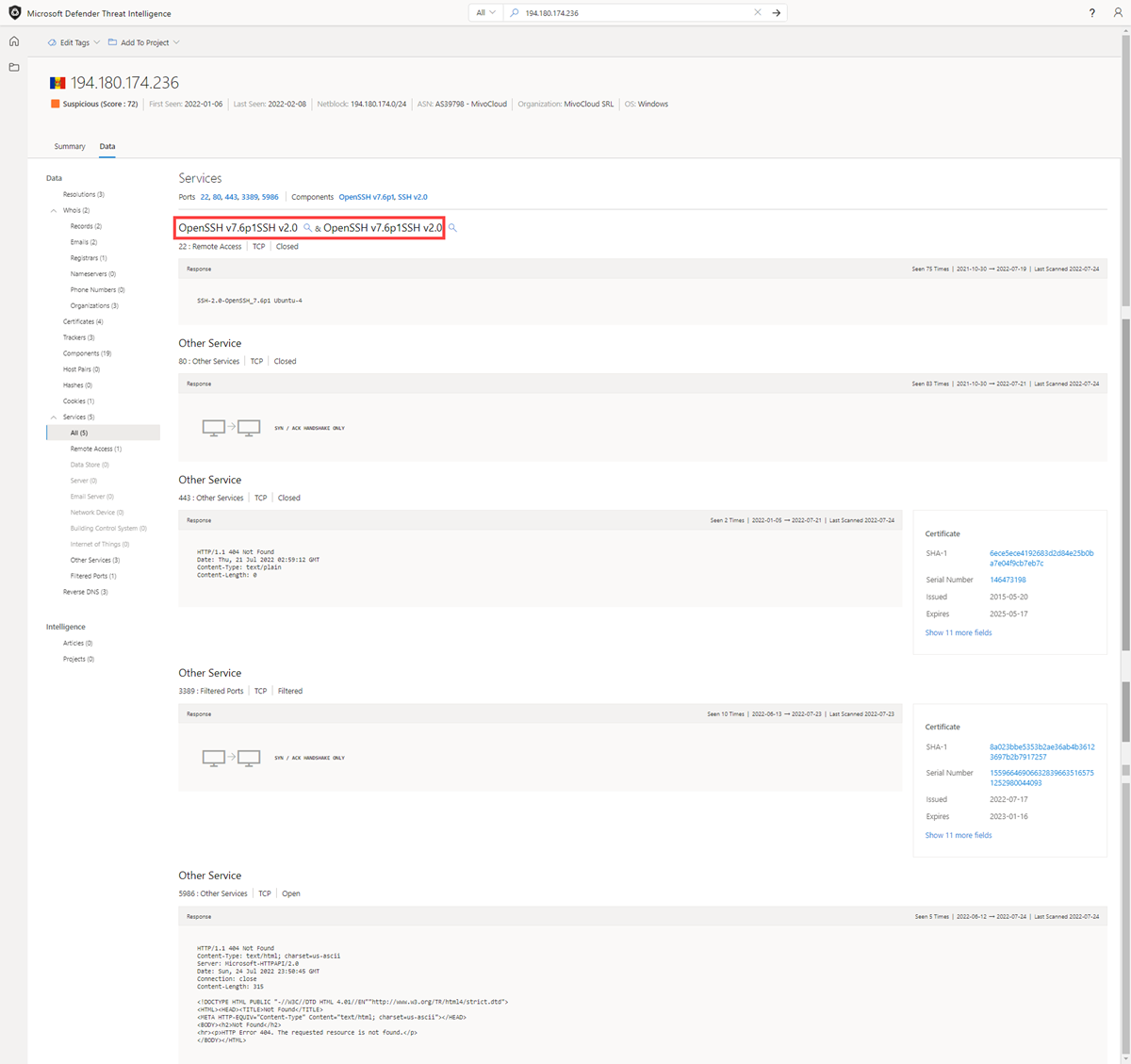

אישורים

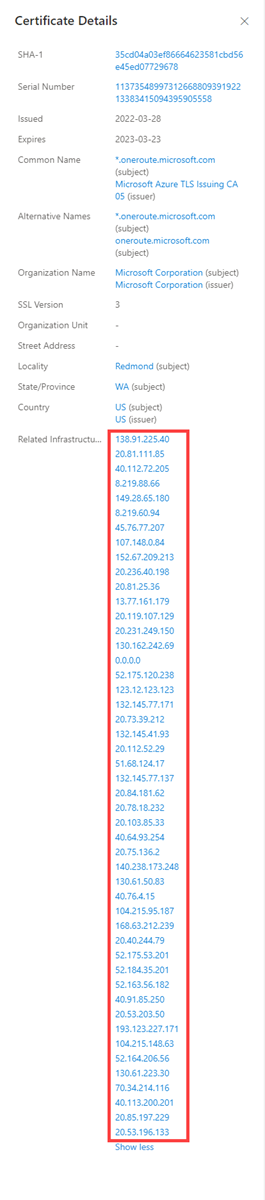

מעבר לאבטחת הנתונים שלך, אישורי TLS הם דרך נפלאה לחיבור תשתית רשת שונה. טכניקות סריקה מודרניות מאפשרות לנו לבצע בקשות נתונים כנגד כל צומת באינטרנט בתוך שעות. במילים אחרות, אנו יכולים לשייך אישור לכתובת IP המארחת אותו בקלות וב קבועה.

בדומה לאותה רשומת WHOIS, אישורי TLS דורשים שהמשתמש יספק מידע כדי ליצור את המוצר הסופי. מלבד התחום, אישור ה- TLS כולל את האנשים שעבורם נוצר האישור (אלא אם כן הוא בחתימה עצמית). המשתמש יכול ליצור את המידע הנוסף. כאשר המשתמשים של Microsoft רואים את הערך הרב ביותר מתוך אישורי TLS אינם בהכרח הנתונים הייחודיים שבהם משתמש המשתמש עשוי להשתמש בעת יצירת האישור, אלא היכן הוא מתארח.

כדי לגשת לאישור TLS, יש לשייך אותו לשרת אינטרנט ולחשוף אותו באמצעות יציאה מסוימת (לרוב 443). באמצעות סריקות אינטרנט במונים על בסיס שבועי, ניתן לסרוק את כל כתובות ה- IP ולהשגת כל אישור המתארח כדי לבנות מאגר היסטורי של נתוני אישורים. מסד נתונים של כתובות IP למיפויי אישורי TLS מספק לך דרך לזיהוי חפיפה בתשתית.

כדי להמחיש רעיון זה, תאר לעצמך שחקן שמגדיר שרת עם אישור TLS בחתימה עצמית. לאחר כמה ימים, המגנים נבון לתשתית שלהם וחסום את שרת האינטרנט המארח תוכן זדוני. במקום להרוס את כל העבודה הקשה שלהם, המעומעון רק מעתיק את כל התוכן (כולל אישור TLS) ומציב אותו בשרת חדש. כמשתמש, כעת באפשרותך ליצור חיבור באמצעות ערך SHA-1 הייחודי של האישור ואמור ששני שרתי האינטרנט (אחד חסום, אחד לא ידוע) מחוברים בדרך מסוימת.

מה שגורם לאישורי TLS להיות בעלי ערך רב יותר הוא שהם מסוגלים ליצור חיבורים שנתונים פאסיביים של DNS או WHOIS עלולים להחמיץ. משמעות הדבר היא דרכים נוספות לתיאום תשתית זדונית פוטנציאלית ולזיהוי כשלים פוטנציאליים באבטחה תפעולית של השחקנים. Defender TI אספה למעלה מ- 30 מיליון אישורים מאז 2013 ומספקת לך את הכלים להתאמה על תוכן אישור והיסטוריה.

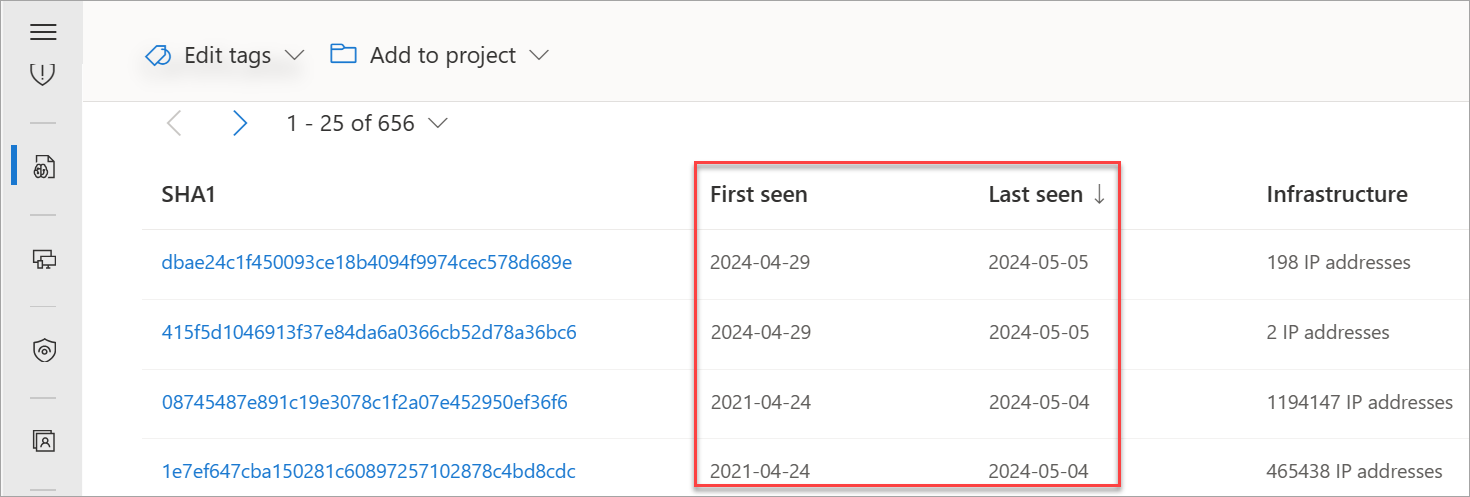

אישורי TLS הם קבצים המאגדים באופן דיגיטלי מפתח הצפנה לערכה של פרטים שסופקו על-ידי המשתמש. Defender TI משתמש בטכניקות לסריקת אינטרנט כדי לאסוף שיוכי אישור TLS מכתובות IP ביציאות שונות. אישורים אלה מאוחסנים בתוך מסד נתונים מקומי ומאפשרים לנו ליצור ציר זמן שבו הופיע אישור TLS נתון באינטרנט.

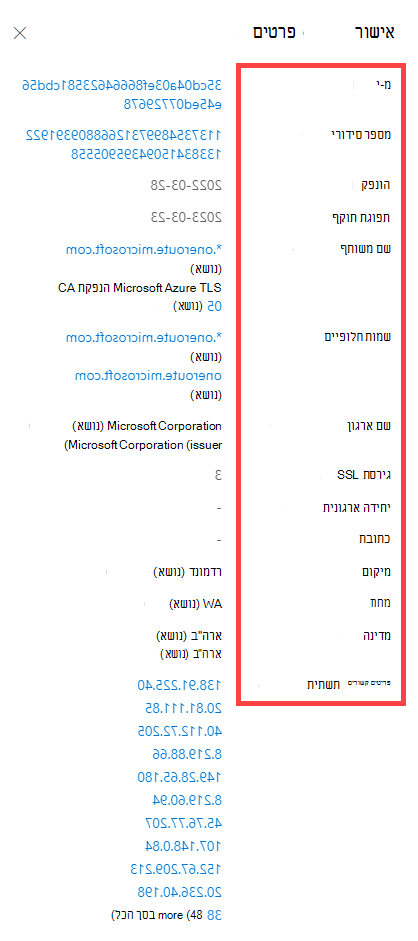

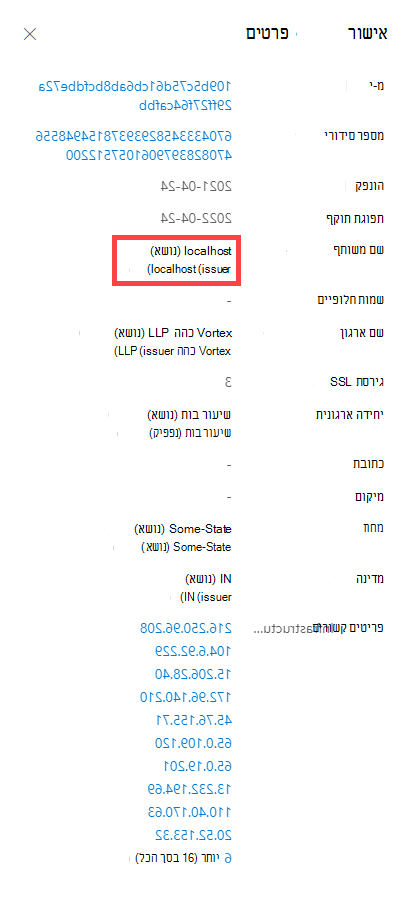

נתוני האישורים שלנו כוללים את המידע הבא:

- ש1: קוד ה- Hash של האלגוריתם SHA-1 עבור נכס אישור TLS

- נראה לראשונה: חותמת זמן המציגה את התאריך שבו הבחנו לראשונה באישור זה בפריט ממצא

- נראה לאחרונה: חותמת זמן המציגה את התאריך האחרון שבו הבחנו באישור זה בפריט ממצא

- תשתית: כל תשתית קשורה המשויכת לאישור

בעת הרחבת קוד Hash של SHA-1, תראה את הפרטים הבאים:

- מספר סידורי: המספר הסידורי המשויך לאישור TLS

- שהונפקו: התאריך שבו הונפק אישור

- יפוג: התאריך שבו פג תוקפו של אישור

- שם נפוץ של נושא: השם הנפוץ של הנושא עבור אישורי TLS משויכים

- שם נפוץ של הנפפיק: השם הנפוץ של הנפפיק עבור אישורי TLS משויכים

- שמות חלופיים של נושא: שמות נפוצים חלופיים עבור האישור

- שמות חלופיים של הנפפיק: שמות אחרים של הנפפיק

- שם ארגון הנושא: הארגון המקושר לרישום אישור TLS

- שם ארגון הנפפיק: שם הארגון שתכנן את בעיית האישור

- גירסת SSL: גירסת SSL/TLS שבה נרשם האישור

- יחידה ארגונית נושאת: מטה-נתונים אופציונליים המציינת את המחלקה בארגון שאחראי על האישור

- יחידה ארגונית של נושא: מידע נוסף אודות הארגון הנפקת האישור

- כתובת רחוב של נושא: כתובת הרחוב שבה ממוקם הארגון

- כתובת רחוב של הנפפיק: כתובת הרחוב שבה ממוקם ארגון הנפפיק

- אזור נושא: העיר שבה ממוקם הארגון

- אזור הבעייתיות: העיר שבה ממוקם ארגון הנפפיק

- מחוז נושא: המדינה או המחוז שבהם ממוקם הארגון

- מדינה/מחוז של הנפפיק: המדינה או המחוז שבהם ממוקם ארגון הנפפיק

- מדינה נושא: המדינה או האזור שבהם ממוקם הארגון

- ארץ הנפפיק: המדינה או האזור שבהם ממוקם ארגון הנפפיק

- תשתית קשורה: כל תשתית קשורה המשויכת לאישור

שאלות שערכת נתונים זו עשויה להשיב עליהן

לאילו תשתית אחרת נצפה אישור זה?

האם יש נקודות נתונים ייחודיות באישור שישמש כנקודות ציר טובות?

האם האישור בחתימה עצמית?

האם האישור הוא מספק ללא תשלום?

באיזו מסגרת זמן האישור נצפה בשימוש?

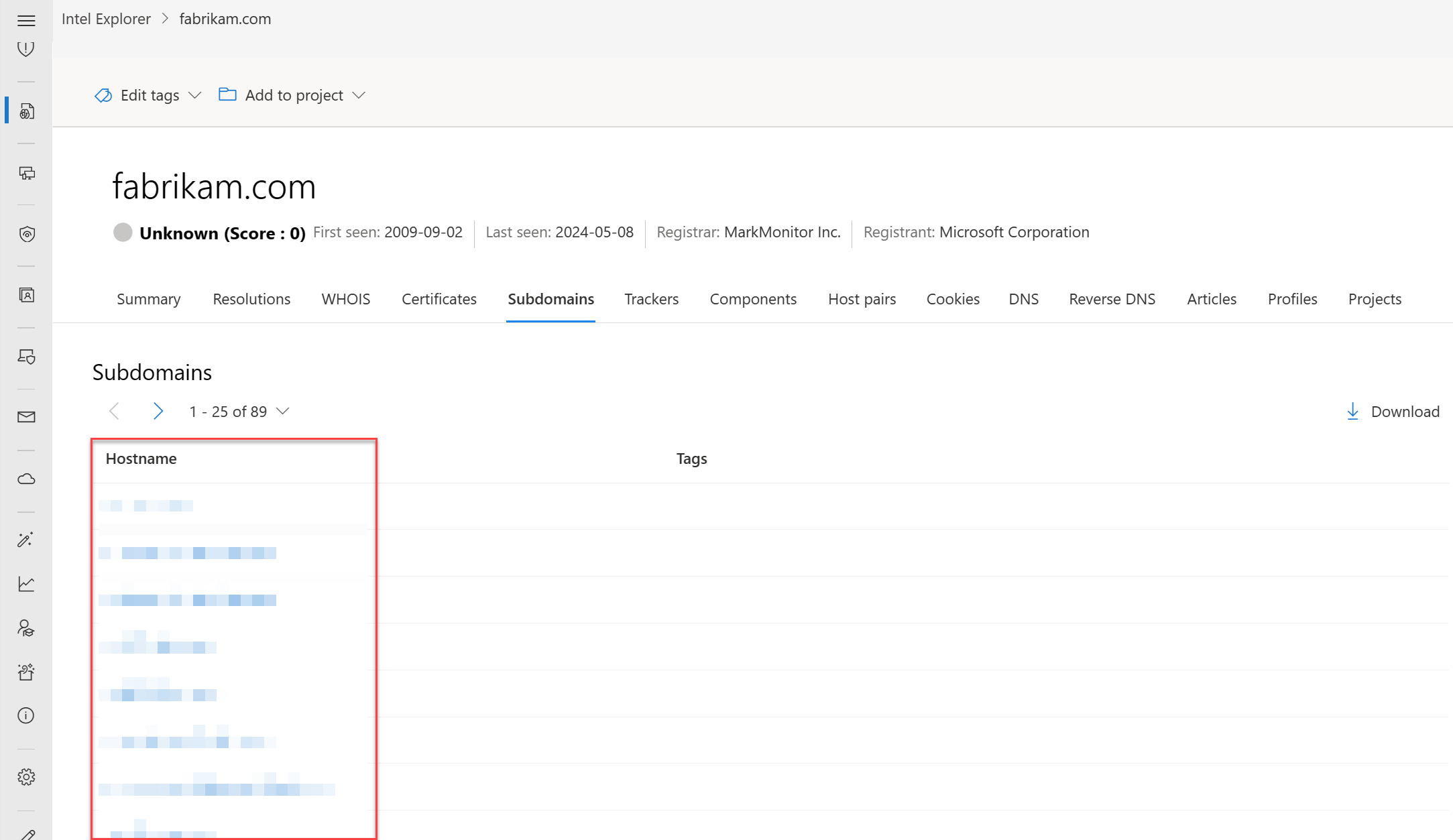

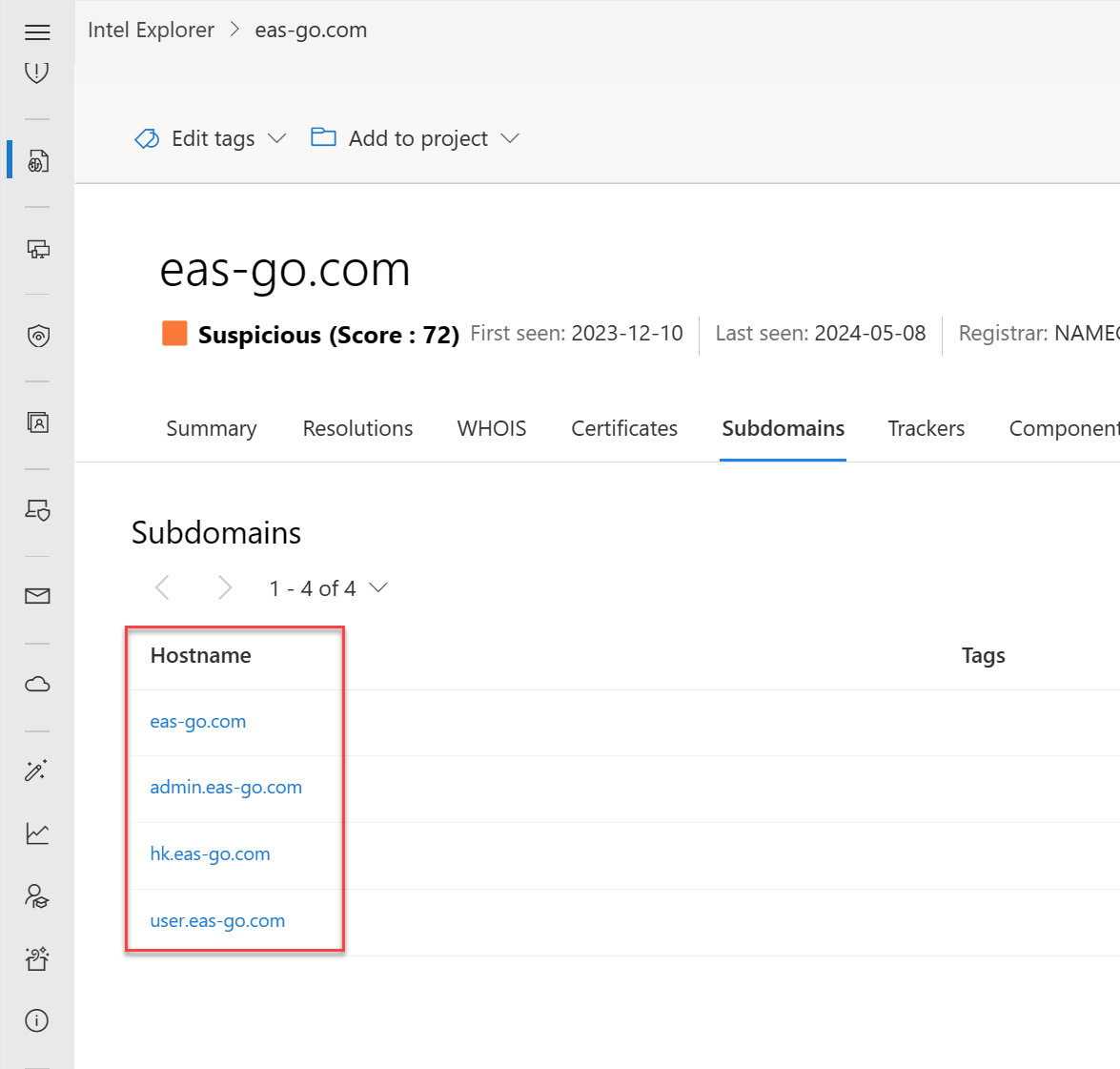

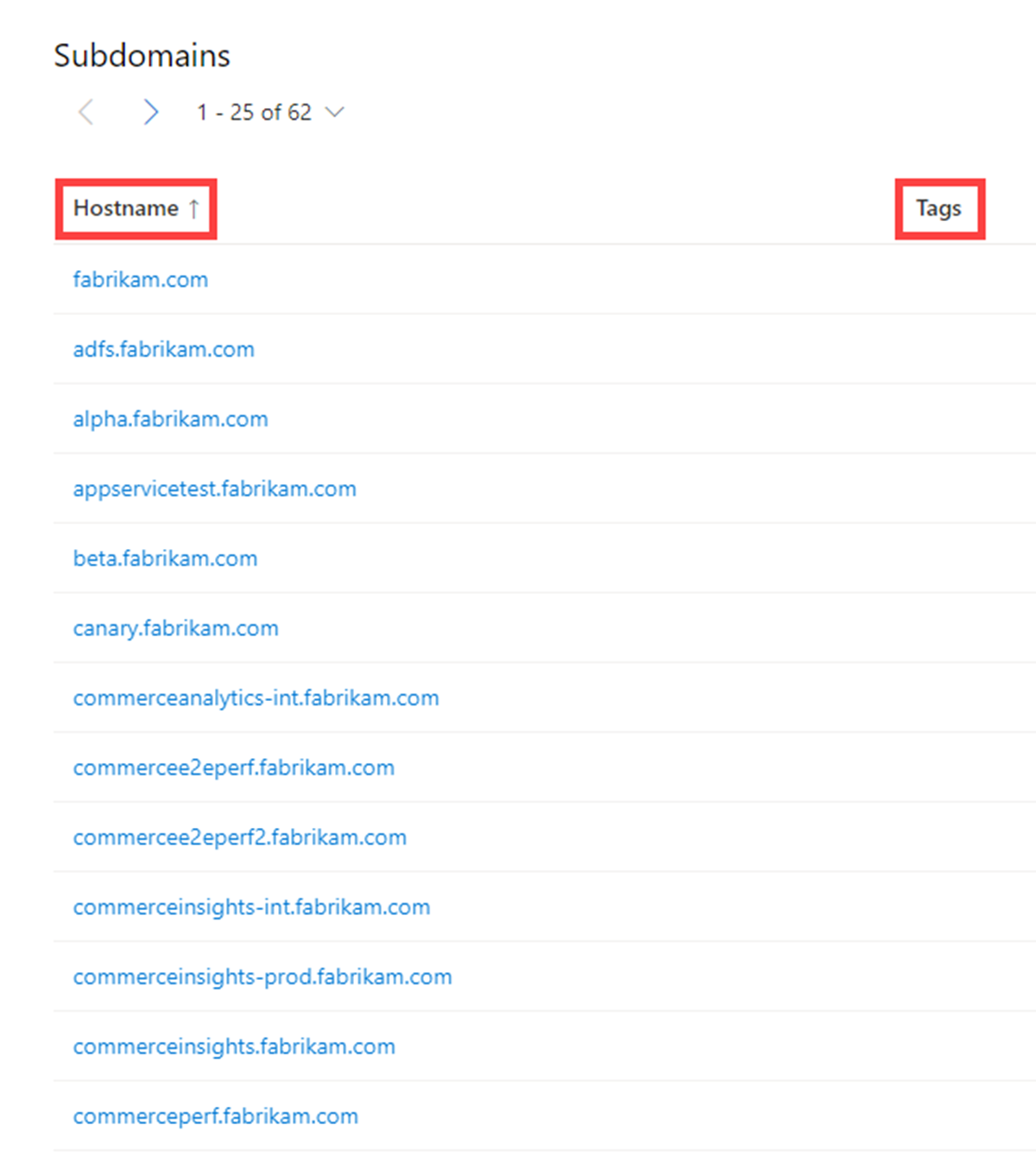

תחומי משנה

תחום משנה הוא תחום אינטרנט שהוא חלק מתחום ראשי. תחומי משנה נקראים גם "מארחים". כדוגמה, learn.microsoft.com הוא תחום משנה של microsoft.com. עבור כל תחום משנה, יכולה להיות קבוצה חדשה של כתובות IP שהתחום פותר להן, שעשויות להיות מקורות נתונים נהדרים לאיתור תשתית קשורה.

נתוני תחום המשנה שלנו כוללים את המידע הבא:

- Hostname: תחום המשנה המשויך לתחום שבו התבצע חיפוש

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI

שאלות שערכת נתונים זו עשויה להשיב עליהן

האם קיימים תחומי משנה נוספים המשויכים לתחום ברמה גבוהה יותר?

האם אחד תחומי המשנה המשויכים לפעילות זדונית?

אם תחום זה נמצא בבעלותי, האם תחום משנה כלשהו נראה לא מוכר?

האם קיימת תבנית כלשהי עבור תחומי המשנה המפורטים המשויכים לתחום זדוני אחר?

האם סידור בטבלת ציר של כל תחום משנה חושף שטח כתובות IP חדש שלא שויך בעבר ליעד?

איזו תשתית לא תואם אחרת שאני מוצא שאינה תואמת לתחום הבסיס?

עוקבים

עוקבים הם קודים או ערכים ייחודיים שנמצאים בתוך דפי אינטרנט ומשמשים לעתים קרובות למעקב אחר אינטראקציה עם המשתמשים. ניתן להשתמש בקודים אלה כדי לתאם קבוצה של אתרי אינטרנט שאינם זהים לישות מרכזית. לעתים קרובות, שחקני איומים מעתיקים את קוד המקור של אתר האינטרנט של הקורבן שהם מחפשים להתחזות לקמפיין דיוג. לעתים רחוקות הן לוקחות את הזמן להסרת מזהים אלה, מה שעשוי לאפשר למשתמשים לזהות אתרים אלה שמקורם בהונאה באמצעות ערכת הנתונים 'עוקבים' של Defender TI. השחקנים עשויים גם לפרוס זהות מעקב כדי לראות כמה מוצלחים מסעות התקיפה שלהם. פעילות זו דומה לאופן בו משווקים משתמשים במזהי SEO, כגון מזהה מעקב אחר Google Analytics, כדי לעקוב אחר הצלחת הקמפיין השיווקי שלהם.

ערכת נתוני המעקב שלנו כוללת זהויות של ספקים כמו Google, Yandex, Mixpanel, New Relic ו- Clicky וממשיך לגדול. הוא כולל את המידע הבא:

- Hostname: שם המארח המארח את התשתית שבה זוהה המעקב

- נראה לראשונה: חותמת זמן של התאריך שבו Microsoft התבוננות לראשונה במעקב זה על החפץ

- נראה לאחרונה: חותמת זמן של התאריך שבו Microsoft התבוננות לאחרונה במעקב זה על החפץ

- סוג: סוג המעקב שזוהה (לדוגמה, GoogleAnalyticsID או JarmHash)

- ערך: ערך הזיהוי עבור כלי המעקב

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI

![]()

שאלות שערכת נתונים זו עשויה להשיב עליהן

האם קיימים משאבים אחרים המשתמשים באותם זהים לניתוח?

האם משאבים אלה משויכים לארגון, או שהם מנסים לבצע התקפה על הפרה?

האם יש חפיפה בין עוקבים – האם הם משותפים עם אתרי אינטרנט אחרים?

מהם סוגי העוקבים שנמצאו בדף האינטרנט?

מהו משך הזמן עבור עוקבים?

מהו תדירות השינוי עבור ערכי מעקב – האם הם באים, הולכים או נשארים?

האם קיימים עוקבים המקשרים לתוכנות שכפול אתרי אינטרנט (לדוגמה, MarkOfTheWeb או HTTrack)?

האם קיימים עוקבים המקשרים לתוכנות זדוניות של שרת Command-and-control (C2) (לדוגמה, JARM)?

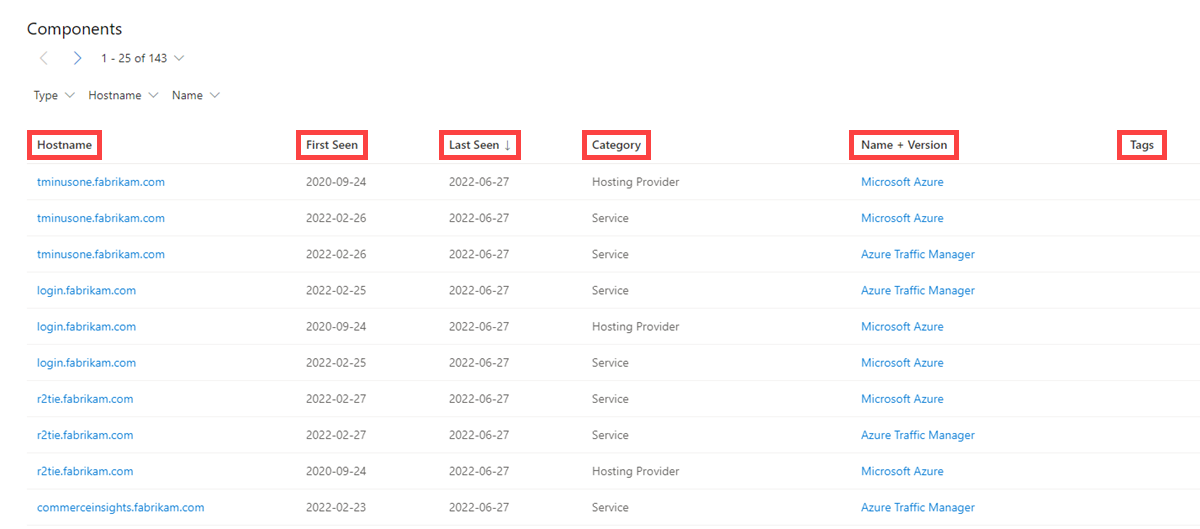

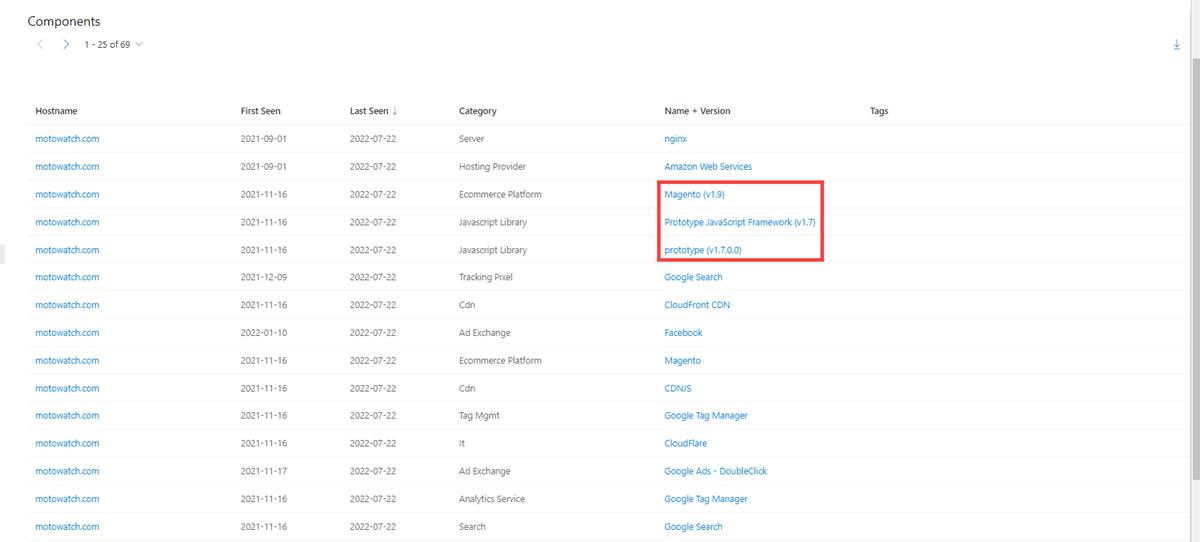

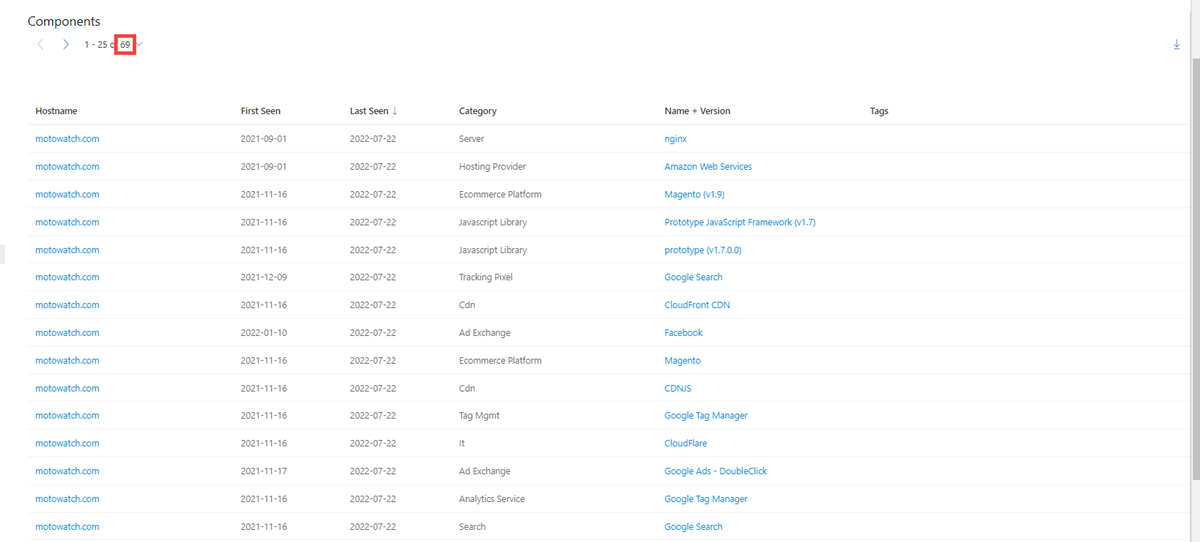

רכיבים

רכיבי אינטרנט הם פרטים המתארים דף אינטרנט או תשתית שרת ש- Microsoft מבצעת סריקה או סריקה באינטרנט. רכיבים אלה מאפשרים לך להבין את ההפיך של דף אינטרנט או את הטכנולוגיה והשירותים הנהיגה פיסת תשתית ספציפית. סידור ציר ברכיבים ייחודיים יכול למצוא את תשתית השחקנים או אתרים אחרים שנחשף לסכנה. תוכל גם להבין אם אתר אינטרנט עשוי להיות פגיע למתקפה ספציפית או לפשרה בהתבסס על הטכנולוגיות שפועלות בו.

נתוני הרכיב שלנו כוללים את המידע הבא:

- שם מחשב מארח: שם המחשב המארח המארח את התשתית שבה זוהה הרכיב

- נראה לראשונה: חותמת זמן של התאריך שבו Microsoft התבוננת לראשונה ברכיב זה בפריט

- נראה לאחרונה: חותמת זמן של התאריך שבו Microsoft התבוננות לאחרונה ברכיב זה בפריט

- קטגוריה: סוג הרכיב שזוהה (לדוגמה, מערכת הפעלה, מסגרת, גישה מרחוק או שרת)

- שם + גירסה: שם הרכיב והגירסה הפועלים על הממצא (לדוגמה, Microsoft IIS (v8.5))

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI

שאלות שערכת נתונים זו עשויה להשיב עליהן

באיזו תשתית פגיע אני משתמש?

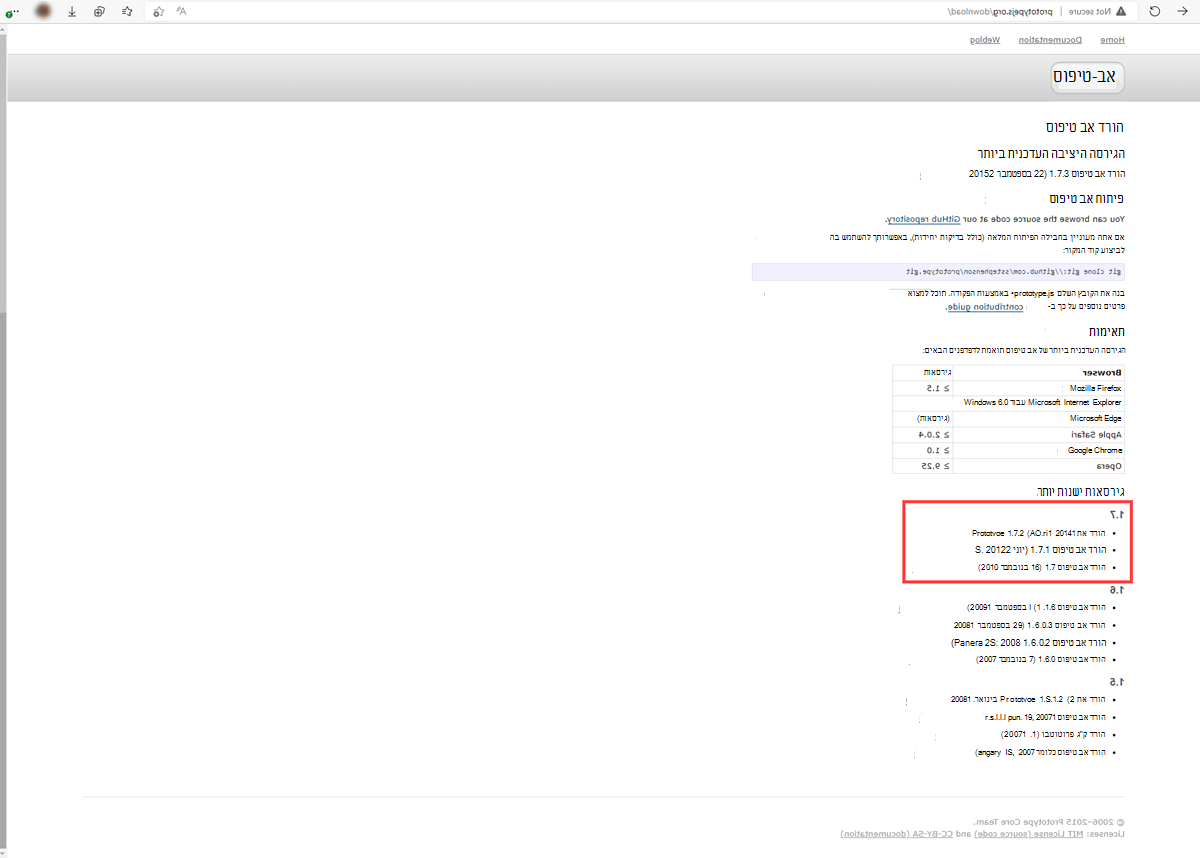

Magento v1.9 הוא כל כך מיושן כי Microsoft לא הצליח לאתר תיעוד מהימן עבור גירסה מסוימת זו.

באילו רכיבי אינטרנט ייחודי משתמש מעורר האיום, ה יכולים לעקוב אחריהם אל תחומים אחרים?

האם רכיבים כלשהם מסומנים כד זדוניים?

כמה רכיבי אינטרנט זוהו?

האם קיימות טכנולוגיות ייחודיות או מוזרות שלא נראה לעתים קרובות?

האם יש גירסאות מזויפות של טכנולוגיות ספציפיות?

מהו תדירות השינויים ברכיבי אינטרנט - לעתים קרובות או לעתים נדירות מתבצעים?

האם ידוע כי קיימות ספריות חשודות שנוצלות לרעה?

האם קיימות טכנולוגיות עם פגיעויות המשויכות אליהן?

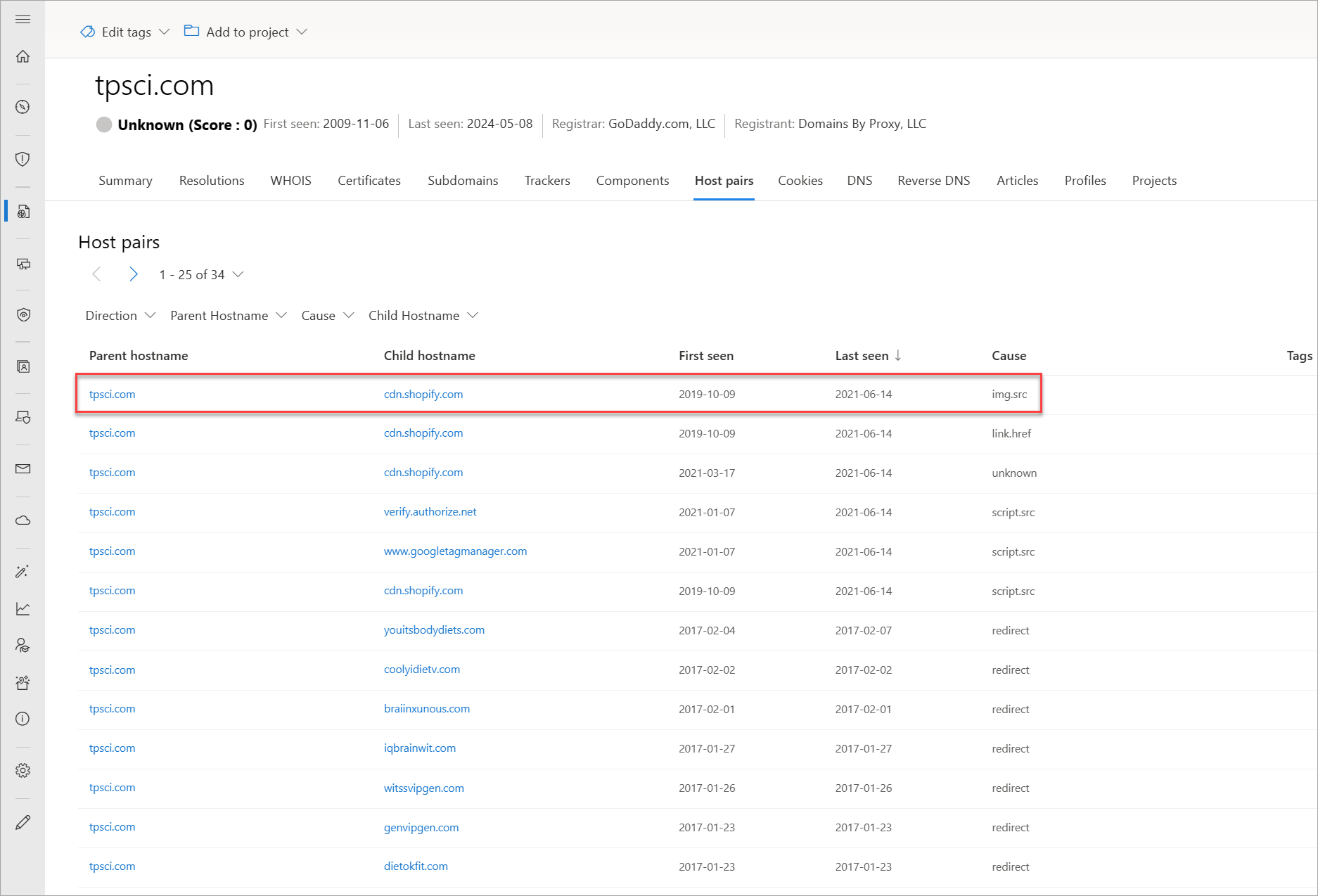

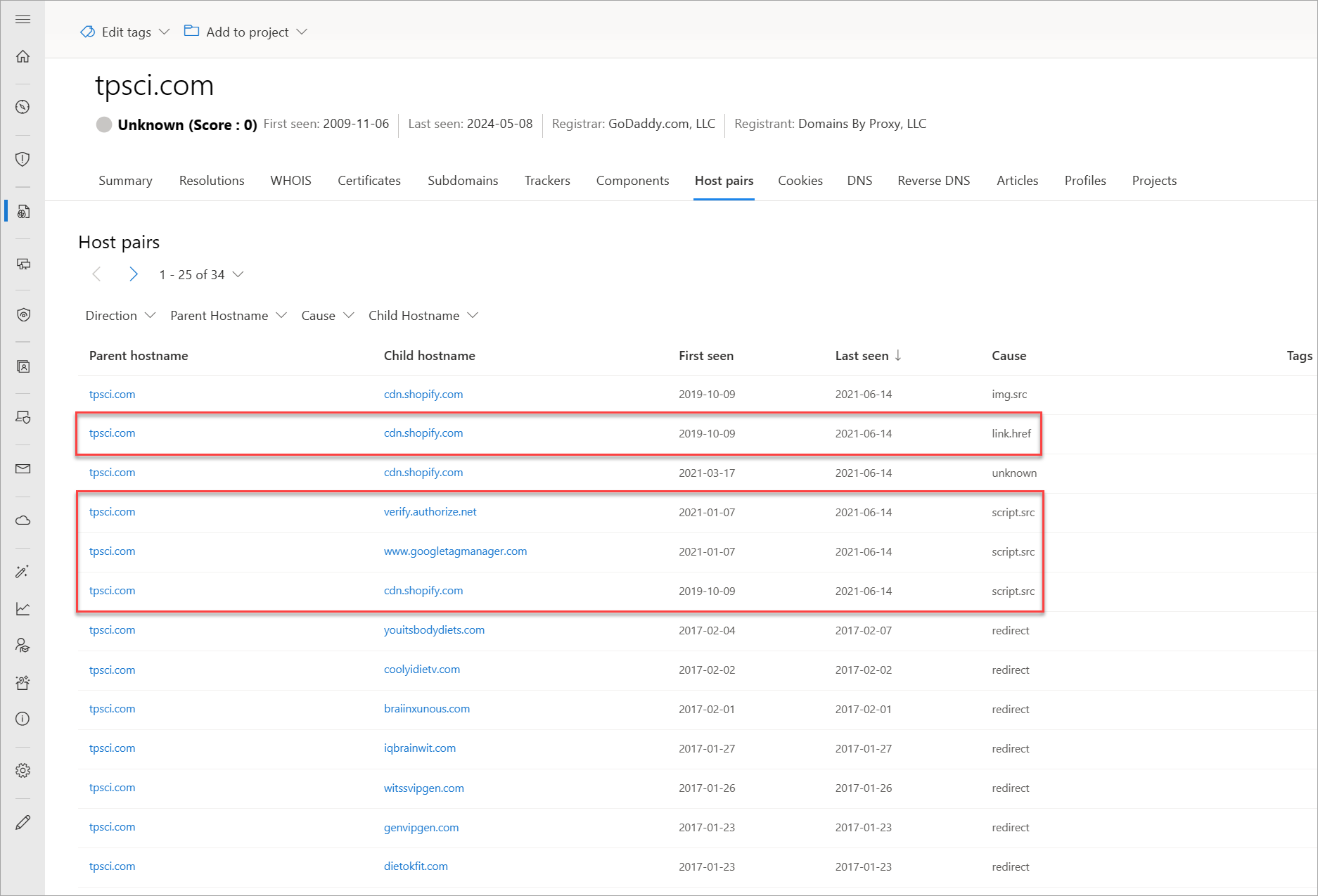

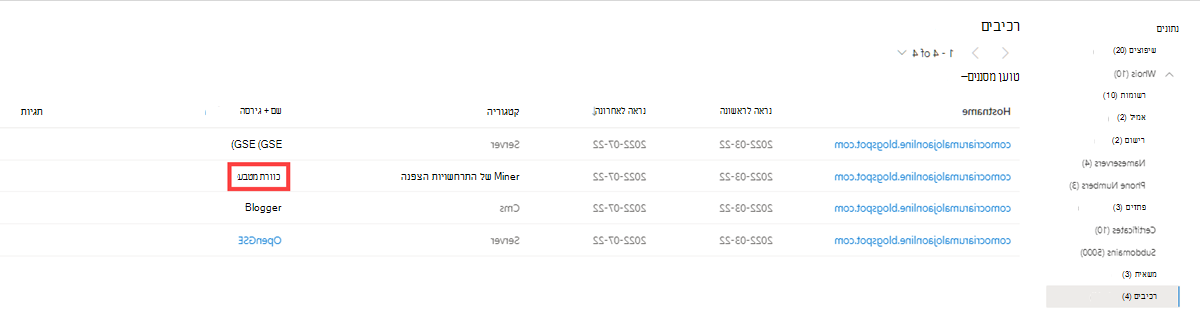

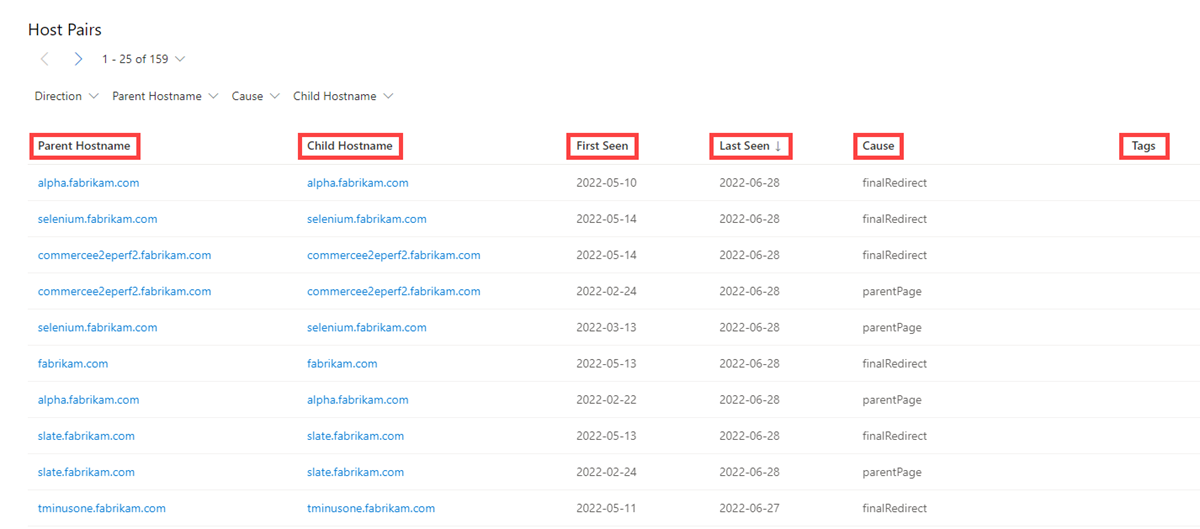

זוגות מארחים

זוגות מארחים הם שתי פיסות של תשתית (אב וצאצא) המשתףות חיבור שנצפה מסריקה באינטרנט של משתמש וירטואלי. החיבור יכול להיות בטווח מניתוב מחדש ברמה העליונה (HTTP 302) למשהו מורכב יותר, כגון הפניה למקור iFrame או Script.

נתוני הזוג המארח שלנו כוללים את המידע הבא:

- שם מארח אב: המארח המפנה אל נכס או "מפנה" למארח הצאצא

- שם מארח של צאצא: המחשב המארח שנקרא על-ידי מארח האב

- נראה לראשונה: חותמת זמן של התאריך שבו Microsoft התבוננות לראשונה בקשר גומלין עם המארח

- נראה לאחרונה: חותמת זמן של התאריך שבו Microsoft התבוננות לאחרונה בקשר עם המארח

- סיבה: סוג החיבור בין שם המחשב המארח של האב והצאצא; הגורמים הפוטנציאליים כוללים:

- script.src

- link.href

- לנתב מחדש

- img.src

- ידוע

- xmlhttprequest

- a.href

- סיום תיקון מחדש

- css.import

- parentPage

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI

שאלות שערכת נתונים זו עשויה להשיב עליהן

האם אחד מהפריטים הממצאים המחוברים נחסם?

האם אחד מהפריטים הממצאים המחוברים תויג (לדוגמה, דיוג, APT, מעורר איומים זדוני, חשוד ומסוים)?

האם מארח זה מנתב מחדש משתמשים לתוכן זדוני?

האם משאבים מושטים ב- CSS או בתמונות כדי להגדיר תקיפות הפרה?

האם משאבים משיטים קובץ Script או מפנים לקישור.href כדי להגדיר מתקפה מסוג Magecart או Skimming?

מהיכן משתמשים מנותב מחדש/אל?

איזה סוג של ניתוב מחדש קורה?

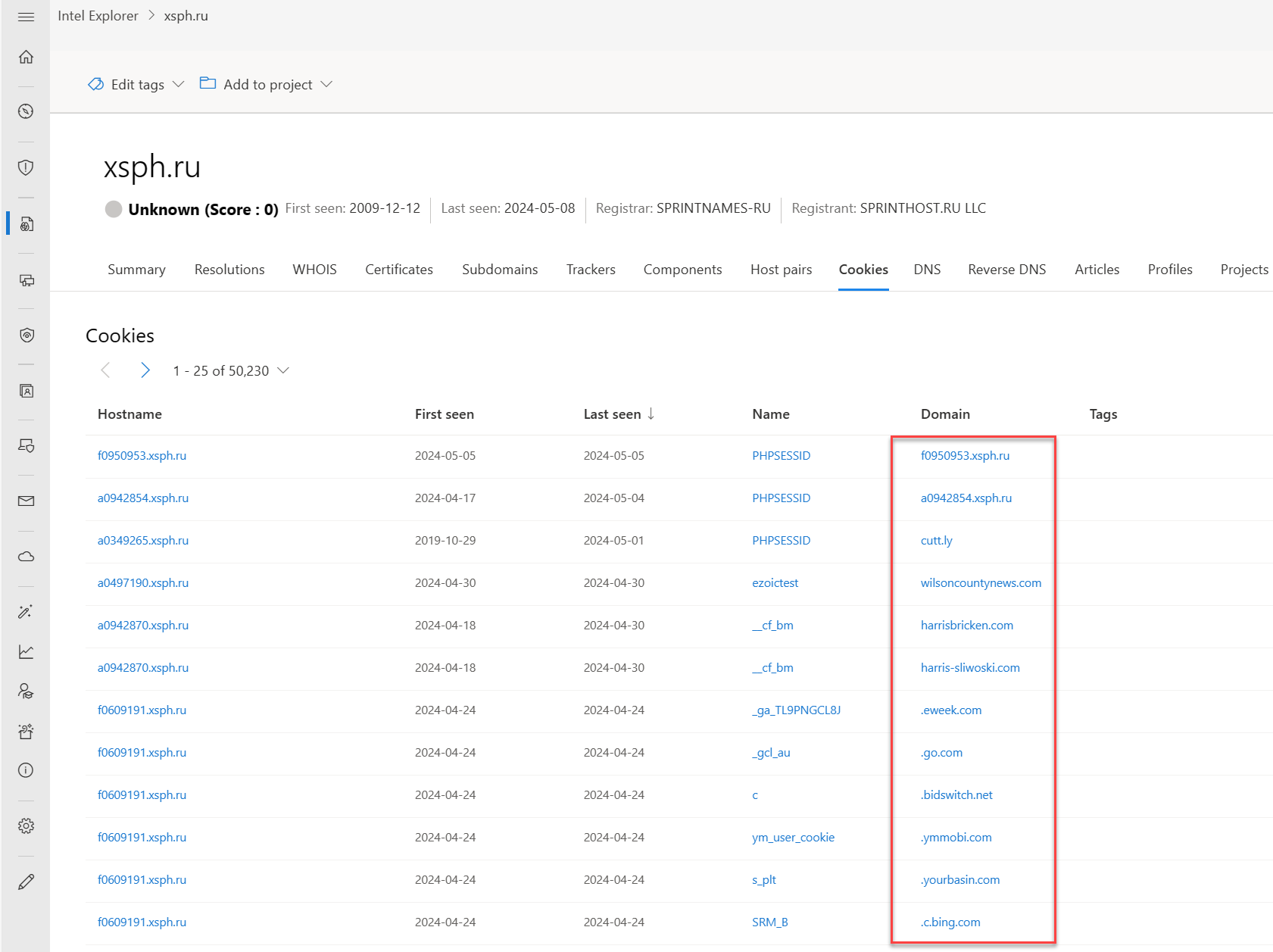

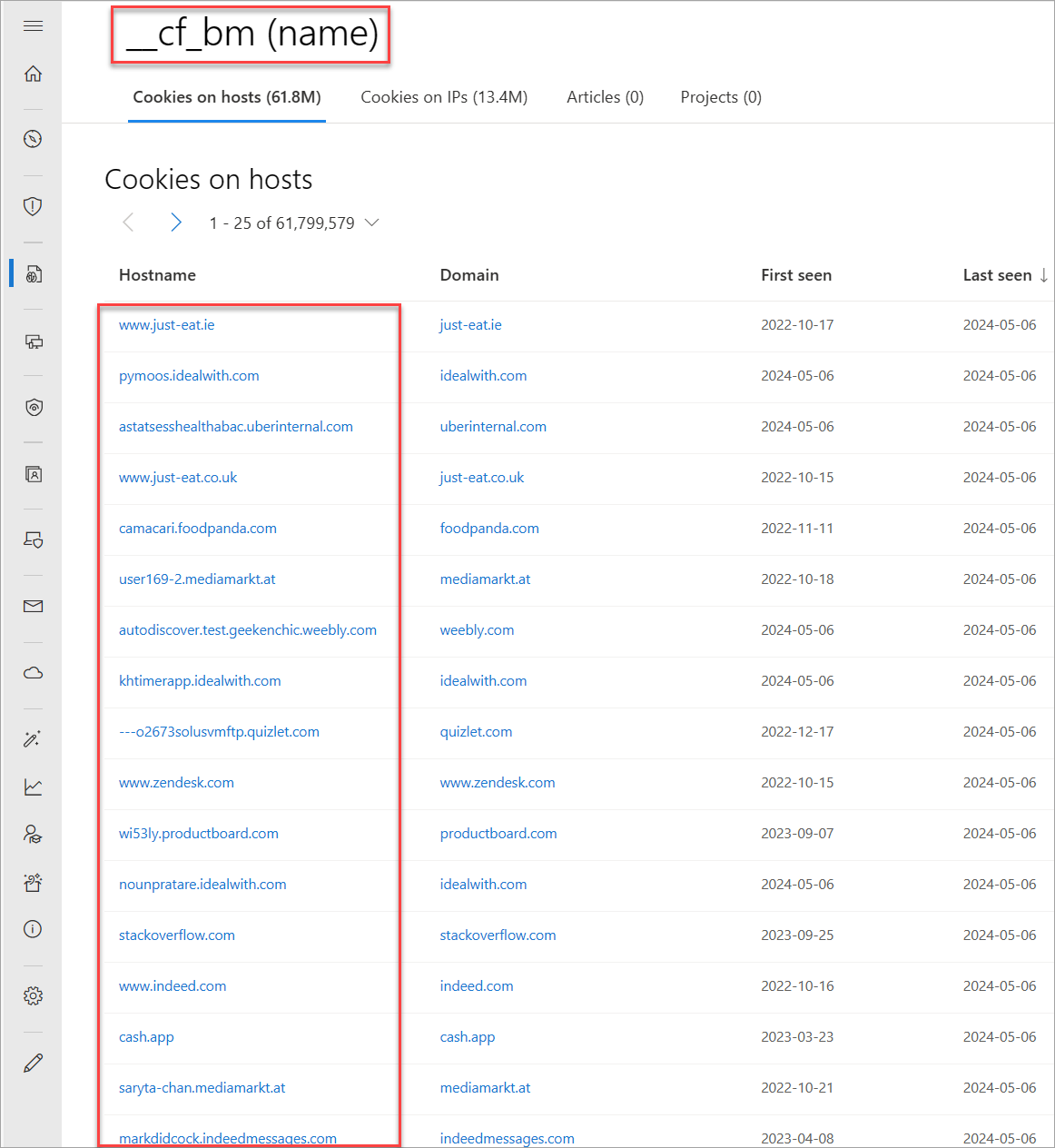

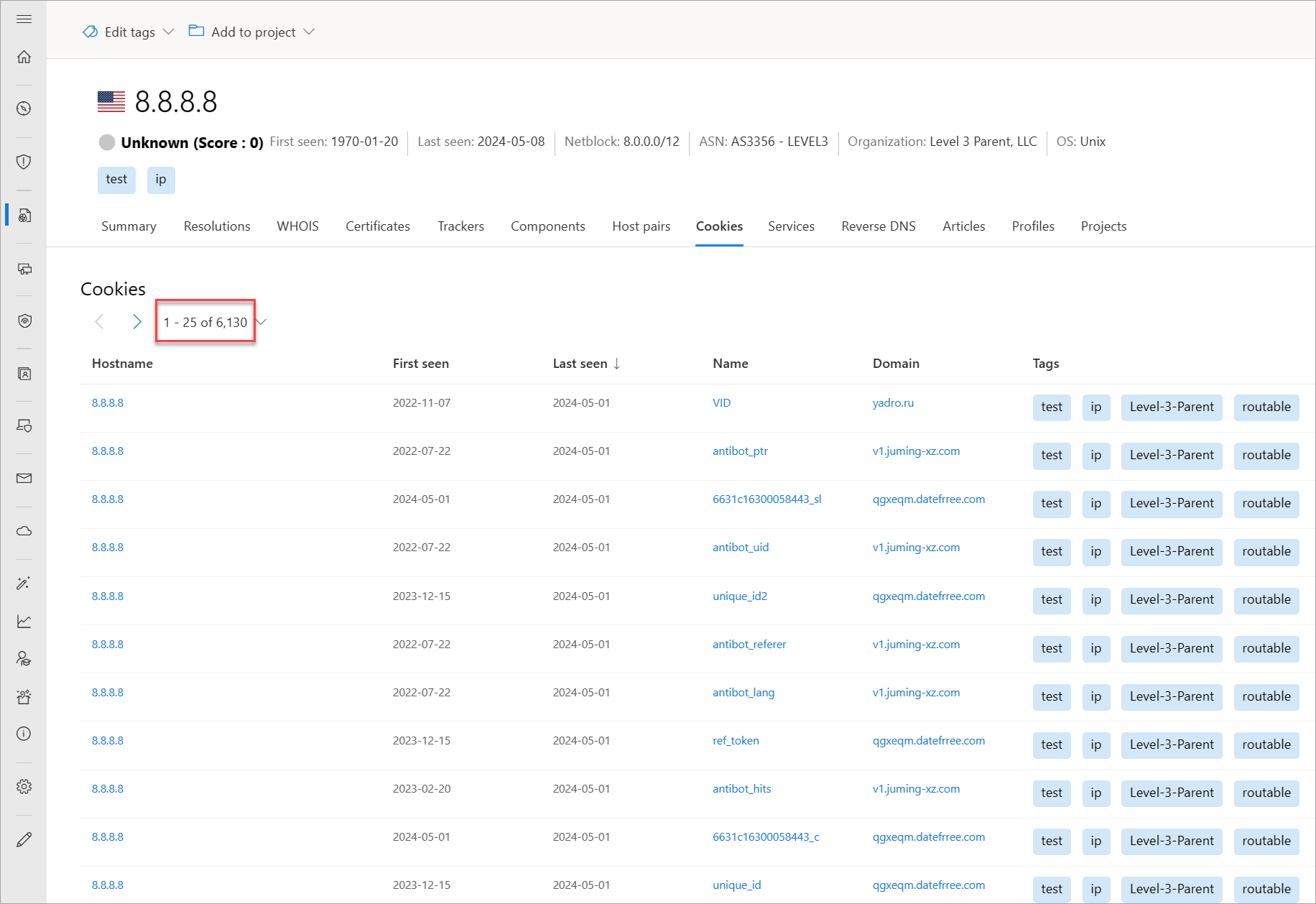

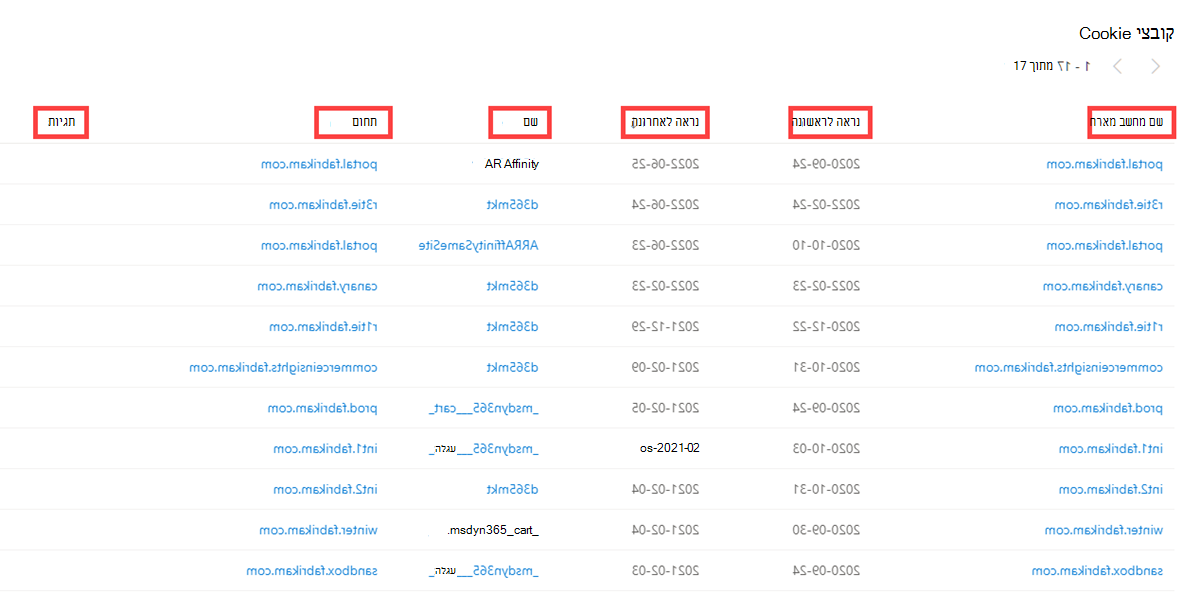

עוגיות

קבצי Cookie הם חלקים קטנים של נתונים הנשלחים משרת ללקוח בזמן שהמשתמש גולש באינטרנט. ערכים אלה מכילים לעתים מצב עבור היישום או סיביות מועטות של נתוני מעקב. ה- TI של Defender מסמן ואינדקס שמות קבצי Cookie שנצפה בעת סריקת אתר אינטרנט ומאפשר לך לחפור לתוך כל מקום שבו הבחנו בשמות קבצי Cookie ספציפיים בסריקה ובאיסוף הנתונים שלו. שחקנים זדוניים משתמשים בקבצי Cookie גם כדי לעקוב אחר קורבנות נגועים או לאחסן נתונים שבהם הם עשויים להשתמש במועד מאוחר יותר.

נתוני ה- Cookie שלנו כוללים את המידע הבא:

- שם מחשב מארח: תשתית המארח המשויכת לקובץ ה- Cookie

- נראה לראשונה: חותמת זמן של התאריך שבו Microsoft התבוננת לראשונה בקובץ Cookie זה בפריט

- נראה לאחרונה: חותמת זמן של התאריך שבו Microsoft התבוננות לאחרונה בקובץ Cookie זה בפריט

- שם: שם קובץ ה- Cookie (לדוגמה, JSESSIONIDאו SEARCH_NAMESITE).

- תחום: התחום המשויך לקובץ ה- Cookie

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI

שאלות שערכת נתונים זו עשויה להשיב עליהן

אילו אתרי אינטרנט אחרים הנפקים את אותם קבצי Cookie?

אילו אתרי אינטרנט אחרים עוקבים אחר אותם קבצי Cookie?

האם תחום קובץ ה- Cookie תואם לשאילתה שלי?

כמה קבצי Cookie משויכים לחפץ?

האם קיימים שמות ייחודיים של קבצי Cookie או תחומים?

מהן תקופות הזמן המשויכות לקבצי Cookie?

מהי התדירות של קבצי Cookie חדשים שנצפתו או שינויים המשויכים לקובצי Cookie?

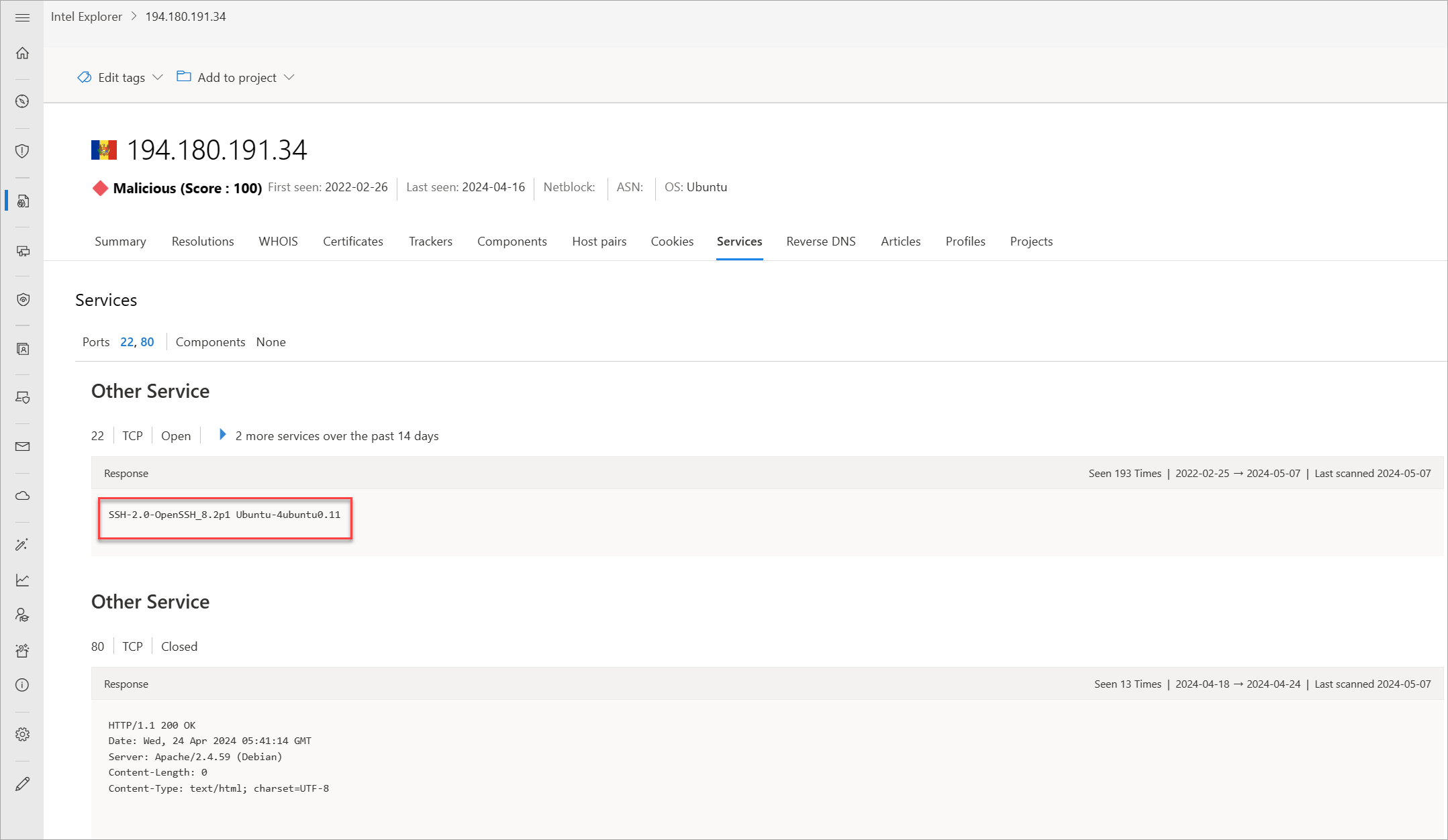

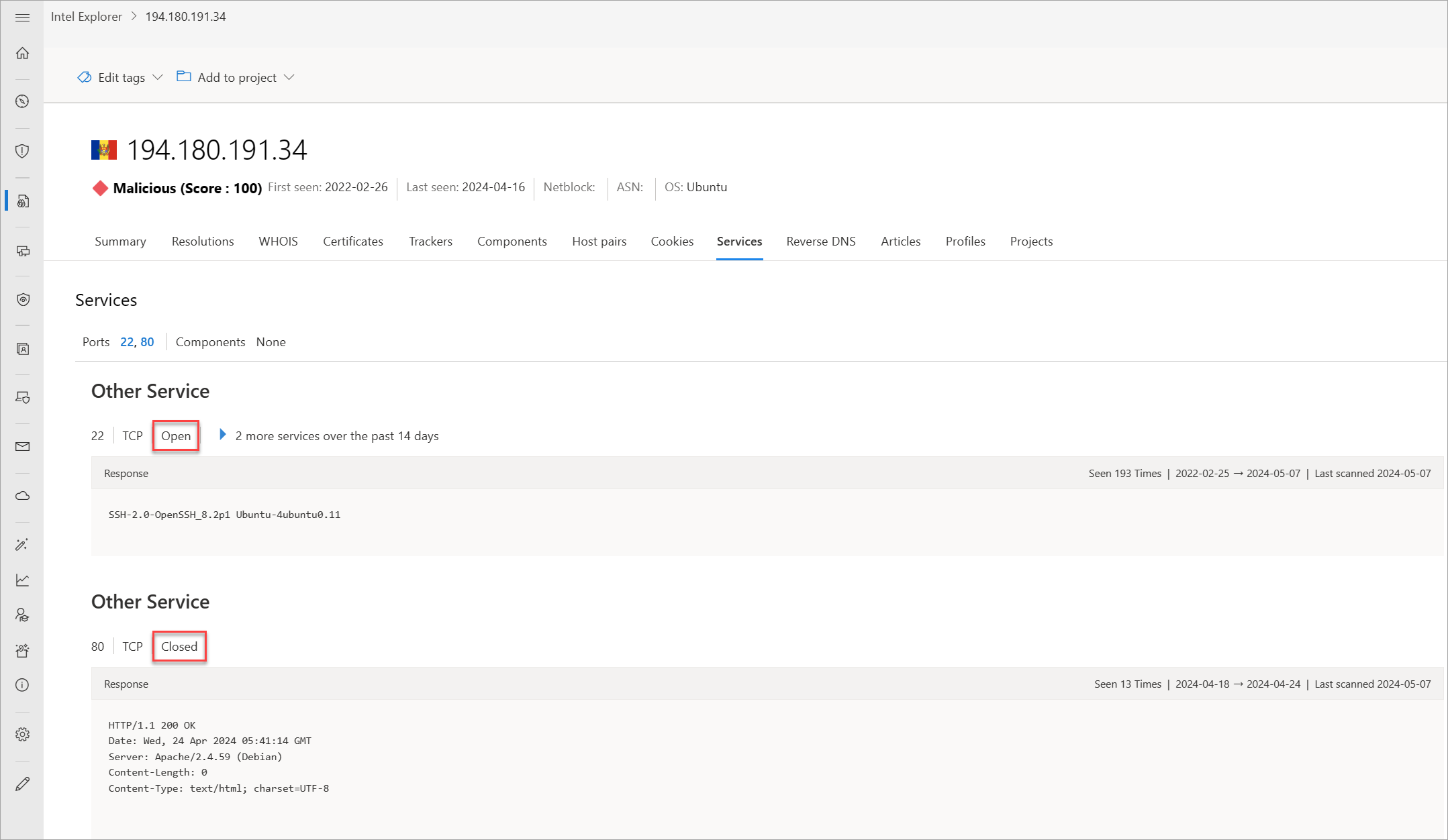

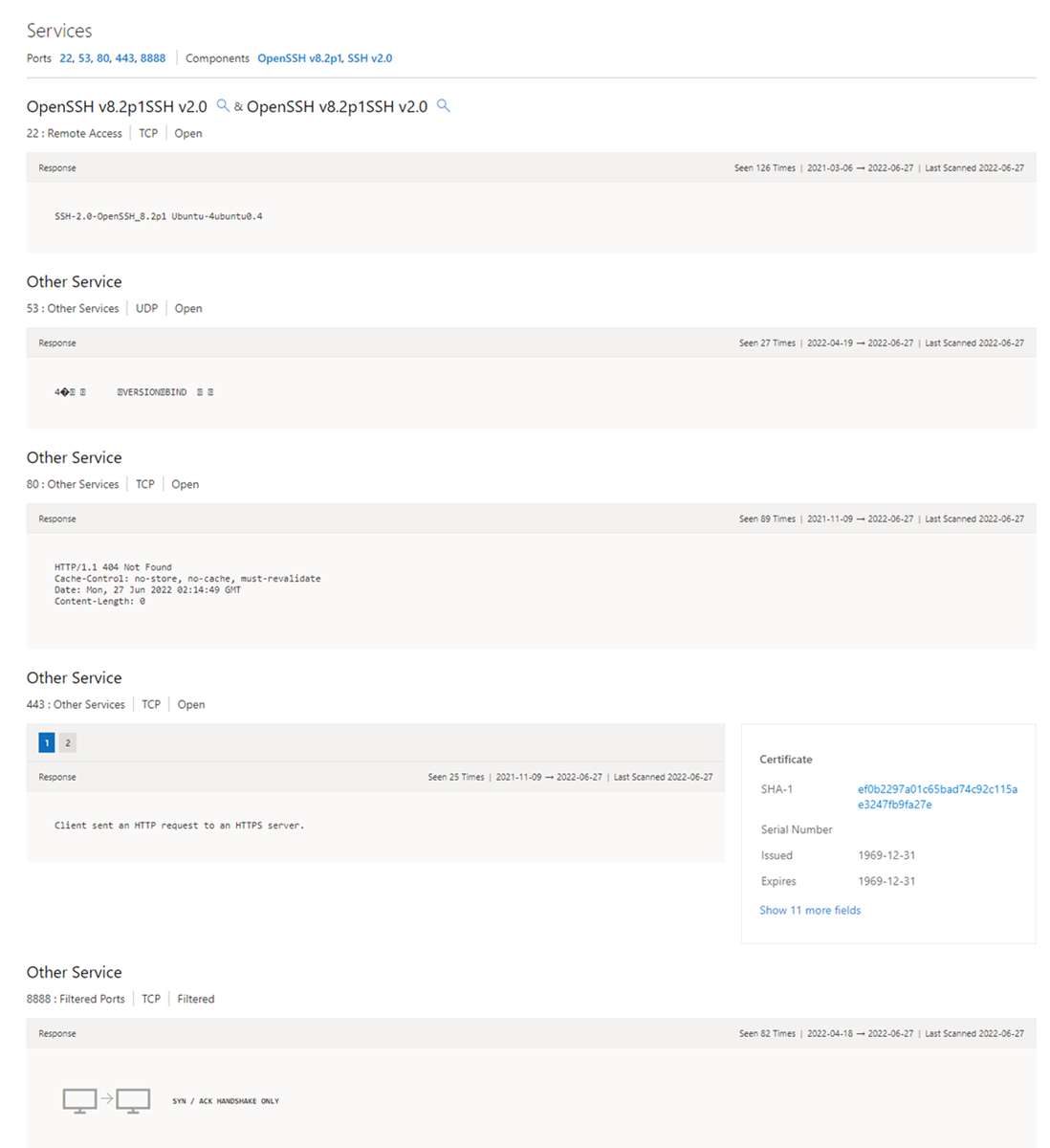

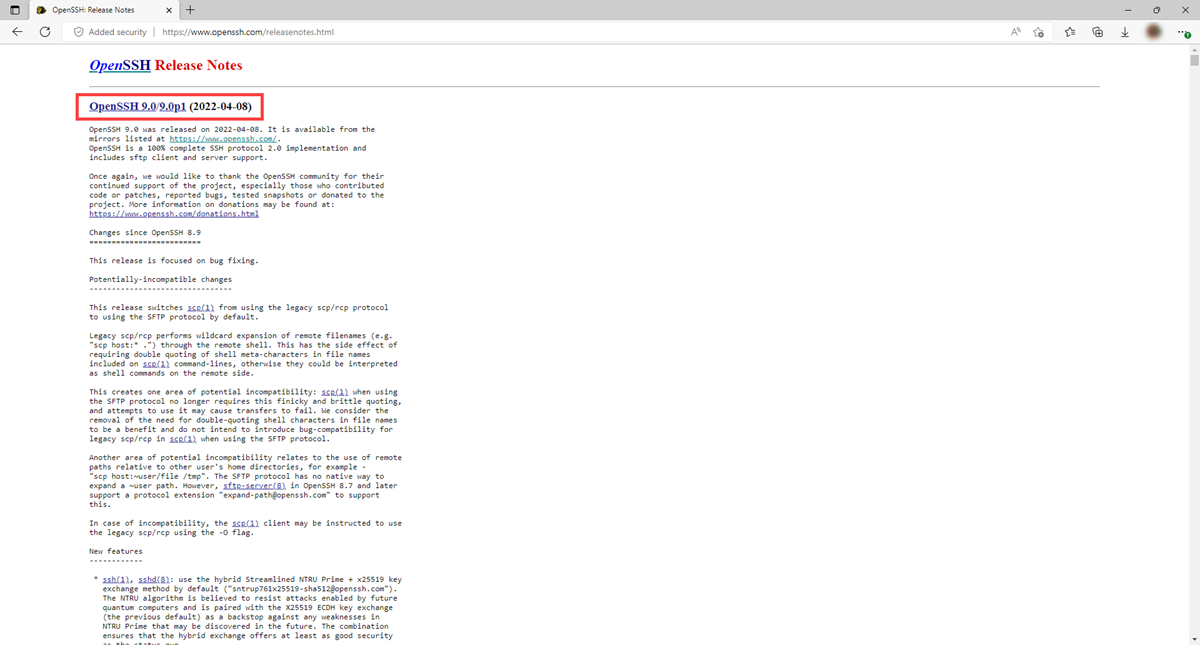

שירותי

שמות שירות ומספרי יציאות משמשים להבחנה בין השירותים השונים הפועלים בפרוטוקולי תעבורה כגון TCP, UDP, DCCP ו- SCTP. מספרי יציאות יכולים להציע את סוג היישום הפועל ביציאה מסוימת. עם זאת, ניתן לשנות יישומים או שירותים כדי להשתמש ביציאה אחרת כדי להסתיר או להסתיר את היישום או השירות בכתובת IP. ידיעת פרטי היציאה והכותרת/כרזה יכולה לזהות את היישום/השירות האמיתי ואת שילוב היציאות הנמצאות בשימוש. ה- TI של Defender מציין 14 ימים של היסטוריה בכרטיסיה שירותים, ומציג את תגובת הכרזה האחרונה המשויכת ליציאה שנצפתה.

נתוני השירותים שלנו כוללים את המידע הבא:

- התבוננות ביציאות פתוחות

- מספרי יציאות

- רכיבים

- מספר הפעמים שהשירות נצפה

- כאשר היציאה נסרקה לאחרונה

- חיבור פרוטוקול

- מצב היציאה

- לפתוח

- מסוננים

- סגור

- תגובת כרזה

שאלות שערכת נתונים זו עשויה להשיב עליהן

אילו יישומים פועלים ביציאה מסוימת עבור כתובת IP נתונה?

באיזו גירסה של יישומים אתה משתמש?

האם קיימים שינויים שבוצעו לאחרונה במצב פתוח, מסונן או סגור עבור יציאה נתונה?

האם האישור משויך לחיבור?

האם טכנולוגיות פגיעות או טכנולוגיות שהופחתו נמצאות בשימוש על נכס נתון?

האם מידע שנחשף על-ידי שירות פועל שיכול לשמש למטרות רוע?

האם מתבצעות שיטות עבודה מומלצות לאבטחה?

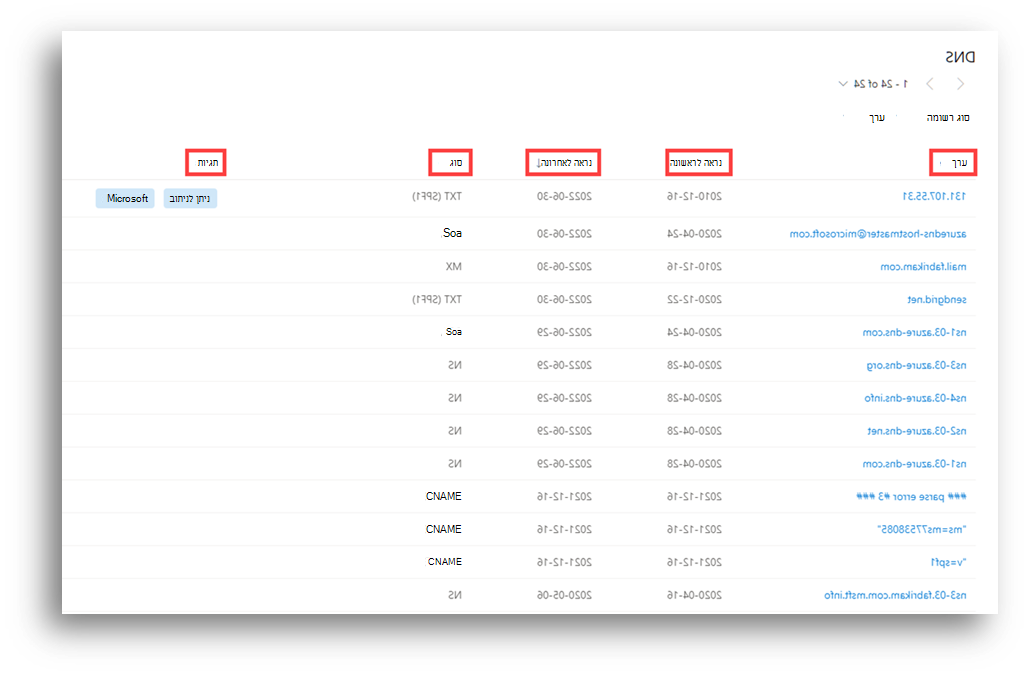

Dns

Microsoft אוספת רשומות DNS לאורך השנים ומספקת לך תובנות לגבי חילופי דואר (MX), שרת שמות (NS), טקסט (TXT), התחלת רשות (SOA), שם קנוני (CNAME) ורשומות מצביע (PTR). סקירת רשומות DNS עשויה לסייע בזיהוי תשתית משותפת המשמשת את השחקנים בכל התחומים בבעלותם. לדוגמה, שחקני איום נוטים להשתמש באותו שרת שמות כדי למקטע את התשתית שלהם או את אותם שרתי Mail Exchange כדי לנהל את הפקודות והשליטה שלהם.

נתוני ה- DNS שלנו כוללים את המידע הבא:

- ערך: רשומת ה- DNS המשויכת למארח

- נראה לראשונה: חותמת זמן של התאריך שבו Microsoft התבוננות לראשונה ברשומה זו בפריט

- נראה לאחרונה: חותמת זמן של התאריך שבו Microsoft התבוננות לאחרונה ברשומה זו בפריט

- סוג: סוג התשתית המשויכת לרשומה; האפשרויות האפשריות כוללות:

- MX

- TXT

- Ns

- CNAMES

- Soa

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI

שאלות שערכת נתונים זו עשויה להשיב עליהן

- אילו פיסות אחרות של תשתית קשורות ישירות למציין שאני מחפש?

- כיצד התשתית השתנתה עם הזמן?

- האם בעל התחום משתמש בשירותים של רשת אספקת תוכן או שירות הגנת מותג?

- אילו טכנולוגיות אחרות הארגון המשויך משתמש ברשת שלהם?

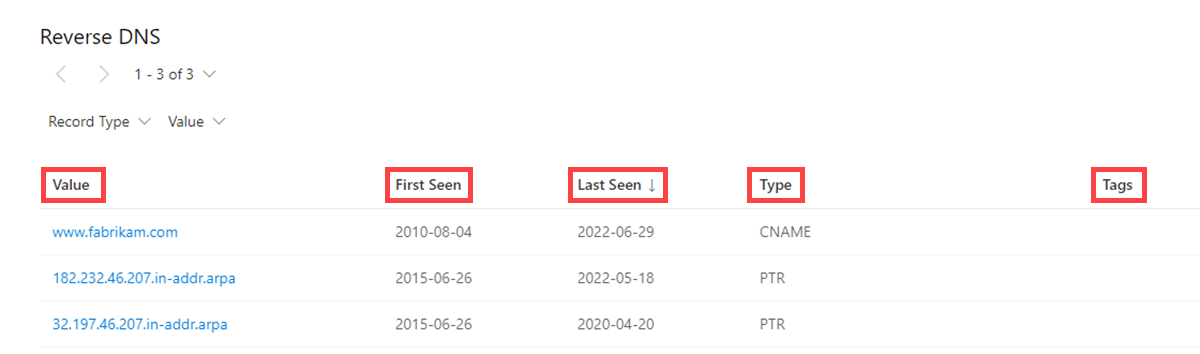

היפוך DNS

בעוד שבדיקת מידע של DNS קדימה בשאילתות כתובת ה- IP של שם מארח מסוים, שאילתת בדיקת DNS הפוכה השאילתה שם מארח ספציפי של כתובת IP. ערכת נתונים זו מציגה תוצאות דומות כמו ערכת ה- DNS. סקירת רשומות DNS יכולה לעזור לזהות תשתית משותפת המשמשת את השחקנים בכל התחומים בבעלותם. לדוגמה, קבוצות מעוררים נוטות להשתמש באותו שרת שמות כדי למקטע את התשתית שלהן או באותם שרתי Mail Exchange כדי לנהל את הפקודות והשליטה שלהם.

נתוני ה- DNS ההפוך שלנו כוללים את המידע הבא:

- ערך: הערך של רשומת ה- DNS ההפוך

- נראה לראשונה: חותמת זמן של התאריך שבו Microsoft התבוננות לראשונה ברשומה זו בפריט

- נראה לאחרונה: חותמת זמן של התאריך שבו Microsoft התבוננות לראשונה ברשומה זו בפריט

- סוג: סוג התשתית המשויכת לרשומה; האפשרויות האפשריות כוללות:

- MX

- TXT

- Ns

- CNAMES

- Soa

- תגיות: כל תגים המוחלים על ממצא זה ב- Defender TI

שאלות שערכת נתונים זו עשויה להשיב עליהן

- אילו רשומות DNS נצפו במארח זה?

- כיצד התשתית שנצפתה במארח זה השתנתה לאורך זמן?

למידע נוסף

משוב

בקרוב: במהלך 2024, נפתור בעיות GitHub כמנגנון המשוב לתוכן ונחליף אותו במערכת משוב חדשה. לקבלת מידע נוסף, ראה: https://aka.ms/ContentUserFeedback.

שלח והצג משוב עבור