הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

ניהול גישה למידע ומשאבים רגישים הוא קריטי עבור מנהלי IT ומנהלי אבטחת מידע ראשיים (CISO) בתעשיות שונות. הבטחת גישה עם הרשאות מינימליות חיונית לשמירה על אבטחה חזקה.

Power Platform משתלב עם Microsoft Entra ID לניהול זהויות וגישה, ומאפשר למנהלי מערכת לנהל בצורה מאובטחת משתמשים ואת האינטראקציות שלהם עם Power Platform משאבים. מזהה Microsoft Entra הוא מרכזי באימות של Microsoft והוא מסייע בהגנה מפני פשרות זהות. Microsoft Entra מזהה מעניק למנהלי IT נראות ושליטה ומציע יכולות אבטחה כמו אימות רב-גורמי וגישה מותנית. אבטחה מנוהלת מספקת יכולות הבנויות על Microsoft Entra ID, ומעניקה למנהלי מערכת שליטה מפורטת כדי להבטיח שרק משתמשים מורשים יגישו לנתונים ולמשאבים.

מאמר זה מסביר בקרות ניהול זהויות וגישה בכל שכבה.

גישה לשוכרים

גישה ברמת הדייר היא שכבת האבטחה הראשונה ומשתמשת ב Microsoft Entra ID. זה מבטיח שלמשתמשים יש חשבון משתמש פעיל והם עומדים בכל מדיניות הגישה המותנית לצורך כניסה. עם זאת, חשבון פעיל ופעיל בלבד אינו מקנה גישה לפלטפורמה. רק משתמשים בעלי הרישיונות המתאימים יכולים לאמת ולהשתמש בפלטפורמה.

תפקידים של מנהל שירות

באפשרותך להקצות שני תפקידי מנהל שירות קשורים של Power Platform כדי לספק רמה גבוהה של ניהול ניהול:

- Power Platform מנהל: תפקיד זה יכול לבצע את כל פונקציות הניהול ב Power Platform, ללא קשר לחברות בקבוצת האבטחה ברמת הסביבה.

- מנהל Dynamics 365: תפקיד זה יכול לבצע את רוב פונקציות הניהול ב Power Platform, אך רק עבור סביבות שבהן הוא שייך לקבוצת האבטחה.

תפקידים אלה אינם יכולים לנהל חשבונות משתמש, מנויים והגדרות גישה עבור אפליקציות Microsoft 365 אחרות. עליך לשתף פעולה עם מנהלים אחרים בארגון שלך כדי לבצע משימות אלה. לקבלת מידע נוסף אודות הרשאות של כל תפקיד, עיין במטריצת ההרשאה של מנהל השירות.

זהויות אדמיניסטרטיביות מציבות סיכוני אבטחה משמעותיים משום שמשימותיהן דורשות גישה מועדפת למערכות ויישומים רבים. פגיעה או שימוש לרעה עלולים לפגוע בעסק שלך ובמערכות המידע שלו. אבטחת המינהל היא אחד מתחומי האבטחה הקריטיים ביותר.

הגנה על גישה מועדפת מפני יריבים נחושים דורשת גישה מלאה ומתחשבת לבידוד מערכות מסיכונים. הנה כמה אסטרטגיות:

- מזער את מספר חשבונות בעלי השפעה קריטית.

- השתמש בתפקידים נפרדים במקום להעלות הרשאות עבור זהויות קיימות.

- הימנעו מגישה קבועה או קבועה על ידי שימוש בתכונות JIT (Just-in-Time) של ספק הזהויות שלכם. במצבים שבהם נדרש להפעיל נוהלי חירום, עקוב אחר התהליך של גישה בשעת חירום. השתמש ב ניהול זהויות מורשות (PIM), תכונה של Microsoft Entra ID, כדי לנהל, לשלוט ולנטר את השימוש בתפקידים בעלי הרשאות גבוהות אלה.

- השתמש בפרוטוקולי גישה מודרניים כמו אימות ללא סיסמה או אימות רב-גורמי.

- אכיפת מאפייני אבטחה מרכזיים באמצעות מדיניות גישה מותנית.

- ביטול חשבונות מנהל שאינם בשימוש.

גישה מותנית

גישה מותנית, תכונה של Microsoft Entra ID, מאפשרת לך להחיל מדיניות המבוססת על אותות לגבי מצב המשתמש. אותות אלה עוזרים לך להעריך את רמת הסיכון ולאכוף פעולות מתאימות. מדיניות גישה מותנית, בפשטותה, היא משפטי "if-then" המגדירים מה משתמשים חייבים לעשות כדי לגשת למשאב. לדוגמה, ניתן לדרוש ממשתמשים להשתמש באימות רב-גורמי אם הם רוצים לגשת לאפליקציית קנבס שעוקבת אחר תהליך תאימות. Power Apps

אל תעניק לכל הזהויות את אותה רמת גישה. בסס את ההחלטות על שני גורמים עיקריים:

- זמן. כמה זמן הזהות יכולה לגשת לסביבה שלך.

- פריבילגיה. רמת ההרשאות.

גורמים אלה אינם סותרים זה את זה. זהות פרוצה עם יותר הרשאות ומשך גישה בלתי מוגבל יכולה להשיג שליטה רבה יותר על המערכת והנתונים, או להשתמש בגישה זו כדי להמשיך ולשנות את הסביבה. הגבל את גורמי הגישה הללו הן כאמצעי מניעה והן כדי לשלוט ברדיוס הפיצוץ.

הגישות 'בזמן' (JIT) מספקות את ההרשאות הנדרשות רק כאשר אתה זקוק להן.

רק מספיק גישה (JEA) מספקת רק את ההרשאות הנדרשות.

למרות ששעה והרשאות הם הגורמים העיקריים, תנאים אחרים חלים. לדוגמה, אתה יכול גם להשתמש במכשיר, ברשת ובמיקום שממנו הגיעה הגישה כדי להגדיר מדיניות.

השתמש בבקרות חזקות המסננות, מזהות וחוסמות גישה לא מורשית, כולל פרמטרים כמו זהות ומיקום משתמש, תקינות המכשיר, הקשר עומס עבודה, סיווג נתונים ואנומליות.

לדוגמה, ייתכן שיהיה צורך לגשת לעומס העבודה שלך על ידי זהויות של צד שלישי כמו ספקים, שותפים ולקוחות. הם זקוקים לרמת הגישה המתאימה ולא להרשאות ברירת המחדל שאתה מספק לעובדים במשרה מלאה. בידול ברור של חשבונות חיצוניים מקל על המניעה והזיהוי של התקפות המגיעות מוקטורים אלו.

תכנן כיצד להשתמש בפריטי מדיניות כדי לאכוף את הנחיות האבטחה עבור Power Platform. ניתן להשתמש במדיניות כדי להגביל את הגישה למשתמשים או לתנאים ספציפיים, כגון היכן הם נמצאים, המכשיר בו הם משתמשים והאפליקציות המותקנות בו, ואם הם משתמשים באימות רב-גורמי. Power Platform גישה מותנית היא גמישה, אך גמישות זו יכולה לאפשר לך ליצור מדיניות בעלת תוצאות לא רצויות, כולל נעילת מנהלי המערכת שלך. מדריך התכנון יכול לעזור לך לחשוב על אופן התכנון של שימוש בגישה מותנית.

למידע נוסף:

- חסימת גישה לפי מיקום עם Microsoft Entra גישה מותנית

- המלצות לגישה מותנית ואימות רב-גורמי ב- Microsoft Power Automate (Flow)

הערכת גישה רציפה

הערכת גישה רציפה היא תכונה של Microsoft Entra ID אשר עוקבת אחר אירועים ושינויים מסוימים כדי לקבוע אם משתמש צריך לשמור או לאבד גישה למשאב. אימות OAuth 2.0 מסתמך באופן מסורתי על תפוגת אסימון גישה כדי לבטל את הגישה של המשתמש לשירותי ענן מודרניים. משתמשים שזכויות הגישה שלהם מופסקות שומרים על הגישה למשאבים עד שתוקף אסימון הגישה פג – עבור Power Platform, כל עוד שעה, כברירת מחדל. עם זאת, עם הערכת גישה מתמשכת, שירותי Power Platform כגון Dataverse מעריכים באופן רציף אירועים קריטיים של המשתמש ושינויים במיקום הרשת. הם מפסיקים באופן יזום הפעלות משתמש פעילות, או דורשים אימות מחדש, ואוכפים שינויים במדיניות הדיירים כמעט בזמן אמת במקום לחכות לתפוגת התוקף של אסימון גישה.

ככל שארגונים ממשיכים לאמץ מודלים היברידיים של עבודה ויישומי ענן, Microsoft Entra ID הוא נקודת אבטחה מרכזית המגנה על משתמשים ומשאבים. גישה מותנית מרחיבה את ההיקף הזה מעבר לגבול הרשת וכוללת זהות משתמש ומכשיר. גישה רציפה מבטיחה שהגישה תיבחן מחדש ככל שאירועים או מיקומי משתמשים משתנים. באמצעות שימוש ב Microsoft Entra ID עם Power Platform מוצרים, תוכלו ליישם ניהול אבטחה עקבי בכל תיק היישומים שלכם.

עיין ב שיטות עבודה מומלצות לניהול זהויות Microsoft Entra לקבלת טיפים נוספים כיצד להשתמש ב ID עם Power Platform.

גישה לסביבה

סביבה Power Platform היא מיכל לוגי ויחידה של ניהול ממשל המייצגת את גבול האבטחה ב . Power Platform תכונות רבות כגון רשת וירטואלית, Lockbox וקבוצות אבטחה פועלות כולן ברמת פירוט של סביבה מנקודת מבט ניהולית. פירוט זה מאפשר יישום של דרישות אבטחה שונות בסביבות שונות בהתאם לצורכי העסק שלך. משתמשים מקבלים גישה לסביבה בהתבסס על תפקיד אבטחה שהוקצה להם. רישיון וזהות ברמת הדייר אינם מספיקים כדי להעניק גישה לסביבה אלא אם כן זוהי סביבת ברירת המחדל. ...

סביבות עם Dataverse תמיכה במודלי אבטחה מתקדמים לשליטה בגישה לנתונים ושירותים במסד נתונים Dataverse .

הקצאת קבוצות אבטחה לסביבות

השתמש ב קבוצות אבטחה כדי לשלוט אילו משתמשים מורשים יכולים להיות חברים בסביבה מסוימת. ניתן להשתמש בקבוצות אבטחה כדי לשלוט במי יכול לגשת למשאבים בסביבות Power Platform שאינן סביבת ברירת המחדל או סביבות מפתחים. קשר קבוצת אבטחה אחת לכל סביבה שיש בה לפחות משתמש אחד או קבוצת אבטחה מקוננת. שימוש בקבוצת אבטחה עבור כל סביבה מבטיח שרק המשתמשים הנכונים יוכלו לגשת אליה. אם תבצעו אוטומציה של תהליך יצירת הסביבה, תוכלו גם להפוך את יצירת קבוצת האבטחה לאוטומטית ולהבטיח שלמנהלים שלכם תהיה גישה לכל סביבה חדשה.

Power Platform למנהלים יש גישה לכל הסביבות, גם אם הם אינם בקבוצת האבטחה של הסביבה. מנהלי Dynamics 365 צריכים להיות בקבוצת האבטחה כדי לגשת לסביבה.

ניהול משתמשים אורחים

ייתכן שתצטרך לאפשר למשתמשים אורחים גישה לסביבות ומשאבים. Power Platform כמו עם משתמשים פנימיים, ניתן להשתמש בגישה מותנית של מזהים ובהערכה רציפה של גישה כדי להבטיח שמשתמשים אורחים יהיו ברמת אבטחה גבוהה יותר. Microsoft Entra

כדי לשפר עוד יותר את האבטחה ולהפחית את הסיכון לשיתוף יתר מקרי, ניתן גם לחסום או לאפשר גישה של אורחים לסביבות הגיבוי שלך, לפי הצורך. Microsoft Entra Dataverse כברירת מחדל, גישת אורחים מוגבלת עבור סביבות מגובות חדשות, מה שמבטיח התקנה מאובטחת מההתחלה. Dataverse ניתן לשפר עוד יותר את ציון האבטחה שלך על ידי הפעלת הגדרה זו גם עבור סביבות קיימות.

ניתוב יוצרים לסביבת הפיתוח שלהם

ניתוב סביבתי מאפשר Power Platform מנהלי מערכת להפנות אוטומטית יוצרים חדשים או קיימים לסביבות מפתחים אישיות משלהם כאשר הם מתחברים למוצרים Power Platform כמו Power Apps או Copilot Studio. אנו ממליצים להגדיר ניתוב סביבתי כך שיציע ליוצרים מרחב אישי ובטוח לבנייה Microsoft Dataverse מבלי לחשוש שאחרים ייגשו לאפליקציות או לנתונים שלהם.

גישה למשאבים

תפקידי אבטחה שולטים ביכולת ליצור ולהפעיל יישומים וזרימות ספציפיים בסביבות. לדוגמה, באפשרותך לשתף יישומי בד ציור ישירות עם משתמש או עם קבוצת Microsoft Entra ID, אך תפקידי האבטחה Dataverse עדיין חלים. עם זאת, ניתן לשתף יישומים מונחי-דגמים רק באמצעות תפקידי אבטחה של Dataverse.

הקצאת תפקידים לזהויות בהתבסס על דרישותיהן

לאשר פעולות בהתבסס על האחריות של כל זהות. ודא שזהות לא עושה יותר ממה שהיא צריכה לעשות. לפני שאתם מגדירים כללי הרשאה, ודאו שאתם מבינים מי או מה מבצע בקשות, מה מותר לתפקיד לעשות ומה היקף ההרשאות שלו. גורמים אלה מנחים החלטות המשלבות זהות, תפקיד והיקף.

שקול את השאלות הבאות:

- האם הזהות זקוקה לגישה לקריאה או כתיבה לנתונים? איזו דרגת גישת כתיבה נדרשת?

- אם הזהות נפגעת על ידי גורם זדוני, מה תהיה ההשפעה על המערכת מבחינת סודיות, יושרה וזמינות?

- האם הזהות דורשת גישה קבועה או שניתן לשקול גישה מותנית?

- האם הזהות מבצעת פעולות הדורשות הרשאות ניהוליות או הרשאות מלאות?

- כיצד עומס העבודה יקיים אינטראקציה עם שירותים שאינם של Microsoft?

תפקיד הוא סט של הרשאות המוקצות לזהות. הקצה תפקידים המאפשרים רק לישות להשלים את המשימה, ולא יותר. כאשר ההרשאות של המשתמש מוגבלות לדרישות התפקיד שלו, קל יותר לזהות התנהגות חשודה או לא מורשית במערכת.

שאל שאלות כמו:

- האם הזהות צריכה הרשאות כדי למחוק משאבים?

- האם התפקיד צריך רק גישה לרשומות שנוצרו על ידו?

- האם נדרשת גישה הירארכית לפי היחידה העסקית שבה נמצא המשתמש?

- האם התפקיד צריך הרשאות מנהליות או מוגברות?

- האם התפקיד צריך גישה קבועה להרשאות אלו?

- מה קורה אם המשתמש מחליף עבודה?

הגבלת רמת הגישה שיש למשתמשים מפחיתה את משטח ההתקפה הפוטנציאלי. אם תעניקו רק את ההרשאות המינימליות הנדרשות לביצוע משימות ספציפיות, הסיכון להתקפה מוצלחת או לגישה לא מורשית מצטמצם. לדוגמה, מפתחים זקוקים לגישה של יוצר רק לסביבת הפיתוח ולא לסביבת הייצור. הם זקוקים לגישה כדי ליצור משאבים אך לא כדי לשנות מאפייני סביבה. ייתכן שהם יזדקקו לגישה לקריאה/כתיבה של נתונים מה- Dataverse אך לא לשינוי מודל הנתונים או המאפיינים של הטבלה. Dataverse

הימנעו מהרשאות המכוונות למשתמשים בודדים. הרשאות פרטניות מותאמת אישית יוצרות מורכבות ובלבול. הם עשויים להיות קשים לתחזוקה כאשר משתמשים משתנים תפקידים וזזים ברחבי העסק, או כאשר משתמשים חדשים עם דרישות אימות דומות מצטרפים לצוות. מצב זה יכול ליצור תצורה מורכבת מדור קודם שקשה לתחזק ומשפיעה לרעה הן על האבטחה והן על האמינות.

הענק תפקידים שמתחילים עם ההרשאות הנמוכות ביותר והוסף עוד בהתאם לצרכים התפעוליים או הצרכים שלך לגישה לנתונים. לצוותים הטכניים יש הנחיות ברורות ליישום הרשאות.

הקמת תהליכים לניהול מחזור חיי הזהות

אסור שהגישה לזהויות תימשך זמן רב יותר מהמשאבים שהזהויות ניגשים אליהם. ודא שיש לך תהליך לה השבתה או מחיקה של זהויות כאשר מתרחשים שינויים במבנה הצוות או ברכיבי התוכנה.

צור תהליך פיקוח על זהות כדי לנהל את מחזור החיים של זהויות דיגיטליות, משתמשים בעלי הרשאות גבוהות, משתמשים חיצוניים או אורחים ומשתמשי עומס עבודה. הטמע סקירות גישה כדי להבטיח שכאשר זהויות עוזבות את הארגון או הצוות, הרשאות עומס העבודה שלהן יוסרו.

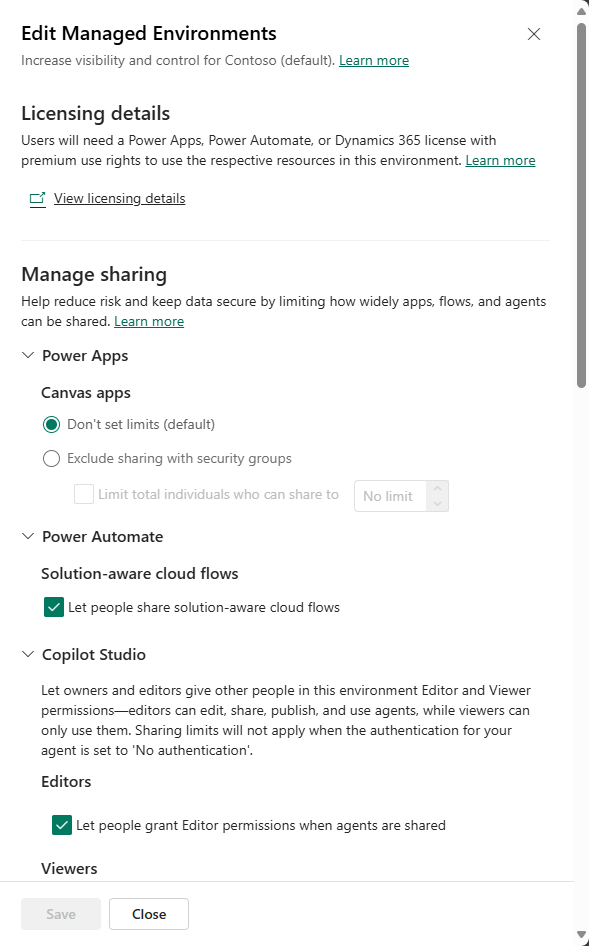

הגדרת מגבלות שיתוף

מכיוון שהמרוץ לאימוץ בינה מלאכותית מקבל עדיפות בתעשיות השונות, מנהלים מבקשים לטפל בסיכון של שיתוף יתר של משאבים. אבטחה מנוהלת תומכת במגבלות שיתוף מפורטות עבור יישומי בד ציור וזרימות ענן תומכות פתרונות, ומונעת מיצרנים לשתף זרימות בין קבוצות אבטחה ועם אנשים פרטיים.

עבור תרחישים של סוכני Copilot Studio, מנהלי מערכת יכולים לקבוע שליטה מדויקת בהבדלים בין הרשאות עורך להרשאות צופה על בסיס סביבה או קבוצת סביבות. הם יכולים גם להגביל את הצופים לקבוצות אבטחה ספציפיות, אנשים פרטיים או מספר קבוע של צופים.

בנוסף למגבלות השיתוף המפורטות הללו, הן גם מגבילות את יכולתם של היוצרים להשתמש בקיצור כולם כדי לשתף אפליקציות עם כל אחד בארגון.

למידע נוסף:

- שיתוף אפליקציית בד

- שיתוף אפליקציית בד ציור עם משתמשים אורחים

- שיתוף זרימות ענן

- שתף סוכנים עם משתמשים אחרים

התחברות למשאבי Azure התומכים בזהויות מנוהלות

כדי למזער את הסיכון המשויך לגישה למשאבים חיצוניים, תמיכה זהות מנוהלת עבור יישומי Plug-in של Dataverse מספקת אימות מאובטח וחלק. תמיכה זו מבטלת את הצורך באישורים עם קוד קשיח ומפשטת את ניהול הגישה למשאבים.

גישה ל-Dataverse

Dataverse משתמש במודל אבטחה עשיר כדי להגן על תקינות הנתונים ועל פרטיות המשתמשים תוך קידום גישה יעילה לנתונים ושיתוף פעולה. באפשרותך לשלב יחידות עסקיות, אבטחה מבוססת תפקיד, אבטחה מבוססת שורות ואבטחה מבוססת עמודות כדי להגדיר את הגישה הכוללת למידע שיש למשתמשים בסביבה של Power Platform. בקרת גישה מבוססת תפקידים (RBAC) מאפשרת לך להגדיר הרשאות גישה ולשלוט בגישה לנתונים בצורה ניתנת להרחבה. באמצעות תפקידי אבטחה מוכללים או מותאמים אישית שונים, באפשרותך להעניק הרשאות במסד הנתונים, בטבלה או ברמת הרשומה הספציפית.

Dataverse מאפשר בקרות גישה מדויקות לניהול תפקידי הרשאה ואבטחה ברמת הנתונים. תפקידים אלה מגדירים הגנה על שורות, שדות, היררכיות וקבוצות, המספקות את הפירוט והגמישות הנדרשות לאבטחת נתונים עסקיים רגישים ביותר ביישומים.

מפת הנתונים של Microsoft Purview היא פתרון מאוחד ואוטומטי שיכול לגלות, לסווג ולתייג נתונים רגישים במקורות נתונים ותחומים שונים, כולל Dataverse. תיוג באמצעות Purview Data Map מאפשר לארגונים לסווג את הנתונים באופן אוטומטי ולזהות בקלות נתונים רגישים. בעזרת שילוב מפת הנתונים של Purview, תוכלו להפחית את המאמץ הידני ואת טעויות האנוש הכרוכות בתיוג נתונים Dataverse על ידי שימוש בכללים ומדיניות מוגדרים מראש התואמים את צרכי העסק וצרכי התאימות שלכם.

הבנת דרישות ניהול זהויות וגישה

כלקוח, אתה אחראי על:

- ניהול חשבונות וזהויות

- יצירה וקביעת תצורה של מדיניות גישה מותנית

- יצירה והקצאה של תפקידי אבטחה

- הפעלה והגדרה של ביקורת וניטור

- אימות ואבטחה של רכיבים ש- Power Platform עשוי להתחבר אליה

הבינו את הדרישות המרכזיות לעומס העבודה שאתם מיישמים. Power Platform שאל את עצמך את השאלות הבאות כדי לעזור לזהות את תכונות ניהול הזהויות והגישה שיש להגדיר.

- כיצד מיישמים מנגנוני בקרת גישה ואימות כדי להבטיח שרק משתמשים מורשים יוכלו לגשת לעומס העבודה?

- כיצד תבטיחו אימות משתמש מאובטח וחלק?

- כיצד ניתן לקבוע אילו אפליקציות יכולות לקיים אינטראקציה עם הבינה המלאכותית הגנרטיבית (סוכן) ואילו אמצעים מבטיחים שהגבלות אלה יהיו יעילות?

- כיצד עומס העבודה משתלב בצורה מאובטחת עם מערכות פנימיות וחיצוניות אחרות?

- מאיפה משתמשים ניגשים לפתרון הזה? לדוגמה, האם הם משתמשים במכשיר נייד או בדפדפן אינטרנט?

- האם המשתמשים שלך פנימיים, חיצוניים או שניהם?

המלצות

ניהול יעיל של יוצרים, משתמשים ואורחים חיוני לשמירה על אבטחה, תאימות ויעילות תפעולית בסביבות Power Platform . להלן המלצות מפורטות לניהול גישה והרשאות:

ניתוב יוצרים לסביבת פיתוח אישית משלהם: השתמשו בניתוב סביבה כדי לעודד יוצרים להשתמש בסביבות הפיתוח האישיות שלהם לבנייה ובדיקת יישומים. גישה זו מבודדת פעילויות פיתוח מסביבות ייצור, ומפחיתה את הסיכון לשינויים או שיבושים מקריים. סביבות פיתוח אישי מספקות מרחב בטוח לניסויים וחדשנות מבלי לפגוע בפעילות עסקית קריטית.

אל תאפשרו הרשאות של יוצרים בסביבות בדיקה וייצור: הגבל את הרשאות היוצרים בסביבות בדיקה וייצור כדי למנוע שינויים לא מורשים ולהבטיח שרק יישומים שאושרו ונבדקו ביסודיות ייפרסו. הפרדת תפקידים זו מסייעת לשמור על שלמותן ויציבותן של מערכות הייצור, תוך מזעור הסיכון לשגיאות ופגיעויות אבטחה.

שלוט בגישה באמצעות תפקידי אבטחה עם הרשאות מינימליות: הטמע בקרת גישה מבוססת תפקידים (RBAC) כדי להקצות הרשאות על סמך עקרון ההרשאות המינימליות. הענק למשתמשים רק את הגישה הדרושה להם כדי לבצע את המשימות הספציפיות שלהם. על ידי הגבלת הרשאות, אתם מצמצמים את משטח התקיפה וממזערים את ההשפעה הפוטנציאלית של פרצות אבטחה.

אבחון בעיות גישת משתמשים על ידי הפעלת 'הפעל אבחונים': השתמש בפקודה הפעל אבחונים כדי לפתור ולאבחן בעיות גישת משתמשים. כלי זה מסייע בזיהוי ופתרון בעיות הקשורות להרשאות, תוך הבטחה שלמשתמשים יש את הגישה המתאימה לביצוע משימותיהם. אבחונים קבועים יכולים גם לסייע בזיהוי ולטפל בפרצות אבטחה פוטנציאליות.

הגבל שיתוף עם כולם, והערך הגדרת מגבלות ספציפיות: הימנע מהרשאות שיתוף רחבות המאפשרות לכולם גישה למשאב. הגדר מגבלות שיתוף ספציפיות כדי לשלוט עם כמה משתמשים יצרנים יכולים לשתף את האפליקציות והנתונים שלהם.

החל מדיניות נתונים על סביבת ברירת המחדל והמפתחים: החל מדיניות נתונים על סביבת ברירת המחדל והמפתחים כדי להגביל את הגישה רק למחברים הדרושים ליו יצרנים. גישה זו מסייעת במניעת העברות נתונים לא מורשות ומבטיחה שמידע רגיש מוגן. סקור ועדכן באופן קבוע פריטי מדיניות נתונים כדי ליישר את התאם לדרישות האבטחה המשתנים.

השתמש בקבוצות Microsoft Entra מזהות כדי לאבטח גישה לסביבה: השתמש בקבוצות Microsoft Entra מזהות כדי לנהל ולאבטח גישה לסביבות Power Platform . על ידי קיבוץ משתמשים לפי תפקידיהם ואחריותם, ניתן להקצות ולנהל הרשאות ביעילות. Microsoft Entra קבוצות זיהוי גם מפשטות את תהליך עדכון בקרות הגישה ככל שצורכי הארגון מתפתחים.

השתמש ב- Dataverse כדי ליצור מודל אבטחה RBAC גמיש מוכלל: Dataverse מספק מודל אבטחה מובנה וגמיש של בקרת גישה המבוסס על תפקידים, המאפשר לך לנהל הרשאות משתמשים וגישה לנתונים ביעילות. מודל זה מאפשר לך להגדיר תפקידים מותאמים אישית ולהקצות הרשאות ספציפיות בהתבסס על פונקציות עבודה תחומי אחריות. ודא שלמשתמשים יש רק את הגישה הדרושה לביצוע המשימות שלהם. עם תכונות כמו הרשאות מפורטות, אבטחה היררכית וגישה מבוססת צוות, מודל RBAC של Dataverse משפר את הגנת הנתונים, תומך בעמידה בדרישות רגולטוריות ומפשט את ניהול גישת המשתמשים בתוך Power Platform סביבות.

אימות זרימה מוטבע וגישה מותנית

בעת קביעת תצורה של מדיניות גישה מותנית עבור Power Platform, שים לב ש- Microsoft Flow Service (מזהה יישום: 7df0a125-d3be-4c96-aa54-591f83ff541c) אינו כלול ביעד היישום של Office 365 .

חשוב

אם פריטי המדיניות שלך דורשים MFA עבור חבילת היישום של Office 365, משתמשים שלגשת ל- Power Automate זורמים מ- SharePoint, Teams או Excel עשויים לראות שגיאות אימות מאחר שהחלפה אסימון בין היישום המארח לבין Power Automate נכשלת.

כדי למנוע בעיה זו, מקד את כל יישומי הענן או הוסף במפורש את Microsoft Flow Service למדיניות שלך לצד יישום Office 365.

קבל מידע נוסף תחת גישה מותנית ואימות רב-גורמי ב- Power Automate.

השלבים הבאים

עיין במאמרים המפורטים בסדרה זו כדי לשפר עוד יותר את רמת האבטחה שלך:

- זיהוי איומים על הארגון שלך

- קביעת בקרות להגנה על נתונים ופרטיות

- יישום אסטרטגיה של מדיניות נתונים

- לעמוד בדרישות התאימות

- אבטחת סביבת ברירת המחדל

לאחר סקירת המאמרים, סקור את רשימת הבדיקה לאבטחה כדי לוודא שהפריסות חזקות, גמישות ותואמות לשיטות העבודה המומלצות. Power Platform