Napomena

Za pristup ovoj stranici potrebna je autorizacija. Možete se pokušati prijaviti ili promijeniti direktorije.

Za pristup ovoj stranici potrebna je autorizacija. Možete pokušati promijeniti direktorije.

Korisnici imaju zahtjeve za privatnost podataka i usklađenost kako bi zaštitili svoje podatke šifriranjem svojih podataka u mirovanju. Time se podaci štite od izlaganja u slučaju krađe kopije baze podataka. Uz šifriranje podataka u mirovanju, ukradeni podaci baze podataka zaštićeni su od vraćanja na drugi poslužitelj bez ključa za šifriranje.

Svi podaci o klijentima pohranjeni u Power Platform skladištu prema zadanim su postavkama šifrirani snažnim ključevima za šifriranje kojima upravlja Microsoft. Microsoft pohranjuje ključ za šifriranje baze podataka i upravlja njime za sve vaše podatke, tako da vi to ne morate. Međutim, Power Platform pruža ovaj korisnički upravljani enkripcijski ključ (CMK) za dodatnu kontrolu zaštite podataka, gdje možete sami upravljati ključem za enkripciju baze podataka koji je povezan s vašim Microsoft Dataverse okruženjem. To vam omogućuje da rotirate ili zamijenite ključ za šifriranje na zahtjev, a također vam omogućuje da spriječite Microsoftov pristup vašim korisničkim podacima kada u bilo kojem trenutku opozovete ključ za pristup našim uslugama.

Da biste saznali više o ključu kojim Power Platform upravlja klijent, pogledajte videozapis o ključu kojim upravlja klijent.

Ove operacije ključa za šifriranje dostupne su s ključem kojim upravlja klijent (CMK):

- Napravite RSA (RSA-HSM) ključ iz svog Azure Key trezora.

- Stvorite Power Platform pravilnik tvrtke za svoj ključ.

- Dodijelite dozvolu pravilnika Power Platform tvrtke za pristup sefu ključeva.

- Dodijelite administratoru servisa Power Platform da pročita pravila tvrtke.

- Primijenite ključ za šifriranje na svoje okruženje.

- Vratite/uklonite CMK enkripciju okruženja na Microsoftov ključ.

- Promijenite ključ stvaranjem nove poslovne politike, uklanjanjem okruženja iz CMK-a i ponovnom primjenom CMK-a s novom poslovnom politikom.

- Zaključajte CMK okruženja opozivom CMK sefa ključeva i/ili dozvola za ključeve.

- Migrirajte okruženja s vlastitim ključem (BYOK) u CMK primjenom CMK ključa.

Trenutačno se svi vaši korisnički podaci pohranjeni samo u sljedećim aplikacijama i uslugama mogu šifrirati ključem kojim upravlja klijent:

Komercijalni oblak

- Dataverse (Prilagođena rješenja i Microsoftove usluge)

- Dataverse Copilot za aplikacije vođene modelima

- Power Automate

- Chat za Dynamics 365

- Dynamics 365 Prodaja

- Dynamics 365 korisnička služba

- Dynamics 365 Customer Insights - Podaci

- Dynamics 365 Field Service

- Dynamics 365 maloprodaja

- Dynamics 365 Finance (Financije i operacije)

- Dynamics 365 Intelligent Order Management (financije i operacije)

- Dynamics 365 Project Operations (financije i operacije)

- Dynamics 365 Supply Chain Management (financije i operacije)

- Copilot Studio

Suvereni oblak - GCC High

- Dataverse (Prilagođena rješenja i Microsoftove usluge)

- Dataverse Copilot za aplikacije vođene modelima

- Chat za Dynamics 365

- Dynamics 365 Prodaja

- Dynamics 365 korisnička služba

- Dynamics 365 Customer Insights - Podaci

- Copilot Studio

Napomena

- Obratite se predstavniku za usluge koje nisu gore navedene za informacije o podršci za ključeve kojima upravlja korisnik.

- Nuance Konverzacijski IVR i sadržaj dobrodošlice proizvođača isključeni su iz šifriranja ključa kojim upravlja korisnik.

- Postavke veze za poveznike i dalje se šifriraju ključem kojim upravlja Microsoft.

- Konfigurirani CMK ne šifrira podatke poslane iz Copilot Studija kao dio sigurnosnog logiranja Agent 365.

- Power Apps prikazna imena, opisi i metapodaci veze i dalje su šifrirani Microsoftovim upravljanim ključem.

- Veza na rezultate preuzimanja i drugi podaci proizvedeni provedbom alata za provjeru rješenja tijekom provjere rješenja i dalje se šifriraju ključem kojim upravlja Microsoft.

Okruženja s aplikacijama za financije i operacije u kojima Power Platform je omogućena integracija također se mogu šifrirati. Financijska i operativna okruženja bez Power Platform integracije i dalje koriste zadani Microsoftov ključ za šifriranje podataka. Saznajte više u članku Šifriranje u aplikacijama za financije i operacije.

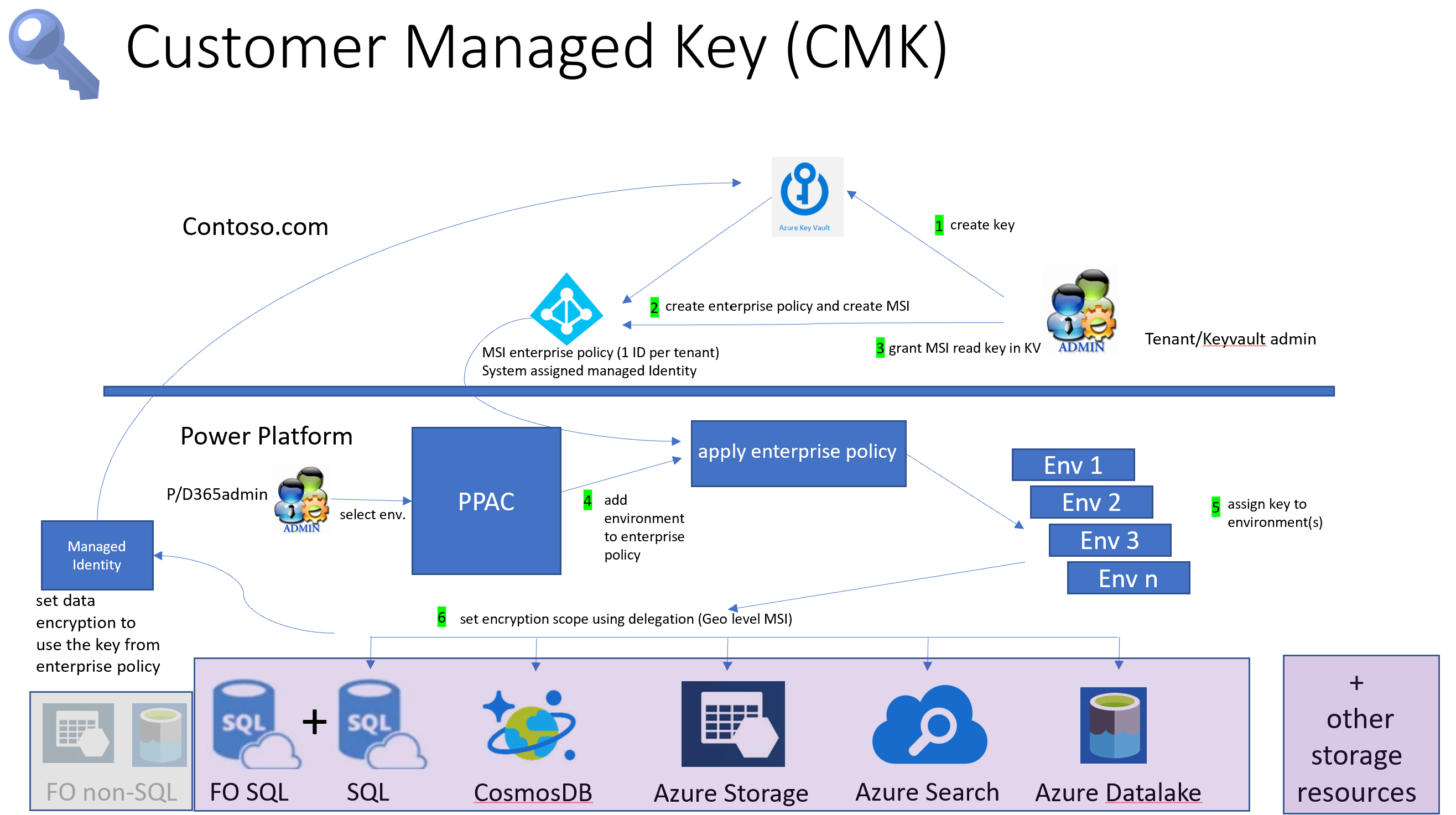

Uvod u ključ kojim upravlja korisnik

S ključem kojim upravlja korisnik, administratori mogu dostaviti vlastiti enkripcijski ključ iz vlastitog Azure Key Vault-a Power Platform servisima za pohranu kako bi enkriptirali podatke svojih korisnika. Microsoft nema izravan pristup vašem Azure Key Vault-u. Da bi Power Platform usluge pristupile enkripcijskom ključu iz vašeg Azure Key Vault-a, administrator kreira Power Platform enterprise politiku, koja referencira enkripcijski ključ i daje toj enterprise politici pristup za čitanje ključa iz vašeg Azure Key Vault-a.

Administrator Power Platform usluge zatim može dodati Dataverse okruženja u pravila tvrtke kako bi započeo šifriranje svih korisničkih podataka u okruženju pomoću vašeg ključa za šifriranje. Administratori mogu promijeniti ključ za šifriranje okruženja stvaranjem drugog pravila tvrtke i dodavanjem okruženja (nakon uklanjanja) u nova pravila tvrtke. Ako okruženje više ne treba šifrirati pomoću ključa kojim upravlja klijent, administrator može ukloniti okruženje Dataverse iz pravila tvrtke kako bi vratio šifriranje podataka natrag na Microsoftov ključ.

Administrator može zaključati ključna okruženja kojima upravlja korisnik opozivom pristupa ključu iz pravila tvrtke i otključati okruženja vraćanjem pristupa ključu. Dodatne informacije: Zaključavanje okruženja opozivom pristupa sefu za ključeve i/ili dozvolama za ključeve

Kako bi se pojednostavili ključni zadaci upravljanja, zadaci su podijeljeni u tri glavna područja:

- Stvorite ključ za šifriranje.

- Stvorite pravila tvrtke i dodijelite pristup.

- Upravljajte enkripcijom okruženja.

Upozorenje

Kada su okruženja zaključana, nitko im ne može pristupiti, uključujući Microsoftovu podršku. Okruženja koja su zaključana postaju onemogućena i može doći do gubitka podataka.

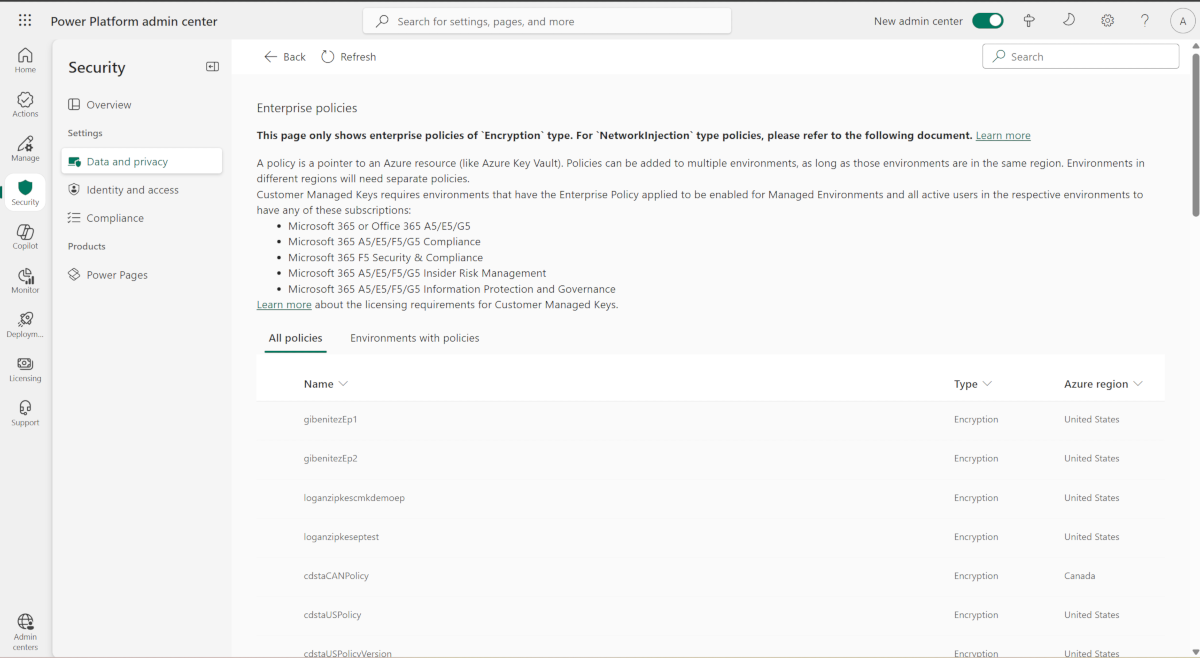

Zahtjevi za licenciranje za ključ kojim upravlja korisnik

Pravilnik o ključu kojim upravlja klijent provodi se samo u okruženjima koja su aktivirana za upravljana okruženja. Upravljana okruženja uključena su kao ovlaštenje u samostalnim Power Apps, Power Automate, Microsoft Copilot Studio, Power Pages i Dynamics 365 licencama koje daju premium prava korištenja. Saznajte više o Managed Environment licensing u pregledu Licensing za Microsoft Power Platform.

Osim toga, pristup korištenju ključa kojim upravljaju korisnici za Microsoft Power Platform i Dynamics 365 zahtijeva da korisnici u okruženjima gdje se primjenjuje politika enkripcijskih ključeva moraju imati jednu od ovih pretplata:

- Microsoft 365 ili Office 365 A5/E5/G5

- Microsoft 365 A5/E5/F5/G5 usklađenost

- Microsoft 365 F5 Sigurnost i Usklađenost

- Microsoft 365 A5/E5/F5/G5 Information Protection i upravljanje

- Microsoft 365 A5/E5/F5/G5 Insajdersko upravljanje rizicima

Saznajte više o tim licencama.

Shvatite potencijalni rizik kada upravljate ključem

Kao i u slučaju svake ključne aplikacije, osobe u vašoj tvrtki ili ustanovi koje imaju administrativan pristup moraju biti pouzdane. Da biste mogli početi koristiti značajku upravljanja ključem, morate razumjeti rizik samostalnog upravljanja ključevima za šifriranje baze podataka. Moguće je da zlonamjerni administrator (osoba kojoj je odobren ili je dobio pristup na razini administratora s namjerom da našteti sigurnosti ili poslovnim procesima tvrtke ili ustanove) koji radi u vašoj tvrtki ili ustanovi može koristiti značajku upravljanja ključevima za stvaranje ključa i koristiti ga za zaključavanje vaših okruženja u klijentu.

Razmislite o sljedećem slijedu događaja.

Administrator spremišta zlonamjernih ključeva kreira ključ i poslovnu politiku na Azure portalu. Administrator Azure Key Vault-a odlazi u Power Platform admin centar i dodaje okruženja u poslovnu politiku. Zlonamjerni administrator se zatim vraća na Azure portal i opoziva pristup ključu poslovnoj politici, čime zaključava sva okruženja. To uzrokuje prekide poslovanja jer sva okruženja postaju nedostupna, a ako se taj događaj ne riješi, odnosno vrati se pristup ključu, podaci o okruženju mogu se potencijalno izgubiti.

Napomena

- Azure Key Vault ima ugrađene zaštitne mjere koje pomažu u vraćanju ključa, a zahtijevaju omogućene postavke Soft Delete i Purge protection Key Vault.

- Još jedna zaštita koju treba uzeti u obzir je osigurati da postoji razdvajanje zadataka gdje administrator Azure Key Vault-a nema pristup Power Platform admin centru.

Razdvajanje dužnosti radi ublažavanja rizika

U ovom se odjeljku opisuju dužnosti ključnih značajki kojima upravlja klijent za koje je odgovorna svaka administratorska uloga. Razdvajanje tih zadataka pomaže u ublažavanju rizika povezanog s ključevima kojima upravlja klijent.

Azure Key Vault i Power Platform/Dynamics 365 service admin zadaci

Za omogućavanje ključeva kojima upravljaju korisnici, administrator ključnog trezora prvo kreira ključ u Azure key vaultu i kreira Power Platform enterprise politiku. Kada se kreira poslovna politika, kreira se poseban Microsoft Entra ID upravljani identitet. Nakon toga, administrator ključnog trezora vraća se u Azure trezor ključeva i daje enterprise politici/upravljanom identitetu pristup enkripcijskom ključu.

Administrator key vaulta zatim dodjeljuje odgovarajući Power Platform/Dynamics 365 administratorski pristup za čitanje poslovnoj politici. Nakon što se dozvola za čitanje odobri, administrator usluga Power Platform/Dynamics 365 može otići u Power Platform Admin Center i dodati okruženja u poslovnu politiku. Svi dodani podaci o klijentima okruženja zatim se šifriraju ključem kojim upravlja klijent povezan s ovim pravilnikom tvrtke.

Preduvjeti

- Azure pretplata koja uključuje Azure Key Vault ili Azure Key Vault upravljane hardverske sigurnosne module.

- Microsoft Entra ID s:

- Dopuštenje suradnika za Microsoft Entra pretplatu.

- Dozvola za kreiranje Azure Key Vault-a i ključa.

- Pristup za stvaranje grupe resursa. To je potrebno za postavljanje sefa za ključeve.

Kreirajte ključ i dodijelite pristup koristeći Azure Key Vault

Administrator Azure Key Vault obavlja ove zadatke u Azure.

- Napravite plaćenu pretplatu na Azure i Key Vault. Ignorirajte ovaj korak ako već imate pretplatu koja uključuje Azure Key Vault.

- Idite na uslugu Azure Key Vault i kreirajte ključ. Dodatne informacije: Stvaranje ključa u sefu za ključeve

- Omogućite Power Platform enterprise policies uslugu za svoju Azure pretplatu. Učinite to samo jednom. Više informacija: Omogućite Power Platform enterprise policies uslugu za vašu Azure pretplatu

- Stvorite Power Platform pravila tvrtke. Dodatne informacije: Stvaranje pravila tvrtke

- Dodijelite dozvole pravila tvrtke za pristup sefu ključeva. Dodatne informacije: Dodjeljivanje dozvola pravila tvrtke za pristup sefu ključeva

- Dajte administratorima Power Platforme i Dynamics 365 dopuštenje za čitanje enterprise politike. Dodatne informacije: Dodijelite administratorsku Power Platform ovlasti za čitanje pravila tvrtke

Power Platform/Dynamics 365 service admin zadaci u Power Platform admin centru

Preduvjet

Administrator Power Platforme mora biti dodijeljen ili Power Platform ili Dynamics 365 Service administratoru Microsoft Entra.

Upravljanje enkripcijom okruženja u Power Platform centru za administratore

Administrator Power Platform upravlja ključnim zadacima kojima upravlja klijent koji se odnose na okruženje u Power Platform centru za administratore.

- Dodajte okruženja Power Platform u pravila tvrtke da biste šifrirali podatke ključem kojim upravlja korisnik. Dodatne informacije: Dodavanje okruženja u pravila tvrtke za šifriranje podataka

- Uklonite okruženja iz pravila tvrtke da biste vratili enkripciju na Microsoftov ključ. Dodatne informacije: Uklanjanje okruženja iz pravilnika radi povratka na Microsoftov upravljani ključ

- Promijenite ključ uklanjanjem okruženja iz starih pravila tvrtke i dodavanjem okruženja u novi pravilnik tvrtke. Dodatne informacije: Stvaranje ključa za šifriranje i odobravanje pristupa

- Migracija iz BYOK-a. Ako koristite raniju značajku ključa za šifriranje kojim se samostalno upravlja, možete migrirati svoj ključ na ključ kojim upravlja klijent. Saznajte više u članku Migracija okruženja s vlastitim ključem na ključ kojim upravlja korisnik.

Stvaranje ključa za šifriranje i odobravanje pristupa

Kreiraj Azure plaćenu pretplatu i ključ za trezor

U Azure-u, izvršite sljedeće korake:

Napravite Pay-as-you-go pretplatu ili ekvivalentnu Azure pretplatu. Ovaj korak nije potreban ako klijent već ima pretplatu.

Stvorite grupu resursa. Dodatne informacije: Stvaranje grupa resursa

Napomena

Kreirajte ili koristite grupu resursa koja ima lokaciju, primjerice u središnjem dijelu SAD-a, koja odgovara regiji Power Platform okruženja, poput United States.

Stvorite sef za ključeve pomoću plaćene pretplate koja obuhvaća zaštitu od mekog brisanja i brisanja s grupom resursa koju ste stvorili u prethodnom koraku.

Važno

Da biste osigurali da je vaše okruženje zaštićeno od slučajnog brisanja ključa za šifriranje, trezor ključeva mora imati omogućenu zaštitu od mekog brisanja i čišćenja. Nećete moći šifrirati svoje okruženje vlastitim ključem bez omogućavanja ovih postavki. Više informacija: Azure Key Vault pregled mekog brisanja Više informacija: Kreirajte ključ spremišta pomoću Azure portala

Stvaranje ključa u sefu za ključeve

- Provjerite jeste li ispunili preduvjete.

- Idi na Azure portal>Key Vault i pronađi key vault gdje želiš generirati enkripcijski ključ.

- Provjerite postavke Azure key vaulta:

- Odaberite Svojstva u odjeljku Postavke.

- U odjeljku Meko brisanje postavite ili provjerite je li postavljeno na Meko brisanje je omogućeno na ovoj mogućnosti sefa ključeva.

- U odjeljku Zaštita od čišćenja postavite ili provjerite je li omogućena opcija Omogući zaštitu od čišćenja (nametnite obvezno razdoblje zadržavanja za izbrisane trezore i objekte trezora).

- Ako ste unijeli promjene, odaberite Spremi.

Stvaranje RSA ključeva

Stvorite ili uvezite ključ koji ima sljedeća svojstva:

- Na stranicama svojstava Key Vault odaberite Keys.

- Odaberite Generiranje/uvoz.

- Na zaslonu Stvaranje ključa postavite sljedeće vrijednosti, a zatim odaberite Stvori.

- opcije: Generiraj

- Naziv: Navedite naziv ključa

- Vrsta ključa: RSA

- Veličina RSA ključa: 2048 ili 3072

Važno

Ako postavite datum isteka u ključu, a ključ je istekao, sva okruženja koja su šifrirana tim ključem bit će isključena. Postavite upozorenje za praćenje certifikata isteka s obavijestima e-pošte za vašeg lokalnog Power Platform administratora i administratora Azure key vaulta kao podsjetnik za obnovu datuma isteka. To je važno kako bi se spriječili neplanirani prekidi sustava.

Uvoz zaštićenih ključeva za hardverske sigurnosne module (HSM)

Zaštićene ključeve možete koristiti za hardverske sigurnosne module (HSM) za šifriranje Power Platform Dataverse okruženja. Ključevi zaštićeni HSM-om moraju se uvesti u trezor ključeva da bi se mogla stvoriti pravila tvrtke. Za više informacija pogledajte Podržani HSM-oviUvoz HSM-zaštićenih ključeva u Key Vault (BYOK).

Kreirajte ključ u Azure Key Vault upravljanom HSM-u

Možete koristiti enkripcijski ključ kreiran iz Azure Key Vault Managed HSM-a za šifriranje podataka vašeg okruženja. To vam daje podršku za FIPS 140-2 Level 3.

Stvaranje RSA-HSM ključeva

Provjerite jeste li ispunili preduvjete.

Idi na Azure portal.

Stvaranje upravljanog HSM-a:

Omogućite zaštitu od brisanja u upravljanom HSM-u.

Dodijelite ulogu upravljanog HSM kripto korisnika osobi koja je stvorila upravljani HSM sef ključeva.

- Pristupite upravljanom HSM ključnom trezoru na portalu Azure .

- Idite na Lokalni RBAC i odaberite + Dodaj.

- Na padajućem popisu Uloga odaberite ulogu Upravljani HSM kripto korisnik na stranici Dodjela uloge.

- Odaberite Svi ključevi u odjeljku Opseg.

- Odaberite Odaberi upravitelja sigurnosti, a zatim odaberite administratora na stranici Dodavanje upravitelja .

- Odaberite Stvori.

Stvaranje RSA-HSM ključa:

- opcije: Generiraj

- Naziv: Navedite naziv ključa

- Vrsta ključa: RSA-HSM

- Veličina RSA ključa: 2048

Napomena

Podržane veličine RSA-HSM ključeva: 2048-bitni i 3072-bitni.

Šifrirajte svoje okruženje ključem iz Azure Key Vault s privatnom poveznicom

Možete ažurirati mrežu svog Azure Key vaulta tako da omogućite privatnu krajnju točku i koristite ključ u Key vaultu za šifriranje Power Platform okruženja.

Možete stvoriti novi sef za ključeve i uspostaviti vezu s privatnom vezom ili uspostaviti vezu privatne veze s postojećim sefom za ključeve te stvoriti ključ iz tog sefa za ključeve i koristiti ga za šifriranje okruženja. Također možete uspostaviti vezu privatne veze s postojećim sefom ključeva nakon što ste već stvorili ključ i koristiti ga za šifriranje vašeg okruženja.

Šifrirajte podatke ključem iz trezora ključeva s privatnom vezom

Napravite Azure Key vault s ovim opcijama:

- Omogućite zaštitu od pročišćavanja

- Vrsta ključa: RSA

- Veličina ključa: 2048 ili 3072

Kopirajte URL trezora ključeva i URL ključa za šifriranje koji će se koristiti za stvaranje pravila tvrtke.

Napomena

Nakon što dodate privatnu krajnju točku u sef ključeva ili onemogućite javnu pristupnu mrežu, nećete moći vidjeti ključ ako nemate odgovarajuću dozvolu.

Stvorite virtualnu mrežu.

Vratite se u svoj Key vault i dodajte privatne endpoint veze u svoj Azure Key vault.

Napomena

Morate odabrati mogućnost Onemogući umrežavanje s javnim pristupom i omogućiti Dopusti pouzdanim Microsoftovim servisima da zaobiđu ovu iznimku vatrozida .

Stvorite Power Platform pravila tvrtke. Dodatne informacije: Stvaranje pravila tvrtke

Dodijelite dozvole pravila tvrtke za pristup sefu ključeva. Dodatne informacije: Dodjeljivanje dozvola pravila tvrtke za pristup sefu ključeva

Dajte administratorima Power Platforme i Dynamics 365 dopuštenje za čitanje enterprise politike. Dodatne informacije: Dodijelite administratorsku Power Platform ovlasti za čitanje pravila tvrtke

Power Platform Administrator centra za administratore odabire okruženje za šifriranje i omogućivanje upravljanog okruženja. Dodatne informacije: Omogućivanje dodavanja upravljanog okruženja u pravila tvrtke

Power Platform Administrator centra za administratore dodaje upravljano okruženje u pravila tvrtke. Dodatne informacije: Dodavanje okruženja u pravila tvrtke za šifriranje podataka

Omogućite Power Platform enterprise policies za svoju Azure pretplatu

Registrirajte Power Platform se kao davatelj resursa. Ovaj zadatak trebate napraviti samo jednom za svaku Azure pretplatu gdje se nalazi vaš Azure Key trezor. Morate imati prava pristupa pretplati da biste registrirali davatelja resursa.

- Prijavite se na Azure portal i idite na Subscription>Resource providers.

- Na popisu davatelja resursa potražiteMicrosoft.PowerPlatform iregistrirajte ga.

Stvaranje pravila tvrtke

- Instalirajte PowerShell MSI. Više informacija: Instaliraj PowerShell na Windows, Linux i macOS

- Nakon što je PowerShell MSI instaliran, vratite se na Deploy a custom template u Azure.

- Odaberite vezu Izradite vlastiti predložak u uređivaču .

- Kopirajte ovaj JSON predložak u uređivač teksta kao što je Notepad. Dodatne informacije: JSON predložak pravila tvrtke

- Zamijenite vrijednosti u JSON predlošku za: EnterprisePolicyName,mjesto na kojem je potrebno stvoriti EnterprisePolicy,keyVaultId i keyName. Dodatne informacije: Definicije polja za JSON predložak

- Kopiraj ažurirani predložak iz svog uređivača teksta, zatim ga zalijepi u Edit predložakCustom deployment u Azure i odaberi Save.

- Odaberite grupu Pretplatai Resursi u kojoj će se stvoriti pravilnik tvrtke.

- Odaberite Pregled + stvaranje, a zatim odaberite Stvori.

Pokrenuta je implementacija. Kada je gotovo, stvara se poslovna politika.

Predložak JSON pravila tvrtke

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {},

"resources": [

{

"type": "Microsoft.PowerPlatform/enterprisePolicies",

"apiVersion": "2020-10-30",

"name": {EnterprisePolicyName},

"location": {location where EnterprisePolicy needs to be created},

"kind": "Encryption",

"identity": {

"type": "SystemAssigned"

},

"properties": {

"lockbox": null,

"encryption": {

"state": "Enabled",

"keyVault": {

"id": {keyVaultId},

"key": {

"name": {keyName}

}

}

},

"networkInjection": null

}

}

]

}

Definicije polja za JSON predložak

Ime. Naziv pravila poduzeća. To je naziv pravila koje se pojavljuje u Power Platform centru za administratore.

mjesto. Jedno od sljedećeg. Ovo je mjesto politike poduzeća i mora odgovarati Dataverse regiji okoliša:

- ''Sjedinjene Države''

- ''Južna Afrika''

- ''UK''

- ''Japan''

- ''Indija''

- ''Francuska''

- "Europa"

- ''Njemačka''

- ''Švicarska''

- ''Kanada''

- ''Brazil''

- ''Australija''

- ''Azija''

- ''UAE''

- ''Koreja''

- ''Norveška''

- ''Singapur''

- ''Švedska''

Kopirajte ove vrijednosti iz svojstava vašeg key vaulta u Azure portalu:

- keyVaultId: idite na Trezori> ključeva i odaberite pregled sefa > za ključeve. Pored Essentials odaberite JSON prikaz. Kopirajte ID resursa u međuspremnik i zalijepite cijeli sadržaj u svoj JSON predložak.

- keyName: idite na Trezori> ključeva odaberite ključeve > sefaza ključeve. Obratite pažnju na naziv ključa i upišite naziv u svoj JSON predložak.

Dodijelite dozvole pravila tvrtke za pristup sefu ključeva

Nakon stvaranja pravila tvrtke administrator sefa ključeva dodjeljuje pristup upravljanom identitetu pravilnika tvrtke ključu za šifriranje.

- Prijavite se u Azure portal i idite na Key vaults.

- Odaberite trezor ključeva u koji je ključ dodijeljen pravilima tvrtke.

- Odaberite karticu Kontrola pristupa (IAM), a zatim odaberite + Dodaj.

- Odaberite Dodaj dodjelu uloge s padajućeg popisa,

- Pretražite Key Vault Crypto Service Encryption User i odaberite ga.

- Odaberite Dalje.

- Odaberi + Odaberi članove.

- Potražite pravilo tvrtke koje ste stvorili.

- Odaberite pravilnik tvrtke, a zatim odaberite Odaberi.

- Odaberite Pregled + dodjela.

Gore navedena postavka dozvola temelji se na Permission model vašeg Key Vaulta Azure kontrola pristupa temeljena na ulogama. Ako je vaš sef ključeva postavljen na pravila pristupa sefu, preporučuje se migracija na model temeljen na ulogama. Da biste pravilniku tvrtke odobrili pristup sefu ključeva pomoću pravilnika o pristupu sefu, stvorite pravilnik o pristupu, odaberite Dohvatioperacije upravljanja ključevima i Odmotaj ključ i Omotaj ključ u kriptografskim operacijama.

Napomena

Da biste spriječili neplanirane prekide sustava, važno je da poslovna politika ima pristup ključu. Uvjerite se da:

- Trezor ključeva je aktivan.

- Ključ je aktivan i nije istekao.

- Ključ se ne briše.

- Gore navedene dozvole za ključeve ne opozivaju se.

Okruženja koja koriste ovaj ključ onemogućena su kada ključ za šifriranje nije dostupan.

Dodijelite administratorsku Power Platform ovlasti za čitanje pravila tvrtke

Administratori koji imaju administratorske uloge u Dynamics 365 ili Power Platformi mogu pristupiti Power Platform admin centru kako bi dodijelili okruženja poslovnoj politici. Za pristup enterprise politikama, administrator s pristupom Azure key vaultu mora dodijeliti ulogu Reader Power Platform administratoru. Nakon što se dodijeli uloga Reader, administrator Power Platforme može pregledavati poslovne politike u Power Platform admin centru.

Napomena

Samo administratori Power Platform i Dynamics 365 kojima je dodijeljena uloga čitača u poslovnoj politici mogu dodati okruženje u politiku. Drugi administratori Power Platform ili Dynamics 365 možda mogu vidjeti enterprise politiku, ali dobiju grešku kada pokušaju Dodaj okruženje u politiku.

Dodijelite ulogu čitatelja administratoru Power Platform

- Prijavite se u Azure portal.

- Kopirajte ID objekta Power Platform ili Dynamics 365 administratora. Da biste to učinili:

- Idite u područje Users u Azure.

- Na popisu Svi korisnici pronađite korisnika s Power Platform ili Dynamics 365 administratorskim dozvolama koristeći Search users.

- Otvorite korisnički zapis, na kartici Pregled kopirajte ID objektakorisnika. Zalijepite ovo u uređivač teksta kao što je NotePad za kasnije.

- Kopirajte ID resursa pravilnika tvrtke. Da biste to učinili:

- Posjetite Resource Graph Explorer u Azure.

- Unesite

microsoft.powerplatform/enterprisepoliciesu okvir za pretraživanje , a zatim odaberite resurs Microsoft.powerplatform/enterprisepolicies . - Odaberite Pokreni upit na naredbenoj traci. Prikazuje se popis svih Power Platform pravila tvrtke.

- Pronađite pravilnik tvrtke u kojem želite dodijeliti pristup.

- Pomaknite se desno od pravila tvrtke i odaberite Prikaži pojedinosti.

- Na stranici Pojedinosti kopirajte id.

- Započnite Azure Cloud Shell i pokrenite sljedeću naredbu zamjenjujući objId korisnikovim ID objekta i EP Resource Id s

enterprisepoliciesID-om kopiranim u prethodnim koracima:New-AzRoleAssignment -ObjectId { objId} -RoleDefinitionName Reader -Scope {EP Resource Id}

Upravljanje enkripcijom okruženja

Da biste upravljali enkripcijom okruženja, potrebna vam je sljedeća dozvola:

- Microsoft Entra aktivni korisnik koji ima administratorsku ulogu u Power Platformi i/ili Dynamics 365 sigurnosti.

- Microsoft Entra korisnik koji ima ili Power Platform ili Dynamics 365 administratorsku ulogu.

Administrator sefa ključeva obavještava administratora Power Platform da su stvoreni ključ za šifriranje i pravilnik tvrtke te ga dostavlja administratoru Power Platform . Da bi omogućio ključ Power Platform kojim upravlja klijent, administrator dodjeljuje svoja okruženja pravilima tvrtke. Nakon što je okruženje dodijeljeno i spremljeno, Dataverse pokreće proces šifriranja za postavljanje svih podataka o okruženju i šifriranje ključem kojim upravlja korisnik.

Omogućivanje dodavanja upravljanog okruženja u pravila tvrtke

- Prijavite se u centar za administratore platforme Power Platform.

- U navigacijskom oknu odaberite Upravljanje.

- U oknu Upravljanje odaberite Okruženja, a zatim odaberite okruženje s dostupnog popisa okruženja.

- Odaberite Omogući upravljana okruženja.

- Odaberite opciju Omogući.

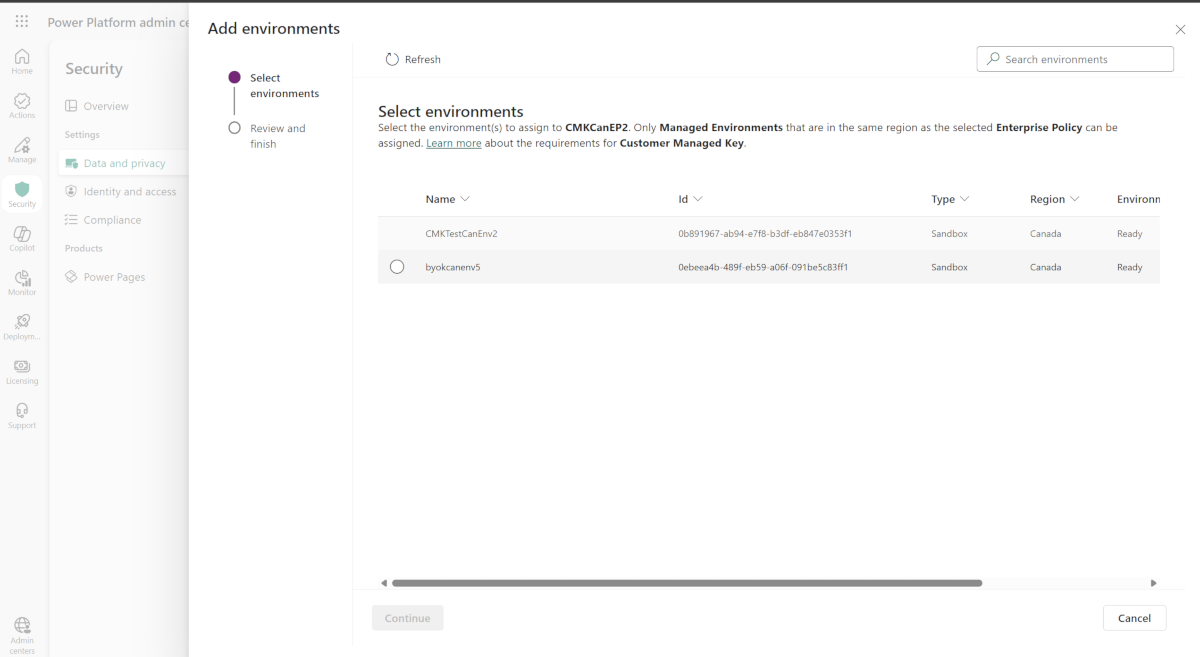

Dodavanje okruženja u pravila tvrtke za šifriranje podataka

Važno

Okruženje je onemogućeno kada se doda u pravila tvrtke za šifriranje podataka. Trajanje zastoja sustava ovisi o veličini baze podataka. Preporučujemo da napravite probno pokretanje tako da kopiju ciljnog okruženja pretvorite u testno okruženje kako biste odredili procijenjeno vrijeme zastoja sustava. Zastoj sustava može se odrediti provjerom statusa šifriranja okruženja. Vrijeme prekida rada sustava je između statusa šifriranja i šifriranja - mreža . Kako bismo smanjili vrijeme zastoja sustava, mijenjamo status šifriranja u Šifriranje - na mreži kada su dovršeni svi osnovni koraci šifriranja koji su zahtijevali da sustav ne radi. Sustav mogu koristiti vaši korisnici dok preostale usluge pohrane, poput pretraživanja i Copilot indeksa, nastavljaju šifrirati podatke vašim korisničkim ključem.

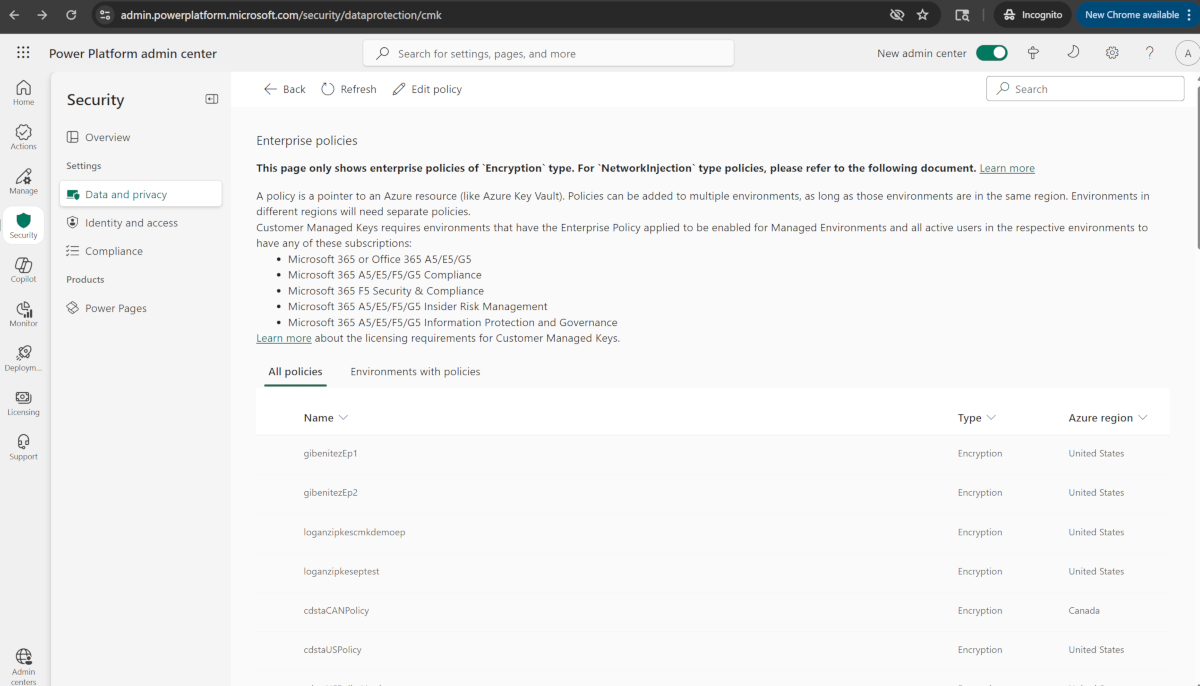

- Prijavite se u centar za administratore platforme Power Platform.

- U navigacijskom oknu odaberite Sigurnost.

- U oknu Sigurnost odaberite Podaci i privatnost u odjeljku Postavke .

- Odaberite Ključ za šifriranje kojim upravlja klijent da biste otišli na stranicu Pravila tvrtke.

- Odaberite pravilo, a zatim odaberite Uredi pravilo.

- Odaberite Dodaj okruženja, odaberite željeno okruženje, a zatim odaberite Nastavi.

- Odaberite Spremi, a zatim odaberite Potvrdi.

Važno

- Na popisu Dodavanje okruženja prikazuju se samo okruženja koja su u istoj regiji kao i pravila tvrtke.

- Šifriranje može potrajati do četiri dana, ali okruženje može biti omogućeno prije nego što se dovrši operacija Dodavanje okruženja .

- Operacija se možda neće dovršiti, a ako ne uspije, vaši se podaci i dalje šifriraju ključem kojim upravlja Microsoft. Možete ponovno pokrenuti operaciju Dodavanje okruženja .

Napomena

Možete dodati samo okruženja koja su omogućena kao upravljana okruženja. Vrste okruženja Trial i Teams ne mogu se dodati u pravila tvrtke.

Uklanjanje okruženja iz pravilnika radi povratka na Microsoftov ključ

Slijedite ove korake ako se želite vratiti na Microsoftov ključ za šifriranje.

Važno

Okruženje je onemogućeno kada se ukloni iz pravila tvrtke kako bi se vratila enkripcija podataka pomoću Microsoftovog ključa.

- Prijavite se u centar za administratore platforme Power Platform.

- U navigacijskom oknu odaberite Sigurnost.

- U oknu Sigurnost odaberite Podaci i privatnost u odjeljku Postavke .

- Odaberite Ključ za šifriranje kojim upravlja klijent da biste otišli na stranicu Pravila tvrtke.

- Odaberite karticu Okruženje s pravilnicima , a zatim pronađite okruženje koje želite ukloniti iz ključa kojim upravlja klijent.

- Odaberite karticu Svi pravilnici , odaberite okruženje koje ste potvrdili u koraku 2, a zatim odaberite Uredi pravila na naredbenoj traci.

- Odaberite Ukloni okruženje na naredbenoj traci, odaberite okruženje koje želite ukloniti, a zatim odaberite Nastavi.

- Odaberite Spremi.

Važno

Okruženje je onemogućeno kada se ukloni iz pravila tvrtke da bi se šifriranje podataka vratilo na Microsoftov ključ. Nemojte brisati ili onemogućavati ključ, brisati ili onemogućavati sefor za ključeve niti uklanjati dozvole pravila tvrtke za sef ključeva. Pristup ključu i trezoru ključeva neophodan je za podršku vraćanju baze podataka. Dozvole pravila tvrtke možete izbrisati i ukloniti nakon 30 dana.

Pregled statusa šifriranja okruženja

Pregled statusa šifriranja iz pravila tvrtke

Prijavite se u centar za administratore platforme Power Platform.

U navigacijskom oknu odaberite Sigurnost.

U oknu Sigurnost odaberite Podaci i privatnost u odjeljku Postavke .

Odaberite Ključ za šifriranje kojim upravlja klijent da biste otišli na stranicu Pravila tvrtke.

Odaberite pravilo, a zatim na naredbenoj traci odaberite Uredi pravilo.

Pregledajte status šifriranja okruženja u odjeljku Okruženja s ovim pravilima .

Napomena

Status šifriranja okruženja može biti:

Šifriranje - Pokrenut je postupak šifriranja ključa kojim upravlja korisnik, a sustav je onemogućen za mrežnu upotrebu.

Šifriranje - na mreži - Šifriranje svih osnovnih usluga koje zahtijevaju zastoj sustava je dovršeno i sustav je omogućen za online upotrebu.

Šifrirano - Ključ za šifriranje pravila tvrtke je aktivan, a okruženje je šifrirano vašim ključem.

Vraćanje – ključ za šifriranje mijenja se iz ključa kojim upravlja korisnik u ključ kojim upravlja Microsoft, a sustav je onemogućen za mrežnu upotrebu.

Vraćanje - na mreži - Sva enkripcija osnovnih usluga koja je zahtijevala zastoj sustava vratila je ključ i sustav je omogućen za mrežnu upotrebu.

Microsoftov upravljani ključ- Šifriranje ključa kojim upravlja Microsoftov je aktivan.

Nije uspjelo – ključ za šifriranje pravila tvrtke ne koriste svi Dataverse servisi za pohranu. Potrebno im je više vremena za obradu i možete ponovno pokrenuti operaciju Dodaj okruženje . Obratite se podršci ako operacija ponovnog pokretanja ne uspije.

Status neuspjelog šifriranja ne utječe na podatke vašeg okruženja i njegove operacije. To znači da neki servisi Dataverse za pohranu šifriraju vaše podatke vašim ključem, a neki nastavljaju koristiti Microsoftov ključ. Vraćanje se ne preporučuje jer kada ponovno pokrenete operaciju Dodavanje okruženja , usluga se nastavlja tamo gdje je stala.

Upozorenje – ključ za šifriranje pravila tvrtke je aktivan, a jedan od podataka servisa i dalje se šifrira ključem kojim upravlja Microsoft. Saznajte više u Power Automate CMK aplikacijskim upozorenjima.

Pregled statusa šifriranja na stranici Povijest okruženja

Možete vidjeti povijest okoliša.

Prijavite se u centar za administratore platforme Power Platform.

U navigacijskom oknu odaberite Upravljanje.

U oknu Upravljanje odaberite Okruženja, a zatim odaberite okruženje s dostupnog popisa okruženja.

Na naredbenoj traci odaberite Povijest.

Pronađite povijest za ažuriranje ključa kojim upravlja klijent.

Napomena

Status prikazuje Pokrenuto kada je šifriranje u tijeku. Prikazuje se Uspjelo kada je šifriranje dovršeno. Status prikazuje Neuspješno kada postoji neki problem s jednim od servisa koji ne može primijeniti ključ za šifriranje.

Neuspjelo stanje može biti upozorenje i ne morate ponovno pokretati opciju Dodaj okruženje . Možete potvrditi je li to upozorenje.

Promijenite ključ za šifriranje okruženja pomoću novih pravila i ključa tvrtke

Da biste promijenili ključ za šifriranje, stvorite novi ključ i nova pravila tvrtke. Zatim možete promijeniti pravila tvrtke uklanjanjem okruženja, a zatim dodavanjem okruženja u novi pravilnik tvrtke. Sustav je isključen dva puta prilikom promjene na novo pravilo tvrtke - 1) za vraćanje enkripcije na Microsoftov ključ i 2) za primjenu novog pravila tvrtke.

Savjet

Da biste rotirali ključ za šifriranje, preporučujemo upotrebu sefova za ključeve'Nova verzija ili postavljanje pravila rotacije.

- U Azure portalu kreirajte novi ključ i novu poslovnu politiku. Dodatne informacije: Stvaranje ključa za šifriranje i odobravanje pristupa te Stvaranje pravila tvrtke

- Dodijelite novom pravilniku tvrtke pristup starom ključu.

- Nakon stvaranja novog ključa i pravila tvrtke prijavite se u centar Power Platform zaadministratore.

- U navigacijskom oknu odaberite Sigurnost.

- U oknu Sigurnost odaberite Podaci i privatnost u odjeljku Postavke .

- Odaberite Ključ za šifriranje kojim upravlja klijent da biste otišli na stranicu Pravila tvrtke.

- Odaberite karticu Okruženje s pravilnicima , a zatim pronađite okruženje koje želite ukloniti iz ključa kojim upravlja klijent.

- Odaberite karticu Svi pravilnici , odaberite okruženje koje ste potvrdili u koraku 2, a zatim odaberite Uredi pravila na naredbenoj traci.

- Odaberite Ukloni okruženje na naredbenoj traci, odaberite okruženje koje želite ukloniti, a zatim odaberite Nastavi.

- Odaberite Spremi.

- Ponavljajte korake od 2 do 10 dok se ne uklone sva okruženja u pravilima tvrtke.

Važno

Okruženje je onemogućeno kada se ukloni iz pravila tvrtke da bi se šifriranje podataka vratilo na Microsoftov ključ. Nemojte brisati ili onemogućavati ključ, brisati ili onemogućavati sefor za ključeve niti uklanjati dozvole pravila tvrtke za sef ključeva. Dodijelite novi pravilnik tvrtke starom sefu za ključeve. Pristup ključu i trezoru ključeva neophodan je za podršku vraćanju baze podataka. Dopuštenja pravila tvrtke možete izbrisati i ukloniti nakon 30 dana.

- Nakon što se uklone sva okruženja, iz Power Platform centra za administratore idite na Pravila tvrtke.

- Odaberite novo pravilo tvrtke, a zatim odaberite Uredi pravilo.

- Odaberite Dodaj okruženje, odaberite okruženja koja želite dodati, a zatim odaberite Nastavi.

Važno

Okruženje je onemogućeno kada se doda u novu poslovnu politiku.

Rotirajte ključ za šifriranje okruženja s novom verzijom ključa

Ključ za šifriranje okruženja možete promijeniti stvaranjem nove verzije ključa. Kada stvorite novu verziju ključa, nova verzija ključa automatski se omogućuje. Svi resursi za pohranu otkrivaju novu verziju ključa i počinju je primjenjivati za šifriranje vaših podataka.

Kada izmijenite ključ ili verziju ključa, mijenja se zaštita korijenskog ključa za šifriranje, ali podaci u pohrani uvijek ostaju šifrirani vašim ključem. S vaše strane više nije potrebno poduzimati nikakve radnje kako biste osigurali zaštitu svojih podataka. Rotiranje ključne verzije ne utječe na performanse. Nema zastoja povezanih s rotiranjem ključne verzije. Može proći 24 sata da svi davatelji resursa primijene novu verziju ključa u pozadini. Prethodna verzija ključa ne smije se onemogućiti jer je potrebna da bi je servis koristio za ponovno šifriranje i za podršku za vraćanje baze podataka.

Da biste rotirali ključ za šifriranje stvaranjem nove verzije ključa, slijedite sljedeće korake.

- Idi na portal Azure >Key Vaults i pronađi Key Vault gdje želiš kreirati novu verziju ključa.

- Idite na Tipke.

- Odaberite trenutnu, omogućenu tipku.

- Select + Nova verzija.

- Postavka Omogućeno prema zadanim postavkama je Da, što znači da je nova verzija ključa automatski omogućena prilikom stvaranja.

- Odaberite Stvori.

Savjet

Da biste bili u skladu s pravilima rotacije ključeva, možete rotirati ključ za šifriranje pomoću pravilnika o izmjeni. Možete konfigurirati pravilo rotacije ili rotirati, na zahtjev, pozivanjem Rotate now.

Važno

Nova verzija ključa automatski se rotira u pozadini i administrator ne zahtijeva nikakvu radnju Power Platform . Važno je da se prethodna verzija ključa ne smije onemogućiti ili izbrisati najmanje 28 dana kako bi se podržalo vraćanje baze podataka. Prerano onemogućavanje ili brisanje prethodne verzije ključa može isključiti vaše okruženje.

Prikaz popisa šifriranih okruženja

- Prijavite se u centar za administratore platforme Power Platform.

- U navigacijskom oknu odaberite Sigurnost.

- U oknu Sigurnost odaberite Podaci i privatnost u odjeljku Postavke .

- Odaberite Ključ za šifriranje kojim upravlja klijent da biste otišli na stranicu Pravila tvrtke.

- Na stranici Pravila tvrtke odaberite karticu Okruženja s pravilima . Prikazuje se popis okruženja koja su dodana u pravila tvrtke.

Napomena

Mogu postojati situacije u kojima status okruženja ili status šifriranja prikazuju status Neuspjelo . Kad se to dogodi, možete pokušati ponovno pokrenuti operaciju Add environment ili poslati Microsoft Support zahtjev za pomoć.

Operacije baze podataka u okruženju

Klijent klijent može imati okruženja koja su šifrirana pomoću Microsoftovog ključa i okruženja koja su šifrirana ključem kojim upravlja klijent. Za održavanje integriteta podataka i zaštite podataka dostupne su sljedeće kontrole za upravljanje operacijama u bazi podataka okruženja.

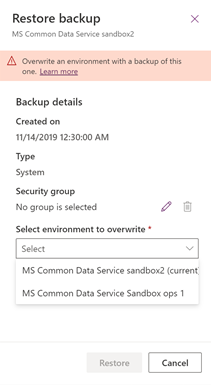

Vraćanje Okruženje za prebrisivanje (vraćeno u okruženje) ograničeno je na isto okruženje iz kojeg je sigurnosna kopija preuzeta ili u drugo okruženje koje je šifrirano istim ključem kojim upravlja korisnik.

-

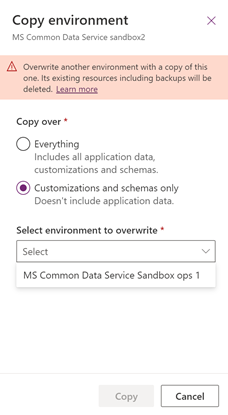

Okruženje za prebrisivanje (kopirano u okruženje) ograničeno je na drugo okruženje koje je šifrirano istim ključem kojim upravlja korisnik.

Napomena

Ako je okruženje za istraživanje podrške stvoreno za rješavanje problema s podrškom u okruženju kojim upravlja klijent, ključ za šifriranje za okruženje za istraživanje podrške mora se promijeniti u ključ kojim upravlja klijent prije nego što se može izvršiti operacija kopiranja okruženja.

Reset: Šifrirani podaci okruženja brišu se, uključujući sigurnosne kopije. Nakon što se okruženje ponovno postavi, šifriranje okruženja vratit će se na ključ kojim upravlja Microsoft.