Speciális funkciók konfigurálása a Végponthoz készült Defenderben

Érintett szolgáltatás:

Szeretné megismerni a Végponthoz készült Defendert? Regisztráció az ingyenes próbaverzióra

A Microsoft által használt biztonsági termékektől függően előfordulhat, hogy a Végponthoz készült Defender integrálható néhány speciális funkcióval.

Speciális funkciók engedélyezése

Nyissa meg a Microsoft Defender portált, és jelentkezzen be.

A navigációs panelen válassza a Beállítások>Végpontok>Speciális szolgáltatások lehetőséget.

Válassza ki a konfigurálni kívánt speciális szolgáltatást, és állítsa be éski a beállítást.

Válassza a Beállítások mentése lehetőséget.

Az alábbi speciális funkciókkal jobban védheti a potenciálisan rosszindulatú fájlokat, és jobb betekintést nyerhet a biztonsági vizsgálatok során.

Korreláció korlátozása hatókörön belüli eszközcsoportokon belül

Ez a konfiguráció olyan forgatókönyvekhez használható, ahol a helyi SOC-műveletek csak azokra az eszközcsoportokra szeretnék korlátozni a riasztási korrelációkat, amelyekhez hozzáférnek. Ha bekapcsolja ezt a beállítást, az eszközcsoportok közötti riasztásokból álló incidensek többé nem minősülnek egyetlen incidensnek. A helyi SOC ezután lépéseket tehet az incidenssel kapcsolatban, mert hozzáféréssel rendelkezik az érintett eszközcsoportok egyikéhez. A globális SOC azonban eszközcsoportonként több különböző incidenst lát egyetlen incidens helyett. Nem javasoljuk, hogy kapcsolja be ezt a beállítást, kivéve, ha ez meghaladja az incidensek korrelációjának előnyeit a teljes szervezetben.

Megjegyzés:

A beállítás módosítása csak a jövőbeli riasztási korrelációkat érinti.

Az eszközcsoport létrehozása a Végponthoz készült Defender 1. és 2. csomagjában támogatott.

Az EDR engedélyezése blokk módban

A végpontészlelés és -válasz (EDR) blokk módban védelmet nyújt a rosszindulatú összetevők ellen, még akkor is, ha Microsoft Defender víruskereső passzív módban fut. Ha be van kapcsolva, az EDR letiltja az eszközön észlelt kártékony összetevőket vagy viselkedéseket. Az EDR blokk módban a színfalak mögött működik a biztonsági incidensek után észlelt kártékony összetevők elhárításához.

Riasztások automatikus feloldása

Kapcsolja be ezt a beállítást az olyan riasztások automatikus feloldásához, ahol nem találhatók fenyegetések, vagy ahol az észlelt fenyegetéseket kijavították. Ha nem szeretné, hogy a riasztások automatikusan feloldódjanak, manuálisan kell kikapcsolnia a funkciót.

Megjegyzés:

- Az automatikus feloldási művelet eredménye befolyásolhatja az eszköz kockázati szintjének kiszámítását, amely az eszközön található aktív riasztásokon alapul.

- Ha egy biztonsági műveleti elemző manuálisan "Folyamatban" vagy "Feloldva" állapotra állítja a riasztás állapotát, az automatikus feloldási képesség nem írja felül azt.

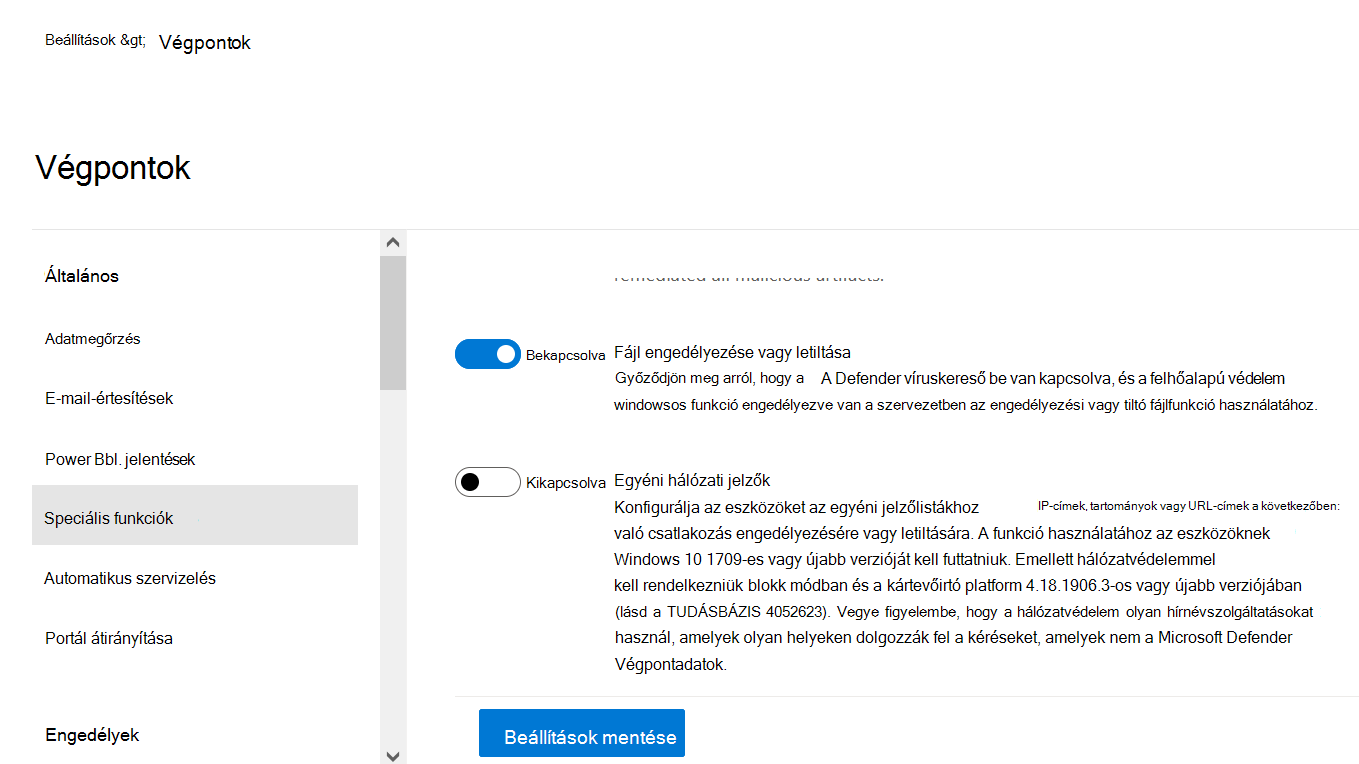

Fájl engedélyezése vagy letiltása

A blokkolás csak akkor érhető el, ha a szervezet teljesíti ezeket a követelményeket:

- A Microsoft Defender Víruskeresőt használja aktív kártevőirtó megoldásként, és

- A felhőalapú védelmi funkció engedélyezve van

Ez a funkció lehetővé teszi a potenciálisan rosszindulatú fájlok blokkolását a hálózaton. A fájlok blokkolásával megakadályozhatja, hogy a fájlokat a szervezet eszközein olvassák, írják vagy hajtsák végre.

A Fájlok engedélyezése vagy letiltása funkció bekapcsolása:

A Microsoft Defender portál navigációs ablakában válassza a Beállítások>Végpontok>Általános>speciális funkciók>Fájl engedélyezése vagy letiltása lehetőséget.

Állítsa be és kia beállítást.

Válassza a Beállítások mentése lehetőséget a lap alján.

A funkció bekapcsolása után letilthatja a fájlokat a fájl profillapjának Mutató hozzáadása lapján.

Lehetséges duplikált eszközrekordok elrejtése

A funkció engedélyezésével biztosíthatja, hogy a lehető legpontosabb információkat látja az eszközeiről az esetleges duplikált eszközrekordok elrejtésével. A duplikált eszközrekordok különböző okokból fordulhatnak elő, például a Végponthoz készült Microsoft Defender eszközfelderítési képessége átvizsgálhatja a hálózatot, és felderítheti a már előkészített vagy nemrégiben kivezetés alatt lévő eszközt.

Ez a funkció azonosítja a lehetséges duplikált eszközöket az állomásnév és az utolsó látható időpont alapján. A duplikált eszközök el lesznek rejtve a portál több felülete elől, például az Eszközleltár, a Microsoft Defender biztonságirés-kezelés lapok és a gépadatokhoz tartozó nyilvános API-k elől, így a legpontosabb eszközrekord látható marad. Az ismétlődések azonban továbbra is láthatók lesznek a globális keresés, a speciális veszélyforrás-keresés, a riasztások és az incidensek oldalán.

Ez a beállítás alapértelmezés szerint be van kapcsolva, és bérlői szintűre van alkalmazva. Ha nem szeretné elrejteni a lehetséges duplikált eszközrekordokat, manuálisan kell kikapcsolnia a funkciót.

Egyéni hálózati jelzők

Ennek a funkciónak a bekapcsolásával jelzőket hozhat létre az IP-címekhez, tartományokhoz vagy URL-címekhez, amelyek az egyéni mutatólista alapján határozzák meg, hogy engedélyezve vagy letiltva lesznek-e.

A funkció használatához az eszközöknek Windows 10 1709-es vagy újabb verzióját, vagy Windows 11 kell futtatniuk. A hálózatvédelemnek blokk módban és a kártevőirtó platform 4.18.1906.3-s vagy újabb verziójában is rendelkeznie kell, lásd: KB 4052623.

További információ: Mutatók kezelése.

Megjegyzés:

A hálózatvédelem olyan hírnévszolgáltatásokat használ, amelyek olyan helyeken dolgozzák fel a kéréseket, amelyek kívül lehetnek a Végponthoz készült Defender adataihoz kiválasztott helyen.

Illetéktelen módosítás elleni védelem

Bizonyos típusú kibertámadások során a rossz szereplők megpróbálják letiltani a biztonsági funkciókat, például a víruskereső védelmet a gépeken. A rossz szereplők szeretnék letiltani a biztonsági funkciókat, hogy könnyebb legyen hozzáférni az adatokhoz, kártevőket telepíthessenek, vagy más módon kihasználhassák az adatait, identitását és eszközeit. Az illetéktelen módosítás elleni védelem lényegében zárolja Microsoft Defender víruskeresőt, és megakadályozza, hogy a biztonsági beállítások alkalmazásokkal és módszerekkel megváltoztassanak.

További információkért, beleértve az illetéktelen hozzáférés elleni védelem konfigurálását, lásd: Biztonsági beállítások védelme illetéktelen módosítás elleni védelemmel.

Felhasználói adatok megjelenítése

Kapcsolja be ezt a funkciót, hogy láthassa a Microsoft Entra ID tárolt felhasználói adatokat. A részletek közé tartozik a felhasználó képe, neve, címe és részlegadatai a felhasználói fiók entitásainak vizsgálatakor. A felhasználói fiók adatait a következő nézetekben találja:

- Riasztási üzenetsor

- Eszközadatok lap

További információ: Felhasználói fiók vizsgálata.

Skype Vállalati verzió integráció

A Skype Vállalati verzió-integráció engedélyezése lehetővé teszi, hogy Skype Vállalati verzió, e-mail vagy telefon használatával kommunikáljon a felhasználókkal. Ez az aktiválás hasznos lehet, ha kommunikálnia kell a felhasználóval, és csökkentenie kell a kockázatokat.

Megjegyzés:

Amikor egy eszköz el van különítve a hálózattól, megjelenik egy előugró ablak, ahol engedélyezheti az Outlook és a Skype kommunikációját, amely lehetővé teszi a kommunikációt a felhasználóval, miközben leválasztja őket a hálózatról. Ez a beállítás a Skype- és az Outlook-kommunikációra vonatkozik, ha az eszközök elkülönítési módban vannak.

Microsoft Defender for Cloud Apps

Ennek a beállításnak az engedélyezése továbbítja a Végponthoz készült Defender-jeleket a Microsoft Defender for Cloud Apps, hogy mélyebb betekintést nyújtson a felhőalkalmazások használatába. A továbbított adatokat a rendszer a Defender for Cloud Apps adatokkal megegyező helyen tárolja és dolgozza fel.

Megjegyzés:

Ez a funkció Enterprise Mobility + Security E5-licenccel lesz elérhető az Windows 10,1709-es verziót (16299.1085-ös build KB4493441), Windows 10 1803-at (operációs rendszer: 17134.704-es build KB4493464), Windows 10, 1809-es verzió (operációs rendszer: 17763.379-KB4489899), későbbi verziók Windows 10, vagy Windows 11.

Webes tartalom szűrése

Letilthatja a nem kívánt tartalmakat tartalmazó webhelyekhez való hozzáférést, és nyomon követheti a webes tevékenységeket az összes tartományban. A letiltani kívánt webes tartalomkategóriák megadásához hozzon létre egy webes tartalomszűrési szabályzatot. A Végponthoz készült Microsoft Defender biztonsági alapkonfiguráció üzembe helyezésekor győződjön meg arról, hogy a hálózatvédelem blokk módban van.

Egyesített auditnapló

A Microsoft Purview-ban végzett keresés lehetővé teszi, hogy a biztonsági és megfelelőségi csapat megtekintse a kritikus auditnapló eseményadatait, hogy betekintést nyerjen a felhasználói tevékenységekbe. Amikor egy felhasználó vagy egy rendszergazda naplózott tevékenységet végez, a rendszer naplórekordot hoz létre és tárol a szervezet Microsoft 365 auditnaplójában. További információ: Keresés az auditnaplóban.

Eszközészlelés

Segít megtalálni a vállalati hálózathoz csatlakoztatott nem felügyelt eszközöket anélkül, hogy további berendezésekre vagy nehézkes folyamatmódosításokra van szükség. Az előkészített eszközökkel megkeresheti a hálózat nem felügyelt eszközeit, és felmérheti a biztonsági réseket és a kockázatokat. További információ: Eszközfelderítés.

Megjegyzés:

Mindig alkalmazhat szűrőket, hogy kizárja a nem felügyelt eszközöket az eszközleltár-listából. A nem felügyelt eszközök kiszűréséhez az API-lekérdezések előkészítési állapot oszlopát is használhatja.

Karanténba helyezett fájlok letöltése

Készítsen biztonsági másolatot a karanténba helyezett fájlokról egy biztonságos és megfelelő helyen, hogy közvetlenül a karanténból letölthesse őket. A Fájl letöltése gomb mindig elérhető lesz a fájl oldalán. Ez a beállítás alapértelmezés szerint be van kapcsolva. További információ a követelményekről

Alapértelmezett beállítás az egyszerűsített kapcsolathoz az eszközök a Defender portálon való előkészítésekor

Ez a beállítás az alapértelmezett előkészítési csomagot úgy állítja be, hogy zökkenőmentes legyen a kapcsolat a megfelelő operációs rendszerek esetében. Továbbra is használhatja a standard előkészítési csomagot az előkészítési lapon, de kifejezetten ki kell választania azt a legördülő listában.

Élő válasz

Kapcsolja be ezt a funkciót, hogy a megfelelő engedélyekkel rendelkező felhasználók élő válaszmunkamenetet indítsanak az eszközökön.

További információ a szerepkör-hozzárendelésekről: Szerepkörök létrehozása és kezelése.

Élő válasz kiszolgálókhoz

Kapcsolja be ezt a funkciót, hogy a megfelelő engedélyekkel rendelkező felhasználók elindíthassák az élő válaszmunkamenetet a kiszolgálókon.

További információ a szerepkör-hozzárendelésekről: Szerepkörök létrehozása és kezelése.

Élő válasz aláíratlan szkript végrehajtása

A funkció engedélyezésével aláíratlan szkripteket futtathat egy élő válaszmunkamenetben.

Megtévesztés

A megtévesztés lehetővé teszi, hogy a biztonsági csapat kezelje és helyezzen üzembe csalit, hogy elkapja a környezetben lévő támadókat. Miután bekapcsolta ezt a beállítást, lépjen a Szabályok megtévesztési > szabályai lapra a megtévesztési kampányok futtatásához. Lásd: A megtévesztési képesség kezelése Microsoft Defender XDR.

Végpontriasztások megosztása a Microsoft Megfelelőségi központtal

Továbbítja a végpontbiztonsági riasztásokat és azok osztályozási állapotát a Microsoft Purview megfelelőségi portál, így a riasztásokkal javíthatja a belső kockázatkezelési szabályzatokat, és elháríthatja a belső kockázatokat, mielőtt azok kárt okoznának. A továbbított adatokat a rendszer a Office 365 adatokkal megegyező helyen dolgozza fel és tárolja.

Miután konfigurálta a biztonsági szabályzat megsértésére vonatkozó mutatókat a belső kockázatkezelési beállításokban, a Végponthoz készült Defender-riasztások meg lesznek osztva az alkalmazható felhasználók belső kockázatkezelésével.

Microsoft Intune kapcsolat

A Végponthoz készült Defender integrálható Microsoft Intune az eszközkockázaton alapuló feltételes hozzáférés engedélyezéséhez. Ha bekapcsolja ezt a funkciót, megoszthatja a Végponthoz készült Defender eszközinformációkat a Intune, így javítva a szabályzatok betartatását.

Fontos

A funkció használatához engedélyeznie kell az integrációt a Intune és a Végponthoz készült Defenderen is. A konkrét lépésekről további információt a Feltételes hozzáférés konfigurálása a Végponthoz készült Defenderben című témakörben talál.

Ez a funkció csak az alábbi előfeltételek teljesülése esetén érhető el:

- A Nagyvállalati mobilitási és biztonsági E3 csomag és a Windows E5 (vagy Microsoft 365 Nagyvállalati verzió E5) licencelt bérlője

- Aktív Microsoft Intune környezet, Intune által felügyelt Windows-eszközök Microsoft Entra csatlakoztatva.

Hitelesített telemetria

A hitelesített telemetriai adatok bekapcsolásával megakadályozhatja a telemetriai adatok hamisítását az irányítópulton.

Előzetes verziójú funkciók

További információ a Végponthoz készült Defender előzetes kiadásának új funkcióiról.

Próbálja ki a közelgő funkciókat az előzetes verzió bekapcsolásával. Hozzáférhet a közelgő funkciókhoz, amelyekről visszajelzést küldhet a funkciók általános elérhetővé tétele előtti általános élmény javítása érdekében.

Ha már be vannak kapcsolva az előzetes verziójú funkciók, a beállításokat a fő Defender XDR beállításokból kezelheti.

További információ: Microsoft Defender XDR előzetes verziójú funkciók

Végponti támadási értesítések

A végponti támadási értesítések lehetővé teszik, hogy a Microsoft aktívan keressen kritikus fenyegetéseket a sürgősség és a végpontadatokra gyakorolt hatás alapján.

A Microsoft Defender XDR teljes hatókörében történő proaktív veszélyforrás-kereséshez, beleértve az e-maileket, az együttműködést, az identitást, a felhőalkalmazásokat és a végpontokat érintő fenyegetéseket, tudjon meg többet Microsoft Defender szakértőkről.

Kapcsolódó témakörök

Tipp

Szeretne többet megtudni? Engage a Microsoft biztonsági közösségével a technikai közösségünkben: Végponthoz készült Microsoft Defender Tech Community.