Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Fontos

A cikkben található információk egy része olyan előre kiadott termékekre/szolgáltatásokra vonatkozik, amelyek a kereskedelmi forgalomba kerülés előtt jelentősen módosulhatnak. A Microsoft nem vállal semmilyen, kifejezett vagy vélelmezett jótállást az itt megadott információkra vonatkozóan.

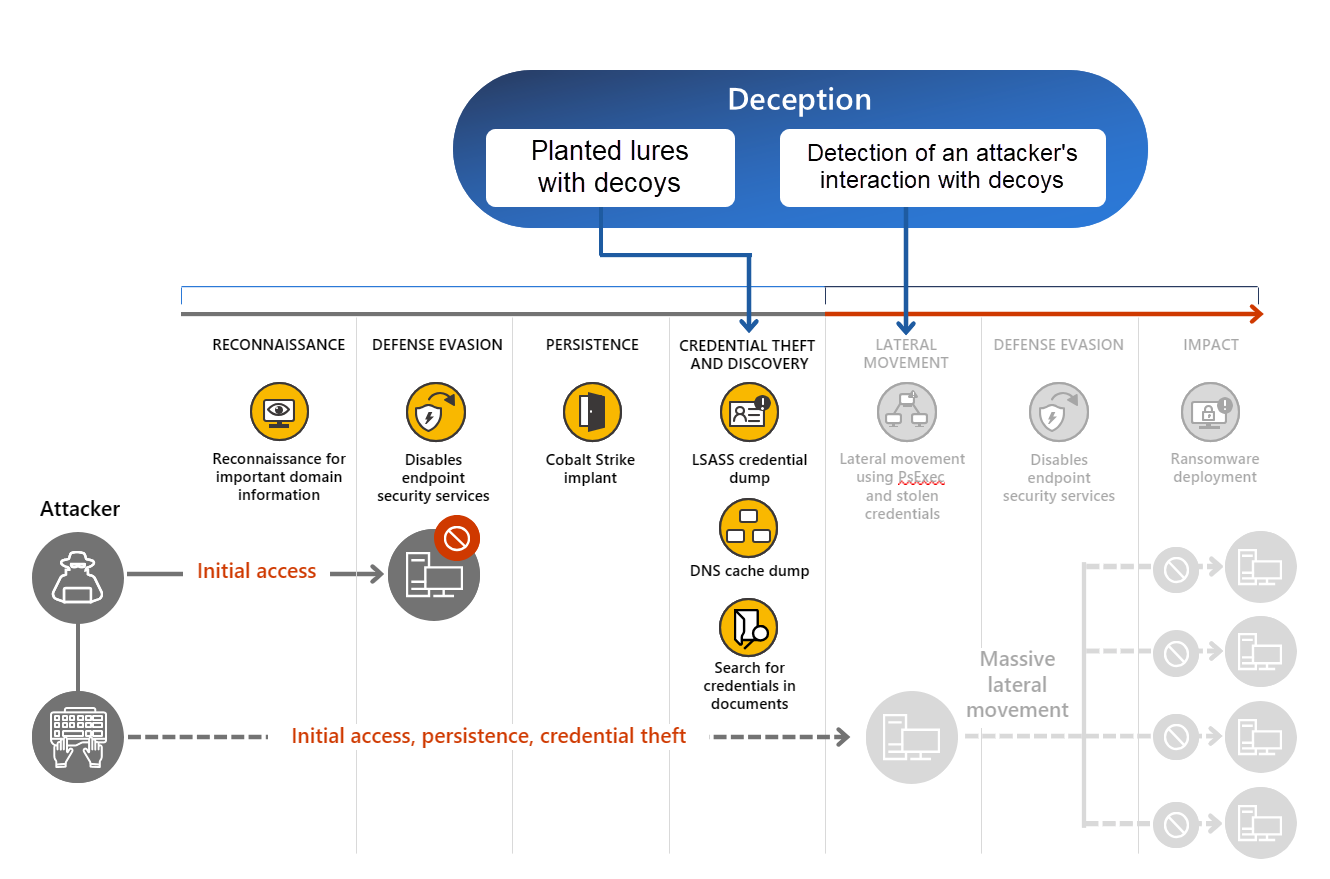

Microsoft Defender XDR beépített megtévesztési képesség révén magas megbízhatósági észlelést biztosít az ember által működtetett oldalirányú mozgásról, megakadályozva, hogy a támadások elérjék a szervezet kritikus fontosságú eszközeit. A különböző támadások, például az üzleti e-mailek biztonsága (BEC), a zsarolóprogramok, a szervezeti incidensek és a nemzetállami támadások gyakran oldalirányú mozgást használnak, és a korai szakaszokban nagy megbízhatósággal nehezen észlelhetők. Defender XDR megtévesztési technológiája nagy megbízhatósági észlelést biztosít a Végponthoz készült Microsoft Defender jelekhez kapcsolódó megtévesztési jelek alapján.

A megtévesztési képesség automatikusan hitelesnek látszó csalifiókokat, gazdagépeket és csalit hoz létre. A létrehozott hamis eszközök ezután automatikusan üzembe lesznek helyezve bizonyos ügyfeleken. Amikor egy támadó kommunikál a csalikkal vagy csalikkal, a megtévesztési képesség magas szintű megbízhatósági riasztásokat hoz létre, segítve a biztonsági csapat vizsgálatát, és lehetővé teszi számukra a támadó módszereinek és stratégiáinak megfigyelését. A megtévesztési képesség által generált riasztások automatikusan kapcsolódnak az incidensekhez, és teljes mértékben integrálva vannak a Microsoft Defender XDR. Emellett a megtévesztési technológia integrálva van a Végponthoz készült Defenderbe, minimalizálva az üzembehelyezési igényeket.

A megtévesztési képesség áttekintéséhez watch az alábbi videót.

Előfeltételek

Az alábbi táblázat azokat a követelményeket sorolja fel, amelyek lehetővé teszik a megtévesztési képességet Microsoft Defender XDR.

| Követelmény | Részletek |

|---|---|

| Előfizetési követelmények | Az alábbi előfizetések egyike: - Microsoft 365 E5 - Microsoft Security E5 - Végponthoz készült Microsoft Defender 2. csomag |

| Üzembe helyezési követelmények | Követelmények: – A Végponthoz készült Defender az elsődleges EDR-megoldás - Automatizált vizsgálati és válaszképességek konfigurálva van a Végponthoz készült Defenderben – Az eszközök Microsoft Entra csatlakoznak vagy hibriden csatlakoznak – A PowerShell engedélyezve van az eszközökön (nem korlátozott/nem korlátozott módban) – A megtévesztési funkció az Windows 10 RS5 és újabb előzetes verzió |

| Engedélyek | A megtévesztési képességek konfigurálásához az alábbi szerepkörök egyikével kell rendelkeznie a Microsoft Entra felügyeleti központ vagy a Microsoft 365 Felügyeleti központ: - globális rendszergazda - Biztonsági rendszergazda – Portálrendszer beállításainak kezelése |

Megjegyzés:

A Microsoft azt javasolja, hogy a nagyobb biztonság érdekében kevesebb engedélyekkel rendelkező szerepköröket használjunk. A sok engedéllyel rendelkező globális rendszergazdai szerepkört csak vészhelyzetekben szabad használni, ha más szerepkör nem fér el.

Mi az a megtévesztési technológia?

A megtévesztési technológia olyan biztonsági intézkedés, amely azonnali riasztásokat biztosít a biztonsági csapatoknak a lehetséges támadásokról, lehetővé téve számukra, hogy valós időben válaszoljanak. A megtévesztési technológia hamis eszközöket, például eszközöket, felhasználókat és gazdagépeket hoz létre, amelyek látszólag a hálózatához tartoznak.

A megtévesztési képesség által létrehozott hamis hálózati eszközökkel kommunikáló támadók segíthetnek a biztonsági csapatoknak megakadályozni a lehetséges támadásokat a szervezet veszélyeztetésében és a támadók műveleteinek figyelésében, hogy a védők tovább javíthassák környezetük biztonságát.

Hogyan működik a Microsoft Defender XDR megtévesztés képessége?

A Microsoft Defender portál beépített megtévesztési képessége szabályokkal készíti el a környezetnek megfelelő csalit és csalit. A funkció gépi tanulást alkalmaz a hálózatra szabott csali és csali javaslatára. A csalás funkcióval manuálisan is létrehozhatja a csalit és csalit. A csali és csali ezután automatikusan üzembe lesz helyezve a hálózaton, és a PowerShell használatával megadott eszközökre lesznek telepítve.

A megtévesztés technológiája az ember által működtetett oldalirányú mozgás megbízhatósági észlelése révén riasztást küld a biztonsági csapatoknak, amikor egy támadó hamis gazdagépekkel vagy csalikkal kommunikál. A megtévesztési képesség működése a következő:

A csali olyan hamis eszközök és fiókok, amelyek látszólag a hálózatához tartoznak. A csali egy adott eszközre vagy fiókra telepített hamis tartalom, amely a támadók vonzására szolgál. A tartalom lehet egy dokumentum, egy konfigurációs fájl, a gyorsítótárazott hitelesítő adatok, vagy bármely olyan tartalom, amelyet a támadó valószínűleg elolvashat, ellophat vagy használhat. A csábítók fontos vállalati információkat, beállításokat vagy hitelesítő adatokat utánoznak.

A megtévesztés funkcióban kétféle csali érhető el:

- Alapszintű csali – a telepített dokumentumok, a hivatkozásfájlok és hasonlók nem vagy csak minimálisan kommunikálnak az ügyfélkörnyezettel.

- Speciális csali – olyan tartalmak telepítése, mint a gyorsítótárazott hitelesítő adatok és az ügyfélkörnyezettel kommunikáló vagy azokkal kommunikáló elfogások. Előfordulhat például, hogy a támadók olyan csali hitelesítő adatokkal kommunikálnak, amelyek az Active Directory-lekérdezésekre adott válaszokat adták meg, amelyek a bejelentkezéshez használhatók.

Megjegyzés:

A csali csak a megtévesztési szabály hatókörében meghatározott Windows-ügyfeleken van elhelyezve. A végponthoz készült Defender által előkészített ügyfeleken található csali gazdagépek vagy fiókok használata azonban megtévesztési riasztást jelez. Megtudhatja, hogyan regisztrálhat ügyfeleket az Előkészítésben a Végponthoz készült Microsoft Defender. Az ültetési csali Windows Server 2016 és később a jövőbeli fejlődésre van tervezve.

A csalási szabályban megadhatja a csalit, a csalit és a hatókört. A megtévesztési szabályok létrehozásával és módosításával kapcsolatos további információkért lásd : A megtévesztési funkció konfigurálása .

Ha egy támadó csalit használ bármely végponthoz készült Defender előkészített ügyfélen, a megtévesztési képesség riasztást vált ki, amely jelzi a lehetséges támadói tevékenységeket, függetlenül attól, hogy a megtévesztés telepítve lett-e az ügyfélen.

A megtévesztés által aktivált incidensek és riasztások azonosítása

A megtévesztés észlelésén alapuló riasztások címében megtévesztő szerepel. Néhány példa a riasztási címekre:

- Bejelentkezési kísérlet megtévesztő felhasználói fiókkal

- Megtévesztő gazdagéphez való kapcsolódási kísérlet

A riasztás részletei a következőket tartalmazzák:

- A Megtévesztés címke

- Az a csalieszköz vagy felhasználói fiók, ahonnan a riasztás származik

- A támadás típusa, például bejelentkezési kísérletek vagy oldalirányú mozgási kísérletek

Íme egy példa egy megtévesztéssel kapcsolatos riasztásra:

További lépés

Tipp

Szeretne többet megtudni? Lépjen kapcsolatba a Microsoft biztonsági közösségével a technikai közösségünkben: Microsoft Defender XDR Tech Community.