Kizárások áttekintése

Érintett szolgáltatás:

- Microsoft Defender víruskereső

- Végponthoz készült Microsoft Defender 1. csomag

- Végponthoz készült Microsoft Defender 2. csomag

Megjegyzés:

A Microsoft MVP-ként Fabian Bader hozzájárult a cikkhez, és jelentős visszajelzéseket adott.

Végponthoz készült Microsoft Defender számos képességet tartalmaz a fejlett kibertámadások megelőzésére, észlelésére, kivizsgálására és megválaszolására. Ezek a képességek közé tartozik a következő generációs védelem (amely magában foglalja a Microsoft Defender Víruskeresőt).

Mint minden végpontvédelmi vagy víruskereső megoldás esetében, a Végponthoz készült Defender vagy a Microsoft Defender víruskereső néha kártékonyként észleli azokat a fájlokat, mappákat vagy folyamatokat, amelyek valójában nem jelentenek fenyegetést. Ezek az entitások blokkolhatók vagy karanténba helyezhetők, még akkor is, ha valójában nem jelentenek veszélyt.

Ez a cikk ismerteti a végponthoz készült Defenderhez és a Microsoft Defender víruskeresőhöz végrehajtható különböző kizárási típusokat vagy műveleteket az ilyen helyzetek kezeléséhez.

Figyelem!

A kizárások meghatározása csökkenti a Végponthoz készült Defender és a Microsoft Defender víruskereső által kínált védelmi szintet. Végső megoldásként használja a kizárásokat, és ügyeljen arra, hogy csak a szükséges kizárásokat határozza meg. Rendszeresen tekintse át a kizárásokat, és távolítsa el azokat, amelyekre már nincs szüksége. Lásd: Fontos szempontok a kizárásokról és az elkerülendő gyakori hibákról.

Kizárások típusai

Az alábbi táblázat összefoglalja a Végponthoz készült Defender és Microsoft Defender víruskereső különböző kizárási típusait és képességeit. Válassza ki az egyes típusokat a további információk megtekintéséhez.

Tipp

- A Végponthoz készült Defender 1. csomag önálló csomagként érhető el, és a Microsoft 365 E3 része.

- A Defender for Endpoint Plan 2 önálló csomagként érhető el, és a Microsoft 365 E5 része.

- Ha Microsoft 365 E3 vagy E5 csomagja van, mindenképpen állítsa be a Végponthoz készült Defender képességeit.

| Kizárási típusok | Konfiguráció | Leírás |

|---|---|---|

| Automatikus Microsoft Defender víruskereső kizárásai | Automatikus | Automatikus kizárások a Windows Server kiszolgálói szerepköreihez és szolgáltatásaihoz. Ha egy szerepkört Windows Server 2016 vagy újabb verzióra telepít, a Microsoft Defender víruskereső automatikusan kizárja a kiszolgálói szerepkört és a szerepkör telepítésekor hozzáadott fájlokat. Megjegyzés: aktív szerepkörök Windows Server 2016 és újabb rendszereken. |

| Beépített Microsoft Defender víruskereső kizárásai | Automatikus | Microsoft Defender víruskereső beépített kizárásokat tartalmaz az operációsrendszer-fájlokhoz a Windows összes verziójában. |

| Egyéni Microsoft Defender víruskereső kizárásai | Ügyfél | Hozzáadhat kizárást egy olyan fájlhoz, mappához vagy folyamathoz, amelyet a rendszer rosszindulatúként észlelt és azonosított, még akkor is, ha az nem fenyegetés. A kihagyott fájlokat, mappákat és folyamatokat az ütemezett vizsgálatok, az igény szerinti vizsgálatok és a valós idejű védelem kihagyják. |

| Végponthoz készült Defender támadásifelület-csökkentési kizárásai | Ügyfél | Ha a támadásifelület-redukciós szabályok meghatározatlan viselkedést okoznak a szervezetben, bizonyos fájlokhoz és mappákhoz kizárásokat határozhat meg. Ezek a kizárások minden támadásifelület-csökkentési szabályra érvényesek. |

| Végponthoz készült Defender mutatói | Ügyfél | Az entitásokhoz, például fájlokhoz, IP-címekhez, URL-címekhez/tartományokhoz és tanúsítványokhoz meghatározott műveletekkel rendelkező mutatókat definiálhat. A jelzők meghatározásakor megadhat olyan műveleteket, mint az "Engedélyezés", ahol a Végponthoz készült Defender nem blokkolja az Allow jelzővel rendelkező fájlokat, IP-címeket, URL-címeket/tartományokat vagy tanúsítványokat. |

| Végponthoz készült Defender által felügyelt mappahozzáférés kizárásai | Ügyfél | Bizonyos alkalmazások vagy aláírt végrehajtható fájlok kizárások definiálásával engedélyezheti a védett mappák elérését. |

| Végponthoz készült Defender automatizálási mappáinak kizárásai | Ügyfél | A Végponthoz készült Defender automatikus vizsgálata és szervizelése megvizsgálja a riasztásokat, és azonnali lépéseket tesz az észlelt incidensek automatikus megoldása érdekében. Megadhat mappákat, fájlkiterjesztéseket egy adott könyvtárban, valamint olyan fájlneveket, amelyek kizárhatók az automatizált vizsgálati és javítási képességekből. |

Megjegyzés:

Microsoft Defender víruskereső kizárások alkalmazhatók a víruskereső vizsgálatokra és/vagy a valós idejű védelemre.

Megjegyzés:

A Végponthoz készült Defender 1. és 2. csomag önálló verziói nem tartalmazzák a kiszolgálói licenceket. A kiszolgálók előkészítéséhez másik licencre van szükség, például a Kiszolgálók Végponthoz készült Microsoft Defender vagy az 1. vagy 2. csomaghoz tartozó Microsoft Defender. További információ: Végponthoz készült Defender előkészítése a Windows Serveren.

Ha Ön egy kis- vagy középvállalat, amely Microsoft Defender Vállalati verzió használ, Üzleti szerverekhez készült Microsoft Defender kaphat.|

A következő szakaszok részletesebben ismertetik ezeket a kizárásokat.

Automatikus kizárások

Az automatikus kizárások (más néven automatikus kiszolgálói szerepkörkivételek) közé tartoznak a Windows Server kiszolgálói szerepköreinek és szolgáltatásainak kizárásai. Ezeket a kizárásokat nem vizsgálja valós idejű védelem , de továbbra is gyors, teljes vagy igény szerinti víruskereső vizsgálatoknak vannak kitéve.

Ilyenek például a következők:

- Fájlreplikációs szolgáltatás (FRS)

- Hyper-V

- SYSVOL

- Active Directory

- DNS-kiszolgáló

- Nyomtatókiszolgáló

- Webkiszolgáló

- Windows Server Update Services

- ... és így tovább.

Megjegyzés:

A kiszolgálói szerepkörök automatikus kizárása nem támogatott az Windows Server 2012 R2-ben. Az Active Directory tartományi szolgáltatások (AD DS) kiszolgálói szerepkörrel rendelkező Windows Server 2012 R2-t futtató kiszolgálók esetében a tartományvezérlők kizárását manuálisan kell megadni. Lásd: Active Directory-kizárások.

További információ: Automatikus kiszolgálói szerepkörkivételek.

Beépített kizárások

A beépített kizárások közé tartoznak bizonyos operációsrendszer-fájlok, amelyeket a Microsoft Defender víruskereső kizár a Windows összes verziójában (beleértve a Windows 10, a Windows 11 és a Windows Servert).

Ilyenek például a következők:

%windir%\SoftwareDistribution\Datastore\*\Datastore.edb%allusersprofile%\NTUser.pol- fájlok Windows Update

- fájlok Windows biztonság

- ... és így tovább.

A Beépített kizárások listája a Windowsban naprakész marad a fenyegetések környezetének változásakor. További információ ezekről a kizárásokról: Microsoft Defender Víruskereső kizárások Windows Serveren: Beépített kizárások.

Egyéni kizárások

Az egyéni kizárások közé tartoznak a megadott fájlok és mappák. A fájlok, mappák és folyamatok kizárásait az ütemezett vizsgálatok, az igény szerinti vizsgálatok és a valós idejű védelem kihagyják. A folyamat által megnyitott fájlok kizárásait a valós idejű védelem nem ellenőrzi, de továbbra is gyors, teljes vagy igény szerinti víruskereső vizsgálatoknak vannak kitéve.

Egyéni szervizelési műveletek

Ha Microsoft Defender víruskereső potenciális fenyegetést észlel egy vizsgálat futtatása közben, megpróbálja elhárítani vagy eltávolítani az észlelt fenyegetést. Egyéni szervizelési műveleteket határozhat meg annak konfigurálásához, hogy Microsoft Defender víruskereső hogyan kezeljen bizonyos fenyegetéseket, hogy létre kell-e hozni egy visszaállítási pontot a szervizelés előtt, és hogy mikor kell eltávolítani a fenyegetéseket. Konfiguráljon szervizelési műveleteket Microsoft Defender víruskereső észleléseihez.

Támadásifelület-csökkentési kizárások

A támadásifelület-csökkentési szabályok (más néven ASR-szabályok) bizonyos szoftveres viselkedéseket céloznak meg, például:

- Fájlok letöltését vagy futtatását megkísérlő végrehajtható fájlok és parancsfájlok indítása

- Rejtjelezettnek vagy egyéb gyanúsnak tűnő szkriptek futtatása

- Olyan viselkedések végrehajtása, amelyeket az alkalmazások általában nem kezdeményeznek a normál napi munka során

Előfordulhat, hogy a jogos alkalmazások olyan szoftverviselkedést mutatnak, amelyet blokkolhatnak a támadásifelület-csökkentési szabályok. Ha ez történik a szervezetében, bizonyos fájlokra és mappákra kizárásokat határozhat meg. Ezek a kizárások minden támadásifelület-csökkentési szabályra érvényesek. Lásd: Támadásifelület-csökkentési szabályok engedélyezése.

Vegye figyelembe azt is, hogy bár a legtöbb ASR-szabálykizárás független Microsoft Defender víruskereső kizárásoktól, egyes ASR-szabályok bizonyos Microsoft Defender víruskereső kizárásokat is figyelembe veszik. Lásd: Támadásifelület-csökkentési szabályok referenciája – Microsoft Defender víruskereső kizárások és ASR-szabályok.

Végponthoz készült Defender mutatói

Az entitásokhoz, például fájlokhoz, IP-címekhez, URL-címekhez/tartományokhoz és tanúsítványokhoz meghatározott műveletekkel rendelkező mutatókat definiálhat. A Végponthoz készült Defenderben a mutatókat biztonsági rések jelzőinek (IOK) nevezzük, ritkábban pedig egyéni jelzőknek. A mutatók meghatározásakor a következő műveletek egyikét adhatja meg:

Engedélyezés – A Végponthoz készült Defender nem blokkolja az Allow jelzőkkel rendelkező fájlokat, IP-címeket, URL-címeket/tartományokat vagy tanúsítványokat. (Körültekintően használja ezt a műveletet.)

Naplózás – A rendszer figyeli a naplójelzőkkel rendelkező fájlokat, IP-címeket és URL-címeket/tartományokat, és amikor a felhasználók elérik őket, tájékoztató riasztások jönnek létre a Microsoft Defender portálon.

Blokkolás és szervizelés – A Blokkolás és javítás jelzővel rendelkező fájlok vagy tanúsítványok blokkolva vannak, és a rendszer karanténba helyezi azokat, amikor észlelik.

Blokkvégrehajtás – Az IP-címek és az URL-címek/tartományok blokkolva vannak a Blokkvégrehajtás jelzővel. A felhasználók nem férhetnek hozzá ezekhez a helyekhez.

Figyelmeztetés – A Figyelmeztetés jelzővel ellátott IP-címek és URL-címek/tartományok figyelmeztető üzenetet jelenítenek meg, amikor egy felhasználó megpróbálja elérni ezeket a helyeket. A felhasználók dönthetnek úgy, hogy kihagyják a figyelmeztetést, és továbblépnek az IP-címre vagy az URL-címre/tartományra.

Fontos

A bérlőben legfeljebb 15 000 mutató lehet.

Az alábbi táblázat összefoglalja az IoC-típusokat és az elérhető műveleteket:

| Mutató típusa | Elérhető műveletek |

|---|---|

| Fájlok | -Enged -Audit -Figyelmeztet – Végrehajtás letiltása – Blokkolás és szervizelés |

| IP-címek és URL-címek/tartományok | -Enged -Audit -Figyelmeztet – Végrehajtás letiltása |

| Tanúsítványok | -Enged – Blokkolás és szervizelés |

Tipp

A mutatókról az alábbi forrásanyagokban talál további információt:

Mappahozzáférés szabályozott kizárásai

A szabályozott mappahozzáférés figyeli az alkalmazásokat a kártékonyként észlelt tevékenységek esetében, és védi bizonyos (védett) mappák tartalmát a Windows-eszközökön. Az ellenőrzött mappahozzáférés csak a megbízható alkalmazások számára teszi lehetővé a védett mappák, például a gyakori rendszermappák (beleértve a rendszerindítási szektorokat) és más, Ön által megadott mappák elérését. Bizonyos alkalmazások vagy aláírt végrehajtható fájlok kizárások definiálásával engedélyezheti a védett mappák elérését. Lásd: Szabályozott mappahozzáférés testreszabása.

Automation-mappák kizárásai

Az Automation mappakizárásai a Végponthoz készült Defender automatikus vizsgálatára és szervizelésére vonatkoznak, amely a riasztások vizsgálatára és az észlelt incidensek megoldására irányuló azonnali lépések végrehajtására szolgál. A riasztások aktiválódása és az automatizált vizsgálat futtatásakor a rendszer minden vizsgált bizonyítékra vonatkozóan ítéletet hoz (rosszindulatú, gyanús vagy nincs fenyegetés). Az automatizálási szinttől és más biztonsági beállításoktól függően a szervizelési műveletek automatikusan vagy csak a biztonsági üzemeltetési csapat jóváhagyásával hajthatók végre.

Megadhat mappákat, fájlkiterjesztéseket egy adott könyvtárban, valamint olyan fájlneveket, amelyek kizárhatók az automatizált vizsgálati és javítási képességekből. Az ilyen automatizálási mappák kizárása a Végponthoz készült Defenderben előkészített összes eszközre vonatkozik. Ezekre a kizárásokra továbbra is víruskeresések vonatkoznak. Lásd: Automation-mappák kizárásainak kezelése.

A kizárások és mutatók kiértékelésének menete

A legtöbb szervezet többféle kizárási és mutatótípussal rendelkezik annak meghatározásához, hogy a felhasználók hozzáférhetnek-e egy fájlhoz vagy folyamathoz, és használhatják-e őket. A kizárások és mutatók feldolgozása egy adott sorrendben történik, hogy a szabályzatütközések szisztematikusan kezelhetők legyenek.

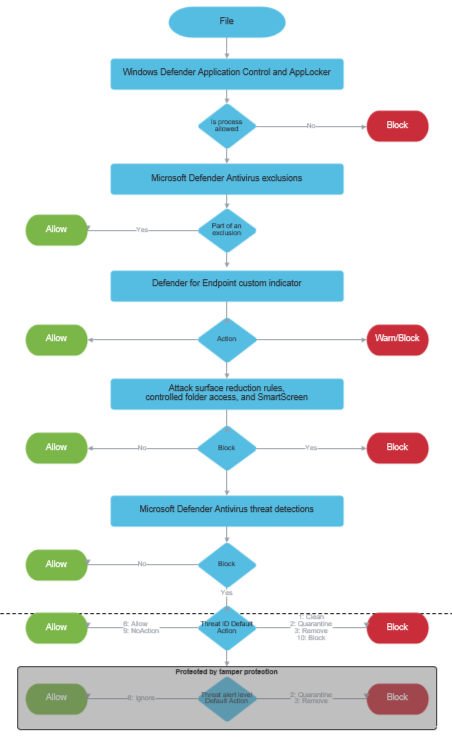

Az alábbi kép összefoglalja, hogyan kezeli a végponthoz készült Defender és Microsoft Defender víruskereső a kizárásokat és a mutatókat:

A következőképpen működik:

Ha a Windows Defender alkalmazásvezérlése és az AppLocker nem engedélyezi az észlelt fájlokat/folyamatokat, az le lesz tiltva. Ellenkező esetben a Microsoft Defender Víruskeresőt.

Ha az észlelt fájl/folyamat nem része a Microsoft Defender víruskereső kizárásának, az le van tiltva. Ellenkező esetben a Végponthoz készült Defender egyéni jelzőt keres a fájlhoz/folyamathoz.

Ha az észlelt fájl/folyamat Blokkolás vagy Figyelmeztetés jelzéssel rendelkezik, akkor a művelet meg lesz hajtva. Ellenkező esetben a fájl/folyamat engedélyezett, és támadásifelület-csökkentési szabályok, ellenőrzött mappahozzáférés és SmartScreen-védelem használatával folytatja a kiértékelést.

Ha az észlelt fájlt/folyamatot nem blokkolják a támadásifelület-csökkentési szabályok, a szabályozott mappahozzáférés vagy a SmartScreen-védelem, akkor a víruskereső Microsoft Defender.

Ha Microsoft Defender víruskereső nem engedélyezi az észlelt fájlt/folyamatot, a rendszer ellenőrzi, hogy van-e művelet a fenyegetésazonosítója alapján.

Szabályzatütközések kezelése

Azokban az esetekben, amikor a Végponthoz készült Defender mutatói ütköznek, az alábbiakra számíthat:

Ha ütköző fájlmutatók vannak, a rendszer a legbiztonságosabb kivonatot használó mutatót alkalmazza. Az SHA256 például elsőbbséget élvez az SHA-1-hez képest, amely elsőbbséget élvez az MD5-höz képest.

Ha ütköző URL-mutatók vannak, a rendszer a szigorúbb jelzőt használja. A SmartScreen Microsoft Defender a leghosszabb URL-címet használó jelzőt alkalmazza. A például

www.dom.ain/admin/elsőbbséget élvez a következőhöz képestwww.dom.ain: . (A hálózatvédelem a tartományokra vonatkozik, nem pedig a tartományok melléklapjaira.)Ha egy fájlhoz vagy folyamathoz hasonló mutatók vannak, amelyek különböző műveletekkel rendelkeznek, az adott eszközcsoportra vonatkozó mutató elsőbbséget élvez az összes eszközt célzó mutatóval szemben.

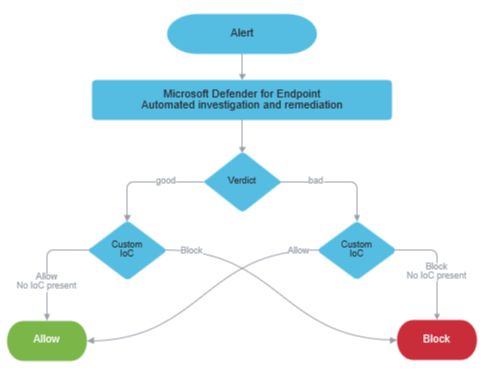

Az automatizált vizsgálat és szervizelés működése mutatókkal

A Végponthoz készült Defender automatizált vizsgálati és javítási képességei először meghatározzák az egyes bizonyítékok ítéletét, majd a Végponthoz készült Defender jelzőitől függően hajtanak végre egy műveletet. Így egy fájl/folyamat "jó" ítéletet kaphat (ami azt jelenti, hogy nem találhatók fenyegetések), és továbbra is le lesz tiltva, ha ez a művelet jelzővel rendelkezik. Hasonlóképpen, egy entitás "rossz" ítéletet kaphat (ami azt jelenti, hogy rosszindulatúnak minősül), és továbbra is engedélyezve lesz, ha a művelet mutatója van.

Az alábbi ábra bemutatja, hogyan működik az automatizált vizsgálat és szervizelés a mutatókkal:

Egyéb kiszolgálói számítási feladatok és kizárások

Ha a szervezet más kiszolgálói számítási feladatokat is használ, például Exchange Server, SharePoint Server vagy SQL Server, vegye figyelembe, hogy csak a Windows Serverre telepített beépített kiszolgálói szerepkörök (amelyek a későbbi telepítés előfeltételei lehetnek) ki vannak zárva az automatikus kizárási funkcióból (és csak akkor, ha az alapértelmezett telepítési helyüket használják). Valószínűleg meg kell határoznia a víruskereső kizárásait ezekhez a többi számítási feladathoz, vagy az összes számítási feladathoz, ha letiltja az automatikus kizárásokat.

Íme néhány példa a technikai dokumentációra a szükséges kizárások azonosításához és implementálásához:

- Víruskereső szoftver futtatása Exchange Server

- A SharePoint Server víruskereső vizsgálatából kizárandó mappák

- Víruskereső szoftver kiválasztása SQL Server

Attól függően, hogy mit használ, előfordulhat, hogy az adott kiszolgálói számítási feladat dokumentációjában kell keresnie.

Tipp

Teljesítménnyel kapcsolatos tipp Számos tényező miatt a Microsoft Defender víruskereső más víruskereső szoftverekhez hasonlóan teljesítményproblémákat okozhat a végponteszközökön. Bizonyos esetekben előfordulhat, hogy a teljesítményproblémák enyhítése érdekében hangolnia kell a Microsoft Defender víruskereső teljesítményét. A Microsoft Teljesítményelemzője egy PowerShell parancssori eszköz, amely segít meghatározni, hogy mely fájlok, fájlelérési utak, folyamatok és fájlkiterjesztések okozhatnak teljesítményproblémákat; néhány példa:

- A vizsgálati időt befolyásoló leggyakoribb elérési utak

- A vizsgálati időt befolyásoló leggyakoribb fájlok

- A vizsgálati időt befolyásoló legfontosabb folyamatok

- A vizsgálati időt befolyásoló leggyakoribb fájlkiterjesztések

- Kombinációk, például:

- top files per extension

- top paths per extension

- top process per path

- top scans per file

- top scans per file per process

A Teljesítményelemzővel összegyűjtött információk segítségével jobban felmérheti a teljesítményproblémákat, és szervizelési műveleteket alkalmazhat. Lásd: Teljesítményelemző Microsoft Defender víruskeresőhöz.

Lásd még

- Beküldések, mellőzések és kizárások

- Fontos szempontok a kizárásokról

- Gyakori hibák, amelyeket el kell kerülni a kizárások meghatározásakor

Tipp

Szeretne többet megtudni? Engage a Microsoft biztonsági közösségével a technikai közösségünkben: Végponthoz készült Microsoft Defender Tech Community.