Identitás- és fióktípusok egy- és több-bérlős alkalmazásokhoz

Ez a cikk bemutatja, hogyan választhatja ki fejlesztőként, hogy az alkalmazás csak a Microsoft Entra-bérlő felhasználóit, bármely Microsoft Entra-bérlőt vagy személyes Microsoft-fiókkal rendelkező felhasználókat engedélyezi-e. Az azure-beli alkalmazásregisztráció során beállíthatja, hogy az alkalmazás egyetlen bérlő vagy több-bérlős legyen. Győződjön meg arról, hogy Teljes felügyelet minimális jogosultsági hozzáférés elve, hogy az alkalmazás csak a szükséges engedélyeket kérje.

A Microsoft Identitásplatform bizonyos identitástípusokhoz nyújt támogatást:

- Munkahelyi vagy iskolai fiókok, ha az entitás rendelkezik egy Microsoft Entra-azonosítójú fiókkal

- Microsoft személyes fiókok (MSA) mindenkinek, aki rendelkezik fiókkal Outlook.com, Hotmail, Live, Skype, Xbox stb.

- Külső identitások a Microsoft Entra-azonosítóban partnereknek (a szervezeten kívüli felhasználóknak)

- A Microsoft Entra Business to Customer (B2C) segítségével olyan megoldást hozhat létre, amely lehetővé teszi az ügyfelek számára, hogy más identitásszolgáltatókat hozzanak létre. Az Azure AD B2C-t használó vagy az Azure Active Directory B2C-vel a Microsoft Dynamics 365 Fraud Protection szolgáltatásra előfizetett alkalmazások az új fiókok létrehozására vagy az ügyfél ökoszisztémájára való bejelentkezésre tett kísérleteket követően értékelhetik a potenciálisan csalárd tevékenységeket.

A Microsoft Entra-azonosítóban való alkalmazásregisztráció kötelező része a támogatott fióktípusok kiválasztása. Bár a rendszergazdai szerepkörökben dolgozó informatikai szakemberek határozzák meg, hogy ki járulhat hozzá a bérlői alkalmazásokhoz, Ön fejlesztőként megadhatja, hogy ki használhatja az alkalmazást fióktípus alapján. Ha egy bérlő nem teszi lehetővé az alkalmazás Microsoft Entra-azonosítóban való regisztrálását, a rendszergazdák egy másik mechanizmuson keresztül biztosítják önnek ezeknek a részleteknek a közlését.

Az alkalmazás regisztrálásakor az alábbi támogatott fióktípus-beállítások közül választhat.

Accounts in this organizational directory only (O365 only - Single tenant)Accounts in any organizational directory (Any Azure AD directory - Multitenant)Accounts in any organizational directory (Any Azure AD directory - Multitenant) and personal Microsoft accounts (e.g. Skype, Xbox)Personal Microsoft accounts only

Csak ebben a szervezeti címtárban lévő fiókok – egyetlen bérlő

Ha csak ebben a szervezeti címtárban kiválasztja a Fiókokat (csak O365 – Egyetlen bérlő) lehetőséget, csak azon bérlői felhasználókat és vendégeket engedélyezi, akiknél a fejlesztő regisztrálta az alkalmazást. Ez a beállítás a leggyakoribb az üzletági (LOB) alkalmazások esetében.

Csak szervezeti címtárban lévő fiókok – több-bérlős

Ha bármelyik szervezeti címtárban (Bármely Microsoft Entra címtár – Több-bérlős) a Fiókok lehetőséget választja, bármely Microsoft Entra-címtárból származó felhasználó bejelentkezhet a több-bérlős alkalmazásba. Ha csak bizonyos bérlők felhasználóit szeretné engedélyezni, akkor a kódban szűrni fogja ezeket a felhasználókat, ha ellenőrzi, hogy a id_token azonosító jogcíme szerepel-e a bérlők engedélyezett listájában. Az alkalmazás használhatja a szervezeti végpontot vagy a közös végpontot a felhasználók bejelentkezésére a felhasználó otthoni bérlőjében. A több-bérlős alkalmazásba bejelentkező vendégfelhasználók támogatásához a bérlő adott végpontját kell használnia ahhoz a bérlőhöz, ahol a felhasználó vendégként jelentkezik be.

Bármely szervezeti fiókban és személyes Microsoft-fiókban lévő fiókok

Ha kiválasztja bármelyik szervezeti fiókban és személyes Microsoft-fiókban (Bármely Microsoft Entra címtár – Több-bérlős) és személyes Microsoft-fiókban (pl. Skype, Xbox) lévő fiókokat, lehetővé teszi, hogy a felhasználó natív identitással jelentkezzen be az alkalmazásba bármely Microsoft Entra-bérlői vagy fogyasztói fiókból. Ugyanez a bérlőszűrés és végponthasználat vonatkozik ezekre az alkalmazásokra, mint a fent leírt több-bérlős alkalmazásokra.

Csak személyes Microsoft-fiókok

Ha csak személyes Microsoft-fiókokat választ, csak a felhasználói fiókkal rendelkező felhasználók használhatják az alkalmazást.

Ügyféloldali alkalmazások

Amikor olyan megoldást hoz létre a Microsoft Identitásplatform, amely eléri az ügyfeleket, általában nem szeretné használni a vállalati címtárat. Ehelyett azt szeretné, hogy az ügyfelek külön címtárban legyenek, hogy ne férhessenek hozzá a vállalat vállalati erőforrásaihoz. Ennek az igénynek a teljesítéséhez a Microsoft a Microsoft Entra Business szolgáltatást kínálja az ügyfélnek (B2C).

Az Azure AD B2C szolgáltatásként biztosítja az ügyfelek közötti identitást. Engedélyezheti, hogy a felhasználók csak az alkalmazáshoz rendelkezzenek felhasználónévvel és jelszóval. A B2C támogatja a közösségi identitással rendelkező ügyfeleket a jelszavak csökkentése érdekében. A vállalati ügyfelek támogatásához az Azure AD B2C-címtárat az ügyfelek Microsoft Entra-azonosítójához (vagy bármely olyan identitásszolgáltatóhoz, amely támogatja az SAML-t) az OpenID Csatlakozás. A több-bérlős alkalmazásokkal ellentétben az alkalmazás nem használja az ügyfél vállalati címtárát, ahol védik a vállalati eszközeiket. Az ügyfelek anélkül férhetnek hozzá a szolgáltatáshoz vagy képességhez, hogy hozzáférést adnak az alkalmazásnak a vállalati erőforrásaikhoz.

Ez nem csak a fejlesztőn múlik

Bár az alkalmazásregisztrációban meghatározza, hogy ki tud bejelentkezni az alkalmazásba, a végső szó az egyéni felhasználótól vagy a felhasználó otthoni bérlőjének rendszergazdáitól származik. A bérlői rendszergazdák gyakran többet szeretnének szabályozni egy alkalmazás felett, mint azt, hogy ki tud bejelentkezni. Előfordulhat például, hogy feltételes hozzáférési szabályzatot szeretnének alkalmazni az alkalmazásra, vagy szabályozni, hogy melyik csoportot engedélyezik az alkalmazás használatához. Ha engedélyezni szeretné, hogy a bérlői rendszergazdák rendelkezzenek ezzel a vezérlővel, van egy második objektum a Microsoft Identitásplatform: a Nagyvállalati alkalmazásban. A nagyvállalati alkalmazásokat szolgáltatásnévnek is nevezik.

Más bérlőkben vagy más fogyasztói fiókokban lévő felhasználókkal rendelkező alkalmazások esetén

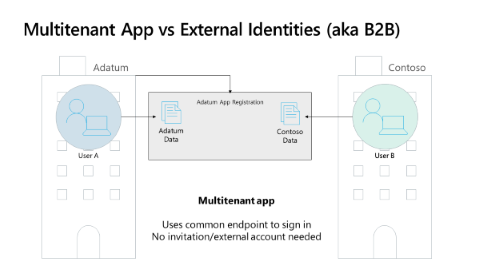

Ahogy az alábbi ábrán látható egy példa két bérlőre (a fiktív szervezetek, az Adatum és a Contoso esetében), a támogatott fióktípusok a több-bérlős alkalmazások bármely szervezeti címtárbeállításában tartalmazzák a fiókokat, hogy engedélyezhesse a szervezeti címtár felhasználóit. Más szóval lehetővé teszi, hogy a felhasználó bármely Microsoft Entra-azonosítóból bejelentkezjen az alkalmazásba natív identitással. A rendszer automatikusan létrehoz egy szolgáltatásnevet a bérlőben, amikor egy bérlő első felhasználója hitelesíti magát az alkalmazással.

Csak egy alkalmazásregisztráció vagy alkalmazásobjektum létezik. Egy vállalati alkalmazás vagy szolgáltatásnév (SP) azonban minden bérlőben lehetővé teszi, hogy a felhasználók bejelentkezhessenek az alkalmazásba. A bérlői rendszergazda szabályozhatja az alkalmazás működését a bérlőjében.

Több-bérlős alkalmazásokkal kapcsolatos szempontok

A több-bérlős alkalmazások akkor jelentkeznek be a felhasználókba a felhasználó otthoni bérlőjéből, ha az alkalmazás a közös vagy szervezeti végpontot használja. Az alkalmazás egy alkalmazásregisztrációval rendelkezik az alábbi ábrán látható módon. Ebben a példában az alkalmazás regisztrálva van az Adatum-bérlőben. Az Adatum A felhasználója és a Contoso B felhasználója is bejelentkezhet az alkalmazásba azzal a várakozással, hogy az Adatum A felhasználója hozzáfér az Adatum adataihoz, és a Contoso B felhasználója hozzáfér a Contoso adataihoz.

Fejlesztőként az Ön felelőssége, hogy elkülönítse a bérlői adatokat. Ha például a Contoso-adatok a Microsoft Graph-ból származnak, a Contoso B felhasználója csak a Contoso Microsoft Graph-adatait fogja látni. A Contoso B felhasználója nem férhet hozzá a Microsoft Graph-adatokhoz az Adatum-bérlőben, mert a Microsoft 365 valódi adatelválasztást biztosít.

A fenti ábrán a Contoso B felhasználója bejelentkezhet az alkalmazásba, és hozzáférhet az alkalmazásban lévő Contoso-adatokhoz. Az alkalmazás használhatja a közös (vagy szervezeti) végpontokat, hogy a felhasználó natív módon jelentkezzen be a bérlőjéhez, és nem igényel meghívási folyamatot. A felhasználó futtathat és bejelentkezhet az alkalmazásba, és akkor is működni fog, ha a felhasználó vagy a bérlő rendszergazdája jóváhagyást ad.

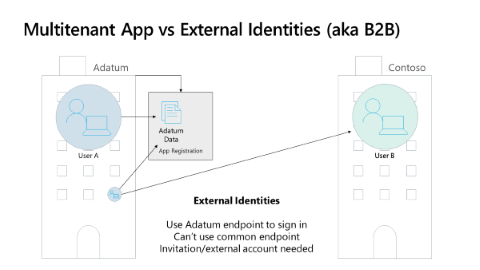

Együttműködés külső felhasználókkal

Ha a vállalatok engedélyezni szeretnék, hogy a vállalat nem tagjai a vállalati adatokhoz férjenek hozzá, a Microsoft Entra Business to Business (B2B) szolgáltatást használják. Az alábbi ábrán látható módon a vállalatok meghívhatják a felhasználókat, hogy vendégfelhasználókká váljanak a bérlőjükben. Miután a felhasználó elfogadta a meghívást, hozzáférhet a meghívó bérlő által védett adatokhoz. A felhasználó nem hoz létre külön hitelesítő adatokat a bérlőben.

A vendégfelhasználók az otthoni bérlőjükbe, személyes Microsoft-fiókjukba vagy más IDP-fiókjukba való bejelentkezéssel hitelesítik magukat. A vendégek egy egyszeri pin-kóddal is hitelesíthetik magukat bármely e-mail használatával. A vendégek hitelesítése után a meghívó bérlő Microsoft Entra-azonosítója jogkivonatot biztosít a bérlő adatainak meghívásához.

Fejlesztőként tartsa szem előtt ezeket a szempontokat, amikor az alkalmazás támogatja a vendégfelhasználókat:

- A vendégfelhasználóba való bejelentkezéskor bérlőspecifikus végpontot kell használnia. Nem használhatja a gyakori, a szervezeti vagy a fogyasztói végpontokat.

- A vendégfelhasználói identitás eltér az otthoni bérlőben vagy más identitásszolgáltatóban lévő felhasználó identitásától. A

oidvendégfelhasználó jogkivonatában szereplő jogcím eltér az otthoni bérlőben lévő azonos személytőloid.

Következő lépések

- Az alkalmazások Microsoft Entra-azonosítóhoz való hozzáadása azt ismerteti, hogy az alkalmazásobjektumok hogyan írják le az alkalmazásokat a Microsoft Entra ID-ra.

- A Microsoft Entra ID alkalmazástulajdonságaival kapcsolatos ajánlott biztonsági eljárások olyan tulajdonságokat fednek le, mint az átirányítási URI, a hozzáférési jogkivonatok, a tanúsítványok és titkos kódok, az alkalmazásazonosító URI-ja és az alkalmazás tulajdonjoga.

- Az Teljes felügyelet identitáskezelési megközelítéssel rendelkező alkalmazások létrehozása áttekintést nyújt az engedélyekről és az ajánlott eljárások eléréséről.

- Az erőforrások elérésére vonatkozó engedélyek beszerzése segít megérteni, hogyan biztosíthatja a legjobban Teljes felügyelet az alkalmazás erőforrás-hozzáférési engedélyeinek beszerzésekor.

- A delegált engedélystratégia fejlesztése segít a legjobb módszer megvalósításában az engedélyek alkalmazásbeli kezeléséhez, és Teljes felügyelet alapelveket használva fejleszthet.

- Az alkalmazásengedélyezési stratégia fejlesztése segít eldönteni, hogy az alkalmazásengedélyek milyen megközelítést alkalmaznak a hitelesítő adatok kezelésére.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: