Oktatóanyag: Felügyelt Microsoft Entra Domain Services-tartomány létrehozása és konfigurálása speciális konfigurációs beállításokkal

A Microsoft Entra Domain Services olyan felügyelt tartományi szolgáltatásokat biztosít, mint a tartományhoz való csatlakozás, a csoportházirend, az LDAP, a Kerberos/NTLM-hitelesítés, amely teljes mértékben kompatibilis a Windows Server Active Directoryval. Ezeket a tartományi szolgáltatásokat a tartományvezérlők üzembe helyezése, kezelése és javítása nélkül használhatja. A Domain Services integrálható a meglévő Microsoft Entra-bérlővel. Ez az integráció lehetővé teszi, hogy a felhasználók vállalati hitelesítő adataikkal jelentkezzenek be, és a meglévő csoportokkal és felhasználói fiókokkal biztonságossá teheti az erőforrásokhoz való hozzáférést.

Létrehozhat felügyelt tartományt a hálózatkezelés és a szinkronizálás alapértelmezett konfigurációs beállításaival, vagy manuálisan is meghatározhatja ezeket a beállításokat. Ez az oktatóanyag bemutatja, hogyan definiálhatja azokat a speciális konfigurációs beállításokat, amelyekkel tartományi szolgáltatások által felügyelt tartományokat hozhat létre és konfigurálhat a Microsoft Entra felügyeleti központ használatával.

Ebben az oktatóanyagban az alábbiakkal fog megismerkedni:

- DNS- és virtuális hálózati beállítások konfigurálása felügyelt tartományhoz

- Felügyelt tartomány létrehozása

- Rendszergazdai felhasználók hozzáadása a tartománykezeléshez

- Jelszókivonat szinkronizálásának engedélyezése

Ha nem rendelkezik Azure-előfizetéssel, a kezdés előtt hozzon létre egy fiókot .

Előfeltételek

Az oktatóanyag elvégzéséhez a következő erőforrásokra és jogosultságokra van szüksége:

- Aktív Azure-előfizetés.

- Ha nem rendelkezik Azure-előfizetéssel, hozzon létre egy fiókot.

- Az előfizetéséhez társított Microsoft Entra-bérlő, amely egy helyszíni vagy egy csak felhőalapú címtárral van szinkronizálva.

- Szükség esetén hozzon létre egy Microsoft Entra-bérlőt, vagy rendelje hozzá az Azure-előfizetést a fiókjához.

- A tartományi szolgáltatások engedélyezéséhez alkalmazás-Rendszergazda istrator és csoportok Rendszergazda istrator Microsoft Entra-szerepkörökre van szüksége a bérlőben.

- A szükséges Domain Services-erőforrások létrehozásához Tartományi szolgáltatások közreműködői Azure-szerepkörre van szüksége.

Bár a Domain Services esetében nem szükséges, javasoljuk, hogy konfigurálja az önkiszolgáló jelszóátállítást (SSPR) a Microsoft Entra-bérlőhöz. A felhasználók SSPR nélkül is módosíthatják a jelszavukat, de az SSPR segít, ha elfelejtik a jelszavukat, és vissza kell állítaniuk.

Fontos

A felügyelt tartomány létrehozása után nem helyezheti át másik előfizetésbe, erőforráscsoportba vagy régióba. Ügyeljen arra, hogy a felügyelt tartomány üzembe helyezésekor válassza ki a legmegfelelőbb előfizetést, erőforráscsoportot és régiót.

Jelentkezzen be a Microsoft Entra felügyeleti központba

Ebben az oktatóanyagban a felügyelt tartományt a Microsoft Entra felügyeleti központ használatával hozza létre és konfigurálja. Első lépésként jelentkezzen be a Microsoft Entra felügyeleti központjába.

Felügyelt tartomány létrehozása és alapbeállítások konfigurálása

A Microsoft Entra Domain Services engedélyezése varázsló elindításához hajtsa végre a következő lépéseket:

- A Microsoft Entra Felügyeleti központ menüjében vagy a Kezdőlapon válassza az Erőforrás létrehozása lehetőséget.

- Írja be a Domain Services kifejezést a keresősávba, majd válassza a Microsoft Entra Domain Services elemet a keresési javaslatok közül.

- A Microsoft Entra Domain Services lapon válassza a Létrehozás lehetőséget. Elindul a Microsoft Entra Domain Services engedélyezése varázsló.

- Válassza ki azt az Azure-előfizetést, amelyben létre szeretné hozni a felügyelt tartományt.

- Válassza ki azt az erőforráscsoportot , amelyhez a felügyelt tartománynak tartoznia kell. Válasszon újat, vagy válasszon ki egy meglévő erőforráscsoportot.

Felügyelt tartomány létrehozásakor meg kell adnia egy DNS-nevet. A DNS-név kiválasztásakor figyelembe kell vennie néhány szempontot:

- Beépített tartománynév: Alapértelmezés szerint a címtár beépített tartományneve lesz használatban ( .onmicrosoft.com utótag). Ha biztonságos LDAP-hozzáférést szeretne engedélyezni a felügyelt tartományhoz az interneten keresztül, nem hozhat létre digitális tanúsítványt az alapértelmezett tartománnyal való kapcsolat biztonságossá tételéhez. A Microsoft a .onmicrosoft.com tartomány tulajdonosa, így egy hitelesítésszolgáltató (CA) nem állít ki tanúsítványt.

- Egyéni tartománynevek: A leggyakoribb módszer egy egyéni tartománynév megadása, amely általában az Ön tulajdonában van, és nem módosítható. Ha egy irányítható, egyéni tartományt használ, a forgalom szükség szerint megfelelően haladhat az alkalmazások támogatásához.

- Nem módosítható tartomány utótagok: Általában azt javasoljuk, hogy kerülje a nem módosítható tartománynév utótagját, például a contoso.local nevet. A .local utótag nem módosítható, és problémákat okozhat a DNS-feloldással kapcsolatban.

Tipp.

Ha egyéni tartománynevet hoz létre, gondoskodjon a meglévő DNS-névterekről. Ajánlott a meglévő Azure-beli vagy helyszíni DNS-névtértől eltérő tartománynevet használni.

Ha például már rendelkezik contoso.com DNS-névterével, hozzon létre egy felügyelt tartományt a aaddscontoso.com egyéni tartománynevével. Ha biztonságos LDAP-t kell használnia, regisztrálnia kell ezt az egyéni tartománynevet a szükséges tanúsítványok létrehozásához.

Előfordulhat, hogy további DNS-rekordokat kell létrehoznia a környezet más szolgáltatásaihoz, vagy feltételes DNS-továbbítókat kell létrehoznia a környezet meglévő DNS-névterei között. Ha például egy olyan webkiszolgálót futtat, amely a gyökér DNS-névvel üzemeltet egy webhelyet, elnevezési ütközések lehetnek, amelyek további DNS-bejegyzéseket igényelnek.

Ezekben az oktatóanyagokban és útmutatókban a aaddscontoso.com egyéni tartományát használjuk rövid példaként. Minden parancsban adja meg a saját tartománynevét.

A következő DNS-névkorlátozások is érvényesek:

- Tartományelőtag-korlátozások: 15 karakternél hosszabb előtagú felügyelt tartomány nem hozható létre. A megadott tartománynév (például a aaddscontoso.com tartománynév aaddscontoso) előtagjának 15 vagy kevesebb karaktert kell tartalmaznia.

- Hálózati névütközések: A felügyelt tartomány DNS-tartományneve nem létezhet még a virtuális hálózaton. Pontosabban ellenőrizze azokat a forgatókönyveket, amelyek névütközéshez vezetnek:

- Ha már rendelkezik olyan Active Directory-tartománnyal, amelynek DNS-tartományneve megegyezik az Azure-beli virtuális hálózaton.

- Ha a felügyelt tartomány engedélyezését tervező virtuális hálózat VPN-kapcsolattal rendelkezik a helyszíni hálózattal. Ebben a forgatókönyvben győződjön meg arról, hogy nem rendelkezik ugyanazzal a DNS-tartománynévvel a helyszíni hálózaton.

- Ha már rendelkezik ilyen nevű Azure-felhőszolgáltatással az Azure-beli virtuális hálózaton.

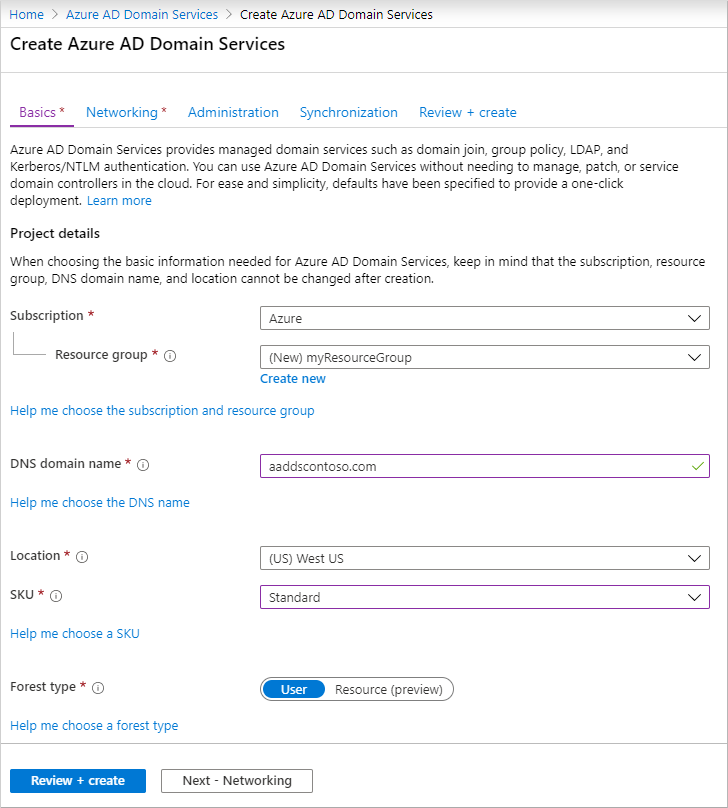

A felügyelt tartomány létrehozásához töltse ki a Microsoft Entra felügyeleti központ Alapszintű ablakának mezőit:

Adja meg a felügyelt tartomány DNS-tartománynevét , figyelembe véve az előző szempontokat.

Válassza ki azt az Azure-helyet, ahol létre kell hozni a felügyelt tartományt. Ha olyan régiót választ, amely támogatja a rendelkezésre állási zónákat, a tartományi szolgáltatások erőforrásai zónák között lesznek elosztva a további redundancia érdekében.

Tipp.

A rendelkezésreállási zónák fizikailag elkülönített helyek egy Azure-régión belül. Each zone is made up of one or more datacenters equipped with independent power, cooling, and networking. A rugalmasság biztosítása érdekében minden engedélyezett régióban legalább három elkülönített zóna található.

Nincs mit konfigurálnia a Domain Services zónák közötti elosztásához. Az Azure-platform automatikusan kezeli az erőforrások zónaeloszlását. További információkért és a régiók elérhetőségének megtekintéséhez tekintse meg az Azure rendelkezésre állási zónáinak ismertetése című témakört ?

A termékváltozat határozza meg a teljesítményt és a biztonsági mentés gyakoriságát. Az üzleti igények vagy követelmények változása esetén a felügyelt tartomány létrehozása után módosíthatja a termékváltozatot. További információkért tekintse meg a Domain Services termékváltozatának alapelveit.

Ebben az oktatóanyagban válassza ki a Standard termékváltozatot.

Az erdő egy logikai szerkezet, amelyet a Active Directory tartományi szolgáltatások használ egy vagy több tartomány csoportosítására.

További beállítások manuális konfigurálásához válassza a Tovább – Hálózatkezelés lehetőséget. Ellenkező esetben válassza a Véleményezés + létrehozás lehetőséget az alapértelmezett konfigurációs beállítások elfogadásához, majd ugorjon a szakaszra a felügyelt tartomány üzembe helyezéséhez. A létrehozási beállítás kiválasztásakor a következő alapértelmezett beállítások vannak konfigurálva:

- Létrehoz egy aadds-vnet nevű virtuális hálózatot, amely a 10.0.1.0/24 IP-címtartományt használja.

- Létrehoz egy aadds-alhálózat nevű alhálózatot a 10.0.1.0/24 IP-címtartomány használatával.

- Szinkronizálja a Microsoft Entra-azonosító összes felhasználóját a felügyelt tartományba.

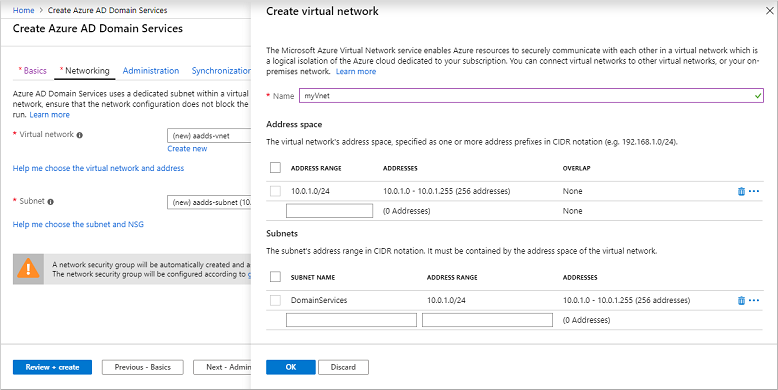

A virtuális hálózat létrehozása és konfigurálása

A kapcsolat biztosításához azure-beli virtuális hálózatra és dedikált alhálózatra van szükség. A Tartományi szolgáltatások engedélyezve van ebben a virtuális hálózati alhálózatban. Ebben az oktatóanyagban létrehoz egy virtuális hálózatot, de ehelyett választhat egy meglévő virtuális hálózatot. Mindkét megközelítésben létre kell hoznia egy dedikált alhálózatot a Domain Services számára.

A dedikált virtuális hálózati alhálózat néhány szempontja a következő területeket foglalja magában:

- Az alhálózatnak legalább 3-5 elérhető IP-címmel kell rendelkeznie a címtartományában a Domain Services-erőforrások támogatásához.

- Ne válassza ki az átjáró alhálózatát a tartományi szolgáltatások üzembe helyezéséhez. Nem támogatott a Domain Services központi telepítése átjáróalhálózaton.

- Ne helyezzen üzembe más virtuális gépeket az alhálózaton. Az alkalmazások és a virtuális gépek gyakran használnak hálózati biztonsági csoportokat a kapcsolatok védelméhez. Ezeknek a számítási feladatoknak a külön alhálózaton való futtatásával anélkül alkalmazhatja ezeket a hálózati biztonsági csoportokat, hogy megzavarná a felügyelt tartományhoz való kapcsolódást.

A virtuális hálózat megtervezéséről és konfigurálásáról további információt a Microsoft Entra Domain Services hálózatkezelési szempontjaiban talál.

Töltse ki a mezőket a Hálózat ablakban az alábbiak szerint:

A Hálózat lapon válasszon ki egy virtuális hálózatot, amelybe üzembe szeretné helyezni a Tartományi szolgáltatásokat a legördülő menüből, vagy válassza az Új létrehozása lehetőséget.

- Ha úgy dönt, hogy létrehoz egy virtuális hálózatot, adjon meg egy nevet a virtuális hálózatnak, például a myVnetnek, majd adjon meg egy címtartományt, például 10.0.1.0/24.

- Hozzon létre egy egyértelmű nevű dedikált alhálózatot, például a DomainServices szolgáltatást. Adjon meg egy címtartományt, például 10.0.1.0/24.

Győződjön meg arról, hogy olyan címtartományt választ, amely a magánhálózati IP-címtartományon belül található. A nem a nyilvános címtérben található IP-címtartományok hibát okoznak a Domain Servicesben.

Válasszon ki egy virtuális hálózati alhálózatot, például a DomainServices szolgáltatást.

Ha készen áll, válassza a Tovább – Rendszergazda istration lehetőséget.

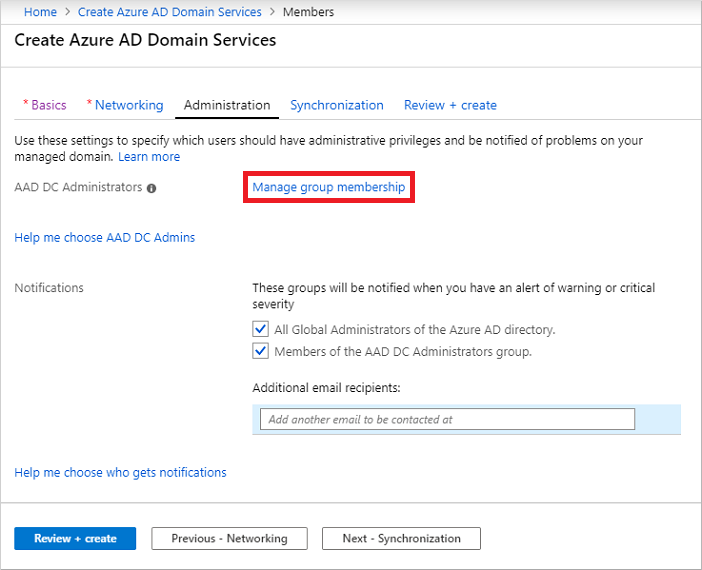

Felügyeleti csoport konfigurálása

A tartományi szolgáltatások tartományának kezeléséhez egy AAD DC Rendszergazda istrators nevű speciális felügyeleti csoport használható. A csoport tagjai rendszergazdai engedélyeket kapnak a felügyelt tartományhoz tartományhoz csatlakoztatott virtuális gépekre. A tartományhoz csatlakoztatott virtuális gépeken ez a csoport hozzáadódik a helyi rendszergazdák csoportjához. A csoport tagjai a Távoli asztal használatával távolról is csatlakozhatnak tartományhoz csatlakoztatott virtuális gépekhez.

Fontos

Nem rendelkezik Tartományi Rendszergazda istrator vagy Vállalati Rendszergazda istrator engedéllyel egy felügyelt tartományhoz a Domain Services használatával. Ezeket az engedélyeket a szolgáltatás lefoglalja, és nem teszik elérhetővé a bérlőn belüli felhasználók számára.

Ehelyett az AAD DC Rendszergazda istrators csoport lehetővé teszi bizonyos kiemelt műveletek végrehajtását. Ezek a műveletek magukban foglalják a tartományhoz csatlakoztatott virtuális gépek felügyeleti csoportjához való tartozást és a csoportházirend konfigurálását.

A varázsló automatikusan létrehozza az AAD DC Rendszergazda istrators csoportot a Microsoft Entra könyvtárban. Ha a Microsoft Entra címtárban van egy ilyen nevű csoport, a varázsló kiválasztja ezt a csoportot. Igény szerint további felhasználókat is hozzáadhat ehhez az AAD DC Rendszergazda istrators csoporthoz az üzembe helyezési folyamat során. Ezek a lépések később is elvégezhetők.

Ha további felhasználókat szeretne hozzáadni ehhez az AAD DC Rendszergazda istrators csoporthoz, válassza a Csoporttagság kezelése lehetőséget.

Válassza a Tagok hozzáadása gombot, majd keressen és válasszon ki felhasználókat a Microsoft Entra címtárából. Keresse meg például a saját fiókját, és adja hozzá az AAD DC Rendszergazda istrators csoporthoz.

Ha szükséges, módosítsa vagy vegye fel a további címzetteket az értesítésekhez, ha a felügyelt tartományban olyan riasztások vannak, amelyek figyelmet igényelnek.

Ha készen áll, válassza a Tovább – Szinkronizálás lehetőséget.

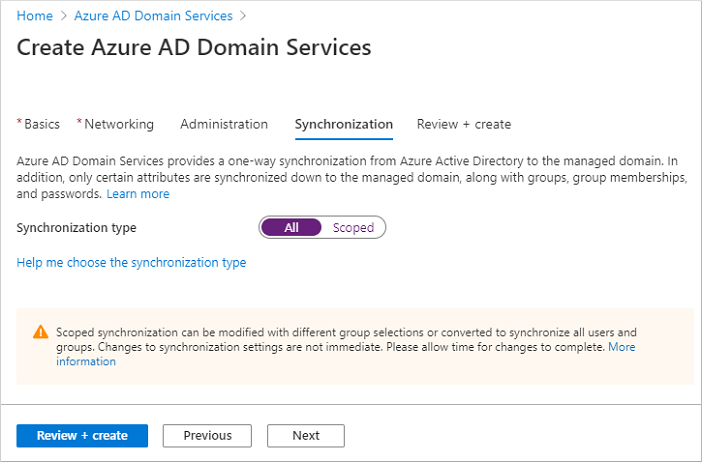

Szinkronizálás konfigurálása

A Domain Services lehetővé teszi a Microsoft Entra-azonosítóban elérhető összes felhasználó és csoport szinkronizálását, vagy csak bizonyos csoportok hatókörön belüli szinkronizálását. Most vagy a felügyelt tartomány üzembe helyezése után módosíthatja a szinkronizálási hatókört. További információ: Microsoft Entra Domain Services hatókörön belüli szinkronizálás.

Ebben az oktatóanyagban válassza az Összes felhasználó és csoport szinkronizálását. Ez a szinkronizálási beállítás az alapértelmezett beállítás.

Select Review + create.

A felügyelt tartomány üzembe helyezése

A varázsló Összegzés lapján tekintse át a felügyelt tartomány konfigurációs beállításait. A varázsló bármely lépésére visszatérve módosíthatja a módosításokat. Ha konzisztens módon szeretne újra üzembe helyezni egy felügyelt tartományt egy másik Microsoft Entra-bérlőre ezen konfigurációs beállítások használatával, letölthet egy sablont az automatizáláshoz.

A felügyelt tartomány létrehozásához válassza a Létrehozás lehetőséget. Megjelenik egy megjegyzés, amely szerint bizonyos konfigurációs beállítások, például a DNS-név vagy a virtuális hálózat nem módosíthatók a felügyelt tartományi szolgáltatások létrehozása után. A folytatáshoz válassza az OK gombot.

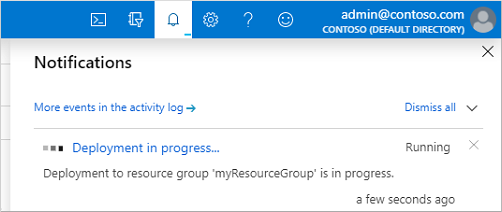

A felügyelt tartomány kiépítésének folyamata akár egy órát is igénybe vehet. A portálon megjelenik egy értesítés, amely a Domain Services üzembe helyezésének előrehaladását mutatja. Válassza ki az értesítést az üzembe helyezés részletes folyamatának megtekintéséhez.

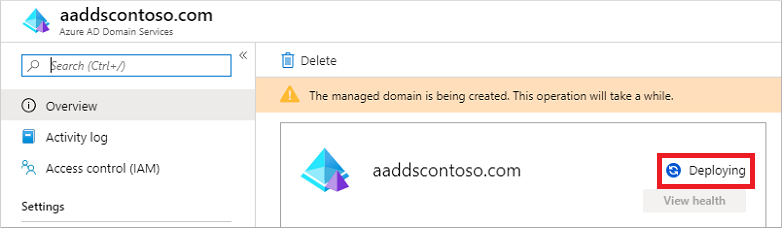

Válassza ki az erőforráscsoportot(például a myResourceGroup), majd válassza ki a felügyelt tartományt az Azure-erőforrások listájából, például aaddscontoso.com. Az Áttekintés lapon látható, hogy a felügyelt tartomány jelenleg üzembe helyezve van. A felügyelt tartomány csak akkor konfigurálható, ha az teljesen ki van építve.

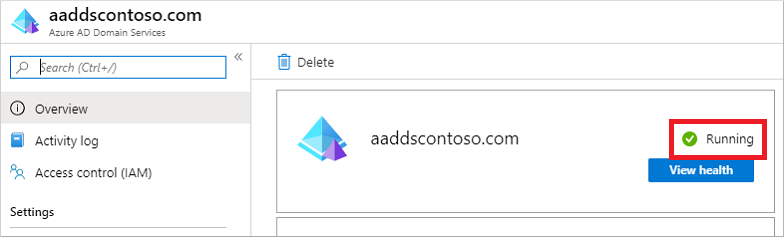

A felügyelt tartomány teljes kiépítésekor az Áttekintés lapon futóként jelenik meg a tartomány állapota.

Fontos

A felügyelt tartomány a Microsoft Entra-bérlőhöz van társítva. A kiépítési folyamat során a Domain Services két vállalati alkalmazást hoz létre Tartományvezérlő-szolgáltatások és AzureActiveDirectoryDomainControllerServices néven a Microsoft Entra-bérlőben. Ezekre a vállalati alkalmazásokra a felügyelt tartomány kiszolgálásához van szükség. Ne törölje ezeket az alkalmazásokat.

Az Azure virtuális hálózat DNS-beállításainak frissítése

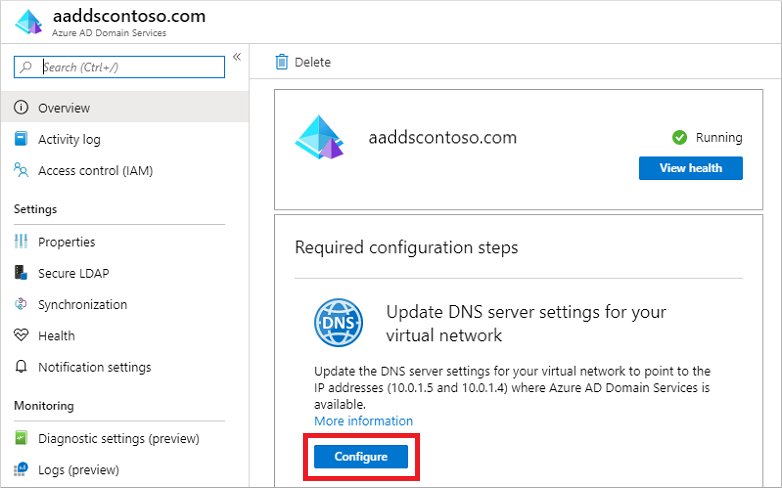

A Domain Services sikeres üzembe helyezésével most konfigurálja a virtuális hálózatot úgy, hogy lehetővé tegye más csatlakoztatott virtuális gépek és alkalmazások számára a felügyelt tartomány használatát. A kapcsolat biztosításához frissítse a virtuális hálózat DNS-kiszolgálóbeállításait, hogy a felügyelt tartományt üzembe helyező két IP-címre mutasson.

A felügyelt tartomány Áttekintés lapján néhány szükséges konfigurációs lépés látható. Az első konfigurációs lépés a DNS-kiszolgáló virtuális hálózatra vonatkozó beállításainak frissítése. A DNS-beállítások helyes konfigurálása után ez a lépés már nem jelenik meg.

A felsorolt címek a virtuális hálózatban használható tartományvezérlők. Ebben a példában ezek a címek a 10.0.1.4 és a 10.0.1.5. Ezeket az IP-címeket később a Tulajdonságok lapon találja.

A virtuális hálózat DNS-kiszolgálóbeállításainak frissítéséhez válassza a Konfigurálás gombot. A DNS-beállítások automatikusan konfigurálva vannak a virtuális hálózathoz.

Tipp.

Ha az előző lépésekben kiválasztott egy meglévő virtuális hálózatot, a hálózathoz csatlakozó virtuális gépek csak újraindítás után kapják meg az új DNS-beállításokat. A virtuális gépeket a Microsoft Entra felügyeleti központ, a Microsoft Graph PowerShell vagy az Azure CLI használatával indíthatja újra.

Felhasználói fiókok engedélyezése a Domain Serviceshez

A felügyelt tartomány felhasználóinak hitelesítéséhez a Domain Servicesnek olyan formátumú jelszókivonatokra van szüksége, amelyek alkalmasak az NT LAN Manager (NTLM) és a Kerberos-hitelesítés használatára. A Microsoft Entra-azonosító nem hozza létre vagy tárolja a jelszókivonatokat az NTLM- vagy Kerberos-hitelesítéshez szükséges formátumban, amíg nem engedélyezi a tartományi szolgáltatásokat a bérlő számára. Biztonsági okokból a Microsoft Entra ID nem tárolja a jelszó hitelesítő adatait tiszta szöveges formában. Ezért a Microsoft Entra-azonosító nem tudja automatikusan létrehozni ezeket az NTLM- vagy Kerberos-jelszókivonatokat a felhasználók meglévő hitelesítő adatai alapján.

Megjegyzés:

A megfelelő konfigurálás után a használható jelszókivonatok a felügyelt tartományban lesznek tárolva. Ha törli a felügyelt tartományt, az abban a pillanatban tárolt jelszókivonatok is törlődnek.

A Microsoft Entra-azonosítóban szinkronizált hitelesítő adatok nem használhatók újra, ha később létrehoz egy felügyelt tartományt – újra kell konfigurálnia a jelszókivonat-szinkronizálást a jelszókivonatok újbóli tárolásához. A korábban tartományhoz csatlakoztatott virtuális gépek vagy felhasználók nem tudnak azonnal hitelesíteni – a Microsoft Entra-azonosítónak létre kell hoznia és tárolnia kell a jelszókivonatokat az új felügyelt tartományban.

További információ: A Domain Services és a Microsoft Entra Csatlakozás jelszókivonat-szinkronizálási folyamata.

A jelszókivonatok létrehozásának és tárolásának lépései eltérnek a Microsoft Entra ID-ban létrehozott csak felhőalapú felhasználói fiókok és a helyszíni címtárból a Microsoft Entra Csatlakozás használatával szinkronizált felhasználói fiókok esetében.

A csak felhőalapú felhasználói fiókok olyan fiókok, amelyeket a Microsoft Entra címtárban hoztak létre a Microsoft Entra felügyeleti központ vagy a Microsoft Graph PowerShell-parancsmagok használatával. Ezek a felhasználói fiókok nincsenek szinkronizálva helyszíni címtárból.

Ebben az oktatóanyagban egy egyszerű, csak felhőalapú felhasználói fiókkal dolgozhatunk. A Microsoft Entra Csatlakozás használatához szükséges további lépésekről további információt a helyszíni AD-ből a felügyelt tartományba szinkronizált felhasználói fiókok jelszókivonatainak szinkronizálása című témakörben talál.

Tipp.

Ha a Microsoft Entra-bérlő csak felhőalapú felhasználókat és felhasználókat tartalmaz a helyszíni AD-ből, mindkét lépést el kell végeznie.

Csak felhőalapú felhasználói fiókok esetén a felhasználóknak módosítaniuk kell a jelszavukat, mielőtt használhatják a Tartományi szolgáltatásokat. Ez a jelszómódosítási folyamat a Kerberos- és NTLM-hitelesítés jelszókivonatait hozza létre és tárolja a Microsoft Entra-azonosítóban. A fiók nem szinkronizálódik a Microsoft Entra-azonosítóról a Domain Servicesre, amíg a jelszó nem változik. Vagy lejárnak a bérlő összes olyan felhőfelhasználójának jelszavai, akiknek tartományi szolgáltatásokat kell használniuk, ami kényszeríti a jelszó módosítását a következő bejelentkezéskor, vagy utasíthatja a felhőbeli felhasználókat, hogy manuálisan módosítsák a jelszavukat. Ebben az oktatóanyagban manuálisan módosítsunk egy felhasználói jelszót.

Mielőtt a felhasználó alaphelyzetbe állíthatja a jelszavát, a Microsoft Entra-bérlőt konfigurálni kell az önkiszolgáló jelszó-visszaállításhoz.

A csak felhőalapú felhasználók jelszavának módosításához a felhasználónak végre kell hajtania a következő lépéseket:

Lépjen a Microsoft Entra ID hozzáférési panel lapjára a következő címenhttps://myapps.microsoft.com: .

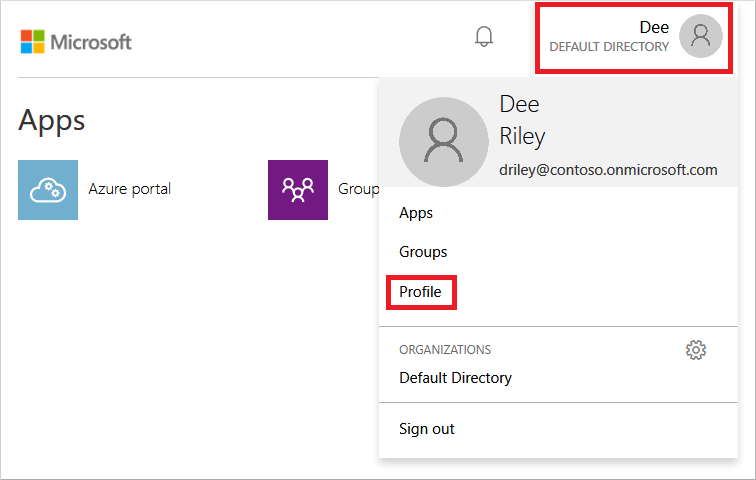

A jobb felső sarokban válassza ki a nevét, majd válassza a Legördülő menü Profil elemét .

A Profil lapon válassza a Jelszó módosítása lehetőséget.

A Jelszó módosítása lapon adja meg a meglévő (régi) jelszót, majd adjon meg és erősítse meg az új jelszót.

Válassza a Küldés lehetőséget.

A jelszó módosítása után néhány percig tart, amíg az új jelszó használható lesz a Domain Servicesben, és sikeresen bejelentkezik a felügyelt tartományhoz csatlakoztatott számítógépekre.

További lépések

Ez az oktatóanyag bemutatta, hogyan végezheti el az alábbi műveleteket:

- DNS- és virtuális hálózati beállítások konfigurálása felügyelt tartományhoz

- Felügyelt tartomány létrehozása

- Rendszergazdai felhasználók hozzáadása a tartománykezeléshez

- Felhasználói fiókok engedélyezése a Tartományi szolgáltatásokhoz és jelszókivonatok létrehozása

Ha működés közben szeretné megtekinteni ezt a felügyelt tartományt, hozzon létre és csatlakozzon egy virtuális géphez a tartományhoz.