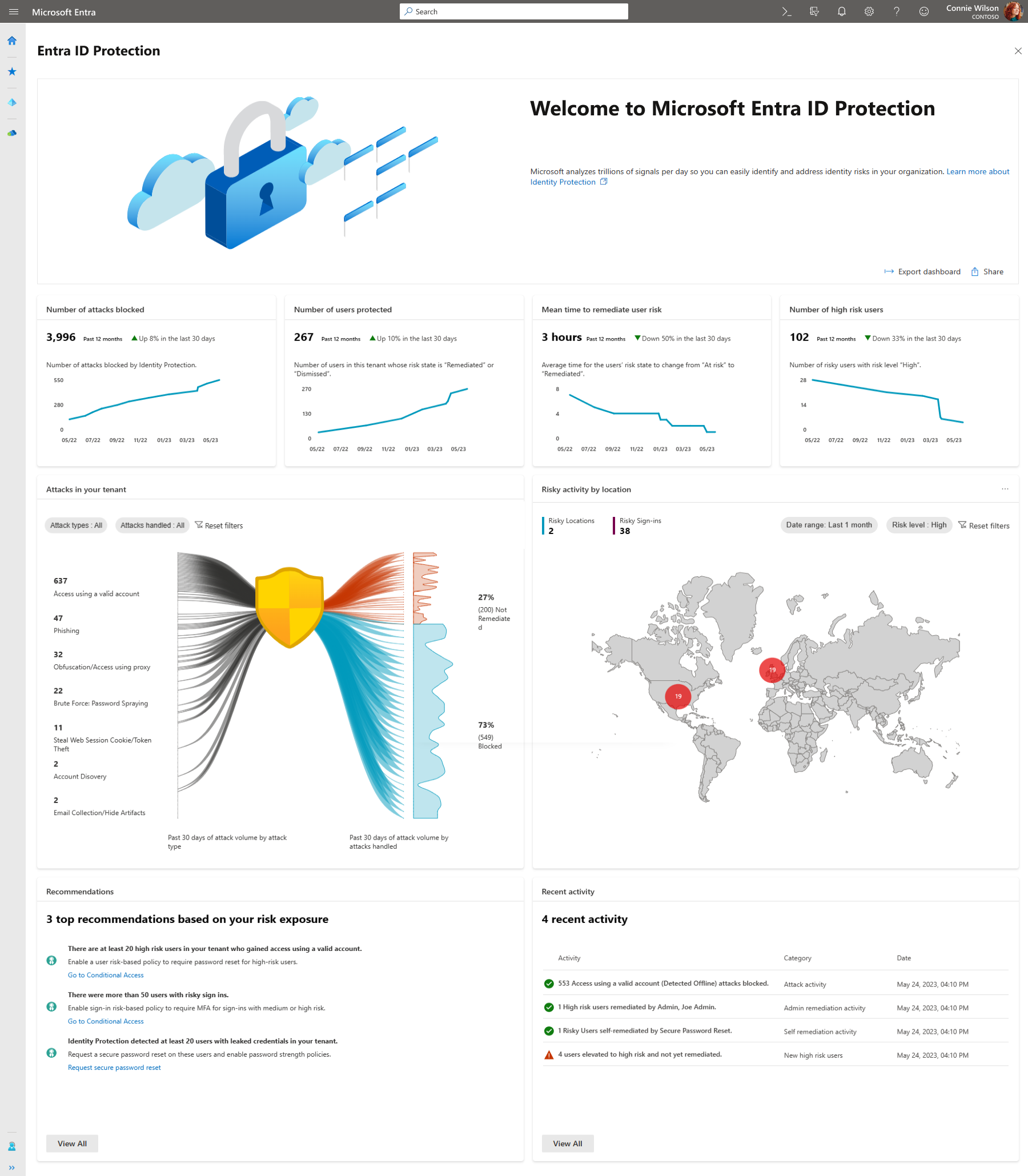

Microsoft Entra ID-védelem irányítópult

Microsoft Entra ID-védelem identitástámadások észlelésével és kockázatok jelentésével megakadályozza az identitások sérülését. Lehetővé teszi az ügyfelek számára a kockázatok monitorozásával, kivizsgálásával és a kockázatalapú hozzáférési szabályzatok konfigurálásával a bizalmas hozzáférés és a kockázatok automatikus szervizelésével történő védelmét.

Irányítópultunk segít az ügyfeleknek jobban elemezni a biztonsági helyzetüket, megérteni, mennyire védettek, azonosítani a biztonsági réseket, és végrehajtani a javasolt műveleteket.

Ez az irányítópult úgy lett kialakítva, hogy lehetővé tegye a szervezetek számára a bérlőre szabott részletes elemzéseket és végrehajtható javaslatokat. Ezek az információk jobb betekintést nyújtanak a szervezet biztonsági helyzetébe, és lehetővé teszik a hatékony védelem megfelelő használatát. Hozzáférhet a főbb metrikákhoz, a támadási ábrákhoz, a kockázatos helyeket kiemelő térképhez, a biztonsági helyzet javításához szükséges legfontosabb javaslatokhoz és a legutóbbi tevékenységekhez.

Előfeltételek

Az irányítópult eléréséhez a következőkre van szüksége:

- Microsoft Entra ID Free vagy Microsoft Entra ID P1 vagy Microsoft Entra ID P2 licencek a felhasználók számára.

- A javaslatok átfogó listájának megtekintéséhez és az ajánlott művelethivatkozások kiválasztásához Microsoft Entra ID P2-licencekre van szüksége.

Az irányítópult elérése

Az irányítópultot a következővel érheti el:

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább biztonsági olvasóként.

- Tallózással keresse meg a Protection>Identity Protection>irányítópultját.

Metrikakártyák

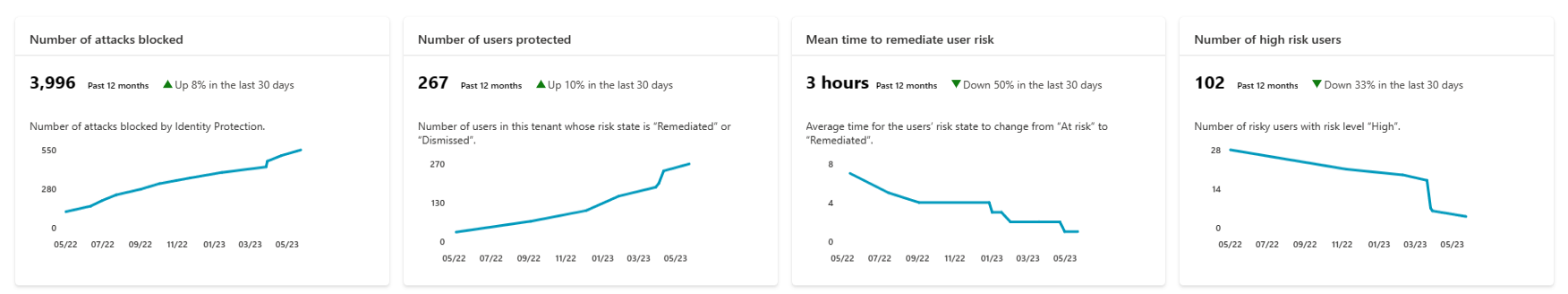

Ahogy több biztonsági intézkedést, például kockázatalapú szabályzatot implementál, a bérlői védelem megerősödik. Ezért most négy fő metrikát biztosítunk, amelyek segítenek megérteni a érvényben lévő biztonsági intézkedések hatékonyságát.

| Metrika | Metrikadefiníció | Frissítési gyakoriság | A részletek megtekintése |

|---|---|---|---|

| Letiltott támadások száma | A bérlő által blokkolt támadások száma minden nap. A támadás akkor minősül blokkoltnak, ha a kockázatos bejelentkezést bármely hozzáférési szabályzat megszakítja. A szabályzat által megkövetelt hozzáférés-vezérlésnek blokkolnia kell a támadó bejelentkezését, ezért valós időben blokkolja a támadást. |

24 óránként. | Tekintse meg a Kockázatészlelési jelentésben a támadásokat meghatározó kockázatészleléseket, és szűrje a "Kockázati állapot" szűrőt a következők szerint: - Szervizelt - Elutasította - Megerősített biztonság |

| Védett felhasználók száma | Azon bérlői felhasználók száma, akiknek a kockázati állapota minden nap sérültről szervizeltre vagy elbocsátottra változott. A szervizelt kockázati állapot azt jelzi, hogy a felhasználó saját maga orvosolta a felhasználói kockázatot az MFA vagy a biztonságos jelszómódosítás végrehajtásával, és ezért a fiókja védett. Az elvetett kockázati állapot azt jelzi, hogy a rendszergazda elutasította a felhasználó kockázatát, mert a felhasználó fiókját biztonságosnak minősítette. |

24 óránként. | A Kockázatos felhasználók jelentésben védett felhasználók megtekintése, a "Kockázati állapot" szűrése a következő szerint: - Szervizelt - Elutasította |

| Átlagos idő a felhasználók számára a kockázatok önjavításához | A bérlő kockázatos felhasználóinak kockázati állapotának átlagos időtartama a Veszélyben állapotról szervizeltre változik. A felhasználó kockázati állapota szervizelt állapotba változik, amikor önkiszolgálóan elhárította a felhasználói kockázatot az MFA-ból vagy a biztonságos jelszómódosításból. A bérlő önkiszolgáló szervizelési idejének csökkentése érdekében helyezzen üzembe kockázatalapú feltételes hozzáférési szabályzatokat. |

24 óránként. | Tekintse meg a szervizelt felhasználókat a Kockázatos felhasználók jelentésben, és szűrje a "Kockázati állapot" szűrőt a következő szerint: - Szervizelt |

| Az észlelt új magas kockázatú felhasználók száma | Az új kockázatos, magas kockázati szintű felhasználók száma minden nap észlelhető. | 24 óránként. | Magas kockázatú felhasználók megtekintése a Kockázatos felhasználók jelentésben, kockázati szint szűrése a következő szerint: - "Magas" |

Az alábbi három metrika adatösszesítése 2023. június 22-én kezdődött, így ezek a metrikák ettől a dátumtól érhetők el. Dolgozunk azon, hogy a gráfot ennek megfelelően frissítsük.

- Letiltott támadások száma

- Védett felhasználók száma

- A felhasználói kockázat elhárításának átlagos ideje

A grafikonok 12 hónapos gördülő adatkeretet biztosítanak.

Támadási ábra

A kockázatnak való kitettség jobb megértése érdekében a támadási ábránk megjeleníti a bérlőhöz észlelt gyakori identitásalapú támadási mintákat. A támadási mintákat MITRE ATT&CK technikák képviselik, és speciális kockázatészleléseink határozzák meg. További információ: A MITRE támadástípus-leképezés kockázatészlelési típusa.

Mi tekinthető támadásnak Microsoft Entra ID-védelem?

A támadás olyan esemény, amelyben egy rossz szereplő próbál bejelentkezni a környezetbe. Ez az esemény elindít egy valós idejű bejelentkezési kockázatészlelést , amely egy megfelelő MITRE ATT&CK-technikára van leképezve. A mitRE ATT&CK-technikák által kategorizált Microsoft Entra ID-védelem valós idejű bejelentkezési kockázatészlelései és támadásai közötti megfeleltetéshez tekintse meg az alábbi táblázatot.

Mivel a támadási gráf csak a valós idejű bejelentkezési kockázati tevékenységet szemlélteti, a kockázatos felhasználói tevékenységek nem szerepelnek benne. A környezet kockázatos felhasználói tevékenységeinek megjelenítéséhez nyissa meg a kockázatos felhasználók jelentését.

Hogyan értelmezzük a támadási ábrát?

A ábra olyan támadástípusokat mutat be, amelyek az elmúlt 30 napban érintették a bérlőt, és hogy blokkolták-e őket a bejelentkezés során. A bal oldalon az egyes támadástípusok kötete látható. A jobb oldalon megjelennek a blokkolt és még orvosolandó támadások száma. A gráf 24 óránként frissül, és a valós időben előforduló kockázati bejelentkezési észleléseket számolja; ezért a támadások teljes száma nem egyezik az észlelések teljes számával.

- Letiltva: A rendszer letiltottnak minősíti a támadást, ha a kapcsolódó kockázatos bejelentkezést egy hozzáférési szabályzat szakítja meg, például többtényezős hitelesítést igényel. Ez a művelet megakadályozza a támadó bejelentkezését, és blokkolja a támadást.

- Nincs szervizelés: Sikeres kockázatos bejelentkezések, amelyek nem szakadtak meg, és szervizelésre szorulnak. Ezért az ilyen kockázatos bejelentkezésekhez társított kockázatészlelések szervizelést is igényelnek. Ezeket a bejelentkezéseket és a kapcsolódó kockázatészleléseket a Kockázatos bejelentkezések jelentésben a "Kockázatos" kockázati állapot szűrésével tekintheti meg.

Hol tekinthetem meg a támadásokat?

A támadás részleteinek megtekintéséhez kiválaszthatja a támadások számát a gráf bal oldalán. Ez a gráf az adott támadástípusra szűrt kockázatészlelési jelentést mutatja be.

Közvetlenül a kockázatészlelési jelentéshez léphet, és szűrhet a támadástípusokra. A támadások és észlelések száma nem egy-egy leképezés.

Kockázatészlelési típus a MITRE támadástípus-leképezéséhez

| Valós idejű bejelentkezési kockázatészlelés | Észlelés típusa | MITRE ATT&CK technika leképezése | Támadás megjelenítendő neve | Típus |

|---|---|---|---|---|

| Rendellenes jogkivonat | Valós idejű vagy offline | T1539 | Webes munkamenet cookie/tokenlopás ellopás | Prémium |

| Szokatlan bejelentkezési tulajdonságok | Valós idejű | T1078 | Hozzáférés érvényes fiókkal (bejelentkezéskor észlelhető) | Prémium |

| Ellenőrzött fenyegetés-szereplő IP-címe | Valós idejű | T1078 | Hozzáférés érvényes fiókkal (bejelentkezéskor észlelhető) | Prémium |

| Névtelen IP-cím | Valós idejű | T1090 | Elfedés/Hozzáférés proxy használatával | Nemprémium |

| Microsoft Entra fenyegetésintelligencia | Valós idejű vagy offline | T1078 | Hozzáférés érvényes fiókkal (bejelentkezéskor észlelhető) | Nemprémium |

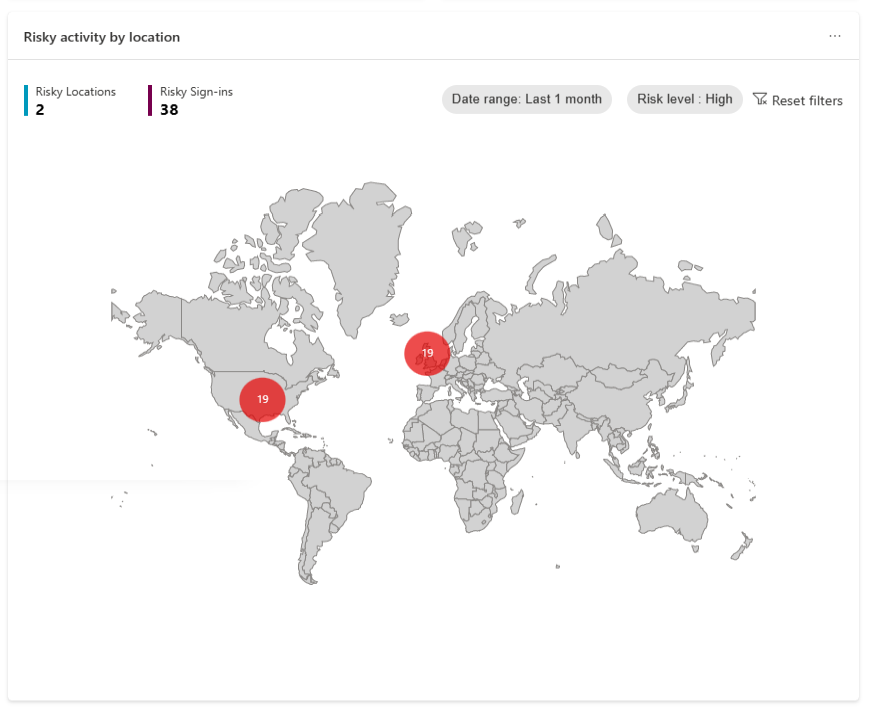

Térkép

A rendszer térképet biztosít a bérlő kockázatos bejelentkezéseinek földrajzi helyének megjelenítéséhez. A buborék mérete az adott helyen bejelentkezett kockázati bejelentkezések mennyiségét tükrözi. A buborék fölé rámutatva megjelenik egy kihívó mező, amely megadja az ország nevét és a kockázatos bejelentkezések számát az adott helyről.

A következő elemeket tartalmazza:

- Dátumtartomány: válassza ki a dátumtartományt, és tekintse meg a kockázatos bejelentkezéseket az adott időtartományból a térképen. Az elérhető értékek a következők: elmúlt 24 óra, elmúlt hét nap és egy hónap.

- Kockázati szint: válassza ki a megtekinteni kívánt kockázatos bejelentkezések kockázati szintjét. Az elérhető értékek a következők: Magas, Közepes, Alacsony.

- Kockázatos helyek száma:

- Definíció: Azon helyek száma, ahonnan a bérlő kockázatos bejelentkezései származtak.

- A dátumtartomány és a kockázati szint szűrője erre a darabszámra vonatkozik.

- Ha ezt a számot választja, a kockázatos bejelentkezési jelentéshez kerül, amelyet a kiválasztott dátumtartomány és kockázati szint szűr.

- Kockázatos bejelentkezések száma:

- Definíció: A kiválasztott kockázati szinttel rendelkező összes kockázatos bejelentkezés száma a kiválasztott dátumtartományban.

- A dátumtartomány és a kockázati szint szűrője erre a darabszámra vonatkozik.

- Ha ezt a számot választja, a kockázatos bejelentkezési jelentéshez kerül, amelyet a kiválasztott dátumtartomány és kockázati szint szűr.

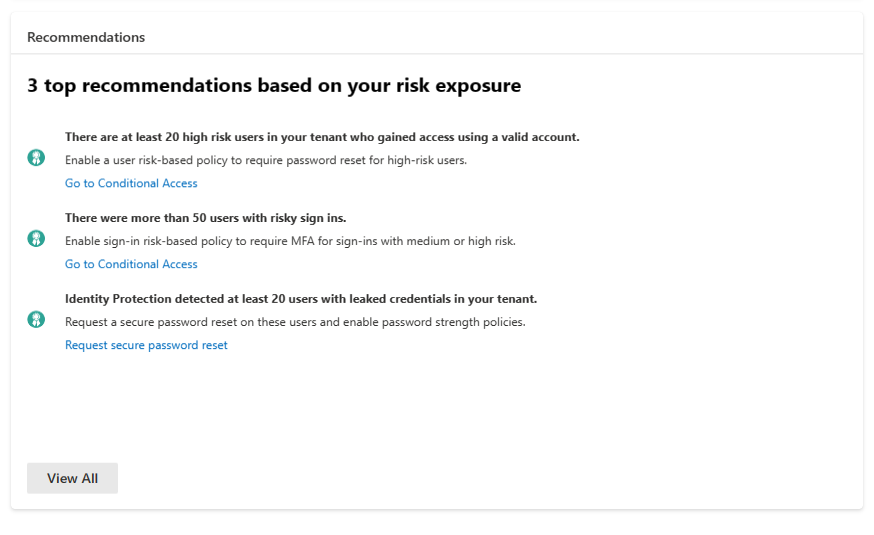

Ajánlások

Microsoft Entra ID-védelem javaslatok segítenek az ügyfeleknek a környezetük konfigurálásában a biztonsági helyzet növelése érdekében. Ezek a javaslatok a bérlőben az elmúlt 30 napban észlelt támadásokon alapulnak. A javaslatok arra szolgálnak, hogy útmutatást nyújtsunk a biztonsági személyzetnek az ajánlott teendőkhöz.

Az olyan gyakori támadások, mint például a jelszópermet, a bérlőben kiszivárgott hitelesítő adatok, valamint a bizalmas fájlokhoz való tömeges hozzáférés értesítheti Önt arról, hogy lehetséges incidens történt. Az előző képernyőképen az Identity Protection példa legalább 20 felhasználót észlelt kiszivárgott hitelesítő adatokkal a bérlőben . Ebben az esetben az ajánlott művelet egy feltételes hozzáférési szabályzat létrehozása, amely biztonságos jelszó-visszaállítást igényel a kockázatos felhasználók számára.

Az irányítópult javaslati összetevőjében az ügyfelek a következőt látják:

- Akár három javaslat is lehet, ha konkrét támadások történnek a bérlőjükben.

- Betekintés a támadás hatásába.

- Közvetlen hivatkozások a megfelelő műveletek elvégzéséhez a szervizeléshez.

A P2-licenccel rendelkező ügyfelek megtekinthetik azoknak a javaslatoknak az átfogó listáját, amelyek elemzéseket nyújtanak a műveletekhez. Ha az "Összes megtekintése" lehetőség van kiválasztva, megnyílik egy panel, amelyen további javaslatok jelennek meg, amelyek a környezetük támadásai alapján aktiválódtak.

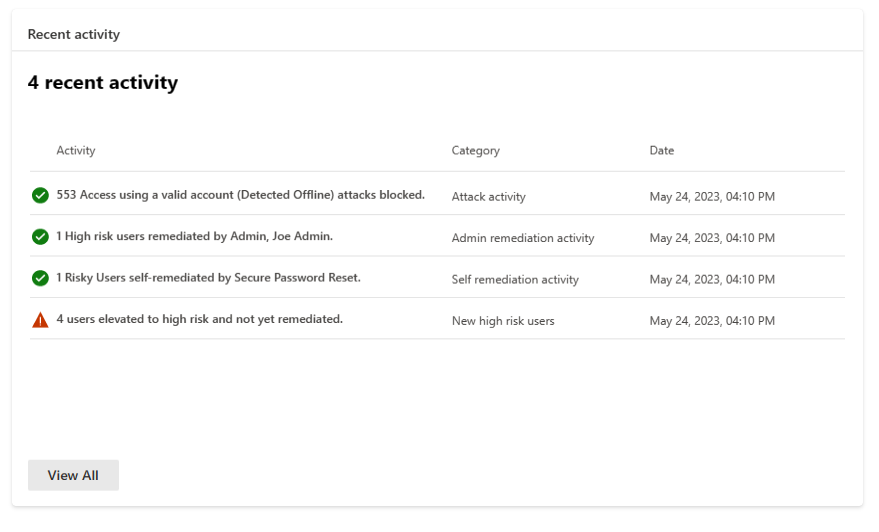

Legutóbbi tevékenységek

A Legutóbbi tevékenység a bérlő legutóbbi kockázattal kapcsolatos tevékenységeinek összegzését tartalmazza. A lehetséges tevékenységtípusok a következők:

- Támadási tevékenység

- Rendszergazdai szervizelési tevékenység

- Önjavító tevékenység

- Új magas kockázatú felhasználók

Ismert problémák

A bérlő konfigurációjától függően előfordulhat, hogy nincsenek javaslatok vagy legutóbbi tevékenységek az irányítópulton.

Kapcsolódó tartalom

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: