Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A következőkre vonatkozik: ✔️ AKS Automatic

Azure Kubernetes Service (AKS) Automatikus a legegyszerűbben felügyelt Kubernetes-élményt nyújt fejlesztőknek, DevOps-mérnököknek és platformmérnököknek. A modern és AI-alkalmazásokhoz ideális AKS Automatic automatizálja az AKS-fürtcsoportok beállításait és működését, valamint beágyazza a legjobb gyakorlatokon alapuló konfigurációkat. Az AKS Automatic alkalmazásainak biztonságát, teljesítményét és megbízhatóságát bármely képzettségi szint felhasználói élvezhetik. Az AKS Automatic tartalmaz egy pod-készültségi SLA-t is, amely garantálja, hogy a podok alkalmassági műveleteinek 99,9%-a 5 percen belül befejeződik, így biztosítva megbízható, öngyógyító infrastruktúrát az alkalmazások számára. A rövid útmutató feltételezi, hogy rendelkezik a Kubernetes használatára vonatkozó alapvető ismeretekkel. További információ: Kubernetes alapfogalmak Azure Kubernetes Service (AKS).

Ebben a rövid útmutatóban a következőkkel ismerkedhet meg:

- Hozzon létre egy virtuális hálózatot.

- Felügyelt identitás létrehozása a virtuális hálózaton keresztüli engedélyekkel.

- Egy AKS Automatikus fürt üzembe helyezése a virtuális hálózatban.

- Többtárolós mintaalkalmazás futtatása mikroszolgáltatások és webes kezelőfelületek egy kiskereskedelmi forgatókönyvet szimuláló csoportjával.

Ha nincs Azure fiókja, hozzon létre egy felszabadító fiókot.

Előfeltételek

- Ez a cikk a Azure CLI 2.77.0-s vagy újabb verzióját igényli. Ha Azure Cloud Shell használ, a legújabb verzió már telepítve van. Ha telepítenie vagy frissítenie kell, tekintse meg a Install Azure CLI című témakört.

- A

Network Contributorklaszterazonosság, amely beépített szerepkör-hozzárendeléssel rendelkezik az API-kiszolgáló alhálózatán. - A fürt identitása, amelyhez beépített szerepkör van hozzárendelve a virtuális hálózaton, a

Network Contributor. - A fürthöz

Azure Kubernetes Service Cluster User RoleésAzure Kubernetes Service RBAC Writerfelhasználói identitás fér hozzá. - Legalább

*/28méretű dedikált API-kiszolgálóalhálózattal rendelkező virtuális hálózat, amelyMicrosoft.ContainerService/managedClustersdelegálva van.- Ha az alhálózatokhoz hálózati biztonsági csoport (NSG) van csatlakoztatva, győződjön meg arról, hogy az NSG biztonsági szabályai lehetővé teszik a fürtösszetevők közötti szükséges típusú kommunikációt. Részletes követelményekért tekintse meg az egyéni virtuális hálózati követelményeket.

- Ha van Azure Firewall vagy más kimenő korlátozási módszer vagy eszköz, győződjön meg arról, hogy a szükséges kimenő hálózati szabályok és teljes tartománynevek engedélyezettek.

- Az AKS Automatic engedélyezi az Azure Policy-t az AKS-fürtön, de a zökkenőmentesebb működés érdekében elő kell regisztrálnia az

Microsoft.PolicyInsightserőforrás-szolgáltatót az előfizetésben. További információt Azure erőforrás-szolgáltatók és -típusok talál.

Korlátozások

- Az AKS automatikus fürtök rendszercsomópontkészletét az olyan Azure-régiókban kell telepíteni, amelyek támogatnak legalább három rendelkezésre állási zónát, efemer OS lemezt és Azure Linux OS-t.

- Az AKS automatikus klaszterek csak olyan régiókban hozhatók létre, ahol az API Server VNet-integráció általánosan elérhető (GA).

- Az AKS automatikus fürt erőforráscsoport zárolása előre van konfigurálva, ami nem teszi lehetővé az MC_ erőforráscsoport módosítását, megakadályozva a VNet kapcsolatok létrehozását az alapértelmezett saját DNS-zónában. Virtuális hálózatok közötti vagy egyéni DNS-forgatókönyvek esetén használja a saját VNET-et és a saját saját DNS-t úgy, hogy követi a Privát Azure Kubernetes Service (AKS) automatikus fürt létrehozása egyéni virtuális hálózaton útmutatót.

Fontos

Az AKS Automatic az előfizetésben elérhető kapacitás alapján próbálja dinamikusan kiválasztani a system csomópontkészlethez tartozó virtuálisgép-méretet. Győződjön meg arról, hogy az előfizetésében rendelkezésre áll kvóta 16 bármelyik következő típusú vCPU-ra a fürt üzembe helyezéséhez használt régióban: Standard_D4lds_v5, Standard_D4ads_v5, Standard_D4ds_v5, Standard_D4d_v5, Standard_D4d_v4, Standard_DS3_v2, Standard_DS12_v2, Standard_D4alds_v6, Standard_D4lds_v6 vagy Standard_D4alds_v5. Adott virtuálisgép-családok kvótáinak megtekintése és kvótanövelési kérelmek beküldése a Azure portálon keresztül.

Ha további kérdései vannak, további információt a hibaelhárítási dokumentációban olvashat.

Változók meghatározása

Adja meg az alábbi változókat, amelyeket a következő lépésekben fog használni.

RG_NAME=automatic-rg

VNET_NAME=automatic-vnet

CLUSTER_NAME=automatic

IDENTITY_NAME=automatic-uami

LOCATION=eastus

SUBSCRIPTION_ID=$(az account show --query id -o tsv)

Erőforráscsoport létrehozása

A Azure erőforráscsoport egy logikai csoport, amelyben Azure erőforrásokat helyeznek üzembe és kezelnek.

Hozzon létre egy erőforráscsoportot az az group create paranccsal.

az group create -n ${RG_NAME} -l ${LOCATION}

Az alábbi mintakimenet hasonlít az erőforráscsoport sikeres létrehozására:

{

"id": "/subscriptions/<guid>/resourceGroups/automatic-rg",

"location": "eastus",

"managedBy": null,

"name": "automatic-rg",

"properties": {

"provisioningState": "Succeeded"

},

"tags": null

}

Virtuális hálózat létrehozása

Hozzon létre egy virtuális hálózatot a az network vnet create paranccsal. Hozzon létre egy API-kiszolgáló alhálózatot és egy klaszteralhálózatot a az network vnet subnet create parancs használatával.

Ha egyéni virtuális hálózatot használ az AKS Automatic szolgáltatással, létre kell hoznia és delegálnia kell egy API-kiszolgálói alhálózatot Microsoft.ContainerService/managedClusters, amely engedélyt ad az AKS szolgáltatásnak az API-kiszolgáló podjainak és a belső terheléselosztónak az alhálózatba történő injektálásához. Az alhálózatot más számítási feladatokhoz nem használhatja, de több, ugyanazon a virtuális hálózaton található AKS-fürthöz is használhatja. Az API-kiszolgáló alhálózatának minimális támogatott mérete a /28.

Figyelmeztetés

Az AKS-fürt legalább 9 IP-címet foglal le az alhálózat címterében. Az IP-címek elfogyása megakadályozhatja az API-kiszolgálók skálázását, és az API-kiszolgáló leállását okozhatja.

az network vnet create --name ${VNET_NAME} \

--resource-group ${RG_NAME} \

--location ${LOCATION} \

--address-prefixes 172.19.0.0/16

az network vnet subnet create --resource-group ${RG_NAME} \

--vnet-name ${VNET_NAME} \

--name apiServerSubnet \

--delegations Microsoft.ContainerService/managedClusters \

--address-prefixes 172.19.0.0/28

az network vnet subnet create --resource-group ${RG_NAME} \

--vnet-name ${VNET_NAME} \

--name clusterSubnet \

--address-prefixes 172.19.1.0/24

A hálózati biztonsági csoport követelményei

Ha hálózati biztonsági csoport (NSG) szabályokat adott hozzá az egyéni virtuális hálózat különböző alhálózatai közötti forgalom korlátozásához, győződjön meg arról, hogy az NSG biztonsági szabályai lehetővé teszik a fürtösszetevők közötti szükséges típusú kommunikációt.

Az egyéni virtuális hálózatok AKS-fürtökkel való használatakor az NSG részletes követelményeit az Egyéni virtuális hálózati követelmények című témakörben találja.

Felügyelt identitás létrehozása és engedélyek megadása a virtuális hálózaton

Hozzon létre egy felügyelt identitást a az identity create paranccsal, és kérje le a fő azonosítót. Rendelje hozzá a Hálózati Közreműködői szerepkört a virtuális hálózaton a felügyelt identitáshoz a az role assignment create paranccsal.

az identity create \

--resource-group ${RG_NAME} \

--name ${IDENTITY_NAME} \

--location ${LOCATION}

IDENTITY_PRINCIPAL_ID=$(az identity show --resource-group ${RG_NAME} --name ${IDENTITY_NAME} --query principalId -o tsv)

az role assignment create \

--scope "/subscriptions/${SUBSCRIPTION_ID}/resourceGroups/${RG_NAME}/providers/Microsoft.Network/virtualNetworks/${VNET_NAME}" \

--role "Network Contributor" \

--assignee ${IDENTITY_PRINCIPAL_ID}

Automatikus AKS-fürt létrehozása egyedi virtuális hálózatban

AKS-fürt automatikus létrehozásához használja az az aks create parancsot.

az aks create \

--resource-group ${RG_NAME} \

--name ${CLUSTER_NAME} \

--location ${LOCATION} \

--apiserver-subnet-id "/subscriptions/${SUBSCRIPTION_ID}/resourceGroups/${RG_NAME}/providers/Microsoft.Network/virtualNetworks/${VNET_NAME}/subnets/apiServerSubnet" \

--vnet-subnet-id "/subscriptions/${SUBSCRIPTION_ID}/resourceGroups/${RG_NAME}/providers/Microsoft.Network/virtualNetworks/${VNET_NAME}/subnets/clusterSubnet" \

--assign-identity "/subscriptions/${SUBSCRIPTION_ID}/resourcegroups/${RG_NAME}/providers/Microsoft.ManagedIdentity/userAssignedIdentities/${IDENTITY_NAME}" \

--sku automatic \

--no-ssh-key

Néhány perc múlva a parancs befejeződik, és JSON formátumú információkat ad vissza a klaszterről.

Csatlakozzon a klaszterhez

A Kubernetes-fürt kezeléséhez használja a Kubernetes parancssori klienst, a kubectl-t.

kubectl már telepítve van, ha Azure Cloud Shell használ. A helyi telepítéshez kubectl futtassa a következő parancsot: az aks install-cli. Az AKS Automatikus fürtök Microsoft Entra ID kubernetes szerepköralapú hozzáférés-vezérléshez (RBAC) vannak konfigurálva.

Amikor az Azure CLI használatával hoz létre fürtöt, a felhasználó számára hozzá vannak rendelve a beépített szerepkörök Azure Kubernetes Service RBAC Cluster Admin.

Konfigurálja kubectl a Kubernetes-klaszterhez való csatlakozást az az aks get-credentials paranccsal. Ez a parancs letölti a hitelesítő adatokat, és konfigurálja a Kubernetes parancssori felületét a használatukhoz.

az aks get-credentials --resource-group ${RG_NAME} --name ${CLUSTER_NAME}

Ellenőrizze a fürthöz való kapcsolatot a kubectl get paranccsal. Ez a parancs a fürtcsomópontok listáját adja vissza.

kubectl get nodes

Az alábbi mintakimenet bemutatja, hogyan kell bejelentkeznie.

To sign in, use a web browser to open the page https://microsoft.com/devicelogin and enter the code AAAAAAAAA to authenticate.

A bejelentkezés után az alábbi mintakimenet a felügyelt rendszercsomópontkészleteket mutatja. Győződjön meg arról, hogy a csomópont állapota kész.

NAME STATUS ROLES AGE VERSION

aks-nodepool1-13213685-vmss000000 Ready agent 2m26s v1.28.5

aks-nodepool1-13213685-vmss000001 Ready agent 2m26s v1.28.5

aks-nodepool1-13213685-vmss000002 Ready agent 2m26s v1.28.5

Virtuális hálózat létrehozása

Ez a Bicep fájl definiál egy virtuális hálózatot.

@description('The location of the managed cluster resource.')

param location string = resourceGroup().location

@description('The name of the virtual network.')

param vnetName string = 'aksAutomaticVnet'

@description('The address prefix of the virtual network.')

param addressPrefix string = '172.19.0.0/16'

@description('The name of the API server subnet.')

param apiServerSubnetName string = 'apiServerSubnet'

@description('The subnet prefix of the API server subnet.')

param apiServerSubnetPrefix string = '172.19.0.0/28'

@description('The name of the cluster subnet.')

param clusterSubnetName string = 'clusterSubnet'

@description('The subnet prefix of the cluster subnet.')

param clusterSubnetPrefix string = '172.19.1.0/24'

// Virtual network with an API server subnet and a cluster subnet

resource virtualNetwork 'Microsoft.Network/virtualNetworks@2023-09-01' = {

name: vnetName

location: location

properties: {

addressSpace: {

addressPrefixes: [ addressPrefix ]

}

subnets: [

{

name: apiServerSubnetName

properties: {

addressPrefix: apiServerSubnetPrefix

}

}

{

name: clusterSubnetName

properties: {

addressPrefix: clusterSubnetPrefix

}

}

]

}

}

output apiServerSubnetId string = resourceId('Microsoft.Network/virtualNetworks/subnets', vnetName, apiServerSubnetName)

output clusterSubnetId string = resourceId('Microsoft.Network/virtualNetworks/subnets', vnetName, clusterSubnetName)

Mentse a Bicep fájlt virtualNetwork.bicep a helyi számítógépre.

Fontos

A Bicep fájl a vnetName paramétert aksAutomaticVnet értékre állítja, a addressPrefix param pedig 172.19.0.0/16, a apiServerSubnetPrefix param to 172.19.0/28, és a apiServerSubnetPrefix param to 172.19.1.0/24. Ha különböző értékeket szeretne használni, frissítse a sztringeket az előnyben részesített értékekre.

Helyezze üzembe a Bicep fájlt a Azure CLI használatával.

az deployment group create --resource-group <resource-group> --template-file virtualNetwork.bicep

A virtuális hálózaton belüli összes forgalom alapértelmezés szerint engedélyezett. Ha hálózati biztonsági csoport (NSG) szabályokat adott hozzá az egyéni virtuális hálózat különböző alhálózatai közötti forgalom korlátozásához, győződjön meg arról, hogy az NSG biztonsági szabályai lehetővé teszik a fürtösszetevők közötti szükséges típusú kommunikációt.

Az egyéni virtuális hálózatok AKS-fürtökkel való használatakor az NSG részletes követelményeit az Egyéni virtuális hálózati követelmények című témakörben találja.

Felügyelt identitás létrehozása

Ez a Bicep fájl egy felhasználó által hozzárendelt felügyelt identitást határoz meg.

param location string = resourceGroup().location

param uamiName string = 'aksAutomaticUAMI'

resource userAssignedManagedIdentity 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: uamiName

location: location

}

output uamiId string = userAssignedManagedIdentity.id

output uamiPrincipalId string = userAssignedManagedIdentity.properties.principalId

output uamiClientId string = userAssignedManagedIdentity.properties.clientId

Mentse a Bicep fájlt uami.bicep a helyi számítógépre.

Fontos

A Bicep fájl a uamiName paramétert a aksAutomaticUAMI értékre állítja. Ha más identitásnevet szeretne használni, frissítse a sztringet az előnyben részesített névre.

Helyezze üzembe a Bicep fájlt a Azure CLI használatával.

az deployment group create --resource-group <resource-group> --template-file uami.bicep

A hálózati közreműködői szerepkör hozzárendelése a virtuális hálózaton keresztül

Ez a Bicep fájl szerepkör-hozzárendeléseket határoz meg a virtuális hálózaton.

@description('The name of the virtual network.')

param vnetName string = 'aksAutomaticVnet'

@description('The principal ID of the user assigned managed identity.')

param uamiPrincipalId string

// Get a reference to the virtual network

resource virtualNetwork 'Microsoft.Network/virtualNetworks@2023-09-01' existing ={

name: vnetName

}

// Assign the Network Contributor role to the user assigned managed identity on the virtual network

// '4d97b98b-1d4f-4787-a291-c67834d212e7' is the built-in Network Contributor role definition

// See: https://learn.microsoft.com/en-us/azure/role-based-access-control/built-in-roles/networking#network-contributor

resource networkContributorRoleAssignmentToVirtualNetwork 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(uamiPrincipalId, '4d97b98b-1d4f-4787-a291-c67834d212e7', resourceGroup().id, virtualNetwork.name)

scope: virtualNetwork

properties: {

roleDefinitionId: resourceId('Microsoft.Authorization/roleDefinitions', '4d97b98b-1d4f-4787-a291-c67834d212e7')

principalId: uamiPrincipalId

}

}

Mentse a Bicep fájlt roleAssignments.bicep a helyi számítógépre.

Fontos

A Bicep fájl a vnetName paramétert aksAutomaticVnet értékre állítja. Ha más virtuális hálózatnevet használt, frissítse a sztringet az előnyben részesített virtuális hálózat nevére.

Helyezze üzembe a Bicep fájlt a Azure CLI használatával. Meg kell adnia a felhasználó által hozzárendelt identitási főazonosítót.

az deployment group create --resource-group <resource-group> --template-file roleAssignments.bicep \

--parameters uamiPrincipalId=<user assigned identity prinicipal id>

Automatikus AKS-fürt létrehozása egyedi virtuális hálózatban

Ez a Bicep fájl határozza meg az AKS Automatikus fürtöt.

@description('The name of the managed cluster resource.')

param clusterName string = 'aksAutomaticCluster'

@description('The location of the managed cluster resource.')

param location string = resourceGroup().location

@description('The resource ID of the API server subnet.')

param apiServerSubnetId string

@description('The resource ID of the cluster subnet.')

param clusterSubnetId string

@description('The resource ID of the user assigned managed identity.')

param uamiId string

/// Create the AKS Automatic cluster using the custom virtual network and user assigned managed identity

resource aks 'Microsoft.ContainerService/managedClusters@2024-03-02-preview' = {

name: clusterName

location: location

sku: {

name: 'Automatic'

}

properties: {

agentPoolProfiles: [

{

name: 'systempool'

mode: 'System'

count: 3

vnetSubnetID: clusterSubnetId

}

]

apiServerAccessProfile: {

subnetId: apiServerSubnetId

}

networkProfile: {

outboundType: 'loadBalancer'

}

}

identity: {

type: 'UserAssigned'

userAssignedIdentities: {

'${uamiId}': {}

}

}

}

Mentse a Bicep fájlt aks.bicep a helyi számítógépre.

Fontos

A Bicep fájl a clusterName paramétert aksAutomaticCluster értékre állítja. Ha másik fürtnevet szeretne, frissítse a karakterláncot az Ön által preferált fürtnévre.

Helyezze üzembe a Bicep fájlt a Azure CLI használatával. Meg kell adnia az API-kiszolgáló alhálózati erőforrás-azonosítóját, a fürt alhálózati erőforrás-azonosítóját és a felhasználó által hozzárendelt felügyelt identitás erőforrás-azonosítóját.

az deployment group create --resource-group <resource-group> --template-file aks.bicep \

--parameters apiServerSubnetId=<API server subnet resource id> \

--parameters clusterSubnetId=<cluster subnet resource id> \

--parameters uamiId=<user assigned identity id>

Csatlakozzon a klaszterhez

A Kubernetes-fürt kezeléséhez használja a Kubernetes parancssori klienst, a kubectl-t.

kubectl már telepítve van, ha Azure Cloud Shell használ. A helyi telepítéshez kubectl futtassa a következő parancsot: az aks install-cli. Az AKS automatikus fürtök Microsoft Entra ID-vel Kubernetes szerepköralapú hozzáférés-vezérléshez (RBAC) vannak konfigurálva.

Fontos

Amikor Bicep használatával hoz létre fürtöt, hozzárendelnie kell az egyik beépített szerepkört például Azure Kubernetes Service RBAC Reader, Azure Kubernetes Service RBAC Writer, Azure Kubernetes Service RBAC Admin vagy Azure Kubernetes Service RBAC Cluster Admin a felhasználók számára, hatóköre a fürtre vagy egy adott névtérre terjed ki, például a az role assignment create --role "Azure Kubernetes Service RBAC Cluster Admin" --scope <AKS cluster resource id> --assignee user@contoso.com használatával. Győződjön meg arról is, hogy a felhasználók rendelkeznek a Azure Kubernetes Service Cluster User beépített szerepkörrel, hogy képesek legyenek végrehajtani a az aks get-credentials futtatását, majd az AKS-fürt kubeconfigját lekérhetik a az aks get-credentials parancs segítségével.

Konfigurálja kubectl a Kubernetes-klaszterhez való csatlakozást az az aks get-credentials paranccsal. Ez a parancs letölti a hitelesítő adatokat, és konfigurálja a Kubernetes parancssori felületét a használatukhoz.

az aks get-credentials --resource-group <resource-group> --name <cluster-name>

Ellenőrizze a fürthöz való kapcsolatot a kubectl get paranccsal. Ez a parancs a fürtcsomópontok listáját adja vissza.

kubectl get nodes

Az alábbi mintakimenet bemutatja, hogyan kell bejelentkeznie.

To sign in, use a web browser to open the page https://microsoft.com/devicelogin and enter the code AAAAAAAAA to authenticate.

A bejelentkezés után az alábbi mintakimenet a felügyelt rendszercsomópontkészleteket mutatja. Győződjön meg arról, hogy a csomópont állapota kész.

NAME STATUS ROLES AGE VERSION

aks-nodepool1-13213685-vmss000000 Ready agent 2m26s v1.28.5

aks-nodepool1-13213685-vmss000001 Ready agent 2m26s v1.28.5

aks-nodepool1-13213685-vmss000002 Ready agent 2m26s v1.28.5

Az alkalmazás üzembe helyezése

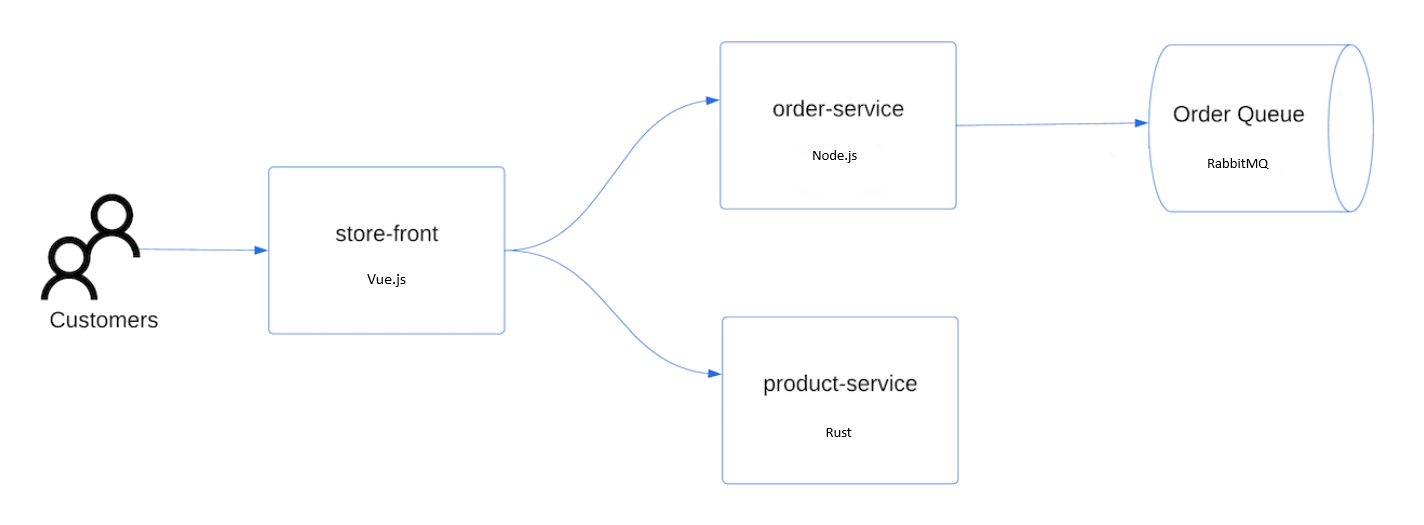

Az alkalmazás üzembe helyezéséhez egy jegyzékfájl használatával hozza létre a AKS Store-alkalmazás futtatásához szükséges összes objektumot. A Kubernetes-jegyzékfájl meghatározza a klaszter kívánt állapotát, például hogy mely konténerképeket kell futtatni. A manifest a következő Kubernetes üzembe helyezéseket és szolgáltatásokat tartalmazza:

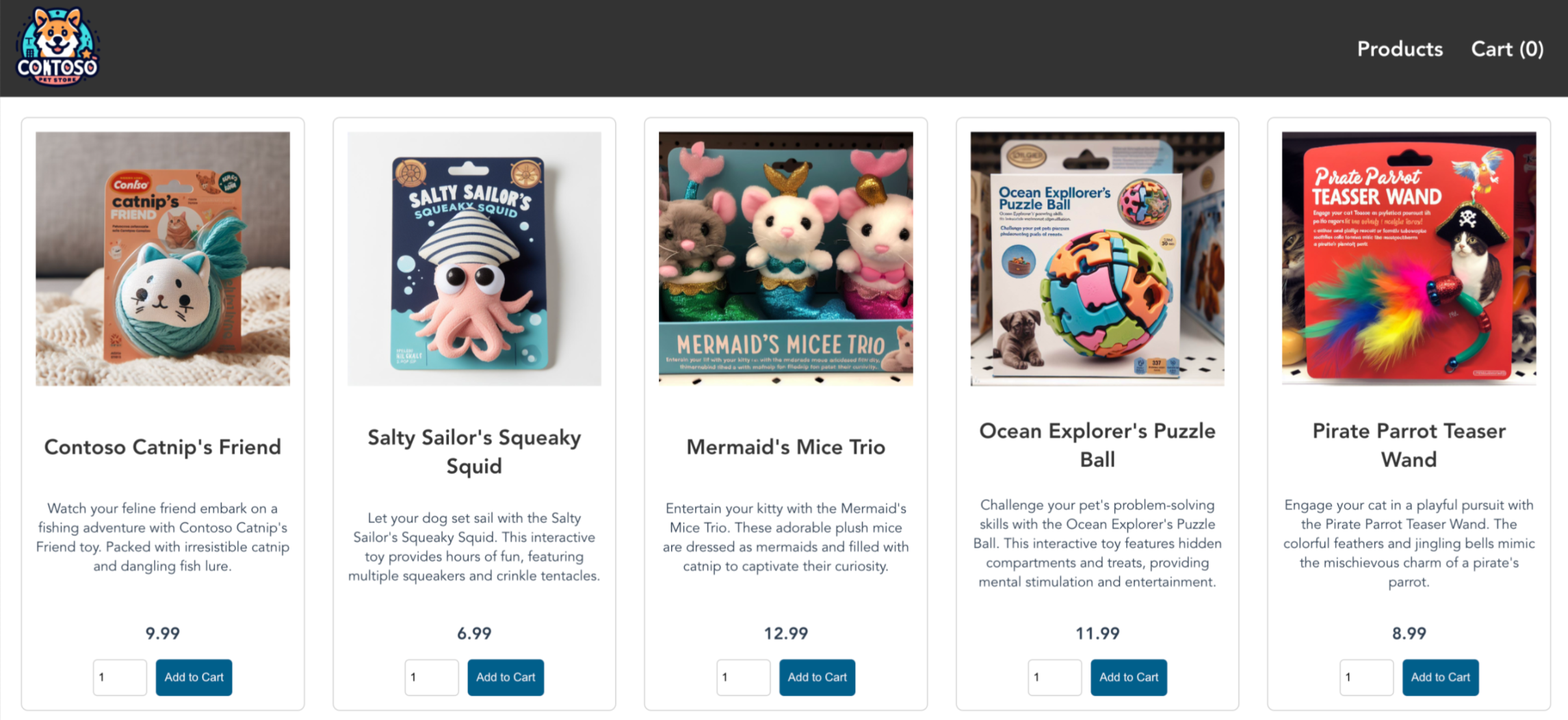

- Áruházi előtér: Webalkalmazás az ügyfelek számára termékek megtekintésére és megrendelések leadására.

- Termékszolgáltatás: A termékinformációkat jeleníti meg.

- Rendelési szolgáltatás: Rendeléseket rendel.

- RabbitMQ: Üzenetsor rendelési rendszerhez.

Megjegyzés

Nem javasoljuk az állapotalapú konténerek (például a Rabbit MQ) futtatását éles környezetben tartós tároló nélkül. Ezek a tárolók az egyszerűség kedvéért használatosak, de ajánlott felügyelt szolgáltatásokat használni, például Azure Cosmos DB vagy Azure Service Bus.

Hozzon létre egy névteret

aks-store-demoa Kubernetes-erőforrások üzembe helyezéséhez.kubectl create ns aks-store-demoHelyezze üzembe az alkalmazást a kubectl apply paranccsal a

aks-store-demonévtérben. Az üzembe helyezést meghatározó YAML-fájl GitHub.kubectl apply -n aks-store-demo -f https://raw.githubusercontent.com/Azure-Samples/aks-store-demo/main/aks-store-ingress-quickstart.yamlAz alábbi mintakimenet a telepítéseket és szolgáltatásokat mutatja meg.

statefulset.apps/rabbitmq created configmap/rabbitmq-enabled-plugins created service/rabbitmq created deployment.apps/order-service created service/order-service created deployment.apps/product-service created service/product-service created deployment.apps/store-front created service/store-front created ingress/store-front created

Az alkalmazás tesztelése

Az alkalmazás futtatásakor egy Kubernetes-szolgáltatás elérhetővé teszi az alkalmazás előtérét az interneten. A folyamat eltarthat pár percig.

Ellenőrizze az üzembe helyezett podok állapotát a kubectl get pods paranccsal. Győződjön meg arról, hogy az összes pod

Running, mielőtt folytatja. Ha ez az első üzembe helyezendő számítási feladat, a csomópontok automatikus kiépítése eltarthat néhány percig, amíg létrejön egy csomópontkészlet a podok futtatásához.kubectl get pods -n aks-store-demoEllenőrizze, hogy van-e nyilvános IP-cím az áruházi előtéralkalmazáshoz. Figyelje a folyamatot a kubectl get service paranccsal az

--watchargumentummal.kubectl get ingress store-front -n aks-store-demo --watchA szolgáltatás CÍM kimenete

store-frontkezdetben üres:NAME CLASS HOSTS ADDRESS PORTS AGE store-front webapprouting.kubernetes.azure.com * 80 12mHa a CÍM üresről tényleges nyilvános IP-címre változik, állítsa le a

CTRL-Cfigyelési folyamatotkubectlhasználva.Az alábbi mintakimenet a szolgáltatáshoz rendelt érvényes nyilvános IP-címet jeleníti meg:

NAME CLASS HOSTS ADDRESS PORTS AGE store-front webapprouting.kubernetes.azure.com * 4.255.22.196 80 12mNyisson meg egy webböngészőt a bejövő forgalom külső IP-címére a Azure Store-alkalmazás működés közbeni megtekintéséhez.

Fürt törlése

Ha nem tervezi végigjárni a AKS oktatóanyagot, törölje a felesleges erőforrásokat a Azure költségek elkerülése érdekében. Futtassa az az group delete parancsot az erőforráscsoport, a tárolószolgáltatás és az összes kapcsolódó erőforrás eltávolításához.

az group delete --name <resource-group> --yes --no-wait

Megjegyzés

Az AKS-fürt egy felhasználó által hozzárendelt felügyelt identitással lett létrehozva. Ha már nincs szüksége erre az identitásra, manuálisan is eltávolíthatja.

Következő lépések

Ebben a gyors kezdésben egy Kubernetes-fürtöt helyezett üzembe egy egyéni virtuális hálózaton belül az AKS Automatic segítségével, majd egy egyszerű, többtárolós alkalmazást telepített rá. Ez a mintaalkalmazás csak bemutató célokra készült, és nem képviseli a Kubernetes-alkalmazások ajánlott eljárásait. Az AKS éles környezetben történő alkalmazásával kapcsolatos teljes megoldások létrehozásának útmutatásáért lásd az AKS-megoldások útmutatóját.

Ha többet szeretne megtudni az AKS Automaticról, folytassa a bevezetéssel.