Meglévő ügynökalapú hibrid feldolgozókról bővítményalapú hibrid feldolgozókra történő migrálás

Fontos

Az Azure Automation ügynökalapú (Windows- és Linux-) felhasználói hibrid runbook-feldolgozója 2024. augusztus 31-én megszűnik, és ezt követően nem lesz támogatott. 2024. augusztus 31. előtt be kell fejeznie a meglévő ügynökalapú felhasználói hibrid runbook-feldolgozókról bővítményalapú feldolgozókra történő migrálást. Ezenkívül 2023. november 1-től nem lenne lehetséges új ügynökalapú hibrid feldolgozók létrehozása. További információ.

Ez a cikk a bővítményalapú felhasználói hibrid runbook-feldolgozó előnyeit, valamint a meglévő ügynökalapú felhasználói hibrid runbook-feldolgozók bővítményalapú hibrid feldolgozókba való migrálását ismerteti.

Az Azure Automation két hibrid Runbook-feldolgozó telepítési platformot támogat:

- Ügynökalapú hibrid runbook-feldolgozó (V1) – Az ügynökalapú hibrid runbook-feldolgozó a Log Analytics-ügynöktől függ.

- Bővítményalapú hibrid runbook-feldolgozó (V2) – A bővítményalapú hibrid runbook-feldolgozó natív integrációt biztosít a hibrid runbook-feldolgozói szerepkörhöz a virtuálisgép-bővítmény keretrendszerén keresztül.

A runbookok hibrid runbook-feldolgozókon való végrehajtásának folyamata mindkettő esetében ugyanaz marad.

A bővítményalapú felhasználói hibrid runbook-feldolgozók előnyei ügynökalapú feldolgozókon keresztül

A bővítményalapú megközelítés célja a hibrid feldolgozó telepítésének és kezelésének egyszerűsítése, valamint az ügynökalapú verzióval végzett munka összetettségének megszüntetése. Az alábbiakban néhány fontos előnyt talál:

Zökkenőmentes előkészítés – A hibrid runbook-feldolgozó előkészítésének ügynökalapú megközelítése a Log Analytics-ügynöktől függ, amely egy többlépéses, időigényes és hibalehetőséget okozó folyamat. A bővítményalapú megközelítés nagyobb biztonságot nyújt, és már nem függ a Log Analytics-ügynöktől.

Könnyű kezelhetőség – Natív integrációt biztosít az Azure Resource Manager (ARM) identitással a hibrid runbook-feldolgozóhoz, és rugalmasan szabályozható a szabályzatokon és sablonokon keresztül.

Microsoft Entra ID-alapú hitelesítés – A Microsoft Entra ID által biztosított virtuálisgép-rendszer által hozzárendelt felügyelt identitásokat használja. Ez központosítja az identitások és az erőforrás-hitelesítő adatok ellenőrzését és kezelését.

Egységes felület – Azonos élményt nyújt az Azure-beli és az Azure-on kívüli Arc-kompatibilis gépek kezeléséhez.

Több előkészítési csatorna – A bővítményalapú feldolgozók előkészítését és kezelését az Azure Portalon, a PowerShell-parancsmagokon, a Bicepen, az ARM-sablonokon, a REST API-n és az Azure CLI-n keresztül végezheti el.

Alapértelmezett automatikus frissítés – Alapértelmezés szerint automatikusan frissíti az alverziókat, ami jelentősen csökkenti a legújabb verzió frissítésének kezelhetőségét. Javasoljuk, hogy az automatikus frissítések manuális többletterhelés nélkül is kihasználhassák a biztonsági vagy funkciófrissítések előnyeit. Az automatikus frissítéseket bármikor letilthatja. A főverzió-frissítések jelenleg nem támogatottak, és manuálisan kell kezelni.

Feljegyzés

A bővítményalapú hibrid runbook-feldolgozó csak a felhasználói hibrid runbook-feldolgozó típust támogatja, és nem tartalmazza az Update Management szolgáltatáshoz szükséges rendszer hibrid runbook-feldolgozót.

Előfeltételek

Gépre vonatkozó minimális követelmények

- Két mag

- 4 GB RAM

- A nem Azure-beli gépeken telepítve kell lennie az Azure Connected Machine-ügynöknek . A telepítéshez tekintse meg a

AzureConnectedMachineAgenthibrid gépek Azure-hoz való csatlakoztatását az Arc-kompatibilis kiszolgálókhoz készült Azure Portalról, vagy tekintse meg az Azure Arc VMware virtuális gépek kezelése az Arc-kompatibilis VMware vSphere virtuális gépek vendégkezelésének engedélyezéséhez című témakört. - A rendszer által hozzárendelt felügyelt identitást engedélyezni kell az Azure-beli virtuális gépen, az Arc-kompatibilis kiszolgálón vagy az Arc-kompatibilis VMware vSphere virtuális gépen. Ha a rendszer által hozzárendelt felügyelt identitás nincs engedélyezve, az a telepítési folyamat részeként lesz engedélyezve az Azure Portalon keresztül.

Támogatott operációs rendszerek

| Windows (x64) | Linux (x64) |

|---|---|

| ● Windows Server 2022 (a Server Core-t is beleértve) ● Windows Server 2019 (beleértve a Server Core-t) ● Windows Server 2016, 1709-es és 1803-es verzió (a Server Core kivételével) ● Windows Server 2012, 2012 R2 (a Server Core kivételével) ● Windows 10 Enterprise (több munkamenetet is beleértve) és Pro |

● Debian GNU/Linux 8,9,10 és 11 ● Ubuntu 18.04 LTS, 20.04 LTS és 22.04 LTS ● SUSE Linux Enterprise Server 15.2 és 15.3 ● Red Hat Enterprise Linux Server 7, 8 és 9 ● SUSE Linux Enterprise Server (SLES) 15 ● Rocky Linux 9 ● Oracle Linux 7 és 8 A hibrid feldolgozó bővítmény az operációsrendszer-gyártó támogatási ütemterveit követné. |

Egyéb követelmények

| Windows (x64) | Linux (x64) |

|---|---|

| Windows PowerShell 5.1 (WMF 5.1 letöltése). A PowerShell Core nem támogatott. | A Linux keményítést nem szabad engedélyezni. |

| A .NET-keretrendszer 4.6.2-es vagy újabb verziója. |

A Linux csomagkövetelményei

| Szükséges csomag | Leírás | Minimális verzió |

|---|---|---|

| Glibc | GNU C-kódtár | 2.5-12 |

| Openssl | OpenSSL-kódtárak | 1.0 (a TLS 1.1 és TLS 1.2 támogatott) |

| Curl | cURL webes ügyfél | 7.15.5 |

| Python-ctypes | Idegen függvénytár Pythonhoz | Python 2.x vagy Python 3.x szükséges |

| PAM | Csatlakoztatható hitelesítési modulok |

| Választható csomag | Leírás | Minimális verzió |

|---|---|---|

| PowerShell Core | PowerShell-forgatókönyvek futtatásához telepíteni kell a PowerShell Core-t. Útmutatásért lásd : A PowerShell Core telepítése Linux rendszeren | 6.0.0 |

Hibrid feldolgozó hitelesítő adatainak engedélyei

Ha a bővítményalapú hibrid feldolgozó egyéni hibrid feldolgozói hitelesítő adatokat használ, győződjön meg arról, hogy a következő mappaengedélyek vannak hozzárendelve az egyéni felhasználóhoz, hogy elkerülje a feladatok felfüggesztését.

| Erőforrás típusa | Mappaengedélyek |

|---|---|

| Azure VM | C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows (olvasás és végrehajtás) |

| ARC-kompatibilis kiszolgáló | C:\ProgramData\AzureConnectedMachineAgent\Tokens (olvasás) C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows (olvasás és végrehajtás). |

Feljegyzés

- Ha egy rendszer rendelkezik UAC/LUA rendszerrel, az engedélyeket közvetlenül kell megadni, és nem csoporttagságon keresztül. További információ.

- Az Arc-kompatibilis kiszolgáló esetében győződjön meg arról, hogy újra hozzárendeli az engedélyeket, amikor az ARC-ügynök frissítésekor eltávolítja őket.

- A hibrid runbook-feldolgozó jelenleg nem támogatott a virtuálisgép-méretezési csoportok (VMSS) esetében.

Meglévő ügynökalapú hibrid feldolgozó migrálása bővítményalapú hibrid feldolgozóba

A bővítményalapú hibrid feldolgozók előnyeinek kihasználásához az összes meglévő ügynökalapú felhasználói hibrid feldolgozót át kell telepítenie a bővítményalapú feldolgozókba. A hibrid feldolgozó gépek együtt létezhetnek ügynökalapú (V1) és bővítményalapú (V2) platformokon is. A bővítményalapú telepítés nem befolyásolja az ügynökalapú feldolgozó telepítését vagy kezelését.

Ha hibrid feldolgozóbővítményt szeretne telepíteni egy meglévő ügynökalapú hibrid feldolgozóra, győződjön meg arról, hogy az előfeltételek teljesülnek az alábbi lépések végrehajtása előtt:

A Folyamatautomatizálás területen válassza a Hibrid feldolgozócsoportok lehetőséget, majd válassza ki a meglévő hibrid feldolgozócsoportot a Hibrid feldolgozócsoport lapra való ugráshoz.

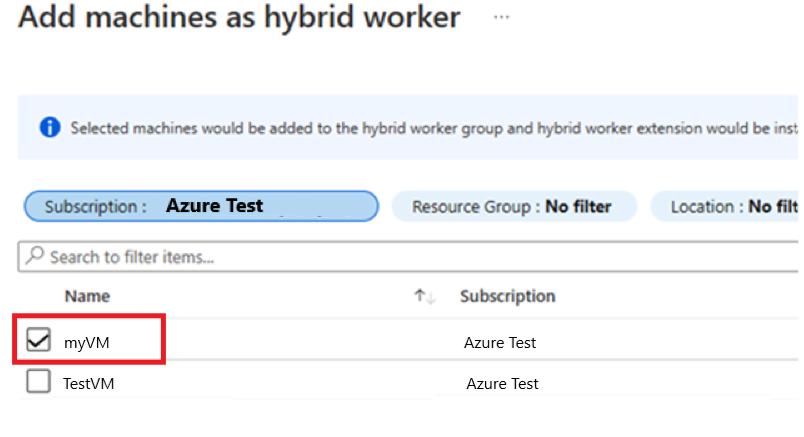

A Hibrid feldolgozócsoport alatt válassza a Hibrid feldolgozók>+ Hozzáadás lehetőséget a Gépek hozzáadása hibrid feldolgozóként lapra való ugráshoz.

Jelölje be a meglévő ügynökalapú (V1) hibrid feldolgozó melletti jelölőnégyzetet. Ha nem látja az ügynökalapú hibrid feldolgozót a listában, győződjön meg arról, hogy az Azure Arc Connected Machine-ügynök telepítve van a gépen. A telepítéshez lásd:

AzureConnectedMachineAgentHibrid gépek csatlakoztatása az Azure Portalról az Azure Portalról arc-kompatibilis kiszolgálókhoz, vagy tekintse meg az Azure Arc VMware virtuális gépek kezelése az Arc-kompatibilis VMware vSphere virtuális gépek vendégkezelésének engedélyezéséhez című témakört.A Hozzáadás gombra kattintva hozzáfűzheti a gépet a csoporthoz.

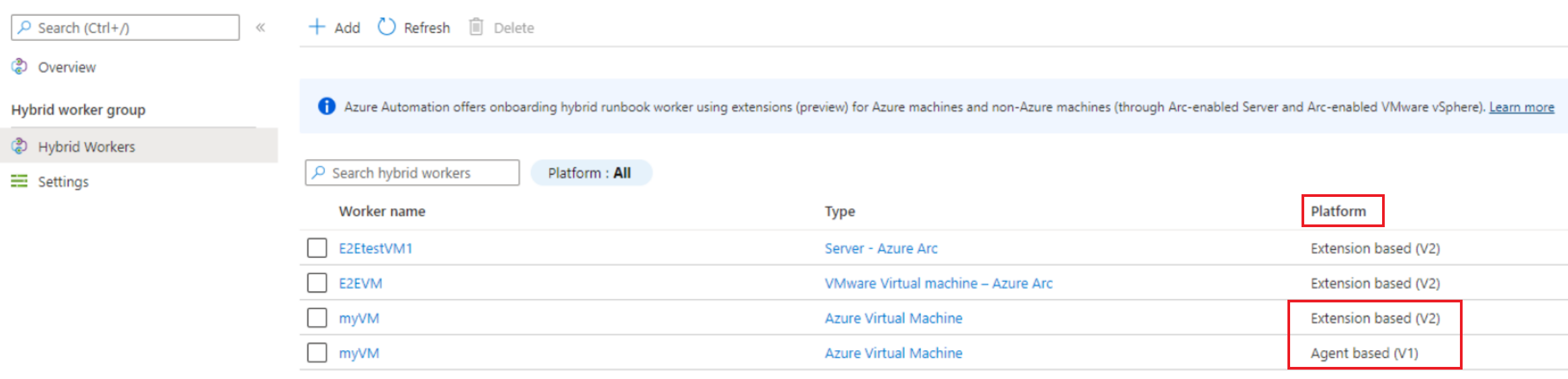

A Platform oszlop ugyanazt a hibrid feldolgozót jeleníti meg, mint az ügynökalapú (V1) és a bővítményalapú (V2). Miután biztos a bővítményalapú hibrid feldolgozói élményben és használatban, eltávolíthatja az ügynökalapú feldolgozót.

Több ügynökalapú hibrid feldolgozó nagy léptékű migrálásához más csatornákat is használhat, például a Bicepet, az ARM-sablonokat, a PowerShell-parancsmagokat, a REST API-t és az Azure CLI-t.

Hibrid feldolgozó bővítmény kezelése Bicep > ARM-sablonokkal, REST API-val, Azure CLI-vel és PowerShell-lel

A Bicep-sablonnal létrehozhat egy új hibrid feldolgozócsoportot, létrehozhat egy új Azure Windows rendszerű virtuális gépet, és hozzáadhatja egy meglévő hibrid feldolgozói csoporthoz. További információ a Bicepről.

Kövesse az alábbi lépéseket példaként:

- Hibrid feldolgozócsoport létrehozása.

- Azure-beli virtuális gép vagy Arc-kompatibilis kiszolgáló létrehozása. Másik lehetőségként használhat meglévő Azure-beli virtuális gépet vagy Arc-kompatibilis kiszolgálót is.

- Csatlakoztassa az Azure-beli virtuális gépet vagy az Arc-kompatibilis kiszolgálót a fent létrehozott hibrid feldolgozócsoporthoz.

- Hozzon létre egy új GUID-t, és adja át a hibrid feldolgozó neveként.

- A rendszer által hozzárendelt felügyelt identitás engedélyezése a virtuális gépen.

- Telepítse a hibrid feldolgozó bővítményt a virtuális gépre.

- Annak ellenőrzéséhez, hogy a bővítmény sikeresen telepítve van-e a virtuális gépen, az Azure Portalon lépjen a Virtuálisgép-bővítmények > lapra, és ellenőrizze a virtuális gépen telepített Hibrid feldolgozó bővítmény állapotát.

param automationAccount string

param automationAccountLocation string

param workerGroupName string

@description('Name of the virtual machine.')

param virtualMachineName string

@description('Username for the Virtual Machine.')

param adminUsername string

@description('Password for the Virtual Machine.')

@minLength(12)

@secure()

param adminPassword string

@description('Location for the VM.')

param vmLocation string = 'North Central US'

@description('Size of the virtual machine.')

param vmSize string = 'Standard_DS1_v2'

@description('The Windows version for the VM. This will pick a fully patched image of this given Windows version.')

@allowed([

'2008-R2-SP1'

'2012-Datacenter'

'2012-R2-Datacenter'

'2016-Nano-Server'

'2016-Datacenter-with-Containers'

'2016-Datacenter'

'2019-Datacenter'

'2019-Datacenter-Core'

'2019-Datacenter-Core-smalldisk'

'2019-Datacenter-Core-with-Containers'

'2019-Datacenter-Core-with-Containers-smalldisk'

'2019-Datacenter-smalldisk'

'2019-Datacenter-with-Containers'

'2019-Datacenter-with-Containers-smalldisk'

])

param osVersion string = '2019-Datacenter'

@description('DNS name for the public IP')

param dnsNameForPublicIP string

var nicName_var = 'myVMNict'

var addressPrefix = '10.0.0.0/16'

var subnetName = 'Subnet'

var subnetPrefix = '10.0.0.0/24'

var subnetRef = resourceId('Microsoft.Network/virtualNetworks/subnets', virtualNetworkName_var, subnetName)

var vmName_var = virtualMachineName

var virtualNetworkName_var = 'MyVNETt'

var publicIPAddressName_var = 'myPublicIPt'

var networkSecurityGroupName_var = 'default-NSGt'

var UniqueStringBasedOnTimeStamp = uniqueString(resourceGroup().id)

resource publicIPAddressName 'Microsoft.Network/publicIPAddresses@2020-08-01' = {

name: publicIPAddressName_var

location: vmLocation

properties: {

publicIPAllocationMethod: 'Dynamic'

dnsSettings: {

domainNameLabel: dnsNameForPublicIP

}

}

}

resource networkSecurityGroupName 'Microsoft.Network/networkSecurityGroups@2020-08-01' = {

name: networkSecurityGroupName_var

location: vmLocation

properties: {

securityRules: [

{

name: 'default-allow-3389'

properties: {

priority: 1000

access: 'Allow'

direction: 'Inbound'

destinationPortRange: '3389'

protocol: 'Tcp'

sourceAddressPrefix: '*'

sourcePortRange: '*'

destinationAddressPrefix: '*'

}

}

]

}

}

resource virtualNetworkName 'Microsoft.Network/virtualNetworks@2020-08-01' = {

name: virtualNetworkName_var

location: vmLocation

properties: {

addressSpace: {

addressPrefixes: [

addressPrefix

]

}

subnets: [

{

name: subnetName

properties: {

addressPrefix: subnetPrefix

networkSecurityGroup: {

id: networkSecurityGroupName.id

}

}

}

]

}

}

resource nicName 'Microsoft.Network/networkInterfaces@2020-08-01' = {

name: nicName_var

location: vmLocation

properties: {

ipConfigurations: [

{

name: 'ipconfig1'

properties: {

privateIPAllocationMethod: 'Dynamic'

publicIPAddress: {

id: publicIPAddressName.id

}

subnet: {

id: subnetRef

}

}

}

]

}

dependsOn: [

virtualNetworkName

]

}

resource vmName 'Microsoft.Compute/virtualMachines@2020-12-01' = {

name: vmName_var

location: vmLocation

identity: {

type: 'SystemAssigned'

}

properties: {

hardwareProfile: {

vmSize: vmSize

}

osProfile: {

computerName: vmName_var

adminUsername: adminUsername

adminPassword: adminPassword

}

storageProfile: {

imageReference: {

publisher: 'MicrosoftWindowsServer'

offer: 'WindowsServer'

sku: osVersion

version: 'latest'

}

osDisk: {

createOption: 'FromImage'

}

}

networkProfile: {

networkInterfaces: [

{

id: nicName.id

}

]

}

}

}

resource automationAccount_resource 'Microsoft.Automation/automationAccounts@2021-06-22' = {

name: automationAccount

location: automationAccountLocation

properties: {

sku: {

name: 'Basic'

}

}

}

resource automationAccount_workerGroupName 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups@2022-02-22' = {

parent: automationAccount_resource

name: workerGroupName

dependsOn: [

vmName

]

}

resource automationAccount_workerGroupName_testhw_UniqueStringBasedOnTimeStamp 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers@2021-06-22' = {

parent: automationAccount_workerGroupName

name: guid('testhw', UniqueStringBasedOnTimeStamp)

properties: {

vmResourceId: resourceId('Microsoft.Compute/virtualMachines', virtualMachineName)

}

dependsOn: [

vmName

]

}

resource virtualMachineName_HybridWorkerExtension 'Microsoft.Compute/virtualMachines/extensions@2022-03-01' = {

name: '${virtualMachineName}/HybridWorkerExtension'

location: vmLocation

properties: {

publisher: 'Microsoft.Azure.Automation.HybridWorker'

type: 'HybridWorkerForWindows'

typeHandlerVersion: '1.1'

autoUpgradeMinorVersion: true

enableAutomaticUpgrade: true

settings: {

AutomationAccountURL: automationAccount_resource.properties.automationHybridServiceUrl

}

}

dependsOn: [

vmName

]

}

output output1 string = automationAccount_resource.properties.automationHybridServiceUrl

Ügynökalapú hibrid feldolgozó eltávolítása

Nyissa meg a PowerShell-munkamenetet Rendszergazda módban, és futtassa a következő parancsot:

Remove-Item -Path "HKLM:\SOFTWARE\Microsoft\HybridRunbookWorker\<AutomationAccountID>\<HybridWorkerGroupName>" -Force -VerboseA Folyamatautomatizálás területen válassza a hibridfeldolgozó-csoportok lehetőséget, majd a hibridfeldolgozó-csoportot, majd lépjen a Hibridfeldolgozó-csoport oldalra.

Válassza a Hibridfeldolgozó-csoport oldal Hibrid feldolgozók elemét.

Jelölje be a jelölőnégyzetet a hibrid feldolgozó csoporthoz hozzáadni kívánt gép(ek) mellett.

Válassza a Törlés lehetőséget az ügynökalapú Hibrid Windows-feldolgozó eltávolításához.

Feljegyzés

- Miután letiltotta a Private Linket az Automation-fiókjában, akár 60 percet is igénybe vehet a hibrid runbook-feldolgozó eltávolítása.

- A hibrid feldolgozó eltávolítása után a hibrid feldolgozó hitelesítési tanúsítványa a gépen 45 percig érvényes.

Következő lépések

- A hibrid runbook-feldolgozóval kapcsolatos további információkért tekintse meg az Automation hibrid runbook-feldolgozó áttekintését.

- A bővítményalapú hibrid feldolgozó üzembe helyezéséről további információt a bővítményalapú Windows- vagy Linux-alapú hibrid runbook-feldolgozó üzembe helyezése az Azure Automationben című témakörben talál.

- Az Azure-beli virtuálisgép-bővítmények megismeréséhez tekintse meg a Windows és Az Azure virtuálisgép-bővítmények és a Linuxhoz készült Azure-beli virtuálisgép-bővítmények és -funkciók azure-beli virtuálisgép-bővítményeit és funkcióit.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: