Hozzáférési kulcs hitelesítésének letiltása egy Azure-alkalmazás konfigurációs példányhoz

Egy Azure-alkalmazás konfigurációs erőforrásra irányuló minden kérést hitelesíteni kell. A kérések alapértelmezés szerint a Microsoft Entra hitelesítő adataival vagy egy hozzáférési kulccsal hitelesíthetők. A két hitelesítési séma közül a Microsoft Entra ID kiváló biztonságot és egyszerű használatot biztosít a hozzáférési kulcsokkal szemben, és ezt a Microsoft javasolja. Ha azt szeretné, hogy az ügyfelek a Microsoft Entra-azonosítóval hitelesítsék a kéréseket, letilthatja a hozzáférési kulcsok használatát egy Azure-alkalmazás konfigurációs erőforráshoz.

Ha letiltja egy Azure-alkalmazás konfigurációs erőforrás hozzáférési kulcsának hitelesítését, a rendszer törli az erőforrás meglévő hozzáférési kulcsait. A korábban meglévő hozzáférési kulcsokat használó, az erőforráshoz érkező további kérések elutasításra kerülnek. Csak a Microsoft Entra-azonosítóval hitelesített kérések lesznek sikeresek. A Microsoft Entra ID használatával kapcsolatos további információkért lásd: Hozzáférés engedélyezése Azure-alkalmazás konfigurációhoz a Microsoft Entra-azonosító használatával.

Hozzáférési kulcs hitelesítésének letiltása

A hozzáférési kulcs hitelesítésének letiltása az összes hozzáférési kulcsot törli. Ha bármely futó alkalmazás hívóbetűket használ a hitelesítéshez, a hozzáférési kulcs hitelesítésének letiltása után sikertelen lesz. A hozzáférési kulcs ismételt hitelesítésének engedélyezése új hozzáférési kulcskészletet hoz létre, és a régi hozzáférési kulcsokat használni próbáló alkalmazások továbbra is sikertelenek lesznek.

Figyelmeztetés

Ha bármely ügyfél jelenleg hozzáférési kulcsokkal fér hozzá a Azure-alkalmazás konfigurációs erőforrás adataihoz, a Microsoft azt javasolja, hogy a hozzáférési kulcs hitelesítésének letiltása előtt migrálja ezeket az ügyfeleket a Microsoft Entra-azonosítóba.

Ha le szeretné tiltani egy Azure-alkalmazás konfigurációs erőforrás hozzáférési kulcsának hitelesítését az Azure Portalon, kövesse az alábbi lépéseket:

Keresse meg Azure-alkalmazás konfigurációs erőforrását az Azure Portalon.

Keresse meg az Access-beállításokat a Gépház alatt.

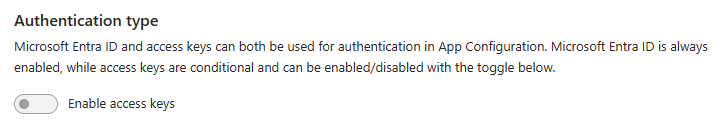

Állítsa a Hozzáférési kulcsok engedélyezése kapcsolót Letiltva értékre.

Ellenőrizze, hogy a hozzáférési kulcs hitelesítése le van-e tiltva

Annak ellenőrzéséhez, hogy a hozzáférési kulcs hitelesítése már nem engedélyezett-e, kérhető a Azure-alkalmazás konfigurációs erőforrás hozzáférési kulcsainak listázása. Ha a hozzáférési kulcs hitelesítése le van tiltva, nem lesznek hozzáférési kulcsok, és a listaművelet üres listát ad vissza.

Ha ellenőrizni szeretné, hogy a hozzáférési kulcs hitelesítése le van-e tiltva egy Azure-alkalmazás konfigurációs erőforráshoz az Azure Portalon, kövesse az alábbi lépéseket:

Keresse meg Azure-alkalmazás konfigurációs erőforrását az Azure Portalon.

Keresse meg az Access-beállításokat a Gépház alatt.

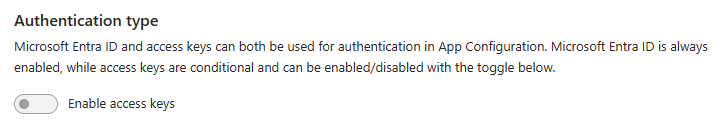

Ellenőrizze, hogy nincsenek-e megjelenítve hozzáférési kulcsok, és a hívóbetűk engedélyezése le van tiltva.

Hozzáférési kulcs hitelesítésének engedélyezésére vagy letiltására vonatkozó engedélyek

Egy Azure-alkalmazás konfigurációs erőforrás hozzáférési kulcsának hitelesítésének módosításához a felhasználónak rendelkeznie kell a Azure-alkalmazás konfigurációs erőforrások létrehozásához és kezeléséhez szükséges engedélyekkel. Az ilyen engedélyeket biztosító Azure-szerepköralapú hozzáférés-vezérlési (Azure RBAC-) szerepkörök közé tartozik a Microsoft.AppConfiguration/configurationStores/write vagy a Microsoft.AppConfiguration/configurationStores/* művelet. A művelettel beépített szerepkörök a következők:

- Az Azure Resource Manager Tulajdonos szerepköre

- Az Azure Resource Manager Hozzájáruló szerepkör

Ezek a szerepkörök nem biztosítanak hozzáférést Azure-alkalmazás konfigurációs erőforrás adataihoz a Microsoft Entra-azonosítón keresztül. Ezek közé tartozik azonban a Microsoft.AppConfiguration/configurationStores/listKeys/action action engedély, amely hozzáférést biztosít az erőforrás hozzáférési kulcsaihoz. Ezzel az engedéllyel a felhasználó a hozzáférési kulcsokkal hozzáférhet az erőforrás összes adatához.

A szerepkör-hozzárendeléseket a Azure-alkalmazás konfigurációs erőforrás szintjére kell korlátozni, hogy a felhasználó engedélyezze vagy tiltsa le az erőforrás hozzáférési kulcsának hitelesítését. A szerepkörök hatóköréről további információt az Azure RBAC hatókörének ismertetése című témakörben talál.

Ügyeljen arra, hogy a szerepkörök hozzárendelését csak azokra a felhasználókra korlátozza, akiknek szükségük van egy alkalmazáskonfigurációs erőforrás létrehozására vagy tulajdonságainak frissítésére. Használja a minimális jogosultság elvét annak biztosítására, hogy a felhasználók a legkevesebb engedéllyel rendelkezzenek a feladataik elvégzéséhez. Az Azure RBAC-hozzáférés kezelésével kapcsolatos további információkért tekintse meg az Azure RBAC ajánlott eljárásait.

Feljegyzés

A klasszikus előfizetés-rendszergazdai szerepkörök a Service Rendszergazda istrator és a Co-Rendszergazda istrator az Azure Resource Manager tulajdonosi szerepkörével egyenértékűek. A Tulajdonos szerepkör minden műveletet tartalmaz, így az ilyen felügyeleti szerepkörökkel rendelkező felhasználók alkalmazáskonfigurációs erőforrásokat is létrehozhatnak és kezelhetnek. További információ: Azure-szerepkörök, Microsoft Entra-szerepkörök és klasszikus előfizetés-rendszergazdai szerepkörök.

Feljegyzés

Ha a hozzáférési kulcs hitelesítése le van tiltva, és az App Configuration Store ARM-hitelesítési módja helyi, a kulcsértékek ARM-sablonban való olvasásának/írásának képessége is le lesz tiltva. Ennek az az oka, hogy az ARM-sablonokban használt Microsoft.AppConfiguration/configurationStores/keyValues erőforráshoz való hozzáféréshez hozzáférés szükséges a helyi ARM-hitelesítési móddal történő hozzáférési kulcs-hitelesítéshez. Ajánlott átmenő ARM-hitelesítési módot használni. További információ: Üzembe helyezés áttekintése.