Virtual WAN hálózati topológia

Ismerje meg a Microsoft Azure-beli virtuális széles körű hálózatok (Virtual WAN) főbb tervezési szempontjait és javaslatait.

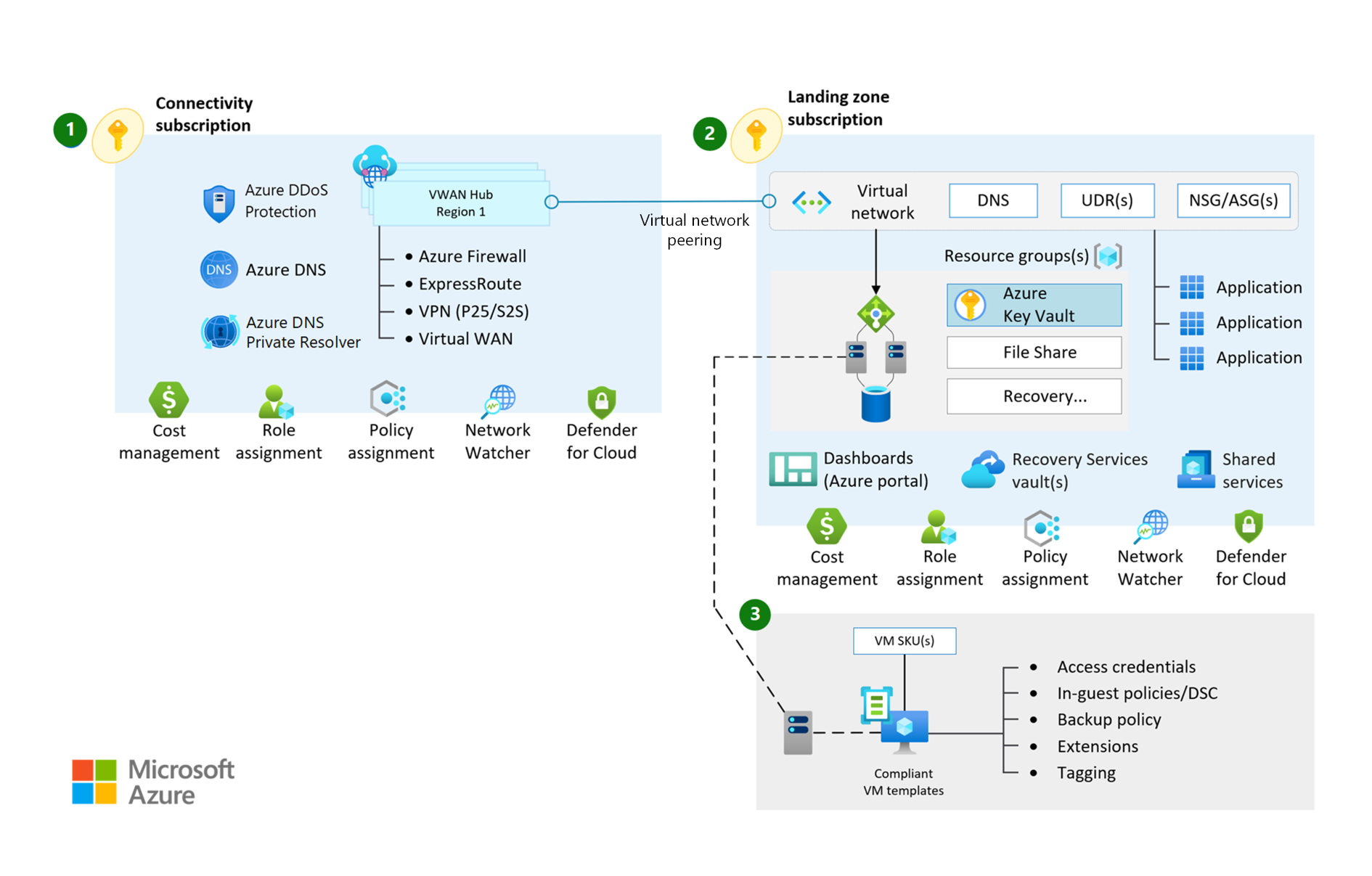

1. ábra: Virtual WAN hálózati topológia. Töltse le az architektúra Visio-fájlját.

A Virtual WAN hálózattervezési szempontjai

Az Azure Virtual WAN egy Microsoft által felügyelt megoldás, amely alapértelmezés szerint végpontok közötti, globális és dinamikus átviteli kapcsolatot biztosít. A Virtual WAN-központok használatával nincs szükség manuálisan konfigurálni a hálózati kapcsolatokat. Például nem kell kezelnie a felhasználó által megadott útvonalakat (UDR) vagy hálózati virtuális berendezéseket (NVA-kat) a globális tranzitkapcsolat engedélyezéséhez.

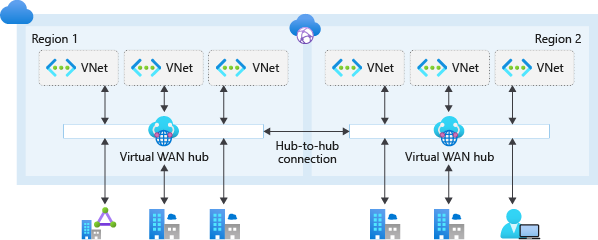

Az Azure Virtual WAN egy küllős hálózati architektúra létrehozásával leegyszerűsíti a végpontok közötti hálózati kapcsolatot az Azure-ban és a helyszíni Azure-ban. Az architektúra egyszerűen méretezhető, hogy több Azure-régiót és helyszíni helyet (bármilyen kapcsolat) támogatjon az alábbi ábrán látható módon:

2. ábra: Globális tranzithálózat a Virtual WAN használatával.

Az Azure Virtual WAN bármilyen tranzitív kapcsolata a következő útvonalakat támogatja (ugyanazon régión belül és régiók között):

- Virtuális hálózatról virtuális hálózatra

- Virtuális hálózat elágazása

- Elágazás virtuális hálózatra

- Ágról ágra

Az Azure Virtual WAN hubok a Microsoft által felügyelt erőforrások üzembe helyezésére korlátozódnak. A WAN-központokban csak a következő erőforrások helyezhetők üzembe:

- Virtuális hálózati átjárók (pont–hely VPN, helyek közötti VPN és Azure ExpressRoute)

- Azure Firewall a Firewall Manageren keresztül

- Útválasztási táblázatok

- Néhány hálózati virtuális berendezés (NVA) szállítóspecifikus SD-WAN-képességekhez

A Virtual WAN-t a Virtual WAN Azure-előfizetési korlátai kötik.

A hálózat–hálózat tranzitív kapcsolat (egy régión belül és a régiók között a hub-to-hubon keresztül) általánosan elérhető (GA).

A Microsoft által felügyelt útválasztási függvény, amely minden virtuális központ része, lehetővé teszi a virtuális hálózatok közötti átvitelt a Standard Virtual WAN-ban. Minden központ legfeljebb 50 Gb/s összesített átviteli sebességet támogat a virtuális hálózatok közötti forgalomhoz.

Egyetlen Azure Virtual WAN-központ támogatja az összes közvetlenül csatlakoztatott virtuális hálózat virtuálisgép-számítási feladatainak meghatározott maximális számát. További információkért tekintse meg az Azure Virtual WAN korlátait.

Több Azure Virtual WAN-központot is üzembe helyezhet ugyanabban a régióban, hogy túllépje az egyetlen központ korlátait.

A Virtual WAN különböző SD-WAN-szolgáltatókkal integrálható.

Számos felügyelt szolgáltató kínál felügyelt szolgáltatásokat a Virtual WAN számára.

A Virtual WAN felhasználói VPN-átjárói akár 20 Gb/s összesített átviteli sebességet és virtuális központonként 100 000 ügyfélkapcsolatot is felskáláznak. További információkért tekintse meg az Azure Virtual WAN korlátait.

A Virtual WAN helyek közötti VPN-átjárói akár 20 Gb/s összesített átviteli sebességet is felskáláznak.

Az ExpressRoute-kapcsolatcsoportokat helyi, standard vagy prémium termékváltozat használatával csatlakoztathatja a Virtual WAN-központhoz.

Az ugyanabban a városban lévő üzemelő példányok esetében vegye figyelembe az ExpressRoute Metrót.

Az Azure ExpressRoute Global Reach által támogatott helyeken az ExpressRoute Standard vagy Prémium kapcsolatcsoportok csatlakozhatnak egy Virtual WAN ExpressRoute-átjáróhoz. És az összes Virtual WAN-átviteli képességgel rendelkeznek (VPN-ről VPN-re, VPN-re és ExpressRoute-átvitelre). A Global Reach által nem támogatott helyeken található ExpressRoute Standard vagy Prémium kapcsolatcsoportok csatlakozhatnak az Azure-erőforrásokhoz, de nem használhatják a Virtual WAN átviteli képességeit.

Az Azure Firewall Manager támogatja az Azure Firewall telepítését a Virtual WAN hubon, más néven biztonságos virtuális központban. További információkért tekintse meg az Azure Firewall Manager biztonságos virtuális központokra vonatkozó áttekintését és a legújabb korlátozásokat.

A forrásközpontokban és a célközpontokban (biztonságos virtuális központokban) az Azure Firewallon áthaladó virtuális WAN hub-forgalom támogatott, ha engedélyezi az útválasztási szándékot és a szabályzatokat. További információ: Használati esetek a Virtual WAN Hub útválasztási szándékához és útválasztási szabályzataihoz.

A Virtual WAN portál használatához minden Virtual WAN-erőforrásnak együtt kell üzembe helyeznie ugyanabban az erőforráscsoportban.

Az Azure DDoS Protection-csomagot egyetlen Microsoft Entra-bérlő összes virtuális hálózatán megoszthatja az erőforrások nyilvános IP-címekkel való védelme érdekében. További információ: Azure DDoS Protection.

A Virtual WAN biztonságos virtuális központok nem támogatják az Azure DDoS standard védelmi csomagjait. További információkért tekintse meg az Azure Firewall Manager ismert problémáit és a központi virtuális hálózatot és a biztonságos virtuális központ összehasonlítását.

Az Azure DDoS Protection-csomagok csak nyilvános IP-címmel rendelkező erőforrásokat fednek le.

- Az Azure DDoS Protection-csomag 100 nyilvános IP-címet tartalmaz. Ezek a nyilvános IP-címek a DDoS védelmi tervhez társított összes védett virtuális hálózatra kiterjednek. A csomagban szereplő 100-on túli egyéb nyilvános IP-címekért külön díjat számítunk fel. Az Azure DDoS Protection díjszabásával kapcsolatos további információkért tekintse meg a díjszabási oldalt vagy a gyakori kérdéseket.

Tekintse át az Azure DDoS Protection-csomagok támogatott erőforrásait.

Virtual WAN hálózattervezési javaslatok

A Virtual WAN-t nagy méretű vagy globális hálózatokhoz javasoljuk az Azure-ban olyan esetben, ha globális átmenő adatkapcsolatra van szükség az Azure-régiók és a helyszíni környezeti helyek között. Így nem kell majd manuálisan beállítani az átmenő útválasztást az Azure-beli hálózatkezeléshez.

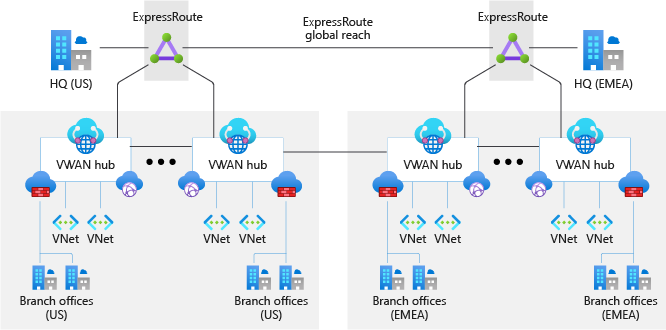

Az alábbi ábra egy globális vállalati mintatelepítést mutat be, ahol adatközpontok oszlanak el Európában és a Egyesült Államok. Az üzembe helyezés mindkét régióban számos fiókirodát tartalmaz. A környezet globálisan csatlakozik az Azure Virtual WAN-on és az ExpressRoute Global Reachen keresztül.

3. ábra: Minta hálózati topológia.

Az Azure-régiónkénti Virtual WAN-központ használatával több célzónát is összekapcsolhat az Azure-régiók között egy közös globális Azure Virtual WAN használatával.

Az összes Virtual WAN-erőforrás üzembe helyezése egyetlen erőforráscsoportban a kapcsolati előfizetésben, beleértve a több régióban történő üzembe helyezést is.

Virtuális központ útválasztási funkcióival tovább szegmentelhet forgalmat a virtuális hálózatok és ágak között.

Virtuális WAN-központok csatlakoztatása helyszíni adatközpontokhoz az ExpressRoute használatával.

Telepítse a szükséges megosztott szolgáltatásokat, például a DNS-kiszolgálókat egy dedikált küllős virtuális hálózaton. Az ügyfél által üzembe helyezett megosztott erőforrások nem helyezhetők üzembe a Virtual WAN hubon belül.

Ágak és távoli helyek csatlakoztatása a legközelebbi Virtual WAN-központhoz helyek közötti VPN-en keresztül, vagy ágkapcsolat engedélyezése a Virtual WAN-hoz egy SD-WAN-partnermegoldáson keresztül.

Felhasználók csatlakoztatása a Virtual WAN-központhoz pont–hely VPN-en keresztül.

Kövesse az "Azure-beli forgalom az Azure-ban marad" alapelvet, hogy az Azure-beli erőforrások közötti kommunikáció a Microsoft gerinchálózatán keresztül történjen, még akkor is, ha az erőforrások különböző régiókban találhatók.

Az internetes kimenő védelem és szűrés érdekében fontolja meg az Azure Firewall üzembe helyezését a virtuális központban.

Az NVA-tűzfalak által biztosított biztonság. Az ügyfelek NVA-kat is üzembe helyezhetnek egy virtuális WAN-központban, amely az SD-WAN-kapcsolatot és a következő generációs tűzfalfunkciókat is végrehajtja. Az ügyfelek csatlakoztathatják a helyszíni eszközöket a központ NVA-hoz, és ugyanazt a berendezést használják az észak-déli, a kelet-nyugati és az internethez kötött forgalom vizsgálatára is.

Ha partnerhálózati technológiákat és NVA-kat helyez üzembe, kövesse a partnerszállító útmutatását annak biztosításához, hogy ne legyenek ütköző konfigurációk az Azure-hálózatkezeléssel.

A nem Virtual WAN-alapú küllős hálózati topológiából való migrálást tartalmazó barnamezős forgatókönyvek esetében lásd : Migrálás az Azure Virtual WAN-ba.

Azure Virtual WAN- és Azure Firewall-erőforrások létrehozása a kapcsolati előfizetésen belül.

A Virtual WAN hub útválasztási szándékával és útválasztási szabályzatokkal támogatja a biztonságos központok közötti forgalmat.

Virtuális WAN virtuális központonként ne hozzon létre több mint 500 virtuális hálózati kapcsolatot.

- Ha Virtual WAN virtuális központonként több mint 500 virtuális hálózati kapcsolatra van szüksége, egy másik Virtual WAN virtuális központot is üzembe helyezhet. Helyezze üzembe ugyanabban a régióban, ugyanabban a virtuális WAN- és erőforráscsoportban.

Gondosan tervezze meg az üzembe helyezést, és győződjön meg arról, hogy a hálózati architektúra az Azure Virtual WAN korlátain belül van.

Az Azure Monitor for Virtual WAN (előzetes verzió) elemzéseinek használatával figyelheti a Virtual WAN végpontok közötti topológiáját, valamint az állapotot és a fő metrikákat.

Egyetlen Standard Azure DDoS-védelmi csomag üzembe helyezése a kapcsolati előfizetésben.

- Ezt a tervet minden kezdőzóna és platform virtuális hálózatának használnia kell.