Azure DDoS Protection-naplók megtekintése a Log Analytics-munkaterületen

A DDoS Protection diagnosztikai naplói lehetővé teszik a DDoS Protection-értesítések, a kockázatcsökkentési jelentések és a kockázatcsökkentési folyamat naplóinak megtekintését egy DDoS-támadás után. Ezeket a naplókat a Log Analytics-munkaterületen tekintheti meg.

Eben az oktatóanyagban az alábbiakkal fog megismerkedni:

- tekintse meg az Azure DDoS Protection diagnosztikai naplóit, beleértve az értesítéseket, a kockázatcsökkentési jelentéseket és a kockázatcsökkentési folyamat naplóit.

Előfeltételek

- Egy Azure-fiók, aktív előfizetéssel. Hozzon létre ingyenes fiókot.

- A DDoS Network Protectiont engedélyezni kell egy virtuális hálózaton, vagy a DDoS IP Protectiont nyilvános IP-címen kell engedélyezni.

- A DDoS Protection diagnosztikai naplóinak konfigurálása. További információ: Diagnosztikai naplók konfigurálása.

- Szimuláljon egy támadást az egyik szimulációs partnerünkkel. További információ: Tesztelés szimulációs partnerekkel.

Megtekintés a Log Analytics-munkaterületen

Jelentkezzen be az Azure Portalra.

A portál tetején található keresőmezőbe írja be a Log Analytics-munkaterületet. A keresési eredmények között válassza a Log Analytics-munkaterület lehetőséget.

A Log Analytics-munkaterületek panelen válassza ki a munkaterületet.

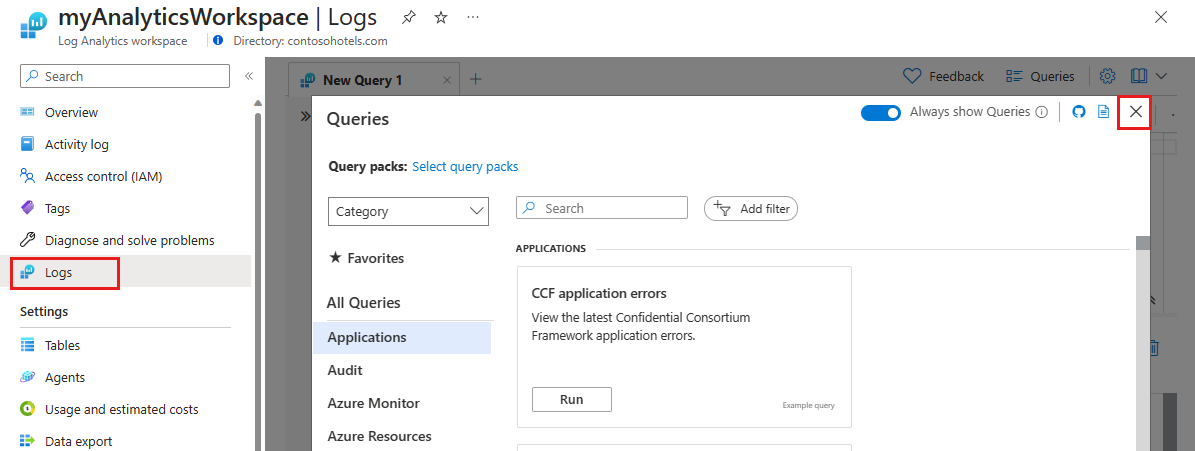

A bal oldali lapon válassza a Naplók lehetőséget. Itt megjelenik a lekérdezéskezelő. Lépjen ki a Lekérdezések panelről a Naplók lap használatához.

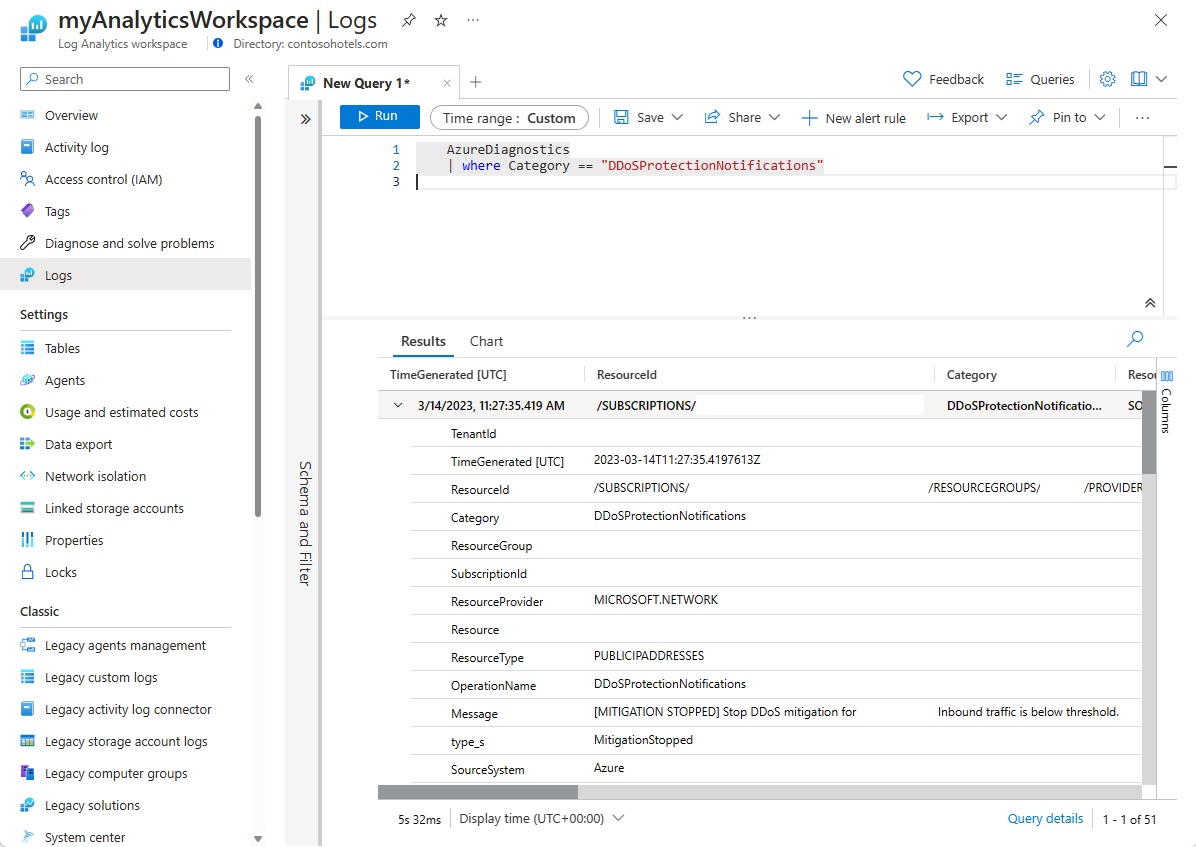

A Naplók lapon írja be a lekérdezést, majd nyomja le a Futtatás elemet az eredmények megtekintéséhez.

Példák naplólekérdezésekre

DDoS Protection-értesítések

Az értesítések értesítést küldenek, ha egy nyilvános IP-erőforrás támadás alatt áll, és amikor a támadás elhárítása véget ér.

AzureDiagnostics

| where Category == "DDoSProtectionNotifications"

Az alábbi táblázat a mezőneveket és a leírásokat sorolja fel:

| Mező neve | Description |

|---|---|

| TimeGenerated | Az értesítés létrehozásának dátuma és időpontja (UTC). |

| ResourceId | A nyilvános IP-cím erőforrás-azonosítója. |

| Kategória | Értesítések esetén ez lesz a következő DDoSProtectionNotifications: . |

| ResourceGroup | A nyilvános IP-címet és a virtuális hálózatot tartalmazó erőforráscsoport. |

| SubscriptionId | A DDoS védelmi csomag előfizetés-azonosítója. |

| Erőforrás | A nyilvános IP-cím neve. |

| ResourceType | Ez mindig a következő lesz PUBLICIPADDRESS: . |

| OperationName | Értesítések esetén ez lesz a következő DDoSProtectionNotifications: . |

| Üzenetet | A támadás részletei. |

| Típus | Az értesítés típusa. A lehetséges értékek közé tartoznak a következők: MitigationStarted.

MitigationStopped. |

| PublicIpAddress | Az Ön nyilvános IP-címe. |

DDoS-kockázatcsökkentési folyamatnaplók

A támadáscsökkentési folyamatnaplókkal közel valós időben áttekintheti az elvetett forgalmat, a továbbított forgalmat és más érdekes adatpontokat egy aktív DDoS-támadás során. Az adatok folyamatos adatfolyamát betöltheti a Microsoft Sentinelbe vagy a külső SIEM-rendszerekbe az eseményközponton keresztül a közel valós idejű monitorozáshoz, a lehetséges műveletek végrehajtásához és a védelmi műveletek szükségességének kezeléséhez.

AzureDiagnostics

| where Category == "DDoSMitigationFlowLogs"

Az alábbi táblázat a mezőneveket és a leírásokat sorolja fel:

| Mező neve | Description |

|---|---|

| TimeGenerated | A folyamatnapló létrehozásának dátuma és időpontja (UTC). |

| ResourceId | A nyilvános IP-cím erőforrás-azonosítója. |

| Kategória | A folyamatnaplók esetében ez lesz a következő DDoSMitigationFlowLogs: . |

| ResourceGroup | A nyilvános IP-címet és a virtuális hálózatot tartalmazó erőforráscsoport. |

| SubscriptionId | A DDoS védelmi csomag előfizetés-azonosítója. |

| Erőforrás | A nyilvános IP-cím neve. |

| ResourceType | Ez mindig a következő lesz PUBLICIPADDRESS: . |

| OperationName | A folyamatnaplók esetében ez lesz a következő DDoSMitigationFlowLogs: . |

| Üzenetet | A támadás részletei. |

| SourcePublicIpAddress | A nyilvános IP-cím felé forgalmat generáló ügyfél nyilvános IP-címe. |

| SourcePort | Portszám 0 és 65535 között. |

| DestPublicIpAddress | Az Ön nyilvános IP-címe. |

| DestPort | Portszám 0 és 65535 között. |

| Protokoll | A protokoll típusa. Lehetséges értékek: tcp, udp. other |

DDoS-kockázatcsökkentési jelentések

A támadáscsökkentési jelentések a Netflow protokoll adatait használják, amelyek összesítve részletes információkat nyújtanak az erőforrás elleni támadásról. Amikor egy nyilvános IP-erőforrás támadás alatt áll, a jelentés létrehozása a kockázatcsökkentés megkezdésekor azonnal elindul. 5 percenként létre fog hozni egy növekményes jelentést, és egy kockázatcsökkentés utáni jelentést a teljes kockázatcsökkentési időszakra vonatkozóan. Ennek az a célja, hogy ha a DDoS-támadás hosszabb ideig folytatódik, 5 percenként meg tudja tekinteni a kockázatcsökkentési jelentés legfrissebb pillanatképét, és egy teljes összefoglalást, miután a támadáscsökkentés véget ért.

AzureDiagnostics

| where Category == "DDoSMitigationReports"

Az alábbi táblázat a mezőneveket és a leírásokat sorolja fel:

| Mező neve | Description |

|---|---|

| TimeGenerated | Az értesítés létrehozásának dátuma és időpontja (UTC). |

| ResourceId | A nyilvános IP-cím erőforrás-azonosítója. |

| Kategória | A kockázatcsökkentési jelentések esetében a következő lesz DDoSMitigationReports: . |

| ResourceGroup | A nyilvános IP-címet és a virtuális hálózatot tartalmazó erőforráscsoport. |

| SubscriptionId | A DDoS védelmi csomag előfizetés-azonosítója. |

| Erőforrás | A nyilvános IP-cím neve. |

| ResourceType | Ez mindig a következő lesz PUBLICIPADDRESS: . |

| OperationName | A kockázatcsökkentési jelentések esetében a következő lesz DDoSMitigationReports: . |

| Jelentéstípus | A lehetséges értékek a és PostMitigationa.Incremental |

| MitigationPeriodStart | A kockázatcsökkentés megkezdésének dátuma és időpontja (UTC). |

| MitigationPeriodEnd | A kockázatcsökkentés befejezésének dátuma és időpontja (UTC). |

| IPAddress | Az Ön nyilvános IP-címe. |

| AttackVectors | A támadástípusok romlása. A kulcsok a következők: TCP SYN flood, TCP flood, UDP flood, UDP reflectionés Other packet flood. |

| TrafficOverview | A támadási forgalom romlása. A kulcsok a következők: Total packets, Total packets dropped, Total TCP packets, Total TCP packets dropped, Total UDP packets, Total UDP packets dropped, Total Other packets, és Total Other packets dropped. |

| Protokollok | A mellékelt protokollok lebontása. A kulcsok a következők: TCP, UDPés Other. |

| DropReasons | Az elvetett csomagok okainak elemzése. A kulcsok közé tartoznak a következők: Protocol violation invalid TCP.

syn Protocol violation invalid TCP, Protocol violation invalid UDP, UDP reflection, TCP rate limit exceeded, UDP rate limit exceeded, Destination limit exceeded, , Other packet flood Rate limit exceededés Packet was forwarded to service. A protokoll megsértése érvénytelen elvetési okok miatt hibásan formázott csomagokra hivatkozik. |

| TopSourceCountries | Az első 10 forrásország felosztása bejövő forgalomra. |

| TopSourceCountriesForDroppedPackets | A 10 legnagyobb forrásország elemzése a szabályozott támadási forgalomról. |

| TopSourceASNs | A bejövő forgalom 10 autonóm rendszerszámának (ASN-jeinek) elemzése. |

| SourceContinents | A forrás kontinens elemzése a bejövő forgalomhoz. |

| Típus | Az értesítés típusa. A lehetséges értékek közé tartoznak a következők: MitigationStarted.

MitigationStopped. |

Következő lépések

Ebben az oktatóanyagban megtanulta, hogyan tekintheti meg a DDoS Protection diagnosztikai naplóit egy Log Analytics-munkaterületen. Ha többet szeretne megtudni a DDoS-támadások esetén javasolt lépésekről, tekintse meg ezeket a következő lépéseket.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: