A Microsoft Defender for Storage áttekintése (klasszikus)

Megjegyzés:

Frissítsen az új Microsoft Defender for Storage-csomagra. Olyan új funkciókat tartalmaz, mint a kártevő-vizsgálat és a bizalmas adatfenyegetések észlelése. Ez a terv kiszámíthatóbb árképzési struktúrát is biztosít a lefedettség és a költségek jobb ellenőrzése érdekében. Ezenkívül az összes új Defender for Storage funkció csak az új csomagban jelenik meg. Az új tervre való migrálás egy egyszerű folyamat, itt olvashat arról , hogyan migrálhat a klasszikus tervből. Ha a Defender for Storage -t (klasszikus) használja tranzakciónkénti vagy tárfiókonkénti díjszabással, át kell költöznie az új Defender for Storage (klasszikus) csomagba, hogy hozzáférjen ezekhez a funkciókhoz és díjszabáshoz. Ismerje meg az új Defender for Storage-csomagba való migrálás előnyeit.

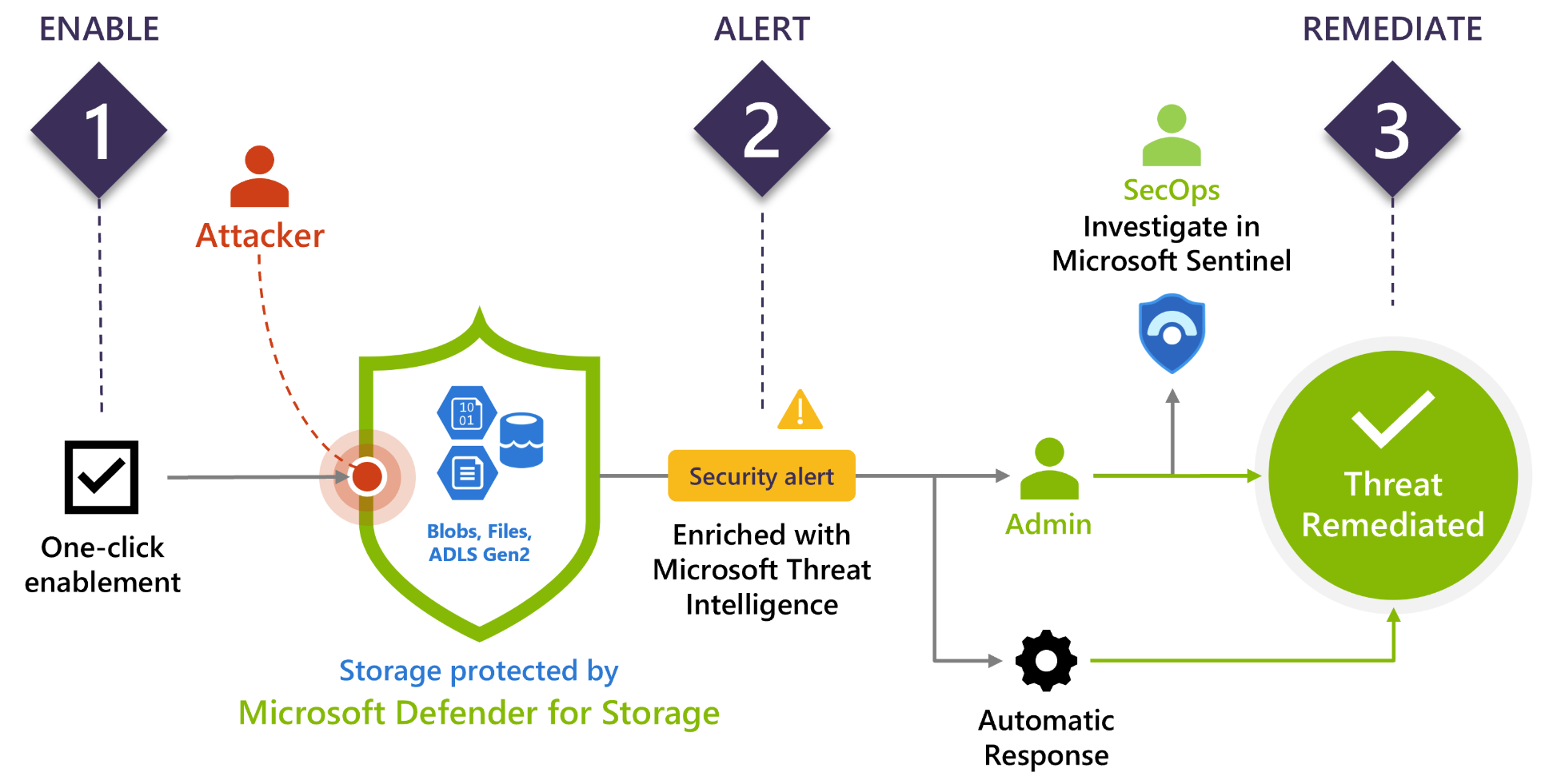

A Microsoft Defender for Storage (klasszikus) egy Azure-beli natív biztonságiintelligencia-réteg, amely észleli a tárfiókok elérésére vagy kihasználására tett szokatlan és potenciálisan káros kísérleteket. Speciális fenyegetésészlelési képességeket és Microsoft Threat Intelligence-adatokat használ a környezetfüggő biztonsági riasztások biztosításához. Ezek a riasztások az észlelt fenyegetések enyhítésére és a jövőbeli támadások megelőzésére szolgáló lépéseket is tartalmaznak.

A Microsoft Defender for Storage (klasszikus) előfizetési szinten (ajánlott) vagy erőforrásszinten engedélyezhető.

A Defender for Storage (klasszikus) folyamatosan elemzi az Azure Blob Storage, az Azure Files és az Azure Data Lake Storage szolgáltatás által létrehozott adatfolyamot. Potenciálisan rosszindulatú tevékenységek észlelésekor biztonsági riasztások jönnek létre. Ezek a riasztások Felhőhöz készült Microsoft Defender jelennek meg. A gyanús tevékenységek részletei, valamint a vonatkozó vizsgálati lépések, a szervizelési műveletek és a biztonsági javaslatok itt találhatók.

Az Azure Blob Storage elemzett adatai olyan művelettípusokat tartalmaznak, mint Get Bloba , Put Blob, Get Container ACL, List Blobsés Get Blob Properties. Az elemezt Azure Files-művelettípusok például a Get Filekövetkezők: , Create File, List Files, Get File Propertiesés Put Range.

A Defender for Storage (klasszikus) nem fér hozzá a Storage-fiók adataihoz, és nincs hatással a teljesítményére.

Erről a videóról a Mező videósorozat Felhőhöz készült Defender olvashat bővebben:

A Defender for Storage (klasszikus) szolgáltatással kapcsolatos további információkért tekintse meg a gyakori kérdéseket.

Elérhetőség

| Szempont | Részletek |

|---|---|

| Kiadási állapot: | Általános rendelkezésre állás (GA) |

| Díjszabás: | A Microsoft Defender for Storage (klasszikus) számlázása a díjszabási oldalon látható módon történik |

| Védett tárolótípusok: | Blob Storage (Standard/Premium StorageV2, Blokkblobok) Azure Files (REST API-n és SMB-n keresztül) Azure Data Lake Storage Gen2 (Standard/Premium fiókok hierarchikus névterekkel engedélyezve) |

| Felhők: |

Mik a Microsoft Defender for Storage (klasszikus) előnyei?

A Defender for Storage (klasszikus) a következő lehetőségeket biztosítja:

Azure-natív biztonság – Az 1 kattintásos engedélyezéssel a Defender for Storage (klasszikus) védi az Azure Blobban, az Azure Filesban és a Data Lakesben tárolt adatokat. Azure-natív szolgáltatásként a Defender for Storage (klasszikus) központi biztonságot nyújt az Azure által kezelt összes adategységhez, és integrálva van más Azure biztonsági szolgáltatásokkal, például a Microsoft Sentinellel.

Gazdag észlelési csomag – A Microsoft Threat Intelligence segítségével a Defender for Storage (klasszikus) észlelései lefedik a legfontosabb tárolási fenyegetéseket, például a hitelesítés nélküli hozzáférést, a feltört hitelesítő adatokat, a szociális mérnöki támadásokat, az adatkiszivárgást, a jogosultsági visszaélést és a rosszindulatú tartalmakat.

Nagy léptékű válasz – Felhőhöz készült Defender automatizálási eszközei megkönnyítik az azonosított fenyegetések megelőzését és elhárítását. További információ az Felhőhöz készült Defender eseményindítókra adott válaszok automatizálása című témakörben.

Biztonsági fenyegetések a felhőalapú tárolási szolgáltatásokban

A Microsoft biztonsági kutatói elemezték a tárolási szolgáltatások támadási felületét. A tárfiókok lehetnek adatsérülések, bizalmas tartalmak expozíciója, rosszindulatú tartalomterjesztés, adatkiszivárgás, jogosulatlan hozzáférés stb.

A lehetséges biztonsági kockázatokat a felhőalapú tárolási szolgáltatások fenyegetési mátrixa ismerteti, és a MITRE ATT&CK® keretrendszeren alapul, amely tudásbázis a kibertámadásokban alkalmazott taktikákhoz és technikákhoz.

Milyen típusú riasztásokat biztosít a Microsoft Defender for Storage (klasszikus) ?

A biztonsági riasztások a következő helyzetekben aktiválódnak (általában az esemény után 1–2 órával):

| A fenyegetés típusa | Leírás |

|---|---|

| Szokatlan hozzáférés egy fiókhoz | Például egy TOR-kilépési csomópontról való hozzáférés, gyanús IP-címek, szokatlan alkalmazások, szokatlan helyek és névtelen hozzáférés hitelesítés nélkül. |

| Szokatlan viselkedés egy fiókban | A tanult alapkonfigurációtól eltérő viselkedés. Például egy fiók hozzáférési engedélyeinek módosítása, szokatlan hozzáférés-ellenőrzés, szokatlan adatfeltárás, blobok/fájlok szokatlan törlése vagy szokatlan adatkinyerés. |

| Hash reputation based Malware detection | Ismert kártevők észlelése teljes blob-/fájlkivonat alapján. Ez segíthet észlelni a fiókba feltöltött zsarolóprogramokat, vírusokat, kémprogramokat és egyéb kártevőket, megakadályozhatja, hogy belépjen a szervezetbe, és továbbterjedjen több felhasználóra és erőforrásra. Lásd még a kivonatok jó hírnevének elemzésére vonatkozó korlátozásokat. |

| Szokatlan fájlfeltöltések | Szokatlan felhőszolgáltatás-csomagok és végrehajtható fájlok, amelyeket feltöltöttek egy fiókba. |

| Nyilvános láthatóság | Lehetséges betörési kísérletek tárolók beolvasásával és potenciálisan bizalmas adatok nyilvánosan hozzáférhető tárolókból való lekérésével. |

| Adathalászati kampányok | Ha az Azure Storage-on tárolt tartalmakat a Microsoft 365-felhasználókat érintő adathalász támadás részeként azonosítják. |

Tipp.

A Defender for Storage (klasszikus) riasztásainak átfogó listáját a riasztások referenciaoldalán találja. Alapvető fontosságú az előfeltételek áttekintése, mivel bizonyos biztonsági riasztások csak az új Defender for Storage-csomagban érhetők el. A referenciaoldalon található információk hasznosak a számítási feladatok tulajdonosai számára, akik meg szeretnék érteni az észlelhető fenyegetéseket, és lehetővé teszik a Security Operations Center (SOC) csapatai számára, hogy a vizsgálatok elvégzése előtt megismerkedjenek az észlelésekkel. További információ a Felhőhöz készült Defender biztonsági riasztásokról, valamint a riasztások kezeléséről a Felhőhöz készült Microsoft Defender biztonsági riasztásainak kezelése és megválaszolása című témakörben.

A riasztások tartalmazzák az őket kiváltó incidens részleteit, valamint a fenyegetések kivizsgálására és elhárítására vonatkozó javaslatokat. A riasztások exportálhatók a Microsoft Sentinelbe vagy bármely más külső SIEM-be vagy bármely más külső eszközbe. További információ a Stream-riasztásokról egy SIEM-, SOAR- vagy informatikai klasszikus üzemi modellmegoldásról.

A kivonatok jó hírnevének elemzésének korlátozásai

Tipp.

Ha közel valós időben szeretné beolvasni a feltöltött blobokat, javasoljuk, hogy frissítsen az új Defender for Storage-csomagra. További információ a kártevő-vizsgálatról.

A kivonatok hírneve nem mély fájlvizsgálat – A Microsoft Defender for Storage (klasszikus) a Microsoft Threat Intelligence által támogatott kivonat-hírnévelemzéssel állapítja meg, hogy egy feltöltött fájl gyanús-e. A fenyegetésvédelmi eszközök nem ellenőrzik a feltöltött fájlokat; ehelyett a Blobs Storage és a Files szolgáltatásból létrehozott adatokat elemzik. A Defender for Storage (klasszikus), majd összehasonlítja az újonnan feltöltött fájlok kivonatait ismert vírusok, trójaiak, kémprogramok és zsarolóprogramok kivonataival.

A kivonatok jó hírnevének elemzése nem támogatott minden fájlprotokoll és művelettípus esetében – Az adatnaplók némelyike, de nem minden tartalmazza a kapcsolódó blob vagy fájl kivonatértékét. Bizonyos esetekben az adatok nem tartalmaznak kivonatértéket. Ennek eredményeképpen egyes műveletek nem figyelhetők az ismert kártevőfeltöltések esetében. Ilyen nem támogatott használati esetek közé tartoznak például az SMB-fájlmegosztások, illetve amikor blob jön létre a Put Block és a Put blocklist használatával.

További lépések

Ebben a cikkben megismerkedett a Microsoft Defender for Storage szolgáltatással (klasszikus).