Adatok gyűjtése a számítási feladatokból a Log Analytics-ügynökkel

A Log Analytics-ügynök és a munkaterületek konfigurálása

Amikor a Log Analytics-ügynök be van kapcsolva, Felhőhöz készült Defender üzembe helyezi az ügynököt az összes támogatott Azure-beli virtuális gépen és a létrehozott új gépeken. A támogatott platformok listáját a támogatott platformok Felhőhöz készült Microsoft Defender című témakörben találja.

A Log Analytics-ügynökkel való integráció konfigurálása:

A Felhőhöz készült Defender menüjében nyissa meg a Környezeti beállításokat.

Válassza ki az adott előfizetést.

A Defender-csomagok Figyelési lefedettség oszlopában válassza a Beállítások lehetőséget.

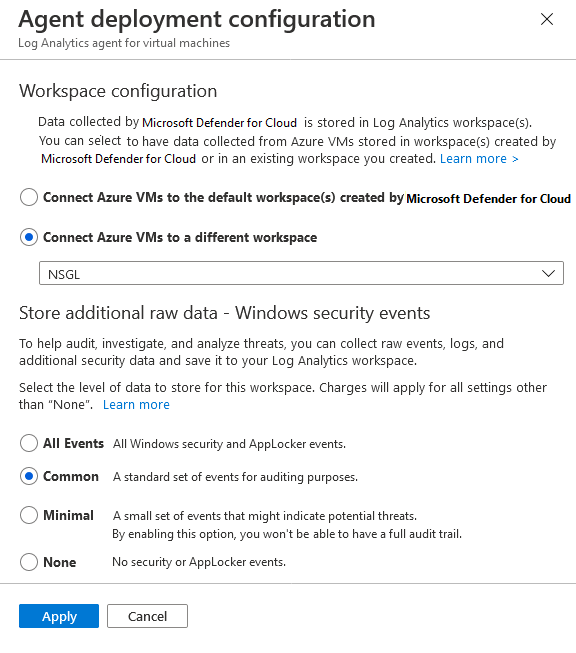

A konfigurációs beállítások panelen adja meg a használni kívánt munkaterületet.

Azure-beli virtuális gépek csatlakoztatása a Felhőhöz készült Defender által létrehozott alapértelmezett munkaterületekhez – Felhőhöz készült Defender létrehoz egy új erőforráscsoportot és egy alapértelmezett munkaterületet ugyanabban a földrajzi helyen, és csatlakoztatja az ügynököt a munkaterülethez. Ha egy előfizetés több földrajzi helyről származó virtuális gépeket tartalmaz, Felhőhöz készült Defender több munkaterületet hoz létre, hogy megfeleljen az adatvédelmi követelményeknek.

A munkaterület és az erőforráscsoport elnevezési konvenciója a következő:

- Munkaterület: AlapértelmezettMunkaterület-[előfizetés-azonosító]-[geo]

- Erőforráscsoport: DefaultResourceGroup-[geo]

A Felhőhöz készült Defender megoldás automatikusan engedélyezve van a munkaterületen az előfizetéshez beállított tarifacsomag szerint.

Tipp.

Az alapértelmezett munkaterületekkel kapcsolatos kérdésekért lásd:

Azure-beli virtuális gépek csatlakoztatása egy másik munkaterülethez – A legördülő listából válassza ki a munkaterületet az összegyűjtött adatok tárolásához. A legördülő lista az összes előfizetés összes munkaterületét tartalmazza. Ezzel a beállítással adatokat gyűjthet a különböző előfizetésekben futó virtuális gépekről, és azokat a kiválasztott munkaterületen tárolhatja.

Ha már rendelkezik Már meglévő Log Analytics-munkaterületével, érdemes lehet ugyanazt a munkaterületet használnia (olvasási és írási engedélyeket igényel a munkaterületen). Ez a lehetőség akkor hasznos, ha egy központi munkaterületet használ a szervezetében, és biztonsági adatgyűjtéshez szeretné használni. További információ: Naplóadatokhoz és munkaterületekhez való hozzáférés kezelése az Azure Monitorban.

Ha a kiválasztott munkaterületen már engedélyezve van a "Security" vagy a "SecurityCenterFree" megoldás, a díjszabás automatikusan be lesz állítva. Ha nem, telepítsen egy Felhőhöz készült Defender megoldást a munkaterületre:

- A Felhőhöz készült Defender menüjében nyissa meg a Környezeti beállításokat.

- Válassza ki azt a munkaterületet, amelyhez az ügynököket csatlakoztatni fogja.

- Állítsa be a biztonsági helyzetkezelést, vagy válassza az Összes engedélyezése lehetőséget az összes Microsoft Defender-csomag bekapcsolásához.

A Windows biztonsági események konfigurációjában válassza ki a tárolandó nyers eseményadatok mennyiségét:

- Nincs – A biztonsági eseménytároló letiltása. (Alapértelmezett)

- Minimális – Egy kis eseménykészlet, amikor minimalizálni szeretné az eseménykötetet.

- Gyakori – Olyan események készlete, amelyek kielégítik a legtöbb ügyfelet, és teljes auditnaplót biztosítanak.

- Minden esemény – Azoknak az ügyfeleknek, akik meg szeretnék győződni arról, hogy minden eseményt tárolnak.

Tipp.

Ha ezeket a beállításokat a munkaterület szintjén szeretné beállítani, tekintse meg a biztonsági esemény beállításának beállítását a munkaterület szintjén.

Ezekről a lehetőségekről további információt a Log Analytics-ügynök Windows biztonsági eseménybeállításai című témakörben talál.

Válassza az Alkalmaz lehetőséget a konfigurációs panelen.

A Windows biztonsági eseményeinek beállításai a Log Analytics-ügynökhöz

Amikor kiválaszt egy adatgyűjtési szintet a Felhőhöz készült Microsoft Defender, a rendszer a kiválasztott réteg biztonsági eseményeit a Log Analytics-munkaterületen tárolja, így megvizsgálhatja, keresheti és naplózhatja a munkaterületen lévő eseményeket. A Log Analytics-ügynök emellett összegyűjti és elemzi a Felhőhöz készült Defender fenyegetésvédelméhez szükséges biztonsági eseményeket.

Követelmények

A Windows biztonsági eseményadatok tárolásához a Felhőhöz készült Defender fokozott biztonsági védelme szükséges. További információ a továbbfejlesztett védelmi tervekről.

Előfordulhat, hogy az adatok Log Analyticsben való tárolásáért díjat számítunk fel. További tájékoztatás a díjszabási oldalon olvasható.

Információk a Microsoft Sentinel felhasználói számára

Az egyetlen munkaterület környezetében lévő biztonsági események gyűjtése konfigurálható Felhőhöz készült Microsoft Defender vagy a Microsoft Sentinelből, de mindkettőből nem. Ha olyan munkaterülethez szeretné hozzáadni a Microsoft Sentinelt, amely már megkapja a riasztásokat Felhőhöz készült Microsoft Defender, és biztonsági eseményeket szeretne gyűjteni, a következőket teheti:

- Hagyja meg a biztonsági események gyűjteményét Felhőhöz készült Microsoft Defender. Ezeket az eseményeket a Microsoft Sentinelben és a Felhőhöz készült Defender is lekérdezheti és elemezheti. Ha figyelni szeretné az összekötő kapcsolati állapotát, vagy módosítani szeretné annak konfigurációját a Microsoft Sentinelben, fontolja meg a második lehetőséget.

- Tiltsa le a biztonsági események gyűjteményét Felhőhöz készült Microsoft Defender, majd adja hozzá a Biztonsági események összekötőt a Microsoft Sentinelben. A Microsoft Sentinelben és a Felhőhöz készült Defender is lekérdezheti és elemezheti az eseményeket, de monitorozhatja az összekötő kapcsolati állapotát, vagy módosíthatja annak konfigurációját a Microsoft Sentinelben és csak a Microsoft Sentinelben. Ha le szeretné tiltani a biztonsági események gyűjteményét Felhőhöz készült Defender, állítsa a Windows biztonsági eseményeket None értékre a Log Analytics-ügynök konfigurációjában.

Milyen eseménytípusokat tárol a rendszer a "Common" és a "Minimal" kifejezéshez?

A közös és minimális eseménykészleteket úgy tervezték, hogy az egyes események szűretlen gyakoriságára és használatára vonatkozó ügyfél- és iparági szabványokon alapuló tipikus forgatókönyveket kezeljenek.

- Minimális – Ez a készlet csak azokat az eseményeket hivatott lefedni, amelyek sikeres behatolást jelezhetnek, és az alacsony kötettel rendelkező fontos eseményeket. A készlet adatmennyiségének nagy része a sikeres felhasználói bejelentkezés (4624-ös eseményazonosító), a sikertelen felhasználói bejelentkezési események (4625-ös eseményazonosító) és a folyamatlétrehozás eseményei (4688-os eseményazonosító). A kijelentkezési események csak a naplózás szempontjából fontosak, és viszonylag nagy mennyiségűek, ezért nem szerepelnek ebben az eseménykészletben.

- Gyakori – Ez a készlet teljes felhasználói naplózási útvonalat biztosít, beleértve az alacsony kötetű eseményeket is. Ez a készlet például a felhasználói bejelentkezési eseményeket (4624-s eseményazonosító) és a felhasználói emblémázási eseményeket (4634-s eseményazonosító) tartalmazza. A naplózási műveleteket, például a biztonsági csoport módosításait, a fő tartományvezérlő Kerberos-műveleteit és az iparági szervezetek által javasolt egyéb eseményeket is belefoglaljuk.

Íme az egyes csoportok biztonsági és alkalmazástároló eseményazonosítóinak teljes lebontása:

| Adatréteg | Összegyűjtött eseményjelzők |

|---|---|

| Minimális | 1102,4624,4625,4657,4663,4688,4700,4702,4719,4720,4722,4723,4724,4727,4728,4732,4735,4737,4739,4740,4754,4755, |

| 4756,4767,4799,4825,4946,4948,4956,5024,5033,8001,8002,8003,8004,8005,8006,8007,8222 | |

| Közös | 1,299,300,324,340,403,404,410,411,412,413,431,500,501,1100,1102,1107,1108,4608,4610,4611,4614,4622, |

| 4624,4625,4634,4647,4648,4649,4657,4661,4662,4663,4665,4666,4667,4688,4670,4672,4673,4674,4675,4689,4697, | |

| 4700,4702,4704,4705,4716,4717,4718,4719,4720,4722,4723,4724,4725,4726,4727,4728,4729,4733,4732,4735,4737, | |

| 4738,4739,4740,4742,4744,4745,4746,4750,4751,4752,4754,4755,4756,4757,4760,4761,4762,4764,4767,4768,4771, | |

| 4774,4778,4779,4781,4793,4797,4798,4799,4800,4801,4802,4803,4825,4826,4870,4886,4887,4888,4893,4898,4902, | |

| 4904,4905,4907,4931,4932,4933,4946,4948,4956,4985,5024,5033,5059,5136,5137,5140,5145,5632,6144,6145,6272, | |

| 6273,6278,6416,6423,6424,8001,8002,8003,8004,8005,8006,8007,8222,26401,30004 |

Feljegyzés

- Csoportházirend-objektum (GPO) használata esetén javasoljuk, hogy engedélyezze a 4688-at és a CommandLine mezőt a 4688-at tartalmazó eseményen belül. A Folyamatlétrehozás esemény 4688-ról további információt Felhőhöz készült Defender gyakori kérdéseiben talál. További információ ezekről az auditszabályzatokról: Audit Policy Recommendations.

- A Windows szűrőplatform 5156-os eseményazonosítójának gyűjtéséhez engedélyeznie kell a naplózási szűrőplatform-kapcsolatot (Auditpol /set /subcategory:"Filtering Platform Connection" /Success:Enable)

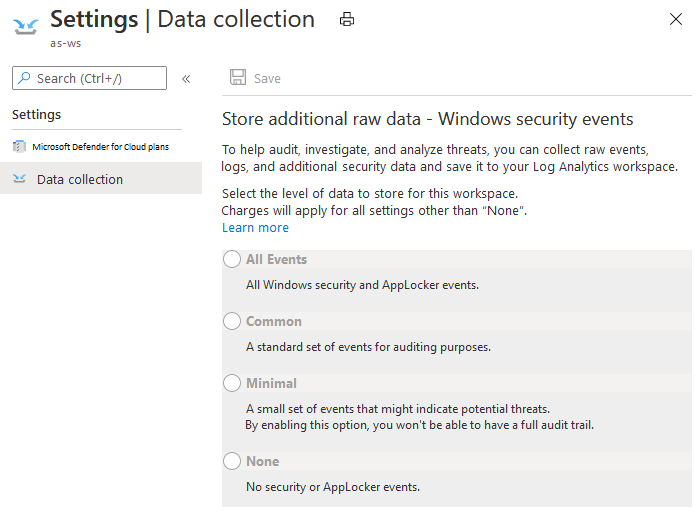

A biztonsági esemény beállításának beállítása a munkaterület szintjén

A munkaterület szintjén tárolandó biztonsági eseményadatok szintjét meghatározhatja.

Az Azure Portal Felhőhöz készült Defender menüjében válassza a Környezeti beállítások lehetőséget.

Válassza ki a megfelelő munkaterületet. A munkaterületek egyetlen adatgyűjtési eseménye az ezen a lapon ismertetett Windows biztonsági események.

Válassza ki a tárolandó nyers eseményadatok mennyiségét, és válassza a Mentés lehetőséget.

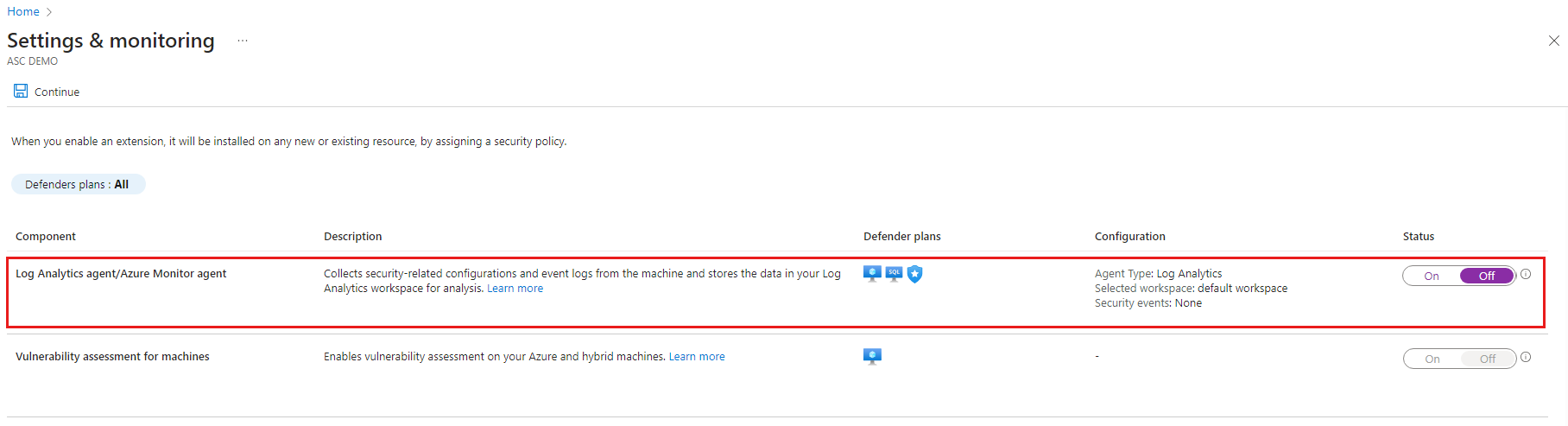

Manuális ügynökkiépítés

A Log Analytics-ügynök manuális telepítése:

Az Azure Portalon lépjen a Felhőhöz készült Defender Környezeti beállítások lapjára.

Válassza ki a megfelelő előfizetést, majd válassza a Beállítások > figyelés lehetőséget.

Kapcsolja ki a Log Analytics-ügynököt/az Azure Monitor-ügynököt.

Szükség esetén létrehozhat egy munkaterületet.

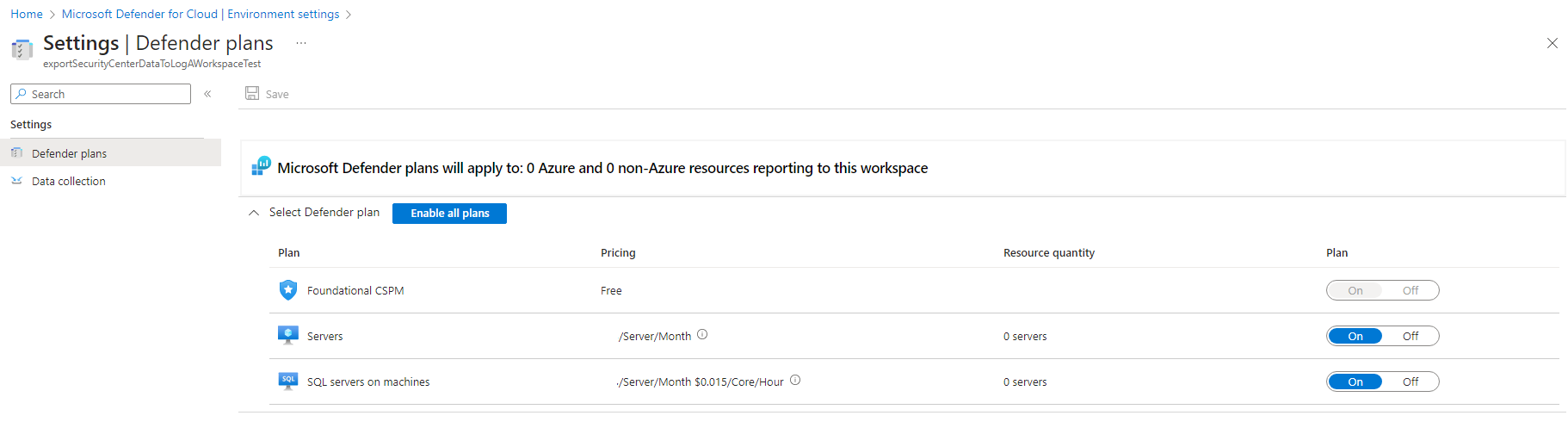

Engedélyezze a Felhőhöz készült Microsoft Defender azon a munkaterületen, amelyre a Log Analytics-ügynököt telepíti:

A Felhőhöz készült Defender menüjében nyissa meg a Környezeti beállításokat.

Állítsa be azt a munkaterületet, amelyre az ügynököt telepíti. Győződjön meg arról, hogy a munkaterület ugyanabban az előfizetésben található, amelyet a Felhőhöz készült Defender használ, és hogy rendelkezik olvasási/írási engedélyekkel a munkaterülethez.

Válassza ki a "Kiszolgálók" vagy az "SQL-kiszolgálók a gépeken" lehetőséget (az alapszintű CSPM az ingyenes alapértelmezett), majd válassza a Mentés lehetőséget.

Feljegyzés

Ha a munkaterületen már engedélyezve van egy Security vagy SecurityCenterFree megoldás, a díjszabás automatikusan be lesz állítva.

Ha új virtuális gépeken szeretne ügynököket üzembe helyezni Resource Manager-sablonnal, telepítse a Log Analytics-ügynököt:

Az ügynökök meglévő virtuális gépeken való üzembe helyezéséhez kövesse az Azure-beli virtuális gépek adatainak gyűjtése című szakasz utasításait (az esemény- és teljesítményadatok gyűjtése nem kötelező).

Ha a PowerShell használatával szeretné üzembe helyezni az ügynököket, használja a virtuális gépek dokumentációjának utasításait:

Tipp.

Az előkészítésről további információt az Felhőhöz készült Microsoft Defender PowerShell-lel történő előkészítésének automatizálása című témakörben talál.

A monitorozási összetevők kikapcsolása:

- Lépjen a Defender-csomagokra, és kapcsolja ki a bővítményt használó csomagot, és válassza a Mentés lehetőséget.

- A figyelési beállításokkal rendelkező Defender-csomagok esetében lépjen a Defender-csomag beállításaira, kapcsolja ki a bővítményt, és válassza a Mentés lehetőséget.

Feljegyzés

- A bővítmények letiltása nem távolítja el a bővítményeket a tényleges számítási feladatokból.

- Az OMS-bővítmény eltávolításáról további információt Hogyan Felhőhöz készült Defender által telepített OMS-bővítmények eltávolításával kapcsolatban talál.