Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Az Azure Developer CLI (azd) leegyszerűsíti a CI/CD beállítását a azd pipeline config paranccsal. Ez a parancs a sablonokban azd található folyamatdefiníciós fájlokat használja az azure-beli alkalmazáserőforrások kiépítési és üzembehelyezési folyamatainak automatizálásához. A sablonok és folyamatok azd integrálásával zökkenőmentes CI-/CD-élményt biztosít, így a fejlesztésre összpontosíthat, miközben konzisztens, megbízható üzembe helyezést biztosít.

Folyamatfunkciók

A parancs azd pipeline config futtatásakor azd végrehajtja a következő lépéseket egy CI/CD-folyamat beállításához:

- Hitelesítés az Azure-ral: Megerősíti, hogy bejelentkezett, és rendelkezik a szükséges engedélyekkel.

- Válassza ki a CI/CD platformot: Kéri, hogy válasszon a GitHub Actions vagy az Azure Pipelines között.

- Adattár konfigurálása: Útmutatók tárházhoz való csatlakozáshoz vagy tárház létrehozásához.

- Szolgáltatási főfelhasználó beállítása: Automatikusan létrehoz és konfigurál egy szolgáltatási főfelhasználót a biztonságos üzembe helyezéshez.

-

Hitelesítés konfigurálása:

- GitHub esetén: Az OpenID Connect (OIDC) vagy az ügyfél hitelesítő adatainak beállítása.

- Azure Pipelines esetén: Beállítja az ügyfél hitelesítő adatait, és személyes hozzáférési jogkivonatot (PAT) kér.

-

Folyamatfájlok kiépítése: Másolja a megfelelő folyamatdefiníciós fájlokat (

azure-dev.yml) a sablonból az adattárba. - Folyamatváltozók és titkos kódok beállítása: Konfigurálja a szükséges változókat és titkos kulcsokat az üzembe helyezéshez.

- Módosítások véglegesítése és leküldése: Véglegesíti és leküldi a folyamatkonfigurációt az adattárba.

- Folyamatfuttatások indítása: Azure-erőforrásokat hoz létre vagy frissít, és telepíti az alkalmazást.

Platformspecifikus részletek

A azd pipeline config parancs támogatja a GitHub Actionst és az Azure Pipelinest is, amelyek mindegyike egyedi szempontokat tartalmaz:

GitHub Actions:

- A GitHubon üzemeltetett adattárakkal működik.

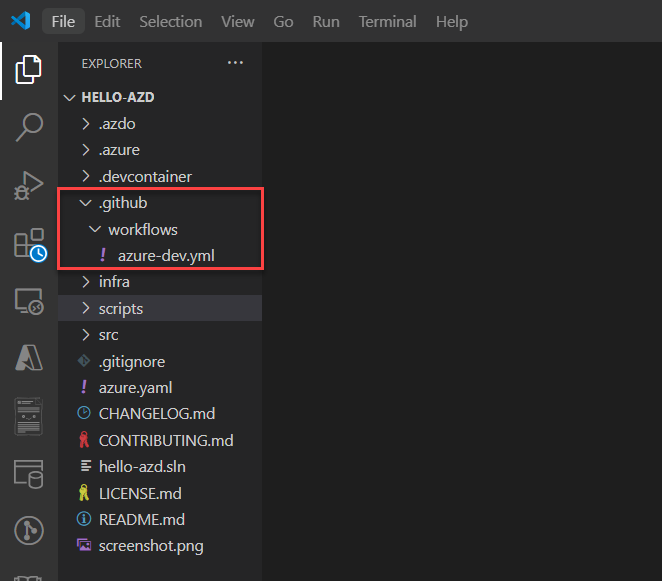

- A

.github/workflowskönyvtárat használja aazure-dev.ymlkonfigurációs fájlhoz. - Alapértelmezés szerint támogatja az OpenID Connect (OIDC) protokollt a biztonságos hitelesítéshez.

- Használhatja az ügyfél hitelesítő adatait alternatív hitelesítési módszerként.

Azure Pipelines:

- Az Azure Pipelinesban üzemeltetett adattárakkal működik.

- Az

.azuredevops/pipelinesvagy.azdo/pipelineskönyvtárat használja aazure-dev.ymlkonfigurációs fájlhoz. - Ügyfél hitelesítő adatait használja a hitelesítéshez (az OIDC jelenleg nem támogatott).

- Egy személyes hozzáférési jogkivonatot (PAT) igényel, amely meghatározott hatókörökkel rendelkezik.

- A védett fő ágakat a pull request munkafolyamatokon keresztül támogatja.

Sablonintegráció

Az Azure Developer CLI-sablonok tartalmazhatnak a paranccsal kompatibilis azure-dev.yml előre konfigurált CI-/CD-folyamatdefiníciós fájlokat (azd pipeline config). Sablon klónozása után azonnal futtathatja azd pipeline config a CI/CD-folyamat beállítását anélkül, hogy a konfigurációs fájlokat az alapoktól létrehozná.

A sablonok olyan testreszabott folyamatkonfigurációkat is tartalmazhatnak, amelyek több változót, titkos kódot és környezetspecifikus beállítást tartalmaznak a azure.yaml fájlon keresztül, így a folyamat egyszerűen alkalmazkodhat a különböző projektkövetelményekhez.

Minta munkafolyamat

Egy tipikus munkafolyamat a azd pipeline config használatához a következőket tartalmazza:

- Klónozza a kívánt

azdsablontárházat a helyi gépre. - Futtassa a

azd pipeline configparancsot, és kövesse az utasításokat a folyamat beállításához. Az első futtatási rendelkezésekhez Azure-erőforrásokra volt szükség, és elindít egy munkafolyamatot az alkalmazás üzembe helyezéséhez. - A folyamat létrehozása után véglegesítse és küldje le az adattár módosításait az üzembehelyezési folyamat aktiválásához és az alkalmazás frissítéséhez.

- A ci/CD platformon a folyamatok végrehajtásának monitorozása a sikeres üzembe helyezés vagy a problémák elhárítása érdekében.

Ismerje meg az egyes platformok részletes munkafolyamatait:

- CI/CD-folyamat létrehozása a GitHub Actions használatával

- CI/CD-folyamat létrehozása az Azure Pipelines használatával

Megtudhatja, hogyan hozhat létre saját folyamatdefiníciós fájlokat, vagy ismerkedhet meg a speciális konfigurációkkal: