Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

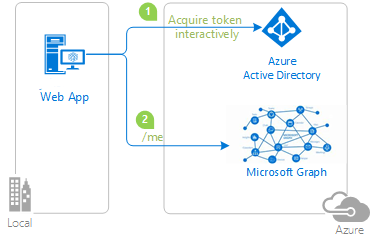

Ez a cikk egy Java Spring Boot-webalkalmazást mutat be, amely bejelentkezik a felhasználókba, és hozzáférési jogkivonatot szerez be a Microsoft Graph meghívásához. A Microsoft Entra ID Spring Boot Starter ügyfélkódtárát használja a Java-hoz hitelesítéshez, engedélyezéshez és jogkivonat-beszerzéshez. A Microsoft Graph SDK for Java használatával szerez be adatokat a Graphból.

Az alábbi ábrán az alkalmazás topológiája látható:

Az alkalmazás topológiáját bemutató diagram.

Az alkalmazás topológiáját bemutató diagram.

Az alkalmazás a Java-hoz készült Microsoft Entra ID Spring Boot Starter ügyfélkódtár használatával szerez be egy hozzáférési jogkivonatot a Microsoft Graphhoz a Microsoft Entra ID-ból. A hozzáférési jogkivonat igazolja, hogy a felhasználó jogosult a Hatókörben meghatározott Microsoft Graph API-végpont elérésére.

Előfeltételek

- JDK 15-ös verzió. Ez a minta java 15-ös rendszeren lett kifejlesztve, de más verziókkal kompatibilis lehet.

- Maven 3

- Java Extension Pack for Visual Studio Code a minta Visual Studio Code-ban való futtatásához ajánlott.

- Egy Microsoft Entra ID-bérlő. További információ: Microsoft Entra ID-bérlő lekérése.

- Egy felhasználói fiók a Microsoft Entra ID-bérlőben. Ez a minta nem működik személyes Microsoft-fiókkal. Ezért ha személyes fiókkal jelentkezett be az Azure Portalra , és nem rendelkezik felhasználói fiókkal a címtárban, most létre kell hoznia egyet.

- Visual Studio Code

- Azure Tools for Visual Studio Code

Ajánlások

- Némi jártasság a Spring Frameworkben.

- A Linux/OSX terminál ismerete.

- jwt.ms a jogkivonatok vizsgálatához.

- A Fiddler a hálózati tevékenység figyeléséhez és a hibaelhárításhoz.

- Kövesse a Microsoft Entra blogot , hogy up-tonaprakész maradjon a legújabb fejleményekkel.

A minta beállítása

Az alábbi szakaszok bemutatják, hogyan állíthatja be a mintaalkalmazást.

A mintaadattár klónozása vagy letöltése

A minta klónozásához nyisson meg egy Bash-ablakot, és használja a következő parancsot:

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 4-spring-web-app/2-Authorization-I/call-graph

Másik lehetőségként keresse meg az ms-identity-msal-java-samples adattárat, majd töltse le .zip fájlként, és bontsa ki a merevlemezre.

Fontos

A Windows fájlelérési útvonalának korlátozásainak elkerülése érdekében klónozza vagy bontsa ki az adattárat a merevlemez gyökerének közelében található könyvtárba.

Mintaalkalmazások regisztrálása a Microsoft Entra ID-bérlővel

Ebben a mintában egy projekt szerepel. Az alábbi szakaszok bemutatják, hogyan regisztrálhatja az alkalmazást az Azure Portalon.

Válassza ki azt a Microsoft Entra ID-bérlőt, ahol létre szeretné hozni az alkalmazásokat

A bérlő kiválasztásához kövesse az alábbi lépéseket:

Jelentkezzen be az Azure Portalra.

Ha a fiókja több Microsoft Entra ID-bérlőben is megtalálható, válassza ki a profilját az Azure Portal sarkában, majd válassza a Címtár váltása lehetőséget a munkamenet kívánt Microsoft Entra ID-bérlőre való módosításához.

Az alkalmazás regisztrálása (java-spring-webapp-call-graph)

Az alkalmazás regisztrálásához kövesse az alábbi lépéseket:

Lépjen az Azure Portalra , és válassza a Microsoft Entra-azonosítót.

Válassza az Alkalmazásregisztrációk lehetőséget a navigációs panelen, majd válassza az Új regisztráció lehetőséget.

A megjelenő Alkalmazás regisztrálása lapon adja meg a következő alkalmazásregisztrációs adatokat:

- A Név szakaszban adjon meg egy értelmes alkalmazásnevet, amely megjeleníthető az alkalmazás felhasználói számára – például

java-spring-webapp-call-graph. - A Támogatott fióktípusok csoportban válassza a Csak ebben a szervezeti címtárban lévő Fiókok lehetőséget.

- Az Átirányítási URI (nem kötelező) szakaszban válassza a Web lehetőséget a kombinált listában, és adja meg a következő átirányítási URI-t:

http://localhost:8080/login/oauth2/code/.

- A Név szakaszban adjon meg egy értelmes alkalmazásnevet, amely megjeleníthető az alkalmazás felhasználói számára – például

Válassza a Regisztráció elemet az alkalmazás létrehozásához.

Az alkalmazás regisztrációs oldalán keresse meg és másolja ki az alkalmazás (ügyfél) azonosítójának értékét, amelyet később használni szeretne. Ezt az értéket az alkalmazás konfigurációs fájljában vagy fájljaiban használja.

Az alkalmazás regisztrációs oldalán válassza a Tanúsítványok > titkos kulcsok lehetőséget a navigációs panelen a titkos kulcsok létrehozására és tanúsítványok feltöltésére szolgáló lap megnyitásához.

Az Ügyfél titkos kulcsok szakaszban válassza az Új ügyfélkód lehetőséget.

Írja be a leírást – például az alkalmazás titkos kódját.

Válasszon egyet a rendelkezésre álló időtartamok közül: 1 év, 2 év alatt vagy Soha nem jár le.

Válassza a Hozzáadás lehetőséget. Megjelenik a létrehozott érték.

Másolja és mentse a létrehozott értéket a későbbi lépésekben való használatra. Szüksége van erre az értékre a kód konfigurációs fájljaihoz. Ez az érték nem jelenik meg újra, és más módon nem kérhető le. Ezért mindenképpen mentse az Azure Portalról, mielőtt bármilyen más képernyőre vagy panelre navigálna.

Az alkalmazás regisztrációs oldalán válassza a navigációs panel API-engedélyek paneljét az alkalmazás által igényelt API-k eléréséhez szükséges lap megnyitásához.

Válassza az Engedélyek hozzáadása lehetőséget, majd győződjön meg arról, hogy a Microsoft API-k lap ki van jelölve.

A Gyakran használt Microsoft API-k szakaszban válassza a Microsoft Graph lehetőséget.

A Delegált engedélyek szakaszban válassza a User.Read lehetőséget a listából. Szükség esetén használja a keresőmezőt.

Jelölje be az Engedélyek hozzáadása lehetőséget.

Az alkalmazás konfigurálása (java-spring-webapp-call-graph) az alkalmazásregisztráció használatára

Az alkalmazás konfigurálásához kövesse az alábbi lépéseket:

Feljegyzés

A következő lépésekben ugyanaz, ClientID mint Application ID vagy AppId.

Nyissa meg a projektet az IDE-ben.

Nyissa meg az src\main\resources\application.yml fájlt.

Keresse meg a helyőrzőt

Enter_Your_Tenant_ID_Here, és cserélje le a meglévő értéket a Microsoft Entra-bérlőazonosítóra.Keresse meg a helyőrzőt

Enter_Your_Client_ID_Here, és cserélje le a meglévő értéket az alkalmazásazonosítóra vagyclientIdazjava-spring-webapp-call-graphAzure Portalról másolt alkalmazásra.Keresse meg a helyőrzőt

Enter_Your_Client_Secret_Here, és cserélje le a meglévő értéket az Azure Portalról másolt példány létrehozásajava-spring-webapp-call-graphsorán mentett értékre.

Minta futtatása

Az alábbi szakaszok bemutatják, hogyan helyezheti üzembe a mintát az Azure Container Appsben.

Előfeltételek

- Egy Azure-fiók. Ha még nincs előfizetése, hozzon létre egy ingyenes fiókot. A folytatáshoz szüksége van az Azure-előfizetés

ContributorvagyOwnerengedélyére. További információ: Azure-szerepkörök hozzárendelése a Azure Portal. - Az Azure CLI.

- Az Azure Container Apps CLI-bővítmény, verzió

0.3.47vagy újabb. A legújabb verzió telepítéséhez használja aaz extension add --name containerapp --upgrade --allow-previewparancsot. - A Java Development Kit 17-es vagy újabb verziója.

- Maven.

A Spring projekt előkészítése

A projekt előkészítéséhez kövesse az alábbi lépéseket:

A projekt létrehozásához használja a következő Maven-parancsot :

mvn clean verifyFuttassa helyileg a mintaprojektet az alábbi paranccsal:

mvn spring-boot:run

Beállítás

Ha a parancssori felületről szeretne bejelentkezni az Azure-ba, futtassa a következő parancsot, és kövesse az utasításokat a hitelesítési folyamat befejezéséhez.

az login

A parancssori felület legújabb verziójának futtatásához futtassa a frissítési parancsot.

az upgrade

Ezután telepítse vagy frissítse az Azure Container Apps bővítményt a parancssori felülethez.

Ha hibaüzenetet kap a hiányzó paraméterekről, amikor parancsokat futtat az containerapp az Azure CLI-ben, győződjön meg arról, hogy telepítve van az Azure Container Apps bővítmény legújabb verziója.

az extension add --name containerapp --upgrade

Feljegyzés

2024 májusától kezdődően az Azure CLI-bővítmények alapértelmezés szerint nem engedélyezik az előzetes verziójú funkciókat. A Container Apps előzetes verziójú funkcióinak eléréséhez telepítse a Container Apps bővítményt a következővel --allow-preview true: .

az extension add --name containerapp --upgrade --allow-preview true

Az aktuális bővítmény vagy modul telepítése után regisztrálja a névtereket és Microsoft.OperationalInsights a Microsoft.App névtereket.

Feljegyzés

Az Azure Container Apps-erőforrások át lettek migrálva a Microsoft.Web névtérből a Microsoft.App névtérbe. További részletekért tekintse meg a Névtér 2022 . márciusi migrálását a Microsoft.Web-ből a Microsoft.App.

az provider register --namespace Microsoft.App

az provider register --namespace Microsoft.OperationalInsights

Az Azure Container Apps-környezet létrehozása

Most, hogy az Azure CLI beállítása befejeződött, meghatározhatja a jelen cikkben használt környezeti változókat.

Adja meg a következő változókat a bash-rendszerhéjban.

export RESOURCE_GROUP="ms-identity-containerapps"

export LOCATION="canadacentral"

export ENVIRONMENT="env-ms-identity-containerapps"

export API_NAME="ms-identity-api"

export JAR_FILE_PATH_AND_NAME="./target/ms-identity-spring-boot-webapp-0.0.1-SNAPSHOT.jar"

Hozzon létre egy erőforráscsoportot.

az group create \

--name $RESOURCE_GROUP \

--location $LOCATION \

Hozzon létre egy környezetet egy automatikusan létrehozott Log Analytics-munkaterülettel.

az containerapp env create \

--name $ENVIRONMENT \

--resource-group $RESOURCE_GROUP \

--location $LOCATION

A tárolóalkalmazás-környezet alapértelmezett tartományának megjelenítése. Jegyezze fel ezt a tartományt a későbbi szakaszokban való használathoz.

az containerapp env show \

--name $ENVIRONMENT \

--resource-group $RESOURCE_GROUP \

--query properties.defaultDomain

Az alkalmazás előkészítése az üzembe helyezéshez

Amikor üzembe helyezi az alkalmazást az Azure Container Appsben, az átirányítási URL-cím megváltozik az Azure Container Appsben üzembe helyezett alkalmazáspéldány átirányítási URL-címére. A következő lépésekkel módosíthatja ezeket a beállításokat a application.yml fájlban:

Lépjen az alkalmazás src\main\resources\application.yml fájljára, és módosítsa a telepített alkalmazás tartománynevére az

post-logout-redirect-urialábbi példában látható módon. Mindenképpen cserélje le<API_NAME>a<default-domain-of-container-app-environment>tényleges értékeket. Ha például az előző lépésben az Azure Container App-környezet alapértelmezett tartománya ésms-identity-apiaz alkalmazás neve szerepel, akkor az értékhez kell használniapost-logout-redirect-urihttps://ms-identity-api.<default-domain>.post-logout-redirect-uri: https://<API_NAME>.<default-domain-of-container-app-environment>A fájl mentése után használja az alábbi parancsot az alkalmazás újraépítéséhez:

mvn clean package

Fontos

Az alkalmazás application.yml fájlja jelenleg az ügyfél titkos kódjának értékét tartalmazza a client-secret paraméterben. Ez az érték nem ajánlott ebben a fájlban tartani. Kockázatot is vállalhat, ha a fájlt egy Git-adattárba véglegesíti. Az ajánlott megközelítésért lásd : Titkos kódok kezelése az Azure Container Appsben.

A Microsoft Entra ID alkalmazásregisztráció frissítése

Mivel az átirányítási URI megváltozik az Azure Container Appsben üzembe helyezett alkalmazásra, az átirányítási URI-t is módosítania kell a Microsoft Entra ID-alkalmazásregisztrációjában. A módosítás végrehajtásához kövesse az alábbi lépéseket:

Lépjen a Microsoft Identitásplatform fejlesztőknek Alkalmazásregisztrációk lapra.

A keresőmező használatával keresse meg az alkalmazásregisztrációt – például

java-servlet-webapp-authentication.Nyissa meg az alkalmazásregisztrációt a nevének kiválasztásával.

Válassza a Hitelesítés lehetőséget a menüben.

A Webes - átirányítási URI-k szakaszban válassza az URI hozzáadása lehetőséget.

Töltse ki az alkalmazás URI-ját, hozzáfűzve

/login/oauth2/code/példáulhttps://<containerapp-name>.<default domain of container app environment>/login/oauth2/code/.Válassza a Mentés lehetőséget.

Az alkalmazás üzembe helyezése

A JAR-csomag üzembe helyezése az Azure Container Appsben.

Feljegyzés

Szükség esetén megadhatja a JDK-verziót a Java buildkörnyezet változóiban. További információ: A Java környezeti változóinak összeállítása az Azure Container Appsben.

Most már üzembe helyezheti a WAR-fájlt a az containerapp up CLI paranccsal.

az containerapp up \

--name $API_NAME \

--resource-group $RESOURCE_GROUP \

--location $LOCATION \

--environment $ENVIRONMENT \

--artifact <JAR_FILE_PATH_AND_NAME> \

--ingress external \

--target-port 8080 \

--query properties.configuration.ingress.fqdn

Feljegyzés

Az alapértelmezett JDK-verzió 17. Ha módosítania kell a JDK-verziót az alkalmazással való kompatibilitás érdekében, az --build-env-vars BP_JVM_VERSION=<YOUR_JDK_VERSION> argumentummal módosíthatja a verziószámot.

További buildkörnyezeti változókért tekintse meg a Java környezeti változóinak összeállítása az Azure Container Appsben című témakört.

Az alkalmazás ellenőrzése

Ebben a példában a containerapp up parancs tartalmazza az --query properties.configuration.ingress.fqdn argumentumot, amely visszaadja a teljes tartománynevet (FQDN), más néven az alkalmazás URL-címét. Az alábbi lépésekkel ellenőrizheti az alkalmazás naplóit az üzembehelyezési problémák kivizsgálásához:

A kimeneti alkalmazás URL-címét az Üzembe helyezés szakasz Kimenetek lapján érheti el.

Az Azure Container Apps-példány áttekintési lapján válassza a Naplók lehetőséget az alkalmazás naplóinak ellenőrzéséhez.

A minta vizsgálata

A minta megismeréséhez kövesse az alábbi lépéseket:

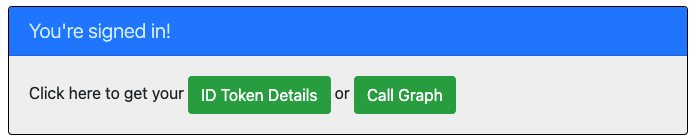

- Figyelje meg a bejelentkezett vagy kijelentkezett állapotot a képernyő közepén.

- Válassza a sarokban található környezetérzékeny gombot. Ez a gomb beolvassa a bejelentkezést az alkalmazás első futtatásakor. Másik lehetőségként válassza ki a jogkivonat részleteit vagy a hívási gráfot. Mivel ez a lap védett, és hitelesítést igényel, a rendszer automatikusan átirányítja a bejelentkezési lapra.

- A következő lapon kövesse az utasításokat, és jelentkezzen be egy fiókkal a Microsoft Entra ID-bérlőben.

- A hozzájárulási képernyőn figyelje meg a kért hatóköröket.

- A bejelentkezési folyamat sikeres befejezése után a rendszer átirányítja a kezdőlapra - amely a bejelentkezési állapotot mutatja - vagy a többi lap egyikére, attól függően, hogy melyik gomb aktiválta a bejelentkezési folyamatot.

- Figyelje meg, hogy a környezetfüggő gomb most kijelentkezik , és megjeleníti a felhasználónevét.

- Ha a kezdőlapon van, válassza az Azonosító jogkivonat részletei lehetőséget az azonosító jogkivonat egyes dekódolt jogcímeinek megtekintéséhez.

- A Hívásdiagram lehetőséget választva hívást kezdeményezhet a Microsoft Graph /me végpontjához, és megtekintheti a kapott felhasználói adatokat.

- A kijelentkezéshez használja a sarokban lévő gombot. Az állapotlap az új állapotot tükrözi.

Tudnivalók a kódról

Ez a minta bemutatja, hogyan használhatja a Java-hoz készült Microsoft Entra ID Spring Boot Starter ügyfélkódtárat a felhasználók Microsoft Entra ID-bérlőbe való bejelentkezéséhez és a Microsoft Graph meghívásához szükséges hozzáférési jogkivonat beszerzéséhez. A minta a Spring Oauth2-ügyfél- és Spring Web-rendszerindítókat is használja.

Tartalom

Az alábbi táblázat a mintaprojekt mappájának tartalmát mutatja be:

| Fájl/mappa | Leírás |

|---|---|

| pom.xml | Alkalmazásfüggőségek. |

| src/main/resources/templates/ | Thymeleaf sablonok felhasználói felülethez. |

| src/main/resources/application.yml | Az alkalmazás és a Microsoft Entra ID rendszerindítási kezdőkönyvtárának konfigurációja. |

| src/main/java/com/microsoft/azuresamples/msal4j/msidentityspringbootwebapp/ | Ez a könyvtár tartalmazza a fő alkalmazásbeléptetési pontot, vezérlőt és konfigurációs osztályokat. |

| .../MsIdentitySpringBootWebappApplication.java | Főosztály. |

| .../SampleController.java | Vezérlő végpontleképezésekkel. |

| .../SecurityConfig.java | Biztonsági konfiguráció – például, hogy mely útvonalak igényelnek hitelesítést. |

| .../Utilities.java | Segédprogramosztály – például szűrőazonosító-jogkivonat jogcímek. |

| CHANGELOG.md | A minta módosításainak listája. |

| CONTRIBUTING.md | Útmutató a mintához való hozzájáruláshoz. |

| LICENC | A minta licence. |

Azonosító jogkivonat jogcíme

A jogkivonat részleteinek kinyeréséhez az alkalmazás a Spring Security AuthenticationPrincipal és OidcUser az objektum használatát használja egy kérésleképezésben, ahogyan az az alábbi példában is látható. Az alkalmazás azonosítójogkivonat-jogcímek használatának részletes részleteiért tekintse meg a mintavezérlőt.

import org.springframework.security.oauth2.core.oidc.user.OidcUser;

import org.springframework.security.core.annotation.AuthenticationPrincipal;

//...

@GetMapping(path = "/some_path")

public String tokenDetails(@AuthenticationPrincipal OidcUser principal) {

Map<String, Object> claims = principal.getIdToken().getClaims();

}

Bejelentkezési és bejelentkezési hivatkozások

Bejelentkezés esetén az alkalmazás kérést küld a Microsoft Entra ID bejelentkezési végpontra, amelyet a Java-hoz készült Microsoft Entra ID Spring Boot Starter ügyfélkódtár automatikusan konfigurál, ahogyan az alábbi példában látható:

<a class="btn btn-success" href="/oauth2/authorization/azure">Sign In</a>

Kijelentkezés esetén az alkalmazás POST kérést küld a logout végpontra, ahogyan az a következő példában is látható:

<form action="#" th:action="@{/logout}" method="post">

<input class="btn btn-warning" type="submit" value="Sign Out" />

</form>

Hitelesítéstől függő felhasználói felületi elemek

Az alkalmazás néhány egyszerű logikával rendelkezik a felhasználói felület sablonlapjain a megjelenítendő tartalom meghatározásához annak alapján, hogy a felhasználó hitelesítése megtörtént-e, ahogy az alábbi példában is látható, a Spring Security Thymeleaf-címkékkel:

<div sec:authorize="isAuthenticated()">

this content only shows to authenticated users

</div>

<div sec:authorize="isAnonymous()">

this content only shows to not-authenticated users

</div>

Útvonalak védelme az AADWebSecurityConfigurerAdapterrel

Alapértelmezés szerint az alkalmazás védi az azonosító jogkivonatának részleteit és a Call Graph-oldalakat, hogy csak a bejelentkezett felhasználók férhessenek hozzá. Az alkalmazás ezeket az útvonalakat a app.protect.authenticated tulajdonságból konfigurálja a application.yml fájlból. Az alkalmazás konkrét követelményeinek konfigurálásához kiterjesztheti AADWebSecurityConfigurationAdapter az egyik osztályát. Például tekintse meg az alkalmazás SecurityConfig osztályát, amely az alábbi kódban látható:

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class SecurityConfig extends AADWebSecurityConfigurerAdapter{

@Value( "${app.protect.authenticated}" )

private String[] protectedRoutes;

@Override

public void configure(HttpSecurity http) throws Exception {

// use required configuration form AADWebSecurityAdapter.configure:

super.configure(http);

// add custom configuration:

http.authorizeRequests()

.antMatchers(protectedRoutes).authenticated() // limit these pages to authenticated users (default: /token_details, /call_graph)

.antMatchers("/**").permitAll(); // allow all other routes.

}

}

Gráf hívása

Amikor a felhasználó erre /call_graphlép, az alkalmazás létrehoz egy példányt a GraphServiceClient használatból, Oauth2AuthorizedClient vagy graphAuthorizedClient amelyet a Microsoft Entra ID rendszerindító előkészített. Az alkalmazás meghívja a GraphServiceClient/me végpontot, és megjeleníti az aktuális bejelentkezett felhasználó adatait. GraphServiceClienta Microsoft Graph SDK for Java v3-ból származik.

A Oauth2AuthorizedClient megfelelő hatókörökkel kell előkészíteni. Tekintse meg a application.yml fájlt és a következő Hatókörök szakaszt . A Oauth2AuthorizedClient hozzáférési jogkivonat felszínre hozására és a Authorization kérések fejlécében GraphServiceClient való elhelyezésére szolgál, ahogyan az a következő példában is látható:

//see SampleController.java

@GetMapping(path = "/call_graph")

public String callGraph(@RegisteredOAuth2AuthorizedClient("graph") OAuth2AuthorizedClient graphAuthorizedClient) {

// See the Utilities.graphUserProperties() method for the full example of the following operation:

GraphServiceClient graphServiceClient = Utilities.getGraphServiceClient(graphAuthorizedClient);

User user = graphServiceClient.me().buildRequest().get();

return user.displayName;

}

A application.yml fájl alábbi példája a kért hatóköröket mutatja be:

# see application.yml file

authorization-clients:

graph:

# Specifies the Microsoft Graph scopes that your app needs access to:

scopes: https://graph.microsoft.com/User.Read

Hatókörök

A hatókörök közlik a Microsoft Entra-azonosítóval az alkalmazás által kért hozzáférési szintet. Az alkalmazás által kért Microsoft Graph-hatókörökről lásd : application.yml.

Alapértelmezés szerint az alkalmazás a hatókörök értékét a következőre https://graph.microsoft.com/User.Readállítja be: . A User.Read hatókör az aktuális bejelentkezett felhasználó adatainak a /me végpontról való elérésére szolgál. A /me végpontra irányuló érvényes kéréseknek tartalmazniuk kell a hatókörtUser.Read.

Amikor egy felhasználó bejelentkezik, a Microsoft Entra ID egy hozzájárulási párbeszédet jelenít meg a felhasználónak az alkalmazás által kért hatókörök alapján. Ha a felhasználó egy vagy több hatókörhöz járul hozzá, és jogkivonatot szerez be, a hatókörök hozzájárulásával a rendszer az eredményül kapott hozzáférési jogkivonatba kódolja a hatóköröket.

Ebben az alkalmazásban a graphAuthorizedClient hozzáférési jogkivonat jelzi, hogy a felhasználó mely hatókörökhöz járult hozzá. Az alkalmazás ezzel a jogkivonattal hozza létre a GraphServiceClient Graph-kérelmeket kezelő példányt.

A használatával GraphServiceClient.me().buildRequest().get()a rendszer létrehoz egy kérést, és a rendszer a következőre küldi a kérést https://graph.microsoft.com/v1.0/me: . A hozzáférési jogkivonat a Authorization kérés fejlécébe kerül.

További információ

- Microsoft Identitásplatform dokumentációja

- A Microsoft Authentication Library (MSAL) áttekintése

- Gyorsútmutató: Alkalmazás regisztrálása a Microsoft Identitásplatformon

- Rövid útmutató: Ügyfélalkalmazás konfigurálása webes API-k eléréséhez

- A Microsoft Entra ID-alkalmazás hozzájárulási élményének ismertetése

- Felhasználói és rendszergazdai hozzájárulás ismertetése

- Alkalmazás- és szolgáltatásfőobjektumok a Microsoft Entra ID-ban

- Nemzeti felhők

- MSAL-kódminták

- Azure Active Directory Spring Boot Starter ügyfélkódtár Java-hoz

- Microsoft Authentication Library for Java (MSAL4J)

- MSAL4J Wiki

- Azonosító jogkivonatok

- Hozzáférési jogkivonatok a Microsoft Identitásplatform

További információ az OAuth 2.0 protokollok működéséről ebben a forgatókönyvben és más forgatókönyvekben: Hitelesítési forgatókönyvek a Microsoft Entra ID-hoz.

Képernyőkép a mintaalkalmazásról.

Képernyőkép a mintaalkalmazásról.