Saját üzemeltetésű ügynökhitelesítési lehetőségek

Az Azure Pipelines számos hitelesítési lehetőséget kínál, amelyeket az ügynök regisztrálásakor használhat. Ezeket a hitelesítési módszereket csak az ügynökregisztráció során használják. Az ügynökök regisztráció utáni kommunikációjának részleteiért tekintse meg az ügynökök kommunikációját .

| Ügynökregisztrációs módszer | Azure DevOps Services | Azure DevOps Server > TFS |

|---|---|---|

| Személyes hozzáférési jogkivonat (PAT) | Supported | Támogatott, ha a kiszolgáló HTTPS-vel van konfigurálva |

| Egyszerű szolgáltatás (SP) | Supported | Jelenleg nem támogatott |

| Eszközkód-folyamat (Microsoft Entra-azonosító) | Supported | Jelenleg nem támogatott |

| Integrált | Not supported | Csak Windows-ügynökök |

| Tárgyalni | Not supported | Csak Windows-ügynökök |

| Alternatív (ALT) | Not supported | Támogatott, ha a kiszolgáló HTTPS-vel van konfigurálva |

Személyes hozzáférési jogkivonat (PAT)

Adja meg a PAT típust az ügynökkonfiguráció során, hogy az ügynökregisztráció során személyes hozzáférési jogkivonatot használjon a hitelesítéshez, majd adjon meg egy személyes hozzáférési jogkivonatot (PAT) az ügynökkészletekkel (olvasási, kezelési) hatókörrel (vagy üzembehelyezési csoport (olvasás, kezelés) hatókörrel az ügynökregisztrációhoz.

További információ: Ügynök regisztrálása személyes hozzáférési jogkivonattal (PAT)

Service Principal

Adja meg a hitelesítés típusát az ügynökkonfiguráció során, hogy egy szolgáltatásnévvel hitelesítse magát az ügynökregisztráció során.

További információ: Ügynök regisztrálása szolgáltatásnév használatával.

Eszközkód-folyamat

Adja meg AAD a hitelesítés típusát az ügynökkonfiguráció során, hogy az eszközkód-folyamat használatával hitelesítse magát az ügynökregisztráció során.

További információ: Ügynök regisztrálása eszközkód-folyamattal.

Integrált

Az ügynökregisztráció integrált Windows-hitelesítése csak az Azure DevOps Serveren és a TFS-en futó Windows-ügynökregisztrációhoz érhető el.

Adja meg az integrált hitelesítési típust az ügynökkonfiguráció során az integrált Windows-hitelesítés használatával az ügynökregisztráció során történő hitelesítéshez.

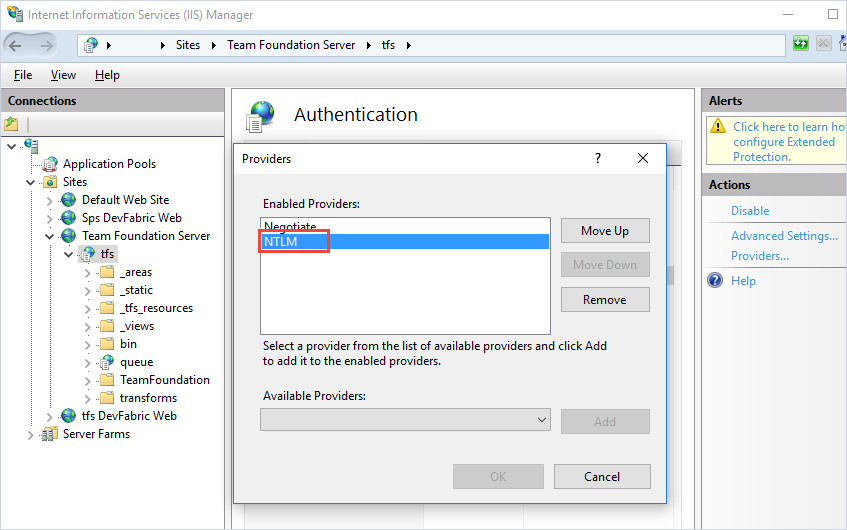

Csatlakozás egy Windows-ügynököt a TFS-be a bejelentkezett felhasználó hitelesítő adataival egy Windows-hitelesítési sémán keresztül, például az NTLM vagy a Kerberos használatával.

A hitelesítési módszer használatához először konfigurálnia kell a TFS-kiszolgálót.

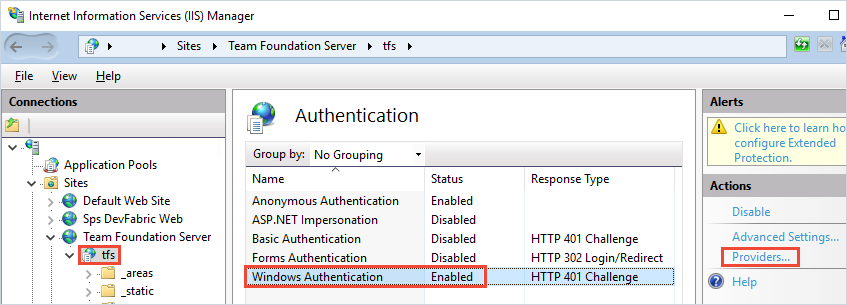

Jelentkezzen be abba a gépbe, amelyen TFS-t futtat.

Nyissa meg az Internet Information Services (IIS) Manager eszközt. Válassza ki a TFS-webhelyet, és győződjön meg arról, hogy a Windows-hitelesítés engedélyezve van egy érvényes szolgáltatónál, például az NTLM-ben vagy a Kerberosban.

Tárgyalni

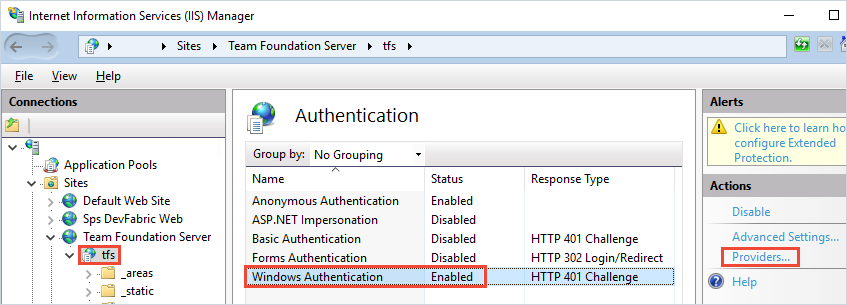

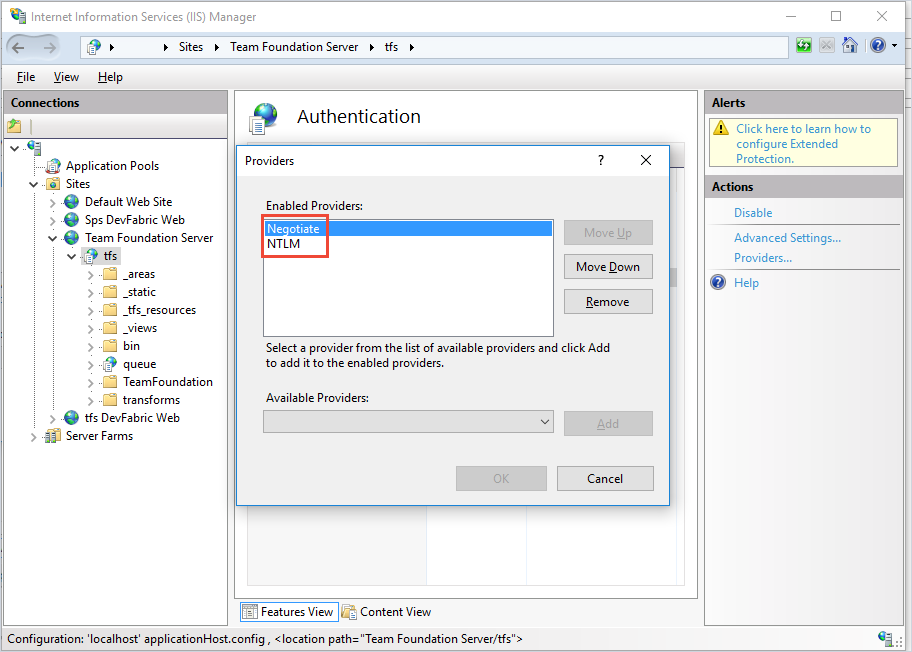

Az ügynökregisztráció egyeztetési hitelesítési módszere csak az Azure DevOps Serveren és a TFS-en futó Windows-ügynökregisztrációhoz érhető el.

Csatlakozás a TFS-hez a bejelentkezett felhasználótól eltérő felhasználóként egy Windows-hitelesítési sémán keresztül, például NTLM-en vagy Kerberoson keresztül.

A hitelesítési módszer használatához először konfigurálnia kell a TFS-kiszolgálót.

Jelentkezzen be arra a gépre, amelyen TFS-t futtat.

Nyissa meg az Internet Information Services (IIS) Manager eszközt. Válassza ki a TFS-webhelyet, és győződjön meg arról, hogy a Windows-hitelesítés engedélyezve van az Egyeztetés szolgáltatóval és egy másik módszerrel, például az NTLM-sel vagy a Kerberossal.

Alternatív (ALT)

Az ügynökregisztráció alternatív (alapszintű) hitelesítési módszere csak az Azure DevOps Serveren és a TFS-en érhető el.

Csatlakozás TFS-hez alapszintű hitelesítéssel. A módszer használatához először konfigurálnia kell a HTTPS-t a TFS-en.

A hitelesítési módszer használatához a következő módon kell konfigurálnia a TFS-kiszolgálót:

Jelentkezzen be arra a gépre, amelyen TFS-t futtat.

Alapszintű hitelesítés konfigurálása. Lásd: A

tfxTeam Foundation Server 2015 használata alapszintű hitelesítéssel.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: