Felhasználók kezelése az Azure Data Manager for Energy szolgáltatásban

Ebből a cikkből megtudhatja, hogyan kezelheti a felhasználókat és a tagságukat OSDU-csoportokban az Azure Data Manager for Energy szolgáltatásban. A jogosultságok API-kkal felhasználókat vehet fel vagy távolíthat el OSDU-csoportokba, és ellenőrizheti a jogosultságokat, amikor a felhasználó megpróbál hozzáférni az OSDU-szolgáltatásokhoz vagy -adatokhoz. Az OSDU-csoportfogalmakkal kapcsolatos további információkért lásd : Jogosultságok.

Előfeltételek

- Hozzon létre egy Azure Data Manager for Energy-példányt. Tekintse meg az Azure Data Manager energiapéldányhoz való létrehozását ismertető témakört.

- Szerezze be a példány különböző paramétereit, például

client-idésclient-secret. Lásd : Hitelesítési jogkivonat létrehozása. - Hozza létre a jogosultsági API-k meghívásához szükséges egyszerű szolgáltatáshozzáférés-jogkivonatot. Lásd : Hitelesítési jogkivonat létrehozása.

- Az összes paraméterérték legyen kéznél. A jogosultságok API-val különböző felhasználói felügyeleti kéréseket kell futtatniuk.

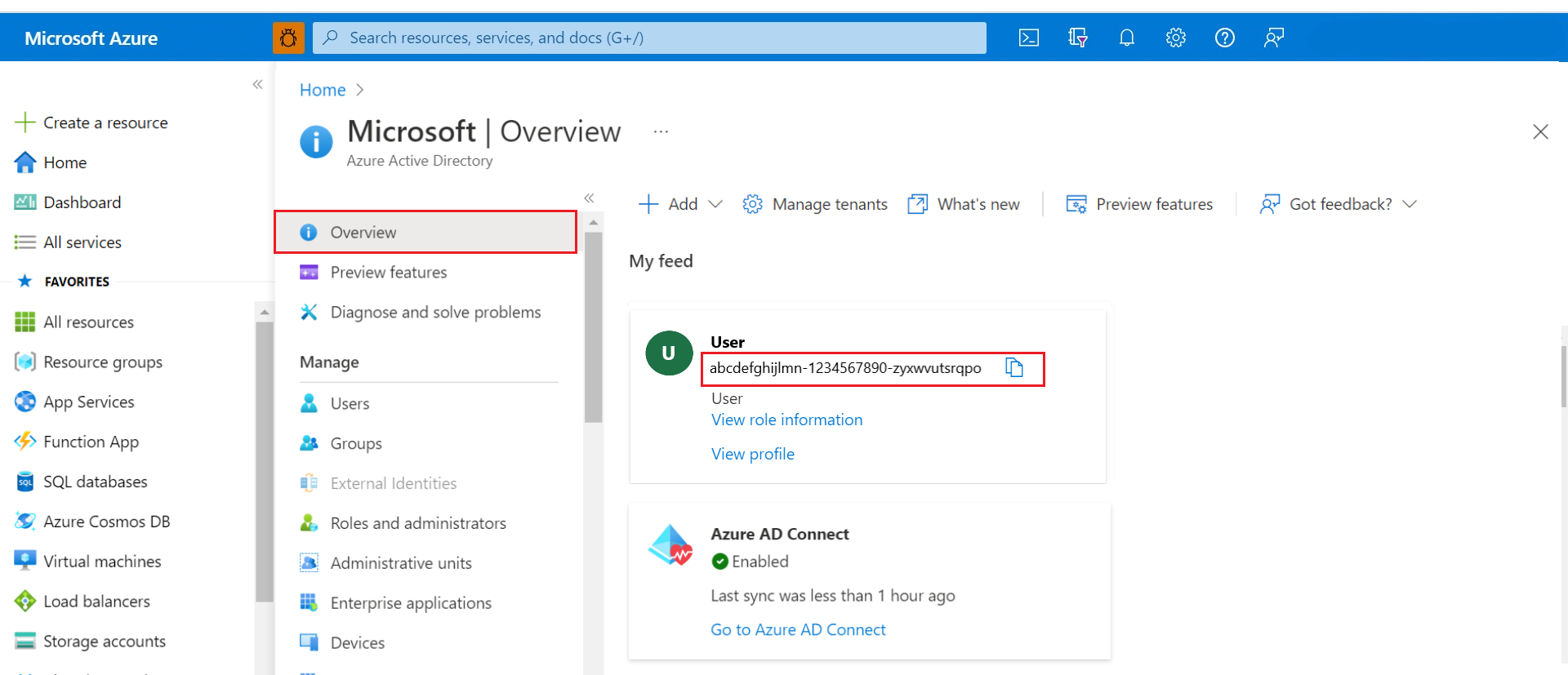

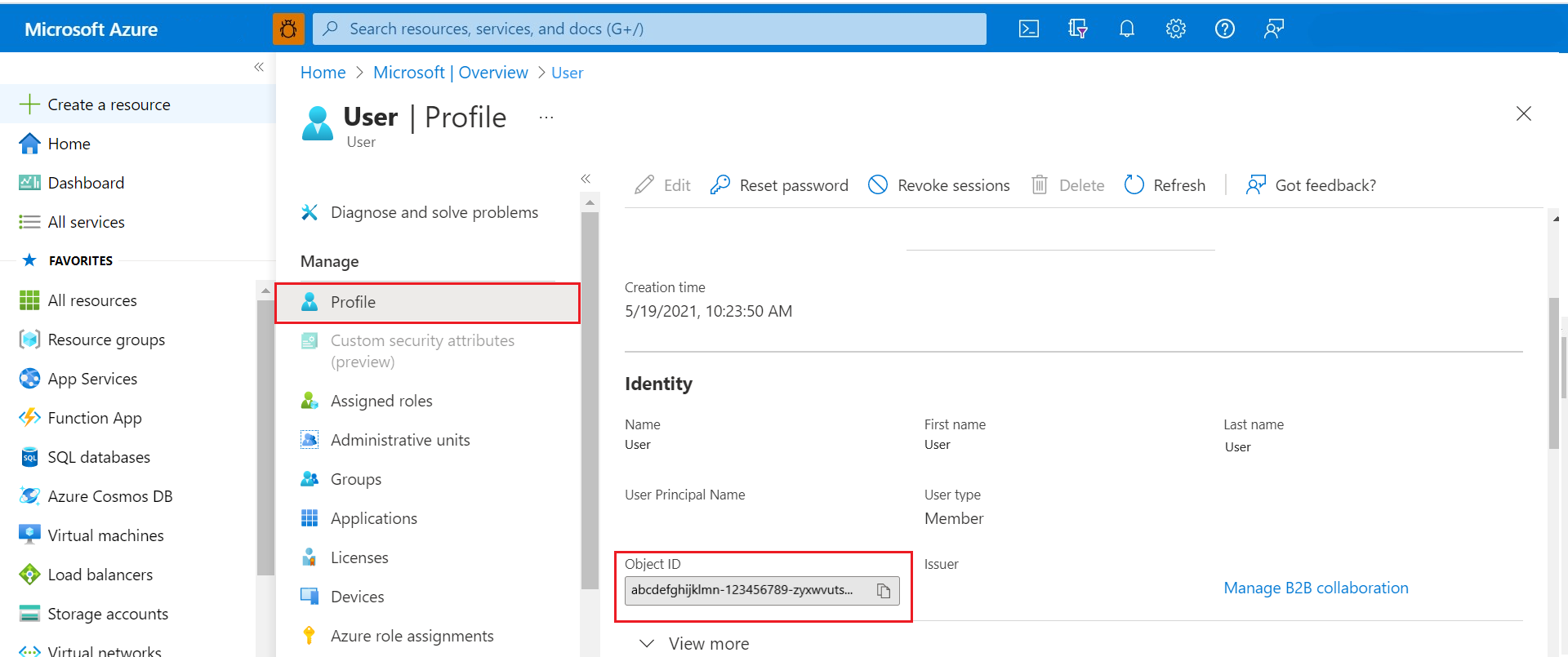

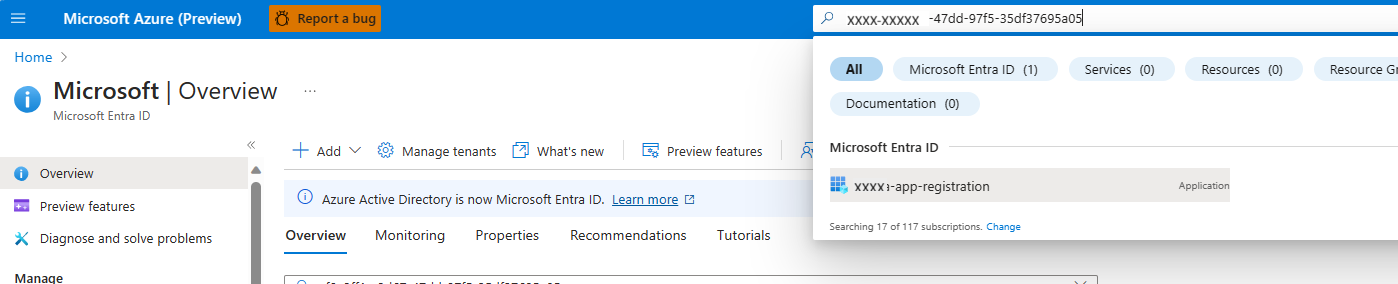

Objektumazonosító beolvasása

Az Azure-objektumazonosító (OID) a Microsoft Entra felhasználói objektumazonosítója.

Először keresse meg a felhasználók objektumazonosítóját. Ha egy alkalmazás hozzáférését kezeli, az OID helyett az alkalmazásazonosítót (vagy ügyfélazonosítót) kell megkeresnie és használnia.

Adja meg a felhasználók OID-azonosítóját (vagy egy alkalmazáshoz való hozzáférés kezelése esetén az alkalmazás vagy ügyfél azonosítóját) paraméterként az Azure Data Manager for Energy-példány jogosultsági API-jának hívásai során. A paraméterben nem használhatja a felhasználó e-mail-azonosítóját, és objektumazonosítót kell használnia.

Felhasználók első hozzáadása új adatpartícióhoz

Ha hozzá szeretné adni az első rendszergazdát egy Azure Data Manager for Energy-példány új adatpartíciójához, használja a példány kiépítéséhez használt OID hozzáférési jogkivonatát.

Szerezze be a hozzáférési jogkivonatot az

client-idügyfél-azonosító hozzáférési jogkivonat generálásával.Ha közvetlenül a saját hozzáférési jogkivonatát próbálja meg használni jogosultságok hozzáadásához, az 401-et eredményez. A

client-idhozzáférési jogkivonatot kell használni a rendszer első felhasználókészletének hozzáadásához. Ezek a felhasználók (rendszergazdai hozzáféréssel) ezután több felhasználót kezelhetnek saját hozzáférési jogkivonatukkal.client-idA hozzáférési jogkivonat használatával hajtsa végre a következő lépéseket az alábbi szakaszokban ismertetett parancsokkal:- Adja hozzá a felhasználót a

users@<data-partition-id>.<domain>TULAJDONOS szerepkörrel rendelkező OSDU-csoporthoz. - Adja hozzá a felhasználót az

users.datalake.ops@<data-partition-id>.<domain>OSDU-csoporthoz tulajdonosi szerepkörrel az összes szolgáltatáscsoport hozzáférésének biztosításához. - Adja hozzá a felhasználót az

users.data.root@<data-partition-id>.<domain>OSDU-csoporthoz tulajdonosi szerepkörrel az összes adatcsoport eléréséhez.

- Adja hozzá a felhasználót a

A felhasználó lesz az adatpartíció rendszergazdája. A rendszergazda ezután további felhasználókat vehet fel vagy távolíthat el a szükséges jogosultsági csoportokhoz:

- Kérje le a rendszergazda hitelesítési jogkivonatát a felhasználói hozzáférési jogkivonat generálásával, valamint ugyanazokkal

client-idésclient-secretértékekkel. - Szerezze be azt az OSDU-csoportot, például

service.legal.editor@<data-partition-id>.<domain>, amelyhez további felhasználókat szeretne hozzáadni a rendszergazda hozzáférési jogkivonatával. - Adjon hozzá további felhasználókat az OSDU-csoporthoz a rendszergazda hozzáférési jogkivonatával.

- Kérje le a rendszergazda hitelesítési jogkivonatát a felhasználói hozzáférési jogkivonat generálásával, valamint ugyanazokkal

Ha többet szeretne tudni az OSDU bootstrap-csoportokról, tekintse meg itt.

Az adatpartícióban elérhető összes csoport listájának lekérése

Futtassa a következő curl-parancsot az Azure Cloud Shellben az összes elérhető csoport lekéréséhez, illetve az Azure Data Manager for Energy-példány adott adatpartíciójában elérhető csoportok lekéréséhez.

curl --location --request GET "https://<adme-url>/api/entitlements/v2/groups/" \

--header 'data-partition-id: <data-partition>' \

--header 'Authorization: Bearer <access_token>'

Tagok hozzáadása egy OSDU-csoporthoz egy adatpartícióban

Futtassa a következő curl parancsot az Azure Cloud Shellben a felhasználók felhasználói csoporthoz való hozzáadásához a jogosultsági szolgáltatás használatával.

A paraméterhez

emailelküldendő érték a felhasználó OID-azonosítója, nem pedig a felhasználó e-mail-címe.curl --location --request POST 'https://<adme-url>/api/entitlements/v2/groups/<group-name>@<data-partition-id>.<domain>/members' \ --header 'data-partition-id: <data-partition-id>' \ --header 'Authorization: Bearer <access_token>' \ --header 'Content-Type: application/json' \ --data-raw '{ "email": "<Object_ID_1>", "role": "MEMBER" }, { "email": "<Object_ID_2>", "role": "MEMBER" } 'Mintakérés felhasználói OSDU-csoporthoz

Fontolja meg egy Azure Data Manager for Energy-példány nevét

medstestegy nevű adatpartícióvaldp1.curl --location --request POST 'https://medstest.energy.azure.com/api/entitlements/v2/groups/users@medstest-dp1.dataservices.energy/members' \ --header 'data-partition-id: medstest-dp1' \ --header 'Authorization: Bearer abcdefgh123456.............' \ --header 'Content-Type: application/json' \ --data-raw '{ "email": "90e0d063-2f8e-4244-860a-XXXXXXXXXX", "role": "MEMBER" }'Mintaválasz

{ "email": "90e0d063-2f8e-4244-860a-XXXXXXXXXX", "role": "MEMBER" }Mintakérés jogi szolgáltatásszerkesztő OSDU-csoporthoz

curl --location --request POST 'https://medstest.energy.azure.com/api/entitlements/v2/groups/service.legal.editor@medstest-dp1.dataservices.energy/members' \ --header 'data-partition-id: medstest-dp1' \ --header 'Authorization: Bearer abcdefgh123456.............' \ --header 'Content-Type: application/json' \ --data-raw '{ "email": "90e0d063-2f8e-4244-860a-XXXXXXXXXX", "role": "MEMBER" }'Fontos

Az alkalmazásazonosító az összes csoport alapértelmezett TULAJDONOSA.

OSDU-csoportok lekérése egy adott felhasználóhoz egy adatpartícióban

Futtassa a következő curl parancsot az Azure Cloud Shellben a felhasználóhoz társított összes csoport lekéréséhez.

curl --location --request GET 'https://<adme-url>/api/entitlements/v2/members/<obejct-id>/groups?type=none' \ --header 'data-partition-id: <data-partition-id>' \ --header 'Authorization: Bearer <access_token>'Mintakérés

Fontolja meg egy Azure Data Manager for Energy-példány nevét

medstestegy nevű adatpartícióvaldp1.curl --location --request GET 'https://medstest.energy.azure.com/api/entitlements/v2/members/90e0d063-2f8e-4244-860a-XXXXXXXXXX/groups?type=none' \ --header 'data-partition-id: medstest-dp1' \ --header 'Authorization: Bearer abcdefgh123456.............'Mintaválasz

{ "desId": "90e0d063-2f8e-4244-860a-XXXXXXXXXX", "memberEmail": "90e0d063-2f8e-4244-860a-XXXXXXXXXX", "groups": [ { "name": "users", "description": "Datalake users", "email": "users@medstest-dp1.dataservices.energy" }, { "name": "service.search.user", "description": "Datalake Search users", "email": "service.search.user@medstest-dp1.dataservices.energy" } ] }

Tag eltávolítása egy adatpartícióban lévő csoportból

Futtassa a következő curl parancsot az Azure Cloud Shellben egy adott tag csoportból való eltávolításához.

Ha az API megpróbál eltávolítani egy tagot a csoportból

users@, de a tag már része a többi csoportnak, az API-kérés sikertelen lesz. Ha el szeretné távolítani a tagot a csoportbólusers@, és így az adatpartícióból, használhatja a Delete parancsot.curl --location --request DELETE 'https://<adme-url>/api/entitlements/v2/groups/<group-id>/members/<object-id>' \ --header 'data-partition-id: <data-partition-id>' \ --header 'Authorization: Bearer <access_token>'

Adott felhasználó törlése az adatpartíció összes csoportjából

Futtassa a következő curl parancsot az Azure Cloud Shellben egy adott felhasználó törléséhez egy adott adatpartícióból.

Ne törölje a csoport TULAJDONOSát, kivéve, ha van egy másik TULAJDONOS, aki kezelheti a csoport felhasználóit. Bár a users.data.root az összes adatrekord alapértelmezett és állandó tulajdonosa.

curl --location --request DELETE 'https://<adme-url>/api/entitlements/v2/members/<object-id>' \ --header 'data-partition-id: <data-partition-id>' \ --header 'Authorization: Bearer <access_token>'Mintakérés

Fontolja meg egy Azure Data Manager for Energy-példány nevét

medstestegy nevű adatpartícióvaldp1.curl --location --request DELETE 'https://medstest.energy.azure.com/api/entitlements/v2/members/90e0d063-2f8e-4244-860a-XXXXXXXXXX' \ --header 'data-partition-id: medstest-dp1' \ --header 'Authorization: Bearer abcdefgh123456.............'Mintaválasz

Nincs kimenet a sikeres válaszhoz.

Következő lépések

Miután hozzáadta a felhasználókat a csoportokhoz, a következőt teheti:

Adatokat is betölthet az Azure Data Manager for Energy-példányba: