Virtuális hálózati folyamatnaplók

A virtuális hálózati folyamatnaplók az Azure Network Watcher egyik funkciója. Segítségével naplózhatja a virtuális hálózaton áthaladó IP-forgalom adatait.

A rendszer a virtuális hálózati folyamatnaplókból származó adatfolyamadatokat küldi el az Azure Storage-ba. Innen hozzáférhet az adatokhoz, és exportálhatja azokat bármely vizualizációs eszközre, biztonsági információra és eseménykezelési (SIEM) megoldásra vagy behatolásészlelési rendszerre (IDS). A virtuális hálózati folyamatnaplók leküzdik a hálózati biztonsági csoport folyamatnaplóinak néhány korlátozását.

Miért érdemes folyamatnaplókat használni?

Fontos a hálózat monitorozása, kezelése és ismerete, hogy védhesse és optimalizálhassa azt. Előfordulhat, hogy ismernie kell a hálózat aktuális állapotát, hogy ki csatlakozik, és honnan csatlakoznak a felhasználók. Azt is tudnia kell, hogy mely portok vannak nyitva az interneten, milyen hálózati viselkedés várható, milyen hálózati viselkedés szabálytalan, és amikor hirtelen megnő a forgalom.

A forgalomnaplók a felhőkörnyezetben zajló valamennyi hálózati tevékenységgel kapcsolatos tények forrásai. Akár egy olyan startupban van, amely erőforrásokat próbál optimalizálni, vagy egy nagyvállalat, amely megpróbálja észlelni a behatolást, a folyamatnaplók segíthetnek. Ezeket használhatja a hálózati folyamatok optimalizálásához, az átviteli sebesség figyeléséhez, a megfelelőség ellenőrzéséhez, a behatolások észleléséhez stb.

Gyakori alkalmazási helyzetek

Hálózatfigyelés

- Ismeretlen vagy nem kívánt forgalom azonosítása.

- A forgalomszintek és a sávszélesség-felhasználás monitorozása.

- Szűrje a folyamatnaplókat IP-cím és port szerint az alkalmazás viselkedésének megértéséhez.

- Folyamatnaplók exportálása tetszőleges elemzési és vizualizációs eszközökre a figyelési irányítópultok beállításához.

Használat monitorozása és optimalizálása

- Azonosítsa a hálózat legfontosabb beszédfelelőseit.

- GeoIP-adatokkal kombinálva azonosíthatja a régiók közötti forgalmat.

- A kapacitás-előrejelzés forgalomnövekedésének ismertetése.

- Adatok használatával távolítsa el a túlságosan korlátozó forgalmi szabályokat.

Megfelelőség

- Folyamatadatok használatával ellenőrizze a hálózatelkülönítést és a vállalati hozzáférési szabályoknak való megfelelést.

Hálózati kriminalisztika és biztonsági elemzés

- A feltört IP-címekről és hálózati adapterekről származó hálózati folyamatok elemzése.

- Folyamatnaplók exportálása tetszőleges SIEM- vagy IDS-eszközre.

Virtuális hálózati folyamatnaplók a hálózati biztonsági csoport folyamatnaplóihoz képest

A virtuális hálózati naplók és a hálózati biztonsági csoport folyamatnaplói is rögzítik az IP-forgalmat, de viselkedésükben és képességeikben különböznek.

A virtuális hálózati forgalom naplói leegyszerűsítik a forgalomfigyelés hatókörét, mivel engedélyezheti a naplózást a virtuális hálózatokon. A rendszer rögzíti a virtuális hálózaton belüli összes támogatott számítási feladat forgalmát.

A virtuális hálózati folyamatnaplók emellett nem teszik lehetővé a többszintű folyamatnaplózást, például a hálózati biztonsági csoport folyamatnaplóiban. A hálózati biztonsági csoportok folyamatnaplóiban a hálózati biztonsági csoportok az alhálózaton és a hálózati adapteren is konfigurálva vannak.

A hálózati biztonsági csoport szabályai által engedélyezett vagy elutasított forgalom azonosításához szükséges meglévő támogatás mellett a virtuális hálózati folyamatnaplók támogatják az Azure Virtual Network Manager biztonsági rendszergazdai szabályai által engedélyezett vagy elutasított forgalom azonosítását. A virtuális hálózati forgalom naplói a hálózati forgalom titkosítási állapotának kiértékelését is támogatják olyan helyzetekben, ahol virtuális hálózati titkosítást használ.

Fontos

Javasoljuk, hogy tiltsa le a hálózati biztonsági csoport folyamatnaplóit, mielőtt engedélyezi a virtuális hálózati folyamatnaplókat ugyanazon a mögöttes számítási feladaton, hogy elkerülje a duplikált forgalom rögzítését és a további költségeket.

Ha engedélyezi a hálózati biztonsági csoport folyamatnaplóit egy alhálózat hálózati biztonsági csoportjában, akkor engedélyezheti a virtuális hálózati forgalom naplóit ugyanazon az alhálózaton vagy a szülő virtuális hálózaton, ismétlődő naplózást vagy csak virtuális hálózati folyamatnaplókat kaphat.

A naplózás működése

A virtuális hálózati folyamatnaplók fő tulajdonságai a következők:

- A folyamatnaplók az Open Systems-összekapcsolási (OSI) modell 4. rétegében működnek, és rögzítik a virtuális hálózaton áthaladó összes IP-folyamatot.

- A naplók gyűjtése egyperces időközönként történik az Azure-platformon keresztül. Ezek nem befolyásolják az Azure-erőforrásokat és a hálózati forgalmat.

- A naplók JavaScript Object Notation (JSON) formátumban vannak megírva.

- Minden naplórekord tartalmazza a folyamat által érintett hálózati adaptert, az 5 rekordos információkat, a forgalom irányát, a folyamat állapotát, a titkosítási állapotot és az átviteli sebesség adatait.

- A hálózat összes forgalmi folyamatának kiértékelése a vonatkozó hálózati biztonsági csoportszabályok vagy az Azure Virtual Network Manager biztonsági rendszergazdai szabályai alapján történik.

Naplóformátum

A virtuális hálózati folyamatnaplók a következő tulajdonságokkal rendelkeznek:

time: Az esemény naplózásának időpontja UTC-ben.flowLogVersion: A folyamatnapló verziója.flowLogGUID: Az erőforrás erőforrás-GUID azonosítójaFlowLog.macAddress: Annak a hálózati adapternek a MAC-címe, ahol az eseményt rögzítették.category: Az esemény kategóriája. A kategória mindigFlowLogFlowEvent.flowLogResourceID: Az erőforrás erőforrás-azonosítójaFlowLog.targetResourceID: Az erőforráshozFlowLogtársított célerőforrás erőforrás-azonosítója.operationName: MindigFlowLogFlowEvent.flowRecords: Folyamatrekordok gyűjteménye.flows: Folyamatok gyűjteménye. Ez a tulajdonság több bejegyzést tartalmaz a hozzáférés-vezérlési listákhoz (ACL-ekhez):aclID: A forgalmat kiértékelő erőforrás azonosítója, hálózati biztonsági csoport vagy Virtual Network Manager. A titkosítás miatt elutasított forgalom esetében ez az érték .unspecifiedflowGroups: Folyamatrekordok gyűjtése szabályszinten:rule: Annak a szabálynak a neve, amely engedélyezte vagy megtagadta a forgalmat. A titkosítás miatt elutasított forgalom esetében ez az érték .unspecifiedflowTuples: Vesszővel tagolt formában több tulajdonságot tartalmazó karakterlánc:Time Stamp: A folyamat bekövetkezésének időbélyege UNIX-korszak formátumban.Source IP: Forrás IP-címe.Destination IP: Cél IP-címe.Source port: Forrásport.Destination port: Célport.Protocol: A folyamat 4. rétegbeli protokollja, IANA által hozzárendelt értékekben kifejezve.Flow direction: A forgalom iránya. Az érvényes értékek a bejövő ésOa kimenő értékekreIérvényesek.Flow state: A folyamat állapota. Lehetséges állapotok a következők:B: Kezdés, folyamat létrehozásakor. A rendszer nem ad meg statisztikákat.C: Folyamatos folyamat folytatása. A statisztikák ötperces időközönként jelennek meg.E: Vége, amikor egy folyamat leáll. A statisztikák meg vannak adva.D: Megtagadás, ha egy folyamat le van tiltva.

Flow encryption: A folyamat titkosítási állapota. A lista utáni táblázat a lehetséges értékeket ismerteti.Packets sent: A forrásból a célhelyre küldött csomagok teljes száma az utolsó frissítés óta.Bytes sent: A forrásból a célhelyre küldött csomagbájtok teljes száma az utolsó frissítés óta. A csomagbájtok tartalmazzák a csomagfejlécet és a hasznos adatokat.Packets received: A forrásnak küldött csomagok teljes száma a legutóbbi frissítés óta.Bytes received: A célhelyről a forrásnak küldött csomagok bájtjainak teljes száma a legutóbbi frissítés óta. A csomagbájtok tartalmazzák a csomagfejlécet és a hasznos adatokat.

Flow encryption a következő lehetséges titkosítási állapotokkal rendelkezik:

| Titkosítás állapota | Leírás |

|---|---|

X |

A kapcsolat titkosítva van. A titkosítás konfigurálva van, és a platform titkosította a kapcsolatot. |

NX |

A kapcsolat titkosítatlan. Ez az esemény két forgatókönyvben van naplózva: - Ha a titkosítás nincs konfigurálva. - Ha egy titkosított virtuális gép olyan végponttal kommunikál, amely nem rendelkezik titkosítással (például internetes végponttal). |

NX_HW_NOT_SUPPORTED |

A hardver nem támogatott. A titkosítás konfigurálva van, de a virtuális gép olyan gazdagépen fut, amely nem támogatja a titkosítást. Ez a probléma általában azért fordul elő, mert a mezőre programozható kaputömb (FPGA) nincs csatlakoztatva a gazdagéphez, vagy hibás. Jelentse ezt a problémát a Microsoftnak vizsgálat céljából. |

NX_SW_NOT_READY |

A szoftver nem áll készen. A titkosítás konfigurálva van, de a gazdagép hálózati verem szoftverösszetevője (GFT) nem áll készen a titkosított kapcsolatok feldolgozására. Ez a probléma akkor fordulhat elő, ha a virtuális gép első alkalommal indul el, újraindul, vagy újra üzembe helyezi. Ez akkor is előfordulhat, ha a virtuális gépet futtató gazdagép hálózati összetevőinek frissítése történik. Ezekben a forgatókönyvekben a csomag el lesz dobva. A probléma csak átmeneti lehet. A titkosításnak működnie kell, miután a virtuális gép teljesen működőképes, vagy a gazdagép szoftverfrissítése befejeződött. Ha a probléma hosszabb ideig tart, jelentse a Microsoftnak kivizsgálás céljából. |

NX_NOT_ACCEPTED |

Titkosítás nélkül csökkenhet. A titkosítás a forrás- és a célvégpontokon is konfigurálva van, és csökken a titkosítatlan szabályzatok csökkenése. Ha a forgalomtitkosítás sikertelen, a rendszer elveti a csomagot. |

NX_NOT_SUPPORTED |

A felderítés nem támogatott. A titkosítás konfigurálva van, de a titkosítási munkamenet nem lett létrehozva, mert a gazdagép hálózati verem nem támogatja a felderítést. Ebben az esetben a csomag el lesz dobva. Ha ezt a problémát tapasztalja, jelentse a Microsoftnak kivizsgálás céljából. |

NX_LOCAL_DST |

A cél ugyanazon a gazdagépen található. A titkosítás konfigurálva van, de a forrás- és cél virtuális gépek ugyanazon az Azure-gazdagépen futnak. Ebben az esetben a kapcsolat nincs terv szerint titkosítva. |

NX_FALLBACK |

Térjen vissza titkosítás nélkül. A titkosítás a forrás - és célvégpontok titkosítás nélküli engedélyezése szabályzattal van konfigurálva. A rendszer megkísérelte a titkosítást, de probléma merült fel. Ebben az esetben a kapcsolat engedélyezett, de nincs titkosítva. Például egy virtuális gép kezdetben egy titkosítást támogató csomópontra landolt, de ezt a támogatást később eltávolították. |

A virtuális hálózatok forgalma alapértelmezés szerint titkosítatlan (NX). A titkosított forgalomról lásd a virtuális hálózat titkosítását.

Mintanapló-rekord

A virtuális hálózati folyamatok naplóinak alábbi példájában több rekord is követi a korábban ismertetett tulajdonságlistát.

{

"records": [

{

"time": "2022-09-14T09:00:52.5625085Z",

"flowLogVersion": 4,

"flowLogGUID": "66aa66aa-bb77-cc88-dd99-00ee00ee00ee",

"macAddress": "112233445566",

"category": "FlowLogFlowEvent",

"flowLogResourceID": "/SUBSCRIPTIONS/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/RESOURCEGROUPS/NETWORKWATCHERRG/PROVIDERS/MICROSOFT.NETWORK/NETWORKWATCHERS/NETWORKWATCHER_EASTUS2EUAP/FLOWLOGS/VNETFLOWLOG",

"targetResourceID": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVNet",

"operationName": "FlowLogFlowEvent",

"flowRecords": {

"flows": [

{

"aclID": "00aa00aa-bb11-cc22-dd33-44ee44ee44ee",

"flowGroups": [

{

"rule": "DefaultRule_AllowInternetOutBound",

"flowTuples": [

"1663146003599,10.0.0.6,192.0.2.180,23956,443,6,O,B,NX,0,0,0,0",

"1663146003606,10.0.0.6,192.0.2.180,23956,443,6,O,E,NX,3,767,2,1580",

"1663146003637,10.0.0.6,203.0.113.17,22730,443,6,O,B,NX,0,0,0,0",

"1663146003640,10.0.0.6,203.0.113.17,22730,443,6,O,E,NX,3,705,4,4569",

"1663146004251,10.0.0.6,203.0.113.17,22732,443,6,O,B,NX,0,0,0,0",

"1663146004251,10.0.0.6,203.0.113.17,22732,443,6,O,E,NX,3,705,4,4569",

"1663146004622,10.0.0.6,203.0.113.17,22734,443,6,O,B,NX,0,0,0,0",

"1663146004622,10.0.0.6,203.0.113.17,22734,443,6,O,E,NX,2,134,1,108",

"1663146017343,10.0.0.6,198.51.100.84,36776,443,6,O,B,NX,0,0,0,0",

"1663146022793,10.0.0.6,198.51.100.84,36776,443,6,O,E,NX,22,2217,33,32466"

]

}

]

},

{

"aclID": "00aa00aa-bb11-cc22-dd33-44ee44ee44ee",

"flowGroups": [

{

"rule": "BlockHighRiskTCPPortsFromInternet",

"flowTuples": [

"1663145998065,101.33.218.153,10.0.0.6,55188,22,6,I,D,NX,0,0,0,0",

"1663146005503,192.241.200.164,10.0.0.6,35276,119,6,I,D,NX,0,0,0,0"

]

},

{

"rule": "Internet",

"flowTuples": [

"1663145989563,192.0.2.10,10.0.0.6,50557,44357,6,I,D,NX,0,0,0,0",

"1663145989679,203.0.113.81,10.0.0.6,62797,35945,6,I,D,NX,0,0,0,0",

"1663145989709,203.0.113.5,10.0.0.6,51961,65515,6,I,D,NX,0,0,0,0",

"1663145990049,198.51.100.51,10.0.0.6,40497,40129,6,I,D,NX,0,0,0,0",

"1663145990145,203.0.113.81,10.0.0.6,62797,30472,6,I,D,NX,0,0,0,0",

"1663145990175,203.0.113.5,10.0.0.6,51961,28184,6,I,D,NX,0,0,0,0",

"1663146015545,192.0.2.10,10.0.0.6,50557,31244,6,I,D,NX,0,0,0,0"

]

}

]

}

]

}

}

]

}

Naplózási és sávszélesség-számítás

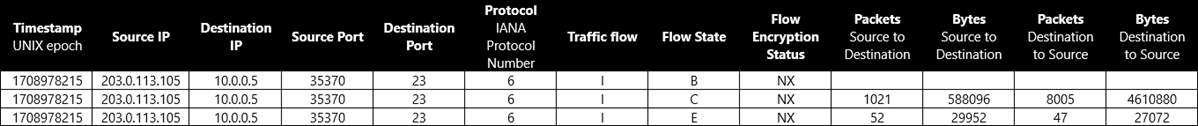

Íme egy példa sávszélesség-számítás a tcp-beszélgetés és a között 203.0.113.105:35370 10.0.0.5:23:

1708978215,203.0.113.105,10.0.0.5,35370,23,6,I,B,NX,,,,

1708978215,203.0.113.105,10.0.0.5,35370,23,6,I,C,NX,1021,588096,8005,4610880

1708978215,203.0.113.105,10.0.0.5,35370,23,6,I,E,NX,52,29952,47,27072

A folytatási (C) és a záró (E) folyamatállapotok esetében a bájtok és a csomagok száma az előző folyamat rekordjának időpontjától számított összesített szám. A példabeszélgetésben az átvitt csomagok teljes száma 1 021 + 52 + 8 005 + 47 = 9 125. Az átvitt bájtok teljes száma 588 096 + 29 952 + 4 610 880 + 27 072 = 5 256 000.

Tárfiókokkal kapcsolatos szempontok a virtuális hálózati folyamatnaplókhoz

- Hely: A tárfióknak ugyanabban a régióban kell lennie, mint a virtuális hálózatnak.

- Előfizetés: A tárfióknak a virtuális hálózat ugyanazon előfizetésében vagy a virtuális hálózat előfizetésének ugyanazon Microsoft Entra-bérlőjével társított előfizetésben kell lennie.

- Teljesítményszint: A tárfióknak standardnak kell lennie. A prémium szintű tárfiókok nem támogatottak.

- Ön által felügyelt kulcsváltás: Ha módosítja vagy elforgatja a tárfiók hozzáférési kulcsait, a virtuális hálózati folyamatok naplói nem működnek. A probléma megoldásához le kell tiltania, majd újra engedélyeznie kell a virtuális hálózati folyamatnaplókat.

Díjszabás

A virtuális hálózati forgalom naplói a begyűjtött hálózati folyamatnaplók gigabájtonkénti díjai, és előfizetésenként 5 GB/hónap ingyenes szinttel érhetők el.

Ha a forgalomelemzés engedélyezve van a virtuális hálózati folyamatnaplókkal, a traffic analytics díjszabása gigabájtonkénti feldolgozási sebességre vonatkozik. A forgalomelemzés nem érhető el ingyenes tarifacsomaggal. További információkért lásd a Network Watcher díjszabását.

A naplók tárolása külön díjköteles. További információkért tekintse meg az Azure Blob Storage díjszabását.

Támogatott esetek

Az alábbi táblázat a folyamatnaplók támogatási hatókörét ismerteti.

| Hatókör | Hálózati biztonsági csoport folyamatnaplói | Virtuális hálózati folyamatnaplók |

|---|---|---|

| Bájtok és csomagok állapot nélküli folyamatokban | Nem támogatott | Támogatott |

| A virtuális hálózat titkosításának azonosítása | Nem támogatott | Támogatott |

| Azure API Management | Nem támogatott | Támogatott |

| Azure Application Gateway | Nem támogatott | Támogatott |

| Azure Virtual Network Manager | Nem támogatott | Támogatott |

| ExpressRoute-átjáró | Nem támogatott | Támogatott |

| Virtuálisgép-méretezési csoportok | Támogatott | Támogatott |

| VPN Gateway | Nem támogatott | Támogatott |

Elérhetőség

A virtuális hálózati folyamatnaplók általánosan elérhetők az összes nyilvános Azure-régióban, és jelenleg előzetes verzióban érhetők el az Azure Governmentben.

Kapcsolódó tartalom

- A virtuális hálózati folyamatnaplók létrehozásának, módosításának, engedélyezésének, letiltásának vagy törlésének módjáról az Azure Portal, a PowerShell vagy az Azure CLI útmutatóiból tájékozódhat.

- A forgalomelemzéssel kapcsolatos további információkért tekintse meg a Traffic Analytics áttekintését , valamint a séma- és adatösszesítést az Azure Network Watcher forgalomelemzésében.

- Ha tudni szeretné, hogyan használhatja az Azure beépített szabályzatokat a forgalomelemzés naplózására vagy engedélyezésére, olvassa el a Forgalomelemzés kezelése az Azure Policy használatával című témakört.