Rövid útmutató: Privát végpont létrehozása az Azure CLI használatával

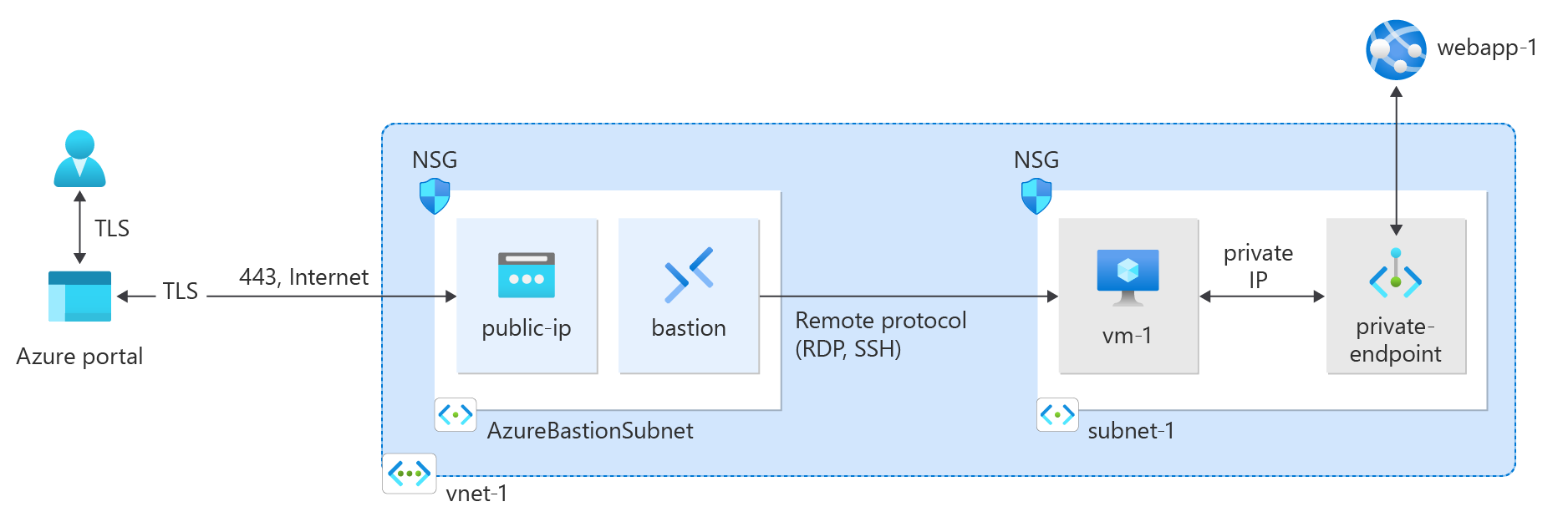

Az Azure Private Link használatának első lépéseihez hozzon létre és használjon privát végpontot egy Azure-webalkalmazáshoz való biztonságos csatlakozáshoz.

Ebben a rövid útmutatóban hozzon létre egy privát végpontot egy Azure-alkalmazás Services-webalkalmazáshoz, majd hozzon létre és telepítsen egy virtuális gépet a privát kapcsolat teszteléséhez.

Privát végpontokat hozhat létre különböző Azure-szolgáltatásokhoz, például az Azure SQL-hez és az Azure Storage-hoz.

Előfeltételek

Egy Azure-fiók, aktív előfizetéssel. Ha még nem rendelkezik Azure-fiókkal, hozzon létre ingyenes fiókot.

Az Azure-előfizetésben üzembe helyezett PrémiumV2 szintű vagy magasabb szintű App Service-csomaggal rendelkező Azure-webalkalmazás.

További információ és példa : Rövid útmutató: ASP.NET Core-webalkalmazás létrehozása az Azure-ban.

A cikkben szereplő példa webalkalmazás neve webapp-1. Cserélje le a példát a webalkalmazás nevére.

Használja a Bash-környezetet az Azure Cloud Shellben. További információ: A Bash rövid útmutatója az Azure Cloud Shellben.

Ha inkább helyi cli-referenciaparancsokat szeretne futtatni, telepítse az Azure CLI-t. Ha Windows vagy macOS rendszert használ, fontolja meg az Azure CLI Docker-tárolóban való futtatását. További információ: Az Azure CLI futtatása Docker-tárolóban.

Ha helyi telepítést használ, jelentkezzen be az Azure CLI-be az az login parancs futtatásával. A hitelesítési folyamat befejezéséhez kövesse a terminálon megjelenő lépéseket. További bejelentkezési lehetőségekért lásd : Bejelentkezés az Azure CLI-vel.

Amikor a rendszer kéri, először telepítse az Azure CLI-bővítményt. További információ a bővítményekről: Bővítmények használata az Azure CLI-vel.

Futtassa az az version parancsot a telepített verzió és a függő kódtárak megkereséséhez. A legújabb verzióra az az upgrade paranccsal frissíthet.

Erőforráscsoport létrehozása

Az Azure-erőforráscsoportok olyan logikai tárolók, amelyekben az Azure-erőforrások üzembe helyezése és felügyelete történik.

Először hozzon létre egy erőforráscsoportot az az group create használatával:

az group create \

--name test-rg \

--location eastus2

Virtuális hálózat és megerősített gazdagép létrehozása

A privát végpont privát IP-címének üzemeltetéséhez virtuális hálózatra és alhálózatra van szükség. Létrehoz egy megerősített gazdagépet, amely biztonságosan csatlakozik a virtuális géphez a privát végpont teszteléséhez. A virtuális gépet egy későbbi szakaszban hozhatja létre.

Feljegyzés

Az óránkénti díjszabás a Bastion üzembe helyezésének pillanatától kezdődik, a kimenő adathasználattól függetlenül. További információ: Díjszabás és termékváltozatok. Ha a Bastiont egy oktatóanyag vagy teszt részeként helyezi üzembe, javasoljuk, hogy a használat befejezése után törölje ezt az erőforrást.

Hozzon létre egy virtuális hálózatot az az network vnet create paranccsal.

az network vnet create \

--resource-group test-rg \

--location eastus2 \

--name vnet-1 \

--address-prefixes 10.0.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefixes 10.0.0.0/24

Hozzon létre egy megerősített alhálózatot az az network vnet subnet create használatával.

az network vnet subnet create \

--resource-group test-rg \

--name AzureBastionSubnet \

--vnet-name vnet-1 \

--address-prefixes 10.0.1.0/26

Hozzon létre egy nyilvános IP-címet a megerősített gazdagép számára az az network public-ip create használatával.

az network public-ip create \

--resource-group test-rg \

--name public-ip \

--sku Standard \

--zone 1 2 3

Hozza létre a megerősített gazdagépet az az network bastion create használatával.

az network bastion create \

--resource-group test-rg \

--name bastion \

--public-ip-address public-ip \

--vnet-name vnet-1 \

--location eastus2

Az Azure Bastion-gazdagép üzembe helyezése eltarthat néhány percig.

Privát végpont létrehozása

A privát végpontokat támogató Azure-szolgáltatás szükséges a privát végpont beállításához és a virtuális hálózathoz való csatlakozáshoz. A cikkben szereplő példákhoz használja az Azure WebAppot az előfeltételekből. A privát végpontot támogató Azure-szolgáltatásokról további információt az Azure Private Link rendelkezésre állásával kapcsolatban talál.

A privát végpontok statikus vagy dinamikusan hozzárendelt IP-címmel rendelkezhetnek.

Fontos

A cikkben ismertetett lépések végrehajtásához korábban üzembe helyezett Azure-alkalmazás Services WebApp alkalmazással kell rendelkeznie. További információkat az Előfeltételek között talál.

Helyezze a korábban létrehozott webalkalmazás erőforrás-azonosítóját egy felületváltozóba az az webapp listával. Hozza létre a privát végpontot az az network private-endpoint create használatával.

id=$(az webapp list \

--resource-group test-rg \

--query '[].[id]' \

--output tsv)

az network private-endpoint create \

--connection-name connection-1 \

--name private-endpoint \

--private-connection-resource-id $id \

--resource-group test-rg \

--subnet subnet-1 \

--group-id sites \

--vnet-name vnet-1

A privát DNS-zóna konfigurálása

A privát DNS-zóna a virtuális hálózat privát végpontjának DNS-nevének feloldására szolgál. Ebben a példában egy Azure WebApp DNS-adatait használjuk, a privát végpontok DNS-konfigurációjáról további információt az Azure Private Endpoint DNS-konfigurációjában talál.

Hozzon létre egy új privát Azure DNS-zónát az az network private-dns zone create használatával.

az network private-dns zone create \

--resource-group test-rg \

--name "privatelink.azurewebsites.net"

Csatlakoztassa a DNS-zónát a korábban létrehozott virtuális hálózathoz az az network private-dns link vnet create szolgáltatással.

az network private-dns link vnet create \

--resource-group test-rg \

--zone-name "privatelink.azurewebsites.net" \

--name dns-link \

--virtual-network vnet-1 \

--registration-enabled false

Hozzon létre egy DNS-zónacsoportot az az network private-endpoint dns-zone-group create használatával.

az network private-endpoint dns-zone-group create \

--resource-group test-rg \

--endpoint-name private-endpoint \

--name zone-group \

--private-dns-zone "privatelink.azurewebsites.net" \

--zone-name webapp

Teszt virtuális gép létrehozása

A statikus IP-cím és a privát végpont működésének ellenőrzéséhez a virtuális hálózathoz csatlakoztatott teszt virtuális gépre van szükség.

Hozza létre a virtuális gépet az az vm create használatával.

az vm create \

--resource-group test-rg \

--name vm-1 \

--image Win2022Datacenter \

--public-ip-address "" \

--vnet-name vnet-1 \

--subnet subnet-1 \

--admin-username azureuser

Feljegyzés

A megerősített gazdagéppel rendelkező virtuális hálózatok virtuális gépeinek nincs szükségük nyilvános IP-címekre. A Bastion biztosítja a nyilvános IP-címet, a virtuális gépek pedig privát IP-címeket használnak a hálózaton belüli kommunikációhoz. A nyilvános IP-címeket a megerősített virtuális hálózatokban lévő virtuális gépekről is eltávolíthatja. További információ: Nyilvános IP-cím társítása azure-beli virtuális gépről.

Feljegyzés

Az Azure alapértelmezett kimenő hozzáférési IP-címet biztosít azokhoz a virtuális gépekhez, amelyek vagy nincsenek hozzárendelve nyilvános IP-címhez, vagy egy belső alapszintű Azure-terheléselosztó háttérkészletében találhatók. Az alapértelmezett kimenő hozzáférési IP-mechanizmus olyan kimenő IP-címet biztosít, amely nem konfigurálható.

Az alapértelmezett kimenő hozzáférési IP-cím le van tiltva az alábbi események egyike esetén:

- A virtuális géphez nyilvános IP-cím van hozzárendelve.

- A virtuális gép egy standard terheléselosztó háttérkészletébe kerül kimenő szabályokkal vagy anélkül.

- Egy Azure NAT Gateway-erőforrás van hozzárendelve a virtuális gép alhálózatához.

A virtuálisgép-méretezési csoportok rugalmas vezénylési módban történő használatával létrehozott virtuális gépek nem rendelkeznek alapértelmezett kimenő hozzáféréssel.

Az Azure-beli kimenő kapcsolatokról további információt az Alapértelmezett kimenő hozzáférés az Azure-ban és a Kimenő kapcsolatok forráshálózati címfordításának (SNAT) használata című témakörben talál.

A privát végponthoz való kapcsolódás tesztelése

A korábban létrehozott virtuális géppel csatlakozhat a webalkalmazáshoz a privát végponton keresztül.

A portál tetején található keresőmezőbe írja be a virtuális gépet. Válassza a Virtuális gépek lehetőséget.

Válassza ki a vm-1 elemet.

A vm-1 áttekintési lapján válassza a Csatlakozás lehetőséget, majd a Bastion lapot.

Válassza a Bastion használata lehetőséget.

Adja meg a virtuális gép létrehozásakor használt felhasználónevet és jelszót.

Válassza a Kapcsolódás lehetőséget.

Miután csatlakozott, nyissa meg a PowerShellt a kiszolgálón.

Írja be

nslookup webapp-1.azurewebsites.net. A következő példához hasonló üzenetet kap:Server: UnKnown Address: 168.63.129.16 Non-authoritative answer: Name: webapp-1.privatelink.azurewebsites.net Address: 10.0.0.10 Aliases: webapp-1.azurewebsites.netA webalkalmazás nevének 10.0.0.10 privát IP-címe lesz visszaadva, ha az előző lépésekben statikus IP-címet választott. Ez a cím a korábban létrehozott virtuális hálózat alhálózatán található.

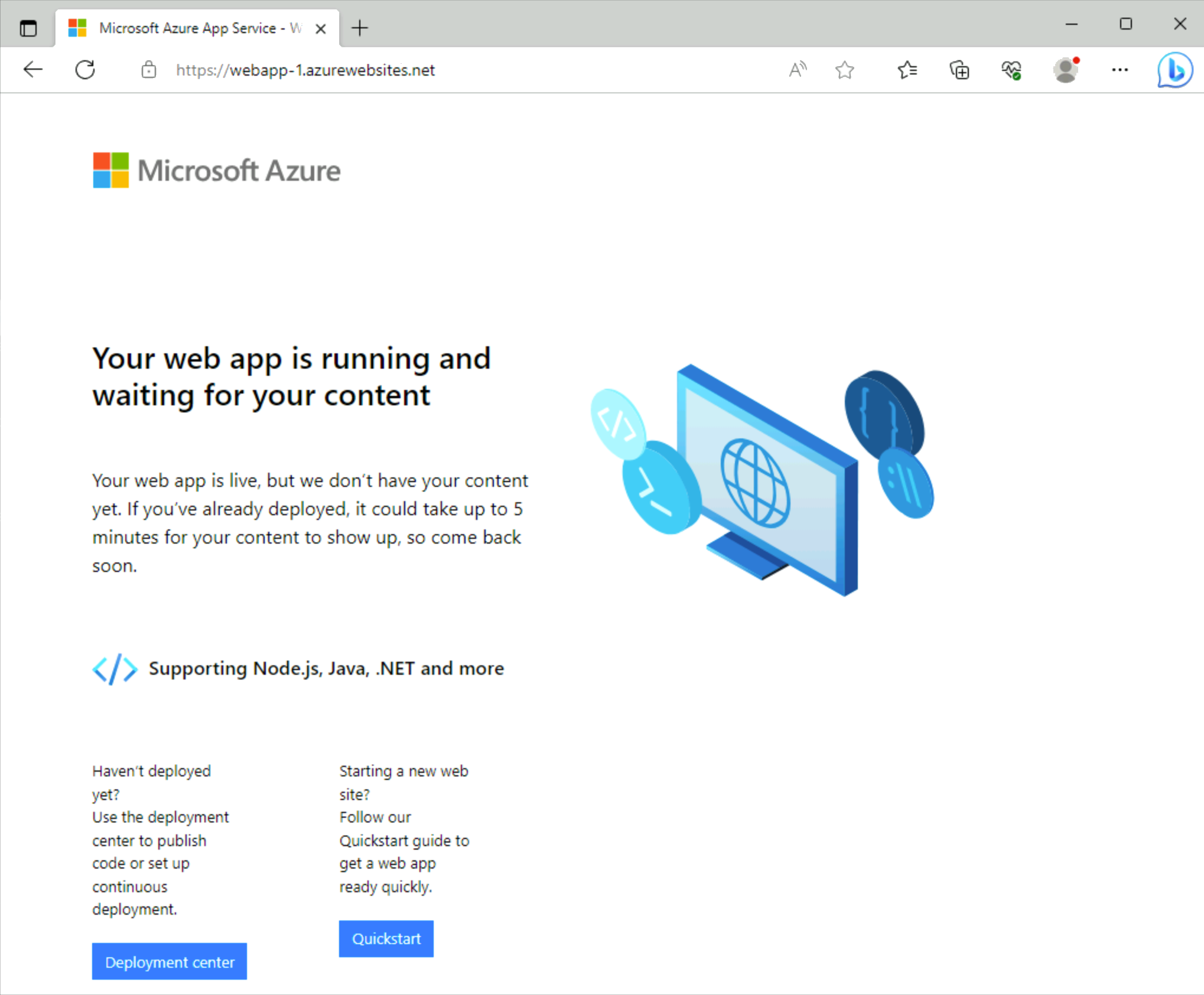

A vm-1 megerősített kapcsolatában nyissa meg a webböngészőt.

Adja meg a webalkalmazás URL-címét.

https://webapp-1.azurewebsites.netHa a webalkalmazás még nem lett üzembe helyezve, a következő alapértelmezett webalkalmazás-lapot kapja:

Zárja be a kapcsolatot a vm-1-hez.

Az erőforrások eltávolítása

Ha már nincs rá szükség, az az group delete paranccsal távolítsa el az erőforráscsoportot, a privát kapcsolati szolgáltatást, a terheléselosztót és az összes kapcsolódó erőforrást.

az group delete \

--name test-rg

Következő lépések

A privát végpontokat támogató szolgáltatásokkal kapcsolatos további információkért lásd: