Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

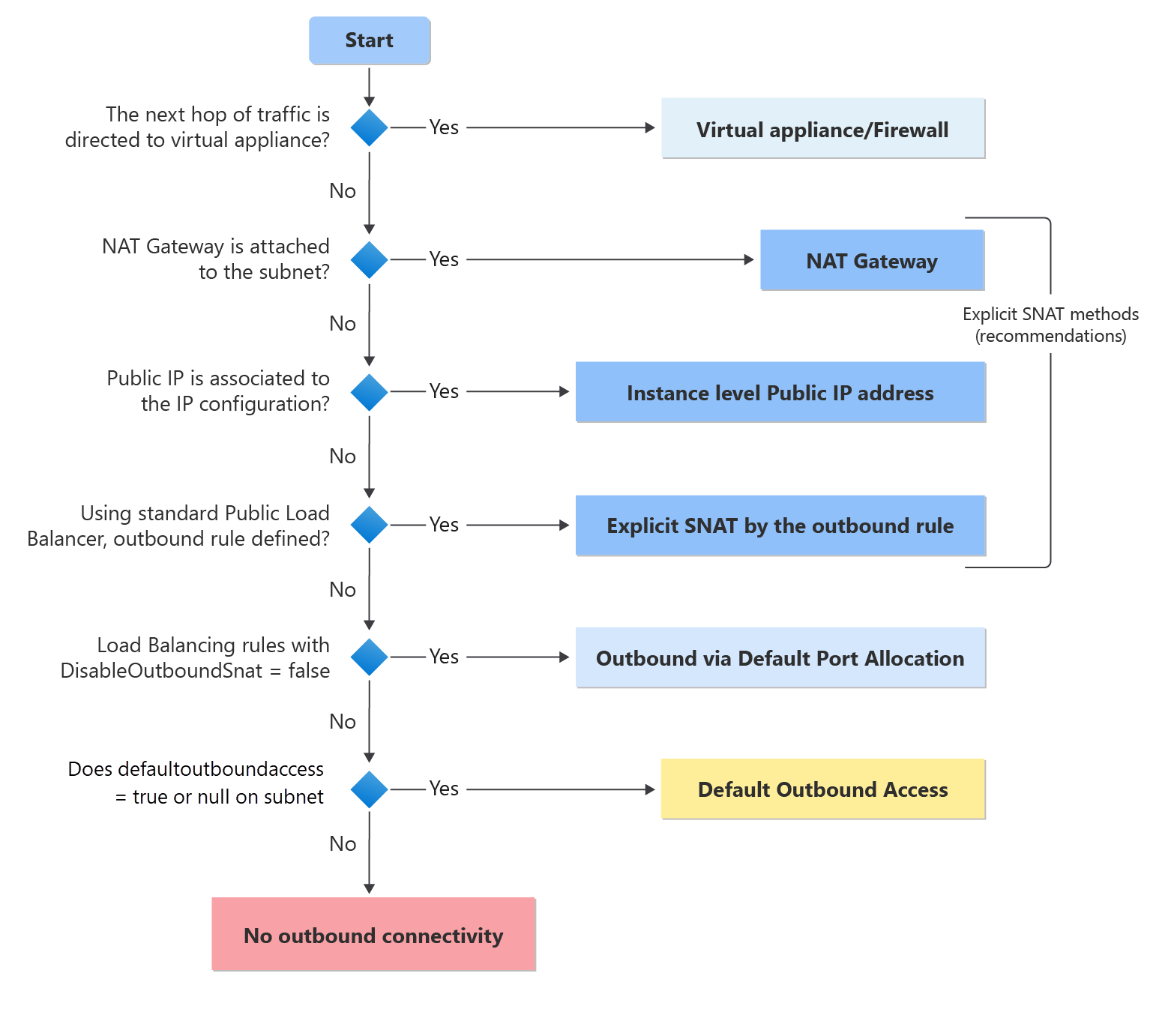

Az Azure-ban, ha egy virtuális gépet (VM-et) explicit módon meghatározott kimenő kapcsolati módszer nélkül helyez üzembe egy virtuális hálózaton, az Azure automatikusan kimenő nyilvános IP-címet rendel hozzá. Ez az IP-cím lehetővé teszi a kimenő kapcsolatot az erőforrásokról az internetre és a Microsoft egyéb nyilvános végpontjaira. Ezt a hozzáférést alapértelmezett kimenő hozzáférésnek nevezzük.

A virtuális gépek explicit kimenő kapcsolatai például a következők:

- NAT-átjáróhoz társított alhálózaton van üzembe helyezve.

- Egy standard terheléselosztó háttérkészletében van üzembe helyezve, ahol kimenő szabályok vannak definiálva.

- Alapszintű nyilvános terheléselosztó háttércsoportjában van üzembe helyezve.

- Kifejezetten hozzájuk társított nyilvános IP-címmel rendelkező virtuális gépek.

Miként és mikor biztosított az alapértelmezett kimenő hozzáférés

Ha egy virtuális gép (VM) explicit kimenő kapcsolati módszer nélkül van üzembe helyezve, az Azure egy alapértelmezett kimenő nyilvános IP-címet rendel hozzá. Ez az ALAPÉRTELMEZETT kimenő hozzáférési IP-cím a Microsoft tulajdonában van, és értesítés nélkül változhat. Emellett az alapértelmezett kimenő kapcsolat implicit platformviselkedésre támaszkodik, és a platformszintű változások befolyásolhatják. A determinisztikus kimenő viselkedést igénylő forgatókönyvek esetében javasoljuk, hogy explicit konfigurációt használjunk.

Feljegyzés

Bizonyos esetekben az alapértelmezett kimenő IP-cím továbbra is hozzárendelve van a nemprivate alhálózat virtuális gépeihez, még akkor is, ha explicit kimenő metódust (például NAT-átjárót vagy NVA/tűzfal felé irányuló forgalmat irányító UDR) van konfigurálva. Ez nem jelenti azt, hogy a rendszer az alapértelmezett kimenő IP-címeket használja a kimenő forgalomhoz, hacsak nem távolítja el ezeket a explicit metódusokat. Az alapértelmezett kimenő IP-címek teljes eltávolításához az alhálózatot privátsá kell tenni, a virtuális gépeket pedig le kell állítani és felszabadítani.

Fontos

A 2026. március 31-e után kiadott API esetében az új virtuális hálózatok alapértelmezés szerint privát alhálózatokat használnak, ami azt jelenti, hogy engedélyezni kell egy explicit kimenő metódust a nyilvános végpontok eléréséhez az interneten és a Microsofton belül. További információért tekintse meg a hivatalos bejelentést. Javasoljuk, hogy használja az alábbi szakaszban tárgyalt explicit kapcsolati formák egyikét. További kérdésekért tekintse meg a "GYIK: Az alapértelmezett viselkedés módosítása privát alhálózatokra" című szakaszt.

Miért ajánlott letiltani az alapértelmezett kimenő kapcsolatot?

Biztonság: Az alapértelmezett internet-hozzáférés ellentmond a zéró megbízhatósági alapelveknek.

Egyértelműség: Az explicit kapcsolat előnyben részesíthető az implicit hozzáféréssel szemben.

Stabilitás: Az alapértelmezett kimenő IP-cím nem az ügyfél tulajdonában van, és változhat; A szolgáltatásfrissítések hatással lehetnek az alapértelmezett kimenő viselkedésre is, amelyek mindkettő fennakadásokat okozhatnak.

Néhány példa olyan konfigurációkra, amelyek nem működnek az alapértelmezett kimenő hozzáférés használatakor:

- Egy virtuális gépen több hálózati adapter inkonzisztens kimenő IP-címeket eredményezhet

- Az Azure-beli virtuálisgép-méretezési csoportok skálázása a kimenő IP-címek módosítását eredményezheti

- A kimenő IP-címek nem konzisztensek vagy összefüggőek a virtuálisgép-méretezési csoportok példányai között

Továbbá,

- Az alapértelmezett kimenő hozzáférési IP-címek nem támogatják a töredezett csomagokat

- Az alapértelmezett kimenő hozzáférési IP-címek nem támogatják az ICMP-pingeket

Hogyan válthatok a nyilvános kapcsolat explicit módszerére (és tilthatom le az alapértelmezett kimenő hozzáférést)?

Privát alhálózatok áttekintése

- Privát alhálózat létrehozása megakadályozza, hogy az alhálózaton lévő virtuális gépek alapértelmezett kimenő hozzáférést használjanak a nyilvános végpontokhoz való csatlakozáshoz.

- A privát alhálózaton lévő virtuális gépek továbbra is hozzáférhetnek az internethez (vagy bármely nyilvános végponthoz a Microsofton belül) explicit kimenő kapcsolat használatával.

Feljegyzés

Egyes szolgáltatások nem működnek egy privát alhálózat virtuális gépén explicit kimenő forgalom nélkül (ilyenek például a Windows aktiválása és a Windows-frissítések).

Privát alhálózatok konfigurálása

Manuális konfigurációs lépések az Azure Portalon (nincs varázsló)

- Nyissa meg az Azure Portalt.

- Lépjen a virtuális hálózatokra.

- Válassza ki a módosítani kívánt alhálózatot tartalmazó virtuális hálózatot.

- A bal oldali menüben válassza az Alhálózatok lehetőséget.

- Válassza ki a privátsá tenni kívánt alhálózatot.

- Keresse meg az Alapértelmezett kimenő hozzáférési beállítást.

- Alapértelmezett kimenő hozzáférés beállítása letiltva.

- Válassza az Mentésgombot.

Ez explicit módon beállítja az alhálózati tulajdonságot:

defaultOutboundAccess = false

amely megakadályozza, hogy az Azure alapértelmezett kimenő nyilvános IP-címeket rendeljen az alhálózat virtuális gépeihez.

A privát alhálózatok korlátozásai

A virtuálisgép-operációs rendszerek (például a Windows) aktiválásához vagy frissítéséhez explicit kimenő kapcsolati módszerre van szükség.

A felhasználó által megadott útvonalakat (UDR-eket) használó konfigurációkban bármely konfigurált útvonal törést okoz abban az esetben, ha a következő ugrás típusa egy privát alhálózatban van.

Gyakori példa az UDR használata egy felsőbb rétegbeli hálózati virtuális berendezésre/tűzfalra irányuló forgalom irányítására, kivételekkel bizonyos Azure-szolgáltatáscímkék esetében az ellenőrzés megkerülése érdekében. Ehhez konfigurálja az útvonalakat ezekhez a szolgáltatáscímkékhez a következő ugrástípussal

Internet. Ebben a forgatókönyvben a következőket konfigurálja:A cél 0.0.0.0/0 alapértelmezett útvonala, amelynél a virtuális berendezés következő ugrási típusa általános esetben érvényes.

Egy vagy több útvonal konfigurálva van a következő ugrástípusú

Internetaz NVA/tűzfal megkerüléséhez. Ha nincs explicit kimenő kapcsolati módszer is konfigurálva a célhelyekkel való kapcsolat forrásához, a célhelyekhez való kapcsolódási kísérletek sikertelenek, mivel az alapértelmezett kimenő hozzáférés alapértelmezés szerint nem érhető el a privát alhálózatokban.

Ez a korlátozás nem vonatkozik a szolgáltatásvégpontok használatára, amelyek másik ugrástípust használnak

VirtualNetworkServiceEndpoint. Lásd: Virtuális hálózati szolgáltatásvégpontok.

A virtuális gépek továbbra is hozzáférhetnek az ugyanabban a régióban lévő Azure Storage-fiókokhoz egy privát alhálózaton anélkül, hogy explicit kimenő módszert használnak. Az NSG-k használata ajánlott a kimenő forgalom szabályozásához.

A privát alhálózatok nem alkalmazhatók a PaaS-szolgáltatások üzemeltetéséhez használt delegált vagy felügyelt alhálózatokra. Ezekben az esetekben a kimenő kapcsolatokat az egyes szolgáltatások kezelik. További információért tekintse meg a szolgáltatásspecifikus dokumentációt.

Fontos

Ha a terheléselosztó háttérkészlete IP-cím alapján van konfigurálva, egy folyamatban lévő ismert probléma miatt alapértelmezett kimenő hozzáférést használ. A terheléselosztó háttérkészletében lévő virtuális gépekhez társítson egy NAT-átjárót a forgalom védelme érdekében, ha alapértelmezett biztonsági konfigurációt és igényes kimenő forgalmat kezelő alkalmazásokat szeretne futtatni. További információ a meglévő ismert problémákról.

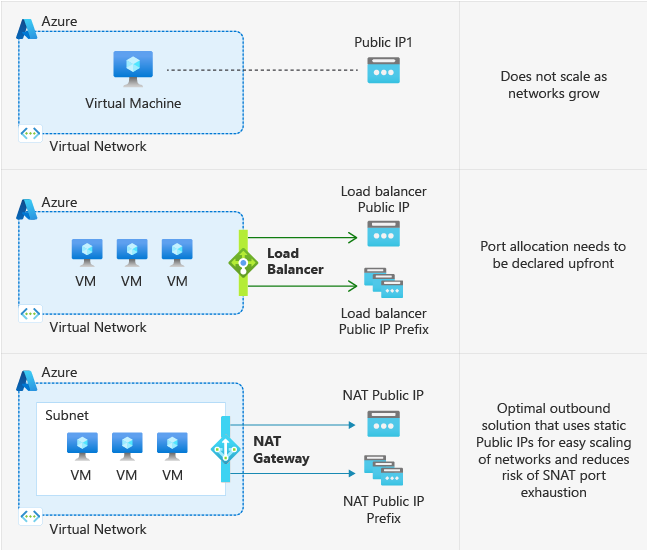

Explicit kimenő módszer hozzáadása

- NAT-átjáró társítása a virtuális gép alhálózatához. Vegye figyelembe, hogy a legtöbb forgatókönyv esetében ez az ajánlott módszer.

- Társítson egy szabványos terheléselosztót, amely kimenő szabályokkal van konfigurálva.

- Standard nyilvános IP-cím társítása a virtuális gép bármely hálózati adapteréhez.

- Adjon hozzá egy tűzfalat vagy hálózati virtuális eszközt (NVA) a virtuális hálózathoz, és irányítsa oda a forgalmat egy felhasználói útvonal (UDR) használatával.

Rugalmas vezénylési mód használata virtuálisgép-méretezési csoportokhoz

- A rugalmas méretezési csoportok alapértelmezés szerint biztonságosak. A rugalmas méretezési csoportokon keresztül létrehozott példányok nem rendelkeznek az alapértelmezett kimenő hozzáférési IP-címmel, ezért explicit kimenő módszerre van szükség. További információért lásd a Rugalmas vezénylési mód a virtuális gép méretezési készletekhez

Gyakori kérdések: Az alapértelmezett kimenő IP-riasztás törlése

Miért jelenik meg egy riasztás, amely azt mutatja, hogy a virtuális gépemen alapértelmezett kimenő IP-cím van?

Van egy hálózati kártyaszintű paraméter (defaultOutboundConnectivityEnabled), amely nyomon követi, hogy a rendszer hozzárendeli-e az alapértelmezett kimenő IP-címet egy virtuálisgép- vagy virtuálisgép-méretezési csoport példányához. Ezzel létrehoz egy Azure-portál szalagcímet a virtuális gép/virtuális gép méretezési készlethez, amely ezt az állapotot jelöli. Előfizetéseihez konkrét Azure Advisor-javaslatok állnak rendelkezésre ezen információk alapján. Ha meg szeretné tekinteni, hogy melyik virtuális géphez vagy virtuálisgép-méretezési csoporthoz van hozzárendelve alapértelmezett kimenő IP-cím, kövesse az alábbi lépéseket:

- Írja be az "Advisor" kifejezést az Azure Portal keresősávjába, majd amikor megjelenik, válassza ezt a lehetőséget.

- Válassza az "Operatív kiválóság" lehetőséget

- Keresse meg az "Explicit kimenő metódus hozzáadása az alapértelmezett kimenő forgalom letiltásához" és/vagy a "Explicit kimenő metódus hozzáadása az alapértelmezett kimenő forgalom letiltásához a virtuálisgép-méretezési csoportokhoz" javaslatokat (vegye figyelembe, hogy ezek két különböző elemből állnak).

- Ha ezek közül bármelyik létezik, válassza ki a megfelelő javaslatnevet, és megjelennek az összes olyan virtuális gép vagy virtuális gép-méretezési csoportpéldány hálózati interfész kártyái (NIC), amelyeknél az alapértelmezett kimenő forgalom engedélyezve van.

Hogyan törölhetem a riasztást?

- A megjelölt virtuális gép vagy virtuálisgép-méretezési csoport esetén explicit kimenő módszert kell alkalmazni. A különböző lehetőségekért tekintse meg a fenti szakaszt.

- Az alhálózatot privátsá kell tenni, hogy megakadályozza az új alapértelmezett kimenő IP-címek létrehozását.

- Az alhálózatban lévő, megjelölt összes vonatkozó virtuális gépet le kell állítani és fel kell szabadítani, hogy a módosítások megjelenjenek a NIC szintű paraméterben, és hogy a jelölő törlődjön. (Vegye figyelembe, hogy ez fordított esetben is igaz; ahhoz, hogy egy gép alapértelmezett kimenő IP-címet kapjon, miután az alhálózati szintű paraméter értéke hamis, a virtuális gép leállítása/felszabadítása szükséges.)

Már használom a kimenő forgalom explicit metódusát, miért látom még mindig ezt a riasztást?

Bizonyos esetekben az alapértelmezett kimenő IP-cím továbbra is hozzárendelve van a nemprivate alhálózat virtuális gépeihez, még akkor is, ha explicit kimenő metódust (például NAT-átjárót vagy NVA/tűzfal felé irányuló forgalmat irányító UDR) van konfigurálva. Ez nem jelenti azt, hogy a rendszer az alapértelmezett kimenő IP-címeket használja a kimenő forgalomhoz, hacsak nem távolítja el ezeket a explicit metódusokat. Az alapértelmezett kimenő IP-címek teljes eltávolításához (és a riasztás eltávolításához) az alhálózatot privátsá kell tenni, a virtuális gépeket pedig le kell állítani és el kell szabadítani.

Gyakori kérdések: Alapértelmezett viselkedésváltás privát alhálózatokra

Mit jelent a privát alhálózatok alapértelmezettsé tétele, és hogyan lesz implementálva?

A 2026. március 31. után kiadott API-verzióban az új VNET-ekben lévő alhálózatok alapértelmezettOutboundAccess tulajdonsága alapértelmezés szerint "false" (hamis) értékre lesz állítva. Ez a módosítás alapértelmezés szerint privátsá teszi az alhálózatokat, és megakadályozza az alhálózatokban lévő virtuális gépek alapértelmezett kimenő IP-címeinek létrehozását. (Az Azure Portal alapértelmezés szerint már alapértelmezés szerint privátként használja az alhálózatokat.) Ez a viselkedés az összes többi konfigurációs módszerre – ARM-sablonokra, PowerShellre és parancssori felületre – érvényes. Az ARM-sablonok korábbi verziói (vagy az olyan eszközök, mint a Terraform, amelyek megadhatnak régebbi verziókat) továbbra is null értékre állítja az alapértelmezettOutboundAccess értéket, amely implicit módon engedélyezi a kimenő hozzáférést.

Mi történik a meglévő virtuális hálózatokkal és virtuális gépekkel? Mi a helyzet a meglévő VNET-ekben létrehozott új virtuális gépekkel?

A meglévő virtuális hálózatokon nem történt módosítás. Ez azt jelenti, hogy mind a meglévő virtuális gépek, mind a virtuális hálózatokban újonnan létrehozott virtuális gépek továbbra is létrehoznak alapértelmezett kimenő IP-címeket, kivéve, ha az alhálózatokat manuálisan módosítják privátsá.

Mi a helyzet az új virtuális hálózati telepítésekkel? Az infrastruktúra függ az alapértelmezett kimenő IP-címekhez, és jelenleg nem áll készen a privát alhálózatokra való áttérésre.

Az alhálózatokat továbbra is konfigurálhatja nemprivatként bármely támogatott módszerrel (ARM-sablonok, portál, parancssori felület, PowerShell). Ez biztosítja az alapértelmezett kimenő IP-címekre támaszkodó és még nem kész privát alhálózatokra való áttérésre támaszkodó infrastruktúrák kompatibilitását. Vegye figyelembe, hogy ha már rendelkezik egy privát alhálózattal, és vissza szeretne kapcsolni egy virtuális gép alapértelmezett kimenő forgalmának használatára, módosítania kell az alhálózatot, hogy ne legyen privát, majd leállítást/felszabadítást kell végrehajtania a virtuális gépen.

Következő lépések

További információ az Azure-beli kimenő kapcsolatokról: