Azure-hozzáférés-kezelés delegálása másoknak

Az Azure szerepköralapú hozzáférés-vezérlésében (Azure RBAC) azure-erőforrásokhoz való hozzáférés biztosításához Azure-szerepköröket rendelhet hozzá. Ha például egy felhasználónak webhelyeket kell létrehoznia és kezelnie egy előfizetésben, hozzárendelheti a webhely közreműködői szerepkörét.

Az Azure-szerepkörök hozzárendelése az Azure-erőforrásokhoz való hozzáférés biztosításához gyakori feladat. Rendszergazdaként előfordulhat, hogy több kérést is kap a hozzáférés megadására, amelyet másnak szeretne delegálni. Azonban meg kell győződnie arról, hogy a meghatalmazott csak azokkal az engedélyekkel rendelkezik, amelyekre a feladatuk elvégzéséhez szükségük van. Ez a cikk azt ismerteti, hogyan delegálhat biztonságosabb szerepkör-hozzárendelés-kezelést a szervezet más felhasználóinak.

Miért érdemes delegálni a szerepkör-hozzárendelések kezelését?

Az alábbiakban néhány okot talál arra, hogy miért érdemes a szerepkör-hozzárendelések felügyeletét másoknak delegálni:

- Számos kérést kap a szerepkörök szervezeten belüli hozzárendelésére.

- A felhasználók nem várnak a szükséges szerepkör-hozzárendelésre.

- A saját részlegeiken, csapataikon vagy projektjeiken belüli felhasználók jobban ismerik, hogy kinek van szükségük hozzáférésre.

- A felhasználók rendelkeznek az Azure-erőforrások létrehozásához szükséges engedélyekkel, de további szerepkör-hozzárendelésre van szükségük az erőforrás teljes használatához. Például:

- A virtuális gépek létrehozására jogosult felhasználók nem tudnak azonnal bejelentkezni a virtuális gépre a virtuális gép rendszergazdai bejelentkezési vagy virtuálisgép-felhasználói bejelentkezési szerepköre nélkül. Ahelyett, hogy nyomon követnél egy rendszergazdat, hogy hozzájuk rendeljen egy bejelentkezési szerepkört, hatékonyabb, ha a felhasználó saját maga rendelheti hozzá a bejelentkezési szerepkört.

- A fejlesztő rendelkezik engedéllyel egy Azure Kubernetes Service-fürt és egy Azure Container Registry (ACR) létrehozásához, de hozzá kell rendelnie az AcrPull-szerepkört egy felügyelt identitáshoz, hogy képeket tud lekérni az ACR-ből. Ahelyett, hogy nyomon követnél egy rendszergazdat az AcrPull-szerepkör hozzárendeléséhez, hatékonyabb, ha a fejlesztő saját maga rendelheti hozzá a szerepkört.

A szerepkör-hozzárendelések kezelésének delegálása

A tulajdonosi és felhasználói hozzáférés-rendszergazdai szerepkörök olyan beépített szerepkörök, amelyek lehetővé teszik a felhasználók számára a szerepkör-hozzárendelések létrehozását. A szerepkörök tagjai eldönthetik, hogy ki rendelkezhet írási, olvasási és törlési engedélyekkel az előfizetés bármely erőforrásához. Ha egy másik felhasználónak szeretné delegálni a szerepkör-hozzárendelés kezelését, hozzárendelheti a tulajdonosi vagy felhasználói hozzáférés-rendszergazdai szerepkört egy felhasználóhoz.

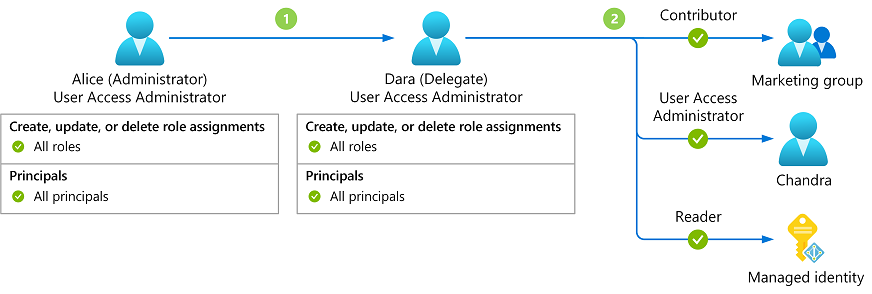

Az alábbi ábra bemutatja, hogyan delegálhat Alice szerepkör-hozzárendelési feladatokat Dara számára. Konkrét lépésekért lásd : Felhasználó hozzárendelése azure-előfizetés rendszergazdájaként.

- Alice hozzárendeli a Felhasználói hozzáférés rendszergazdája szerepkört Dara-hoz.

- A Dara mostantól bármilyen szerepkört hozzárendelhet ugyanahhoz a hatókörhöz bármely felhasználóhoz, csoporthoz vagy szolgáltatásnévhez.

Milyen problémák merülnek fel az aktuális delegálási módszerrel kapcsolatban?

A szerepkör-hozzárendelések kezelésének a szervezet más tagjaira történő delegálásának jelenlegi módszerével kapcsolatos elsődleges problémák az alábbiak.

- A meghatalmazott korlátlan hozzáféréssel rendelkezik a szerepkör-hozzárendelés hatókörében. Ez sérti a minimális jogosultság elvét, ami szélesebb támadási felületet tesz elérhetővé.

- A meghatalmazott bármilyen szerepkört hozzárendelhet bármely felhasználóhoz a hatókörükön belül, beleértve magukat is.

- A meghatalmazott hozzárendelheti a tulajdonosi vagy felhasználói hozzáférési rendszergazdai szerepköröket egy másik felhasználóhoz, aki ezután szerepköröket rendelhet más felhasználókhoz.

A tulajdonosi vagy felhasználói hozzáférés-rendszergazdai szerepkörök hozzárendelése helyett biztonságosabb módszer a meghatalmazott szerepkör-hozzárendelések létrehozásának korlátozása.

Biztonságosabb módszer: Szerepkör-hozzárendelés-kezelés delegálása feltételekkel

A szerepkör-hozzárendelések kezelésének feltételekkel történő delegálásával korlátozhatja a felhasználó által létrehozható szerepkör-hozzárendeléseket. Az előző példában Alice engedélyezheti Dara számára, hogy szerepkör-hozzárendeléseket hozzon létre a nevében, de nem minden szerepkör-hozzárendelést. Alice például korlátozhatja a Dara által hozzárendelhető szerepköröket, és korlátozhatja azokat az egyszerű tagokat, amelyekhez Dara szerepköröket rendelhet. Ezt a feltételekkel rendelkező delegálást néha korlátozott delegálásnak is nevezik, és Azure attribútumalapú hozzáférés-vezérlési (Azure ABAC) feltételekkel implementálják.

Ez a videó áttekintést nyújt a szerepkör-hozzárendelések feltételekkel történő kezelésének delegálásáról.

Miért delegálhatja a szerepkör-hozzárendelések felügyeletét feltételekkel?

Az alábbiakban néhány okot talál arra, hogy miért biztonságosabb a szerepkör-hozzárendelés-kezelés másokra való delegálása feltételekkel:

- Korlátozhatja a meghatalmazott által létrehozható szerepkör-hozzárendeléseket.

- Megakadályozhatja, hogy egy meghatalmazott egy másik felhasználó szerepköröket rendeljen hozzá.

- A szervezet minimális jogosultságú szabályzatainak megfelelőségét kikényszerítheti.

- Az Azure-erőforrások felügyeletét anélkül automatizálhatja, hogy teljes engedélyeket kellene adnia egy szolgáltatásfióknak.

Példa feltételekre

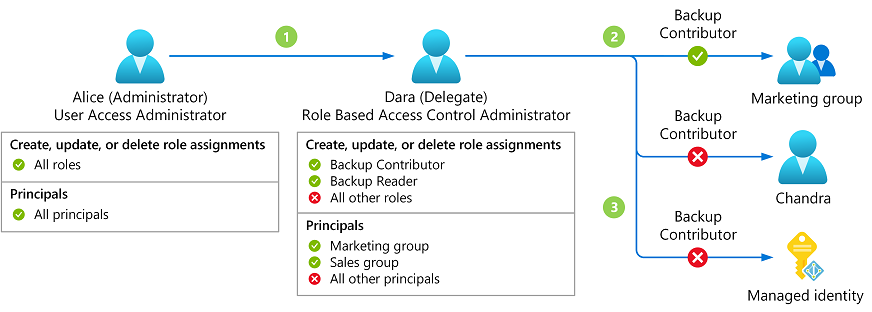

Vegyünk egy példát, amelyben Alice egy előfizetés felhasználói hozzáférés-rendszergazdai szerepkörrel rendelkező rendszergazdája. Alice lehetővé szeretné tenni Dara számára, hogy meghatározott szerepköröket rendeljen hozzá adott csoportokhoz. Alice nem szeretné, hogy Dara más szerepkör-hozzárendelési engedélyekkel rendelkezzen. Az alábbi ábra bemutatja, hogyan delegálhat Alice szerepkör-hozzárendelési feladatokat Dara számára feltételekkel.

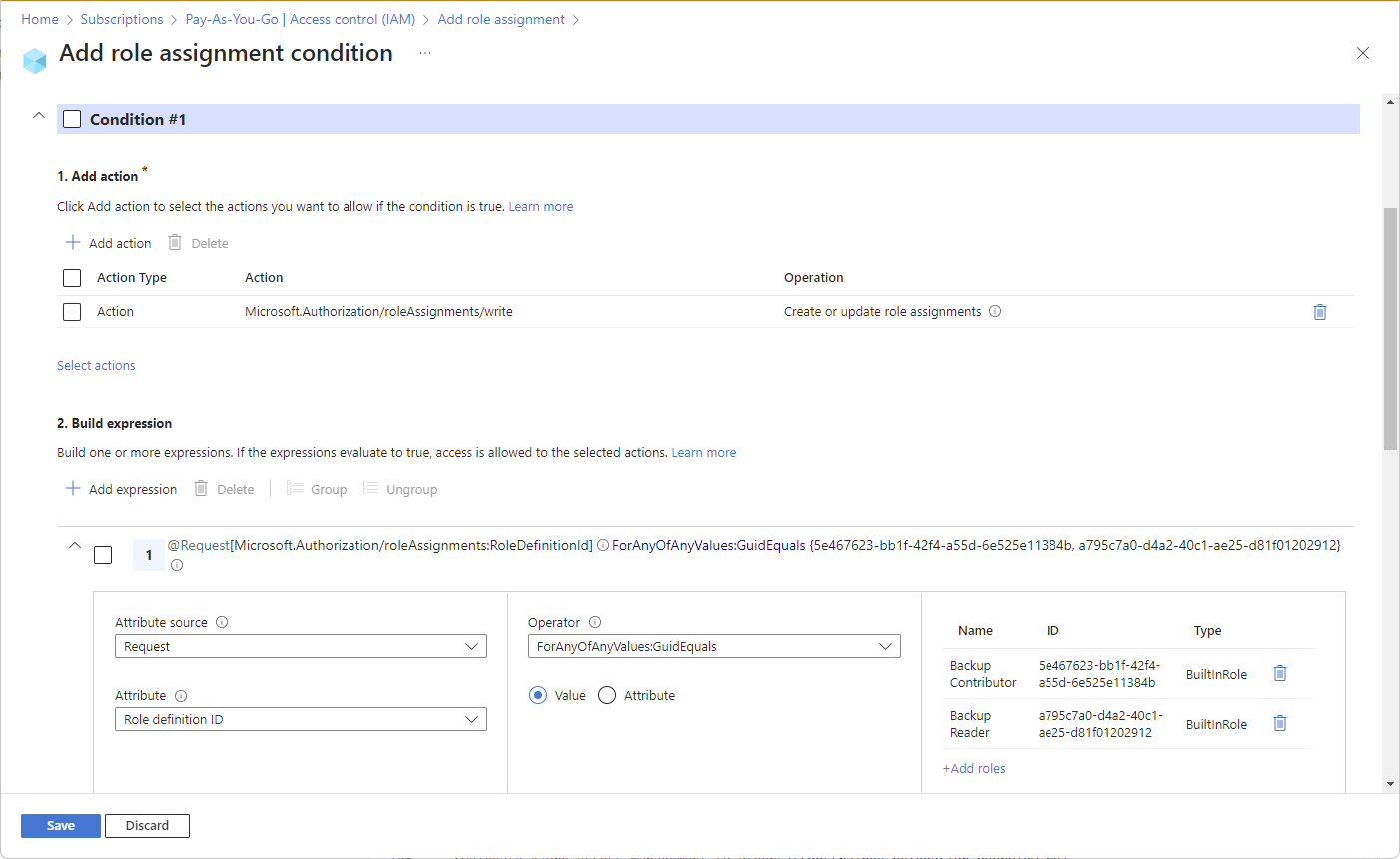

- Alice hozzárendeli a szerepköralapú hozzáférés-vezérlési rendszergazdai szerepkört Dara-hoz. Alice feltételeket ad hozzá, hogy Dara csak a biztonsági mentési közreműködői vagy a biztonsági mentési olvasó szerepköröket rendelhesse hozzá a marketing- és értékesítési csoportokhoz.

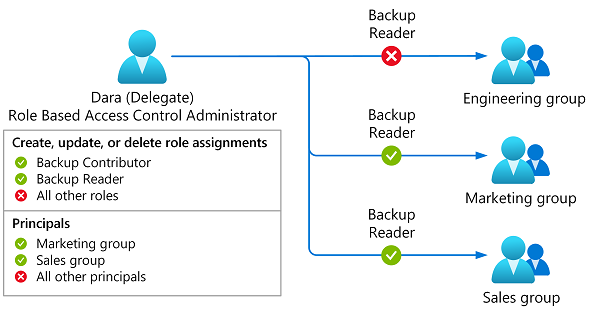

- A Dara mostantól hozzárendelheti a Biztonsági mentési közreműködői vagy a Biztonsági mentési olvasó szerepköröket a marketing- és értékesítési csoportokhoz.

- Ha Dara más szerepköröket próbál hozzárendelni, vagy bármilyen szerepkört szeretne hozzárendelni különböző tagokhoz (például felhasználóhoz vagy felügyelt identitáshoz), a szerepkör-hozzárendelés meghiúsul.

Szerepköralapú hozzáférés-vezérlési rendszergazdai szerepkör

A szerepköralapú hozzáférés-vezérlési rendszergazdai szerepkör egy beépített szerepkör, amely a szerepkör-hozzárendelések kezelésének másokkal való delegálására lett kialakítva. Kevesebb jogosultsággal rendelkezik, mint a felhasználói hozzáférés rendszergazdája, amely a legkevésbé ajánlott jogosultsági eljárásokat követi. A szerepköralapú hozzáférés-vezérlési rendszergazdai szerepkör a következő engedélyekkel rendelkezik:

- Szerepkör-hozzárendelés létrehozása a megadott hatókörben

- Szerepkör-hozzárendelés törlése a megadott hatókörben

- A titkos kódok kivételével minden típusú erőforrás olvasása

- Támogatási jegy létrehozása és frissítése

Szerepkör-hozzárendelések korlátozásának módjai

Az alábbiakban bemutatjuk, hogyan korlátozhatók a szerepkör-hozzárendelések feltételekkel. Ezeket a feltételeket a forgatókönyvnek megfelelően is kombinálhatja.

A hozzárendelhető szerepkörök korlátozása

A szerepkörökhöz hozzárendelhető szerepkörök és rendszernevek (felhasználók, csoportok vagy szolgáltatásnevek) korlátozása

A szerepkörök és a hozzárendelhető konkrét tagok korlátozása

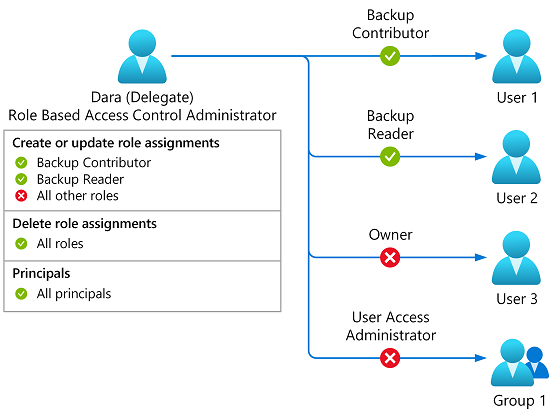

A szerepkör-hozzárendelési műveletek hozzáadásának és eltávolításának különböző feltételeinek megadása

Szerepkör-hozzárendelés-kezelés delegálása feltételekkel

Ha feltételekkel szeretné delegálni a szerepkör-hozzárendelés kezelését, a szerepköröket a jelenlegi módon rendeli hozzá, de a szerepkör-hozzárendeléshez is hozzáad egy feltételt.

A meghatalmazott által igényelt engedélyek meghatározása

- Milyen szerepköröket rendelhet hozzá a meghatalmazott?

- Milyen típusú tagokat rendelhet a meghatalmazott szerepkörökhöz?

- Mely tagokhoz rendelhet szerepköröket a meghatalmazott?

- El tudja távolítani a delegált szerepkör-hozzárendeléseket?

Új szerepkör-hozzárendelés indítása

A szerepköralapú hozzáférés-vezérlési rendszergazdai szerepkör kiválasztása

Bármelyik szerepkört kiválaszthatja, amely tartalmazza a műveletet, de a

Microsoft.Authorization/roleAssignments/writeszerepköralapú hozzáférés-vezérlési rendszergazda kevesebb engedéllyel rendelkezik.A meghatalmazott kiválasztása

Válassza ki azt a felhasználót, akihez szerepkör-hozzárendelés-kezelést szeretne delegálni.

Feltétel hozzáadása

A feltétel hozzáadásának több módja is van. Használhat például egy feltételsablont az Azure Portalon, az Azure Portal speciális feltételszerkesztőjében, az Azure PowerShellben, az Azure CLI-ben, a Bicepben vagy a REST API-ban.

Válasszon a feltételsablonok listájából. Válassza a Konfigurálás lehetőséget a szerepkörök, az egyszerű típusok vagy a tagok megadásához.

További információ: Azure-szerepkör-hozzárendelés-kezelés delegálása másokkal feltételekkel.

Szerepkör hozzárendelése delegálandó feltétellel

Miután megadta a feltételt, végezze el a szerepkör-hozzárendelést.

Forduljon a meghatalmazotthoz

Tájékoztassa a meghatalmazottat, hogy mostantól feltételekkel rendelhetnek hozzá szerepköröket.

Beépített szerepkörök feltételekkel

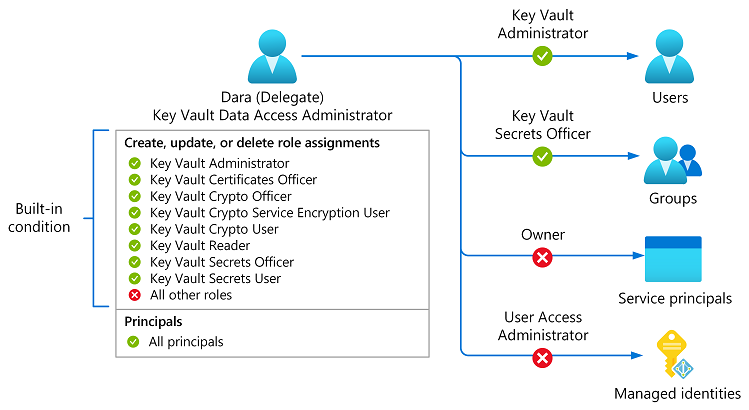

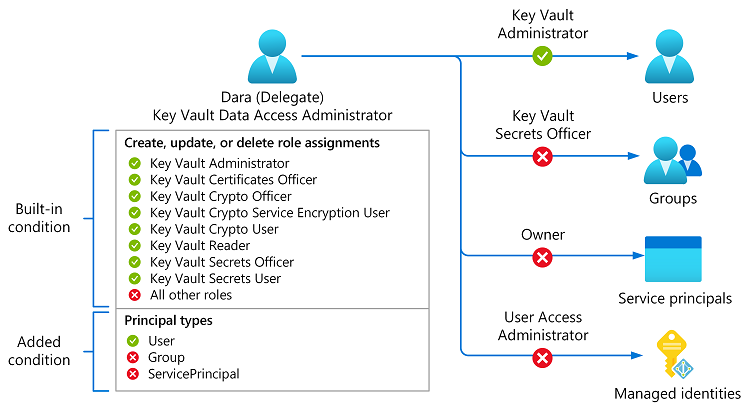

A Key Vault adathozzáférési rendszergazdai és virtuálisgép-adathozzáférési rendszergazdai (előzetes verzió) szerepkörei már rendelkeznek egy beépített feltétellel a szerepkör-hozzárendelések korlátozásához.

A Key Vault adatelérési rendszergazdai szerepköre lehetővé teszi a Key Vault titkos kulcsokhoz, tanúsítványokhoz és kulcsokhoz való hozzáférés kezelését. Kizárólag a hozzáférés-vezérlésre összpontosít, anélkül, hogy jogosultsági szerepköröket, például tulajdonosi vagy felhasználói hozzáférés-rendszergazdai szerepköröket rendelhet hozzá. Lehetővé teszi a feladatok jobb elkülönítését olyan forgatókönyvek esetében, mint a inaktív titkosítás kezelése az adatszolgáltatásokban, hogy jobban megfeleljenek a minimális jogosultsági elvnek. A feltétel a következő Azure Key Vault-szerepkörökhöz korlátozza a szerepkör-hozzárendeléseket:

- Key Vault-rendszergazda

- Key Vault tanúsítványkezelő

- Key Vault Crypto Officer

- Key Vault titkosítási szolgáltatás titkosítási felhasználója

- Key Vault titkosítási felhasználó

- Key Vault-olvasó

- Key Vault titkos kulcsok tisztviselője

- Key Vault titkos kulcsok felhasználója

Ha tovább szeretné korlátozni a Key Vault adathozzáférési rendszergazdai szerepkör-hozzárendelését, hozzáadhatja saját feltételét, hogy korlátozza a Key Vault-szerepkörökhöz hozzárendelhető egyszerű személyek (felhasználók, csoportok vagy szolgáltatásnevek) típusait.

Ismert problémák

A szerepkör-hozzárendelés-kezelés feltételekkel történő delegálásával kapcsolatos ismert problémák:

- A Privileged Identity Management használatával nem delegálhat szerepkör-hozzárendelés-kezelést egyéni szerepkörökhöz feltételekkel.

- Nem rendelkezhet szerepkör-hozzárendeléssel Microsoft.Storage-adatművelettel és GUID összehasonlító operátort használó ABAC-feltétellel. További információ: Az Azure RBAC hibaelhárítása.

Licenckövetelmények

A funkció használata ingyenes, és az Azure-előfizetés részét képezi.