Syslog és Common Event Format (CEF) a Microsoft Sentinel AMA-összekötőivel

A Syslog az AMA-n és a Common Event Formaton (CEF) keresztül a Microsoft Sentinel AMA-adatösszekötőin keresztül szűri és betölti a Syslog-üzeneteket, beleértve a Common Event Format (CEF) formátumú üzeneteket, Linux-gépekről, valamint hálózati és biztonsági eszközökről és berendezésekről. Ezek az összekötők telepítik az Azure Monitor Agentet (AMA) bármely linuxos gépen, amelyről Syslog- és/vagy CEF-üzeneteket szeretne gyűjteni. Ez a gép lehet az üzenetek kezdeményezője, vagy lehet egy továbbító, amely üzeneteket gyűjt más gépekről, például hálózati vagy biztonsági eszközökről és berendezésekről. Az összekötő a megadott adatgyűjtési szabályok (DCR-ek) alapján küldi el az ügynökök utasításait. A DCR-ek határozzák meg a monitorozandó rendszereket, valamint a gyűjtendő naplók vagy üzenetek típusait. A jobb teljesítmény, valamint a hatékonyabb lekérdezés és elemzés érdekében definiálják az üzenetekre alkalmazandó szűrőket.

A Syslog és a CEF két gyakori formátum a különböző eszközökről és alkalmazásokból származó adatok naplózásához. Segítenek a rendszergazdáknak és a biztonsági elemzőknek a hálózat monitorozásában és hibaelhárításában, valamint a lehetséges fenyegetések vagy incidensek azonosításában.

Mi az a Syslog?

A Syslog egy szabványos protokoll a különböző eszközök vagy alkalmazások közötti üzenetek hálózaton keresztüli küldéséhez és fogadásához. Eredetileg Unix-rendszerekhez fejlesztették ki, de ma már széles körben támogatják a különböző platformok és gyártók. A syslog-üzenetek előre definiált struktúrával rendelkeznek, amely egy prioritásból, egy időbélyegből, egy gazdagépnévből, egy alkalmazásnévből, egy folyamatazonosítóból és egy üzenet szövegéből áll. A syslog-üzenetek UDP, TCP vagy TLS protokollon keresztül küldhetők a konfigurációtól és a biztonsági követelményektől függően.

Az Azure Monitor-ügynök támogatja a Syslog RFCs 3164-et és az 5424-et.

Mi az a Common Event Format (CEF)?

A CEF vagy a Common Event Format egy szállítósemleges formátum, amely hálózati és biztonsági eszközökről és berendezésekről, például tűzfalakról, útválasztókról, észlelési és válaszmegoldásokról, behatolásészlelési rendszerekről, valamint más rendszerekről, például webkiszolgálókról származó adatok naplózására szolgál. A Syslog bővítményét kifejezetten a biztonsági információk és az eseménykezelési (SIEM) megoldásokhoz fejlesztették ki. A CEF-üzenetek szabványos fejléccel rendelkeznek, amely olyan információkat tartalmaz, mint az eszköz szállítója, az eszköz terméke, az eszköz verziója, az eseményosztály, az esemény súlyossága és az eseményazonosító. A CEF-üzeneteknek változó számú bővítményük is van, amelyek további részleteket nyújtanak az eseményről, például a forrás- és cél IP-címeket, a felhasználónevet, a fájlnevet vagy a végrehajtott műveletet.

Syslog- és CEF-üzenetek gyűjteménye az AMA használatával

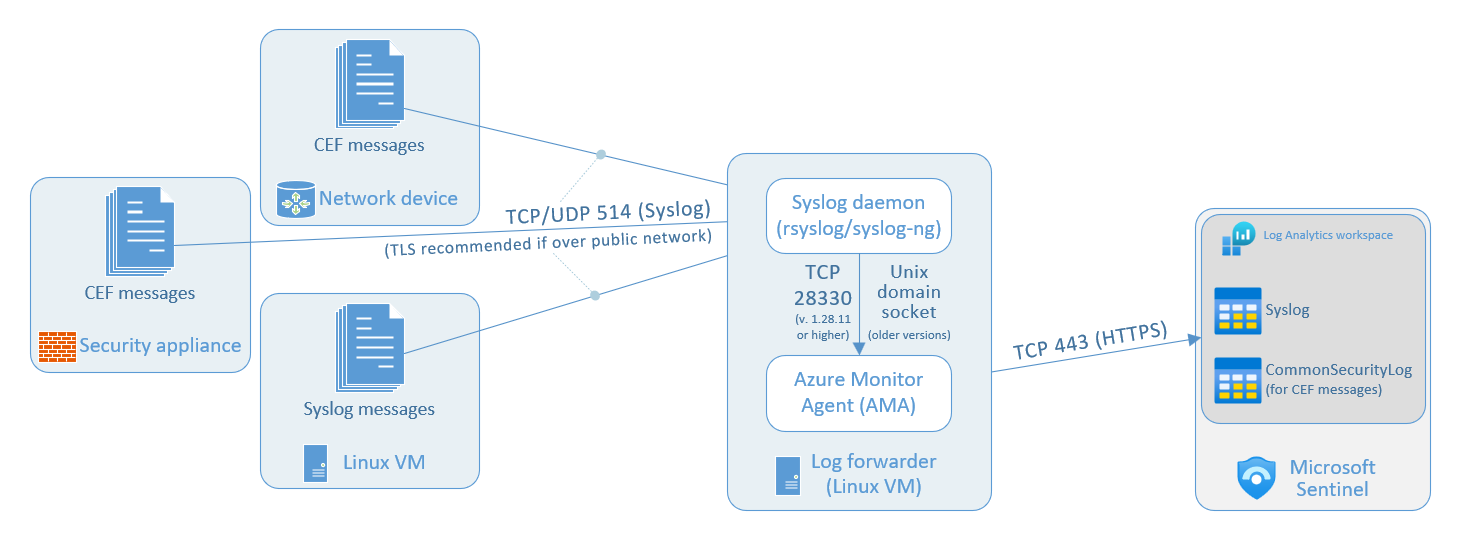

Az alábbi ábrák a Microsoft Sentinel Syslog és CEF üzenetgyűjteményének architektúráját szemléltetik a Syslog AMA és Common Event Format (CEF) AMA-összekötőkkel történő használatával.

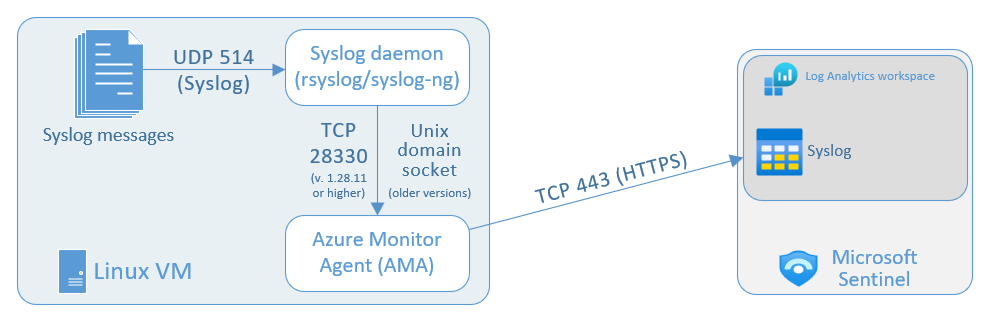

Ez az ábra azt mutatja be, hogy a rendszer syslog-üzeneteket gyűjt egyetlen linuxos virtuális gépről, amelyre az Azure Monitor Agent (AMA) telepítve van.

Az Azure Monitor-ügynökkel végzett adatbetöltési folyamat a következő összetevőket és adatfolyamokat használja:

A naplóforrások a környezet különböző Linux rendszerű virtuális gépei, amelyek Syslog-üzeneteket hoznak létre. Ezeket az üzeneteket a helyi Syslog démon gyűjti be az 514-ös TCP- vagy UDP-porton (vagy az Ön által megadott másik porton).

A helyi Syslog démon (vagy vagy

rsyslogsyslog-ng) összegyűjti a naplóüzeneteket az 514-ös TCP- vagy UDP-porton (vagy tetszés szerint egy másik porton). A démon ezután az AMA-verziótól függően két különböző módon küldi el ezeket a naplókat az Azure Monitor-ügynöknek :- Az AMA 1.28.11-s és újabb verziói naplókat kapnak a 28330-at használó TCP-porton.

- Az AMA korábbi verziói a Unix tartományi szoftvercsatornán keresztül fogadják a naplókat.

Ha az 514-nél eltérő portot szeretne használni a Syslog/CEF-üzenetek fogadásához, győződjön meg arról, hogy a Syslog démon portkonfigurációja megegyezik az üzeneteket létrehozó alkalmazáséval.

Az adatösszekötő beállításával az Azure Monitor-ügynök , amelyet minden olyan Linux rendszerű virtuális gépre telepít, amelyről Syslog-üzeneteket szeretne gyűjteni. Az ügynök elemzi a naplókat, majd elküldi őket a Microsoft Sentinel (Log Analytics) munkaterületére.

A Microsoft Sentinel (Log Analytics) munkaterülete: Az itt küldött Syslog-üzenetek a Syslog táblába kerülnek, ahol lekérdezheti a naplókat, és elemzéseket végezhet rajtuk a biztonsági fenyegetések észleléséhez és megválaszolásához.

A naplóüzenetek gyűjtésének beállítása

A Microsoft Sentinel content hubjáról telepítse a Syslog vagy a Common Event Format megfelelő megoldását. Ez a lépés telepíti a megfelelő adatösszekötőket az AMA vagy a Common Event Format (CEF) használatával az AMA-adatösszekötőn keresztül. További információ: A Microsoft Sentinel beépített tartalmainak felderítése és kezelése.

A beállítási folyamat részeként hozzon létre egy adatgyűjtési szabályt, és telepítse az Azure Monitor Agentet (AMA) a naplótovábbítóra. Végezze el ezeket a feladatokat az Azure vagy a Microsoft Defender portál használatával, vagy az Azure Monitor-naplók betöltési API-jának használatával.

Amikor az Azure-ban vagy a Microsoft Defender portálon konfigurálja a Microsoft Sentinel adatösszekötőt, munkaterületenként létrehozhat, kezelhet és törölhet DCR-eket. Az AMA automatikusan települ az összekötő konfigurációjában kiválasztott virtuális gépekre.

Másik lehetőségként HTTP-kéréseket küldhet a Logs Ingestion API-nak. Ezzel a beállítással tartományvezérlőket hozhat létre, kezelhet és törölhet. Ez a lehetőség rugalmasabb, mint a portál. Az API-val például meghatározott naplószintek alapján szűrhet. Az Azure-ban vagy a Defender portálon csak a minimális naplószintet választhatja ki. A módszer használatának hátránya, hogy a DCR létrehozása előtt manuálisan kell telepítenie az Azure Monitor-ügynököt a naplótovábbítóra.

A DCR létrehozása és az AMA telepítése után futtassa a "telepítési" szkriptet a naplótovábbítón. Ez a szkript úgy konfigurálja a Syslog démont, hogy figyelje a többi gépről érkező üzeneteket, és nyissa meg a szükséges helyi portokat. Ezután szükség szerint konfigurálja a biztonsági eszközöket vagy berendezéseket.

További információért tekintse át az alábbi cikkeket:

- Syslog- és CEF-üzenetek betöltése a Microsoft Sentinelbe az Azure Monitor-ügynökkel

- CEF az AMA-adatösszekötőn keresztül – Adott berendezés vagy eszköz konfigurálása a Microsoft Sentinel-adatbetöltéshez

- Syslog az AMA-adatösszekötőn keresztül – Adott berendezés vagy eszköz konfigurálása a Microsoft Sentinel-adatok betöltéséhez

Adatbetöltés duplikációk elkerülése

Ha ugyanazt a létesítményt használja a Syslog és a CEF-üzenetek esetében is, az adatbetöltés duplikálását eredményezheti a CommonSecurityLog és a Syslog táblák között.

A forgatókönyv elkerülése érdekében használja az alábbi módszerek egyikét:

Ha a forráseszköz engedélyezi a céllétesítmény konfigurálását: Minden olyan forrásgépen, amely CEF formátumban küld naplókat a naplótovábbítónak, szerkessze a Syslog konfigurációs fájlját a CEF-üzenetek küldéséhez használt létesítmények eltávolításához. Így a CEF-ben küldött létesítmények nem lesznek elküldve a Syslogban. Győződjön meg arról, hogy a következő lépésekben konfigurált összes DCR a CEF vagy a Syslog megfelelő létesítményét használja.

Ha meg szeretne tekinteni egy példát arra, hogyan rendezhet egy DCR-t a Syslog- és CEF-üzenetek ugyanazon ügynökből való betöltéséhez, lépjen ugyanabban a DCR-ben található Syslog- és CEF-streamekre.

Ha a forrásberendezés létesítményének módosítása nem alkalmazható: Betöltési idő átalakításával szűrje ki a CEF-üzeneteket a Syslog-streamből a duplikáció elkerülése érdekében, ahogyan az az alábbi lekérdezési példában látható.

source | where ProcessName !contains "CEF"

Következő lépések

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: