Hálózati biztonsági csoport erőforrásnaplózása

A hálózati biztonsági csoport (NSG) olyan szabályokat tartalmaz, amelyek engedélyezik vagy letiltják a virtuális hálózati alhálózatra, hálózati adapterre vagy mindkettőre vonatkozó forgalmat.

Ha engedélyezi egy NSG naplózását, a következő típusú erőforrásnapló-adatokat gyűjtheti össze:

- Esemény: A rendszer naplózza azokat a bejegyzéseket, amelyekre az NSG-szabályokat a rendszer a MAC-cím alapján alkalmazza a virtuális gépekre.

- Szabályszámláló: A rendszer hányszor alkalmazza az egyes NSG-szabályokat a forgalom engedélyezésére vagy letiltására. Ezeknek a szabályoknak az állapotát 300 másodpercenként gyűjtjük össze.

Az erőforrásnaplók csak az Azure Resource Manager-alapú üzemi modellen keresztül üzembe helyezett NSG-k számára érhetők el. A klasszikus üzemi modellel üzembe helyezett NSG-k erőforrásnaplózása nem engedélyezhető. További információ: Az üzembehelyezési modellek ismertetése.

Az erőforrásnaplózás külön engedélyezve van minden olyan NSG-hez, amely diagnosztikai adatokat gyűjt. Ha inkább a tevékenység vagy a működési naplók érdeklik, tekintse meg az Azure-platformnaplók áttekintését. Ha érdekli az NSG-ken áthaladó IP-forgalom, tekintse meg a hálózati biztonsági csoportok folyamatnaplóit.

Naplózás engedélyezése

Az erőforrásnaplózás engedélyezéséhez használhatja az Azure Portalt, az Azure PowerShellt vagy az Azure CLI-t .

Azure Portal

Jelentkezzen be az Azure Portalra.

Az Azure Portal tetején található keresőmezőbe írja be a hálózati biztonsági csoportokat. Válassza ki a hálózati biztonsági csoportokat a keresési eredmények között.

Válassza ki azt az NSG-t, amelyhez engedélyezni szeretné a naplózást.

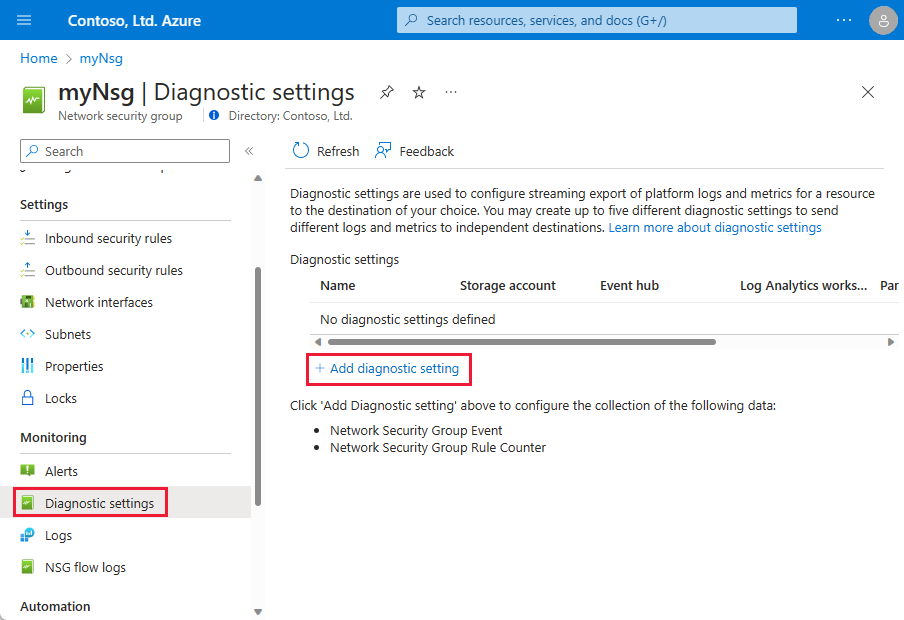

A Figyelés területen válassza a Diagnosztikai beállítások lehetőséget, majd válassza a Diagnosztikai beállítás hozzáadása lehetőséget:

A Diagnosztikai beállításban adjon meg egy nevet, például a myNsgDiagnostic nevet.

Naplók esetén válassza ki az összes naplót, vagy válassza ki a naplók egyes kategóriáit. Az egyes kategóriákról további információt a Naplókategóriák című témakörben talál.

A Cél részletei csoportban válasszon ki egy vagy több célhelyet:

- Küldés Log Analytics-munkaterületre

- Archiválás tárfiókba

- Streamelés eseményközpontba

- Küldés partnermegoldásnak

További információ: Naplócélok.

Válassza a Mentés lehetőséget.

Naplók megtekintése és elemzése. További információ: Naplók megtekintése és elemzése.

Azure PowerShell

Feljegyzés

Javasoljuk, hogy az Azure Az PowerShell modult használja az Azure-ral való interakcióhoz. Első lépésként tekintse meg az Azure PowerShell telepítését ismertető témakört. Az Az PowerShell-modulra történő migrálás részleteiről lásd: Az Azure PowerShell migrálása az AzureRM modulból az Az modulba.

Futtathatja az ebben a szakaszban található parancsokat az Azure Cloud Shellben, vagy a PowerShell futtatásával a számítógépről. Az Azure Cloud Shell egy ingyenes interaktív rendszerhéj. A fiókjával való használat érdekében a gyakran használt Azure-eszközök már előre telepítve és konfigurálva vannak rajta.

Ha a számítógépen futtatja a PowerShellt, szüksége lesz az Azure PowerShell 1.0.0-s vagy újabb verziójára. A telepített verzió azonosításához futtassa a következőt: Get-Module -ListAvailable Az. Ha frissíteni szeretne, olvassa el az Azure PowerShell-modul telepítését ismertető cikket. Ha helyileg futtatja a PowerShellt, a Connect-AzAccount parancsmagot is futtatnia kell ahhoz, hogy egy olyan fiókkal jelentkezzen be az Azure-ba, amely rendelkezik a szükséges engedélyekkel.

Az erőforrásnaplózás engedélyezéséhez szüksége van egy meglévő NSG azonosítójára. Ha nem rendelkezik meglévő NSG-vel, hozzon létre egyet a New-AzNetworkSecurityGroup parancsmaggal.

Kérje le azt a hálózati biztonsági csoportot, amelyhez engedélyezni szeretné az erőforrás-naplózást a Get-AzNetworkSecurityGroup parancsmaggal. Tárolja az NSG-t egy változóban későbbi használatra. Ha például egy myResourceGroup nevű erőforráscsoportban található myNsg nevű NSG-t szeretne lekérni, írja be a következő parancsot:

$Nsg=Get-AzNetworkSecurityGroup `

-Name myNsg `

-ResourceGroupName myResourceGroup

Az erőforrásnaplók különböző céltípusokba írhatók. További információ: Naplócélok. Ebben a cikkben a naplók egy Log Analytics-munkaterület célhelyére kerülnek. Ha nincs meglévő munkaterülete, létrehozhat egyet a New-AzOperationalInsightsWorkspace parancsmaggal.

Egy meglévő Log Analytics-munkaterület lekérése a Get-AzOperationalInsightsWorkspace parancsmaggal. Ha például egy myWorkspace nevű meglévő munkaterületet szeretne lekérni és tárolni egy myWorkspaces nevű erőforráscsoportban, írja be a következő parancsot:

$Oms=Get-AzOperationalInsightsWorkspace `

-ResourceGroupName myWorkspaces `

-Name myWorkspace

A naplózásnak két kategóriája van, amelyeket engedélyezhet. További információ: Naplókategóriák. Engedélyezze az erőforrásnaplózást az NSG számára a New-AzDiagnosticSetting parancsmaggal. Az alábbi példa esemény- és számlálókat is naplóz egy NSG munkaterületén. Az előző parancsokkal kapott NSG-hez és munkaterülethez tartozó azonosítókat használja:

New-AzDiagnosticSetting `

-Name myDiagnosticSetting `

-ResourceId $Nsg.Id `

-WorkspaceId $Oms.ResourceId

Ha a Log Analytics-munkaterületétől eltérő helyre szeretne bejelentkezni, használja a parancs megfelelő paraméterét. További információ: Azure-erőforrásnaplók.

További információ a beállításokról: New-AzDiagnosticSetting.

Naplók megtekintése és elemzése. További információ: Naplók megtekintése és elemzése.

Azure CLI

A parancsokat ebben a szakaszban futtathatja az Azure Cloud Shellben, vagy az Azure CLI futtatásával a számítógépről. Az Azure Cloud Shell egy ingyenes interaktív rendszerhéj. A fiókjával való használat érdekében a gyakran használt Azure-eszközök már előre telepítve és konfigurálva vannak rajta.

Ha a parancssori felületet a számítógépről futtatja, a 2.0.38-es vagy újabb verzióra van szüksége. Futtassa az --version a számítógépen a telepített verzió megkereséséhez. Ha frissítenie kell, olvassa el az Azure CLI telepítése című témakört. Ha helyileg futtatja a parancssori felületet, a szükséges engedélyekkel rendelkező fiókkal is be kell jelentkeznie az login az Azure-ba.

Az erőforrásnaplózás engedélyezéséhez szüksége van egy meglévő NSG azonosítójára. Ha nem rendelkezik meglévő NSG-vel, hozzon létre egyet az az network nsg create használatával.

Szerezze be és tárolja azt a hálózati biztonsági csoportot, amelyhez engedélyezni szeretné az erőforrás-naplózást az az network nsg show használatával. Ha például egy myResourceGroup nevű erőforráscsoportban található myNsg nevű NSG-t szeretne lekérni, írja be a következő parancsot:

nsgId=$(az network nsg show \

--name myNsg \

--resource-group myResourceGroup \

--query id \

--output tsv)

Az erőforrásnaplók különböző céltípusokba írhatók. További információ: Naplócélok. Ebben a cikkben a naplók például egy Log Analytics-munkaterület célhelyére kerülnek. További információ: Naplókategóriák.

Engedélyezze az erőforrásnaplózást az NSG-hez az az monitor diagnosztikai beállítások létrehozásával. Az alábbi példa esemény- és számlálókat is naplóz egy myWorkspace nevű meglévő munkaterületre, amely a myWorkspaces nevű erőforráscsoportban található. Az előző paranccsal mentett NSG azonosítóját használja.

az monitor diagnostic-settings create \

--name myNsgDiagnostics \

--resource $nsgId \

--logs '[ { "category": "NetworkSecurityGroupEvent", "enabled": true, "retentionPolicy": { "days": 30, "enabled": true } }, { "category": "NetworkSecurityGroupRuleCounter", "enabled": true, "retentionPolicy": { "days": 30, "enabled": true } } ]' \

--workspace myWorkspace \

--resource-group myWorkspaces

Ha nincs meglévő munkaterülete, hozzon létre egyet az Azure Portal vagy az Azure PowerShell használatával. A naplózásnak két kategóriája van, amelyekhez engedélyezheti a naplókat.

Ha csak az egyik vagy a másik kategória adatait szeretné naplózni, távolítsa el azt a kategóriát, amelyhez nem szeretne adatokat naplózni az előző parancsban. Ha más helyre szeretne bejelentkezni, mint egy Log Analytics-munkaterület, használjon egy megfelelő paramétert. További információ: Azure-erőforrásnaplók.

Naplók megtekintése és elemzése. További információ: Naplók megtekintése és elemzése.

Naplócélhelyek

Diagnosztikai adatokat a következő lehetőségekre küldhet:

Naplókategóriák

A JSON-formátumú adatok a következő naplókategóriákhoz vannak megírva: esemény- és szabályszámláló.

Esemény

Az eseménynapló információkat tartalmaz arról, hogy mely NSG-szabályokat alkalmazza a rendszer a virtuális gépekre a MAC-cím alapján. A rendszer az alábbi adatokat naplózza az egyes eseményekhez. Az alábbi példában az adatok egy 192.168.1.4 IP-címmel és egy 00-0D-3A-92-6A-7C MAC-címmel rendelkező virtuális géphez lesznek naplózva:

{

"time": "[DATE-TIME]",

"systemId": "[ID]",

"category": "NetworkSecurityGroupEvent",

"resourceId": "/SUBSCRIPTIONS/[SUBSCRIPTION-ID]/RESOURCEGROUPS/[RESOURCE-GROUP-NAME]/PROVIDERS/MICROSOFT.NETWORK/NETWORKSECURITYGROUPS/[NSG-NAME]",

"operationName": "NetworkSecurityGroupEvents",

"properties": {

"vnetResourceGuid":"[ID]",

"subnetPrefix":"192.168.1.0/24",

"macAddress":"00-0D-3A-92-6A-7C",

"primaryIPv4Address":"192.168.1.4",

"ruleName":"[SECURITY-RULE-NAME]",

"direction":"[DIRECTION-SPECIFIED-IN-RULE]",

"priority":"[PRIORITY-SPECIFIED-IN-RULE]",

"type":"[ALLOW-OR-DENY-AS-SPECIFIED-IN-RULE]",

"conditions":{

"protocols":"[PROTOCOLS-SPECIFIED-IN-RULE]",

"destinationPortRange":"[PORT-RANGE-SPECIFIED-IN-RULE]",

"sourcePortRange":"[PORT-RANGE-SPECIFIED-IN-RULE]",

"sourceIP":"[SOURCE-IP-OR-RANGE-SPECIFIED-IN-RULE]",

"destinationIP":"[DESTINATION-IP-OR-RANGE-SPECIFIED-IN-RULE]"

}

}

}

Szabályszámláló

A szabályszámláló naplója információkat tartalmaz az erőforrásokra alkalmazott egyes szabályokról. A következő példaadatok minden szabály alkalmazásakor naplózva lesznek. Az alábbi példában az adatok egy 192.168.1.4 IP-címmel és egy 00-0D-3A-92-6A-7C MAC-címmel rendelkező virtuális géphez lesznek naplózva:

{

"time": "[DATE-TIME]",

"systemId": "[ID]",

"category": "NetworkSecurityGroupRuleCounter",

"resourceId": "/SUBSCRIPTIONS/[SUBSCRIPTION ID]/RESOURCEGROUPS/[RESOURCE-GROUP-NAME]/PROVIDERS/MICROSOFT.NETWORK/NETWORKSECURITYGROUPS/[NSG-NAME]",

"operationName": "NetworkSecurityGroupCounters",

"properties": {

"vnetResourceGuid":"[ID]",

"subnetPrefix":"192.168.1.0/24",

"macAddress":"00-0D-3A-92-6A-7C",

"primaryIPv4Address":"192.168.1.4",

"ruleName":"[SECURITY-RULE-NAME]",

"direction":"[DIRECTION-SPECIFIED-IN-RULE]",

"type":"[ALLOW-OR-DENY-AS-SPECIFIED-IN-RULE]",

"matchedConnections":125

}

}

Feljegyzés

A rendszer nem naplózza a kommunikáció forrás IP-címét. Engedélyezheti az NSG-forgalom naplózását egy NSG-hez, amely naplózza a szabályszámláló összes információját és a kommunikációt kezdeményező forrás IP-címet. A rendszer az NSG-folyamatnapló adatait egy Azure Storage-fiókba fogja írni. Az adatokat az Azure Network Watcher forgalomelemzési funkciójával elemezheti.

Naplók megtekintése és elemzése

Ha diagnosztikai adatokat küld a következő címre:

Azure Monitor-naplók: A hálózati biztonsági csoport elemzési megoldásával továbbfejlesztett elemzéseket végezhet. A megoldás vizualizációkat biztosít olyan NSG-szabályokhoz, amelyek engedélyezik vagy letiltják a virtuális gép hálózati adapterének MAC-címenkénti forgalmát.

Azure Storage-fiók: Az adatok PT1H.json fájlba lesznek írva. A következőt találja:

- Az alábbi útvonalon található eseménynapló: insights-logs-networksecuritygroupevent/resourceId=/SUBSCRIPTIONS/[ID]/RESOURCEGROUPS/[RESOURCE-GROUP-NAME-FOR-NSG]/PROVIDERS/MICROSOFT. NETWORK/NETWORKSECURITYGROUPS/[NSG NAME]/y=[YEAR]/m=[MONTH/d=[DAY]/h=[HOUR]/m=[MINUTE]

- A következő elérési úton található szabályszámláló naplója: insights-logs-networksecuritygrouprulecounter/resourceId=/SUBSCRIPTIONS/[ID]/RESOURCEGROUPS/[RESOURCE-GROUP-NAME-FOR-NSG]/PROVIDERS/MICROSOFT. NETWORK/NETWORKSECURITYGROUPS/[NSG NAME]/y=[YEAR]/m=[MONTH/d=[DAY]/h=[HOUR]/m=[MINUTE]

Az erőforrásnaplók adatainak megtekintéséhez tekintse meg az Azure platformnaplók áttekintését.

Következő lépések

További információ a tevékenységnaplózásról: Az Azure platformnaplóinak áttekintése.

A tevékenységnaplózás alapértelmezés szerint engedélyezve van az Azure-beli üzemi modellel létrehozott NSG-k esetében. A tevékenységnaplóban szereplő NSG-ken végrehajtott műveletek meghatározásához keresse meg az alábbi erőforrástípusokat tartalmazó bejegyzéseket:

- Microsoft.ClassicNetwork/networkSecurityGroups

- Microsoft.ClassicNetwork/networkSecurityGroups/securityRules

- Microsoft.Network/networkSecurityGroups

- Microsoft.Network/networkSecurityGroups/securityRules

A diagnosztikai adatok naplózásához tekintse meg a virtuális gépek felé és onnan érkező hálózati forgalmat az Azure Portalon.