Azure VPN-ügyfél konfigurálása – Microsoft Entra ID-hitelesítés – macOS

Ez a cikk segít konfigurálni a macOS-ügyfélszámítógépet úgy, hogy VPN Gateway pont–hely (P2S) kapcsolattal csatlakozzon egy Azure-beli virtuális hálózathoz. Ezek a lépések a Microsoft Entra ID-hitelesítéshez konfigurált Azure VPN-átjárókra vonatkoznak. A Microsoft Entra ID-hitelesítés csak az OpenVPN® protokollkapcsolatokat támogatja, és az Azure VPN-ügyfélre van szükség. A macOS-hez készült Azure VPN-ügyfél jelenleg nem érhető el Franciaországban és Kínában a helyi szabályozások és követelmények miatt.

Előfeltételek

A cikk lépéseinek végrehajtása előtt győződjön meg arról, hogy rendelkezik az alábbi előfeltételekkel:

- Konfigurálja a VPN-átjárót olyan pont–hely TÍPUSÚ VPN-kapcsolatokhoz, amelyek a Microsoft Entra ID-hitelesítést adják meg. Lásd: P2S VPN-átjáró konfigurálása a Microsoft Entra ID-hitelesítéshez.

Ellenőrizze, hogy az ügyfélszámítógép támogatott operációs rendszert futtat-e egy támogatott processzoron.

- Támogatott macOS-kiadások: 14 (Sonoma), 13 (Ventura), 12 (Monterey)

- Támogatott processzorok: x64, Arm64

Ha az eszköz M sorozatú chippel rendelkezik, telepítenie kell a Rosetta szoftvert. További információkért tekintse meg az Apple támogatási cikkét.

Munkafolyamat

Ez a cikk tovább folytatódik a P2S VPN-átjáró konfigurálása a Microsoft Entra ID hitelesítési lépéseihez. Ez a cikk a következőkben nyújt segítséget:

- Töltse le és telepítse a macOS-hez készült Azure VPN-ügyfelet.

- Bontsa ki a VPN-ügyfélprofil konfigurációs fájljait.

- Importálja az ügyfélprofil beállításait a VPN-ügyfélbe.

- Hozzon létre egy kapcsolatot, és csatlakozzon az Azure-hoz.

Az Azure VPN-ügyfél letöltése

- Töltse le a legújabb Azure VPN-ügyfelet az Apple Store-ból.

- Telepítse az ügyfelet a számítógépre.

Ügyfélprofil konfigurációs fájljainak kinyerése

Az Azure VPN-ügyfélprofil konfigurálásához töltse le a VPN-ügyfélprofil konfigurációs csomagját az Azure P2S-átjáróról. Ez a csomag tartalmazza a VPN-ügyfél konfigurálásához szükséges beállításokat.

Ha az Előfeltételek szakaszban említett P2S-kiszolgáló konfigurációs lépéseit használta, már létrehozta és letöltötte a VPN-profil konfigurációs fájljait tartalmazó VPN-ügyfélprofil konfigurációs csomagját. Ha konfigurációs fájlokat kell létrehoznia, tekintse meg a VPN-ügyfélprofil konfigurációs csomagjának letöltését.

A VPN-ügyfélprofil konfigurációs csomagjának beszerzése után bontsa ki a fájlokat.

VPN-ügyfélprofil konfigurációs fájljainak importálása

Feljegyzés

Folyamatban van az Azure ACTIVE Directory Azure VPN-ügyfélmezőinek Microsoft Entra-azonosítóra történő módosítása. Ha a cikkben hivatkozott Microsoft Entra-azonosító mezőket látja, de még nem látja ezeket az értékeket az ügyfélben, válassza ki a hasonló Azure Active Directory-értékeket.

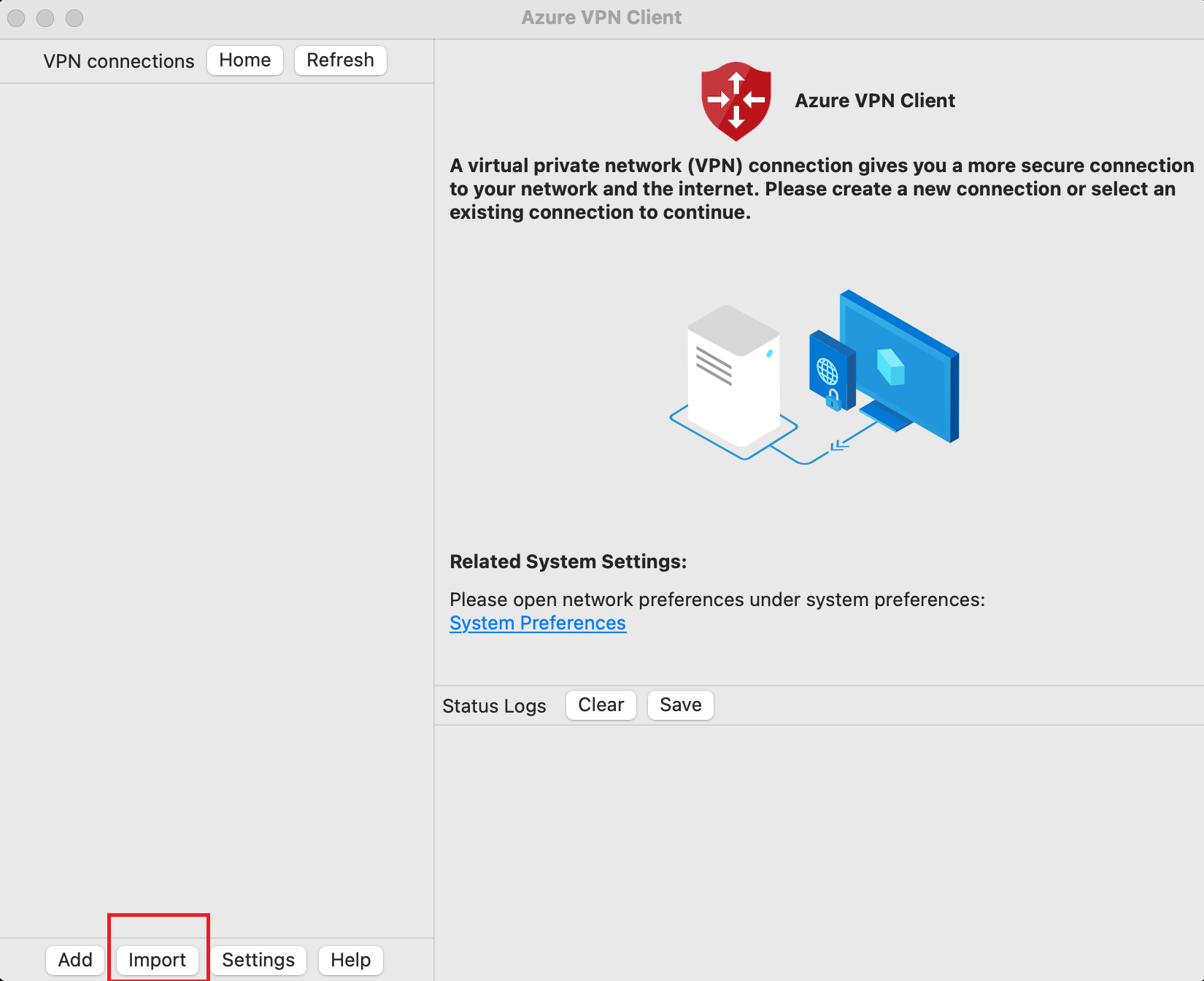

Az Azure VPN-ügyféloldalon válassza az Importálás lehetőséget.

Keresse meg az importálni kívánt fájlt tartalmazó mappát, jelölje ki, majd kattintson a Megnyitás gombra.

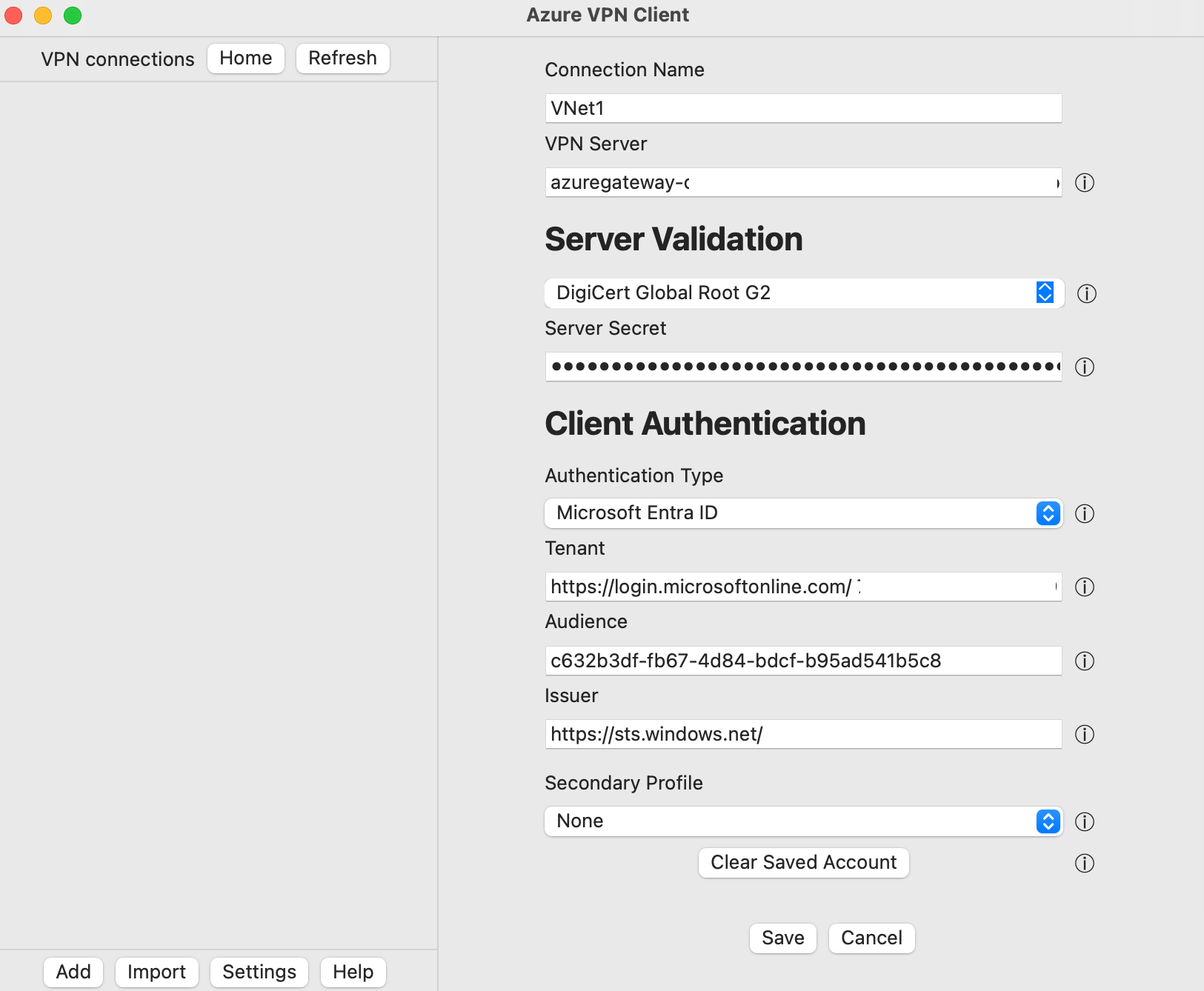

Ezen a képernyőn figyelje meg, hogy a kapcsolati értékek az importált VPN-ügyfél konfigurációs fájljában található értékekkel vannak feltöltve.

- Ellenőrizze, hogy a Tanúsítványinformáció érték az alapértelmezett vagy üres helyett a DigiCert Globális legfelső szintű G2 értéket jeleníti-e meg. Szükség esetén módosítsa az értéket.

- Figyelje meg, hogy az ügyfél-hitelesítési értékek a VPN-átjáró Microsoft Entra ID-hitelesítéshez való konfigurálásához használt értékekkel összhangban vannak. A jelen példában szereplő Célközönség érték igazodik a Microsoft által regisztrált Azure Public alkalmazásazonosítóhoz. Ha a P2S-átjáró más Célközönség értékre van konfigurálva, ennek a mezőnek tükröznie kell ezt az értéket.

Kattintson a Mentés gombra a kapcsolatprofil konfigurációjának mentéséhez.

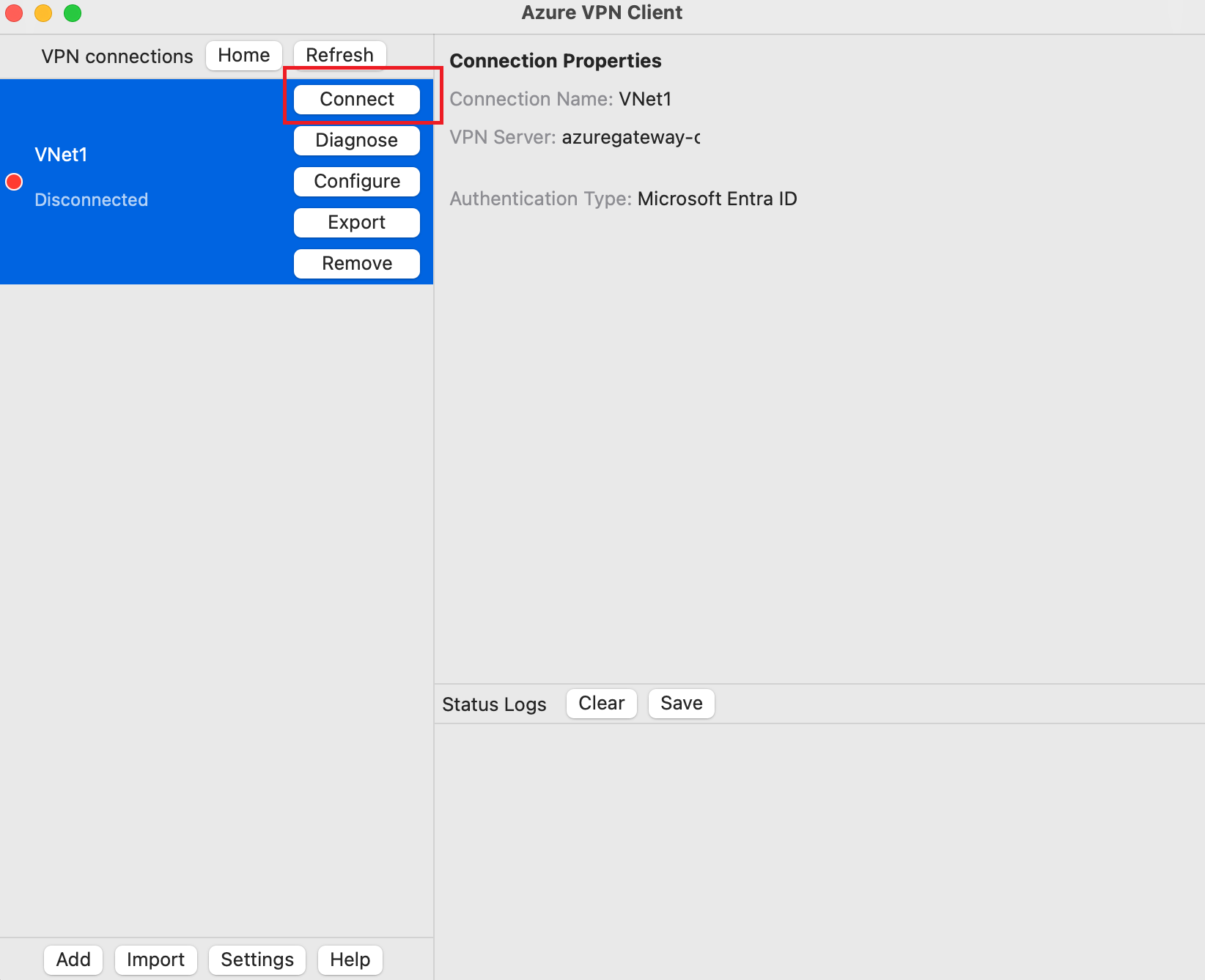

A VPN-kapcsolatok panelen válassza ki a mentett kapcsolatprofilt. Ezután kattintson a Csatlakozás gombra.

A csatlakozás után az állapot a Csatlakoztatott állapotra változik. A munkamenet leválasztásához kattintson a Leválasztás gombra.

Kapcsolat manuális létrehozása

Nyissa meg az Azure VPN-ügyfelet. Az ügyfél alján válassza a Hozzáadás lehetőséget egy új kapcsolat létrehozásához.

Az Azure VPN-ügyféloldalon konfigurálhatja a profilbeállításokat. Módosítsa a tanúsítványinformáció értékét úgy, hogy az alapértelmezett vagy üres helyett a DigiCert globális gyökérszintű G2 legyen, majd kattintson a Mentés gombra.

Adja meg az alábbi beállításokat:

- Kapcsolat neve: Az a név, amellyel hivatkozni szeretne a kapcsolatprofilra.

- VPN-kiszolgáló: Ez a név a kiszolgálóra hivatkozni kívánt név. Az itt megadott névnek nem kell egy kiszolgáló hivatalos neveként lennie.

- Kiszolgáló érvényesítése

- Tanúsítványadatok: DigiCert Global Root G2

- Kiszolgálói titkos kód: A kiszolgáló titkos kódja.

- Ügyfél-hitelesítés

- Hitelesítési típus: Microsoft Entra-azonosító

- Bérlő: A bérlő neve.

- Célközönség: A Célközönség értékének meg kell egyeznie a P2S-átjáró által használt értékkel.

- Kiállító: A kiállító neve.

A mezők kitöltése után kattintson a Mentés gombra.

A VPN-kapcsolatok panelen válassza ki a konfigurált kapcsolatprofilt. Ezután kattintson a Csatlakozás gombra.

VPN-kapcsolatprofil eltávolítása

A VPN-kapcsolatprofilt eltávolíthatja a számítógépről.

- Nyissa meg az Azure VPN-ügyfelet.

- Jelölje ki az eltávolítani kívánt VPN-kapcsolatot, majd kattintson az Eltávolítás gombra.

Választható Azure VPN-ügyfélkonfigurációs beállítások

Az Azure VPN-ügyfél konfigurálható opcionális konfigurációs beállításokkal, például további DNS-kiszolgálókkal, egyéni DNS-sel, kényszerített bújtatással, egyéni útvonalakkal és egyéb további beállításokkal. Az elérhető választható beállítások és konfigurációs lépések leírását az Azure VPN-ügyfél opcionális beállításai között találja.

Következő lépések

További információ: Microsoft Entra-bérlő létrehozása a Microsoft Entra-hitelesítést használó P2S Open VPN-kapcsolatokhoz.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: