P2S VPN Gateway konfigurálása Microsoft Entra ID-hitelesítéshez – Microsoft által regisztrált alkalmazás

Ez a cikk segítséget nyújt a pont–hely (P2S) VPN-átjáró konfigurálásához a Microsoft Entra ID-hitelesítéshez az új Microsoft által regisztrált Azure VPN-ügyfélalkalmazás-azonosító használatával.

Feljegyzés

A cikkben szereplő lépések a Microsoft Entra ID-hitelesítésre vonatkoznak az új Microsoft által regisztrált Azure VPN-ügyfélalkalmazás-azonosító és a kapcsolódó célközönségértékek használatával. Ez a cikk nem vonatkozik a bérlő régebbi, manuálisan regisztrált Azure VPN-ügyfélalkalmazására. A manuálisan regisztrált Azure VPN-ügyfél lépéseit lásd : P2S konfigurálása manuálisan regisztrált VPN-ügyfél használatával.

A VPN Gateway mostantól támogatja a Microsoft által regisztrált új alkalmazásazonosítót és a hozzá tartozó célközönségértékeket az Azure VPN-ügyfél legújabb verzióihoz. Ha p2S VPN-átjárót konfigurál az új Célközönség értékek használatával, kihagyja az Azure VPN-ügyfélalkalmazás manuális regisztrációs folyamatát a Microsoft Entra-bérlőhöz. Az alkalmazásazonosító már létrejött, és a bérlő automatikusan használhatja további regisztrációs lépések nélkül. Ez a folyamat biztonságosabb, mint az Azure VPN-ügyfél manuális regisztrálása, mert nem kell engedélyeznie az alkalmazást, és nem kell engedélyeket rendelnie a globális rendszergazdai szerepkörön keresztül.

Korábban manuálisan kellett regisztrálnia (integrálnia) az Azure VPN-ügyfélalkalmazást a Microsoft Entra-bérlővel. Az ügyfélalkalmazás regisztrálása létrehoz egy alkalmazásazonosítót, amely az Azure VPN-ügyfélalkalmazás identitását jelöli, és a globális rendszergazdai szerepkör használatával történő engedélyezést igényel. Az alkalmazásobjektumok típusai közötti különbség jobb megértéséhez tekintse meg az alkalmazások Microsoft Entra-azonosítóhoz való hozzáadásának módját és okát.

Ha lehetséges, javasoljuk, hogy konfigurálja az új P2S-átjárókat a Microsoft által regisztrált Azure VPN-ügyfélalkalmazás-azonosító és a hozzá tartozó Célközönség értékek használatával, ahelyett, hogy manuálisan regisztrálja az Azure VPN-ügyfélalkalmazást a bérlőjével. Ha korábban konfigurált Azure VPN-átjáróval rendelkezik, amely Microsoft Entra ID-hitelesítést használ, frissítheti az átjárót és az ügyfeleket, hogy kihasználhassa az új Microsoft által regisztrált alkalmazásazonosítót. A P2S-átjáró új célközönségértékkel való frissítésére akkor van szükség, ha linuxos ügyfeleket szeretne csatlakozni. A Linuxhoz készült Azure VPN-ügyfél nem kompatibilis a régebbi célközönségértékekkel.

Ha rendelkezik egy meglévő P2S-átjáróval, amelyet frissíteni szeretne egy új célközönségérték használatához, olvassa el a P2S VPN-átjáró célközönségének módosítása című témakört. Ha egyéni célközönségértéket szeretne létrehozni vagy módosítani, olvassa el a P2S VPN-hez készült egyéni célközönségalkalmazás-azonosító létrehozása című témakört. Ha felhasználók és csoportok alapján szeretné konfigurálni vagy korlátozni a P2S-hozzáférést, olvassa el a forgatókönyvet: P2S VPN-hozzáférés konfigurálása felhasználók és csoportok alapján.

Szempontok és korlátozások

A P2S VPN-átjáró csak egy Célközönség értéket támogat. Egyszerre nem képes több Célközönség értéket támogatni.

Jelenleg az újabb Microsoft regisztrált alkalmazásazonosító nem támogat annyi Célközönség értéket, mint a régebbi, manuálisan regisztrált alkalmazás. Ha az Azure nyilvános vagy egyéni értéktől eltérő Célközönség értékre van szüksége, használja a régebbi, manuálisan regisztrált metódust és értékeket.

A Linuxhoz készült Azure VPN-ügyfél nem kompatibilis visszafelé a manuálisan regisztrált alkalmazáshoz igazodó, régebbi Célközönség értékek használatára konfigurált P2S-átjárókkal. A Linuxhoz készült Azure VPN-ügyfél támogatja az egyéni célközönség értékeket.

-

Bár lehetséges, hogy a Linuxhoz készült Azure VPN-ügyfél más Linux-disztribúciókon és kiadásokon is működik, a Linuxhoz készült Azure VPN-ügyfél csak a következő kiadásokban támogatott:

- Ubuntu 20.04

- Ubuntu 22.04

A macOS és Windows rendszerhez készült Azure VPN-ügyfél visszamenőlegesen kompatibilis a P2S-átjárókkal, amelyek úgy vannak konfigurálva, hogy a manuálisan regisztrált alkalmazáshoz igazodó régebbi célközönségértékeket használják. Ezekkel az ügyfelekkel egyéni célközönség értékeket is használhat.

Az Azure VPN-ügyfél célközönségének értékei

Az alábbi táblázat az Azure VPN-ügyfél azon verzióit mutatja be, amelyek támogatottak az egyes alkalmazásazonosítókhoz és a megfelelő elérhető célközönségértékekhez.

| Alkalmazásazonosító | Támogatott célközönségértékek | Támogatott ügyfelek |

|---|---|---|

| Microsoft által regisztrált | - Nyilvános Azure: c632b3df-fb67-4d84-bdcf-b95ad541b5c8 |

- Linux -Windows - macOS |

| Manuálisan regisztrálva | - Nyilvános Azure: 41b23e61-6c1e-4545-b367-cd054e0ed4b4- Azure Government: 51bb15d4-3a4f-4ebf-9dca-40096fe32426- Azure Germany: 538ee9e6-310a-468d-afef-ea97365856a9- A 21Vianet által üzemeltetett Microsoft Azure: 49f817b6-84ae-4cc0-928c-73f27289b3aa |

-Windows - macOS |

| Egyéni | <custom-app-id> |

- Linux -Windows - macOS |

Pont–hely munkafolyamat

A P2S-kapcsolatok Microsoft Entra ID-hitelesítéssel történő sikeres konfigurálásához lépések sorozata szükséges.

Ez a cikk a következőkben nyújt segítséget:

- Ellenőrizze a bérlőt.

- Konfigurálja a VPN-átjárót a megfelelő szükséges beállításokkal.

- Hozza létre és töltse le a VPN-ügyfél konfigurációs csomagját.

A Következő lépések szakaszban található cikkek a következőkben nyújtanak segítséget:

- Töltse le az Azure VPN-ügyfelet az ügyfélszámítógépen.

- Konfigurálja az ügyfelet a VPN-ügyfél konfigurációs csomagjának beállításaival.

- Csatlakozzon.

Előfeltételek

Ez a cikk a következő előfeltételeket feltételezi:

VPN-átjáró

Bizonyos átjáróbeállítások nem kompatibilisek a Microsoft Entra ID-hitelesítést használó P2S VPN-átjárókkal. A VPN-átjáró nem használhatja az alapszintű termékváltozatot vagy a szabályzatalapú VPN-típust. További információ az átjáró termékváltozatairól: Tudnivalók az átjáró termékváltozatairól. A VPN-típusokkal kapcsolatos további információkért lásd a VPN Gateway beállításait.

Ha még nem rendelkezik olyan működő VPN-átjáróval, amely kompatibilis a Microsoft Entra ID-hitelesítéssel, olvassa el a VPN-átjáró létrehozása és kezelése – Azure Portal című témakört. Hozzon létre egy kompatibilis VPN-átjárót, majd térjen vissza ehhez a cikkhez a P2S-beállítások konfigurálásához.

Microsoft Entra-bérlő

- A cikkben ismertetett lépésekhez Microsoft Entra-bérlőre van szükség. További információ: Új bérlő létrehozása a Microsoft Entra-azonosítóban.

A VPN-ügyfélcímkészlet hozzáadása

Az ügyfélcímkészlet megadott magánhálózati IP-címek tartománya. A pont–hely VPN-en keresztül csatlakozó ügyfelek dinamikusan kapnak IP-címet ebből a tartományból. Olyan magánhálózati IP-címtartományt használjon, amely nem fedi át a helyszíni helyet, ahonnan csatlakozik, vagy a virtuális hálózatot, amelyhez csatlakozni szeretne. Ha több protokollt konfigurál, és az SSTP az egyik protokoll, akkor a konfigurált címkészlet egyenlően oszlik el a konfigurált protokollok között.

Az Azure Portalon nyissa meg a VPN-átjárót.

Az átjáró oldalán, a bal oldali panelen válassza a Pont–hely konfiguráció lehetőséget.

Kattintson a Konfigurálás most elemre a konfigurációs lap megnyitásához.

A Pont–hely konfigurációs lapján írja be a Címkészlet mezőbe a magánhálózati IP-címtartományt, amelyet használni szeretne. A VPN-ügyfelek dinamikusan kapnak egy IP-címet a megadott tartományból. A minimális alhálózati maszk az aktív/passzív és 28 bites aktív/aktív konfiguráció esetén 29 bites.

További beállítások konfigurálásához folytassa a következő szakaszban.

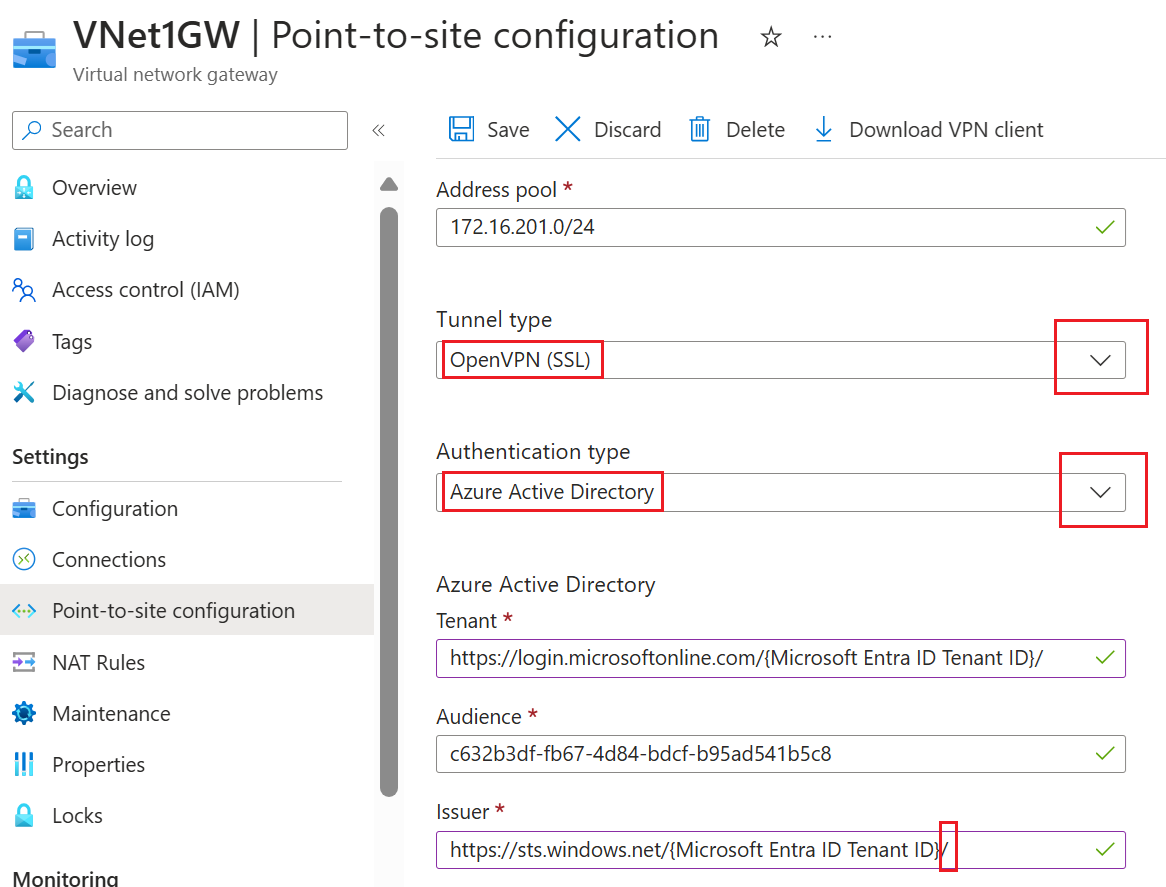

Alagúttípus és -hitelesítés konfigurálása

Fontos

Az Azure Portal jelenleg az Azure Active Directory-mezők Entra-ra való frissítésén dolgozik. Ha megjelenik a hivatkozott Microsoft Entra-azonosító, és még nem látja ezeket az értékeket a portálon, kiválaszthatja az Azure Active Directory-értékeket.

Keresse meg a hitelesítéshez használni kívánt címtár bérlőazonosítóját. Ha segítségre van szüksége a bérlőazonosító megkereséséhez, olvassa el a Microsoft Entra-bérlőazonosító megkeresése című témakört.

Konfigurálja az alagúttípust és a hitelesítési értékeket.

Konfigurálja a következő értékeket:

- Címkészlet: ügyfélcímkészlet

- Alagút típusa: OpenVPN (SSL)

- Hitelesítési típus: Microsoft Entra-azonosító

A Microsoft Entra-azonosítók értékeihez használja a bérlői, közönség- és kiállítói értékekre vonatkozó alábbi irányelveket. Cserélje le a (z) {Microsoft ID Entra Tenant ID} kifejezést a bérlőazonosítóra, ügyelve arra, hogy az érték cseréjekor távolítsa el {} a példákból.

Bérlő: A Microsoft Entra ID-bérlő bérlőazonosítója. Adja meg a konfigurációnak megfelelő bérlőazonosítót. Győződjön meg arról, hogy a bérlői URL-cím végén nincs

\fordított perjel. A perjel megengedett.- Nyilvános Azure:

https://login.microsoftonline.com/{Microsoft ID Entra Tenant ID}

- Nyilvános Azure:

Célközönség: A Microsoft által regisztrált Azure VPN-ügyfélalkalmazás-azonosító megfelelő értéke. Ehhez a mezőhöz egyéni célközönség is támogatott.

- Nyilvános Azure:

c632b3df-fb67-4d84-bdcf-b95ad541b5c8

- Nyilvános Azure:

Kiállító: A Biztonságos jogkivonat szolgáltatás URL-címe. Adjon meg egy záró perjelet a Kiállító érték végén. Ellenkező esetben a kapcsolat meghiúsulhat. Példa:

https://sts.windows.net/{Microsoft ID Entra Tenant ID}/

Az Azure VPN-ügyfélalkalmazás rendszergazdai hozzájárulásának megadása elemre nem kell kattintania. Ez a hivatkozás csak a régebbi Célközönség értékeket használó, manuálisan regisztrált VPN-ügyfelekre vonatkozik. Megnyílik egy lap az Azure Portalon.

Miután befejezte a beállítások konfigurálását, kattintson a Lap tetején található Mentés gombra.

A VPN-ügyfélprofil konfigurációs csomagjának letöltése

Ebben a szakaszban létrehozza és letölti az Azure VPN-ügyfélprofil konfigurációs csomagját. Ez a csomag tartalmazza azokat a beállításokat, amelyekkel konfigurálhatja az Azure VPN-ügyfélprofilt az ügyfélszámítógépeken.

A pont–hely konfigurációs oldal tetején kattintson a VPN-ügyfél letöltése elemre. Az ügyfélkonfigurációs csomag létrehozása néhány percet vesz igénybe.

A böngésző azt jelzi, hogy elérhető egy ügyfélkonfigurációs zip-fájl. A név megegyezik az átjáró nevével.

Bontsa ki a letöltött zip-fájlt.

Keresse meg a kibontott "AzureVPN" mappát.

Jegyezze fel a "azurevpnconfig.xml" fájl helyét. A azurevpnconfig.xml tartalmazza a VPN-kapcsolat beállítását. Ezt a fájlt az összes olyan felhasználónak is eloszthatja, akihez e-mailben vagy más módon kell csatlakoznia. A sikeres csatlakozáshoz a felhasználónak érvényes Microsoft Entra-azonosító hitelesítő adatokra lesz szüksége.

Az Azure VPN-ügyfél konfigurálása

Ezután megvizsgálja a profilkonfigurációs csomagot, konfigurálja az Azure VPN-ügyfelet az ügyfélszámítógépekhez, és csatlakozik az Azure-hoz. Tekintse meg a Következő lépések szakaszban felsorolt cikkeket.

Következő lépések

Konfigurálja az Azure VPN-ügyfelet.