Hogyan segítik a Felhőhöz készült Defender-alkalmazások a Google Cloud Platform (GCP) környezetének védelmét?

A Google Cloud Platform egy IaaS-szolgáltató, amely lehetővé teszi a szervezet számára a teljes számítási feladat felhőben való üzemeltetését és kezelését. A felhőbeli infrastruktúra kihasználásának előnyei mellett a szervezet legkritikusabb eszközei is veszélynek lehetnek kitéve. A közzétett eszközök közé tartoznak a potenciálisan bizalmas információkat tartalmazó tárpéldányok, a legkritikusabb alkalmazásokat, portokat és virtuális magánhálózatokat üzemeltető számítási erőforrások, amelyek lehetővé teszik a szervezethez való hozzáférést.

Csatlakozás GCP-t Felhőhöz készült Defender-alkalmazásokhoz, a felügyeleti és bejelentkezési tevékenységek figyelésével, a lehetséges találgatásos támadásokról, a kiemelt felhasználói fiókok rosszindulatú használatáról és a virtuális gépek szokatlan törléséről szóló értesítésekkel segít az eszközök védelmében és a lehetséges fenyegetések észlelésében.

Főbb fenyegetések

- Felhőbeli erőforrásokkal való visszaélés

- Feltört fiókok és belső fenyegetések

- Adatszivárgás

- Erőforrás helytelen konfigurálása és nem megfelelő hozzáférés-vezérlés

Hogyan segítik a Felhőhöz készült Defender-alkalmazások a környezet védelmét?

- Felhőbeli fenyegetések, feltört fiókok és rosszindulatú bennfentesek észlelése

- A kriminalisztikai vizsgálatokhoz szükséges tevékenységek ellenőrzési nyomvonalának használata

A GCP vezérlése beépített szabályzatokkal és szabályzatsablonokkal

A következő beépített szabályzatsablonokkal észlelheti és értesítheti a lehetséges fenyegetésekről:

| Típus | Név |

|---|---|

| Beépített anomáliadetektálási szabályzat | Tevékenység névtelen IP-címekről Ritka országból származó tevékenység Gyanús IP-címekről származó tevékenység Lehetetlen utazás A megszakított felhasználó által végzett tevékenység (a Microsoft Entra idP azonosítóját igényli) Több sikertelen bejelentkezési kísérlet Szokatlan adminisztratív tevékenységek Több virtuálisgép-törlési tevékenység Szokatlan, több virtuálisgép-létrehozási tevékenység (előzetes verzió) |

| Tevékenységházirend-sablon | A számítási motor erőforrásainak változásai A StackDriver konfigurációjának módosítása A tárolási erőforrások változásai A virtuális magánhálózat változásai Bejelentkezés kockázatos IP-címről |

A szabályzatok létrehozásával kapcsolatos további információkért lásd : Szabályzat létrehozása.

Szabályozási vezérlők automatizálása

A lehetséges fenyegetések monitorozása mellett a következő GCP-szabályozási műveleteket is alkalmazhatja és automatizálhatja az észlelt fenyegetések elhárításához:

| Típus | Művelet |

|---|---|

| Felhasználóirányítás | - Megköveteli a felhasználótól, hogy állítsa alaphelyzetbe a jelszót a Google-ra (csatlakoztatott társított Google Workspace-példányt igényel) – Felhasználó felfüggesztése (csatlakoztatott társított Google Workspace-példányt igényel) - Értesítés a felhasználó értesítéséről (Microsoft Entra-azonosítón keresztül) – A felhasználó ismételt bejelentkezésének megkövetelése (Microsoft Entra-azonosítón keresztül) - Felhasználó felfüggesztése (Microsoft Entra-azonosítón keresztül) |

További információ az alkalmazások fenyegetéseinek elhárításáról: Csatlakoztatott alkalmazások szabályozása.

GCP védelme valós időben

Tekintse át a külső felhasználók biztonságának és együttműködésének, valamint a bizalmas adatok nem felügyelt vagy kockázatos eszközökre való letöltésének blokkolásával és védelmével kapcsolatos ajánlott eljárásainkat.

Csatlakozás Google Cloud Platformot az alkalmazások Felhőhöz készült Microsoft Defender

Ez a szakasz útmutatást nyújt a Felhőhöz készült Microsoft Defender Apps meglévő Google Cloud Platform -fiókjához való csatlakoztatásához az összekötő API-k használatával. Ezzel a kapcsolattal áttekintheti és szabályozhatja a GCP használatát. Az Felhőhöz készült Defender-alkalmazások A GCP védelméről további információt a GCP védelme című témakörben talál.

Javasoljuk, hogy egy dedikált projektet használjon az integrációhoz, és korlátozza a projekthez való hozzáférést a stabil integráció fenntartása és a beállítási folyamat törlésének/módosításának megakadályozása érdekében.

Feljegyzés

A GCP-környezet naplózáshoz való csatlakoztatására vonatkozó utasítások a Google összesített naplók felhasználására vonatkozó ajánlásait követik. Az integráció kihasználja a Google StackDrivert, és további erőforrásokat fog használni, amelyek hatással lehetnek a számlázásra. A felhasznált erőforrások a következők:

- Összesített exportálási fogadó – Szervezeti szint

- Pub/Sub topic – GCP projektszint

- Pub/Al-előfizetés – GCP-projektszint

A Felhőhöz készült Defender-alkalmazások naplózási kapcsolata csak Rendszergazda tevékenységnaplókat importál; Az adatelérési és rendszeresemény-naplózási naplók nincsenek importálva. A GCP-naplókkal kapcsolatos további információkért lásd: Felhőnaplók.

Előfeltételek

Az integráló GCP-felhasználónak a következő engedélyekkel kell rendelkeznie:

- IAM és Rendszergazda szerkesztés – Szervezeti szint

- Projekt létrehozása és szerkesztése

A GCP Security naplózását csatlakoztathatja a Felhőhöz készült Defender-alkalmazások kapcsolataihoz, így betekintést nyerhet a GCP-alkalmazások használatába, és szabályozhatja azt.

A Google Cloud Platform konfigurálása

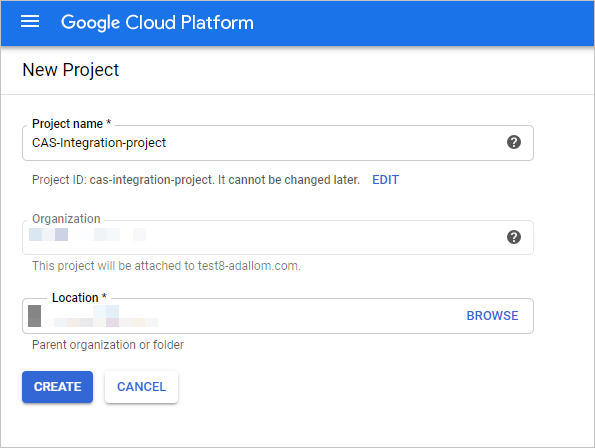

Dedikált projekt létrehozása

Dedikált projekt létrehozása a GCP-ben a szervezet alatt az integráció elkülönítésének és stabilitásának lehetővé tétele érdekében

Jelentkezzen be a GCP-portálra az integráló GCP-felhasználói fiókjával.

Új projekt elindításához válassza a Projekt létrehozása lehetőséget.

Az Új projekt képernyőn nevezze el a projektet, és válassza a Létrehozás lehetőséget.

A szükséges API-k engedélyezése

Váltson a dedikált projektre.

Lépjen a Tár lapra.

Keresse meg és válassza ki a Cloud Logging API-t, majd az API-lapon válassza az ENGEDÉLYEZÉS lehetőséget.

Keresse meg és válassza ki a Cloud Pub/Sub API-t, majd az API-lapon válassza az ENGEDÉLYEZÉS lehetőséget.

Feljegyzés

Győződjön meg arról, hogy nem a Pub/Sub Lite API-t választja.

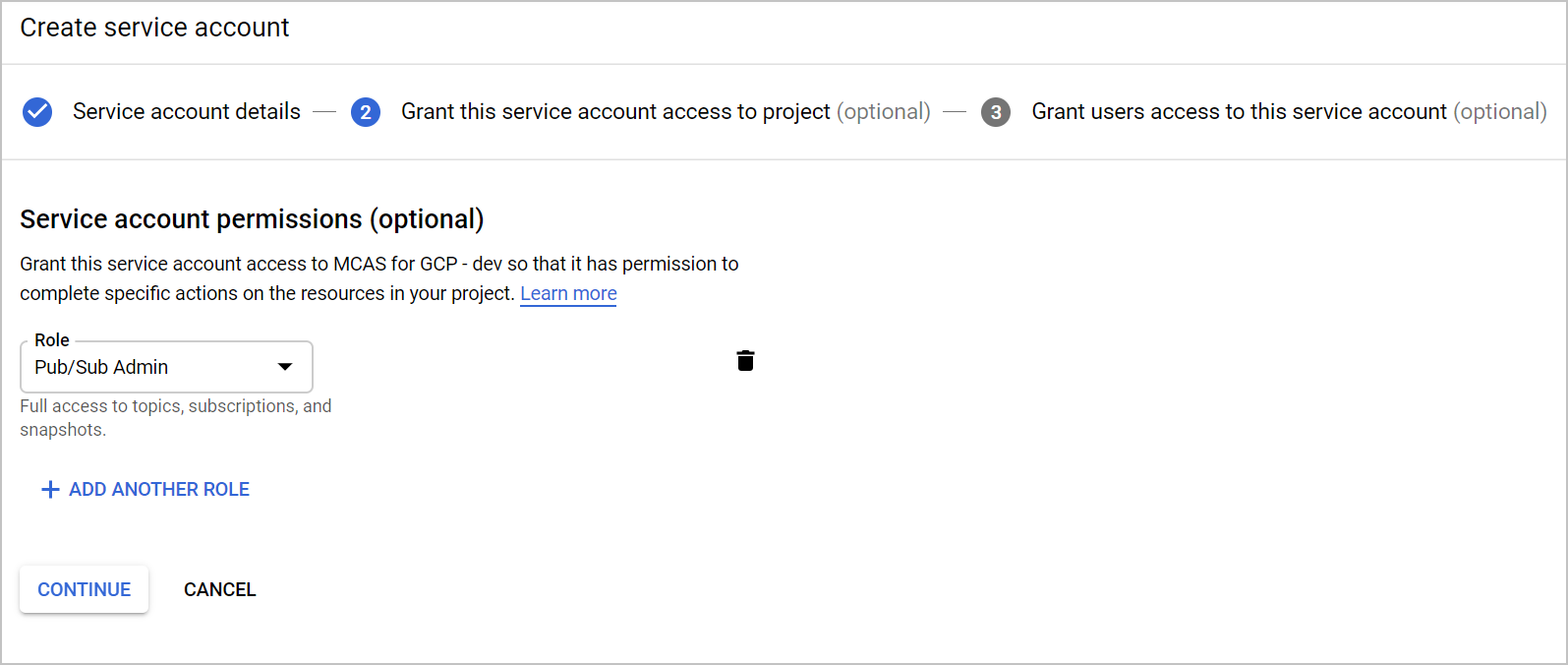

Dedikált szolgáltatásfiók létrehozása a biztonsági naplózás integrációjához

Az IAM > rendszergazda területen válassza a Szolgáltatásfiókok lehetőséget.

Dedikált szolgáltatásfiók létrehozásához válassza a CREATE Standard kiadás RVICE ACCOUNT lehetőséget.

Adjon meg egy fióknevet, majd válassza a Létrehozás lehetőséget.

Adja meg a szerepkört pub/al Rendszergazda, majd válassza a Mentés lehetőséget.

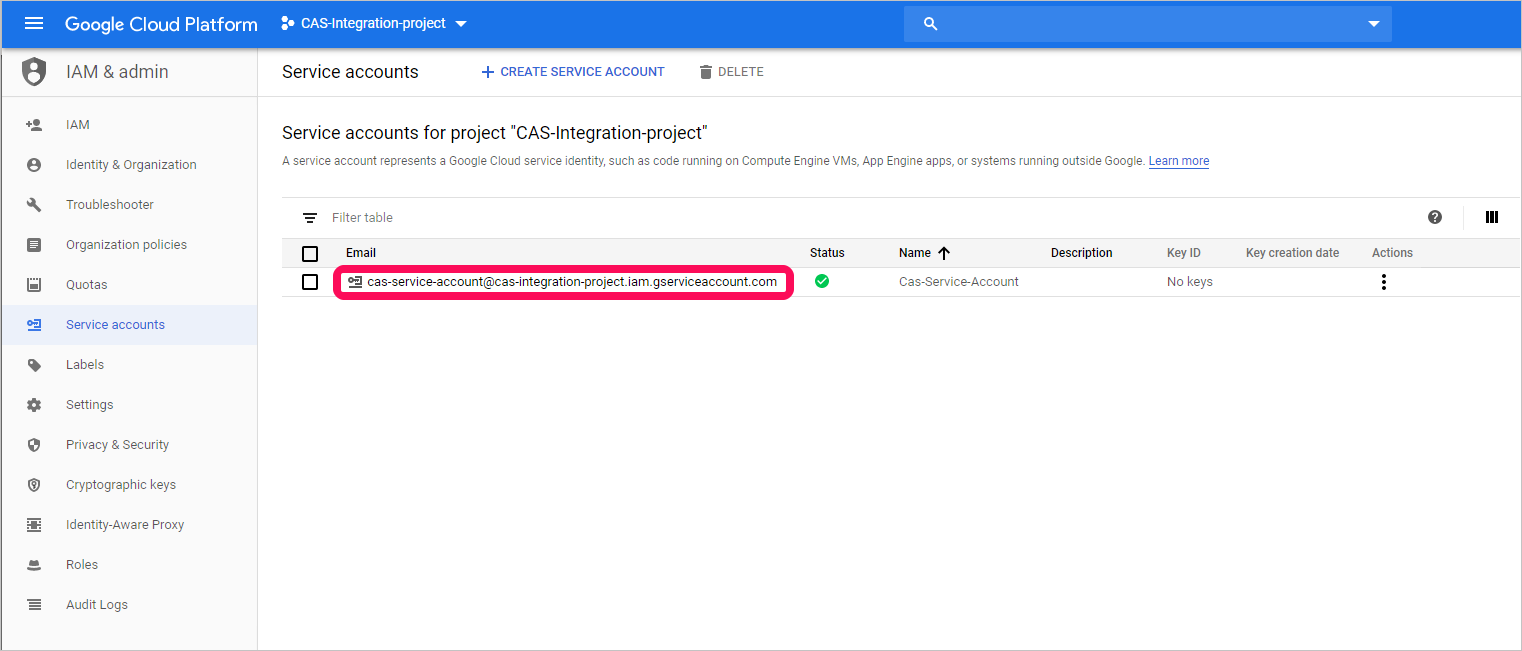

Másolja ki az e-mail-értéket , erre később lesz szüksége.

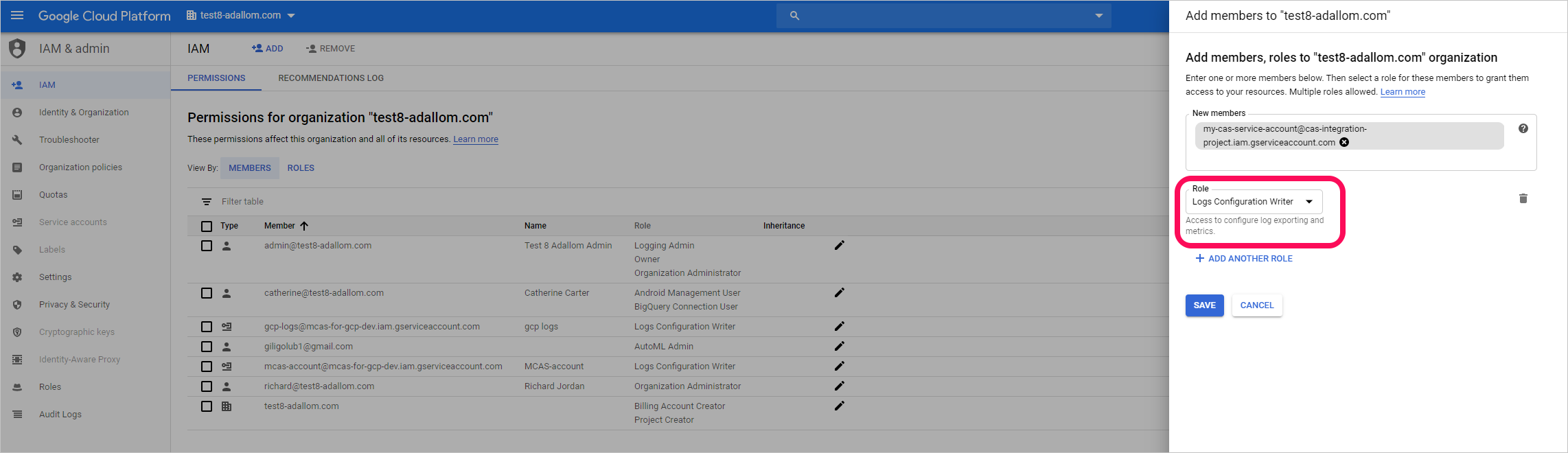

Az IAM > rendszergazda területen válassza az IAM lehetőséget.

Váltás szervezeti szintre.

Válassza a HOZZÁADÁS lehetőséget.

Az Új tagok mezőbe illessze be a korábban másolt e-mail-értéket.

Adja meg a szerepkört naplókonfiguráció-íróként, majd válassza a Mentés lehetőséget.

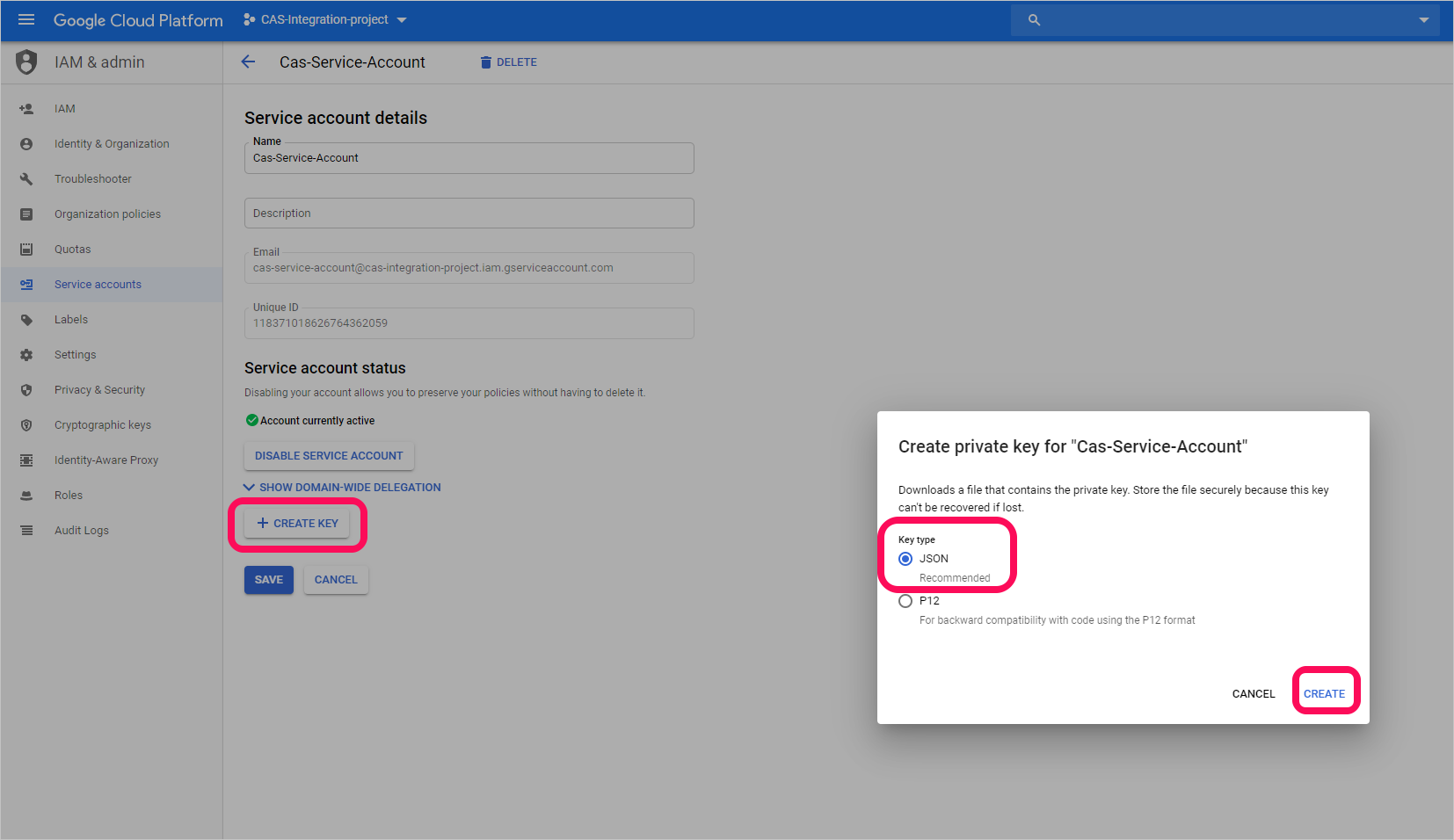

Privát kulcs létrehozása a dedikált szolgáltatásfiókhoz

Váltás projektszintre.

Az IAM > rendszergazda területen válassza a Szolgáltatásfiókok lehetőséget.

Nyissa meg a dedikált szolgáltatásfiókot, és válassza a Szerkesztés lehetőséget.

Válassza a CREATE KEY (KULCS LÉTREHOZÁSA) lehetőséget.

A Titkos kulcs létrehozása képernyőn válassza a JSON, majd a CREATE lehetőséget.

Feljegyzés

Szüksége lesz az eszközére később letöltött JSON-fájlra.

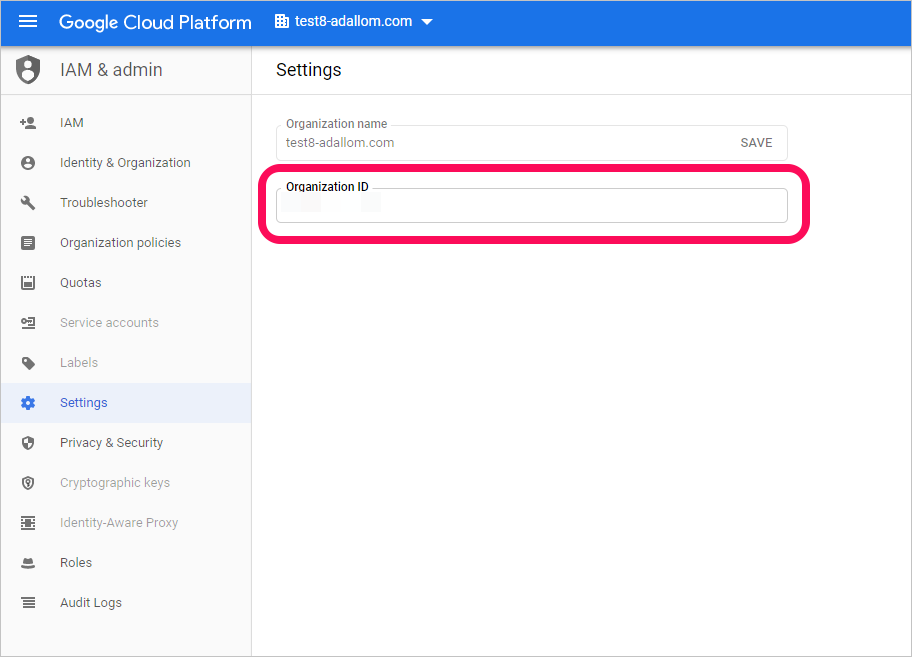

A szervezeti azonosító lekérése

Jegyezze fel a szervezeti azonosítóját, erre később lesz szüksége. További információ: A szervezet azonosítójának lekérése.

Csatlakozás Google Cloud Platform naplózása az Felhőhöz készült Defender-alkalmazásokba

Ez az eljárás azt ismerteti, hogyan adhatja hozzá a GCP-kapcsolat részleteit a Google Cloud Platform naplózásának Felhőhöz készült Defender-alkalmazásokhoz való csatlakoztatásához.

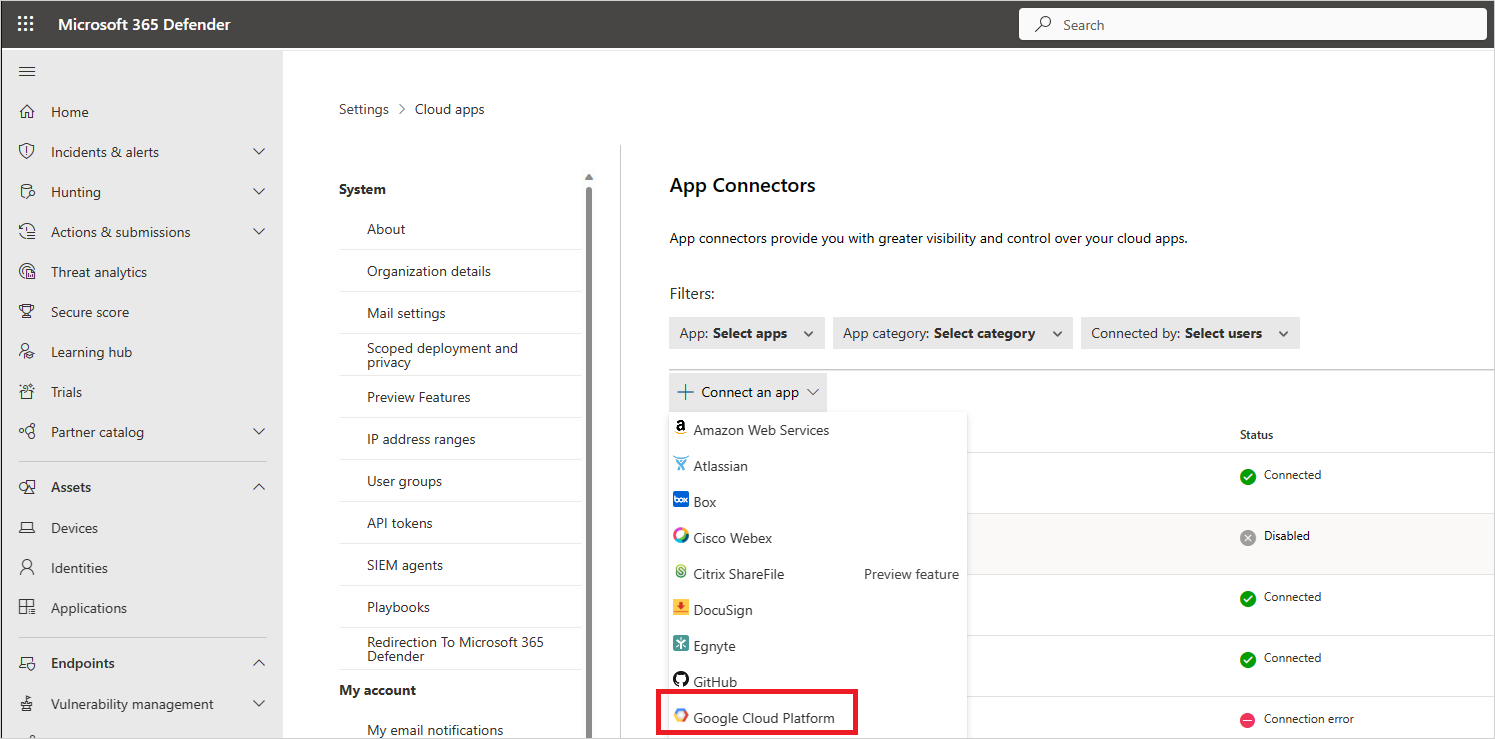

A Microsoft Defender portálon válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Csatlakozás alkalmazások területen válassza az Alkalmazás Csatlakozás orok lehetőséget.

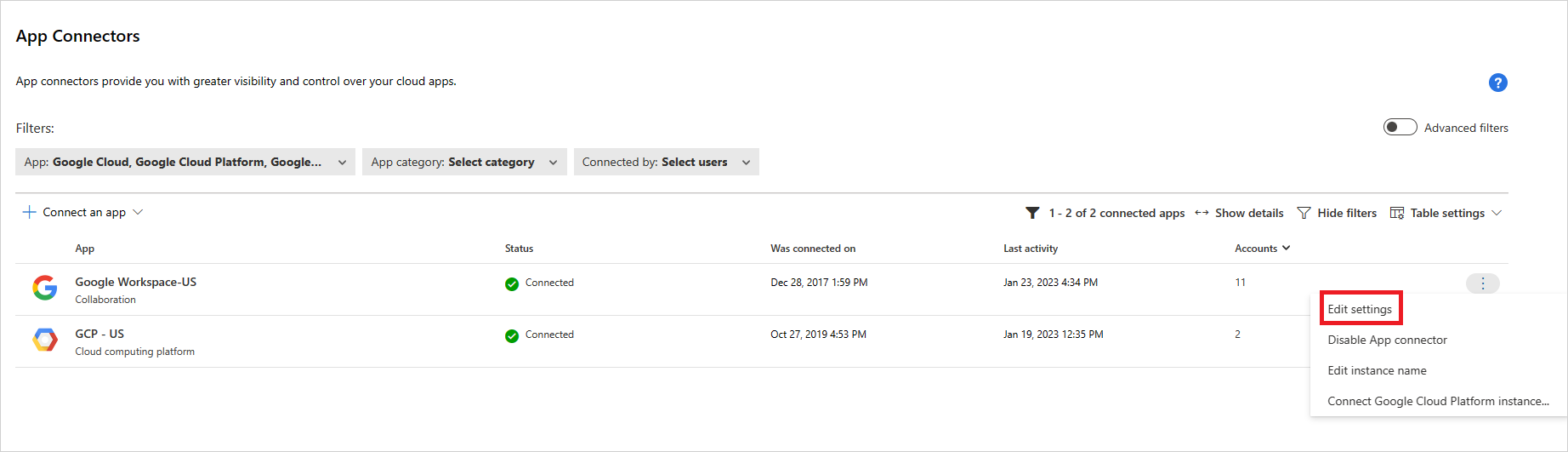

A Alkalmazás-összekötő s lapon a GCP-összekötő hitelesítő adatainak megadásához tegye az alábbiak egyikét:

Feljegyzés

Javasoljuk, hogy csatlakoztassa a Google Workspace-példányt az egységes felhasználói felügyelet és irányítás érdekében. Ez akkor is ajánlott, ha nem használ Google Workspace-termékeket, és a GCP-felhasználók kezelése a Google Workspace felhasználói felügyeleti rendszerén keresztül történik.

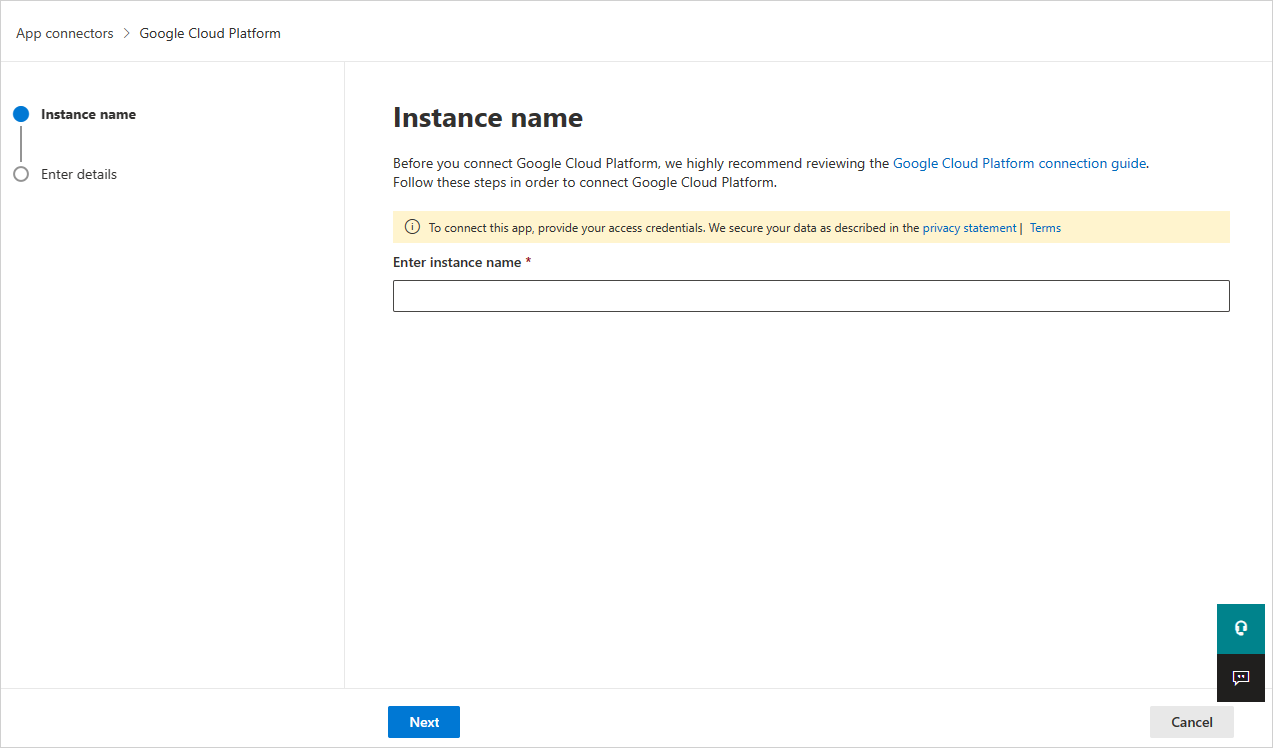

Új összekötő esetén

Válassza a +Csatlakozás egy alkalmazást, majd a Google Cloud Platformot.

A következő ablakban adja meg az összekötő nevét, majd válassza a Tovább gombot.

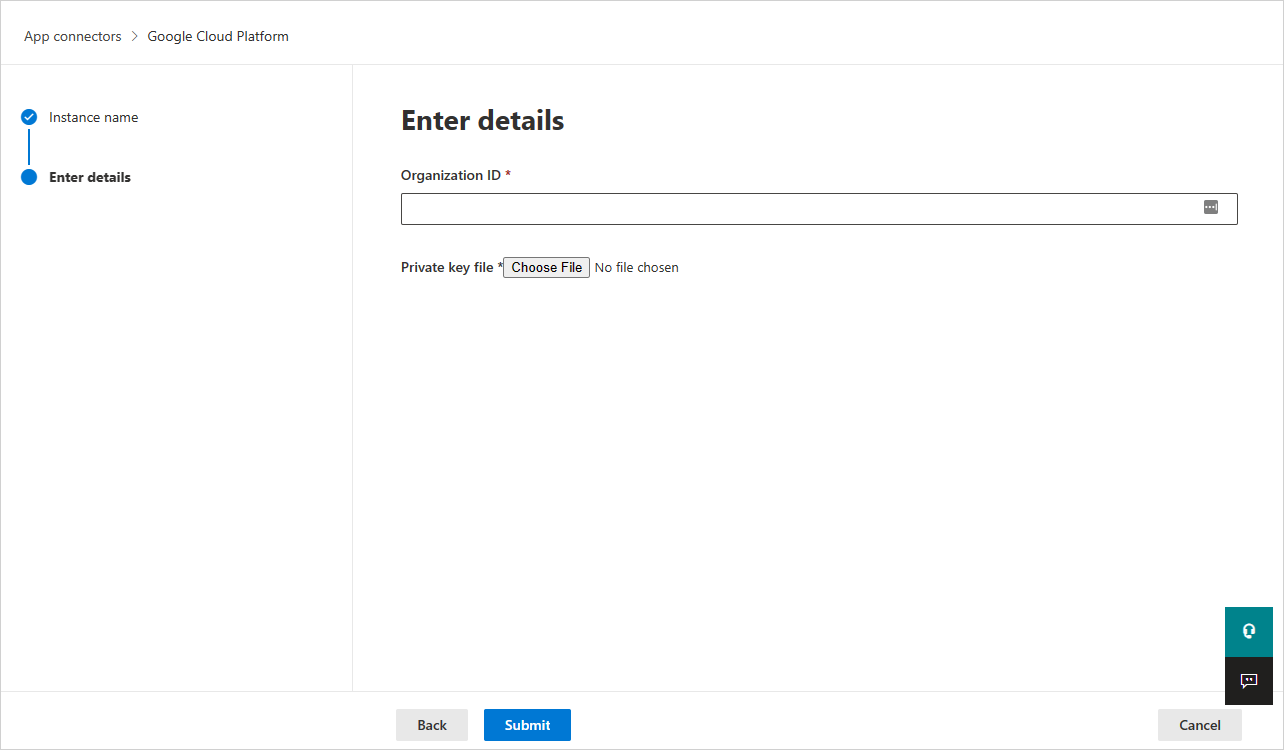

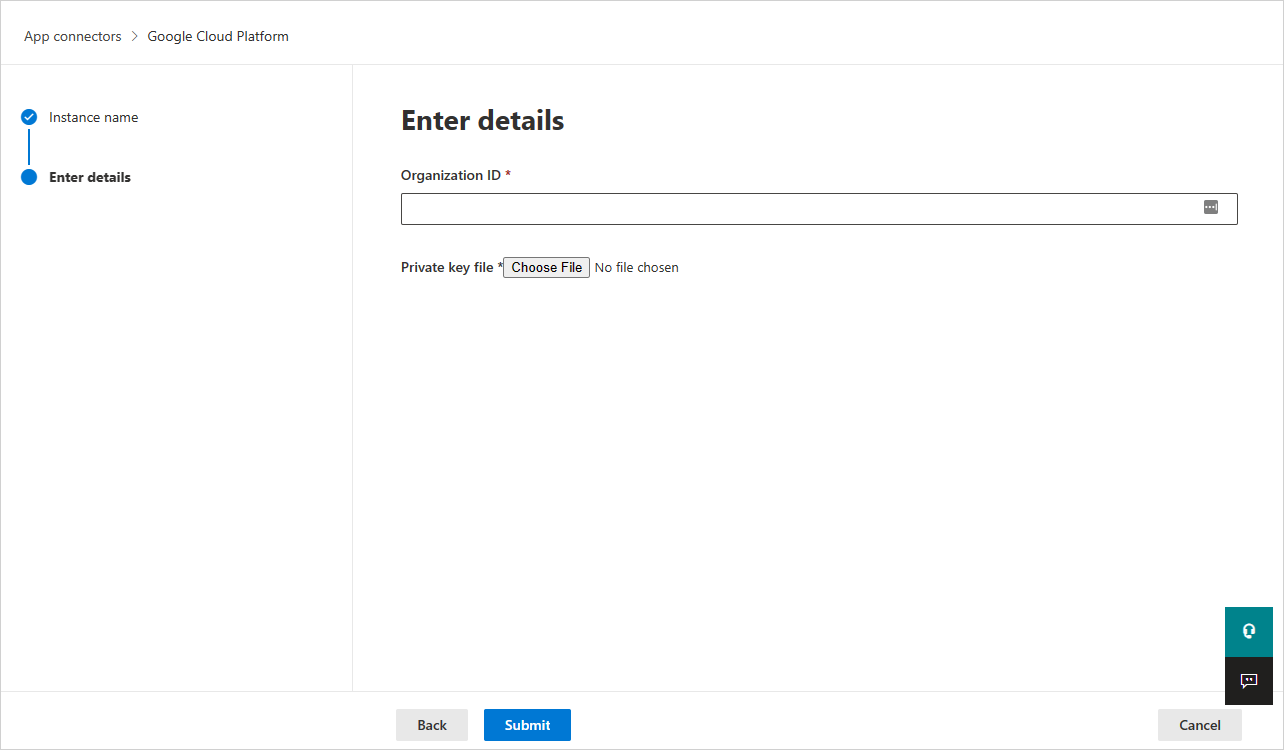

Az Enter details (Adatok megadása) lapon tegye a következőket, majd válassza a Küldés lehetőséget.

- A Szervezet azonosítója mezőbe írja be azt a szervezetet, amelyről korábban feljegyzést készített.

- A Titkos kulcs fájl mezőben keresse meg a korábban letöltött JSON-fájlt.

Meglévő összekötő esetén

Az összekötők listájában, azon a sorban, amelyben a GCP-összekötő megjelenik, válassza a Beállítások szerkesztése lehetőséget.

Az Enter details (Adatok megadása) lapon tegye a következőket, majd válassza a Küldés lehetőséget.

- A Szervezet azonosítója mezőbe írja be azt a szervezetet, amelyről korábban feljegyzést készített.

- A Titkos kulcs fájl mezőben keresse meg a korábban letöltött JSON-fájlt.

A Microsoft Defender portálon válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Csatlakozás alkalmazások területen válassza az Alkalmazás Csatlakozás orok lehetőséget. Győződjön meg arról, hogy a csatlakoztatott alkalmazás Csatlakozás or állapota Csatlakozás.

Feljegyzés

Felhőhöz készült Defender Alkalmazások létrehoznak egy összesített exportálási fogadót (szervezeti szint), egy Pub/Al témakört és Egy Pub/Al előfizetést az integrációs projekt integrációs szolgáltatásfiókjának használatával.

Az összesített exportálási fogadó a GCP-szervezet naplóinak összesítésére szolgál, a létrehozott Pub/Sub témakör pedig a célként szolgál. Felhőhöz készült Defender Az alkalmazások a GCP-szervezet rendszergazdai tevékenységnaplóinak lekéréséhez létrehozott Pub/Sub előfizetésen keresztül iratkoznak fel erre a témakörre.

Ha problémái vannak az alkalmazás csatlakoztatásával, tekintse meg az alkalmazás Csatlakozás orok hibaelhárítását.

Következő lépések

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.