Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Fontos

A Végponthoz készült Defender 1. csomagjában és Defender Vállalati verzió létrehozhat egy mutatót a fájlok letiltásához vagy engedélyezéséhez. A Defender Vállalati verzió a mutatót a teljes környezetben alkalmazza, és nem lehet hatókört alkalmazni adott eszközökre.

Megjegyzés:

Ahhoz, hogy ez a funkció működjön Windows Server 2016 és Windows Server 2012 R2-n, ezeket az eszközöket a modern, egységesített megoldással kell elvégezni. Az Allow, Block és Remediate műveletekkel rendelkező egyéni fájljelölők mostantól a macOS és Linux továbbfejlesztett kártevőirtó motorfunkcióiban is elérhetők.

A fájljelzők megakadályozzák a szervezeten belüli támadások további propagálását a potenciálisan rosszindulatú fájlok vagy gyanús kártevők tiltásával. Ha tud egy potenciálisan rosszindulatú végrehajtható fájlról (PE), letilthatja azt. Ez a művelet megakadályozza az olvasást, az írást és a végrehajtást a szervezet eszközein.

A fájlokhoz háromféleképpen hozhat létre mutatókat:

- Mutató létrehozásával a beállítások lapon

- Környezetfüggő jelölő létrehozásával a fájl részleteit tartalmazó lapon található Mutató hozzáadása gombbal

- Mutató létrehozása a Indicator API-val

Előfeltételek

A következő előfeltételek megismerése a fájlok mutatóinak létrehozása előtt:

- A viselkedésfigyelés engedélyezve van

- A felhőalapú védelem be van kapcsolva.

- A Cloud Protection hálózati kapcsolata működik

Támogatott operációs rendszerek

- Windows 10, 1703-es vagy újabb verzió

- Windows 11

- Windows Server 2012 R2

- Windows Server 2016 vagy újabb verzió

- Azure Stack HCI operációs rendszer 23H2-es vagy újabb verziója.

A Windows előfeltételei

- Ez a funkció akkor érhető el, ha szervezete Microsoft Defender víruskeresőt használ (aktív módban)

- A kártevőirtó ügyfélverziónak vagy újabbnak kell lennie

4.18.1901.x. Lásd: Havi platform- és motorverziók - A fájlkivonat-számítás engedélyezve van az Engedélyezve beállítással

Computer Configuration\Administrative Templates\Windows Components\Microsoft Defender Antivirus\MpEngine\Enable File Hash Computation. Vagy futtassa a következő PowerShell-parancsot:Set-MpPreference -EnableFileHashComputation $true

Megjegyzés:

A fájljelölők támogatják a hordozható végrehajtható (PE) fájlokat, beleértve a .exe és .dll a fájlokat is.

macOS-előfeltételek

- A valós idejű védelemnek (RTP) aktívnak kell lennie.

-

Engedélyezni kell a fájlkivonat-számítást. Futtassa az alábbi parancsot:

mdatp config enable-file-hash-computation --value enabled

Megjegyzés:

MacOS rendszeren a fájljelölők három fájltípust támogatnak: Mach-O végrehajtható fájlokat, POSIX-rendszerhéjszkripteket (például sh vagy bash által futtatottakat) és AppleScript-fájlokat (.scpt). (A Mach-O a macOS natív végrehajtható formátuma, amely windowsos .exe és .dll hasonlítható össze.)

Linux előfeltételek

- Elérhető a Végponthoz készült Defender verziójában vagy újabb verziójában

101.85.27. - A fájlkivonat-számítást engedélyezni kell a Microsoft Defender portálon vagy a felügyelt JSON-ban

- A viselkedésfigyelés engedélyezett, de ez a funkció bármilyen más vizsgálattal (RTP vagy egyéni) működik.

Megjegyzés:

Linux a fájljelölők támogatják a szkriptfájlokat (.sh fájlokat) és az ELF-fájlokat.

Mutató létrehozása fájlokhoz a beállítások lapon

A navigációs panelen válassza a Rendszerbeállítások>>Végpontok mutatói> elemet (a Szabályok területen).

Válassza a Fájlkivonatok lapot.

Válassza az Elem hozzáadása lehetőséget.

Adja meg a következő adatokat:

- Mutató: Adja meg az entitás részleteit, és határozza meg a mutató lejáratát.

- Művelet: Adja meg a végrehajtandó műveletet, és adjon meg egy leírást.

- Hatókör: Határozza meg az eszközcsoport hatókörét (a hatókör nem érhető el Defender Vállalati verzió).

Tekintse át a részleteket az Összefoglalás lapon, majd válassza a Mentés lehetőséget.

Környezetfüggő mutató létrehozása a fájl részleteinek oldaláról

A fájl válaszműveleteinek egyik lehetősége a fájl jelölőjének hozzáadása. Amikor egy fájlhoz mutató kivonatot ad hozzá, riasztást állíthat be, és letilthatja a fájlt, amikor a szervezet egy eszköze megpróbálja futtatni.

Files automatikusan letiltott jelző nem jelenik meg a fájl Műveletközpontjában, de a riasztások továbbra is megjelennek a Riasztások várólistán.

Fájlok blokkolása

- A fájlok blokkolásának megkezdéséhez kapcsolja be a "letiltás vagy engedélyezés" funkciót a Beállítások területen (a Microsoft Defender portálon lépjen a Beállítások>Végpontok>Általános>speciális funkciók>Fájl engedélyezése vagy letiltása területre).

Riasztás a fájlblokkoló műveletekről (előzetes verzió)

Fontos

Az ebben a szakaszban található információk (az automatizált vizsgálat és szervizelési motor nyilvános előzetes verziója) olyan előzetes termékre vonatkoznak, amely a kereskedelmi forgalomba kerülése előtt lényegesen módosulhat. A Microsoft nem vállal semmilyen, kifejezett vagy vélelmezett jótállást az itt megadott információkra vonatkozóan.

A fájl IOC-jének jelenlegi támogatott műveletei az engedélyezés, a naplózás és a letiltás, valamint a szervizelés. Miután letiltott egy fájlt, megadhatja, hogy szükség van-e riasztás aktiválására. Ily módon szabályozhatja a biztonsági műveleti csapatokhoz érkező riasztások számát, és meggyőződhet arról, hogy csak a szükséges riasztások jelennek meg.

A Microsoft Defender portálon lépjen a Beállítások>Végpontok mutatói>>Új fájlkivonat hozzáadása elemre.

Tiltsa le és javítsa ki a fájlt.

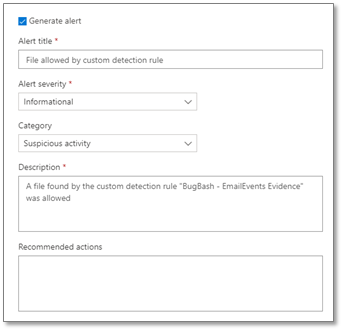

Adja meg, hogy szeretne-e riasztást generálni a fájlblokkoló eseményen, és adja meg a riasztási beállításokat:

- A riasztás címe

- A riasztás súlyossága

- Kategória

- Leírás

- Javasolt műveletek

Fontos

- A fájlblokkok kényszerítése és eltávolítása általában 15 percen belül történik, átlagosan 30 perc, de akár 2 órát is igénybe vehet.

- Ha a fájl IoC-szabályzatai azonos kényszerítési típussal és céllal ütköznek, a rendszer a biztonságosabb kivonat szabályzatát alkalmazza. Az SHA-256 fájlkivonat IoC-szabályzata egy SHA-1 fájlkivonat IoC-szabályzatot nyer, amely egy MD5 fájlkivonat IoC-szabályzatot nyer, ha a kivonattípusok ugyanazt a fájlt határozzák meg. Ez az eszközcsoporttól függetlenül mindig igaz.

- Minden más esetben, ha az azonos kényszerítési céllal ütköző fájl IoC-házirendeket alkalmazza a rendszer az összes eszközre és az eszközcsoportra, akkor egy eszköz esetében az eszközcsoportban lévő szabályzat fog nyerni.

- Ha az EnableFileHashComputation csoportházirend le van tiltva, a fájl IoC blokkolási pontossága csökken. Az engedélyezés

EnableFileHashComputationazonban hatással lehet az eszköz teljesítményére. Ha például nagy méretű fájlokat másol egy hálózati megosztásból a helyi eszközére, különösen VPN-kapcsolaton keresztül, az hatással lehet az eszköz teljesítményére. További információ az EnableFileHashComputation csoportházirendről: Defender CSP. A szolgáltatás végponthoz készült Defenderben Linux és macOS rendszeren történő konfigurálásával kapcsolatos további információkért lásd: Fájlkivonat-számítási funkció konfigurálása Linux és Fájlkivonatszámítás konfigurálása macOS rendszeren.

Speciális veszélyforrás-keresési képességek (előzetes verzió)

Fontos

Az ebben a szakaszban található információk (az automatizált vizsgálat és szervizelési motor nyilvános előzetes verziója) olyan előzetes termékre vonatkoznak, amely a kereskedelmi forgalomba kerülése előtt lényegesen módosulhat. A Microsoft nem vállal semmilyen, kifejezett vagy vélelmezett jótállást az itt megadott információkra vonatkozóan.

Jelenleg előzetes verzióban lekérdezheti a válaszműveleti tevékenységet a veszélyforrás-keresés előtt. Az alábbiakban egy minta előzetes keresési lekérdezést talál:

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp > ago(30d)

| where AdditionalFields contains "EUS:Win32/CustomEnterpriseBlock!cl"

A speciális veszélyforrás-kereséssel kapcsolatos további információkért lásd: Proaktív veszélyforrás-keresés speciális veszélyforrás-kereséssel.

A mintalekérdezésben az alábbi fenyegetésnevek használhatók:

Files:

EUS:Win32/CustomEnterpriseBlock!clEUS:Win32/CustomEnterpriseNoAlertBlock!cl

Tanúsítványok:

EUS:Win32/CustomCertEnterpriseBlock!cl

A válaszműveleti tevékenység az eszköz idővonalán is megtekinthető.

Szabályzatütközések kezelése

A tanúsítvány- és fájl-IoC-házirendek kezelésének ütközései a következő sorrendet követik:

Ha a Windows Defender alkalmazásvezérlése és az AppLocker kényszerítő módú szabályzatai nem engedélyezik a fájlt, akkor tiltsa le.

Máskülönben, ha a Microsoft Defender víruskereső kivételei engedélyezik a fájlt, akkor az Engedélyezés lehetőséget.

Máskülönben, ha a fájlt blokkolta vagy figyelmeztette egy tiltó vagy figyelmeztetés fájl Ioks, akkor Block/Warn.

Máskülönben, ha a SmartScreen blokkolja a fájlt, akkor a Blokkolás lehetőséget.

Máskülönben, ha a fájlt egy engedélyezési fájl IoC-szabályzata engedélyezi, akkor az Engedélyezés lehetőséget.

Ellenkező esetben, ha a fájlt támadásifelület-csökkentési szabályok, ellenőrzött mappahozzáférés vagy víruskereső-védelem blokkolja, akkor a Blokkolás lehetőséget.

Máskülönben az Engedélyezés (megfelel a Windows Defender alkalmazásvezérlési & AppLocker-szabályzatnak, nem vonatkoznak rá IoC-szabályok).

Megjegyzés:

Azokban az esetekben, amikor Microsoft Defender víruskereső Blokkolás értékre van állítva, de a végponthoz készült Defender fájlkivonatok vagy tanúsítványok jelzői Engedélyezés értékre vannak állítva, a szabályzat alapértelmezés szerint Engedélyezés értékre van állítva.

Megjegyzés:

Olyan helyzetekben, amikor a tanúsítványalapú jelző Blokk értékre van konfigurálva, de az egyik aláírt fájl fájlkivonat-jelzője Engedélyezés értékre van konfigurálva, ezt a konfigurációt a rendszer nem támogatja. A tanúsítványalapú mutatók magasabb prioritással rendelkeznek a Defender kiértékelési folyamatában, és mindig felülbírálják a fájlkivonat-engedélyezési jelzőket. Egy konfiguráció, amely egyszerre:

- letilt egy tanúsítványt, és

- fájlkivonaton keresztül kísérli meg engedélyezni az egyik aláírt fájlját

nem támogatott. A tanúsítványalapú jelzők elsőbbséget élveznek, ezért a fájl továbbra is le lesz tiltva.

Ha az azonos kényszerítési típussal és céllal ütköző fájl IoC-szabályzatok vannak, a rendszer a biztonságosabb (azaz hosszabb) kivonat szabályzatát alkalmazza. Az SHA-256 fájlkivonat IoC-szabályzata például elsőbbséget élvez az MD5 fájlkivonat IoC-szabályzatával szemben, ha mindkét kivonattípus ugyanazt a fájlt definiálja.

Figyelmeztetés

A fájlok és tanúsítványok szabályzatütközés-kezelése eltér a tartományok/URL-címek/IP-címek szabályzatütközés-kezelésétől.

Microsoft Defender biztonságirés-kezelés blokkérzékeny alkalmazásfunkciói a fájl IoC-jét használják a kényszerítéshez, és a jelen szakaszban korábban ismertetett ütközéskezelési sorrendet követik.

Példák

| Összetevő | Összetevő kényszerítése | Fájljelző művelet | Result (Eredmény) |

|---|---|---|---|

| Vírusvédelem | Letiltás | Engedélyezés | Engedélyezés |

| Támadásifelület-csökkentési fájl elérési útjának kizárása | Engedélyezés | Letiltás | Letiltás |

| Támadásifelület-csökkentési szabály | Letiltás | Engedélyezés | Engedélyezés |

| Windows Defender alkalmazásvezérlő | Engedélyezés | Letiltás | Engedélyezés |

| Windows Defender alkalmazásvezérlő | Letiltás | Engedélyezés | Letiltás |

| Microsoft Defender víruskereső kizárása | Engedélyezés | Letiltás | Engedélyezés |