Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Megjegyzés:

A biztonsági rések kezelése szakasz a Microsoft Defender portálon mostantól az Expozíciókezelés területen található. Ezzel a módosítással mostantól egységes helyen használhatja fel és kezelheti a biztonsági rések adatait és a biztonságirés-adatokat a meglévő biztonságirés-kezelési funkciók továbbfejlesztése érdekében. További információ.

Ezek a módosítások az előzetes verziós ügyfelek számára relevánsak (Microsoft Defender XDR + Microsoft Defender for Identity előzetes verzió).

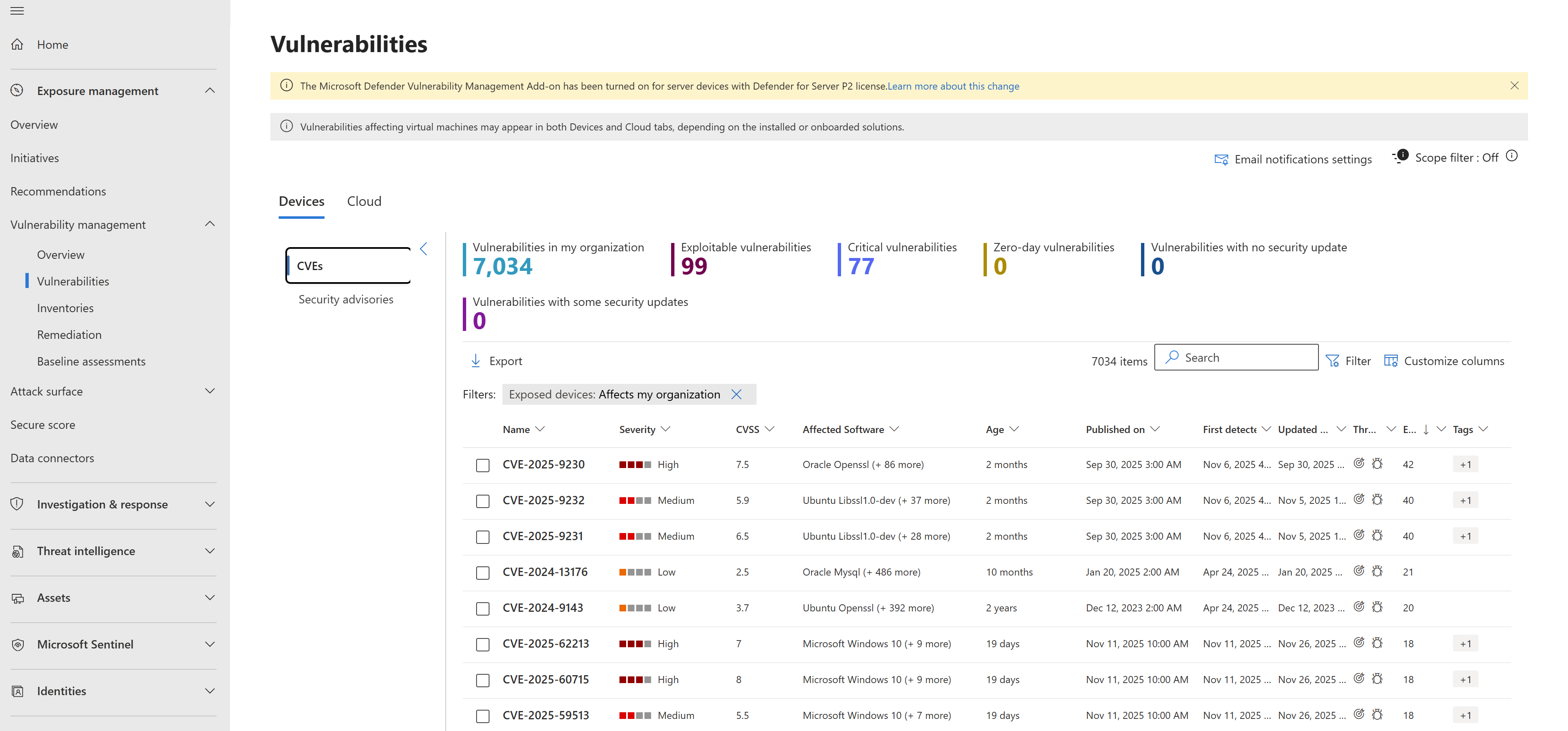

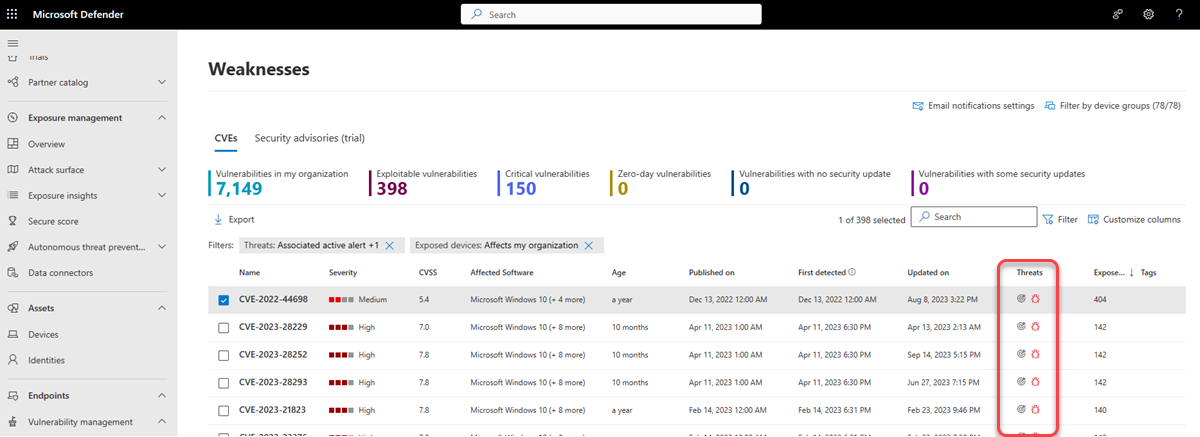

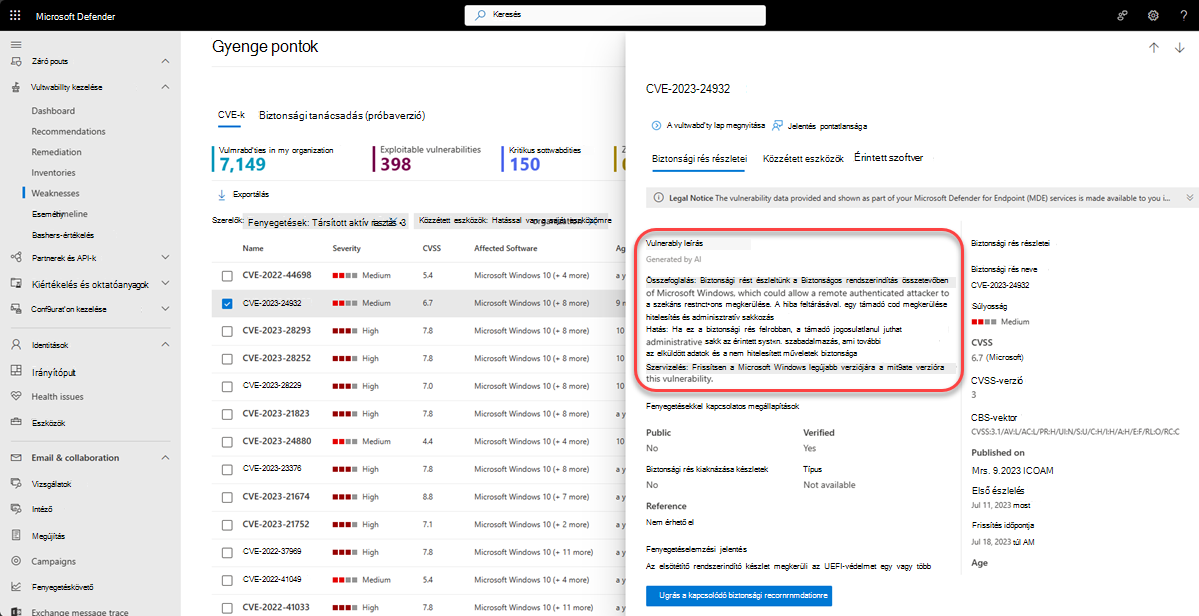

A Microsoft Defender biztonságirés-kezelés megtekintheti a gyakori biztonsági réseket és kitettségeket (CVE-ket), amelyekkel azonosíthatja és rangsorolhatja a szervezet biztonsági réseit. Ez az XDR/MDI előzetes verziós ügyféltől függően elérhető lehet a Biztonsági rések vagy a Gyengeségek oldalon. További információ: Microsoft Defender biztonságirés-kezelés és Microsoft Biztonságikitettség-kezelés integráció.

A CVE-azonosítók a szoftvereket, hardvereket és belső vezérlőprogramokat érintő, nyilvánosan közzétett kiberbiztonsági biztonsági résekhez rendelt egyedi azonosítók. Szabványos módszert biztosítanak a szervezetek számára a biztonsági rések azonosítására és nyomon követésére, és segítenek megérteni, rangsorolni és kezelni a szervezeten belüli biztonsági réseket. A CVE-k nyomon követése egy nyilvános beállításjegyzékben, amely a következő helyen https://www.cve.org/érhető el: .

Defender biztonságirés-kezelés végpontérzékelőket használ a szervezet ezen és egyéb biztonsági réseinek vizsgálatára és észlelésére.

Fontos

Defender biztonságirés-kezelés segíthet azonosítani a Log4j biztonsági réseit az alkalmazásokban és összetevőkben. További információ.

Biztonsági rések áttekintő oldala

Megjegyzés:

Ez a szakasz a Microsoft Defender XDR + Microsoft Defender for Identity előzetes verziót használó ügyfelek Microsoft Defender biztonságirés-kezelés élményét ismerteti. Ez a felület a Microsoft Defender biztonságirés-kezelés Microsoft Biztonságikitettség-kezelés való integrációjának része. További információ.

A szervezet biztonsági réseinek megtekintéséhez az Microsoft Defender portálon válassza a Sebezhetőségek kezeléseBiztonsági rések kezelése>>lehetőséget.

A Biztonsági rések lapon azoknak a CV-eknek a listája látható, amelyeken az eszközök elérhetővé válnak. Megtekintheti a súlyosságot, a gyakori biztonságirés-pontozási rendszer (CVSS) minősítését, a megfelelő biztonsági incidensekkel és fenyegetésekkel kapcsolatos megállapításokat és egyebeket.

Ha nincs hivatalos CVE-id hozzárendelve egy biztonsági réshez, a biztonsági rés nevét Defender biztonságirés-kezelés a TVM-2020-002 formátummal rendeli hozzá.

Megjegyzés:

A gyenge pontok lapról CSV-fájlba exportálható rekordok maximális száma 6000, és az exportálás nem haladhatja meg a 64 KB-ot. Ha egy üzenet arról tájékoztatja, hogy az eredmények túl nagyok az exportáláshoz, finomítsa a lekérdezést, hogy kevesebb rekordot tartalmazzon.

A Defender biztonságirés-kezelés jelenleg nem tesz különbséget a 32 bites és a 64 bites rendszerarchitektúrák között a biztonsági rések (CVE-k) eszközökkel való korrelálásakor. Ez a korlátozás téves pozitív eredményekhez vezethet, különösen olyan esetekben, amikor a CVE csak egy architektúratípusra vonatkozik. Például egy Windows Server 2016 gépen a PHP helytelenül lett megjelölve a következővelCVE-2024-11236: , ami csak a 32 bites rendszereket érinti. Mivel az architektúra jelenleg nem számít bele a korrelációs folyamatba, a CVE helytelenül lett társítva egy 64 bites kiszolgálóval. Ez egy ismert probléma, és a megoldás már szerepel az ütemtervben.

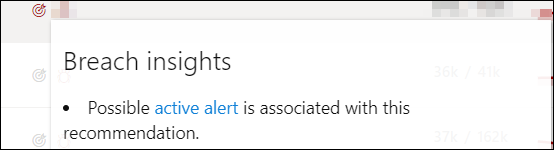

Biztonsági incidensekkel és fenyegetésekkel kapcsolatos megállapítások

Fontos, hogy rangsorolja a folyamatban lévő fenyegetésekhez kapcsolódó javaslatokat. A Fenyegetések oszlopban elérhető információk segítségével rangsorolhatja a biztonsági réseket. A folyamatban lévő fenyegetéseket tartalmazó biztonsági rések megtekintéséhez szűrje a Fenyegetések oszlopot a következő szerint:

- Társított aktív riasztás

- Biztonsági rés kiaknázása elérhető

- A biztonsági rés kiaknázása ellenőrizve van

- A biztonsági rés kiaknázása egy biztonsági rés kiaknázása készlet része

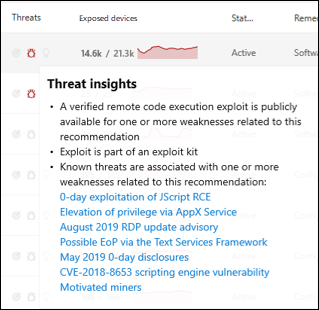

A Fenyegetéselemzés ikon ![]() ki van emelve a Fenyegetések oszlopban, ha biztonsági réshez kapcsolódó biztonsági rések vannak kihasználva.

ki van emelve a Fenyegetések oszlopban, ha biztonsági réshez kapcsolódó biztonsági rések vannak kihasználva.

Az ikonra mutatva látható, hogy a fenyegetés egy biztonsági rés kiaknázása készlet része-e, vagy meghatározott speciális állandó kampányokhoz vagy tevékenységcsoportokhoz kapcsolódik. Ha elérhető, egy fenyegetéselemzési jelentésre mutató hivatkozás található, amely nulladik napi kihasználtsági híreket, közzétételeket vagy kapcsolódó biztonsági tanácsokat tartalmaz.

A biztonsági incidensek elemzési ikonja ki van emelve, ha biztonsági rés található a szervezetben.

![]() .

.

A Közzétett eszközök oszlopban látható, hogy jelenleg hány eszköz van kitéve egy biztonsági résnek. Ha az oszlopban 0 látható, az azt jelenti, hogy nincs veszélyben.

Biztonságirés-elemzések készítése

Ha kiválaszt egy CVE-t a Gyenge pontok lapon, megnyílik egy úszó panel, amely további információkat tartalmaz, például a biztonsági rések leírását, részleteit és a fenyegetésekkel kapcsolatos megállapításokat. Az AI által létrehozott biztonságirés-leírás részletes információkat nyújt a biztonsági résről, annak hatásáról, a javasolt javítási lépésekről és minden további információról, ha elérhető.

Minden CVE esetében láthatja a közzétett eszközök és az érintett szoftverek listáját.

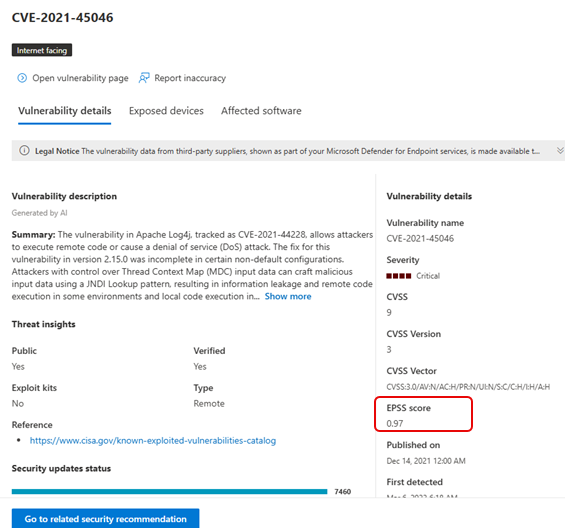

Biztonsági rés kiaknázása előrejelzési pontozási rendszer (EPSS)

A Exploit Prediction Scoring System (EPSS) adatvezérelt pontszámot hoz létre annak valószínűségére, hogy egy ismert szoftveres biztonsági rést kihasználnak a vadonban. Az EPSS a CVE és a valós biztonsági rések kihasználtsági adataiból származó aktuális fenyegetésadatokat használja. Minden CVE esetében az EPSS-modell 0 és 1 (0% és 100%) közötti valószínűségi pontszámot állít elő. Minél magasabb a pontszám, annál nagyobb annak a valószínűsége, hogy egy biztonsági rés kihasználható. További információ az EPSS-ről.

Az EPSS célja, hogy segítse a gyengeségekkel és azok kihasználásának valószínűségével kapcsolatos ismereteinek bővítését, és lehetővé tegye a megfelelő rangsorolást.

Az EPSS-pontszám megtekintéséhez válasszon egy CVE-t a listából. Ekkor megnyílik egy úszó panel, amelyen további információ található a biztonsági résről. Az EPSS-pontszám a Biztonsági rés részletei lapon látható:

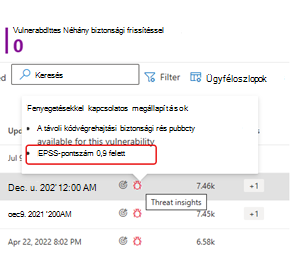

Ha az EPSS nagyobb, mint 0,9, a Fenyegetések oszlop elemleírása frissül a kockázatcsökkentés sürgősségének kifejezéséhez:

Megjegyzés:

Ha az EPSS-pontszám kisebb, mint0.001, a rendszer a következőnek tekinti: 0.

A Biztonsági résEK API-val megtekintheti az EPSS-pontszámot.

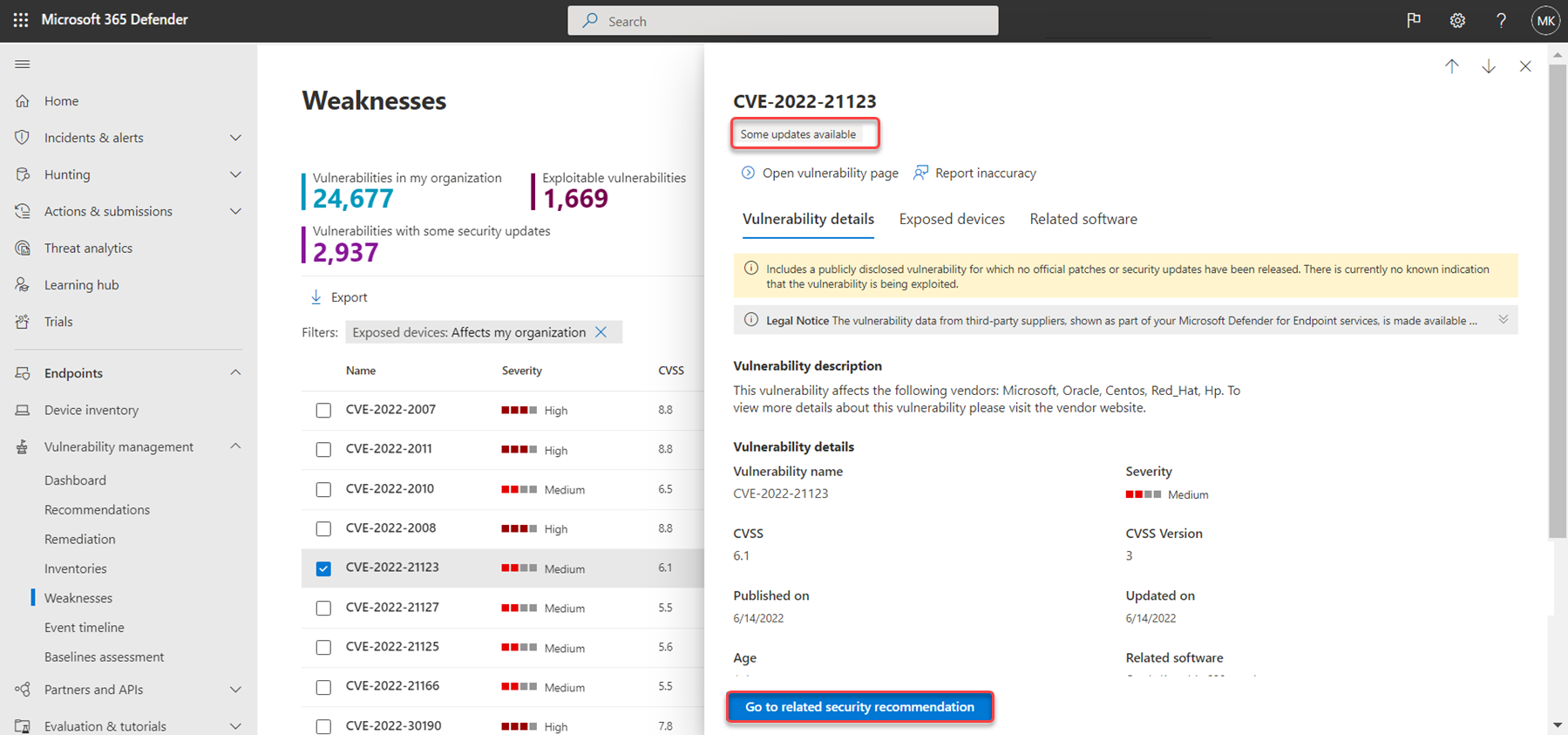

Kapcsolódó biztonsági javaslatok

A biztonsági javaslatok segítségével elháríthatja a közzétett eszközök biztonsági réseit, és csökkentheti az eszközökre és a szervezetre vonatkozó kockázatokat. Ha elérhető biztonsági javaslat, a biztonsági rés elhárításának részleteiért válassza a Kapcsolódó biztonsági javaslat megnyitása lehetőséget.

A CVE-re vonatkozó javaslatok gyakran a kapcsolódó szoftverek biztonsági frissítésével orvosolják a biztonsági rést. Egyes CVE-k azonban nem rendelkeznek elérhető biztonsági frissítéssel. Ez a CVE összes kapcsolódó szoftverére vagy csak egy részhalmazra vonatkozhat, például egy szoftver közzétevője dönthet úgy, hogy nem oldja meg a problémát egy adott sebezhető verzión.

Ha egy biztonsági frissítés csak néhány kapcsolódó szoftverhez érhető el, a CVE a CVE neve alatt a "Néhány elérhető frissítés" címkét viseli. Ha legalább egy frissítés elérhető, lépjen a kapcsolódó biztonsági javaslathoz.

Ha nincs elérhető biztonsági frissítés, a CVE neve alatt szerepel a "Nincs biztonsági frissítés" címke. Ebben az esetben nincs lehetőség a kapcsolódó biztonsági javaslatra lépni. Azok a szoftverek, amelyek nem rendelkeznek elérhető biztonsági frissítéssel, ki vannak zárva a Biztonsági javaslatok lapról.

Megjegyzés:

A biztonsági javaslatok csak azokat az eszközöket és szoftvercsomagokat tartalmazzák, amelyekhez biztonsági frissítések érhetők el.

Linux szempontok

A Linux rendszerekben a CVE észlelése általában támogatott a rendszer csomagkezelőjével telepített szoftverek esetében.

CVE-kivételek létrehozása

CVE-kivételek használatával szelektíven kizárhat adott CVE-eket a környezeten belüli elemzésekből. További információ: Kivételek létrehozása.

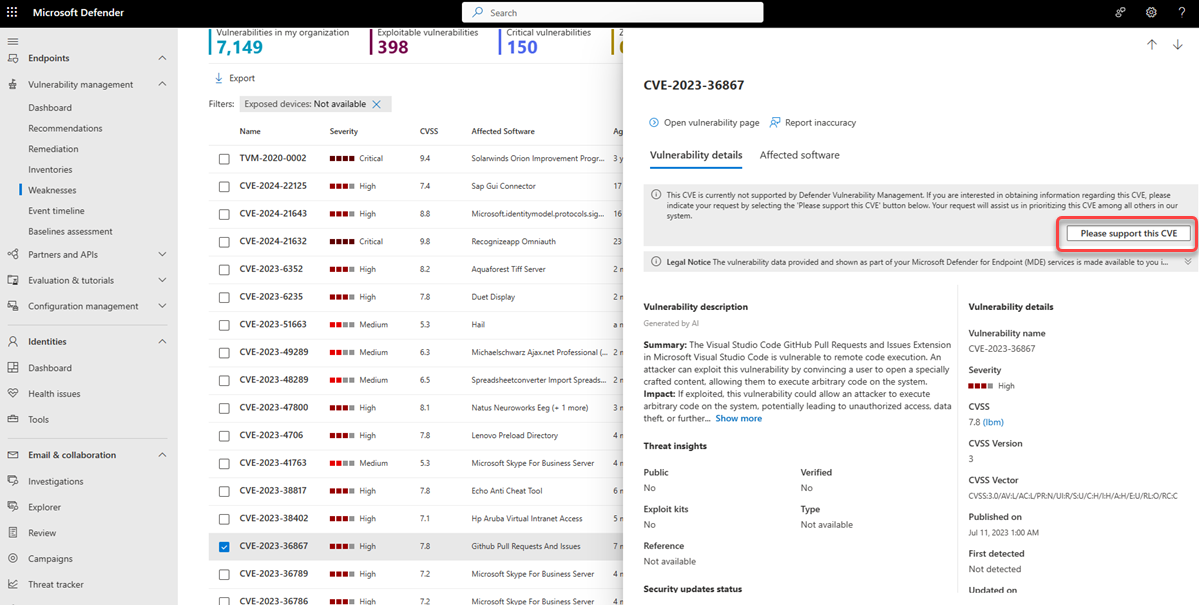

CVE-támogatás kérése

A biztonsági rések kezelése által jelenleg nem támogatott szoftverek CVE-je továbbra is megjelenik a Gyengeségek lapon. Mivel a szoftver nem támogatott, csak korlátozott adatok érhetők el. A közzétett eszközinformációk nem érhetők el a nem támogatott szoftverrel rendelkező CVE-k számára.

A nem támogatott szoftverek listájának megtekintéséhez szűrje a biztonsági réseket a Közzétett eszközök szakasz Nem érhető el lehetőségével. Ez a lehetőség az XDR/MDI előzetes verziós ügyféltől függően elérhető lehet a Biztonsági rések vagy a Gyengeségek oldalon. További információ: Microsoft Defender biztonságirés-kezelés és Microsoft Biztonságikitettség-kezelés integráció.

Adott CVE támogatásának kérése:

Jelöljön ki egy CVE-t a listában. Ez a lehetőség az XDR/MDI előzetes verziós ügyféltől függően elérhető lehet a Biztonsági rések vagy a Gyengeségek oldalon. További információ: Microsoft Defender biztonságirés-kezelés és Microsoft Biztonságikitettség-kezelés integráció.

A Biztonsági rés részletei lapon válassza a Kérjük, támogassa ezt a CVE-t lehetőséget. Kérését elküldjük a Microsoftnak, és segít a CVE rangsorolásában, többek között rendszerünkben.

Megjegyzés:

A CVE támogatási funkció kérése nem érhető el a GCC, a GCC High és a DoD-ügyfelek számára.

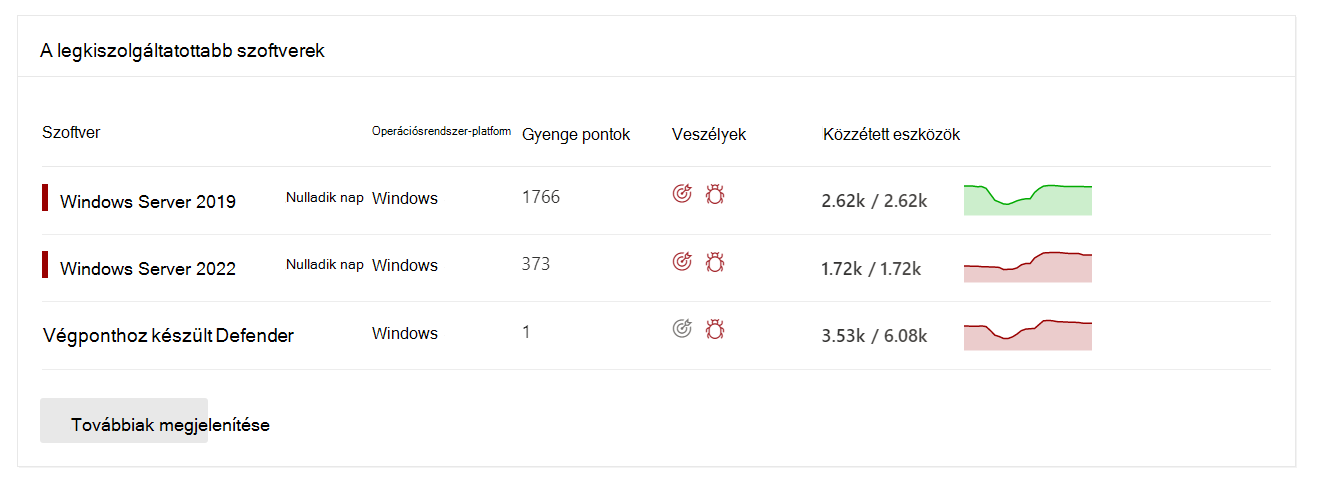

A legkiszolgáltatottabb szoftverek az irányítópulton

Keresse meg a Kiemelten sebezhető szoftverkártyát . Ez az Áttekintés vagy az Irányítópult lapon érhető el attól függően, hogy Ön XDR/MDI előzetes verziójú ügyfél-e. További információ: Microsoft Defender biztonságirés-kezelés és Microsoft Biztonságikitettség-kezelés integráció.

Láthatja a szoftveralkalmazásokban talált biztonsági rések számát, valamint a fenyegetésekkel kapcsolatos információkat, valamint az eszközök időbeli kitettségének magas szintű nézetét.

Válassza ki a vizsgálni kívánt szoftvert.

Válassza a Felderített biztonsági rések lapot.

Válassza ki a vizsgálni kívánt biztonsági rést egy úszó panel megnyitásához a CVE részleteivel.

Biztonsági rések felderítése az eszközoldalon

A kapcsolódó biztonsági résekkel kapcsolatos információk megtekintése az eszközoldalon.

Az Eszközök területen válassza az Eszközök lehetőséget.

Az Eszközleltár lapon válassza ki a vizsgálni kívánt eszköz nevét.

Válassza az Eszközoldal megnyitása , majd a Felderített biztonsági rések lehetőséget.

Válassza ki a vizsgálni kívánt biztonsági rést egy úszó panel megnyitásához a CVE részleteivel.

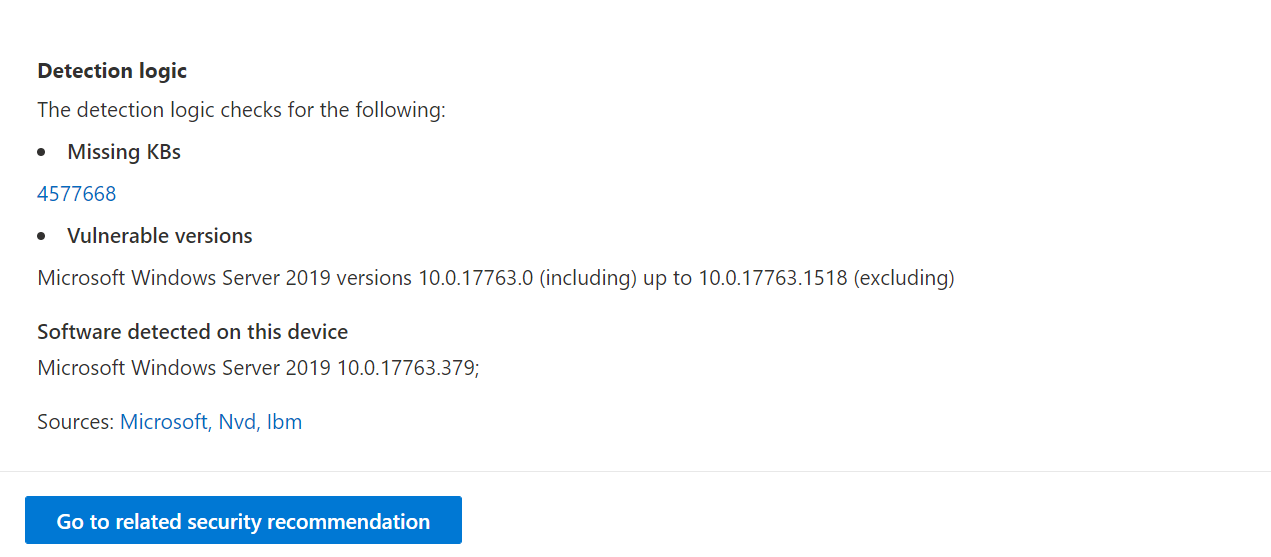

CVE észlelési logika

A szoftveres bizonyítékokhoz hasonlóan az eszközön alkalmazott észlelési logikát is megtekintheti, amely jelzi, hogy sebezhető. Az észlelési logika megtekintése:

Az Eszközök területen válassza az Eszközök lehetőséget az Eszközleltár lap megnyitásához. Ezután válasszon ki egy eszközt.

Válassza az Eszközoldal megnyitása lehetőséget, majd az eszközoldalon válassza a Felderített biztonsági rések lehetőséget.

Válassza ki a vizsgálni kívánt biztonsági rést. Megnyílik egy úszó panel, és az Észlelési logika szakasz megjeleníti az észlelési logikát és a forrást.

Az "Operációsrendszer-szolgáltatás" kategória a releváns forgatókönyvekben is megjelenik. Ez az, amikor a CVE hatással lenne a sebezhető operációs rendszert futtató eszközökre, ha egy adott operációsrendszer-összetevő engedélyezve van. Ha például egy 2019-Windows Server vagy Windows Server 2022-Windows Server rendszert futtató eszköz rendelkezik biztonsági résrel a DNS-összetevőjében, a CVE csak azokhoz az eszközökhöz van csatlakoztatva, amelyeken engedélyezve van a DNS-képesség.

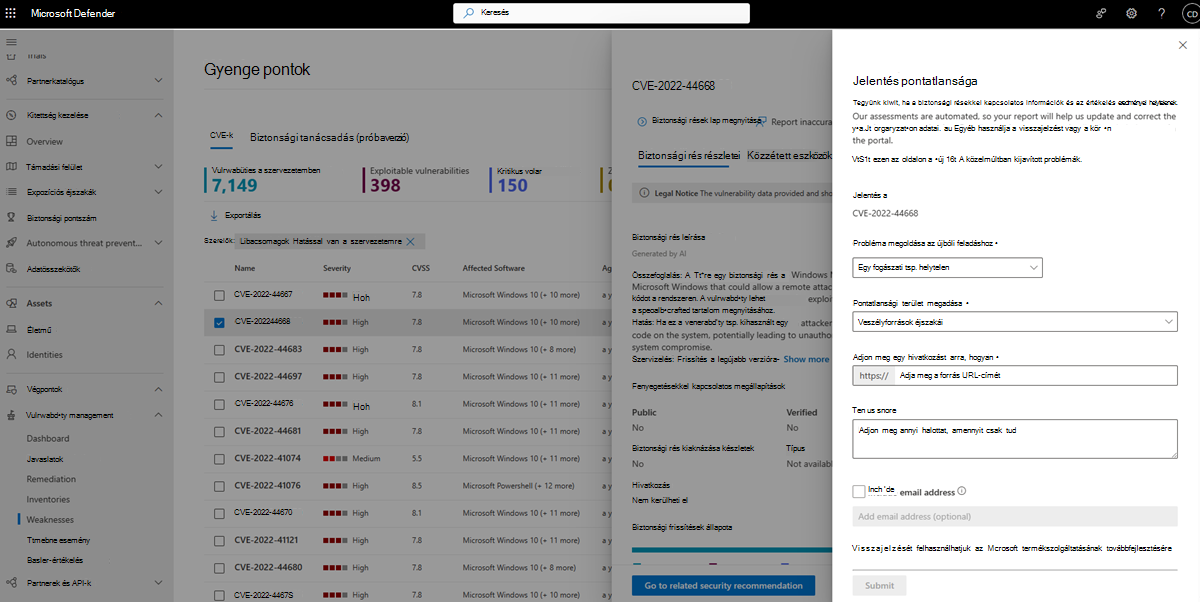

Pontatlanság jelentése

Hamis pozitív eredményt ad, ha homályos, pontatlan vagy hiányos információkat lát. A már szervizelt biztonsági javaslatokról is jelentést készíthet.

Válasszon ki egy biztonsági rést, majd válassza a Jelentés pontatlansága lehetőséget. Ez a lehetőség az XDR/MDI előzetes verziós ügyféltől függően elérhető lehet a Biztonsági rések vagy a Gyengeségek oldalon. További információ: Microsoft Defender biztonságirés-kezelés és Microsoft Biztonságikitettség-kezelés integráció.

Az úszó panelen válassza ki a jelenteni kívánt problémát.

Adja meg a pontatlanság kért részleteit. Ez a jelentett problémától függően változik.

Válassza a Küldés lehetőséget. Visszajelzését azonnal elküldjük a Defender biztonságirés-kezelés szakértőinek.

Kapcsolódó cikkek

Tipp

Tudta, hogy ingyenesen kipróbálhatja az Microsoft Defender biztonságirés-kezelés összes funkcióját? Megtudhatja, hogyan regisztrálhat az ingyenes próbaverzióra.