Fenyegetéselemzés a Microsoft Defender XDR-ben

Érintett szolgáltatás:

- Microsoft Defender XDR

Fontos

A cikkben található információk egy része egy előzetesen kiadott termékre vonatkozik, amely a kereskedelmi forgalomba kerülés előtt lényegesen módosulhat. A Microsoft nem vállal kifejezett vagy hallgatólagos szavatosságot az itt megadott információkra vonatkozóan.

A fenyegetéselemzés a Microsoft szakértői biztonsági kutatóinak terméken belüli fenyegetésfelderítési megoldása. Úgy tervezték, hogy segítse a biztonsági csapatokat abban, hogy a lehető leghatékonyabbak legyenek, miközben egyre több fenyegetéssel kell szembenéznie, például:

- Aktív veszélyforrás-szereplők és kampányaik

- Népszerű és új támadási technikák

- Kritikus biztonsági rések

- Gyakori támadási felületek

- Elterjedt kártevők

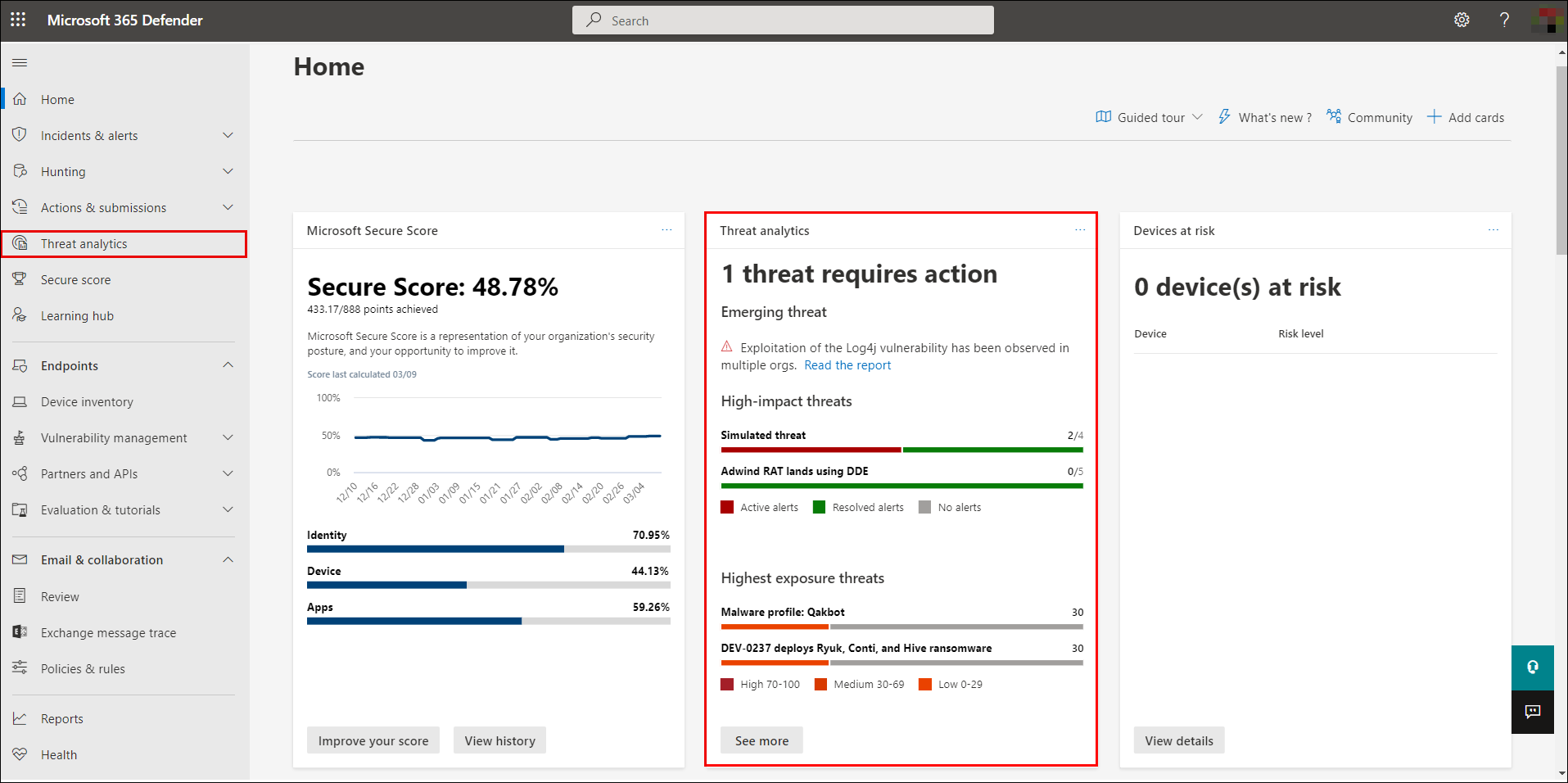

A fenyegetéselemzést elérheti Microsoft Defender portál navigációs sávjának bal felső sarkában, vagy egy dedikált irányítópult-kártyáról, amely a szervezetet fenyegető leggyakoribb fenyegetéseket jeleníti meg mind az ismert hatás, mind a kitettség szempontjából.

Az aktív vagy folyamatban lévő kampányok láthatóságának és a fenyegetéselemzésen keresztüli teendők ismeretének birtokában tájékozott döntéseket hozhat a biztonsági üzemeltetési csapattal.

A kifinomultabb támadók és az új fenyegetések gyakran és elterjedten jelennek meg, ezért kritikus fontosságú, hogy gyorsan képes legyen:

- A felmerülő fenyegetések azonosítása és az azokra való reagálás

- Megtudhatja, hogy jelenleg támadás alatt áll-e

- Az eszközökre gyakorolt fenyegetés hatásának felmérése

- A fenyegetések elleni vagy az azokkal szembeni ellenálló képesség áttekintése

- Azonosítsa azokat a kockázatcsökkentési, helyreállítási vagy megelőzési műveleteket, amelyeket a fenyegetések leállításához vagy megfékezéséhez végezhet

Minden jelentés egy nyomon követett fenyegetés elemzését és átfogó útmutatást nyújt a fenyegetés elleni védekezéshez. Emellett a hálózatról származó adatokat is tartalmaz, amelyek jelzik, hogy a fenyegetés aktív-e, és hogy rendelkezik-e megfelelő védelemmel.

A Veszélyforrások elemzése a Defender portálon való eléréséhez a következő szerepkörökre és engedélyekre van szükség:

- A biztonsági adatok alapjai (olvasás) – a fenyegetéselemzési jelentés, a kapcsolódó incidensek és riasztások, valamint az érintett objektumok megtekintéséhez

- Biztonságirés-kezelés (olvasás) és biztonsági pontszám (olvasás) – a kapcsolódó expozíciós adatok és a javasolt műveletek megtekintéséhez

Alapértelmezés szerint a Defender portálon elérhető szolgáltatásokhoz való hozzáférés kezelése közösen történik Microsoft Entra globális szerepkörök használatával. Ha nagyobb rugalmasságra és adott termékadatokhoz való hozzáférés szabályozására van szüksége, és még nem használja a Microsoft Defender XDR egyesített szerepköralapú hozzáférés-vezérlést (RBAC) a központosított engedélyek kezeléséhez, javasoljuk, hogy minden szolgáltatáshoz hozzon létre egyéni szerepköröket. További információ az egyéni szerepkörök létrehozásáról

Fontos

A Microsoft azt javasolja, hogy a legkevesebb engedéllyel rendelkező szerepköröket használja. Ez segít a szervezet biztonságának javításában. A globális rendszergazda egy kiemelt jogosultságokkal rendelkező szerepkör, amelyet vészhelyzeti helyzetekre kell korlátozni, ha nem használhat meglévő szerepkört.

Akkor is látható lesz az összes fenyegetéselemzési jelentés, ha csak az egyik termék támogatott. Azonban minden termékkel és szerepkörrel rendelkeznie kell ahhoz, hogy láthassa a termék adott incidenseit, eszközeit, kitettségét és a fenyegetéssel kapcsolatos ajánlott műveleteket.

A fenyegetéselemzési irányítópult (security.microsoft.com/threatanalytics3) kiemeli a szervezet szempontjából legrelevánsabb jelentéseket. Az alábbi szakaszokban összefoglalja a fenyegetéseket:

- Legújabb fenyegetések – felsorolja a legutóbb közzétett vagy frissített fenyegetésjelentéseket, valamint az aktív és megoldott riasztások számát.

- Nagy hatású fenyegetések – azokat a fenyegetéseket sorolja fel, amelyek a legnagyobb hatással vannak a szervezetre. Ez a szakasz a legmagasabb számú aktív és megoldott riasztással rendelkező fenyegetéseket sorolja fel.

- Legnagyobb expozíciós fenyegetések – felsorolja azokat a fenyegetéseket, amelyeknek a szervezet a legmagasabb szintű kitettséget éri. A fenyegetéseknek való kitettség szintjét két információ alapján számítjuk ki: milyen súlyosak a fenyegetéssel társított biztonsági rések, és hogy a szervezetében hány eszközt használhatnak ki ezek a biztonsági rések.

Válasszon ki egy fenyegetést az irányítópultról a fenyegetés jelentésének megtekintéséhez. Azt is kiválaszthatja, hogy a Keresés mező egy olyan kulcsszót tartalmaz-e, amely az elolvasni kívánt fenyegetéselemzési jelentéshez kapcsolódik.

Szűrheti a fenyegetésjelentések listáját, és megtekintheti a legrelevánsabb jelentéseket egy adott fenyegetéstípus vagy jelentéstípus szerint.

- Fenyegetéscímkék – segítséget nyújtanak a legrelevánsabb jelentések megtekintésében egy adott fenyegetéskategória alapján. A Ransomware címke például tartalmazza a zsarolóprogramokkal kapcsolatos összes jelentést.

- Jelentéstípusok – segítséget nyújt a legrelevánsabb jelentések megtekintésében egy adott jelentéstípusnak megfelelően. Az Eszközök & technikák címke például az összes eszközt és technikát lefedő jelentést tartalmazza.

A különböző címkék egyenértékű szűrőkkel rendelkeznek, amelyek segítségével hatékonyan áttekintheti a fenyegetésjelentések listáját, és szűrheti a nézetet egy adott fenyegetéscímke vagy jelentéstípus alapján. Például a zsarolóprogramok kategóriájához kapcsolódó összes fenyegetésjelentés vagy a biztonsági réseket tartalmazó fenyegetésjelentések megtekintéséhez.

A Microsoft fenyegetésfelderítési csapata fenyegetéscímkéket ad hozzá minden fenyegetésjelentéshez. Jelenleg a következő fenyegetéscímkék érhetők el:

- Zsarolóprogram

- Zsarolás

- Adathalászat

- Kéz a billentyűzeten

- Tevékenységcsoport

- Sebezhetőség

- Támadási kampány

- Eszköz vagy technika

A fenyegetéscímkék a fenyegetéselemzési oldal tetején jelennek meg. Az egyes címkék alatt számlálók találhatók az elérhető jelentések számára vonatkozóan.

A listában használni kívánt jelentéstípusok beállításához válassza a Szűrők lehetőséget, válasszon a listából, majd válassza az Alkalmaz lehetőséget.

Ha több szűrőt is beállít, a fenyegetéselemzési jelentések listája fenyegetéscímke szerint is rendezhető a fenyegetéscímkék oszlopának kiválasztásával:

Minden fenyegetéselemzési jelentés több szakaszban tartalmaz információkat:

- Áttekintés

- Elemzői jelentés

- Kapcsolódó incidensek

- Érintett eszközök

- Végpontok kitettsége

- Javasolt műveletek

Az Áttekintés szakasz a részletes elemzői jelentés előnézetét tartalmazza. Emellett diagramokat is tartalmaz, amelyek kiemelik a szervezetet fenyegető fenyegetés hatását, valamint a helytelenül konfigurált és nem engedélyezett eszközökön keresztüli kitettséget.

Minden jelentés olyan diagramokat tartalmaz, amelyek a fenyegetések szervezeti hatásáról nyújtanak információkat:

-

Kapcsolódó incidensek – áttekintést nyújt a nyomon követett fenyegetés szervezetre gyakorolt hatásáról a következő adatokkal:

- Az aktív riasztások száma és az aktív incidensek száma, amelyekhez társítva vannak

- Az aktív incidensek súlyossága

- Riasztások az idő függvényében – a kapcsolódó aktív és megoldott riasztások számát jeleníti meg az idő múlásával. A megoldott riasztások száma azt jelzi, hogy a szervezet milyen gyorsan reagál a fenyegetésekkel kapcsolatos riasztásokra. Ideális esetben a diagramon néhány napon belül feloldott riasztásoknak kell megjelennie.

- Érintett eszközök – azoknak a különböző objektumoknak a számát jeleníti meg, amelyek jelenleg legalább egy aktív riasztással rendelkeznek a nyomon követett fenyegetéssel kapcsolatban. A riasztások olyan postaládák esetén aktiválódnak, amelyek fenyegetést jelentő e-maileket kaptak. Tekintse át a szervezeti és a felhasználói szintű szabályzatokat a fenyegetést jelentő e-mailek kézbesítését okozó felülbírálásokért.

Minden jelentés diagramokat tartalmaz, amelyek áttekintést nyújtanak arról, hogy a szervezet mennyire rugalmas egy adott fenyegetéssel szemben:

- Javasolt műveletek – megjeleníti a művelet állapotának százalékos arányát vagy a biztonsági helyzet javítása érdekében elért pontok számát. A fenyegetés elhárításához hajtsa végre a javasolt műveleteket. A pontok lebontását kategória vagy állapot szerint tekintheti meg.

- Végpontok kitettsége – a sebezhető eszközök számát mutatja. Biztonsági frissítések vagy javítások alkalmazása a fenyegetés által kihasznált biztonsági rések kezelésére.

Az Elemzői jelentés szakaszban olvassa el a részletes szakértői felírást. A legtöbb jelentés részletes leírást ad a támadási láncokról, beleértve a MITRE ATT&CK-keretrendszerre leképezett taktikákat és technikákat, a javaslatok teljes listáját és a hatékony veszélyforrás-keresési útmutatót.

További információ az elemzői jelentésről

A Kapcsolódó incidensek lap a nyomon követett fenyegetéshez kapcsolódó összes incidens listáját tartalmazza. Hozzárendelhet incidenseket, vagy kezelheti az egyes incidensekhez kapcsolódó riasztásokat.

Megjegyzés

A fenyegetéssel kapcsolatos incidensek és riasztások forrása a Végponthoz készült Defender, a Defender for Identity, a Office 365-höz készült Defender, a Defender for Cloud Apps és a Felhőhöz készült Defender.

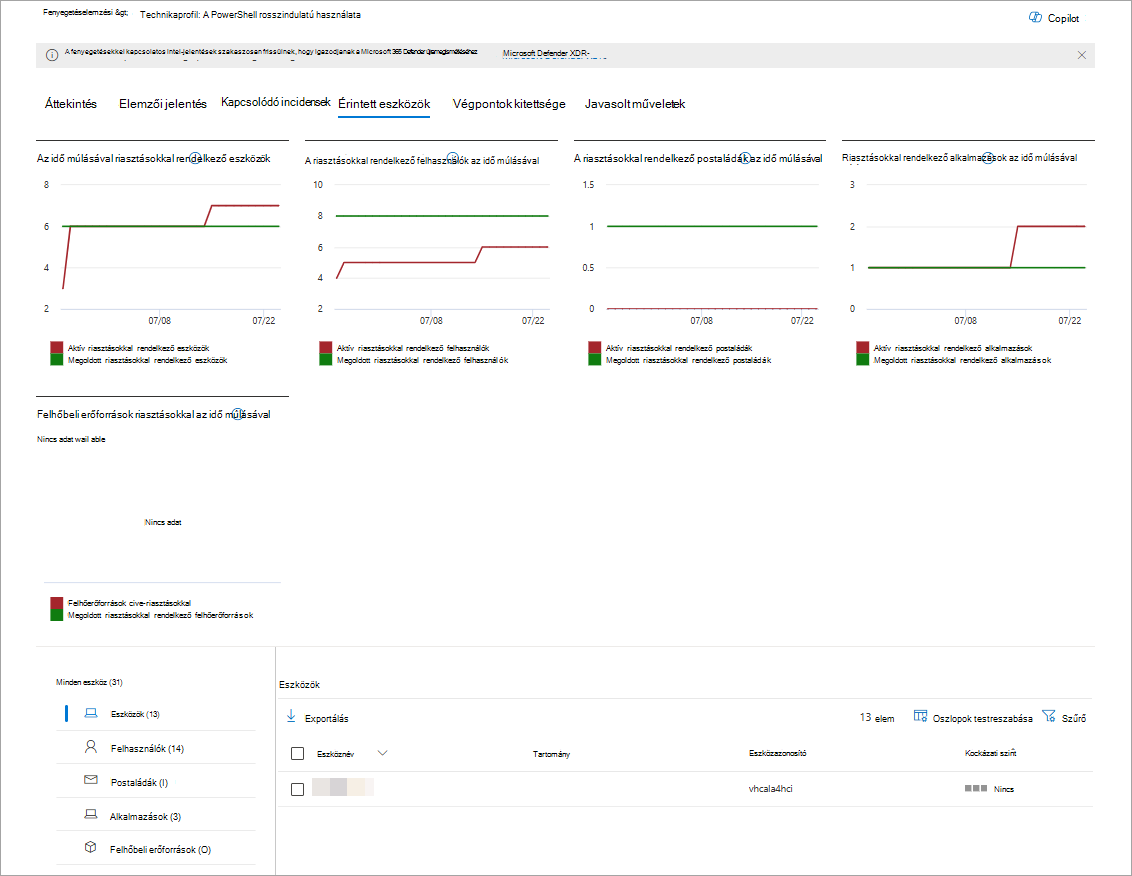

Érintett eszközök: Az érintett eszközök, felhasználók, postaládák, alkalmazások és felhőerőforrások listájának lekérése

Az Érintett eszközök lapon láthatók a fenyegetés által érintett eszközök az idő múlásával. A következőt jeleníti meg:

- Aktív riasztások által érintett eszközök

- A megoldott riasztások által érintett eszközök

- Minden eszköz, vagy az aktív és megoldott riasztások által érintett eszközök teljes száma

Az eszközök a következő kategóriákba sorolhatók:

- Eszközök

- Felhasználók

- Postaládák

- Apps

- Felhőbeli erőforrások

Az Endpoints exposure (Végpontok expozíciója ) szakasz megadja a szervezet fenyegetésekkel szembeni expozíciós szintjét , amely az említett fenyegetés által kihasznált biztonsági rések és helytelen konfigurációk súlyossága, valamint az ilyen gyengeségekkel rendelkező eszközök száma alapján van kiszámítva.

Ez a szakasz az előkészített eszközökön található biztonsági rések támogatott szoftverbiztonsági frissítéseinek telepítési állapotát is ismerteti. A Microsoft Defender biztonságirés-kezelés adatait tartalmazza, amely részletes részletezési információkat is biztosít a jelentés különböző hivatkozásaiból.

Az Ajánlott műveletek lapon tekintse át azoknak a konkrét végrehajtható javaslatoknak a listáját, amelyek segíthetnek a szervezet fenyegetésekkel szembeni ellenálló képességének növelésében. A nyomon követett kockázatcsökkentések listája tartalmazza a támogatott biztonsági konfigurációkat, például:

- Felhőben nyújtott védelem

- Potenciálisan nemkívánatos alkalmazások (PUA) elleni védelem

- Valós idejű védelem

Beállíthat olyan e-mail-értesítéseket, amelyek frissítéseket küldenek a fenyegetéselemzési jelentésekhez. E-mail-értesítések létrehozásához kövesse az e-mail-értesítések fogadása a fenyegetéselemzési frissítésekhez Microsoft Defender XDR.

A fenyegetéselemzési adatok áttekintésekor jegyezze meg a következő tényezőket:

- Az Ajánlott műveletek lapon található ellenőrzőlista csak a Microsoft biztonsági pontszámában nyomon követett javaslatokat jeleníti meg. Az Elemzői jelentés lapon további javasolt műveleteket talál, amelyeket nem követ nyomon a biztonsági pontszám.

- Az ajánlott műveletek nem garantálják a teljes rugalmasságot, és csak a tökéletesítéséhez szükséges legjobb műveleteket tükrözik.

- A víruskeresővel kapcsolatos statisztikák Microsoft Defender víruskereső beállításain alapulnak.

- A Fenyegetéselemzés főoldalának Helytelenül konfigurált eszközök oszlopa megjeleníti a fenyegetés által érintett eszközök számát, ha a fenyegetés kapcsolódó javasolt műveletei nincsenek bekapcsolva. Ha azonban a Microsoft kutatói nem csatolják a javasolt műveleteket, a Helytelenül konfigurált eszközök oszlopban a Nem érhető el állapot jelenik meg.

- A Fenyegetéselemzés főoldalának Sebezhető eszközök oszlopa azokat a szoftvereket futtató eszközöket jeleníti meg, amelyek sebezhetőek a fenyegetéshez kapcsolódó biztonsági résekkel szemben. Ha azonban a Microsoft kutatói nem kapcsolnak össze biztonsági réseket, a Sebezhető eszközök oszlopban a Nem érhető el állapot jelenik meg.

- Komplex veszélyforrás-kereséssel kapcsolatos fenyegetések proaktív keresése

- Az elemzői jelentés szakaszának ismertetése

- Biztonsági hiányosságok és kitettségek felmérése és megoldása

Tipp.

Szeretne többet megtudni? Lépjen kapcsolatba a Microsoft biztonsági közösségével a technikai közösségünkben: Microsoft Defender XDR Tech Community.