Áttelepítés többtényezős Microsoft Entra-hitelesítésre összevonással

A többtényezős hitelesítés (MFA) megoldásának a Microsoft Entra ID-ra való áthelyezése nagyszerű első lépés a felhőbe vezető úton. A jövőben érdemes lehet áttérni a Microsoft Entra-azonosítóra a felhasználói hitelesítéshez. További információkért tekintse meg a Microsoft Entra többtényezős hitelesítésre való migrálás folyamatát felhőhitelesítéssel.

A Microsoft Entra többtényezős hitelesítésre az összevonással való migráláshoz a Microsoft Entra többtényezős hitelesítésszolgáltató telepítve van az AD FS-en. A Microsoft Entra ID függő entitás megbízhatósága és más függő entitások megbízhatósága úgy van konfigurálva, hogy a Microsoft Entra többtényezős hitelesítést használja a migrált felhasználók számára.

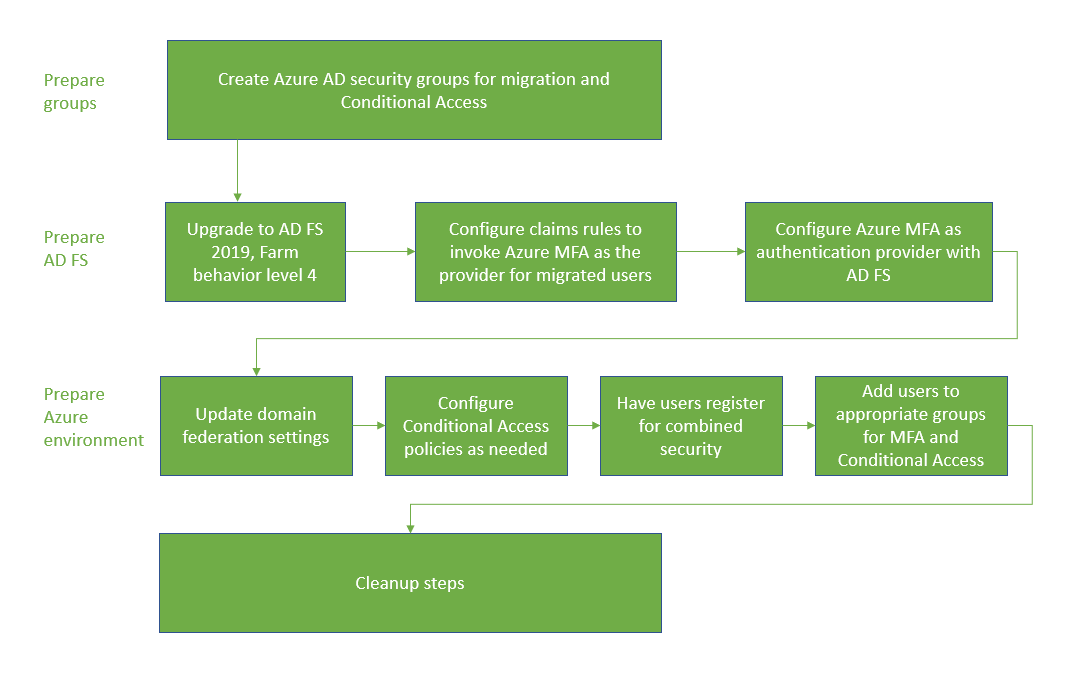

Az alábbi ábrán az áttelepítési folyamat látható.

Migrálási csoportok létrehozása

Új feltételes hozzáférési szabályzatok létrehozásához ezeket a szabályzatokat csoportokhoz kell rendelnie. Ehhez használhatja a Microsoft Entra biztonsági csoportjait vagy Microsoft 365-csoportok. Újakat is létrehozhat vagy szinkronizálhat.

Egy Microsoft Entra biztonsági csoportra is szüksége lesz a felhasználók Microsoft Entra többtényezős hitelesítésre való iteratív migrálásához. Ezeket a csoportokat a jogcímszabályok használják.

Ne használja újra a biztonsági célokra használt csoportokat. Ha biztonsági csoportot használ a nagy értékű alkalmazások egy csoportjának feltételes hozzáférési szabályzattal való védelméhez, csak erre a célra használja a csoportot.

Az AD FS előkészítése

Az AD FS-kiszolgálófarm frissítése 2019-re, FBL 4-re

Az AD FS 2019-ben további hitelesítési módszereket adhat meg egy függő entitáshoz, például egy alkalmazáshoz. A hitelesítésszolgáltatót csoporttagság használatával határozhatja meg. Egy további hitelesítési módszer megadásával áttérhet a Többtényezős Microsoft Entra-hitelesítésre, miközben az áttűnés során a többi hitelesítés érintetlen marad. További információ: Frissítés AD FS-re a Windows Server 2016-ban WID-adatbázis használatával. A cikk a farm AD FS 2019-re való frissítését és az FBL 4-re való frissítését ismerteti.

Jogcímszabályok konfigurálása a Microsoft Entra többtényezős hitelesítésének meghívásához

Most, hogy a Microsoft Entra többtényezős hitelesítés egy további hitelesítési módszer, felhasználói csoportokat rendelhet hozzá a használatához. Ehhez konfigurálja a jogcímszabályokat, más néven függő entitások megbízhatóságát. Csoportok használatával szabályozhatja, hogy melyik hitelesítésszolgáltatót hívja globálisan vagy alkalmazásonként. Meghívhatja például a Microsoft Entra többtényezős hitelesítést azoknak a felhasználóknak, akik kombinált biztonsági információkra regisztráltak, miközben mFA-kiszolgálót hívhat meg azoknak, akik még nem.

Megjegyzés:

A jogcímszabályokhoz helyszíni biztonsági csoport szükséges. A jogcímszabályok módosítása előtt készítsen biztonsági másolatot róluk.

Szabályok biztonsági mentése

Az új jogcímszabályok konfigurálása előtt biztonsági másolatot készít a szabályokról. Ezeket a szabályokat a törlési lépések részeként kell visszaállítania.

A konfigurációtól függően előfordulhat, hogy ki kell másolnia a szabályt, és hozzá kell fűznie az áttelepítéshez létrehozott új szabályokat.

A globális szabályok megtekintéséhez futtassa a következőt:

Get-AdfsAdditionalAuthenticationRule

A függő entitás megbízhatóságának megtekintéséhez futtassa a következő parancsot, és cserélje le az RPTrustName parancsot a függő entitás megbízhatósági jogcímszabályának nevére:

(Get-AdfsRelyingPartyTrust -Name "RPTrustName").AdditionalAuthenticationRules

Hozzáférés-vezérlési szabályzatok

Megjegyzés:

A hozzáférés-vezérlési szabályzatok nem konfigurálhatók úgy, hogy egy adott hitelesítési szolgáltatót a csoporttagság alapján hívjon meg.

Ha át szeretne váltani a hozzáférés-vezérlési szabályzatokról a további hitelesítési szabályokra, futtassa a következő parancsot minden függő entitás megbízhatóságához az MFA-kiszolgáló hitelesítési szolgáltatójának használatával:

Set-AdfsRelyingPartyTrust -TargetName AppA -AccessControlPolicyName $Null

Ez a parancs áthelyezi a logikát az aktuális hozzáférés-vezérlési szabályzatból a további hitelesítési szabályokba.

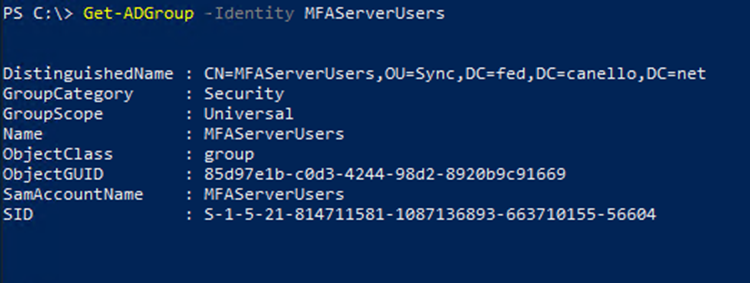

Állítsa be a csoportot, és keresse meg a SID-et

Rendelkeznie kell egy adott csoporttal, amelyben olyan felhasználókat kell elhelyeznie, akiknek többtényezős Microsoft Entra-hitelesítést szeretne meghívni. Ehhez a csoporthoz szüksége lesz a biztonsági azonosítóra (SID).

A csoport biztonsági azonosítójának megkereséséhez használja a következő parancsot a csoport nevével

Get-ADGroup "GroupName"

A jogcímszabályok beállítása a Microsoft Entra többtényezős hitelesítés meghívására

A következő PowerShell-parancsmagok meghívják a Microsoft Entra többtényezős hitelesítést a csoport felhasználói számára, ha nem a vállalati hálózaton. Cserélje le a "YourGroupSid" elemet a fenti parancsmag futtatásával talált SID-re.

Tekintse át a További hitelesítésszolgáltatók kiválasztása 2019-ben című cikket.

Fontos

A jogcímszabályok biztonsági mentése

Globális jogcímszabály beállítása

Futtassa a következő PowerShell cmdlet parancsot:

(Get-AdfsRelyingPartyTrust -Name "RPTrustName").AdditionalAuthenticationRules

A parancs visszaadja a függő entitás megbízhatóságára vonatkozó jelenlegi további hitelesítési szabályokat. Fűzze hozzá az alábbi szabályokat az aktuális jogcímszabályokhoz:

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"YourGroupSID"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

Az alábbi példa feltételezi, hogy az aktuális jogcímszabályok úgy vannak konfigurálva, hogy MFA-t kérjenek, amikor a felhasználók a hálózaton kívülről csatlakoznak. Ez a példa a hozzáfűzendő további szabályokat is tartalmazza.

Set-AdfsAdditionalAuthenticationRule -AdditionalAuthenticationRules 'c:[type ==

"http://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork", value == "false"] => issue(type =

"http://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod", value =

"http://schemas.microsoft.com/claims/multipleauthn" );

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"YourGroupSID"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

Alkalmazásonkénti jogcímszabály beállítása

Ez a példa módosítja egy adott függő entitás megbízhatóságára (alkalmazására) vonatkozó jogcímszabályokat, és tartalmazza a hozzáfűzni kívánt információkat.

Set-AdfsRelyingPartyTrust -TargetName AppA -AdditionalAuthenticationRules 'c:[type ==

"http://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork", value == "false"] => issue(type =

"http://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod", value =

"http://schemas.microsoft.com/claims/multipleauthn" );

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"YourGroupSID"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

A Microsoft Entra többtényezős hitelesítés konfigurálása hitelesítésszolgáltatóként az AD FS-ben

A Microsoft Entra többtényezős hitelesítés AD FS-hez való konfigurálásához minden egyes AD FS-kiszolgálót konfigurálnia kell. Ha több AD FS-kiszolgálóval rendelkezik a farmban, távolról konfigurálhatja őket az Azure AD PowerShell használatával.

A folyamat részletes útmutatását az AD FS-kiszolgálók konfigurálása című cikkben találja: A Microsoft Entra többtényezős hitelesítés konfigurálása hitelesítésszolgáltatóként az AD FS használatával.

Miután konfigurálta a kiszolgálókat, további hitelesítési módszerként hozzáadhatja a Microsoft Entra többtényezős hitelesítést.

A Microsoft Entra-azonosító előkészítése és a migrálás implementálása

Ez a szakasz a felhasználói MFA-beállítások áttelepítése előtti utolsó lépéseket ismerteti.

A federatedIdpMfaBehavior beállítása a következő kényszerítésére:MfaByFederatedIdp

Összevont tartományok esetén az MFA-t kényszerítheti a Microsoft Entra feltételes hozzáférése vagy a helyszíni összevonási szolgáltató. Minden egyes összevont tartomány rendelkezik a Microsoft Graph PowerShell összevontIdpMfaBehavior nevű biztonsági beállításával. A federatedIdpMfaBehavior értéket úgy állíthatja be, hogy enforceMfaByFederatedIdp a Microsoft Entra ID fogadja el az összevont identitásszolgáltató által végrehajtott MFA-t. Ha az összevont identitásszolgáltató nem hajtotta végre az MFA-t, a Microsoft Entra ID átirányítja a kérelmet az összevont identitásszolgáltatóhoz az MFA végrehajtásához. További információ: federatedIdpMfaBehavior.

Megjegyzés:

Az összevontIdpMfaBehavior beállítás a New-MgDomainFederationConfiguration parancsmag SupportsMfa tulajdonságának új verziója.

A SupportsMfa tulajdonságot beállítva tartományok esetében ezek a szabályok határozzák meg az összevontIdpMfaBehavior és a SupportsMfa együttműködését:

- Az összevontIdpMfaBehavior és a SupportMfa közötti váltás nem támogatott.

- Az összevontIdpMfaBehavior tulajdonság beállítása után a Microsoft Entra ID figyelmen kívül hagyja a SupportsMfa beállítást.

- Ha az összevontIdpMfaBehavior tulajdonság nincs beállítva, a Microsoft Entra-azonosító továbbra is tiszteletben tartja a SupportsMfa beállítást.

- Ha a federatedIdpMfaBehavior vagy a SupportsMfa nincs beállítva, a Microsoft Entra-azonosító alapértelmezés szerint viselkedésre változik

acceptIfMfaDoneByFederatedIdp.

Az összevontIdpMfaBehavior állapotának ellenőrzéséhez használja a Get-MgDomainFederationConfiguration parancsot.

Get-MgDomainFederationConfiguration –DomainID yourdomain.com

A SupportsMfa jelző állapotát a Get-MgDomainFederationConfiguration használatával is ellenőrizheti:

Get-MgDomainFederationConfiguration –DomainName yourdomain.com

Az alábbi példa bemutatja, hogyan állíthatja be az összevontIdpMfaBehaviort a enforceMfaByFederatedIdp Graph PowerShell használatával.

Kérelem

PATCH https://graph.microsoft.com/beta/domains/contoso.com/federationConfiguration/6601d14b-d113-8f64-fda2-9b5ddda18ecc

Content-Type: application/json

{

"federatedIdpMfaBehavior": "enforceMfaByFederatedIdp"

}

Válasz

Megjegyzés: Előfordulhat, hogy az itt látható válaszobjektum rövidül az olvashatóság érdekében.

HTTP/1.1 200 OK

Content-Type: application/json

{

"@odata.type": "#microsoft.graph.internalDomainFederation",

"id": "6601d14b-d113-8f64-fda2-9b5ddda18ecc",

"issuerUri": "http://contoso.com/adfs/services/trust",

"metadataExchangeUri": "https://sts.contoso.com/adfs/services/trust/mex",

"signingCertificate": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0u",

"passiveSignInUri": "https://sts.contoso.com/adfs/ls",

"preferredAuthenticationProtocol": "wsFed",

"activeSignInUri": "https://sts.contoso.com/adfs/services/trust/2005/usernamemixed",

"signOutUri": "https://sts.contoso.com/adfs/ls",

"promptLoginBehavior": "nativeSupport",

"isSignedAuthenticationRequestRequired": true,

"nextSigningCertificate": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0u",

"signingCertificateUpdateStatus": {

"certificateUpdateResult": "Success",

"lastRunDateTime": "2021-08-25T07:44:46.2616778Z"

},

"federatedIdpMfaBehavior": "enforceMfaByFederatedIdp"

}

Feltételes hozzáférési szabályzatok konfigurálása szükség esetén

Ha feltételes hozzáféréssel határozza meg, hogy a rendszer mikor kéri a felhasználóktól az MFA-t, akkor nem kell módosítania a házirendeket.

Ha az összevont tartomány(ok) esetében a SupportMfa értéke hamis, elemezze a jogcímszabályokat a Microsoft Entra ID függő entitás megbízhatóságán, és hozzon létre olyan feltételes hozzáférési szabályzatokat, amelyek ugyanazokat a biztonsági célokat támogatják.

Miután feltételes hozzáférési szabályzatokat hozott létre az AD FS-hez hasonló vezérlők kikényszerítéséhez, biztonsági másolatot készíthet és eltávolíthat a jogcímszabályok testreszabásáról a Microsoft Entra ID függő entitáson.

További információkat találhat az alábbi forrásokban:

Felhasználók regisztrálása többtényezős Microsoft Entra-hitelesítéshez

Ez a szakasz bemutatja, hogyan regisztrálhatnak a felhasználók a kombinált biztonságra (MFA és önkiszolgáló jelszó-visszaállítás), és hogyan migrálhatják az MFA-beállításokat. A Microsoft Authenticator jelszó nélküli módban is használható. Az MFA második tényezőjeként is használható bármelyik regisztrációs módszerrel.

Kombinált biztonsági regisztráció regisztrálása (ajánlott)

Javasoljuk, hogy a felhasználók regisztráljanak a kombinált biztonsági információkra, ami egyetlen hely a hitelesítési módszerek és eszközök regisztrálására mind az MFA, mind az SSPR esetében.

A Microsoft olyan kommunikációs sablonokat biztosít a felhasználóknak, amelyek végigvezetik őket a kombinált regisztrációs folyamaton.

Ezek közé tartoznak az e-mailekhez, plakátokhoz, asztalsátrakhoz és egyéb eszközökhöz készült sablonok. A felhasználók regisztrálják az adataikat a https://aka.ms/mysecurityinfokombinált biztonsági regisztrációs képernyőn.

Javasoljuk, hogy biztonságossá tegye a biztonsági regisztrációs folyamatot feltételes hozzáféréssel , amely megköveteli, hogy a regisztráció megbízható eszközről vagy helyről történjen. A regisztrációs állapotok nyomon követésével kapcsolatos információkért tekintse meg a Microsoft Entra ID hitelesítési módszerének tevékenységeit.

Megjegyzés:

Azok a felhasználók, akiknek nem megbízható helyről vagy eszközről kell regisztrálniuk a kombinált biztonsági adataikat, ideiglenes hozzáférési bérletet adhatnak ki, vagy ideiglenesen kizárhatók a szabályzatból.

MFA-beállítások migrálása az MFA-kiszolgálóról

Az MFA-kiszolgáló áttelepítési segédprogramjával szinkronizálhatja a regisztrált MFA-beállításokat a felhasználók számára az MFA-kiszolgálóról a Microsoft Entra-azonosítóra. Szinkronizálhatja a telefonszámokat, a hardverjogkivonatokat és az eszközregisztrációkat, például a Microsoft Authenticator beállításait.

Felhasználók hozzáadása a megfelelő csoportokhoz

Ha új feltételes hozzáférési szabályzatokat hozott létre, adja hozzá a megfelelő felhasználókat ezekhez a csoportokhoz.

Ha helyszíni biztonsági csoportokat hozott létre a jogcímszabályokhoz, adja hozzá a megfelelő felhasználókat ezekhez a csoportokhoz.

Nem javasoljuk, hogy a biztonság érdekében használt csoportokat használja újra. Ha biztonsági csoportot használ a nagy értékű alkalmazások egy csoportjának feltételes hozzáférési szabályzattal való védelméhez, csak erre a célra használja a csoportot.

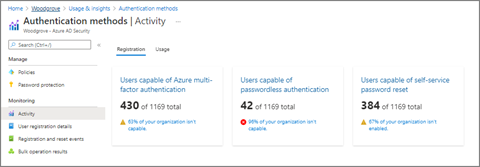

Figyelés

A Microsoft Entra többtényezős hitelesítés regisztrációja a hitelesítési módszerek használati és elemzési jelentésével figyelhető. Ez a jelentés a Microsoft Entra-azonosítóban található. Válassza a Figyelés, majd a Használat > elemzések lehetőséget.

A Használat és elemzések területen válassza a Hitelesítési módszerek lehetőséget.

A Microsoft Entra többtényezős hitelesítés regisztrációjának részletes információi a Regisztráció lapon találhatók. A regisztrált felhasználók listáját a többtényezős Azure-hitelesítésre alkalmas felhasználók hivatkozásának kiválasztásával tekintheti meg.

Tisztítási lépések

Miután befejezte a Microsoft Entra többtényezős hitelesítésre való migrálást, és készen áll az MFA-kiszolgáló leszerelésére, tegye a következő három dolgot:

Állítsa vissza az AD FS jogcímszabályait a migrálás előtti konfigurációra, és távolítsa el az MFA-kiszolgáló hitelesítési szolgáltatóját.

Távolítsa el az MFA-kiszolgálót hitelesítésszolgáltatóként az AD FS-ben. Ez biztosítja, hogy minden felhasználó a Microsoft Entra többtényezős hitelesítést használja, mivel ez lesz az egyetlen további engedélyezett hitelesítési módszer.

Szerelje le az MFA-kiszolgálót.

Jogcímszabályok visszaállítása az AD FS-en és az MFA-kiszolgáló hitelesítési szolgáltató eltávolítása

A Microsoft Entra többtényezős hitelesítés meghívásához kövesse a Jogcímszabályok konfigurálása szakaszban leírt lépéseket a biztonsági mentési jogcímszabályok visszaállításához és az AzureMFAServerAuthentication jogcímszabályok eltávolításához.

Távolítsa el például a következőt a szabály(ok)ból:

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"**YourGroupSID**"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

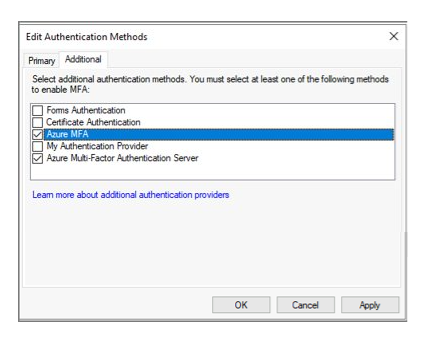

Az MFA-kiszolgáló letiltása hitelesítésszolgáltatóként az AD FS-ben

Ez a módosítás biztosítja, hogy a rendszer csak a Microsoft Entra többtényezős hitelesítést használja hitelesítésszolgáltatóként.

Nyissa meg az AD FS felügyeleti konzolt.

A Szolgáltatások területen kattintson a jobb gombbal a hitelesítési módszerekre, és válassza a Többtényezős hitelesítési módszerek szerkesztése lehetőséget.

Törölje a jelet az Azure Multi-Factor Authentication-kiszolgáló melletti jelölőnégyzetből.

Az MFA-kiszolgáló leszerelése

Kövesse a vállalati kiszolgáló leszerelési folyamatát a környezetben lévő MFA-kiszolgálók eltávolításához.

Az MFA-kiszolgálók leszerelésének lehetséges szempontjai a következők:

Tekintse át az MFA-kiszolgálók naplóit, és győződjön meg arról, hogy a kiszolgáló eltávolítása előtt egyetlen felhasználó vagy alkalmazás sem használja.

A Multi-Factor Authentication-kiszolgáló eltávolítása a kiszolgáló Vezérlőpult

Szükség esetén törölheti azokat a naplókat és adatkönyvtárakat, amelyek az első biztonsági mentés után hátra vannak hagyva.

Távolítsa el a többtényezős hitelesítésű webkiszolgáló SDK-t, ha van ilyen, beleértve az etpub\wwwroot\MultiFactorAuthWebServiceSdk és a MultiFactorAuth könyvtárakban hagyott fájlokat is

A 8.0-s verzió előtti MFA-kiszolgálóverziók esetében szükség lehet a többtényezős hitelesítés Telefon App Web Service eltávolítására is