Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Áttekintés

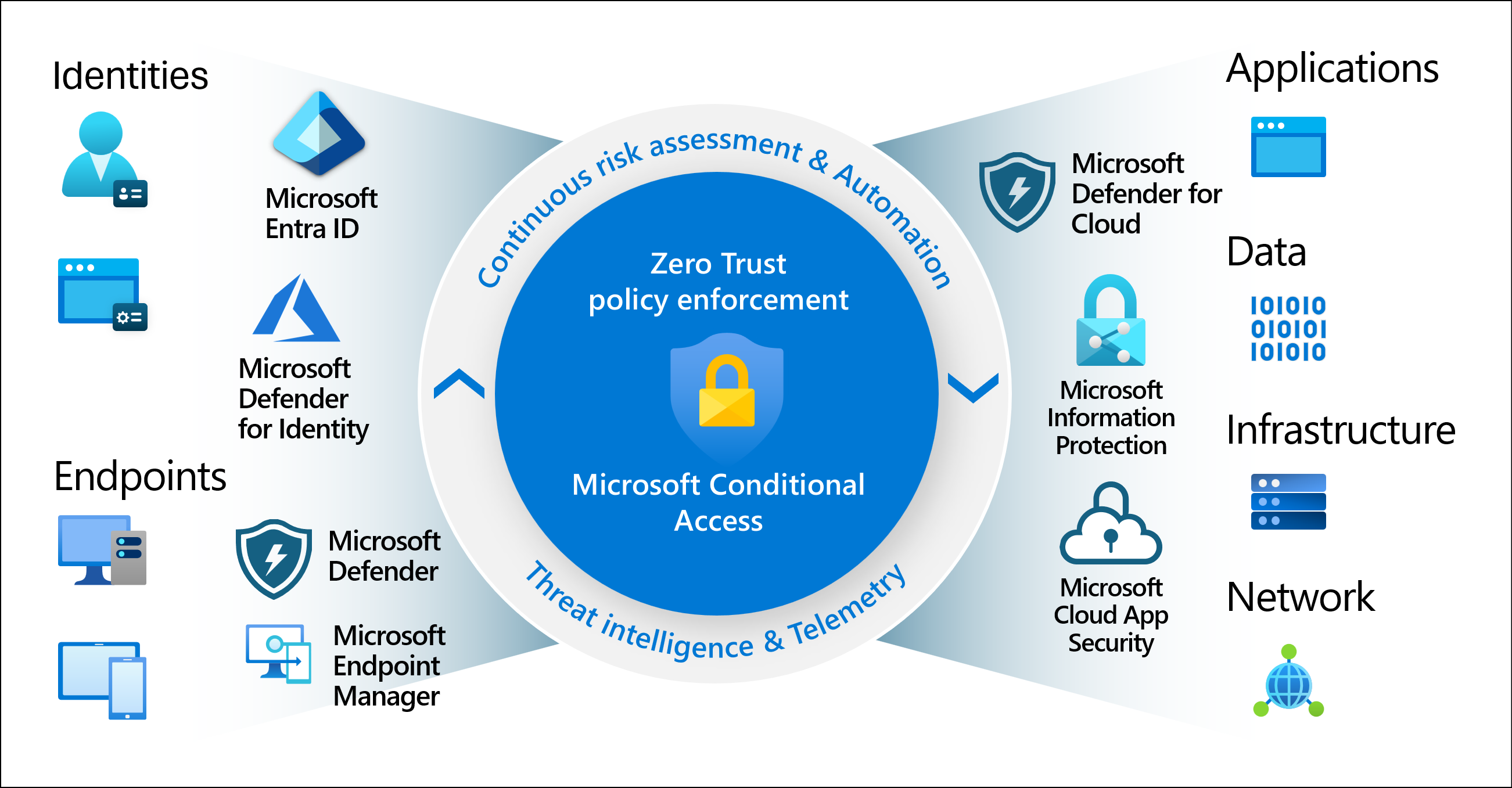

A modern biztonság a szervezet hálózati peremhálózatán túl is kiterjed a felhasználói és az eszközidentitásra. A szervezetek mostantól identitásalapú jeleket használnak hozzáférés-vezérlési döntéseik részeként. Microsoft Entra feltételes hozzáférés jeleket hoz össze, döntéseket hoz, és szervezeti szabályzatokat kényszerít ki. A Feltételes hozzáférés a Microsoft Teljes felügyelet szabályzatmotorja, amely figyelembe veszi a különböző forrásokból érkező jeleket, amikor szabályzati döntéseket hajt végre.

A feltételes hozzáférési szabályzatok a legegyszerűbbek az if-then utasítások: ha egy felhasználó hozzá szeretne férni egy erőforráshoz, akkor végre kell hajtania egy műveletet. Például: Ha egy felhasználó olyan alkalmazást vagy szolgáltatást szeretne elérni, mint Microsoft 365, akkor többtényezős hitelesítést kell végrehajtania a hozzáférés eléréséhez.

A rendszergazdáknak két elsődleges céljuk van:

- A felhasználók hatékony munkájának támogatása bárhol és bármikor

- A szervezet eszközeinek védelme

A feltételes hozzáférési szabályzatokkal a megfelelő hozzáférési vezérlőket alkalmazhatja, ha szükséges, hogy a szervezet biztonságban legyen, és ne zavarja a termelékenységet.

Fontos

A feltételes hozzáférési szabályzatok az elsőfaktoros hitelesítés befejezése után lesznek kényszerítve. A feltételes hozzáférés nem célja a szervezet előtérbeli védelme olyan helyzetekben, mint a szolgáltatásmegtagadási (DoS-) támadások, de ezekből az eseményekből származó jeleket használhatja a hozzáférés meghatározásához.

Közös jelek

A feltételes hozzáférés különböző forrásokból származó jeleket használ a hozzáférési döntések meghozatalához.

Néhány ilyen jel a következők:

-

Felhasználó, csoport vagy ügynök

- A szabályzatok meghatározott felhasználókra, csoportokra és ügynökökre (előzetes verzió) célozhatók, így a rendszergazdák részletesen szabályozhatják a hozzáférést.

- Az ügynökidentitások és az ügynökfelhasználók támogatása Teljes felügyelet alapelveket terjeszt ki az AI-számítási feladatokra.

-

IP-címhely adatai

- A szervezetek olyan IP-címtartományokat hozhatnak létre, amelyek felhasználhatók a házirend-döntések meghozatalához.

- A rendszergazdák teljes ország/régió IP-tartományt adhatnak meg a forgalom letiltásához vagy engedélyezéséhez.

-

Eszköz

- A feltételes hozzáférési szabályzatok kikényszerítésekor az adott platformon vagy adott állapotban megjelölt eszközökkel rendelkező felhasználók használhatók.

- Az eszközök szűrőinek használatával szabályzatokat célozhat meg bizonyos eszközökre, például emelt szintű hozzáférési munkaállomásokra.

-

Application

- Különböző feltételes hozzáférési szabályzatok aktiválása, amikor a felhasználók bizonyos alkalmazásokhoz próbálnak hozzáférni.

- Szabályzatok alkalmazása hagyományos felhőalkalmazásokra, helyszíni alkalmazásokra és ügynökerőforrásokra.

-

Valós idejű és számított kockázatészlelés

- Integrálja a Microsoft Entra ID-védelem jeleit a kockázatos felhasználók, a bejelentkezési viselkedés és az ügynöktevékenységek azonosítása és javítása érdekében.

-

Microsoft Defender for Cloud Apps

- Valós időben figyeli és szabályozza a felhasználói alkalmazások hozzáférését és munkameneteit. Ez az integráció javítja a felhőkörnyezet hozzáférésének és tevékenységeinek láthatóságát és ellenőrzését.

Gyakori döntések

- Az hozzáférés blokkolása a legszigorúbb döntés.

- Hozzáférés biztosítása

- Kevésbé korlátozó döntés, amely az alábbi lehetőségek közül legalább egyet igényelhet:

- Többtényezős hitelesítés megkövetelése

- Hitelesítés erősségének megkövetelése

- Az eszköz megfelelőként való megjelölésének megkövetelése

- Microsoft Entra hibrid csatlakoztatott eszköz megkövetelése

- Jóváhagyott ügyfélalkalmazás megkövetelése

- Alkalmazásvédelmi szabályzat megkövetelése

- Jelszómódosítás megkövetelése

- Használati feltételek megkövetelése

Gyakran alkalmazott szabályzatok

Számos szervezet rendelkezik olyan gyakori hozzáférési problémákkal, amelyekben a feltételes hozzáférési szabályzatok segíthetnek, például:

- Többtényezős hitelesítés megkövetelése rendszergazdai szerepkörrel rendelkező felhasználók számára

- Többtényezős hitelesítés megkövetelése Azure felügyeleti feladatokhoz

- Az örökölt hitelesítési protokollokat használó felhasználók bejelentkezéseinek letiltása

- Megbízható helyek megkövetelése a biztonsági adatok regisztrálásához

- Adott helyekről történő hozzáférés tiltása vagy engedélyezése

- Kockázatos bejelentkezési viselkedések letiltása

- Vállalat által felügyelt eszköz megkövetelése adott alkalmazásokhoz

A rendszergazdák létrehozhatnak szabályzatokat az alapoktól kezdve, vagy sablonszabályzattal kezdhetnek a portálon vagy a Microsoft Graph API használatával.

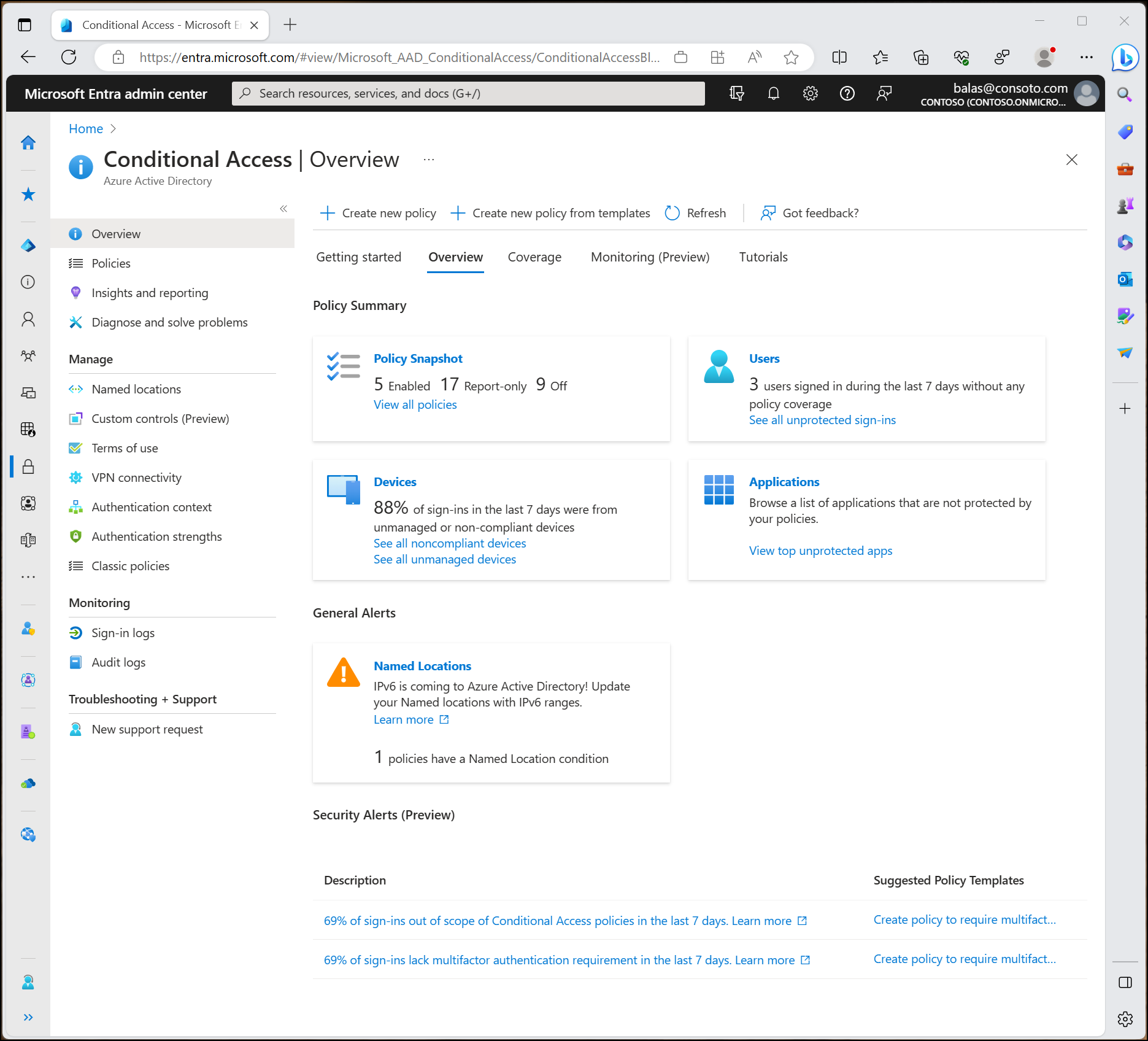

Rendszergazda élmény

A legalább Security Reader szerepkörrel rendelkező rendszergazdák a feltételes hozzáférést a Microsoft Entra Felügyeleti központban a Entra ID>Feltételes hozzáférés területen.

Az Áttekintés lapon a feltételes hozzáférési szabályzatokhoz kapcsolódó legutóbbi tevékenységek összegzése látható. Itt láthatja, hogy hány házirend van engedélyezve, szemben a csak jelentési célra használttal, valamint ügynöktevékenységet és felhasználói tevékenységet, alkalmazásokat, eszközöket és általános biztonsági riasztásokat javaslatokkal ellátva.

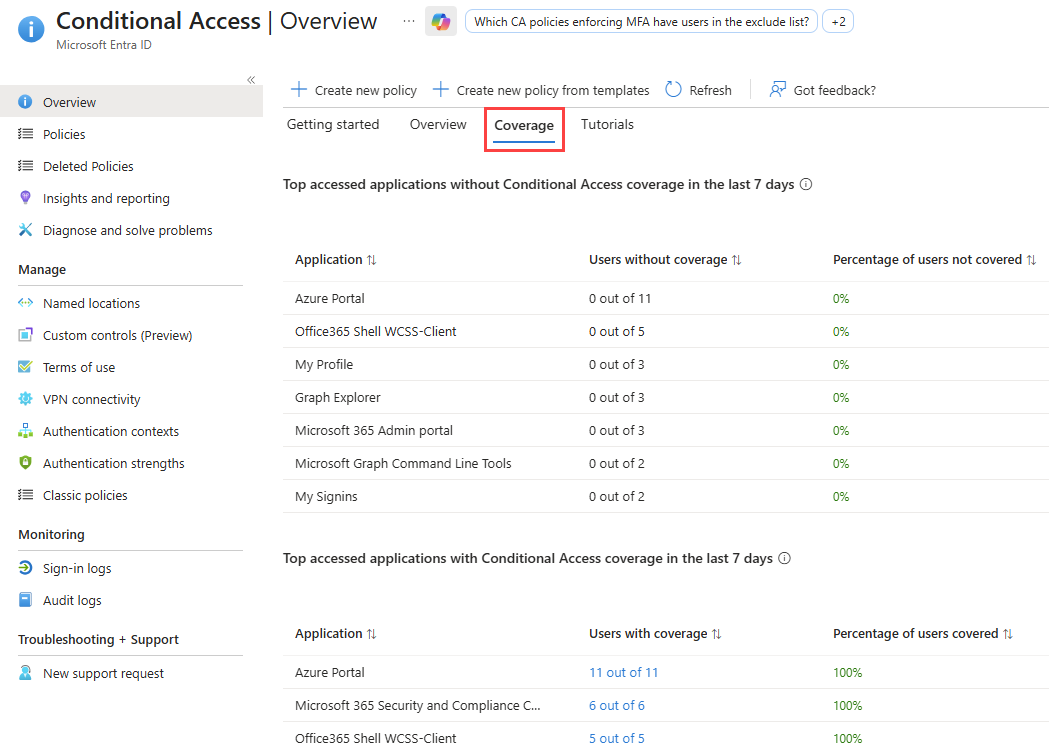

A Lefedettség lap az elmúlt hét nap feltételes hozzáférési szabályzattal és anélkül rendelkező alkalmazásainak összegzését jeleníti meg.

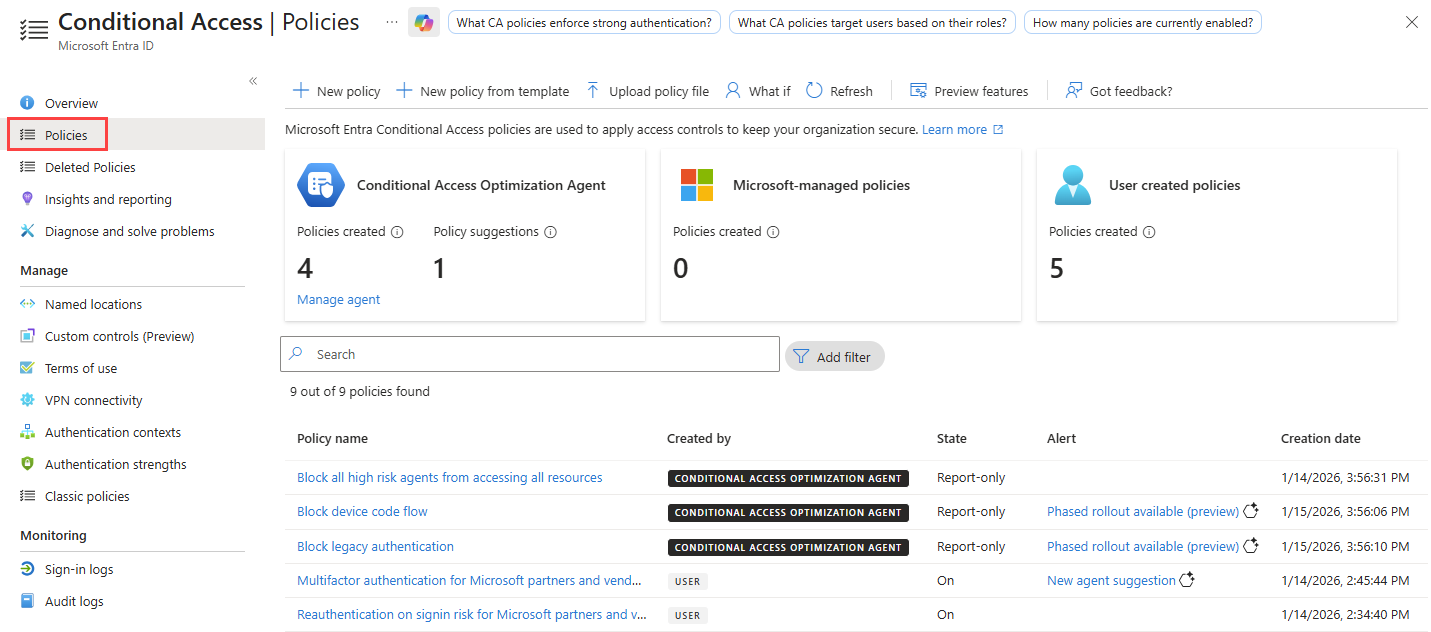

A Szabályzatok lap felsorolja a bérlő összes szabályzatát, beleértve a feltételes hozzáférés-optimalizálási ügynök által létrehozott csak jelentésalapú szabályzatokat és szabályzatokat (ha vannak). Itt lehetőség van a szűrésre, a "Mi van, ha" forgatókönyvek megtekintésére és új szabályzatok létrehozására.

Feltételes hozzáférés-optimalizálási ügynök

A Feltételes Hozzáférés Optimalizációs Ügynök a Microsoft Security Copilot segítségével új irányelveket és módosításokat javasol a meglévőkre, a Teljes felügyelet elvek és a Microsoft ajánlott eljárásai alapján. Egy kattintással alkalmazza a javaslatot a feltételes hozzáférési szabályzat automatikus frissítésére vagy létrehozására. Az ügynöknek legalább az Microsoft Entra ID P1 licencre és security számítási egységekre (SCU) van szüksége.

Licenckövetelmények

A funkció használatához Microsoft Entra ID P1-licenc szükséges. A követelményeknek megfelelő licenc megtalálásához tekintse meg a Microsoft Entra ID általánosan elérhető funkcióinak összehasonlítását.

A Microsoft 365 Business Prémium licenccel rendelkező ügyfelek feltételes hozzáférési funkciókat is használhatnak.

A kockázatalapú feltételes hozzáférési szabályzatok (bejelentkezési kockázat és felhasználói kockázat) megkövetelik a Microsoft Entra ID-védelem, amely egy Microsoft Entra ID P2 szolgáltatás. További részletekért tekintse meg a Microsoft Entra licencelését.

A feltételes hozzáférési szabályzatokkal interakcióba lépő egyéb termékek és funkciók megfelelő licencelést igényelnek ezekhez a termékekhez és szolgáltatásokhoz, beleértve a Microsoft Entra Számítási feladat ID, Microsoft Entra ID-védelem, Microsoft Intune és Microsoft Purview.

Ha a feltételes hozzáféréshez szükséges licencek lejárnak, a szabályzatok nem lesznek automatikusan letiltva vagy törölve. Ez a kecses állapot lehetővé teszi, hogy az ügyfelek a biztonsági helyzet hirtelen módosítása nélkül migráljanak a feltételes hozzáférési szabályzatokból. Megtekintheti és törölheti a többi szabályzatot, de nem frissítheti őket.

A biztonsági alapértékek segítenek megvédeni az identitással kapcsolatos támadásokat, és minden ügyfél számára elérhetők.

Teljes felügyelet

Ez a funkció segít a szervezeteknek a dentitásaik egy Teljes felügyelet architektúra három vezérelvével való összehangolásában:

- Kifejezetten ellenőrizd

- Minimális jogosultság használata

- A szabálysértés feltételezése

Ha többet szeretne megtudni a Teljes felügyelet és a szervezetnek az irányelvekkel való igazításának egyéb módjairól, tekintse meg a Teljes felügyelet útmutatót.