Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

![]()

Mielőtt a legtöbb szervezet elkezdené a Zéró Bizalom útját, az identitáshoz való hozzáállásuk lehet széttöredezett különböző identitásszolgáltatókkal, hiányzik az egyszeri bejelentkezés (SSO) a felhőbeli és helyszíni alkalmazások között, valamint korlátozott rálátásuk van az identitáskockázatokra.

A felhőalkalmazások és a mobilmunkások új gondolkodásmódot igényelnek a biztonság terén. Sok alkalmazott saját eszközöket hoz, és hibrid módon dolgozik. Az adatokhoz rendszeresen a hagyományos vállalati hálózat peremhálózatán kívül férnek hozzá, és külső közreműködőkkel, például partnerekkel és szállítókkal osztják meg őket. A hagyományos vállalati alkalmazások és adatok a helyszíni környezetből hibrid és felhőalapú környezetekbe kerülnek.

A hagyományos hálózati vezérlők a biztonsághoz már nem elegendőek.

Az identitások a hálózatokat, végpontokat és alkalmazásokat ábrázoló személyeket, szolgáltatásokat vagy eszközöket jelölik. A Zero Trust biztonsági modellben hatékony, rugalmas és részletes eszközként működnek az erőforrásokhoz való hozzáférés szabályozásához.

Mielőtt egy identitás megpróbál hozzáférni egy erőforráshoz, a szervezeteknek a következőkkel kell rendelkeznie:

- Ellenőrizze az identitást erős hitelesítéssel.

- Győződjön meg arról, hogy a hozzáférés megfelelő és az adott identitásra jellemző.

- Kövesse a minimális jogosultság-hozzáférési alapelveket.

Az identitás ellenőrzése után a szervezeti szabályzatok, a folyamatos kockázatelemzés és egyéb eszközök alapján szabályozhatjuk az erőforrásokhoz való hozzáférést.

Identitás Zéró Bizalom üzembe helyezési célkitűzések

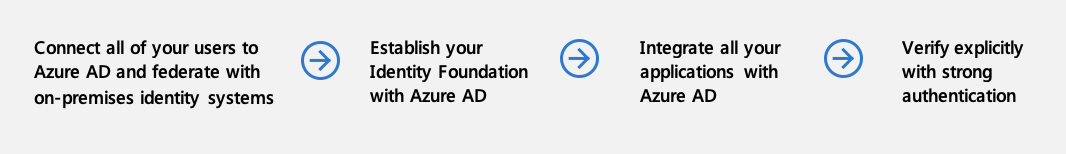

A teljes körű Zero Trust identitáskeretrendszer implementálásakor javasoljuk, hogy először az alábbi kezdeti üzembehelyezési célkitűzésekre összpontosítson:

- A felhőalapú identitások összevonása a helyszíni identitásrendszerekkel.

- A feltételes hozzáférési szabályzatok hozzáférést biztosítanak, és szervizelési tevékenységeket biztosítanak.

- Az elemzés javítja a láthatóságot.

Az előző területek kezelése után összpontosítson az alábbi üzembehelyezési célokra:

- Az identitások és hozzáférési jogosultságok identitásszabályozással kezelhetők.

- A rendszer valós időben elemzi a felhasználót, az eszközt, a helyet és a viselkedést.

- Integrálhatók más biztonsági megoldások fenyegetésjelzései.

I. A felhőalapú identitások összevonása a helyszíni identitásrendszerekkel

A Microsoft Entra ID lehetővé teszi az erős hitelesítést, a végpontbiztonság integrálási pontját, valamint a felhasználóközpontú szabályzatok alapvető funkcióit a legkevésbé kiemelt hozzáférés biztosítása érdekében. A Microsoft Entra Feltételes hozzáférés a házirend-motor, amely döntéseket hoz az erőforrásokhoz való hozzáférésről a felhasználói identitás, a környezet, az eszköz állapota és a hozzáférés időpontjában kifejezetten ellenőrzött kockázatok alapján. Nulla bizalom elven alapuló identitásstratégiát a Microsoft Entra ID segítségével valósíthat meg.

Az összes felhasználó csatlakoztatása a Microsoft Entra-azonosítóhoz, és összevonás helyszíni identitásrendszerekkel

Az alkalmazottak identitásainak és a szükséges biztonsági összetevőknek, köztük az engedélyezési csoportoknak és a hozzáférési házirend-vezérlők végpontjainak, folyamatos kezelése biztosítja, hogy konzisztens identitásokat és vezérlőket használjon a felhőben.

Tegye a következők egyikét:

- Válasszon hitelesítési lehetőséget. A Microsoft Entra ID kiváló védelmet nyújt a brute force támadások, a DDoS, és a jelszópermet támadások ellen, de hozza meg a szervezet és a megfelelőségi igényekének megfelelő döntést.

- Csak azokat az identitásokat hozza magával, amelyekre feltétlenül szüksége van. Használja a felhőbe való ugrás lehetőségét, hogy olyan szolgáltatásfiókokat hagyjon hátra, amelyek csak a helyszínen értelmezhetők. A helyszíni kiemelt szerepkörök elhagyása a helyszínen.

- Győződjön meg arról, hogy a szervezet méretétől függően megfelel a Microsoft Entra Connect Sync hardverkövetelményeinek.

Identitásalapítvány létrehozása a Microsoft Entra-azonosítóval

A Nulla Bizalom stratégiája megköveteli az explicit ellenőrzést, a legkisebb jogosultság elvének alkalmazását és a támadás bekövetkeztének feltételezését. A Microsoft Entra ID szabályzatdöntési pontként szolgálhat a hozzáférési szabályzatok felhasználóra, végpontra, célerőforrásra és környezetre vonatkozó elemzések alapján történő kikényszerítéséhez.

Helyezze a Microsoft Entra-azonosítót minden hozzáférési kérelem elérési útjára. Ez a folyamat minden felhasználót, alkalmazást és erőforrást egy közös identitásvezérlő síkon keresztül kapcsol össze, és a Microsoft Entra-azonosítót adja meg a jelekkel, hogy a lehető legjobb döntéseket hozhassa a hitelesítési/engedélyezési kockázattal kapcsolatban. Emellett az egyszeri bejelentkezés (SSO) és a konzisztens szabályzatkorlátok jobb felhasználói élményt nyújtanak, és hozzájárulnak a termelékenység növeléséhez.

Az összes alkalmazás integrálása a Microsoft Entra-azonosítóval

Az egyszeri bejelentkezés megakadályozza, hogy a felhasználók különböző alkalmazásokban hagyják el a hitelesítő adataik másolatát, és segít elkerülni az adathalászati támadásokat vagy az MFA túlzott kérés miatti fáradtságát.

Győződjön meg arról, hogy nincs több identitás- és hozzáférés-kezelési (IAM- ) megoldás a környezetben. Ez a duplikáció csökkenti a Microsoft Entra ID által látott jeleket, lehetővé teszi a rossz szereplők számára, hogy a két IAM-motor árnyékában éljenek, és rossz felhasználói élményt eredményeznek. Ez az összetettség azt eredményezheti, hogy üzleti partnerei kétségbe vonják Zéró Trust stratégiáját.

Tegye a következők egyikét:

- Integrálhatja az OAuth2.0-t vagy SAML-t beszélő modern nagyvállalati alkalmazásokat .

- Kerberos és űrlapalapú hitelesítési alkalmazások esetén integrálja őket a Microsoft Entra alkalmazásproxyval.

- Ha az örökölt alkalmazásokat alkalmazáskézbesítési hálózatokkal/vezérlőkkel teszi közzé, a Microsoft Entra ID-val integrálhatja a főbb alkalmazásokat (például Citrix, Akamai és F5).

- Ha szeretné felderíteni és migrálni az alkalmazásokat az ADFS-ből és a meglévő/régebbi IAM-motorból, tekintse át az erőforrásokat az alkalmazások Microsoft Entra-azonosítóba való migrálásához.

- Felhasználói ellátás automatizálása.

Kifejezetten erős hitelesítéssel való ellenőrzés

Tegye a következők egyikét:

- A Microsoft Entra többtényezős hitelesítésének bevezetése. Ez a munka alapvető része a felhasználói munkamenet kockázatának csökkentésének. Mivel a felhasználók új eszközökön és új helyekről jelennek meg, az MFA-kihívásokra való reagálás az egyik legközvethetőbb módszer, amellyel a felhasználók megtaníthatják nekünk, hogy ezek ismerős eszközök/helyek a világ minden táján (anélkül, hogy a rendszergazdák elemeznék az egyes jeleket).

- Régi hitelesítési folyamat letiltása. A rosszindulatú szereplők egyik leggyakoribb támadási vektora az ellopott/visszajátszott hitelesítő adatok használata az örökölt protokollokkal, például az SMTP-sel, amelyek nem képesek a modern biztonsági kihívásokra.

II. A feltételes hozzáférési szabályzatok ellenőrzik a hozzáférést és biztosítják a javító intézkedéseket.

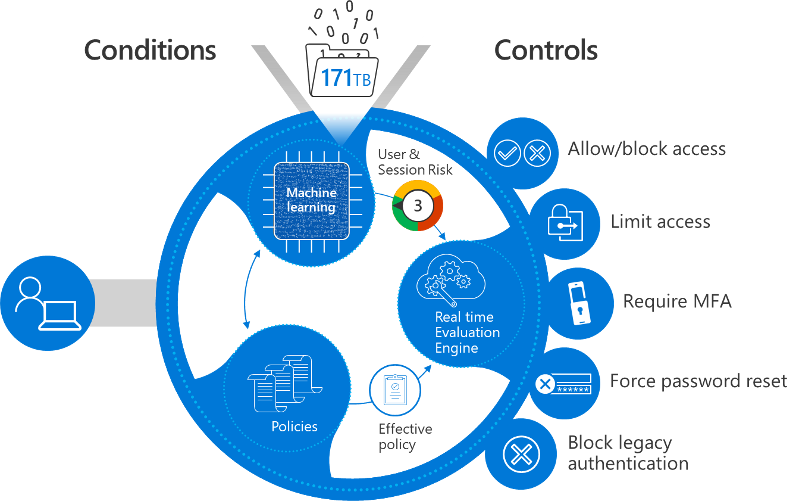

A Microsoft Entra Feltételes hozzáférés olyan jeleket elemez, mint a felhasználó, az eszköz és a hely, hogy automatizálja a döntéseket, és kikényszerítse a szervezeti hozzáférési szabályzatokat az erőforrásokhoz. Feltételes hozzáférési szabályzatokkal olyan hozzáférési vezérlőket alkalmazhat, mint a többtényezős hitelesítés (MFA). A feltételes hozzáférési szabályzatok lehetővé teszik, hogy szükség esetén kérje a felhasználóktól az MFA használatát a biztonság érdekében, és ha nem szükséges, ne kérjen MFA-t.

A Microsoft szabványos feltételes szabályzatokat, úgynevezett biztonsági alapértelmezéseket biztosít, amelyek biztosítják az alapszintű biztonságot. Előfordulhat azonban, hogy a szervezetnek nagyobb rugalmasságra van szüksége, mint amennyit az alapértelmezett biztonsági beállítások kínálnak. A feltételes hozzáféréssel részletesebben szabhatja testre a biztonsági alapértékeket, és konfigurálhat új szabályzatokat, amelyek megfelelnek a követelményeknek.

A feltételes hozzáférési irányelvek előzetes megtervezése, valamint az aktív és tartalék irányelvek készlete a hozzáférési irányelvek érvényesítésének alapvető pillére egy Zero Trust bevezetésénél. Szánjon időt az ismert hálózati helyek konfigurálására a környezetben. Még ha nem is használja ezeket a hálózati helyeket feltételes hozzáférési szabályzatban, ezeknek az IP-címeknek a konfigurálása Microsoft Entra ID-védelem kockázatát is jelzi.

Végezze el ezt a lépést:

- Tekintse meg a rugalmas feltételes hozzáférési szabályzatokkal kapcsolatos üzembe helyezési útmutatót és ajánlott eljárásokat.

Eszközök regisztrálása a Microsoft Entra-azonosítóval a sebezhető és sérült eszközök hozzáférésének korlátozásához

Tegye a következők egyikét:

- Engedélyezze a Microsoft Entra hibrid csatlakozást vagy a Microsoft Entra-csatlakozást. Ha a felhasználó laptopját/számítógépét kezeli, hozza meg ezeket az információkat a Microsoft Entra-azonosítóban, és használja őket a jobb döntések meghozatalához. Ha például olyan gazdag ügyfeleket engedélyez, amelyek offline másolatokkal rendelkeznek a számítógépen, hozzáférhetnek az adatokhoz, ha tudja, hogy a felhasználó egy olyan gépről származik, amelyet a szervezet irányít és kezel.

- Engedélyezze az Intune szolgáltatást a Microsoft Endpoint Managerben (EMS) a felhasználók mobileszközeinek kezeléséhez és az eszközök regisztrálásához. Ugyanez mondható el a felhasználói mobileszközökről, mint a laptopokról: Minél többet tud róluk (patch level, jailbroken, rooted, stb.), annál inkább meg tudja indokolni, hogy miért tiltja/engedélyezi a hozzáférést.

III. Az elemzés javítja a láthatóságot

Amikor a Microsoft Entra ID rendszerben hitelesítéssel, engedélyezéssel és kiépítéssel építi fel a tulajdonát, fontos, hogy mélyreható működési rálátása legyen a címtárban zajló eseményekre.

Naplózás és jelentéskészítés konfigurálása a láthatóság javítása érdekében

Végezze el ezt a lépést:

- Tervezzen meg egy Microsoft Entra jelentéskészítési és monitorozási üzembe helyezést , hogy megőrizhesse és elemezhesse a Naplókat a Microsoft Entra-azonosítóból, akár az Azure-ban, akár egy tetszőleges SIEM-rendszer használatával.

IV. Az identitások és hozzáférési jogosultságok kezelése identitásszabályozással

A kezdeti célkitűzések elérése után összpontosítson más célokra, például a robusztusabb identitásszabályozásra.

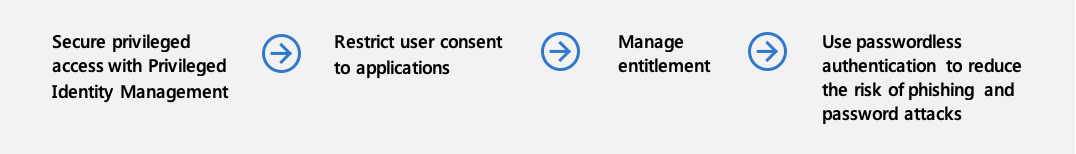

Biztonságos emelt szintű hozzáférés a Privileged Identity Management használatával

Szabályozza azokat a végpontokat, feltételeket és hitelesítő adatokat, amelyeket a felhasználók a kiemelt műveletek/szerepkörök eléréséhez használnak.

Tegye a következők egyikét:

- Vegye át az irányítást a kiemelt identitások felett. A kiemelt hozzáférés nem csak rendszergazdai hozzáférés, hanem olyan alkalmazás- vagy fejlesztői hozzáférés is, amely megváltoztathatja a kritikus fontosságú alkalmazások futását és az adatok kezelését.

- A Privileged Identity Management használatával biztonságossá teheti a kiemelt identitásokat.

Felhasználói hozzájárulás korlátozása alkalmazásokhoz

A modern alkalmazások gyakran használják az alkalmazásokhoz való felhasználói hozzájárulást a szervezeti erőforrásokhoz való hozzáféréshez, de van néhány ajánlott eljárás, amelyet érdemes szem előtt tartani.

Tegye a következők egyikét:

- A felhasználói hozzájárulás korlátozása és a hozzájárulási kérelmek kezelése annak biztosítása érdekében, hogy a szervezet adatai ne legyenek szükségtelenül kitéve az alkalmazásoknak.

- Tekintse át a szervezet korábbi/meglévő hozzájárulásait a túlzott vagy rosszindulatú hozzájárulások felderítése érdekében.

A bizalmas információk elleni taktikák elleni védelemhez szükséges eszközökkel kapcsolatos további információkért tekintse meg a "Kiberfenyegetések és rosszindulatú alkalmazások elleni védelem megerősítése" című részt az identitáskezelésre vonatkozó Zero Trust stratégia implementálásáról szóló útmutatónkban.

Jogosultság kezelése

A Microsoft Entra-azonosítóból központilag hitelesítendő és hajtott alkalmazások segítségével egyszerűsítheti a hozzáférési kérések, jóváhagyások és újrahitelesítési folyamatokat, hogy a megfelelő személyek rendelkezzenek a megfelelő hozzáféréssel, és hogy biztosan tudja, hogy a szervezet felhasználói miért rendelkeznek hozzáféréssel.

Tegye a következők egyikét:

- A Jogosultságkezelés használatával olyan hozzáférési csomagokat hozhat létre, amelyeket a felhasználók különböző csapatokhoz/projektekhez való csatlakozásukkor kérhetnek, és amelyek hozzáférést rendelnek hozzájuk a társított erőforrásokhoz (például alkalmazásokhoz, SharePoint-webhelyekhez, csoporttagságokhoz).

- Ha a jogosultságkezelés telepítése jelenleg nem lehetséges a szervezet számára, legalább engedélyezze az önkiszolgáló paradigmákat a szervezetben az önkiszolgáló csoportkezelés és az önkiszolgáló alkalmazáshozzáférés üzembe helyezésével.

Jelszó nélküli hitelesítés használata az adathalászat és a jelszótámadások kockázatának csökkentése érdekében

A FIDO 2.0-t támogató Microsoft Entra-azonosító és a jelszó nélküli telefonos bejelentkezés lehetővé teszi a tű mozgatását azon hitelesítő adatokon, amelyeket a felhasználók (különösen a bizalmas/kiemelt felhasználók) használnak napról napra. Ezek a hitelesítő adatok erős hitelesítési tényezők, amelyek a kockázatokat is mérsékelhetik.

Végezze el ezt a lépést:

- Kezdje el a jelszó nélküli hitelesítő adatok üzembehelyezését a szervezetben.

V. A rendszer valós időben elemzi a felhasználót, az eszközt, a helyet és a viselkedést a kockázatok meghatározása és a folyamatos védelem biztosítása érdekében

A valós idejű elemzés kritikus fontosságú a kockázat és a védelem meghatározásához.

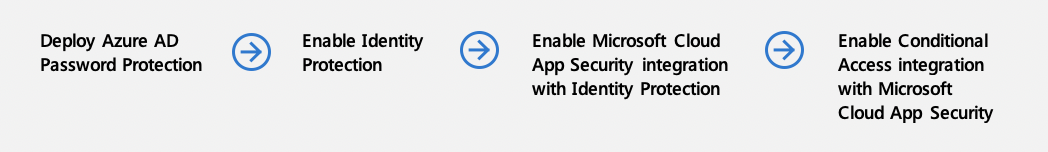

A Microsoft Entra Password Protection üzembe helyezése

Miközben más módszereket is engedélyez a felhasználók ellenőrzésére, ne vegye félvállról a gyenge jelszavakat, a jelszópróbálgatásos és az adatlopás utáni támadásokat. A klasszikus összetett jelszóházirendek pedig nem akadályozzák meg a leggyakrabban előforduló jelszótámadásokat.

Végezze el ezt a lépést:

- Engedélyezze a Microsoft Entra Password Protectiont a felhőben és a helyszínen lévő felhasználók számára.

Microsoft Entra ID-védelem engedélyezése

Részletesebb munkamenet-/felhasználói kockázati jelzést kaphat a Microsoft Entra ID-védelem. A kockázatvizsgálati és szervizelési lehetőségeket a szervezet változó biztonsági igényeinek megfelelően engedélyezheti.

Végezze el ezt a lépést:

A Microsoft Defender for Cloud Apps integrálása Microsoft Entra ID Protectionnel

Microsoft Defender for Cloud Apps figyeli a felhasználói viselkedést a SaaS-alkalmazásokban és a modern alkalmazásokban. Ez a jel tájékoztatja a Microsoft Entra ID-t arról, hogy mi történt a felhasználóval a hitelesítés és a token fogadása után. Ha a felhasználói minta gyanúsnak tűnik, akkor egy jel továbbítható a Microsoft Entra ID-védelemhez és a Feltételes Hozzáféréshez, értesítve őket arról, hogy a felhasználó sérültnek vagy magas kockázatúnak tűnik. A felhasználó következő hozzáférési kérelme esetén a Microsoft Entra-azonosító helyesen hajthat végre műveletet a felhasználó ellenőrzéséhez vagy letiltásához.

Végezze el ezt a lépést:

- Engedélyezze a Defender for Cloud Apps figyelését a Microsoft Entra ID Protection jel bővítéséhez.

Feltételes hozzáférés integrációjának engedélyezése Felhőhöz készült Microsoft Defender-alkalmazásokkal

Hitelesítés után a kibocsátott jeleket és a Defender for Cloud Apps által az alkalmazások számára nyújtott proxykéréseket használva figyelemmel kísérheti az SaaS-alkalmazások munkameneteit, és érvényesítheti a korlátozásokat.

Tegye a következők egyikét:

Feltételes hozzáférés integrációjának engedélyezése.

Feltételes hozzáférés kiterjesztése helyszíni alkalmazásokra.

Korlátozott munkamenet engedélyezése hozzáférési döntésekben való használatra

Ha egy felhasználó kockázata alacsony, de ismeretlen végpontról jelentkezik be, lehetséges, hogy engedélyezni szeretné az erőforrásokhoz való hozzáférést, de nem teszi lehetővé, hogy olyan műveleteket végezzenek, amelyek kockázatos műveleteknek teszik ki a szervezetet. Konfigurálhatja az Exchange Online-t és a SharePoint Online-t úgy, hogy korlátozott munkamenetet biztosítson a felhasználónak, amely lehetővé teszi számukra e-mailek olvasását vagy fájlok megtekintését, de nem töltheti le őket, és nem megbízható eszközre mentheti őket.

Végezze el ezt a lépést:

- Korlátozott hozzáférés engedélyezése a SharePoint Online-hoz és az Exchange Online-hoz.

VI. Más biztonsági megoldások fenyegetésjeleinek integrálása az észlelés, a védelem és a válasz javítása érdekében

Végül más biztonsági megoldások is integrálhatók a nagyobb hatékonyság érdekében.

A Microsoft Defender for Identity integrálása a Microsoft Defender for Cloud Apps alkalmazással

A Microsoft Defender for Identity integrációja lehetővé teszi, hogy a Microsoft Entra ID tudja, hogy egy felhasználó kockázatos viselkedést tapasztal, miközben helyszíni, nemmodern erőforrásokhoz (például fájlmegosztásokhoz) fér hozzá. Ez a jel szerepet játszhat az általános kockázatértékelésben, ami esetleg megakadályozhatja a felhőhöz való további hozzáférést.

Tegye a következők egyikét:

- Engedélyezze a Microsoft Defender for Identity használatát a Microsoft Defender for Cloud Apps-szel, hogy a helyszíni jeleket a felhasználóról ismert kockázati jelzésekbe integráljuk.

- Ellenőrizze a veszélyeztetett felhasználók egyesített vizsgálati prioritási pontszámát, hogy a SOC egy átfogó képet kapjon arról, melyekre kell összpontosítania.

Microsoft Defender for Endpoint engedélyezése

A Microsoft Defender for Endpoint lehetővé teszi a Windows rendszerű gépek egészségi állapotának ellenőrzését, és annak megállapítását, hogy történt-e biztonsági megsértés. Ezután ezeket az információkat a futásidőben a kockázat csökkentésére használhatja. Míg a Domain Join egyfajta vezérlést biztosít, a Defender for Endpoint lehetővé teszi, hogy közel valós időben reagáljon a kártevők támadására olyan minták észlelésével, amelyekben több felhasználói eszköz nem megbízható webhelyeket ér el, és hogy futásidőben növelve az eszköz/felhasználó kockázatát.

Végezze el ezt a lépést:

Identitás biztonságossá tétele a kiberbiztonságról szóló 14028- os végrehajtási rendelettel összhangban – OMB Memorandum 22-09

A Nations Cyber Security & OMB Memorandum 22-09 című 14028. Az identitáskezelési műveletek közé tartozik a központosított identitáskezelési rendszerek alkalmazása, az erős adathalászatnak ellenálló MFA használata, valamint legalább egy eszközszintű jel beépítése az engedélyezési döntésekbe. A műveletek Microsoft Entra-azonosítóval történő implementálásával kapcsolatos részletes útmutatásért lásd : A 22–09. számú memorandum és a Microsoft Entra ID identitáskövetelményeinek teljesítése.

Az útmutatóban szereplő termékek

- Microsoft Entra-azonosító

- Microsoft Defender az identitáshoz

- Microsoft Intune (a Microsoft Intune-t is beleértve)

- Microsoft Defender végpontvédelemhez

- SharePoint Online

- Exchange Online

Összegzés

Az identitás egy sikeres Zéró Bizalom stratégia központi eleme. A megvalósítással kapcsolatos további információkért vagy segítségért forduljon az ügyfélsiker csapatához, vagy olvassa el az útmutató többi fejezetét, amelyek az összes Zero Trust pillérre kiterjednek.

A Nulla bizalom üzembe helyezési útmutató sorozata