Végponthoz készült Microsoft Defender konfigurálása az Intune-ban

A cikkben található információk és eljárások segítségével konfigurálhatja a Végponthoz készült Microsoft Defender integrálását az Intune-nal. A konfiguráció a következő általános lépéseket tartalmazza:

- Szolgáltatásközi kapcsolat létesítése az Intune és a Végponthoz készült Microsoft Defender között. Ezzel a kapcsolattal a Végponthoz készült Microsoft Defender adatokat gyűjthet az Intune-nal felügyelt támogatott eszközök gépi kockázatairól. Tekintse meg a Végponthoz készült Microsoft Defender intune-nal való használatának előfeltételeit .

- Az Intune-szabályzattal regisztrálhat eszközöket a Végponthoz készült Microsoft Defenderrel. Az eszközöket úgy konfigurálhatja, hogy kommunikáljanak a Végponthoz készült Microsoft Defenderrel, és olyan adatokat adjanak meg, amelyek segítenek felmérni a kockázati szintjüket.

- Az Intune eszközmegfelelési szabályzataival beállíthatja az engedélyezni kívánt kockázat szintjét. A Végponthoz készült Microsoft Defender jelenti az eszközök kockázati szintjét. Az engedélyezett kockázati szintet meghaladó eszközöket a rendszer nem megfelelőként azonosítja.

- Feltételes hozzáférési szabályzattal letilthatja, hogy a felhasználók nem megfelelő eszközökről férjenek hozzá a vállalati erőforrásokhoz.

- Az eszközkockázati szintek beállításához használjon alkalmazásvédelmi szabályzatokat Android és iOS/iPadOS rendszerekhez. Az alkalmazásvédelmi szabályzatok a regisztrált és a nem regisztrált eszközökkel is működnek.

Az Intune-ban regisztrált eszközökön a Végponthoz készült Microsoft Defender beállításainak kezelése mellett a Végponthoz készült Defender biztonsági konfigurációit is kezelheti az Intune-ban nem regisztrált eszközökön. Ezt a forgatókönyvet a Végponthoz készült Microsoft Defender biztonságkezelésének nevezik, és a Végponthoz készült Microsoft Defender engedélyezése a végpont biztonsági konfigurációinak kikényszerítéséhezkapcsolót Be értékre kell beállítani. További információ: MDE biztonsági konfigurációkezelés.

Fontos

A Microsoft Intune 2024. december 31-én megszünteti az Android-eszközök rendszergazdai felügyeletének támogatását a Google Mobile Serviceshez (GMS) hozzáférő eszközökön. Ezt követően az eszközregisztráció, a technikai támogatás, a hibajavítások és a biztonsági javítások nem lesznek elérhetők. Ha jelenleg eszközadminisztrátori felügyeletet használ, javasoljuk, hogy a támogatás befejeződése előtt váltson egy másik Android-felügyeleti lehetőségre az Intune-ban. További információ: Android-eszközadminisztrátor támogatásának megszüntetése GMS-eszközökön.

Végponthoz készült Microsoft Defender csatlakoztatása az Intune-hoz

Az első lépés a szolgáltatások közötti kapcsolat beállítása az Intune és a Végponthoz készült Microsoft Defender között. A beállításhoz rendszergazdai hozzáférés szükséges mind a Microsoft Defender biztonsági központhoz, mind az Intune-hoz.

Bérlőnként csak egyszer kell engedélyeznie a Végponthoz készült Microsoft Defendert.

Végponthoz készült Microsoft Defender engedélyezése

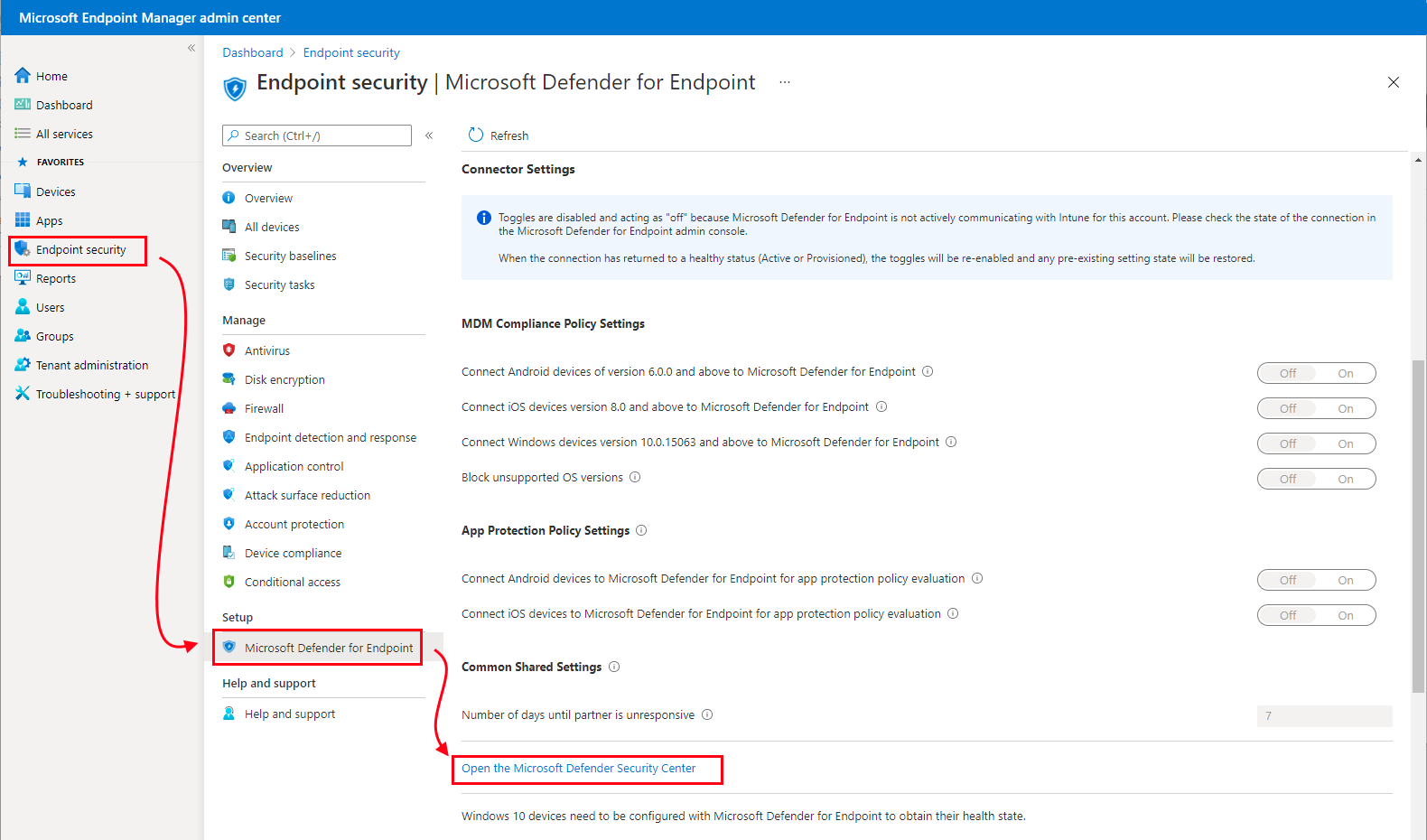

Nyissa meg a Végponthoz készült Microsoft Defender portált a security.microsoft.com. Az Intune felügyeleti központ tartalmaz egy, a Végponthoz készült Defender portálra mutató hivatkozást is.

Jelentkezzen be a Microsoft Intune Felügyeleti központba.

Válassza a Végpontbiztonság>Végponthoz készült Microsoft Defender lehetőséget, majd válassza a Microsoft Defender biztonsági központ megnyitása lehetőséget.

Tipp

Ha az Intune Felügyeleti központban a Végponthoz készült Microsoft Defender lap tetején lévő Kapcsolat állapota már engedélyezve van, az Intune-hoz való csatlakozás már aktív, és a felügyeleti központ különböző felhasználói felületi szöveget jelenít meg a hivatkozáshoz. Ebben az esetben válassza a Végponthoz készült Microsoft Defender felügyeleti konzol megnyitása lehetőséget a Microsoft Defender for Portal megnyitásához. Ezután a következő lépésben található útmutatás segítségével ellenőrizheti, hogy a Microsoft Intune-kapcsolatBe értékre van-e állítva.

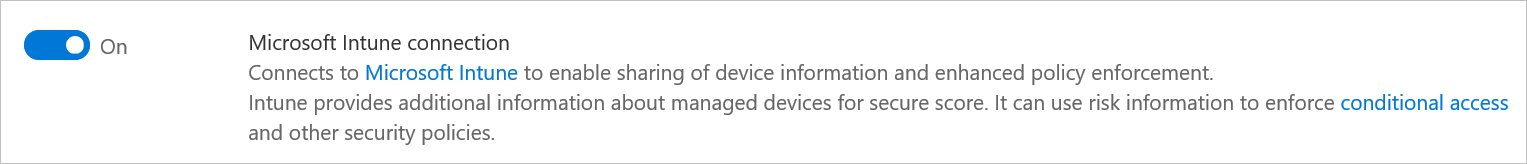

A Microsoft Defender portálon (korábban a Microsoft Defender biztonsági központban):

Válassza a Beállítások>Végpontok>Speciális szolgáltatások lehetőséget.

Microsoft Intune-kapcsolat esetén válassza a Be lehetőséget:

Válassza a Beállítások mentése lehetőséget.

Megjegyzés:

A kapcsolat létrejötte után a szolgáltatásoknak legalább 24 óránként szinkronizálódniuk kell egymással. A Microsoft Intune Felügyeleti központban konfigurálható a szinkronizálás nélküli napok száma, amíg a kapcsolat nem válaszol. Válassza a Végpontbiztonság>Microsoft Defender végponthoz>– Napok száma, amíg a partner nem válaszol

Térjen vissza a Végponthoz készült Microsoft Defender lapra a Microsoft Intune Felügyeleti központban.

Ha a Végponthoz készült Defendert megfelelőségi szabályzatokkal szeretné használni, konfigurálja a következőt a Megfelelőségi szabályzat kiértékelése területen az Ön által támogatott platformokhoz:

- Az Android-eszközök csatlakoztatása a Végponthoz készült Microsoft Defenderhez beállítás be van kapcsolva

- Állítsa be az iOS-/iPadOS-eszközök csatlakoztatása a Végponthoz készült Microsoft Defenderhez beállítást Be értékre

- A Windows-eszközök csatlakoztatása a Végponthoz készült Microsoft Defenderhez beállítás be van kapcsolva

Ha ezek a konfigurációk Be vannak kapcsolva, az Intune-nal felügyelt és a jövőben regisztrált eszközök a Microsoft Defender for Endpointhoz csatlakoznak a megfelelőség érdekében.

iOS-eszközök esetén a Végponthoz készült Defender az alábbi beállításokat is támogatja, amelyek segítenek biztosítani az alkalmazások sebezhetőségi felmérését az iOS-hez készült Végponthoz készült Microsoft Defenderben. Az alábbi két beállítás használatával kapcsolatos további információkért lásd: Alkalmazások sebezhetőségi felmérésének konfigurálása.

Alkalmazásszinkronizálás engedélyezése iOS-eszközökön: Állítsa Be értékre, hogy a Végponthoz készült Defender lekérhesse az iOS-alkalmazások metaadatait az Intune-ból fenyegetéselemzési célokra. Az iOS-eszköznek MDM-regisztrációval kell rendelkeznie, és frissített alkalmazásadatokat kell megadnia az eszköz bejelentkezése során.

Teljes alkalmazásleltár-adatok küldése személyes tulajdonú iOS-/iPadOS-eszközökön: Ez a beállítás szabályozza azokat az alkalmazásleltár-adatokat, amelyeket az Intune a Végponthoz készült Defenderrel oszt meg, amikor a Végponthoz készült Defender szinkronizálja az alkalmazásadatokat, és lekéri az alkalmazásleltár-listát.

Ha be van kapcsolva, a Végponthoz készült Defender lekérheti az Alkalmazások listáját az Intune-ból a személyes tulajdonú iOS/iPadOS-eszközökhöz. Ez a lista az Intune-on keresztül üzembe helyezett nem felügyelt alkalmazásokat és alkalmazásokat tartalmazza.

Ha ki van kapcsolva, a nem felügyelt alkalmazások adatai nem lesznek megadva. Az Intune megosztja az Intune-on keresztül üzembe helyezett alkalmazások adatait.

További információ: A Mobile Threat Defense kapcsolóbeállításai.

Ha a Végponthoz készült Defendert androidos és iOS/iPadOS-alapú alkalmazásvédelmi szabályzatokkal szeretné használni, konfigurálja a következőket az Alkalmazásvédelmi szabályzatok kiértékelése területen a használt platformokhoz:

- Állítsa az Android-eszközök csatlakoztatása a Végponthoz készült Microsoft Defenderhez beállítást Be értékre.

- Állítsa be az iOS-/iPadOS-eszközök csatlakoztatása a Végponthoz készült Microsoft Defenderhez beállítást Be értékre.

Az integráció végponthoz készült Microsoft Defender megfelelőségi és alkalmazásvédelmi szabályzat értékeléséhez való beállításához olyan szerepkörrel kell rendelkeznie, amely tartalmazza az IntuneMobile Threat Defense-engedélyéhez tartozó Olvasás és Módosítás jogosultságot. Az Intune-hoz készült Endpoint Security Manager beépített rendszergazdai szerepköre tartalmazza ezeket az engedélyeket. Az MDM megfelelőségi szabályzatának beállításairól és az alkalmazásvédelmi szabályzat beállításairól a Mobile Threat Defense kapcsolóbeállításai című témakörben talál további információt.

Válassza a Mentés elemet.

Tipp

Az Intune szolgáltatás 2023. augusztusi kiadásától (2308) a microsoft defender végponthoz készült összekötőhöz már nem jönnek létre klasszikus feltételes hozzáférési (CA-) szabályzatok. Ha a bérlője rendelkezik egy klasszikus feltételes hozzáférési szabályzattal, amelyet korábban a Végponthoz készült Microsoft Defenderrel való integrációhoz hoztak létre, akkor az törölhető. A klasszikus feltételes hozzáférési szabályzatok megtekintéséhez az Azure-ban lépjen a Microsoft Entra ID>Feltételes hozzáférés>klasszikus szabályzataihoz.

Eszközök előkészítése

Amikor engedélyezi a Végponthoz készült Microsoft Defender támogatását az Intune-ban, szolgáltatásközi kapcsolatot létesített az Intune és a Végponthoz készült Microsoft Defender között. Ezután az Intune-nal felügyelt eszközöket a Végponthoz készült Microsoft Defenderbe helyezheti. Az előkészítés lehetővé teszi az eszközkockázati szintekre vonatkozó adatok gyűjtését.

Az eszközök előkészítésekor mindenképpen a Végponthoz készült Microsoft Defender legújabb verzióját használja minden platformhoz.

Windows-eszközök előkészítése

Végpontészlelés és -válasz (EDR) szabályzat. Az Intune felügyeleti központjának Végponthoz készült Microsoft Defender oldala tartalmaz egy hivatkozást, amely közvetlenül megnyitja az EDR-szabályzatlétrehozás munkafolyamatát, amely az Intune végpontbiztonságának része.

EDR-szabályzatok használatával konfigurálhatja az eszközbiztonságot az eszközkonfigurációs profilokban található beállítások nagyobb törzsének terhelése nélkül. Az EDR-szabályzatot bérlőhöz csatlakoztatott eszközökkel is használhatja, amelyek a Configuration Managerrel felügyelt eszközök.

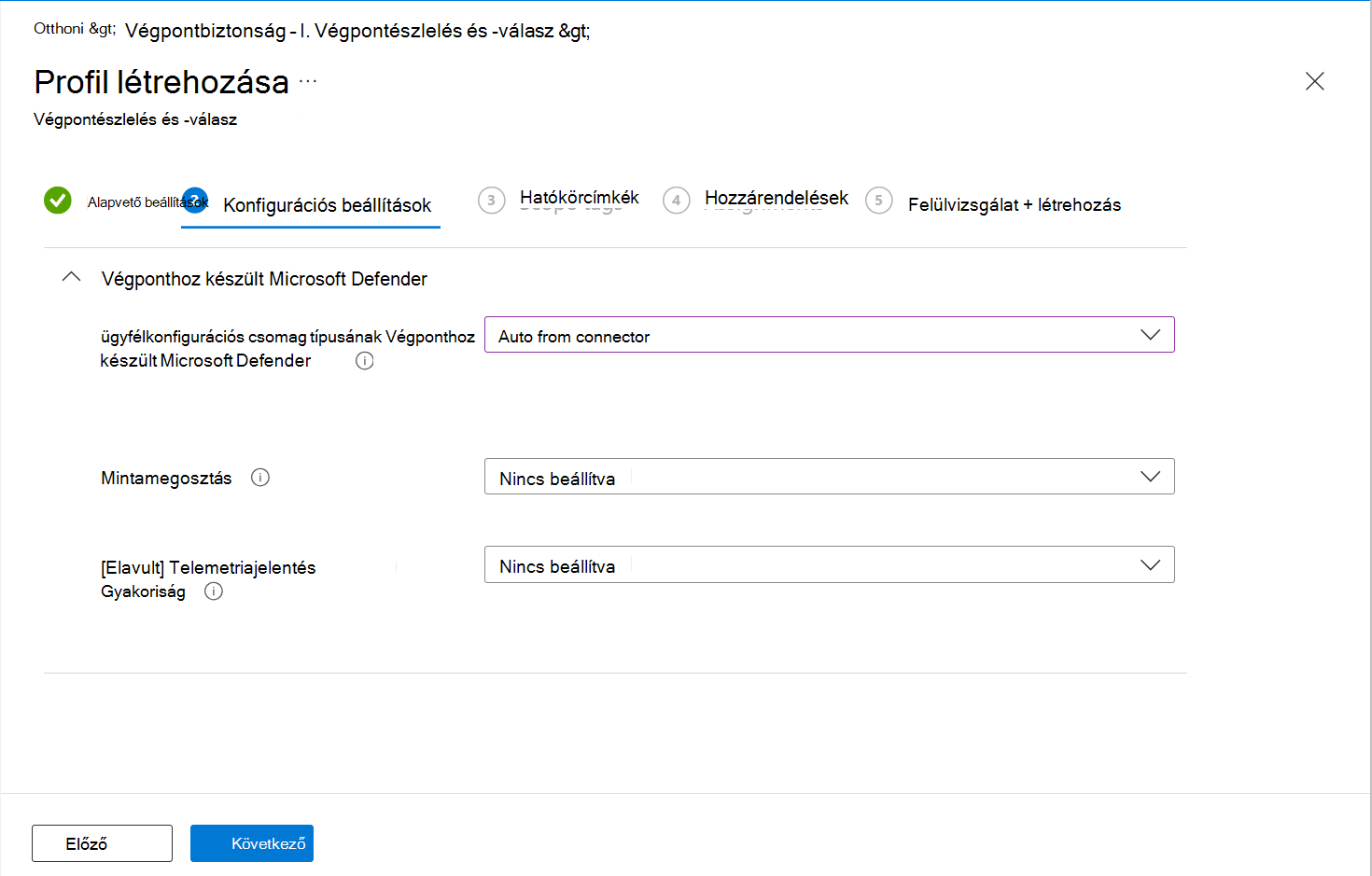

Ha az Intune és a Defender összekapcsolása után konfigurálja az EDR-szabályzatot, a Végponthoz készült Microsoft Defender ügyfélkonfigurációs csomagtípus házirendbeállítása új konfigurációs beállítással rendelkezik: Automatikus összekötőből. Ezzel a beállítással az Intune automatikusan lekéri az előkészítési csomagot (blobot) a Végponthoz készült Defender üzemelő példányából, lecserélve az előkészítési csomag manuális konfigurálásának szükségességét.

Eszközkonfigurációs szabályzat. Amikor eszközkonfigurációs szabályzatot hoz létre a Windows-eszközök előkészítéséhez, válassza a Végponthoz készült Microsoft Defender sablont . Amikor csatlakoztatta az Intune-t a Defenderhez, az Intune egy előkészítési konfigurációs csomagot kapott a Defendertől. Ezt a csomagot a sablon arra használja, hogy konfigurálja az eszközöket a Végponthoz készült Microsoft Defender szolgáltatással való kommunikációra , valamint a fájlok vizsgálatára és a fenyegetések észlelésére. Az előkészített eszközök a megfelelőségi szabályzatok alapján a végponthoz készült Microsoft Defendernek is jelentik a kockázati szintjüket. Miután előkészített egy eszközt a konfigurációs csomag használatával, nem kell újra elvégeznie.

Csoportházirend vagy Microsoft Configuration Manager. Windows rendszerű gépek előkészítése a Microsoft Configuration Managerrel további részleteket tartalmaz a Végponthoz készült Microsoft Defender beállításairól.

Tipp

Ha több szabályzatot vagy szabályzattípust használ, például eszközkonfigurációs szabályzatot, végpontészlelési és válaszházirendet ugyanazon eszközbeállítások kezeléséhez (például a Végponthoz készült Defenderbe való előkészítéshez), szabályzatütközések hozhatók létre az eszközökhöz. Az ütközésekről további információt a Biztonsági szabályzatok kezelése című cikk Ütközések kezelése című szakaszában talál.

Az eszközkonfigurációs profil létrehozása Windows-eszközök előkészítéséhez

Jelentkezzen be a Microsoft Intune Felügyeleti központba.

Válassza a Végpontbiztonság>Végponti észlelés és reagálás>Házirend létrehozása elemet.

A Platform beállításnál válassza a Windows 10, a Windows 11 és a Windows Server lehetőséget.

A Profil típusa mezőben válassza a Végpontészlelés és -válasz, majd a Létrehozás lehetőséget.

Az Alapvető beállítások lapon adja meg a profil nevét és leírását (nem kötelező), majd válassza a Tovább gombot.

A Konfigurációs beállítások lapon konfigurálja a következő beállításokat a Végpontészlelés és -válasz beállításhoz:

- Végponthoz készült Microsoft Defender ügyfélkonfigurációs csomag típusa: Válassza az Automatikus az összekötőből lehetőséget a Végponthoz készült Defender üzembe helyezésének előkészítési csomagjának (blobjának) használatához. Ha egy másik vagy leválasztott Végponthoz készült Defender-telepítésre készül, válassza az Előkészítés lehetőséget, és illessze be a WindowsDefenderATP.onboarding blobfájl szövegét az Előkészítés (Eszköz) mezőbe.

- Mintamegosztás: Visszaadja vagy beállítja a Végponthoz készült Microsoft Defender mintamegosztás konfigurációs paraméterét.

- [Elavult] Telemetriajelentés gyakorisága: A nagy kockázatú eszközök esetében engedélyezze ezt a beállítást, hogy gyakrabban jelentse a telemetriát a Végponthoz készült Microsoft Defender szolgáltatásnak.

Megjegyzés:

Az előző képernyőfelvételen a konfigurációs beállítások láthatók, miután konfigurálta az Intune és a Végponthoz készült Microsoft Defender közötti kapcsolatot. Csatlakozáskor a rendszer automatikusan létrehozza és átadja a blobok előkészítésének és kivezetésének részleteit az Intune-ba.

Ha még nem konfigurálta sikeresen ezt a kapcsolatot, a Végponthoz készült Microsoft Defender ügyfélkonfigurációs csomagtípus beállítása csak a blobok előkészítésére és kivezetésére vonatkozó beállításokat tartalmazza.

Válassza a Tovább gombot a Hatókörcímkék lap megnyitásához. A hatókörcímkék használata nem kötelező. A folytatáshoz válassza Tovább lehetőséget.

A Hozzárendelések lapon válassza ki azokat a csoportokat, amelyek megkapják ezt a profilt. További információért a profilok hozzárendeléséről lásd: Felhasználói és eszközprofilok hozzárendelése.

Amikor felhasználói csoportokban helyezi üzembe az alkalmazást, a felhasználónak be kell jelentkeznie egy eszközön a szabályzat alkalmazása előtt, és az eszköznek be kell jelentkeznie a Végponthoz készült Defenderbe.

Válassza a Tovább gombot.

Ha végzett, a Felülvizsgálat + létrehozás lapon válassza a Létrehozás elemet. Az új profil megjelenik a listában, amikor kiválasztja a szabályzattípust a létrehozott profil számára. OK, majd létrehozás a módosítások mentéséhez, amely létrehozza a profilt.

MacOS-eszközök előkészítése

Miután létesített egy szolgáltatásközi kapcsolatot az Intune és a Végponthoz készült Microsoft Defender között, macOS-eszközöket regisztrálhat a Végponthoz készült Microsoft Defenderbe. Az előkészítés konfigurálja az eszközöket a Microsoft Defender-végponttal való kommunikációra, amely ezután adatokat gyűjt az eszközök kockázati szintjéről.

Az Intune-ra vonatkozó konfigurációs útmutatásért lásd: Végponthoz készült Microsoft Defender macOS-hez.

A Végponthoz készült Microsoft Defender for Mac-ről és a legújabb kiadás újdonságairól a Microsoft 365 biztonsági dokumentációjának Végponthoz készült Microsoft Defender for Mac című szakaszában talál további információt.

Android-eszközök előkészítése

Miután létesített egy szolgáltatásközi kapcsolatot az Intune és a Végponthoz készült Microsoft Defender között, regisztrálhatja az Android-eszközöket a Végponthoz készült Microsoft Defenderbe. Az előkészítés konfigurálja az eszközöket a Végponthoz készült Defenderrel való kommunikációra, amely ezután adatokat gyűjt az eszközök kockázati szintjéről.

Android rendszerű eszközökhöz nincs konfigurációs csomag. Ehelyett tekintse meg az Androidhoz készült Végponthoz készült Microsoft Defender áttekintését a Végponthoz készült Microsoft Defender dokumentációjában az Android előfeltételeiről és előkészítési utasításairól.

Android rendszerű eszközök esetén az Intune-szabályzattal is módosíthatja a Végponthoz készült Microsoft Defendert Androidon. További információ: Végponthoz készült Microsoft Defender webvédelem.

iOS-/iPadOS-eszközök előkészítése

Miután létesített egy szolgáltatásközi kapcsolatot az Intune és a Végponthoz készült Microsoft Defender között, regisztrálhatja az iOS-/iPadOS-eszközöket a Végponthoz készült Microsoft Defenderbe. Az előkészítés konfigurálja az eszközöket a Végponthoz készült Defenderrel való kommunikációra, amely ezután adatokat gyűjt az eszközök kockázati szintjéről.

Az iOS/iPadOS rendszerű eszközökhöz nincs konfigurációs csomag. Ehelyett tekintse meg az iOS-hez készült Végponthoz készült Microsoft Defender áttekintését a Végponthoz készült Microsoft Defender dokumentációjában az iOS/iPadOS előfeltételeiről és előkészítési utasításairól.

Az iOS/iPadOS rendszert futtató eszközök esetében (felügyelt módban) speciális képesség érhető el a platform által az ilyen típusú eszközökön biztosított fokozott felügyeleti képességek miatt. A képességek kihasználásához a Defender alkalmazásnak tudnia kell, hogy egy eszköz felügyelt módban van-e. Az Intune lehetővé teszi az iOS Defender alkalmazás konfigurálását egy alkalmazáskonfigurációs szabályzattal (felügyelt eszközök esetén), amelyet ajánlott eljárásként az összes iOS-eszközre megcéloznia. További információ: Teljes üzembe helyezés felügyelt eszközök esetén.

Jelentkezzen be a Microsoft Intune Felügyeleti központba.

Válassza az Alkalmazások>Alkalmazáskonfigurációs szabályzatok>+ Hozzáadás lehetőséget, majd a legördülő listából válassza aFelügyelt eszközök lehetőséget.

Az Alapvető beállítások lapon adja meg a profil nevét és leírását (nem kötelező), válassza a PlatformiOS/iPadOSként lehetőséget, majd kattintson a Tovább gombra.

Válassza a Célzott alkalmazás lehetőséget az iOS-hez készült Microsoft Defenderként.

A Beállítások lapon állítsa be a konfigurációs kulcsot az issupervised értékre, majd az Érték típustsztringként, konfigurációs értékként pedig {{issupervised}}.

Válassza a Tovább gombot a Hatókörcímkék lap megnyitásához. A hatókörcímkék használata nem kötelező. A folytatáshoz válassza Tovább lehetőséget.

A Hozzárendelések lapon válassza ki azokat a csoportokat, amelyek megkapják ezt a profilt. Ebben a forgatókönyvben az ajánlott eljárás a Minden eszköz megcélzása. További információért a profilok hozzárendeléséről lásd: Felhasználói és eszközprofilok hozzárendelése.

Amikor felhasználói csoportokra telepít szabályzatot, a felhasználónak a szabályzat alkalmazása előtt be kell jelentkeznie az eszközön.

Válassza a Tovább gombot.

Ha végzett, a Felülvizsgálat + létrehozás lapon válassza a Létrehozás elemet. Az új profil megjelenik a konfigurációs profilok listájában.

Továbbá az iOS/iPadOS rendszert futtató eszközök esetében (felügyelt módban) az iOS Defender csapata elérhetővé tett egy egyéni .mobileconfig profilt az iPad/iOS-eszközökre való üzembe helyezéshez. A .mobileconfig profil a hálózati forgalom elemzésére szolgál a biztonságos böngészési élmény biztosítása érdekében – ez az iOS Defender egyik funkciója.

Töltse le az itt üzemeltetett .mobile profilt: https://aka.ms/mdatpiossupervisedprofile.

Jelentkezzen be a Microsoft Intune Felügyeleti központba.

Válassza az Eszközök>Eszközök kezeléseEszközkonfiguráció>> Lehetőséget A Szabályzatok lapon válassza a + Létrehozás lehetőséget.

A Platform beállításnál válassza az iOS/iPadOS lehetőséget

A Profil típusa mezőben válassza az Egyéni, majd a Létrehozás lehetőséget.

Az Alapvető beállítások lapon adja meg a profil nevét és leírását (nem kötelező), majd válassza a Tovább gombot.

Adja meg a konfigurációs profil nevét, és válasszon ki egy

.mobileconfigfeltöltendő fájlt.Válassza a Tovább gombot a Hatókörcímkék lap megnyitásához. A hatókörcímkék használata nem kötelező. A folytatáshoz válassza Tovább lehetőséget.

A Hozzárendelések lapon válassza ki azokat a csoportokat, amelyek megkapják ezt a profilt. Ebben a forgatókönyvben az ajánlott eljárás a Minden eszköz megcélzása. További információért a profilok hozzárendeléséről lásd: Felhasználói és eszközprofilok hozzárendelése.

Amikor felhasználói csoportokra telepíti az üzembe helyezést, a felhasználónak a szabályzat alkalmazása előtt be kell jelentkeznie egy eszközön.

Válassza a Tovább gombot.

Ha végzett, a Felülvizsgálat + létrehozás lapon válassza a Létrehozás elemet. Az új profil megjelenik a konfigurációs profilok listájában.

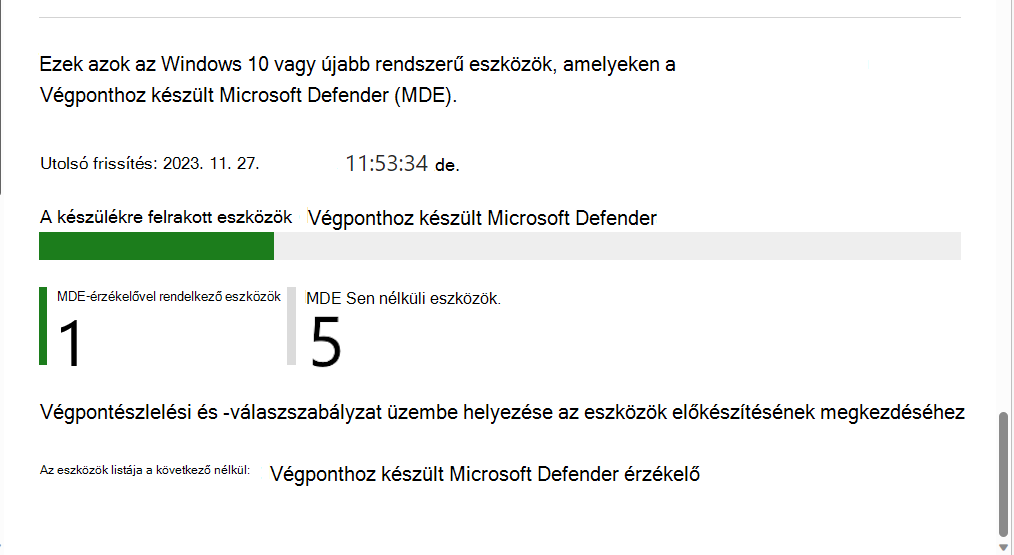

A Végponthoz készült Microsoft Defenderbe előkészített eszközök számának megtekintése

Ahhoz, hogy a Végponthoz készült Microsoft Defender összekötő oldalán megtekinthesse az előkészített eszközöket a Végponthoz készült Microsoft Defender-összekötő oldalán, olyan Intune-szerepkörre van szüksége, amely tartalmazza az Olvasás a Microsoft Defender Komplex veszélyforrások elleni védelem engedélyhez című részt.

Megfelelőségi szabályzat létrehozása és hozzárendelése az eszköz kockázati szintjének beállításához

Android, iOS/iPadOS és Windows rendszerű eszközök esetén a megfelelőségi szabályzat határozza meg az eszköz számára elfogadhatónak ítélt kockázati szintet.

Ha nem ismeri a megfelelőségi szabályzatok létrehozását, tekintse meg a Megfelelőségi szabályzat létrehozása a Microsoft Intune-ban című cikk Szabályzat létrehozása eljárása című szakaszát. Az alábbi információk a Végponthoz készült Microsoft Defender megfelelőségi szabályzat részeként történő konfigurálására vonatkoznak.

Jelentkezzen be a Microsoft Intune Felügyeleti központba.

Válassza az Eszközök>megfelelősége lehetőséget. A Szabályzatok lapon válassza a + Szabályzat létrehozása lehetőséget.

Platform esetén a legördülő listából válasszon az alábbi lehetőségek közül:

- Android-eszközadminisztrátor

- Vállalati Android

- iOS/iPadOS

- Windows 10 és újabb verziók

Ezután válassza a Létrehozás lehetőséget.

Az Alapvető beállítások lapon adjon meg egy nevet , amely segít a szabályzat későbbi azonosításában. Megadhatja a Leírást is.

A Megfelelőségi beállítások lapon bontsa ki a Végponthoz készült Microsoft Defender kategóriát, és állítsa be A gép kockázati pontszámának megkövetelése az eszköznél vagy alatt beállítást az Ön által előnyben részesített szintre.

A fenyegetésszintű besorolásokat a Végponthoz készült Microsoft Defender határozza meg.

- Egyértelmű: Ez a legbiztonságosabb szint. Az eszköz nem rendelkezhet meglévő fenyegetésekkel, és továbbra sem férhet hozzá a vállalati erőforrásokhoz. Ha bármilyen veszélyforrás észlelhető, az eszköz nem megfelelőnek minősül. (A Végponthoz készült Microsoft Defender a Secure értéket használja.)

- Alacsony: Az eszköz csak alacsony szintű fenyegetések esetén megfelelő. A közepes vagy magas fenyegetési szinttel rendelkező eszközök nem megfelelők.

- Közepes: Az eszköz megfelelő, ha az eszközön észlelt fenyegetések alacsonyak vagy közepesek. Magas szintű fenyegetések észlelése esetén az eszköz nem megfelelőnek minősül.

- Magas: Ez a szint a legkevésbé biztonságos, és minden fenyegetési szintet engedélyez. A magas, közepes vagy alacsony fenyegetési szinttel rendelkező eszközök megfelelőnek minősülnek.

Végezze el a szabályzat konfigurálását, beleértve a szabályzat megfelelő csoportokhoz való hozzárendelését.

Alkalmazásvédelmi szabályzat létrehozása és hozzárendelése az eszköz kockázati szintjének beállításához

Az eljárással alkalmazásvédelmi szabályzatot hozhat létre iOS/iPadOS vagy Android rendszerhez, és a következő információkat használhatja az Alkalmazások, a Feltételes indítás és a Hozzárendelések lapon:

Alkalmazások: Válassza ki azokat az alkalmazásokat, amelyekre alkalmazásvédelmi házirendeket szeretne kicélozni. Ehhez a funkciókészlethez a rendszer letiltja vagy szelektíven törli ezeket az alkalmazásokat a kiválasztott Mobile Threat Defense szállítójának eszközkockázat-felmérése alapján.

Feltételes indítás: Az Eszközfeltételek alatt a legördülő listából válassza a Maximálisan engedélyezett eszközfenyegetési szint lehetőséget.

Opciók a fenyegetési szint Értékéhez:

- Védett: Ez a szint a legbiztonságosabb. Az eszköz csak akkor fér hozzá a céges erőforrásokhoz, ha semmilyen veszélyforrás nincs rajta. Ha bármilyen veszélyforrás észlelhető, az eszköz nem megfelelőnek minősül.

- Alacsony: Az eszköz csak abban az esetben minősül megfelelőnek, ha kizárólag alacsony szintű veszélyforrások állnak fenn. Bármilyen magasabb szintű fenyegetés esetén az eszköz nem megfelelő státuszúnak minősül.

- Közepes: Az eszköz abban az esetben minősül megfelelőnek, ha az eszközön észlelt veszélyforrások alacsony vagy közepes szintűek. Magas szintű fenyegetések észlelése esetén az eszköz nem megfelelőnek minősül.

- Magas: Ez a szint a legkevésbé biztonságos, és minden fenyegetési szintet engedélyez, valamint csak jelentéskészítési célokra használja a Mobile Threat Defense szolgáltatást. Ennek a beállításnak a megadása esetén az eszközökön aktiválni kell az MTD alkalmazást.

Opciók a Művelethez:

- Hozzáférés letiltása

- Adatok törlése

Hozzárendelések: A házirend hozzárendelése felhasználócsoportokhoz. Kiértékeljük, hogy a csoport tagjai által használt eszközök hozzáférnek-e a megcélzott alkalmazások vállalati adataihoz az Intune alkalmazásvédelem használatával.

Fontos

Ha egy védett apphoz alkalmazásvédelmi házirendet hoz létre, a program felméri az eszköz fenyegetési szintjét. A konfigurációtól függően a program letiltja vagy szelektíven törli a feltételes indítással az olyan eszközöket, amelyek nem érik el az elfogadható szintet. Ha le van tiltva, a rendszer megakadályozza a vállalati erőforrásokhoz való hozzáférést, amíg az eszközön lévő fenyegetés feloldásra nem kerül, és a kiválasztott MTD-szállító nem jelenti az Intune-nak.

Feltételes hozzáférési szabályzat létrehozása

A feltételes hozzáférési szabályzatok a Végponthoz készült Microsoft Defender adataival blokkolhatják az erőforrásokhoz való hozzáférést a beállított fenyegetési szintet meghaladó eszközök esetében. Letilthatja a hozzáférést az eszközről a vállalati erőforrásokhoz, például a SharePointhoz vagy az Exchange Online-hoz.

Tipp

A feltételes hozzáférés a Microsoft Entra technológiája. A Microsoft Intune felügyeleti központban található feltételes hozzáférési csomópont a Microsoft Entra csomópontja.

Jelentkezzen be a Microsoft Intune Felügyeleti központba.

Válassza a Végpontbiztonság>Feltételes hozzáférés>Új szabályzat létrehozása lehetőséget. Mivel az Intune az Azure Portalról mutatja be a feltételes hozzáférés szabályzat-létrehozási felhasználói felületét, a felület eltér attól a szabályzat-létrehozási munkafolyamattól, amelyet ismerhet.

Adjon meg egy szabályzatnevet.

Felhasználók esetén használja a Belefoglalásés kizárás fület azoknak a csoportoknak a konfigurálásához, amelyek megkapják ezt a szabályzatot.

A Célerőforrások beállításnál adja meg a Válassza ki, mire vonatkozik ez a szabályzat a felhőalkalmazásokra beállítást, majd válassza ki a védeni kívánt alkalmazásokat. Válassza például az Alkalmazások kiválasztása , majd a Kiválasztás lehetőséget, keresse meg és válassza ki az Office 365 SharePoint Online-t és az Office 365 Exchange Online-t.

A Feltételek területen válassza az Ügyfélalkalmazások lehetőséget, majd állítsa a Konfigurálásbeállítást Igen értékre. Ezután jelölje be a Böngésző - és mobilalkalmazások és asztali ügyfelek jelölőnégyzeteit. Ezután válassza a Kész lehetőséget az ügyfélalkalmazás konfigurációjának mentéséhez.

A Grant beállításnál konfigurálja ezt a szabályzatot úgy, hogy az eszközmegfelelési szabályok alapján legyen alkalmazva. Például:

- Válassza a Hozzáférés biztosítása lehetőséget.

- Jelölje be az Eszköz megfelelőként való megjelölésének megkövetelése jelölőnégyzetet.

- Válassza az Összes kijelölt vezérlő megkövetelése lehetőséget. Az Engedélyezés konfiguráció mentéséhez válassza a Kiválasztás lehetőséget.

A Szabályzat engedélyezése beállításnál válassza a Be , majd a Létrehozás lehetőséget a módosítások mentéséhez.

Következő lépések

- Végponthoz készült Microsoft Defender beállításainak konfigurálása Androidon

- A kockázati szintek megfelelőségének monitorozása

További információ az Intune dokumentációjából:

- Biztonsági feladatok használata a Végpontokhoz készült Defender biztonságirés-kezeléssel az eszközök problémáinak elhárításához

- Ismerkedés az eszközmegfelelési szabályzatokkal

- Alkalmazásvédelmi szabályzatok áttekintése

További információ a Végponthoz készült Microsoft Defender dokumentációjából:

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: