Az Intune végpontbiztonsági szabályzatainak használata a Végponthoz készült Microsoft Defender kezeléséhez az Intune-ban nem regisztrált eszközökön

Amikor integrálja a Microsoft Intune-t a Végponthoz készült Microsoft Defenderrel, az Intune végpontbiztonsági szabályzataival kezelheti a Defender biztonsági beállításait az Intune-ban nem regisztrált eszközökön. Ezt a képességet Végponthoz készült Defender biztonsági beállítások kezelésének nevezzük.

Ha a biztonsági beállítások kezelésével felügyeli az eszközöket:

A Microsoft Intune felügyeleti központban vagy a Microsoft 365 Defender portálon kezelheti a Végponthoz készült Defender Intune végpontbiztonsági szabályzatát, és hozzárendelheti ezeket a szabályzatokat a Microsoft Entra ID-csoportokhoz. A Defender portál tartalmazza az eszköznézetek, a szabályzatkezelés és a biztonsági beállítások kezeléséhez szükséges jelentések felhasználói felületét.

A szabályzatok a Defender portálról való kezeléséhez tekintse meg a Végpontbiztonsági szabályzatok kezelése a Végponthoz készült Microsoft Defenderben című szakaszt a Defender-tartalomban.

Az eszközökhöz a Microsoft Entra ID eszközobjektumuk alapján rendelik hozzá a szabályzatukat. A megoldás részeként egy, a Microsoft Entrában még nem regisztrált eszköz csatlakozik.

Amikor egy eszköz szabályzatot fogad, az eszközön található Végponthoz készült Defender összetevői érvénybe léptetik a szabályzatot, és jelentést készítenek az eszköz állapotáról. Az eszköz állapota a Microsoft Intune felügyeleti központban és a Microsoft Defender portálon érhető el.

Ez a könyvelési kód kiterjeszti a Microsoft Intune Végpontbiztonság felületét azokra az eszközökre, amelyek nem regisztrálhatók az Intune-ban. Ha egy eszközt az Intune felügyel (azaz regisztrálták az Intune-ba), az eszköz nem dolgozza fel a Végponthoz készült Defender biztonsági beállításainak kezelésére vonatkozó szabályzatokat. Ehelyett arra használja az Intune-t, hogy telepíthesse a Végponthoz készült Defender szabályzatát az eszközein.

Érintett szolgáltatás:

- Windows 10 és Windows 11

- Windows Server (2012 R2 és újabb)

- Linux

- macOS

Előfeltételek

Tekintse át az alábbi szakaszokat a Végponthoz készült Defender biztonsági beállítások kezelési könyvelési kódjának követelményeiért.

Környezet

Ha egy támogatott eszköz regisztrál a Végponthoz készült Microsoft Defenderbe:

- Az eszköz egy meglévő Microsoft Intune-jelenléti állapotot, azaz egy Intune-beli mobileszköz-kezelési (MDM) regisztrációt vizsgál.

- Az Intune-jelenléttel nem rendelkező eszközök engedélyezik a biztonsági beállítások kezelési funkcióját.

- A Microsoft Entrába nem teljesen regisztrált eszközök esetében a Microsoft Entra ID-ben létrejön egy szintetikus eszközidentitás, amellyel az eszköz lekérheti a szabályzatokat. A teljes mértékben regisztrált eszközök az aktuális regisztrációjukat használják.

- A Microsoft Intune-ból lekért szabályzatokat a Végponthoz készült Microsoft Defender lépteti érvénybe az eszközön.

Kormányzati felhőtámogatás

A Végponthoz készült Defender biztonsági beállításainak kezelése a következő kormányzati bérlőkben támogatott:

- US Government Community Cloud (GCC)

- US Government Community High (GCC High)

- Védelmi Minisztérium (DoD)

További információ:

- Intune US Government szolgáltatás leírása

- Végponthoz készült Microsoft Defender az USA kormányzati ügyfelei számára

- Szolgáltatásparitás kereskedelmiVégponthoz készült Microsoft Defender az USA kormányzati ügyfelei számára.

Adatkapcsolati követelmények

Az eszközöknek hozzáféréssel kell rendelkezniük a következő végponthoz:

-

*.dm.microsoft.com– A helyettesítő karakter használata támogatja a regisztrációhoz, a bejelentkezéshez és a jelentésekhez használt felhőszolgáltatás-végpontokat, amelyek a szolgáltatás méretezése során változhatnak.

Támogatott platformok

A Végponthoz készült Microsoft Defender biztonsági felügyeleti szabályzatai a következő eszközplatformokon támogatottak:

Linux:

A Végponthoz készült Microsoft Defender Linux-ügynök 101.23052.0009-es vagy újabb verziójával a biztonsági beállítások kezelése a következő Linux-disztribúciókat támogatja:

- Red Hat Enterprise Linux 7.2 vagy újabb

- CentOS 7.2 vagy újabb

- Ubuntu 16.04 LTS vagy újabb LTS

- Debian 9 vagy újabb

- SUSE Linux Enterprise Server 12 vagy újabb

- Oracle Linux 7.2 vagy újabb

- Amazon Linux 2

- Amazon Linux 2023

- Fedora 33 vagy újabb

A Defender-ügynök verziójának megerősítéséhez lépjen a Defender portálon az Eszközök lapra, és az eszközök Leltárak lapján keresse meg a Linuxhoz készült Defendert. Az ügynök verziójának frissítésével kapcsolatos útmutatásért keresse fel a következőt: Frissítések telepítése a Végponthoz készült Microsoft Defenderhez Linuxon.

Ismert probléma: A Defender-ügynök 101.23052.0009-es verziójával a Linux-eszközök nem regisztrálhatók, ha hiányzik a következő fájlútvonaluk: /sys/class/dmi/id/board_vendor.

Ismert probléma: Amikor egy Linux-eszköz szintetikus regisztrációt végez, a Device Entra ID (korábbi nevén Device AAD ID) nem látható a Defender portálon. Ezek az információk a Intune vagy Microsoft Entra portálon tekinthetők meg. A rendszergazdák így is kezelhetik a szabályzatokkal rendelkező eszközöket.

macOS:

A Végponthoz készült Microsoft Defender MacOS-ügynök 101.23052.0004-es vagy újabb verziójával a biztonsági beállítások kezelése a következő macOS-verziókat támogatja:

- macOS 14 (Sonoma)

- macOS 13 (Ventura)

- macOS 12 (Monterey)

- macOS 11 (Big Sur)

A Defender-ügynök verziójának megerősítéséhez lépjen a Defender portálon az Eszközök lapra, és az Eszközök Leltárak lapon keresse meg a macOS-hez készült Defendert. Az ügynök verziójának frissítésével kapcsolatos útmutatásért keresse fel a következőt: Frissítések telepítése a Végponthoz készült Microsoft Defenderhez macOS rendszeren.

Ismert probléma: A Defender-ügynök 101.23052.0004-es verziójával a Microsoft Entra ID-ben regisztrált macOS-eszközök a biztonsági beállítások kezelésével való regisztráció előtt duplikált eszközazonosítót kapnak a Microsoft Entra ID-ban, amely szintetikus regisztráció. Amikor Microsoft Entra-csoportot hoz létre a célcsoportkezelési szabályzathoz, a biztonsági beállítások kezelése által létrehozott szintetikus eszközazonosítót kell használnia. A Microsoft Entra ID-ban a szintetikus eszközazonosító Csatlakoztatás típusa nevű oszlopa üres.

Ismert probléma: Amikor egy macOS-eszköz szintetikus regisztrációt végez, a Device Entra ID (korábbi nevén Device AAD ID) nem látható a Defender portálon. Ezek az információk a Intune vagy Microsoft Entra portálon tekinthetők meg. A rendszergazdák így is kezelhetik a szabályzatokkal rendelkező eszközöket.

Windows:

- Windows 10 Professional/Enterprise ( KB5023773-mal)

- Windows 11 Professional/Enterprise ( KB5023778-cal)

- Windows Server 2012 R2 Alacsonyabb verziójú eszközökhöz készült Microsoft Defenderrel

- Windows Server 2016 Alacsonyabb verziójú eszközökhöz készült Microsoft Defenderrel

- Windows Server 2019 ( KB5025229-cel)

- Windows Server 2019 Core (igény szerint telepített Server Core alkalmazáskompatibilitási szolgáltatással )

- Windows Server 2022, beleértve a Server Core-t (KB5025230)

- Tartományvezérlők (előzetes verzió). A fontos információkért lásd: A biztonsági beállítások kezelése a tartományvezérlőkön (ebben a cikkben).

A biztonsági beállítások kezelése nem működik, és nem támogatott a következő eszközökön:

- Windows Server Core 2016 és korábbi verziók

- Nem állandó asztali számítógépek, például Virtuális asztali infrastruktúra (VDI) ügyfelek

- Azure Virtual Desktop (AVD és korábban Windows Virtual Desktop, WVD)

- A Windows 32 bites verziói esetén

Licencelés és előfizetések

A biztonsági beállítások kezeléséhez a következőkre van szüksége:

Olyan előfizetés, amely licenceket biztosít a Végponthoz készült Microsoft Defenderhez, például a Microsoft 365-höz, vagy önálló licencet biztosít csak a Végponthoz készült Microsoft Defenderhez. A Végponthoz készült Microsoft Defender-licenceket biztosító előfizetés a Microsoft Intune felügyeleti központ Végpontbiztonsági csomópontjához is hozzáférést biztosít a bérlő számára.

Megjegyzés:

Kivétel: Ha a Végponthoz készült Microsoft Defenderhez csak a Szerverekhez készült Microsoft Defenderen keresztül fér hozzá (a Felhőhöz készült Microsoft Defender, korábbi nevén Azure Security Center része), a biztonsági beállítások kezelési funkciója nem érhető el. Legalább egy aktív Végponthoz készült Microsoft Defender (felhasználói) előfizetési licenccel kell rendelkeznie.

A Végpontbiztonsági csomóponton szabályzatokat vezethet be és telepíthet, melyekkel kezelheti az eszközein a Végponthoz készült Microsoft Defendert és megfigyelheti az eszköz állapotát.

A beállításokkal kapcsolatos aktuális információkért keresse fel a következőt: A Végponthoz készült Microsoft Defender minimális követelményei.

Szerepköralapú hozzáférés-vezérlés (RBAC)

Az Intune végpontbiztonsági szabályzatait az Intune felügyeleti központból kezelő rendszergazdáknak a megfelelő szintű engedélyek és jogosultságok hozzárendelésével kapcsolatos útmutatásért keresse fel a következőt: Assign-role-based-access-controls-for-endpoint-security-policy.

Architecture

Az alábbi diagramon a Végponthoz készült Microsoft Defender biztonsági konfigurációkezelési megoldás elvi ábrája látható.

- A Végponthoz készült Microsoft Defenderbe előkészített eszközök.

- Az eszközök kommunikálnak az Intune-nal. Ez a kommunikáció lehetővé teszi a Microsoft Intune számára, hogy elossza a bejelentkezéső eszközökre vonatkozó szabályzatokat.

- Minden eszközhöz létrejön egy regisztráció a Microsoft Entra ID-ben:

- Ha egy eszköz, például egy hibrid csatlakozású eszköz korábban teljesen regisztrálva volt, akkor a rendszer a meglévő regisztrációt használja.

- A nem regisztrált eszközök esetében szintetikus eszközidentitás jön létre a Microsoft Entra ID-ben, hogy az eszköz lekérhesse a szabályzatokat. Ha egy szintetikus regisztrációval rendelkező eszközhöz létrehoznak egy teljes Microsoft Entra-regisztrációt, a szintetikus regisztráció el lesz távolítva, és az eszközök zavartalanul kezelhetők tovább a teljes regisztrációval.

- A Végponthoz készült Defender jelenti a szabályzat állapotát a Microsoft Intune-nak.

Fontos

A biztonsági beállítások kezelése szintetikus regisztrációt használ azokhoz az eszközökhöz, amelyeket nem regisztráltak teljesen a Microsoft Entra ID-ben, és elveti a Microsoft Entra hibrid csatlakozási előfeltételét. Ezzel a módosítással a korábban regisztrációs hibákkal rendelkező windowsos eszközök elkezdenek belépni a Defenderbe, majd fogadják és feldolgozzák a biztonsági beállítások kezelési szabályzatait.

Ha olyan eszközökre szeretne szűrni, amelyek nem tudtak belépni, mert nem felelnek meg a Microsoft Entra hibrid csatlakoztatási előfeltételeinek, lépjen az Eszközök listára a Microsoft Defender portálon, és szűrjön a regisztráció állapota alapján. Mivel ezek az eszközök nincsenek teljesen regisztrálva, az eszközattribútumoknál a következő látható: MDM = Intune és Illesztés típusa = Üres. Ezek az eszközök mostantól a szintetikus regisztrációval beléphetnek a biztonsági beállítások kezelésébe.

A regisztrációt követően ezek az eszközök megjelennek a Microsoft Defender, a Microsoft Intune és a Microsoft Entra portálok eszközlistáiban. Bár az eszközök nem lesznek teljes mértékben regisztrálva a Microsoft Entra szolgáltatásban, szintetikus regisztrációjuk mindössze egyetlen eszközobjektumnak számít.

Mire számíthat a Microsoft Defender portálon?

Az Végponthoz készült Microsoft Defender Eszközleltár segítségével ellenőrizheti, hogy az eszköz használja-e a végponthoz készült Defender biztonsági beállítások kezelési funkciójának használatát. Ehhez tekintse át az eszközök állapotát a Managed by (Felügyelt) oszlopban. A Felügyelet információi az eszközök oldalpaneljén vagy az eszközoldalon is elérhetők. A Felügyelet ideális esetben következtesen azt jelzi, hogy az MDE kezeli.

Azt is ellenőrizheti, hogy sikeres-e egy adott eszköz regisztrációja a biztonsági beállítások kezelésében, ha meggyőződik arról, hogy az eszközoldali panel vagy az eszközoldal sikeresként jeleníti meg az MDE-regisztráció állapotát.

Ha az MDE-regisztráció állapota nem jeleníti meg a Sikeres értéket, győződjön meg arról, hogy az eszközt frissítették és a biztonsági beállítások kezelésének hatókörében található. (A hatókört a Kényszerítési hatókör lapon konfigurálhatja a biztonsági beállítások kezelése során.)

Mire számíthat a Microsoft Intune felügyeleti központban?

Lépjen a Microsoft Intune felügyeleti központban a Minden eszköz lapra. A biztonsági beállítások kezelésével regisztrált eszközök itt úgy jelennek meg, mint a Defender portálon. A Felügyeleti központban a Felügyelt eszközök mezőben az MDE-nek kell megjelennie.

Tipp

2023 júniusában a biztonsági beállítások kezelése szintetikus regisztrációt kezdett használni azokhoz az eszközökhöz, amelyeket nem regisztráltak teljesen a Microsoft Entrában. Ezzel a módosítással a korábban regisztrációs hibákkal rendelkező eszközök elkezdenek belépni a Defenderbe, majd fogadják és feldolgozzák a biztonsági beállítások felügyeleti szabályzatait.

Mire számíthat a Microsoft Azure Portalon?

A Microsoft Azure Portal Minden eszköz lapján a megtekintheti az eszköz részleteit.

Javasoljuk, hogy hozzon létre egy dinamikus Microsoft Entra-csoportot az eszközök operációs rendszerének típusa alapján, hogy biztosíthassa, hogy a Végponthoz készült Defender biztonsági beállításainak kezelésére regisztrált összes eszköz fogadja a szabályzatokat. Dinamikus csoport esetén a Végponthoz készült Defender által felügyelt eszközök automatikusan hozzá lesznek adva a csoporthoz anélkül, hogy a rendszergazdáknak további feladatokat kellene elvégeznie, például új szabályzatot létrehoznia.

Fontos

2023 júliusa és 2023. szeptember 25-e között a biztonsági beállítások kezelése egy jóváhagyási nyilvános előzetes verziót futtatott, amely új működésmódot vezetett be a könyvelési kódban felügyelt és regisztrált eszközökhöz. 2023. szeptember 25-től a nyilvános előzetes verzió működésmódja általánosan elérhetővé vált, és mostantól a biztonsági beállítások kezelését használó összes bérlőre érvényes.

Ha 2023. szeptember 25. előtt használta a biztonsági beállítások kezelését, és nem csatlakozott a 2023 júliusa és 2023. szeptember 25-e között futó jóváhagyási nyilvános előzetes verzióhoz, tekintse át a rendszercímkékre hagyatkozó Microsoft Entra-csoportokat a biztonsági beállítások kezelésével felügyelt új eszközök azonosításához. Ennek az az oka, hogy 2023. szeptember 25-e előtt a nyilvános előzetes verzióban nem felügyelt eszközök az MDEManaged és az MDEJoined alábbi (rendszer)címkéivel azonosítják a felügyelt eszközöket. Ez a két rendszercímke már nem támogatott, és már nem lesz hozzáadva a regisztrált eszközökhöz.

Használja az alábbi útmutatást dinamikus csoportjaihoz:

(Ajánlás) Szabályzatok célzott beállítása esetén az eszközplatformon alapuló dinamikus csoportokat használja a deviceOSType attribútummal (Windows, Windows Server, macOS, Linux), hogy a szabályzat továbbra is elérhető legyen a felügyeleti típusokat módosító eszközökön, például az MDM-regisztráció során.

Szükség esetén a kizárólag a Végponthoz készült Defender által felügyelt eszközöket tartalmazó dinamikus csoportok a MicrosoftSensemanagementType attribútummal definiálhatók. Ennek az attribútumnak a használata a Végponthoz készült Defender által felügyelt összes eszközt célozza meg a biztonsági beállítások kezelési funkciójával, és az eszközök csak a Végponthoz készült Defender felügyelete alatt maradnak ebben a csoportban.

Ha a biztonsági beállítások kezelésének konfigurálásakor operációs rendszerek teljes platformflottáit szeretné kezelni a Végponthoz készült Microsoft Defenderrel, a Végponthoz készült Microsoft Defender Kényszerítési hatókör lapján a címkézett eszközök helyett az összes eszközt kiválasztva vegye figyelembe, hogy a szintetikus regisztrációk ugyanúgy beleszámítanak a Microsoft Entra ID-k kvótáiba, mint a teljes regisztrációk.

Melyik megoldást használjam?

A Microsoft Intune számos módszert és szabályzattípust tartalmaz a Végponthoz készült Defender konfigurálásának kezelésére az eszközökön. Az alábbi táblázat azonosítja azokat az Intune-szabályzatokat és -profilokat, amelyek támogatják az üzembe helyezést a Végponthoz készült Defender biztonsági beállításainak kezelése által felügyelt eszközökön, és segíthet azonosítani, hogy ez a megoldás megfelel-e az igényeinek.

Amikor olyan végpontbiztonsági szabályzatot telepít, amely a Végponthoz készült Defender biztonsági beállításainak kezelésében és a Microsoft Intune-ban is támogatott, a szabályzat egyetlen példánya a következő eszközökön dolgozható fel:

- A biztonsági beállítások kezelésével támogatott eszközök (Microsoft Defender)

- Az Intune vagy a Configuration Manager által felügyelt eszközök.

A Windows 10 és újabb platform profiljai nem támogatottak a biztonsági beállítások kezelése által felügyelt eszközökön.

Az egyes eszköztípusokon a következő profilok támogatottak:

Linux

Az alábbi szabályzattípusok támogatják a Linux-platformot.

| Végpontbiztonsági szabályzat | Profil | Végponthoz készült Defender biztonsági beállításainak kezelése | Microsoft Intune |

|---|---|---|---|

| Vírusirtó | Microsoft Defender víruskereső |

|

|

| Vírusirtó | A Windows Defender víruskereső kizárásai |

|

|

| Végponti észlelés és reagálás | Végponti észlelés és reagálás |

|

|

macOS

Az alábbi szabályzattípusok támogatják a macOS platformot.

| Végpontbiztonsági szabályzat | Profil | Végponthoz készült Defender biztonsági beállításainak kezelése | Microsoft Intune |

|---|---|---|---|

| Vírusirtó | Microsoft Defender víruskereső |

|

|

| Vírusirtó | A Windows Defender víruskereső kizárásai |

|

|

| Végponti észlelés és reagálás | Végponti észlelés és reagálás |

|

|

A Windows

A Microsoft Defender biztonsági beállítások kezelésének támogatásához a Windows-eszközökre vonatkozó szabályzatoknak a Windows platformot kell használniuk. A Windows-platform minden profilja vonatkozhat a Intune által felügyelt eszközökre és a biztonsági beállítások kezelése által kezelt eszközökre.

| Végpontbiztonsági szabályzat | Profil | Végponthoz készült Defender biztonsági beállításainak kezelése | Microsoft Intune |

|---|---|---|---|

| Vírusirtó | Defender Frissítési vezérlők |

|

|

| Vírusirtó | Microsoft Defender víruskereső |

|

|

| Vírusirtó | A Windows Defender víruskereső kizárásai |

|

|

| Vírusirtó | Windows biztonsági élmény | 1. megjegyzés |

|

| Támadásifelület-csökkentés | Támadásifelület-csökkentési szabályok |

|

|

| Támadásifelület-csökkentés | Eszközvezérlés | 1. megjegyzés |

|

| Végponti észlelés és reagálás | Végponti észlelés és reagálás |

|

|

| Tűzfal | Tűzfal |

|

|

| Tűzfal | Tűzfalszabályok |

|

|

1 – Ez a profil látható a Defender portálon, de csak az Microsoft Defender által felügyelt eszközök esetében nem támogatott a Microsoft Defender biztonsági beállítások kezelése során. Ez a profil csak a Intune által felügyelt eszközök esetében támogatott.

Minden Intune végponti biztonsági profil különálló beállításcsoport, amelyet a szervezet eszközeinek védelmére összpontosító biztonsági rendszergazdák használnak. Az alábbiakban a biztonsági beállítások kezelési forgatókönyve által támogatott profilok leírása látható:

A víruskeresési szabályzatok a Végponthoz készült Microsoft Defenderben található biztonsági konfigurációkat kezelik.

Megjegyzés:

Bár a végpontok nem igényelnek újraindítást a módosított beállítások vagy új szabályzatok alkalmazásához, tudunk egy problémáról, amely miatt előfordulhat, hogy az AllowOnAccessProtection és a DisableLocalAdminMerge beállításoknál a végfelhasználóknak újra kell indítaniuk az eszközeiket a beállítások frissítéséhez. A probléma megoldása érdekében jelenleg vizsgáljuk a helyzetet.

A támadásifelület-csökkentési (ASR) szabályzatok azoknak a helyeknek a minimalizálására összpontosítanak, ahol a szervezetet kiberfenyegetések és támadások veszélyeztetik. A biztonsági beállítások kezelésénél az ASR-szabályok a Windows 10, a Windows 11 és a Windows Server rendszert futtató eszközökre vonatkoznak.

A különböző platformokra és verziókra vonatkozó beállítások aktuális útmutatásért tekintse meg a Windows Veszélyforrások elleni védelem dokumentációjának ASR-szabályok által támogatott operációs rendszerek című szakaszt.

Tipp

A támogatott végpontok naprakészen tartásához fontolja meg a Windows Server 2012 R2 és 2016 modern egységes megoldásának használatát.

Lásd még:

- A támadásifelület-csökkentés áttekintése a Windows Veszélyforrások elleni védelem dokumentációjában.

A végponti észlelés és reagálás (EDR) szabályzatai kezelik a Végponthoz készült Defender fejlett támadásészlelést biztosító, közel valós idejű és végrehajtható funkcióit. Az EDR-konfigurációk alapján a biztonsági elemzők hatékonyan rangsorolhatják a riasztásokat, betekinthetnek az adott biztonsági incidens teljes hatókörébe, és elháríthatják a fenyegetéseket.

A tűzfalszabályzatok az eszközökön lévő Defender tűzfalra összpontosítanak.

A tűzfalszabályok a tűzfalszabályzatok profiltípusai, amelyek a tűzfalak részletes szabályaiból állnak, beleértve az adott portokat, protokollokat, alkalmazásokat és hálózatokat.

Bérlő konfigurálása a Végponthoz készült Defender biztonsági beállítások kezelésének támogatásához

Ha a Microsoft Intune felügyeleti központon keresztül szeretné kezelni a biztonsági beállításokat, engedélyeznie kell a kommunikációt a beállítások között az egyes konzolokon belül.

A következő szakasz ezt a folyamatot ismerteti.

Végponthoz készült Microsoft Defender konfigurálása

Biztonsági rendszergazdaként az Microsoft Defender portálon:

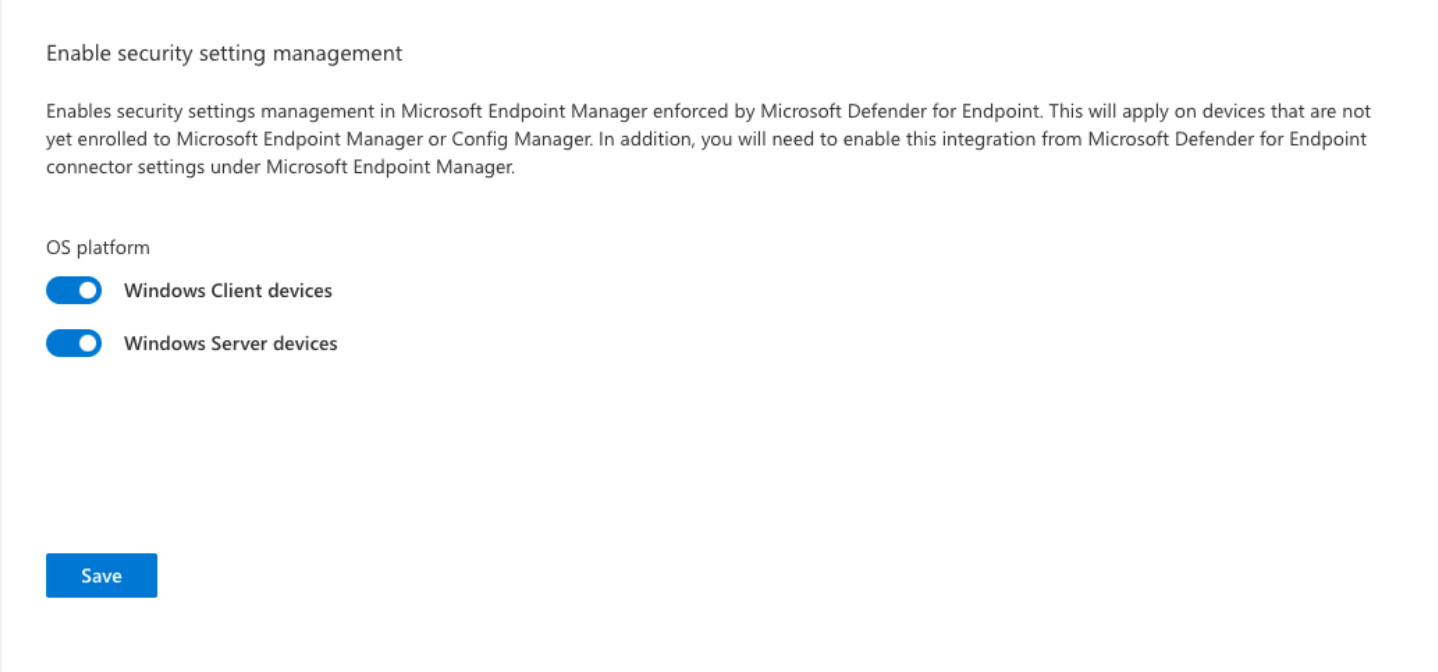

Jelentkezzen be a Microsoft Defender portálra, lépjen a Beállítások>Végpontok>Konfigurációkezelés>kényszerítési hatóköre területre, és engedélyezze a platformokat a biztonsági beállítások kezeléséhez.

Megjegyzés:

Ha a Biztonsági beállítások kezelése a Security Centerben engedéllyel rendelkezik a Microsoft Defender portálon, és egyidejűleg engedélyezve van az eszközök megtekintésére az összes eszköz Csoportok (a felhasználói engedélyekre nem vonatkoznak szerepköralapú hozzáférés-vezérlési korlátozások), akkor ezt a műveletet is végrehajthatja.

Először azt javasoljuk, hogy tesztelje a funkciót az egyes platformokon. Ehhez válassza a Platformok lehetőséget a Címkézett eszközökhöz, majd címkézze fel az eszközöket a

MDE-Managementcímkével.Fontos

A Végponthoz készült Microsoft Defender dinamikus címke funkciójának használata jelenleg nem támogatott az eszközök MDE-Managementtel való címkézéséhez a biztonsági beállítások kezelése során. Az ezzel a funkcióval címkézett eszközöket nem lehet sikeresen regisztrálni. A probléma kivizsgálása még folyamatban van.

Tipp

A megfelelő eszközcímkék használatával tesztelheti és ellenőrizheti a csomagkibocsátást néhány eszközön.

A Minden eszköz csoportba való telepítéskor a konfigurált hatókörbe tartozó összes eszközt automatikusan regisztrálva lesz.

Bár a legtöbb eszköz néhány perc alatt befejezi a regisztrációt és alkalmazza a hozzárendelt szabályzatot, az eszközök regisztrációja néha akár 24 órát is igénybe vehet.

Konfigurálja a szolgáltatást a Felhőhöz készült Microsoft Defender által regisztrált eszközökhöz és a Configuration Manager jogkör beállításaihoz szervezete igényeinek megfelelően:

Tipp

Annak biztosítása érdekében, hogy a Microsoft Defender portál felhasználói konzisztens engedélyekkel rendelkezzenek a portálokon, ha még nem adták meg, kérje meg a rendszergazdát, hogy adja meg nekik a Microsoft Intune Endpoint Security Managerbeépített RBAC-szerepkörét.

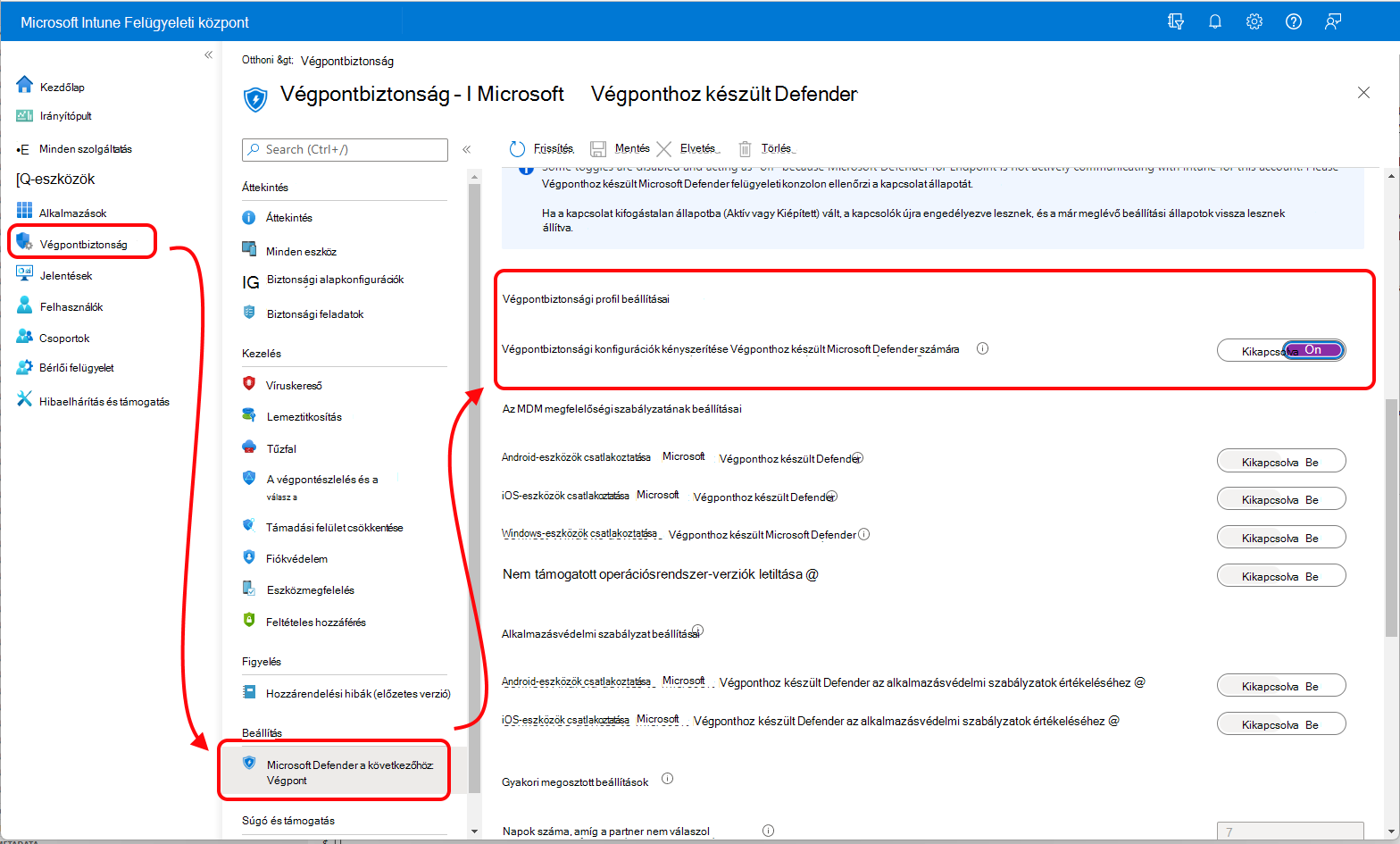

Az Intune konfigurálása

A Microsoft Intune felügyeleti központban található fiókjának szüksége van az Endpoint Security Manager beépített szerepköralapú hozzáférés-vezérlési (RBAC) szerepkörével megegyező engedélyekre.

Jelentkezzen be a Microsoft Intune felügyeleti központba.

Válassza ki a Végpontbiztonság>Végponthoz készült Microsoft Defender lehetőséget, és állítsa a Végponthoz készült Microsoft Defender engedélyezése a végpontbiztonsági konfigurációi kényszerítéséhez beállítást Be értékre.

Ha ezt a beállítást Be értékre állítja, a Végponthoz készült Microsoft Defender platformhatókörében lévő összes olyan eszközt, amelyet nem a Microsoft Intune kezel, regisztrálhatja a Végponthoz készült Microsoft Defenderben.

Eszközök előkészítése és a Végponthoz készült Microsoft Defender funkcióinak konfigurálása

A Végponthoz készült Microsoft Defender számos lehetőséget támogat az eszközök előkészítésére. Az aktuális útmutatásért tekintse meg a Végponthoz készült Defender dokumentációjának Előkészítés a Végponthoz készült Microsoft Defenderhez című szakaszát.

A Microsoft Configuration Manager párhuzamos használata

Bizonyos környezetekben célszerű lehet a biztonsági beállítások kezelését a Configuration Manager által felügyelt eszközökkel használni. Ha mindkettőt használja, egyetlen csatornán keresztül kell vezérelnie a szabályzatot. Egynél több csatorna használata ütközésekhez és nem kívánt eredményekhez vezethet.

Ennek támogatásához állítsa a Biztonsági beállítások kezelése a Configuration Managerrelkapcsolót Ki értékre. Jelentkezzen be a Microsoft Defender portálra, és lépjen a Beállítások>Végpontok>Konfigurációkezelés>kényszerítési hatókör lapra:

Microsoft Entra-csoportok létrehozása

Miután előkészítette az eszközöket a Végponthoz készült Defenderbe, eszközcsoportokat kell létrehoznia a végponthoz készült Microsoft Defender-szabályzat telepítésének támogatásához. A Végponthoz készült Microsoft Defenderben regisztrált, de az Intune vagy a Configuration Manager által nem felügyelt eszközök azonosítása:

Jelentkezzen be a Microsoft Intune felügyeleti központba.

Lépjen az Eszközök>Minden eszköz lapra, majd válassza ki a Felügyelt oszlopot az eszközök nézetének rendezéséhez.

Azok az eszközök, amelyeket előkészítettek és regisztráltak a Végponthoz készült Microsoft Defenderbe, de nem az Intune felügyeli őket, a Végponthoz készült Microsoft Defender értéket jelenítik meg a Felügyelt oszlopban. Ezek azok az eszközök, amelyek fogadhatják a Végponthoz készült Microsoft Defender biztonsági felügyeletére vonatkozó szabályzatot.

2023. szeptember 25-től a Végponthoz készült Microsoft Defender biztonsági felügyeletét használó eszközök nem azonosíthatók a következő rendszercímkék használatával:

- MDEJoined – A könyvelési kód részeként a könyvtárhoz csatlakoztatott eszközökhöz korábban hozzáadott elavult címke.

- MDEManaged – A biztonsági felügyeleti könyvelési kódot aktívan használó eszközökhöz korábban hozzáadott elavult címke. Ez a címke törlődik az eszközről, ha a Végponthoz készült Defender leállítja a biztonsági konfiguráció kezelését.

Rendszercímkék használata helyett használhatja a felügyeleti típus attribútumot, és beállíthatja MicrosoftSense-re.

Csoportokat hozhat létre ezekhez az eszközökhöz a Microsoft Entrában vagy a Microsoft Intune Felügyeleti központban. Csoportok létrehozásához akkor használhatja az OS értéket, ha Windows Servert futtató eszközökre vagy a Windows ügyfélverzióját futtató eszközökre telepít szabályzatokat:

- Windows 10 és Windows 11 – A deviceOSType vagy az OS értéknél Windows látható.

- Windows Server – A deviceOSType vagy az OS értéknél Windows Server látható.

- Linux-eszköz – A deviceOSType vagy az OS értéknél Linux látható.

Intune-beli szabályszintaxissal rendelkező dinamikus csoportok mintája

Windows-munkaállomások:

Windows-kiszolgálók:

Linux-eszközök:

Fontos

2023 májusában frissült a deviceOSType, amely már megkülönbözteti a Windows-ügyfeleket a Windows-kiszolgálóktól.

A módosítás előtt létrehozott egyéni szkriptek és a Microsoft Entra dinamikus eszközcsoportjai, amelyek csak a Windowsra hivatkozó szabályokat határoznak meg, kizárhatják a Windows-kiszolgálókat, ha a Végponthoz készült Microsoft Defender biztonsági kezelése megoldással együtt használják őket. Például:

- Ha olyan szabállyal rendelkezik, amely a(z)

equalsvagynot equalsoperátort használja a Windows azonosítására, a módosítás érinteni fogja ezt a szabályt. Ennek az az oka, hogy korábban a Windows és a Windows Server is Windowsként jelent meg. Ha továbbra is fel szeretné venni mindkét elemet, frissítenie kell a szabályt, hogy a Windows Serverre is hivatkozzon. - Ha olyan szabállyal rendelkezik, amely a(z)

containsvagylikeoperátort használja a Windows meghatározására, a módosítás nem fogja érinteni ezt a szabályt. Ezek az operátorok a Windowst és a Windows Servert is megtalálják.

Tipp

Előfordulhat, hogy a végpontbiztonsági beállítások kezelésével meghatalmazott felhasználók nem tudják bérlőszintű konfigurációkat megvalósítani a Microsoft Intune-ban. Szervezetének szerepköreivel és engedélyeivel kapcsolatos további információkért forduljon Intune rendszergazdájához.

Szabályzat telepítése

A Végponthoz készült Microsoft Defender által felügyelt eszközöket tartalmazó egy vagy több Microsoft Entra-csoport létrehozása után a következő szabályzatokat hozhatja létre és helyezheti üzembe a biztonsági beállítások kezelésére ezekben a csoportokban. Az elérhető szabályzatok és profilok felületenként változnak.

A biztonsági beállítások kezeléséhez támogatott szabályzat- és profilkombinációk listájáért tekintse meg a jelen cikkben található Melyik megoldást használjam című diagramot.

Tipp

Ne telepítsen több szabályzatot, amelyek ugyanazt a beállítást kezelik egy eszközön.

A Microsoft Intune támogatja az egyes végpontbiztonsági szabályzattípusok több példányának telepítésést ugyanarra az eszközre, amely minden egyes szabályzatpéldányt külön fogad. Ezért előfordulhat, hogy egy eszköz eltérő konfigurációkat kap a különböző szabályzatoktól ugyanahhoz a beállításhoz, ami ütközéshez vezet. Egyes beállítások (például a víruskereső kizárásai) egyesülnek és sikeresen alkalmazhatók a kliensszámítógépen.

Jelentkezzen be a Microsoft Intune felügyeleti központba.

Lépjen a Végpontbiztonság elemre, válassza ki a konfigurálni kívánt szabályzattípust, majd válassza ki a Szabályzat létrehozása lehetőséget.

A szabályzathoz válassza ki a telepíteni kívánt felületet és profilt. A biztonsági beállítások kezeléséhez támogatott felületek és profilok listáját az ábra korábbi, Melyik megoldást alkalmazzam? című szakaszában találja.

Megjegyzés:

A támogatott profilok azokra az eszközökre vonatkoznak, amelyek mobileszköz-kezelésen (MDM-en) keresztül kommunikálnak a Microsoft Intune-nal, valamint amelyek a Végponthoz készült Microsoft Defender ügyféllel kommunikálnak.

Győződjön meg arról, hogy áttekinti a célcsoportokat és a csoportokat, amennyiben szükséges.

Válassza a Létrehozás lehetőséget.

Az Alapadatok lapon adja meg a profil nevét és leírását, majd válassza a Következő elemet.

A Konfigurációs beállítások lapon válassza ki az ezzel a profillal kezelni kívánt beállításokat.

Ha többet szeretne megtudni egy beállításról, bontsa ki annak információs párbeszédpanelét, és a További információk hivatkozásra kattintva tekintse meg az adott beállításhoz tartozó online konfigurációs felhőszolgáltató (CSP) dokumentációját vagy a kapcsolódó részleteket.

Ha végzett a beállítások konfigurálásával, válassza ki a Következő lehetőséget.

A Hozzárendelések lapon válassza ki azokat a Microsoft Entra-csoportokat, amelyek fogadják ezt a profilt. További információért a profilok hozzárendeléséről lásd: Felhasználói és eszközprofilok hozzárendelése.

A folytatáshoz válassza Tovább lehetőséget.

Tipp

- A hozzárendelési szűrők nem támogatottak a biztonsági beállítások kezelése által felügyelt eszközökön.

- Csak az Eszközobjektumok alkalmazhatók a Végponthoz készült Microsoft Defender kezelésére. A felhasználók megcélzása nem támogatott.

- A konfigurált szabályzatok a Microsoft Intune és a Végponthoz készült Microsoft Defender ügyfeleire is érvényesek lesznek.

Fejezze be a szabályzat létrehozásának folyamatát, majd a Felülvizsgálat + létrehozás lapon válassza ki a Létrehozás lehetőséget. Az új profil megjelenik a listában, amikor kiválasztja a szabályzattípust a létrehozott profil számára.

Várja meg, amíg a szabályzatot hozzárendeli a rendszer, és megjelenik a szabályzat sikeres alkalmazását jelző üzenet.

A Get-MpPreference parancs eszközzel ellenőrizheti, hogy helyileg alkalmazta-e a beállításokat a rendszer a kliensszámítógépen.

Állapot figyelése

Az ezen a csatornán lévő eszközöket célzó szabályzatok állapota és jelentései a Microsoft Intune felügyeleti központ Végpontbiztonság oldalán található szabályzatcsomópontról érhetők el.

Tekintse meg a szabályzat típusát, majd válassza ki a szabályzatot az állapotának megtekintéséhez. A biztonsági beállítások kezelését támogató felületek, szabályzattípusok és profilok listáját a cikk korábbi, Melyik megoldást alkalmazzam? című szakaszában találja.

Amikor kiválaszt egy szabályzatot, megtekintheti az eszköz bejelentkezési állapotával kapcsolatos információkat, és kiválaszthatja a következő opciók egyikét:

Jelentés megtekintése – A szabályzatot fogadó eszközök listájának megtekintése. Kiválaszthat egy eszközt részletes megtekintésre, ahol láthatja a beállításonkénti állapotát. Ezután kiválaszthat egy beállítást, amellyel további információkat jeleníthet meg róla, beleértve azokat a szabályzatokat is, amelyek ugyanazt a beállítást kezelik, ami ütközéshez vezethet.

Beállításonkénti állapot – Megtekintheti a szabályzat által kezelt beállításokat, valamint az egyes beállítások sikerességének, hibáinak és ütközéseinek számát.

Gyakori kérdések és megfontolandó szempontok

Eszköz bejelentkezési gyakorisága

Az ezen funkció által felügyelt eszközök 90 percenként bejelentkeznek a Microsoft Intune-ba a szabályzat frissítéséhez.

Az eszköz igény szerinti manuális szinkronizálását a Microsoft Defender portálon végezheti el. Jelentkezzen be a portálra, és lépjen az Eszközök lapra. Válasszon ki egy, a Végponthoz készült Microsoft Defender által felügyelt eszközt, majd válassza ki a Szabályzat szinkronizálása gombot:

A Szabályzatszinkronizálás gomb csak azoknál az eszközöknél jelenik meg, amelyeket a Végponthoz készült Microsoft Defender sikeresen kezel.

Illetéktelen módosítás elleni védelemmel ellátott eszközök

Ha egy eszközön be van kapcsolva az illetéktelen módosítás elleni védelem, az illetéktelen módosítás által védett beállítások értékei nem szerkeszthetők az Illetéktelen módosítás elleni védelem első letiltása nélkül.

Hozzárendelési szűrők és biztonsági beállítások kezelése

A hozzárendelési szűrők nem támogatottak a Végponthoz készült Microsoft Defender-csatornán keresztül kommunikáló eszközökön. Bár a hozzárendelési szűrők hozzáadhatók olyan szabályzatokhoz, amelyek megcélozhatják ezeket az eszközöket, az eszközök mégis figyelmen kívül hagyják a hozzárendelési szűrőket. A hozzárendelési szűrők támogatásához az eszközt regisztrálni kell a Microsoft Intune-ban.

Eszközök törlése és eltávolítása

Az ezt a folyamatot használó eszközöket a következő két módszer egyikével törölheti:

- A Microsoft Intune felügyeleti központban lépjen az Eszközök>Minden eszköz lapra, válasszon ki egy eszközt, amely az MDEJoined vagy az MDEManaged elemet jeleníti meg a Felügyelet oszlopban, majd válassza ki a Törlés lehetőséget.

- Az eszközöket a Biztonsági központ Konfigurációkezelés hatóköréből is eltávolíthatja.

Miután bármelyik helyről eltávolított egy eszközt, a módosítás átkerül a másik szolgáltatásba is.

Nem lehet engedélyezni a Végponthoz készült Microsoft Defender biztonsági felügyeletének alkalmazását a Végpontbiztonságban

Bár a kezdeti jogosultságkiosztást egy engedélyekkel rendelkező rendszergazda mindkét szolgáltatásban elvégezheti, a következő szerepkörök elegendőek az egyes különálló szolgáltatások konfigurációinak befejezéséhez:

- A Microsoft Defender esetében használja a Biztonsági rendszergazdai szerepkört.

- A Microsoft Intune esetében használja a Végpontbiztonsági kezelői szerepkört.

Microsoft Entrához csatlakozott eszközök

Az Active Directoryhoz csatlakoztatott eszközök a meglévő infrastruktúrájukkal végzik el a Microsoft Entra hibrid csatlakoztatási folyamatát.

Nem támogatott biztonsági beállítások

Az alábbi biztonsági beállítások hamarosan elavulnak. A Végponthoz készült Defender biztonsági beállításainak felügyeleti folyamata nem támogatja a következő beállításokat:

- Gyorsított telemetriajelentés gyakorisága ( a Végponti észlelés és reagálás oldalon)

- AllowIntrusionPreventionSystem (a Víruskereső oldalon)

- Illetéktelen módosítás elleni védelem (a Windows biztonsági élmény oldalon). Ez a beállítás nem elavult, de jelenleg nem támogatott.

A biztonsági beállítások kezelésének használata a tartományvezérlőkön

Jelenleg előzetes verzióban a biztonsági beállítások kezelése mostantól támogatott a tartományvezérlőkön. A tartományvezérlők biztonsági beállításainak kezeléséhez engedélyeznie kell azt a kényszerítési hatókör oldalán (lépjen a Beállítások>VégpontokKényszerítési hatókör területre). A tartományvezérlők konfigurálásának engedélyezése előtt engedélyezni kell a Windows Server-eszközöket. Emellett ha a Windows Server esetében a Címkézett eszközök lehetőség van kiválasztva, a tartományvezérlők konfigurálása a címkézett eszközökre is korlátozódik.

Figyelem!

- A tartományvezérlők helytelen konfigurációja negatív hatással lehet a biztonsági helyzetre és a működés folytonosságára is.

- Ha a bérlőben engedélyezve van a tartományvezérlők konfigurálása, mindenképpen tekintse át az összes Windows-házirendet, hogy ne célozzon véletlenül Microsoft Entra tartományvezérlőket tartalmazó eszközcsoportokra. A hatékonyságot veszélyeztető kockázatok minimalizálása érdekében a tűzfalszabályzatok nem támogatottak a tartományvezérlőkön.

- Javasoljuk, hogy az eszközök regisztrációjának törlése előtt tekintse át a tartományvezérlőkre vonatkozó összes szabályzatot. Először végezze el a szükséges konfigurációkat, majd törölje a tartományvezérlők regisztrációját. A Végponthoz készült Defender konfigurációja minden eszközön megmarad az eszköz regisztrációjának törlése után.

PowerShell-korlátozási mód

Engedélyezze a PowerShellt.

A biztonsági beállítások kezelése nem működik olyan eszközökön, amelyeken a PowerShell LanguageMode-ot a ConstrainedLanguage móddal enabled konfigurálták. További információt a PowerShell dokumentáció about_Language_Modes című részében talál.

Biztonság kezelése a Végponthoz készült Defenderen keresztül, ha korábban külső biztonsági eszközt használt

Ha korábban már volt egy külső biztonsági eszköz a gépen, és most a Végponthoz készült Defenderrel felügyeli azt, akkor előfordulhat, hogy a végponthoz készült Defender nem ritka esetekben képes kezelni a biztonsági beállításokat. Ilyen esetekben hibaelhárítási intézkedésként távolítsa el és telepítse újra a Végponthoz készült Defender legújabb verzióját a számítógépen.