A Mobile Threat Defense integrálása az Intune-nal

Megjegyzés:

Ez a cikk külső Mobile Threat Defense-szállítókról szól. A Végponthoz készült Microsoft Defenderről további információt a Végponthoz készült Microsoft Defender című témakörben talál.

Az Intune integrálhatja a Mobile Threat Defense (MTD) szállítóitól származó adatokat az eszközmegfelelési szabályzatok és az eszköz feltételes hozzáférési szabályainak információforrásaként. Ezeket az információkat a feltört mobileszközök hozzáférésének letiltásával a vállalati erőforrások, például az Exchange és a SharePoint védelmére használhatja.

Az Intune az Intune alkalmazásvédelmi szabályzataival ugyanazokat az adatokat használhatja, mint a nem regisztrált eszközök forrása. Ezért a rendszergazdák felhasználhatják ezeket az információkat a vállalati adatok védelmére a Microsoft Intune által védett alkalmazásokban, és letilthatják vagy szelektív törlést végezhetnek.

Megjegyzés:

A GCC High-hoz készült Intune csak a Mobile Threat Defense (MTD) összekötőt támogatja androidos és iOS-eszközökhöz olyan MTD-szállítókkal, amelyek szintén támogatják ezt a környezetet. Ha GCC-H-bérlővel jelentkezik be, az adott szállítók számára engedélyezett összekötők jelennek meg. További információ a Microsoft Intune for US Government GCC High támogatásáról.

Vállalati erőforrások védelme

Az MTD-szállítóktól származó információk integrálása segíthet megvédeni a vállalati erőforrásokat a mobilplatformokat érintő fenyegetésektől.

A vállalatok általában proaktív módon védik a számítógépeket a biztonsági résekkel és a támadásokkal szemben, míg a mobileszközök gyakran felügyelet nélküliek és védtelenek. Ha a mobilplatformok beépített védelemmel rendelkeznek, például alkalmazáselkülönítést és ellenőrzött fogyasztói alkalmazástárolókat, ezek a platformok továbbra is sebezhetőek maradnak a kifinomult támadásokkal szemben. Mivel egyre több alkalmazott használ eszközöket a munkához és a bizalmas információkhoz való hozzáféréshez, az MTD-szállítóktól származó információk segíthetnek megvédeni az eszközöket és az erőforrásokat az egyre kifinomultabb támadásoktól.

Intune Mobile Threat Defense-összekötők

Az Intune egy Mobile Threat Defense-összekötővel hoz létre egy kommunikációs csatornát az Intune és a kiválasztott MTD-szállító között. Az Intune MTD-partnerek intuitív, könnyen üzembe helyezhető alkalmazásokat kínálnak mobileszközökhöz. Ezek az alkalmazások aktívan ellenőrzik és elemzik a fenyegetésekkel kapcsolatos információkat az Intune-nal való megosztáshoz. Az Intune jelentéskészítési vagy kényszerítési célokra is használhatja az adatokat.

Például: A csatlakoztatott MTD-alkalmazások jelentik az MTD forgalmazójának, hogy a hálózaton lévő telefon jelenleg olyan hálózathoz csatlakozik, amely sebezhető a közbeeső támadásokkal szemben. Ezek az információk a megfelelő alacsony, közepes vagy magas kockázati szintre kategorizálhatók. Ezt a kockázati szintet ezután összehasonlítjuk az Intune-ban beállított kockázatiszint-kibocsátási egységekkel. Ezen összehasonlítás alapján a választott erőforrásokhoz való hozzáférés visszavonható, amíg az eszköz biztonsága sérül.

Összekötő állapota

Miután hozzáadta a Mobile Threat Defense-összekötőt a bérlőhöz, az állapot az alábbi állapotok egyikét jeleníti meg:

| Összekötő állapota | Definíció | Eszközfenyegetett üzenetek blokkolva vannak? | Az AppSync kérésüzenetei blokkolva vannak? |

|---|---|---|---|

| Rendelkezésre nem álló | Az összekötőt megszüntették vagy megszüntették. Az MTD-partnernek beszélnie kell az Intune-nel, hogy még egyszer kiépíthesse. | Igen (2308-tól kezdődően) | Igen (2308-tól kezdődően) |

| Nincs beállítva | Az összekötő beállítása nem fejeződött be. Előfordulhat, hogy további lépésekre vagy engedélyekre van szükség az Intune-ban vagy az MTD-partnernél ahhoz, hogy az állapot elérhetőre változzon | Igen (2309-től kezdődően) | Igen (2309-től kezdődően) |

| Elérhető | Az összekötő beállítása befejeződött. Legalább egy platformváltót be kell kapcsolni ahhoz, hogy ez az állapot engedélyezve legyen. | Nem | Nem |

| Engedélyezve | Az összekötő beállítása befejeződött, és legalább egy platformváltó jelenleg be van kapcsolva ehhez az összekötőhöz. | Nem | Nem |

| Hűvös | Az összekötő nem válaszol. Ha az összekötő állapota továbbra sem válaszol a Napok száma, amíg a partner nem válaszol, az Intune figyelmen kívül hagyja a megfelelőségi állapotot. | Nem | Nem |

| Hiba | Az összekötő hibakóddal rendelkezik. Egyes MTD-partnerek dönthetnek úgy, hogy hiba esetén elküldik ezt. | Nem | Nem |

Az Intune által a Mobile Threat Defense szolgáltatáshoz gyűjtött adatok

Ha engedélyezve van, az Intune mind a személyes, mind a vállalati tulajdonú eszközökről gyűjt alkalmazásleltár-adatokat, és elérhetővé teszi az MTD-szolgáltatók számára, például a Lookout for Work számára. Az alkalmazásleltárat az iOS-eszközök felhasználóitól gyűjtheti össze.

Ez a szolgáltatás engedélyezve van; alapértelmezés szerint nincs megosztva alkalmazásleltár-információ. Az Intune rendszergazdájának engedélyeznie kell az alkalmazásszinkronizálást az iOS-eszközökhöz a Mobile Threat Defense-összekötő beállításaiban, mielőtt megosztanák az alkalmazásleltár adatait.

Alkalmazásleltár

Ha engedélyezi az alkalmazásszinkronizálást iOS-/iPadOS-eszközökön, a rendszer a vállalati és a személyes tulajdonú iOS/iPadOS-eszközök leltárát is elküldi az MTD-szolgáltatónak. Az alkalmazásleltár adatai a következők:

- Alkalmazásazonosító

- Alkalmazás verziója

- Alkalmazás rövid verziója

- Alkalmazás neve

- Alkalmazáscsomag mérete

- Alkalmazás dinamikus mérete

- Azt határozza meg, hogy az alkalmazás ad-hoc kód alá van-e írva (2309-től kezdve)

- Azt határozza meg, hogy az alkalmazás telepítve van-e az App Store áruházból (2309-től kezdve)

- Az alkalmazás bétaverziós alkalmazás-e (a TestFlighton keresztül telepítve) (2309-től kezdődően)

- Azt határozza meg, hogy az alkalmazás eszközalapú mennyiségi programban vásárolt alkalmazás-e (2309-től kezdődően)

- Ellenőrizze, hogy az alkalmazás érvényesítve van-e

- Azt határozza meg, hogy az alkalmazás felügyelt-e vagy sem

Eszközmegfelelési szabályzatokat használó regisztrált eszközökre vonatkozó példaforgatókönyvek

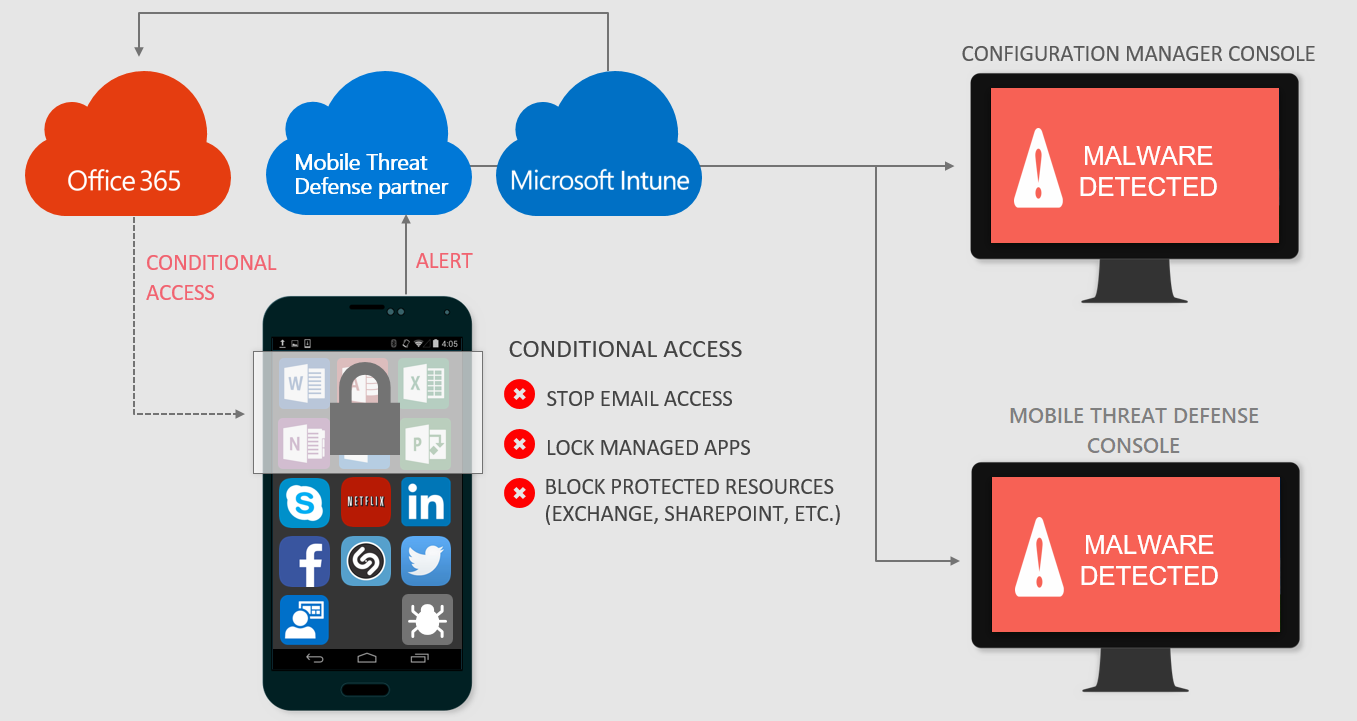

Ha egy eszközt fertőzöttnek tekint a Mobile Threat Defense-megoldás:

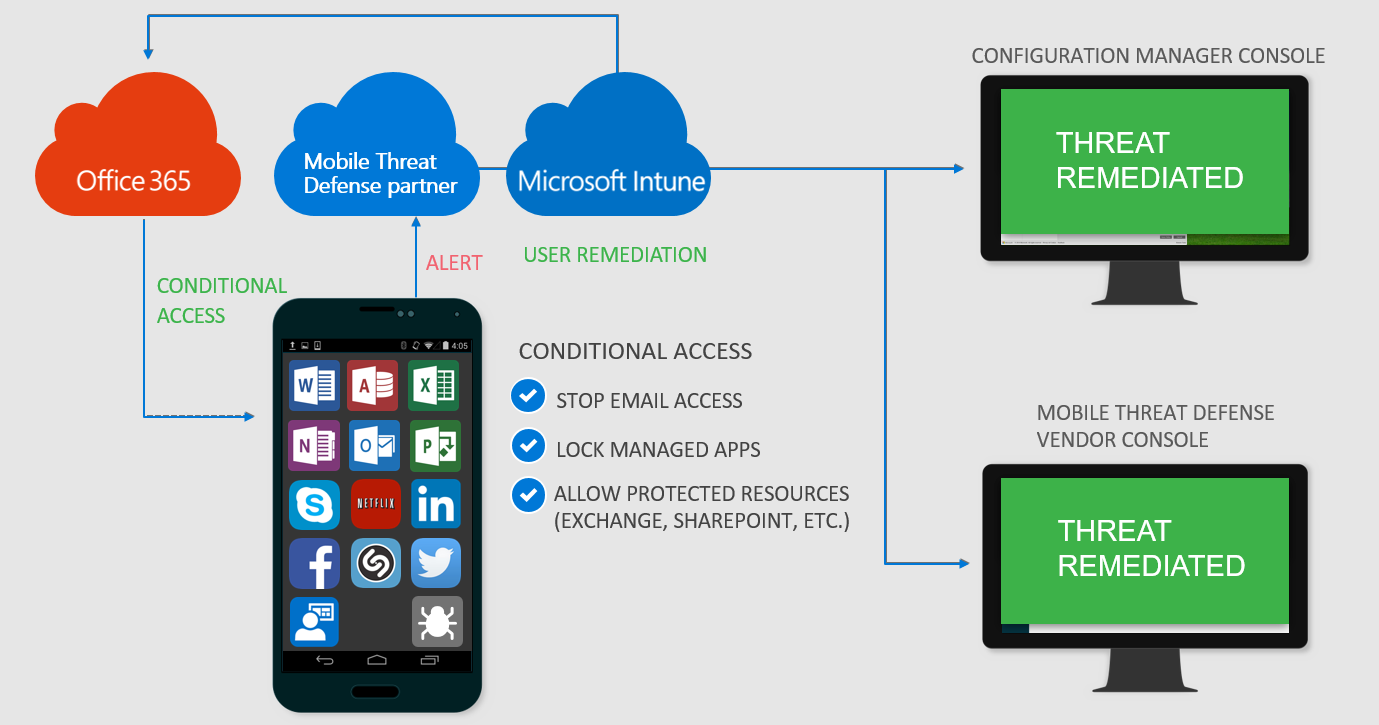

A hozzáférés az eszköz szervizelésekor van megadva:

Példaforgatókönyvek az Intune alkalmazásvédelmi szabályzatait használó nem regisztrált eszközökhöz

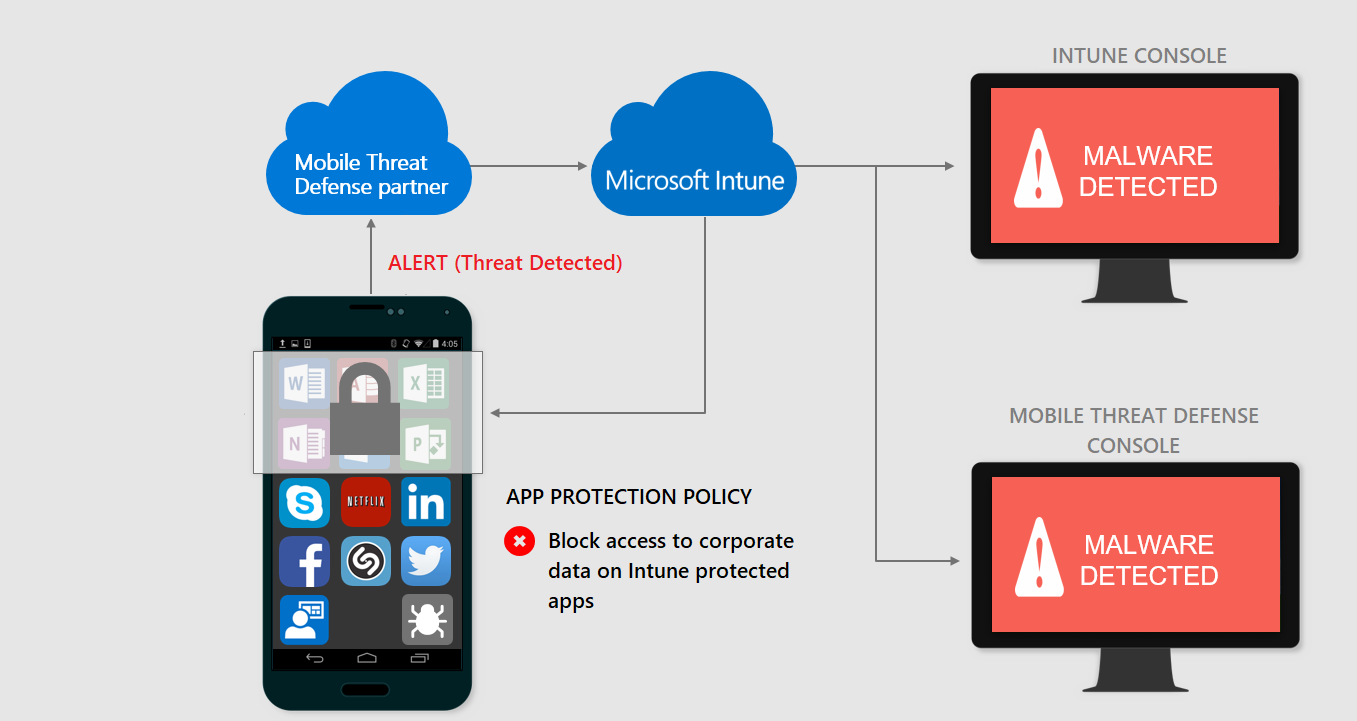

Ha egy eszközt fertőzöttnek tekint a Mobile Threat Defense-megoldás:

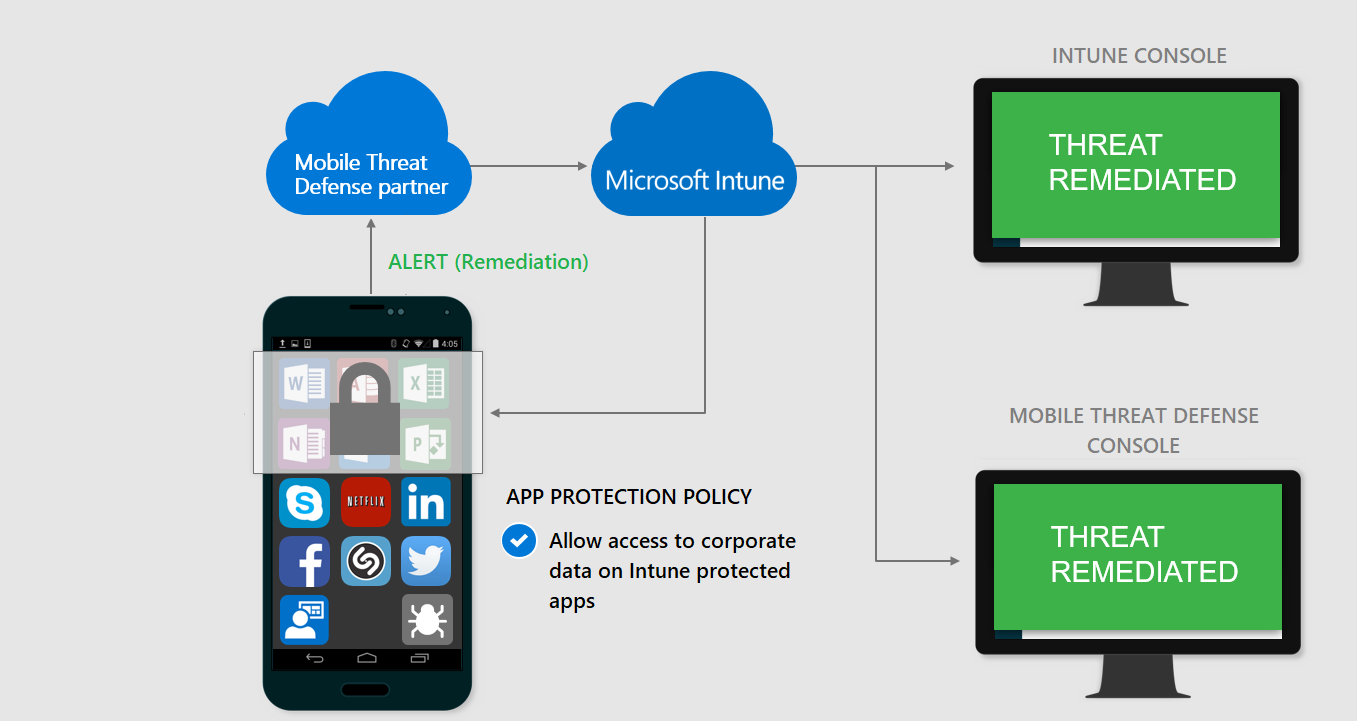

A hozzáférés az eszköz szervizelésekor van megadva:

Megjegyzés:

Javasoljuk, hogy platformonként bérlőnként egy Mobile Threat Defense-szállítót használjon.

Az Eszközmegfelelés esetében több Mobile Defense-szállítót is használhat egyetlen Intune-bérlővel. Ha azonban két vagy több szállító van konfigurálva ugyanarra a platformra való használatra, az adott platformot futtató összes eszköznek telepítenie kell az egyes MTD-alkalmazásokat, és meg kell keresnie a fenyegetéseket. Ha nem sikerül beküldeni egy vizsgálatot egy konfigurált alkalmazásból, az eszköz nem megfelelőként lesz megjelölve.

Ez a javaslat nem vonatkozik a Végponthoz készült Microsoft Defenderre. A Végponthoz készült Defendert külső MTD-alkalmazással is használhatja, és külön ellenőrizheti a megfelelőséget, ha különböző megfelelőségi szabályzatokat helyez üzembe különböző csoportokban.

Mobile Threat Defense-partnerek

Megtudhatja, hogyan védheti meg a vállalati erőforrásokhoz való hozzáférést eszköz-, hálózati és alkalmazáskockázat alapján a következőkkel:

- Better Mobile

- BlackBerry Protect Mobile

- Check Point Harmony Mobile

- CrowdStrike Falcon for Mobile

- Jamf Mobile Threat Defense

- Lookout for Work

- Végponthoz készült Microsoft Defender

- Pradeo

- SentinelOne

- Sophos Mobile

- Symantec Endpoint Protection Mobile

- Trellix Mobile Security

- Trend Micro Mobile Security mint szolgáltatás

- Windows Security Center(Támogatja a Windows MAM-integrációt)

- Zimperium

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: