Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Ez a cikk Microsoft 365 Nagyvállalati verzió és Office 365 Nagyvállalati verzió egyaránt vonatkozik.

Mielőtt elkezdené megtervezni a hálózatot a Microsoft 365 hálózati kapcsolataihoz, fontos tisztában lennie a Microsoft 365-forgalom biztonságos kezelésének és a lehető legjobb teljesítmény biztosításának kapcsolati alapelveivel. Ez a cikk segít megérteni a Microsoft 365 hálózati kapcsolat biztonságos optimalizálására vonatkozó legújabb útmutatót.

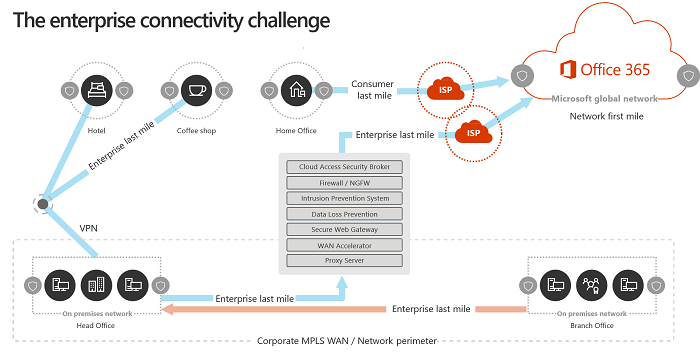

A hagyományos vállalati hálózatokat elsősorban arra tervezték, hogy hozzáférést biztosítsanak a felhasználóknak a vállalati üzemeltetésű adatközpontokban üzemeltetett alkalmazásokhoz és adatokhoz, erős perembiztonsággal. A hagyományos modell feltételezi, hogy a felhasználók a vállalati hálózat peremhálózatáról, a fiókirodák WAN-kapcsolatain keresztül vagy távolról VPN-kapcsolatokon keresztül férnek hozzá az alkalmazásokhoz és az adatokhoz.

Az SaaS-alkalmazások, például a Microsoft 365 bevezetése bizonyos szolgáltatások és adatok kombinációját a hálózat peremhálózatán kívülre helyezi át. Optimalizálás nélkül a felhasználók és az SaaS-alkalmazások közötti adatforgalmat a csomagvizsgálat, a hálózati hajfürtök, a földrajzilag távoli végpontokhoz való véletlen csatlakozások és egyéb tényezők okozta késések befolyásolják. A Microsoft 365 legjobb teljesítményét és megbízhatóságát a fő optimalizálási irányelvek megismerésével és implementálásával biztosíthatja.

Ebben a cikkben az alábbiakról lesz szó:

- A Microsoft 365 architektúrája a felhőhöz való ügyfélkapcsolatra vonatkozik

- FrissítettÜk a Microsoft 365 kapcsolati alapelveit és stratégiáit a hálózati forgalom és a végfelhasználói élmény optimalizálásához

- A Microsoft 365 Endpoints webszolgáltatás, amely lehetővé teszi a hálózati rendszergazdák számára, hogy a hálózatoptimalizáláshoz használandó végpontok strukturált listáját használják

- Útmutatás a Microsoft 365-szolgáltatásokhoz való csatlakozás optimalizálásához

- A peremhálózati biztonság és a végpontbiztonság összehasonlítása

- Növekményes optimalizálási lehetőségek a Microsoft 365-forgalomhoz

- A Microsoft 365 kapcsolati tesztje, amely a Microsoft 365-höz való alapszintű kapcsolat tesztelésére szolgáló eszköz

A Microsoft 365 architektúrája

A Microsoft 365 egy elosztott szolgáltatott szoftver (SaaS) felhő, amely a mikroszolgáltatások és alkalmazások széles halmazán keresztül biztosít hatékonysági és együttműködési forgatókönyveket. Ilyenek például a Exchange Online, a SharePoint Online, a Microsoft Teams, a Exchange Online Védelmi szolgáltatás, az Office böngészőben és sok más. Bár egyes Microsoft 365-alkalmazások egyedi funkciókkal rendelkezhetnek, mivel az ügyfélhálózatra és a felhőhöz való csatlakozásra vonatkozik, mindegyikük rendelkezik néhány fő résztvevővel, céllal és architektúramintázattal. Ezek a kapcsolati alapelvek és architektúraminták sok más SaaS-felhőre jellemzőek. Ugyanakkor eltérnek a szolgáltatásként nyújtott platform és az infrastruktúra felhők, például a Microsoft Azure tipikus üzembehelyezési modelljeitől.

A Microsoft 365 egyik legjelentősebb architekturális funkciója (amelyet a hálózati tervezők gyakran kihagynak vagy félreértenek) az, hogy valóban globális elosztott szolgáltatás, a felhasználók csatlakozásának kontextusában. A cél Microsoft 365-bérlő helye fontos annak megértéséhez, hogy hol találhatók az ügyféladatok a felhőben. A Microsoft 365 felhasználói élménye azonban nem jelenti azt, hogy közvetlenül csatlakozik az adatokat tartalmazó lemezekhez. A Microsoft 365 felhasználói élménye (beleértve a teljesítményt, a megbízhatóságot és más fontos minőségi jellemzőket) magában foglalja a kapcsolatot a szolgáltatás nagy mértékben elosztott bejárati ajtóival, amelyek világszerte több száz Microsoft-helyen vannak felskálázva. A legtöbb esetben a legjobb felhasználói élmény úgy érhető el, hogy lehetővé teszi az ügyfélhálózat számára, hogy a felhasználói kéréseket a legközelebbi Microsoft 365-szolgáltatásbeléptetési pontra irányt mutasson. Ez előnyösebb ahelyett, hogy a Microsoft 365-höz egy központi helyen vagy régióban lévő kilépési ponton keresztül csatlakozik.

A legtöbb ügyfél számára a Microsoft 365-felhasználók számos helyen el vannak osztva. A legjobb eredmények elérése érdekében a jelen dokumentumban ismertetett alapelveket a vertikális felskálázás (és nem a vertikális felskálázás) szempontjából kell vizsgálni. Miközben a microsoftos globális hálózat legközelebbi jelenléti pontjára, nem pedig a Microsoft 365-bérlő földrajzi helyére való kapcsolódás optimalizálására összpontosít. Ez lényegében azt jelenti, hogy bár a Microsoft 365-ös bérlői adatok egy adott földrajzi helyen tárolhatók, az adott bérlő Microsoft 365-felülete továbbra is elosztott marad. A bérlő minden végfelhasználói helyéhez nagyon közel (hálózati) közelségben lehet jelen.

A Microsoft 365 kapcsolati alapelvei

A Microsoft az alábbi alapelveket javasolja a Microsoft 365 optimális kapcsolatának és teljesítményének eléréséhez. A Microsoft 365 kapcsolati alapelveivel kezelheti a forgalmat, és a lehető legjobb teljesítményt érheti el a Microsoft 365-höz való csatlakozáskor.

A hálózat kialakításának elsődleges célja a késés minimalizálása azáltal, hogy csökkenti a hálózatról a microsoftos globális hálózatra (RTT) fordított időt, amely a Microsoft nyilvános hálózatának gerinchálózata, amely összekapcsolja a Microsoft összes adatközpontját alacsony késéssel és a felhőalkalmazás belépési pontjaival a világ különböző pontjain. A Microsoft globális hálózatáról a Hogyan építi ki a Microsoft a gyors és megbízható globális hálózatát? című cikkből tudhat meg többet.

A Microsoft 365-forgalom azonosítása és megkülönböztetése

A Microsoft 365 hálózati forgalmának azonosítása az első lépés abban, hogy meg tudja különböztetni ezt a forgalmat az általános, internethez kötött hálózati forgalomtól. A Microsoft 365-kapcsolat optimalizálható olyan megközelítések kombinációjával, mint a hálózati útvonal-optimalizálás, a tűzfalszabályok és a böngészőproxy-beállítások. Emellett a hálózatvizsgáló eszközök megkerülése bizonyos végpontok esetében is előnyös.

A Microsoft 365 optimalizálási módszereiről további információt a Microsoft 365-szolgáltatásokhoz való kapcsolódás optimalizálását ismertető szakaszban talál.

A Microsoft webszolgáltatásként teszi közzé az összes Microsoft 365-végpontot, és útmutatást nyújt az adatok legjobb felhasználásához. A Microsoft 365-végpontok lekéréséről és használatáról a Microsoft 365 URL-címek és IP-címtartományok című cikkben talál további információt.

Kimenő hálózati kapcsolatok helyileg

A helyi DNS- és internetes kimenő forgalom kritikus fontosságú a kapcsolat késésének csökkentése és annak biztosítása érdekében, hogy a felhasználói kapcsolatok a Microsoft 365-szolgáltatásokhoz való legközelebbi belépési ponthoz kerüljenek. Egy összetett hálózati topológiában fontos a helyi DNS és a helyi internetes kimenő forgalom együttes megvalósítása. Ha többet szeretne tudni arról, hogy a Microsoft 365 hogyan irányítja az ügyfélkapcsolatokat a legközelebbi belépési ponthoz, olvassa el az Ügyfélkapcsolat című cikket.

Az olyan felhőszolgáltatások megjelenése előtt, mint a Microsoft 365, a végfelhasználói internetkapcsolat mint a hálózati architektúra tervezési tényezője viszonylag egyszerű volt. Az internetes szolgáltatások és webhelyek világszerte történő terjesztésekor a vállalati kimenő pontok és az adott célvégpontok közötti késés nagyrészt földrajzi távolság függvénye.

A hagyományos hálózati architektúrában minden kimenő internetkapcsolat áthalad a vállalati hálózaton, és egy központi helyről irányítja a forgalmat. Ahogy a Microsoft felhőajánlatai kiforrotttá váltak, az elosztott, internetkapcsolattal rendelkező hálózati architektúra kritikus fontosságúvá vált a késésre érzékeny felhőszolgáltatások támogatásához. A Microsoft Global Network úgy lett kialakítva, hogy megfeleljen a késési követelményeknek az Elosztott szolgáltatás Front Door-infrastruktúrájával, amely globális belépési pontok dinamikus hálója, amely a legközelebbi belépési ponthoz irányítja a bejövő felhőszolgáltatás-kapcsolatokat. Ennek célja, hogy csökkentse az "utolsó mérföld" hosszát a Microsoft-felhő ügyfelei számára az ügyfél és a felhő közötti útvonal hatékony lerövidítésével.

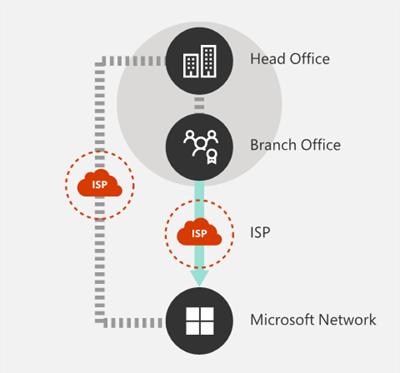

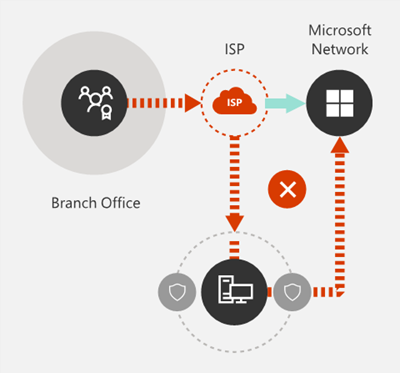

A nagyvállalati WAN-okat gyakran arra tervezték, hogy a központi vállalat központi központjába irányuló hálózati forgalmat az internetre való kilépés előtt, általában egy vagy több proxykiszolgálón keresztül irányítják ellenőrzésre. Az alábbi ábrán egy ilyen hálózati topológia látható.

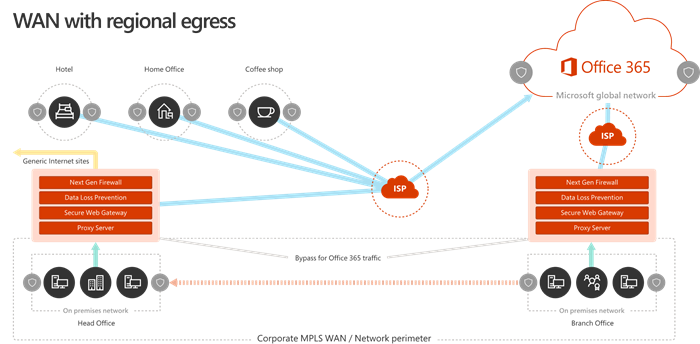

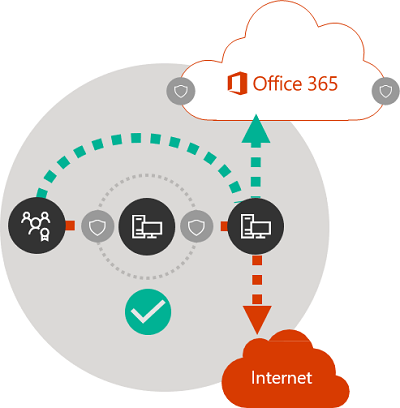

Mivel a Microsoft 365 a Microsoft globális hálózatán fut, amely a világ minden tájáról tartalmaz előtér-kiszolgálókat, gyakran van egy, a felhasználó tartózkodási helyéhez közeli előtér-kiszolgáló. A helyi internetes kimenő forgalom biztosításával és a belső DNS-kiszolgálók a Microsoft 365-végpontok helyi névfeloldásának biztosításához történő konfigurálásával a Microsoft 365 felé irányuló hálózati forgalom a lehető legközelebb tud csatlakozni a Microsoft 365 előtér-kiszolgálóihoz a felhasználóhoz. Az alábbi ábrán egy olyan hálózati topológia látható, amely lehetővé teszi, hogy a főirodából, a fiókirodából és a távoli helyekről csatlakozó felhasználók a legrövidebb útvonalat kövessék a legközelebbi Microsoft 365 belépési pontig.

Ha így lerövidíti a Microsoft 365 belépési pontjainak hálózati útvonalát, az javíthatja a kapcsolódási teljesítményt és a végfelhasználói élményt a Microsoft 365-ben. Emellett segíthet csökkenteni a hálózati architektúra jövőbeli változásainak hatását a Microsoft 365 teljesítményére és megbízhatóságára.

Emellett a DNS-kérelmek késést okozhatnak, ha a válaszoló DNS-kiszolgáló távoli vagy foglalt. Minimalizálhatja a névfeloldási késést, ha helyi DNS-kiszolgálókat épít ki a fiókhelyeken, és meggyőződik arról, hogy megfelelően vannak konfigurálva a DNS-rekordok gyorsítótárazására.

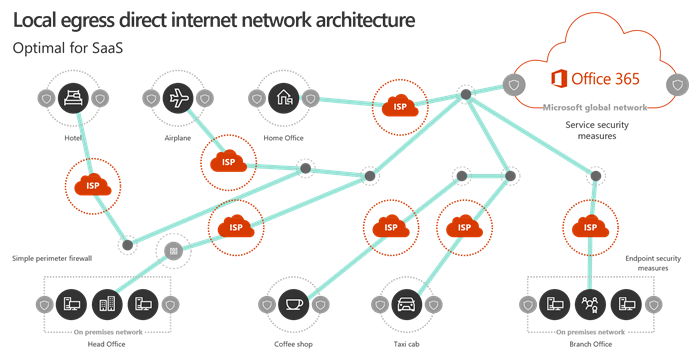

Bár a regionális kimenő forgalom jól működik a Microsoft 365-ben, az optimális csatlakozási modell az lenne, ha mindig a felhasználó helyén biztosítaná a hálózati kimenő forgalmat, függetlenül attól, hogy a vállalati hálózaton vagy távoli helyeken, például otthonokban, szállodákban, kávézókban és repülőtereken található. Ez a helyi közvetlen kimenő forgalom modellje az alábbi ábrán látható.

A Microsoft 365-öt használó vállalatok kihasználhatják a Microsoft Global Network elosztott szolgáltatás front door architektúrájának előnyeit azáltal, hogy biztosítják, hogy a Microsoft 365-tel létesített felhasználói kapcsolatok a lehető legrövidebb útvonalat használják a Microsoft globális hálózati belépési pontjához. A helyi kimenő hálózati architektúra ezt úgy teszi meg, hogy lehetővé teszi a Microsoft 365-forgalom átirányítását a legközelebbi kimenő forgalomra, a felhasználói helytől függetlenül.

A helyi kimenő forgalom architektúrája a következő előnyökkel rendelkezik a hagyományos modellel szemben:

- Optimális Microsoft 365-teljesítményt nyújt az útvonal hosszának optimalizálásával. A végfelhasználói kapcsolatokat az Elosztott szolgáltatás Front Door infrastruktúrája dinamikusan irányítja a Microsoft 365 legközelebbi belépési pontjára.

- Csökkenti a vállalati hálózati infrastruktúra terhelését a helyi kimenő forgalom engedélyezésével.

- Mindkét végponton biztosítja a kapcsolatokat az ügyfélvégpont biztonsági és felhőbiztonsági funkcióinak használatával.

Kerülje a hálózati hajszálak

Általános ökölszabályként a felhasználó és a legközelebbi Microsoft 365-végpont közötti legrövidebb, legközelibb útvonal nyújtja a legjobb teljesítményt. Hálózati hajfürt akkor fordul elő, ha egy adott célhoz kötött WAN- vagy VPN-forgalmat először egy másik köztes helyre (például biztonsági verembe, felhőelérési közvetítőre vagy felhőalapú webátjáróra) irányítják, ami késést és potenciális átirányítást eredményez egy földrajzilag távoli végpontra. A hálózati hajfürtöket az útválasztási/társviszony-létesítési hatékonysági hiányosságok vagy az optimálisnál rosszabb (távoli) DNS-keresések is okozhatják.

Annak érdekében, hogy a Microsoft 365-kapcsolat ne legyen kitéve hálózati hajszálaknak még a helyi kimenő forgalom esetében sem, ellenőrizze, hogy a felhasználói hely internetes kimenő forgalmának biztosítására használt internetszolgáltató közvetlen társviszony-létesítési kapcsolattal rendelkezik-e a Microsoft globális hálózatával az adott hely közelében. Érdemes lehet úgy konfigurálni a kimenő forgalom útválasztását is, hogy a megbízható Microsoft 365-forgalmat közvetlenül küldje el. Ez nem az internethez kötött forgalmat feldolgozó, harmadik féltől származó felhőbeli vagy felhőalapú hálózati biztonsági szállítón keresztül történő proxyzás vagy bújtatás. A Microsoft 365-végpontok helyi DNS-névfeloldása segít biztosítani, hogy a közvetlen útválasztás mellett a legközelebbi Microsoft 365 belépési pontok is használatban legyenek a felhasználói kapcsolatokhoz.

Ha felhőalapú hálózati vagy biztonsági szolgáltatásokat használ a Microsoft 365-forgalomhoz, győződjön meg arról, hogy a hajtű eredménye kiértékelésre kerül, és hogy az milyen hatással van a Microsoft 365 teljesítményére. Ezt úgy teheti meg, hogy megvizsgálja azon szolgáltatói helyek számát és helyét, amelyeken keresztül a forgalom a fiókirodák és a Microsoft globális hálózati társviszony-létesítési pontjainak számához kapcsolódik, a szolgáltató és az isp és a Microsoft közötti hálózati társviszony-létesítési kapcsolat minőségét, valamint a szolgáltatói infrastruktúrában a háttérszolgáltatás teljesítményhatását.

A Microsoft 365 belépési pontjaival rendelkező elosztott helyek nagy száma és a végfelhasználókhoz való közelségük miatt a Microsoft 365-forgalom irányítása bármely külső hálózatra vagy biztonsági szolgáltatóra kedvezőtlen hatással lehet a Microsoft 365-kapcsolatokra, ha a szolgáltatói hálózat nincs konfigurálva az optimális Microsoft 365 társviszony-létesítéshez.

A proxyk megkerülése, a forgalomvizsgáló eszközök és a duplikált biztonsági technológiák felmérése

A nagyvállalati ügyfeleknek át kell tekinteniük a kifejezetten a Microsoft 365-höz kötött forgalomra vonatkozó hálózati biztonsági és kockázatcsökkentési módszereiket, és a Microsoft 365 biztonsági funkcióival csökkenteniük kell a microsoftos 365-ös hálózati forgalom tolakodó, teljesítményre hatással lévő és költséges hálózati biztonsági technológiáira való támaszkodásukat.

A legtöbb nagyvállalati hálózat olyan technológiákkal kényszeríti ki az internetes forgalom biztonságát, mint a proxyk, a TLS-vizsgálat, a csomagvizsgálat és az adatveszteség-megelőzési rendszerek. Ezek a technológiák fontos kockázatcsökkentést biztosítanak az általános internetes kérésekhez, de jelentősen csökkenthetik a teljesítményt, a méretezhetőséget és a végfelhasználói élmény minőségét a Microsoft 365-végpontokra alkalmazva.

Microsoft 365 Endpoints webszolgáltatás

A Microsoft 365-rendszergazdák szkriptekkel vagy REST-hívásokkal használhatják a Microsoft 365 Endpoints webszolgáltatás végpontjainak strukturált listáját, és frissíthetik a szegélyhálózati tűzfalak és más hálózati eszközök konfigurációját. Ez biztosítja, hogy a Microsoft 365-höz kötődő forgalom azonosítható, megfelelő módon kezelhető és kezelhető legyen az általános és gyakran ismeretlen internetes webhelyek hálózati forgalmától eltérő módon. A Microsoft 365 Végpontok webszolgáltatás használatáról a Microsoft 365 URL-címek és IP-címtartományok című cikkben talál további információt.

PAC- (proxy-automatikus konfigurációs) szkriptek

A Microsoft 365 rendszergazdái LÉTREHOZHATNAK PAC (proxy automatikus konfiguráció) szkripteket, amelyek WPAD vagy GPO használatával kézbesíthetők a felhasználói számítógépekre. A PAC-szkriptekkel megkerülhetők a WAN- vagy VPN-felhasználókTól érkező Microsoft 365-kérelmek proxyi, így a Microsoft 365-forgalom közvetlen internetkapcsolatot használhat a vállalati hálózaton való áthaladás helyett.

A PAC-fájlok ügyféleszközök hálózati kapcsolatának optimalizálására való használatával kapcsolatos további információkért lásd: Microsoft 365-végpontok kezelése.

A Microsoft 365 biztonsági funkciói

A Microsoft átláthatóan irányítja az adatközpontok biztonságát, a működési biztonságot és a kockázatcsökkentést a Microsoft 365-kiszolgálók és az általuk képviselt hálózati végpontok körül. A Microsoft 365 beépített biztonsági funkciói a hálózati biztonsági kockázatok csökkentésére szolgálnak, például Microsoft Purview adatveszteség-megelőzés, víruskereső, többtényezős hitelesítés, ügyfélszéf, Microsoft 365-höz készült Defender, Microsoft 365 fenyegetésfelderítés, Microsoft 365 biztonsági pontszám, Exchange Online Védelmi szolgáltatás és hálózati DDOS-biztonság.

A Microsoft adatközpontokkal és a globális hálózati biztonsággal kapcsolatos további információkért tekintse meg a Microsoft Adatvédelmi központot.

A Microsoft 365-szolgáltatásokhoz való kapcsolódás optimalizálása

A Microsoft 365-szolgáltatások dinamikus, egymástól függő és mélyen integrált termékek, alkalmazások és szolgáltatások gyűjteményei. A Microsoft 365-szolgáltatásokhoz való csatlakozás konfigurálásakor és optimalizálásakor nem lehetséges egyes végpontokat (tartományokat) összekapcsolni néhány Microsoft 365-forgatókönyvvel az engedélyezési lista hálózati szintű implementálásához. A Microsoft nem támogatja a szelektív engedélyezési listázást, mivel csatlakozási és szolgáltatási incidenseket okoz a felhasználók számára. A hálózati rendszergazdáknak ezért mindig alkalmazniuk kell a Microsoft 365-irányelveket a hálózati engedélyezési listára és a gyakori hálózatoptimalizálásokra a rendszeresen közzétett és frissített szükséges hálózati végpontok (tartományok) teljes készletére. Bár az ügyfelek visszajelzései alapján egyszerűsítjük a Microsoft 365 hálózati végpontjait, a hálózati rendszergazdáknak tisztában kell lenniük a jelenlegi végpontkészlet alábbi alapvető mintáival:

- Ahol lehetséges, a közzétett tartományvégpontok helyettesítő karaktereket is tartalmaznak, hogy jelentősen csökkenjen az ügyfelek hálózati konfigurációs erőfeszítése.

- A Microsoft 365 bejelentett egy tartománykonszolidálási kezdeményezést (cloud.microsoft), amely lehetővé teszi az ügyfelek számára a hálózati konfigurációk egyszerűsítését és a tartomány hálózati optimalizálásának automatikus felhalmozását számos jelenlegi és jövőbeli Microsoft 365-szolgáltatás számára.

- A cloud.microsoft gyökértartomány kizárólagos használata a biztonság elkülönítéséhez és adott funkciókhoz. Ez lehetővé teszi az ügyfélhálózati és biztonsági csapatok számára, hogy megbízzanak a Microsoft 365-tartományokban, miközben javítják az ezekhez a végpontokhoz való kapcsolódást, és elkerülik a szükségtelen hálózati biztonsági feldolgozást.

- Egyes végpontdefiníciók a tartományaiknak megfelelő egyedi IP-előtagokat határoznak meg. Ez a funkció összetett hálózati struktúrákkal rendelkező ügyfeleket támogat, így az IP-előtag részleteinek felhasználásával pontos hálózatoptimalizálásokat alkalmazhatnak.

A microsoft 365-ös hálózati végpontok (tartományok) és kategóriák esetében a következő hálózati konfigurációk ajánlottak:

- Kifejezetten engedélyezi a Microsoft 365 hálózati végpontjait a hálózati eszközökön és szolgáltatásokban, amelyeken a felhasználói kapcsolatok keresztülmennek (pl. szegélyhálózati biztonsági eszközök, például proxyk, tűzfalak, DNS, felhőalapú hálózati biztonsági megoldások stb.)

- Megkerülheti a Microsoft 365-tartományokat a TLS-visszafejtésből, a forgalom elfogásából, a mély csomagvizsgálatból, valamint a hálózati csomagok és tartalmak szűréséből. Vegye figyelembe, hogy a Microsoft 365 biztonsági funkciói natív módon számos olyan eredményt érhetnek el, amelyekhez az ügyfelek nem megbízható/nem felügyelt alkalmazások kontextusában használják ezeket a hálózati technológiákat.

- A közvetlen internet-hozzáférést a Microsoft 365-tartományokra kell priorizálni azáltal, hogy csökkenti a nagy kiterjedésű hálózati (WAN-) visszatartásra való támaszkodást, elkerülve a hálózati hajfürtöket, és lehetővé teszi a felhasználók és közvetlenül a Microsoft-hálózat hatékonyabb internetes kimenő forgalmát.

- Győződjön meg arról, hogy a DNS-névfeloldás a hálózati kimenő forgalom közelében történik, hogy a kapcsolatok a Microsoft 365 legoptimálisabb bejárati ajtaján keresztül legyenek kiszolgálva.

- Rangsorolja a Microsoft 365-kapcsolatokat a hálózati útvonal mentén, biztosítva a Microsoft 365-szolgáltatások kapacitását és minőségét.

- Megkerülheti a forgalomközvetítési eszközöket, például a proxykat és a VPN-szolgáltatásokat.

Az összetett hálózati topológiákkal rendelkező ügyfelek, akik olyan hálózatoptimalizálásokat implementálnak, mint az egyéni útválasztás, az IP-alapú proxy megkerülése és a felosztott alagút VPN, a tartományok mellett IP-előtag-információkat is igényelhetnek. Az ügyfélforgatókönyvek megkönnyítése érdekében a Microsoft 365 hálózati végpontjai kategóriákba vannak csoportosítva, hogy rangsorolják és megkönnyítsék a további hálózatoptimalizálások konfigurálását. Az "Optimalizálás" és az "Engedélyezés" kategóriákba sorolt hálózati végpontok nagy forgalmú köteteket hordoznak, és érzékenyek a hálózati késésre és a teljesítményre, és előfordulhat, hogy az ügyfelek először ezekhez szeretnének optimalizálni a kapcsolatot. Az "Optimalizálás" és az "Engedélyezés" kategóriákban lévő hálózati végpontok ip-címekkel és tartományokkal rendelkeznek. Az "Alapértelmezett" kategóriába sorolt hálózati végpontokhoz nem tartoznak IP-címek, mivel azok jellegüknél dinamikusabbak, és az IP-címek idővel változnak.

További hálózati szempontok

A Microsoft 365-höz való csatlakozás optimalizálásakor bizonyos hálózati konfigurációk negatív hatással lehetnek a Microsoft 365 rendelkezésre állására, együttműködési képességére, teljesítményére és felhasználói élményére. A Microsoft nem tesztelte a következő hálózati forgatókönyveket a szolgáltatásainkkal, és ismert, hogy csatlakozási problémákat okoznak.

- TLS-lezárás vagy bármely M365-tartomány teljes csomagvizsgálata ügyfélproxykkal vagy más típusú hálózati eszközökkel vagy szolgáltatásokkal.

- Adott protokollok vagy protokollverziók, például a QUIC, a WebSocket stb. blokkolása köztes hálózati infrastruktúra vagy szolgáltatás által.

- Az ügyfélalkalmazások és a Microsoft 365-szolgáltatások között használt protokollok (például UDP --> TCP, TLS1.3 --> TLS1.2 --> TLS1.1) visszalépésének vagy feladatátvételének kényszerítése.

- A kapcsolatok útválasztása saját hitelesítést alkalmazó hálózati infrastruktúrán keresztül, például proxyhitelesítéssel.

Azt javasoljuk, hogy az ügyfelek ne használják ezeket a hálózati technikákat a Microsoft 365-tartományokra irányuló forgalomhoz, és kerüljék ezeket a Microsoft 365-kapcsolatok esetében.

A Microsoft azt javasolja, hogy állítson be egy automatizált rendszert az M365 hálózati végpontok listájának rendszeres letöltéséhez és alkalmazásához. További információért tekintse meg a Microsoft 365 IP-címeinek és URL-címeinek változáskezelését ismertető szakaszt.

A peremhálózati biztonság és a végpontbiztonság összehasonlítása

A hagyományos hálózati biztonság célja, hogy megerősítse a vállalati hálózat peremhálózatát a behatolás és a rosszindulatú támadások ellen. Ahogy a szervezetek bevezetik a Microsoft 365-öt, egyes hálózati szolgáltatások és adatok részben vagy teljesen át lesznek migrálva a felhőbe. Ami a hálózati architektúra alapvető változásait illeti, ehhez a folyamathoz a hálózati biztonság újraértékelésére van szükség, amely figyelembe veszi az újonnan felmerülő tényezőket:

- A felhőszolgáltatások bevezetésekor a hálózati szolgáltatások és az adatok a helyszíni adatközpontok és a felhő között oszlanak meg, és a szegélyhálózati biztonság önmagában már nem megfelelő.

- A távoli felhasználók a helyszíni adatközpontokban és a felhőben is a vállalati erőforrásokhoz csatlakoznak ellenőrizetlen helyekről, például otthonokból, szállodákból és kávézókból.

- A célalapú biztonsági funkciók egyre inkább beépülnek a felhőszolgáltatásokba, és lehetséges, hogy kiegészítik vagy lecserélik a meglévő biztonsági rendszereket.

A Microsoft a Microsoft 365 biztonsági funkcióinak széles választékát kínálja, és előíró útmutatást nyújt az ajánlott biztonsági eljárások alkalmazásához, amelyek segíthetnek a Microsoft 365 adatainak és hálózati biztonságának biztosításában. Ajánlott eljárások:

Többtényezős hitelesítés (MFA) használata Az MFA egy további védelmi réteggel egészíti ki az erős jelszóstratégiát azáltal, hogy megköveteli a felhasználóktól, hogy a jelszavuk helyes megadása után nyugtázzanak egy telefonhívást, SMS-t vagy alkalmazásértesítést az okostelefonjukon.

Használja Microsoft Defender for Cloud Apps Szabályzatok konfigurálása a rendellenes tevékenységek nyomon követéséhez és az azokra való reagáláshoz. Állítson be riasztásokat Microsoft Defender for Cloud Apps, hogy a rendszergazdák áttekinthetik a szokatlan vagy kockázatos felhasználói tevékenységeket, például nagy mennyiségű adat letöltését, több sikertelen bejelentkezési kísérletet vagy ismeretlen vagy veszélyes IP-címről származó kapcsolatokat.

Adatveszteség-megelőzés (DLP) konfigurálása A DLP lehetővé teszi a bizalmas adatok azonosítását és olyan szabályzatok létrehozását, amelyek megakadályozzák, hogy a felhasználók véletlenül vagy szándékosan megosszák az adatokat. A DLP a Microsoft 365-ben működik, beleértve a Exchange Online, a SharePoint Online-t és a OneDrive-ot, hogy a felhasználók a munkafolyamat megszakítása nélkül is megfelelőek maradjanak.

Ügyfélszéf használata Microsoft 365-rendszergazdaként az Ügyfélszéf segítségével szabályozhatja, hogy a Microsoft támogatási szakembere hogyan fér hozzá az adataihoz egy súgómunkamenet során. Azokban az esetekben, amikor a mérnöknek hozzáférésre van szüksége az adataihoz egy probléma elhárításához és kijavításához, az Ügyfélszéf lehetővé teszi a hozzáférési kérelem jóváhagyását vagy elutasítását.

Biztonsági pontszám használata

Egy biztonsági elemzési eszköz, amely azt javasolja, hogy mit tehet a kockázat további csökkentése érdekében. A biztonsági pontszám megvizsgálja a Microsoft 365 beállításait és tevékenységeit, és összehasonlítja őket a Microsoft által létrehozott alapkonfigurációval. A pontszámot az alapján kapja meg, hogy mennyire igazodik az ajánlott biztonsági eljárásokhoz.

A fokozott biztonság holisztikus megközelítésének a következőket kell figyelembe vennie:

- A peremhálózati biztonságról a végpontbiztonságra helyezi a hangsúlyt a felhőalapú és az Office-ügyfélbiztonsági funkciók alkalmazásával.

- A biztonsági szegélyhálózat zsugorítása az adatközpontra

- Egyenértékű megbízhatóság engedélyezése az irodán belüli vagy távoli helyeken lévő felhasználói eszközökhöz

- Összpontosítson az adathely és a felhasználói hely védelmére

- A felügyelt felhasználói gépek nagyobb megbízhatósággal rendelkeznek a végpontbiztonsággal

- Az összes információbiztonság holisztikus kezelése, nem kizárólag a szegélyhálózatra összpontosítva

- A WAN újradefiniálása és a szegélyhálózat biztonságának kiépítése azáltal, hogy lehetővé teszi, hogy a megbízható forgalom megkerülje a biztonsági eszközöket, és elkülönítse a nem felügyelt eszközöket a vendég Wi-Fi hálózatokra

- A vállalati WAN-peremhálózat hálózati biztonsági követelményeinek csökkentése

- Egyes peremhálózati biztonsági eszközökre, például tűzfalakra továbbra is szükség van, de a terhelés csökken

- A Microsoft 365-forgalom helyi kimenő forgalmának biztosítása

- A fejlesztések növekményesen kezelhetők a Növekményes optimalizálás szakaszban leírtak szerint. Egyes optimalizálási technikák jobb költség-haszon arányokat kínálnak a hálózati architektúrától függően, és érdemes olyan optimalizálásokat választania, amelyek a leginkább hasznosak a szervezet számára.

A Microsoft 365 biztonságáról és megfelelőségéről a Microsoft 365 biztonság és a Microsoft Purview című cikkben talál további információt.

Növekményes optimalizálás

A cikk korábbi részében már bemutattuk az SaaS ideális hálózati kapcsolati modelljét, de számos, korábban összetett hálózati architektúrával rendelkező nagy szervezet esetében nem praktikus ezeket a módosításokat közvetlenül végrehajtani. Ebben a szakaszban számos olyan növekményes módosítást ismertetünk, amelyek segíthetnek a Microsoft 365 teljesítményének és megbízhatóságának javításában.

A Microsoft 365-forgalom optimalizálásához használt módszerek a hálózati topológiától és a implementált hálózati eszközöktől függően változnak. A sok helyen és összetett hálózati biztonsági eljárásokkal rendelkező nagyvállalatoknak olyan stratégiát kell kidolgozniuk, amely tartalmazza a Microsoft 365 kapcsolati alapelvei szakaszban felsorolt alapelvek többségét vagy mindegyikét, míg a kisebb szervezeteknek csak egy vagy két módszert kell figyelembe venniük.

Az optimalizálást növekményes folyamatként közelítheti meg, és egymás után alkalmazhatja az egyes metódusokat. Az alábbi táblázat a legfontosabb optimalizálási módszereket sorolja fel a legnagyobb számú felhasználó késésére és megbízhatóságára gyakorolt hatásuk alapján.

| Optimalizálási módszer | Leírás | Ütközik |

|---|---|---|

| Helyi DNS-feloldás és internetes kimenő forgalom | Minden helyen kiépíteni a helyi DNS-kiszolgálókat, és gondoskodni arról, hogy a Microsoft 365-kapcsolatok a lehető legközelebb lépjenek az internetre a felhasználó tartózkodási helyéhez. | Késés minimalizálása A legközelebbi Microsoft 365 belépési ponthoz való megbízható kapcsolat javítása |

| Regionális kimenő pontok hozzáadása | Ha a vállalati hálózat több helyen, de csak egy kimenő ponttal rendelkezik, adjon hozzá regionális kimenő pontokat, hogy a felhasználók a legközelebbi Microsoft 365 belépési ponthoz csatlakozhassanak. | Késés minimalizálása A legközelebbi Microsoft 365 belépési ponthoz való megbízható kapcsolat javítása |

| Proxyk és ellenőrző eszközök megkerülése | Konfigurálja a böngészőket OLYAN PAC-fájlokkal, amelyek közvetlenül a kimenő pontokra küldik a Microsoft 365-kéréseket. Konfiguráljon peremhálózati útválasztókat és tűzfalakat, hogy ellenőrzés nélkül engedélyezhesse a Microsoft 365-forgalmat. |

Késés minimalizálása Hálózati eszközök terhelésének csökkentése |

| Közvetlen kapcsolat engedélyezése VPN-felhasználók számára | VPN-felhasználók esetén engedélyezze, hogy a Microsoft 365-kapcsolatok közvetlenül a felhasználó hálózatáról csatlakozzanak, és ne a VPN-alagúton keresztül, osztott bújtatás implementálásával. | Késés minimalizálása A legközelebbi Microsoft 365 belépési ponthoz való megbízható kapcsolat javítása |

| Migrálás a hagyományos WAN-ról az SD-WAN-ra | SD-WANs (szoftveralapú széleskörű hálózatok) leegyszerűsítik a WAN-felügyeletet és javítják a teljesítményt azáltal, hogy a hagyományos WAN-útválasztókat virtuális berendezésekre cserélik, hasonlóan a számítási erőforrások virtuális gépek (VM-ek) használatával történő virtualizálásához. | A WAN-forgalom teljesítményének és kezelhetőségének javítása Hálózati eszközök terhelésének csökkentése |

Kapcsolódó cikkek

A Microsoft 365 hálózati kapcsolatainak áttekintése

Microsoft 365 végpontok kezelése

Microsoft 365 URL-címek és IP-címtartományok

Microsoft 365 IP-cím és URL-webszolgáltatás

A Microsoft 365 hálózati adatkapcsolat felmérése

Hálózattervezés és teljesítményhangolás a Microsoft 365-höz

A Microsoft 365 teljesítményhangolása alaptervek és teljesítményelőzmények használatával

Teljesítménnyel kapcsolatos hibaelhárítási terv a Microsoft 365-höz

Microsoft 365 kapcsolati teszt

Hogyan építi ki a Microsoft a gyors és megbízható globális hálózatát?