Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A fiókbiztonság a kiemelt hozzáférés védelmének kritikus összetevője. A munkamenetek végétől végéig tartó zéró bizalom biztonsága megköveteli annak erős bizonyítását, hogy a munkamenetben használt fiók ténylegesen az emberi tulajdonos irányításával működik, és nem egy támadó személyesíti meg.

Az erős fiókbiztonság a biztonságos kiépítéssel és a teljes életciklus-kezeléssel kezdődik a leépítésig, és minden munkamenetnek erős biztosítékokat kell biztosítania arról, hogy a fiók jelenleg nem sérül az összes rendelkezésre álló adat alapján, beleértve az előzményszintű viselkedésmintákat, a rendelkezésre álló fenyegetésfelderítést és az aktuális munkamenetben használt használatot.

Fiókbiztonság

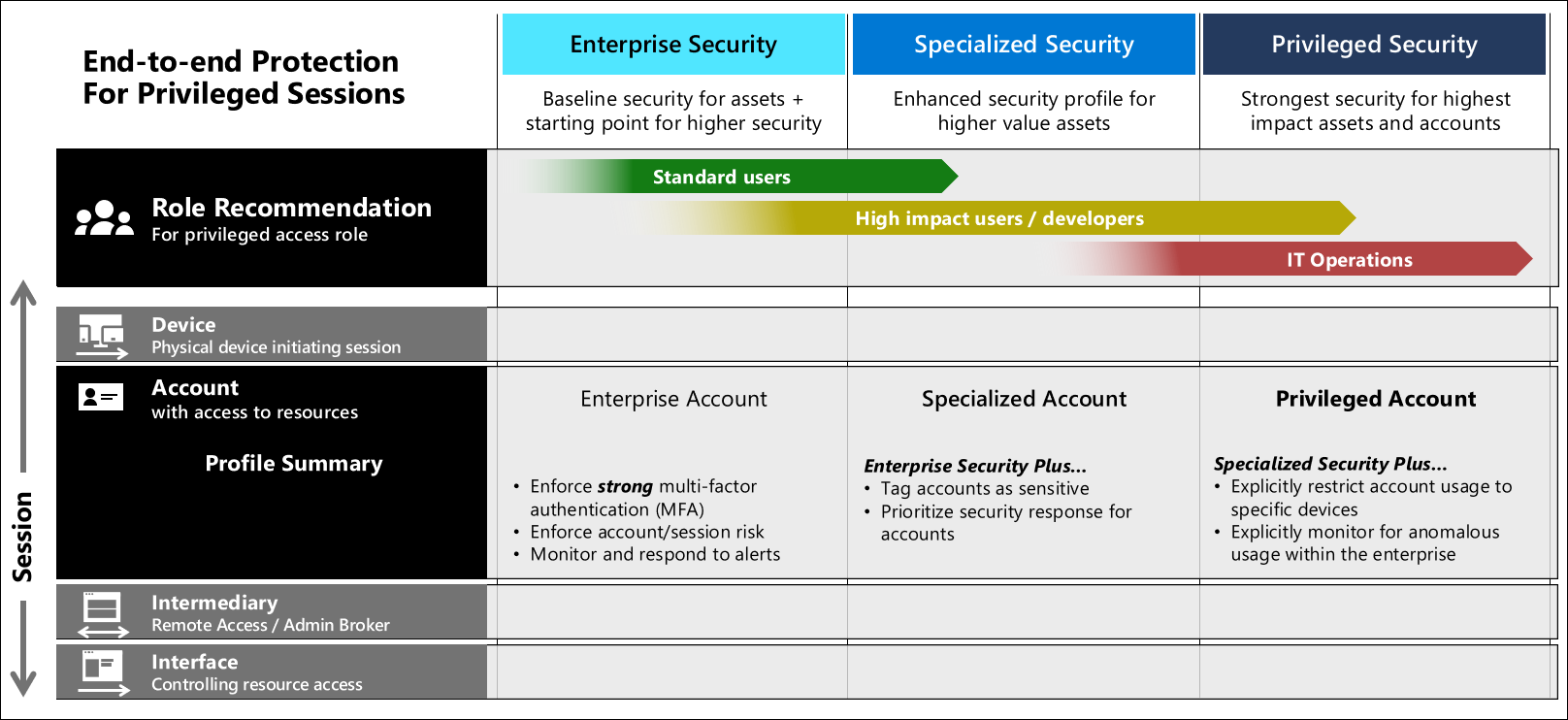

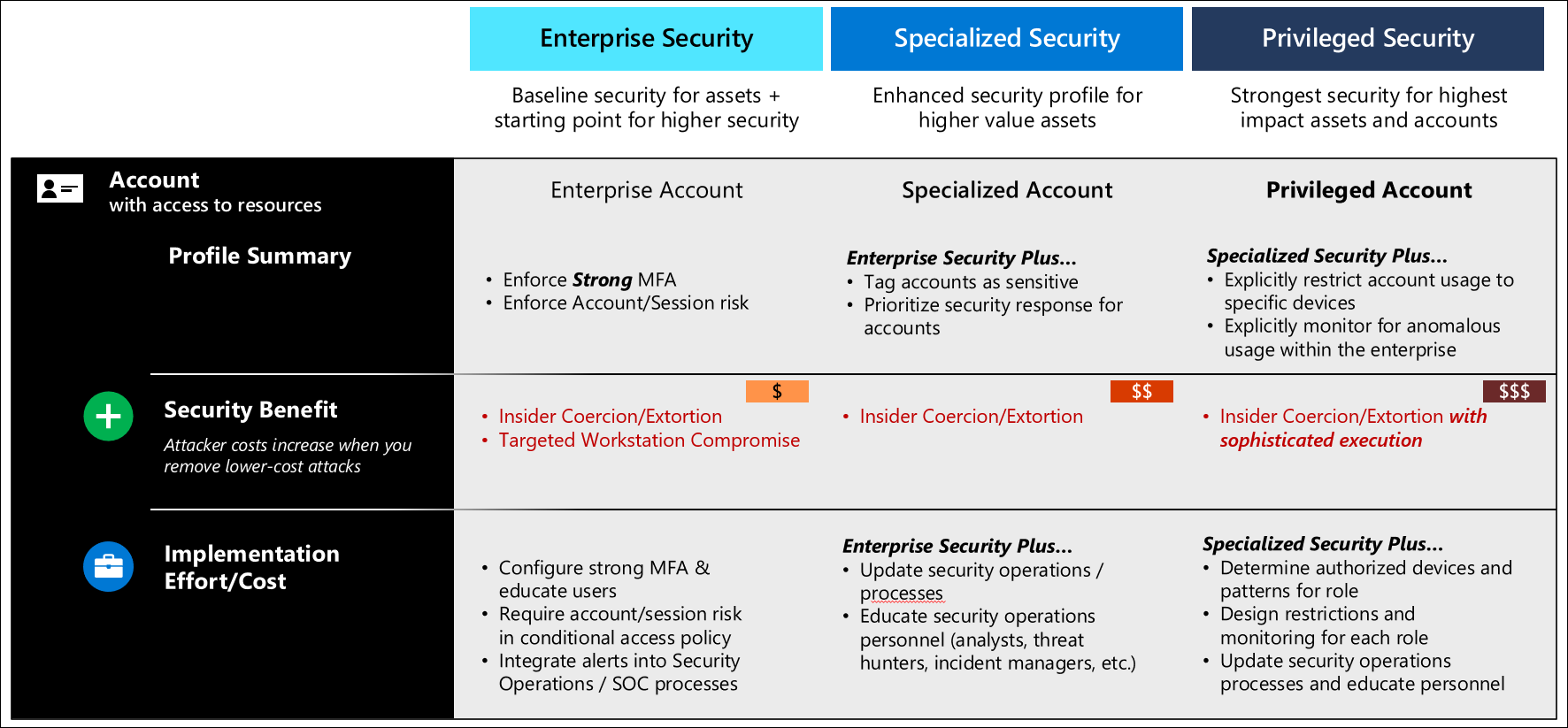

Ez az útmutató három biztonsági szintet határoz meg a fiókbiztonsághoz, amelyeket különböző bizalmassági szinteken használhat:

Ezek a szintek egyértelmű és végrehajtható biztonsági profilokat hoznak létre minden bizalmassági szinthez, amelyhez szerepköröket rendelhet hozzá, és gyorsan felskálázhatja őket. Ezen fiókbiztonsági szintek mindegyike a felhasználói és rendszergazdai munkafolyamatok megszakításának korlátozásával vagy megszüntetésével a felhasználók termelékenységének fenntartására vagy javítására szolgál.

Fiókbiztonság tervezése

Ez az útmutató az egyes szintek teljesítéséhez szükséges technikai vezérlőket ismerteti. A megvalósítási útmutató az jogosultsági hozzáférési ütemtervben.

Fiókbiztonsági vezérlők

Az interfészek biztonságának eléréséhez olyan technikai vezérlők kombinációjára van szükség, amelyek egyaránt védik a fiókokat, és jelzéseket biztosítanak a zéró megbízhatósági szabályzattal kapcsolatos döntésekben (lásd: Biztonságos interfészek a szabályzatkonfigurációs referencia esetében).

Az ezekben a profilokban használt vezérlők a következők:

- Többtényezős hitelesítés – különböző forrásokból származó bizonyítékok biztosítása (amiket úgy terveztek, hogy a felhasználók számára a lehető legegyszerűbbek legyenek, de a támadók számára nehezen utánozhatók).

- Fiókkockázat – Veszélyforrások és anomáliák monitorozása – az UEBA és a fenyegetésintelligencia használata a kockázatos forgatókönyvek azonosításához

- Egyéni figyelés – A bizalmasabb fiókok esetében az engedélyezett/elfogadott viselkedések/minták explicit meghatározása lehetővé teszi a rendellenes tevékenységek korai észlelését. Ez a vezérlő nem alkalmas általános célú vállalati fiókokhoz, mivel ezeknek a fiókoknak rugalmasságra van szükségük a szerepköreikhez.

A vezérlők kombinációja lehetővé teszi a biztonság és a használhatóság javítását is – például egy olyan felhasználót, aki a normál mintában marad (ugyanazon az eszközön, nap mint nap ugyanazon a helyen) nem kell minden hitelesítéskor külső MFA-t kérnie.

Vállalati biztonsági fiókok

A vállalati fiókok biztonsági vezérlői úgy lettek kialakítva, hogy biztonságos alapkonfigurációt hozzanak létre minden felhasználó számára, és biztonságos alapot biztosítsanak a speciális és kiemelt biztonsághoz:

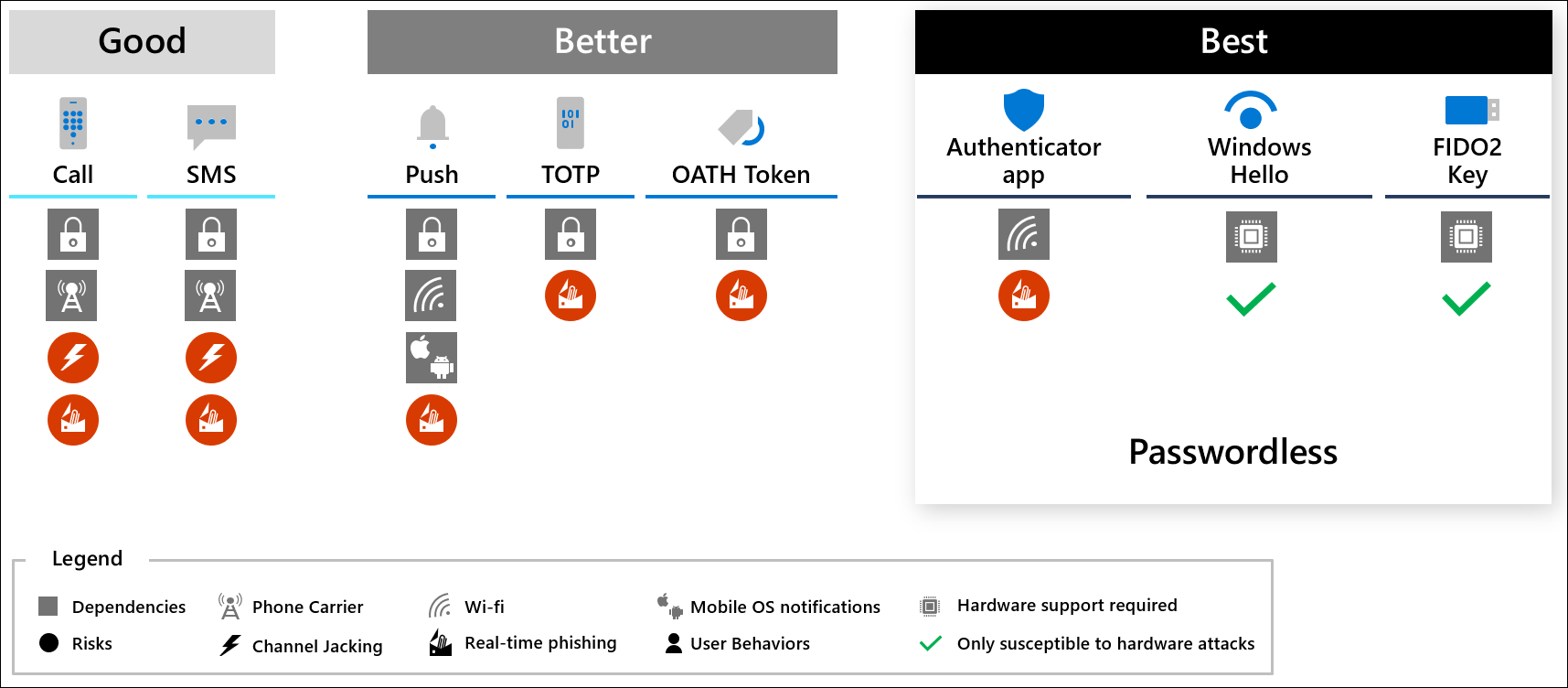

Erős többtényezős hitelesítés (MFA) kényszerítése – Győződjön meg arról, hogy a felhasználó hitelesítése egy nagyvállalati felügyeletű identitásrendszer által biztosított erős MFA-val történik (az alábbi ábrán látható). További információ a többtényezős hitelesítésről: Azure biztonsági ajánlott eljárása 6.

Jegyzet

Bár a szervezet dönthet úgy, hogy egy átmeneti időszakban egy meglévő gyengébb MFA-t használ, a támadók egyre inkább megkerülik a gyengébb MFA-védelmet, így az MFA-ba történő összes új befektetésnek a legerősebb formában kell lennie.

Fiók/munkamenet kockázatának érvényesítése – biztosítani kell, hogy a fiók csak alacsony (vagy adott esetben közepes) kockázati szinten hitelesíthető. A feltételes vállalati fiók biztonságának részleteiért tekintse meg az interfész biztonsági szintjeit.

Riasztások monitorozása és megválaszolása – A biztonsági műveleteknek integrálniuk kell a fiókbiztonsági riasztásokat, és megfelelő betanítást kell kapniuk ezeknek a protokolloknak és rendszereknek a működéséről annak érdekében, hogy gyorsan megérthessék a riasztások jelentését, és ennek megfelelően reagálhassanak.

Az alábbi ábra összehasonlítja az MFA és a jelszó nélküli hitelesítés különböző formáit. A legjobb listában szereplő összes lehetőség magas biztonságnak és magas használhatóságnak minősül. Mindegyiknek különböző hardverkövetelményei vannak, ezért érdemes lehet a különböző szerepkörökre vagy egyénekre vonatkozó elemeket keverni és egyeztetni. A Feltételes hozzáférés minden jelszó nélküli megoldást többtényezős hitelesítésként ismer fel, mivel ezekhez kombinálni kell valamit a biometrikus adatokkal, az Ön által ismertekkel vagy mindkettővel.

Jegyzet

További információért arról, hogy miért korlátozott az SMS és más telefonalapú hitelesítés, olvassa el a blogbejegyzést: Ideje leállni a telefonos hitelesítési módszerekkel.

Speciális fiókok

A speciális fiókok magasabb szintű védelmi szintet jelentenek a bizalmas felhasználók számára. A magasabb üzleti hatásuk miatt a speciális fiókok további figyelést és rangsorolást igényelnek a biztonsági riasztások, incidensvizsgálatok és fenyegetéskeresés során.

A speciális biztonság a vállalati biztonság erős MFA-jára épül a legérzékenyebb fiókok azonosításával, valamint a riasztások és válaszfolyamatok rangsorolásával:

- Bizalmas fiókok azonosítása – A fiókok azonosításához tekintse meg a speciális biztonsági szintű útmutatást.

- Specializált fiókok címkézése – Győződjön meg arról, hogy minden bizalmas fiók címkézve van

- A Microsoft Sentinel Watchlists konfigurálása a bizalmas fiókok azonosításához

- Prioritási fiókok védelmének konfigurálása az Office 365-höz készült Microsoft Defenderben és specializált és kiemelt fiókok kijelölése prioritási fiókként –

- Biztonsági műveleti folyamatok frissítése – annak biztosítása érdekében, hogy ezek a riasztások a legmagasabb prioritást kapják

- Irányítás beállítása – Szabályozási folyamat frissítése vagy létrehozása annak biztosítása érdekében, hogy

- A rendszer minden új szerepkört kiértékel a speciális vagy emelt szintű besorolások esetében, amikor azok létrejönnek vagy módosulnak

- Az összes új fiók címkézésre kerül létrehozásukkor.

- Folyamatos vagy időszakos sávon kívüli ellenőrzések annak érdekében, hogy a szerepkörök és fiókok ne maradjanak ki a normál szabályozási folyamatokból.

Kiemelt fiókok

A kiemelt fiókok a legmagasabb szintű védelemmel rendelkeznek, mivel ezek jelentős vagy jelentős potenciális hatást gyakorolnak a szervezet működésére, ha veszélybe kerülnek.

A kiemelt fiókok mindig tartalmazzák a legtöbb vagy az összes vállalati rendszerhez hozzáféréssel rendelkező informatikai rendszergazdákat, beleértve a legtöbb vagy az összes üzleti szempontból kritikus rendszert. Más, nagy üzleti hatással rendelkező fiókok is indokolhatják ezt a további szintű védelmet. További információ arról, hogy mely szerepköröket és fiókokat kell milyen szinten védeni, olvassa el Privileged Securitycímű cikket.

A speciális biztonság mellett a kiemelt fiókok biztonsága is nő:

- Megelőzés – vezérlők hozzáadásával korlátozhatja ezeknek a fiókoknak a használatát a kijelölt eszközökre, munkaállomásokra és közvetítőkre.

- Válasz – szorosan monitorozza ezeket a fiókokat a rendellenes tevékenységekért, és gyorsan vizsgálja meg és orvosolja a kockázatot.

Emelt szintű fiók biztonságának konfigurálása

Kövesse a Biztonsági gyors modernizációs terv útmutatását a kiemelt fiókok biztonságának növeléséhez és a kezelési költségek csökkentéséhez.