Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Dokumen ini menunjukkan kepada Anda cara mencadangkan rahasia, kunci, dan sertifikat yang disimpan di gudang kunci Anda. Pencadangan dimaksudkan untuk memberi Anda salinan offline dari semua informasi rahasia Anda dalam hal yang tidak terduga jika Anda kehilangan akses ke brankas kunci.

Gambaran Umum

Azure Key Vault menyediakan beberapa opsi untuk memastikan ketersediaan dan pemulihan data vault Anda:

- Redundansi dan failover atomatik: Key Vault secara otomatis mereplikasi data di seluruh wilayah dan menangani failover selama pemadaman - lihat ketersediaan dan redundansi Azure Key Vault

- Penghapusan Sementara dan Perlindungan Penghapusan Menyeluruh: Mencegah penghapusan brankas atau objek brankas yang tidak disengaja atau berbahaya - lihat manajemen pemulihan Azure Key Vault dengan penghapusan sementara dan perlindungan penghapusan menyeluruh

- Pencadangan dan pemulihan manual (tercakup dalam artikel ini): Untuk rahasia, kunci, dan sertifikat individual

Artikel ini berfokus pada operasi pencadangan dan pemulihan manual untuk objek individual dalam Key Vault.

Kapan menggunakan cadangan

Azure Key Vault secara otomatis menyediakan fitur untuk membantu Anda menjaga ketersediaan dan mencegah kehilangan data. Cadangkan rahasia hanya jika Anda memiliki pembenaran bisnis yang penting. Mencadangkan rahasia di brankas kunci Anda dapat menimbulkan tantangan operasional seperti mengelola beberapa set log, izin, dan cadangan saat rahasia kedaluwarsa atau diperbarui.

Pertimbangkan untuk menggunakan cadangan dalam skenario ini:

- Anda perlu memindahkan objek antar Azure Key Vault atau regional Azure

- Anda menginginkan salinan offline rahasia Anda karena alasan peraturan atau kepatuhan

- Anda menggunakan wilayah yang tidak mendukung replikasi lintas wilayah otomatis (Brasil Selatan, Brasil Tenggara, atau US Barat 3)

- Anda memerlukan perlindungan terhadap penghapusan objek tertentu yang tidak disengaja

Untuk sebagian besar skenario, fitur redundansi dan penghapusan sementara bawaan Key Vault memberikan perlindungan yang memadai tanpa memerlukan pencadangan manual. Untuk informasi selengkapnya, lihat ketersediaan dan redundansi Azure Key Vault.

Keterbatasan

Penting

Key Vault tidak mendukung kemampuan untuk mencadangkan lebih dari 500 versi sebelumnya dari objek kunci, rahasia, atau sertifikat, dan mencoba melakukannya dapat mengakibatkan kesalahan. Tidak dimungkinkan untuk menghapus versi sebelumnya dari kunci, rahasia, atau sertifikat.

Key Vault saat ini belum menyediakan metode untuk mencadangkan key vault secara keseluruhan dalam satu operasi, dan kunci, rahasia, serta sertifikat harus dicadangkan secara individu.

Pertimbangkan juga masalah berikut:

- Mencadangkan rahasia yang memiliki beberapa versi dapat menyebabkan kesalahan batas waktu.

- Cadangan membuat suatu rekaman pada titik waktu. Rahasia mungkin diperbarui selama pencadangan, menyebabkan ketidakcocokan kunci enkripsi.

- Jika Anda melebihi batas layanan yang diperbolehkan untuk permintaan per detik di Key Vault, Key Vault Anda akan dibatasi, dan cadangan akan gagal.

Pertimbangan desain

Saat Anda mencadangkan objek brankas kunci, seperti rahasia, kunci, atau sertifikat, proses pencadangan akan mengunduh objek sebagai blob terenkripsi. Blob ini tidak dapat didekripsi di luar Azure. Untuk mendapatkan data yang dapat digunakan dari blob ini, Anda harus memulihkan blob ke dalam vault kunci dalam langganan Azure yang sama dan wilayah Azure yang sama.

Pertimbangan keamanan

Saat Anda memulihkan kunci ke vault yang berbeda, salinan yang dipulihkan sepenuhnya independen dari aslinya. Menonaktifkan, menghapus, atau membersihkan kunci asli tidak berpengaruh pada salinan yang telah dipulihkan. Mereka tetap berfungsi penuh di vault masing-masing. Tidak ada mekanisme di Azure Key Vault untuk mencabut atau membatalkan blob cadangan yang dibuat sebelumnya atau kunci yang telah dipulihkan ke vault lain.

Kemerdekaan ini memiliki implikasi penting untuk respons insiden. Jika Anda menduga kunci telah disusupi melalui pencadangan dan pemulihan yang tidak sah, jangan segera menonaktifkan atau menghapus kunci. Melakukannya membuat semua layanan dependen offline (misalnya, database Azure SQL TDE menjadi tidak dapat diakses, Azure Storage dengan kunci yang dikelola pelanggan mengembalikan kesalahan, dan VM yang dilindungi Azure Disk Encryption tidak dapat dimulai), namun tidak memengaruhi salinan apa pun yang mungkin telah dipulihkan oleh penyerang ke brankas lain.

Sebagai gantinya, ikuti urutan respons insiden ini:

- Kendalikan pelanggaran: Segera tinjau dan cabut izin dari pengguna atau entitas dengan hak pencadangan atau pemulihan pada brankas yang telah dikompromikan. Periksa log audit Key Vault untuk aktivitas pencadangan dan pemulihan yang tidak sah agar dapat memahami cakupan kompromi.

- Buat kunci pengganti di vault terpisah dengan akses yang dibatasi dengan ketat. Gunakan kunci baru (bukan versi baru kunci yang disusupi) untuk memastikan penggantian tidak dapat diperoleh dari blob cadangan yang ada.

- Konfigurasi ulang layanan dependen untuk menggunakan kunci pengganti (setiap layanan membungkus kembali kunci enkripsi datanya dengan kunci baru).

- Verifikasi bahwa semua layanan dependen beroperasi secara normal dengan kunci pengganti.

- Nonaktifkan kunci yang disusupi hanya setelah layanan dependen sepenuhnya dimigrasikan. Jika perlindungan penghapusan diaktifkan pada vault, kunci tidak dapat dihapus secara permanen sampai periode retensi berakhir, jadi biarkan perlindungan penghapusan tetap dinonaktifkan sampai saat itu.

Untuk mengurangi risiko penyelundupan cadangan yang tidak sah, batasi izin pencadangan dan pemulihan hanya untuk identitas yang benar-benar memerlukannya. Pantau log audit Key Vault Anda untuk operasi KeyBackup, KeyRestore, SecretBackup, SecretRestore, CertificateBackup, dan CertificateRestore dan waspadai aktivitas yang tidak terduga. Untuk informasi selengkapnya, lihat Pencatatan Azure Key Vault.

Untuk praktik terbaik keamanan khusus kunci dan prosedur respons penyusupan kunci, lihat Mengamankan kunci Azure Key Vault Anda.

Prasyarat

Untuk mencadangkan objek brankas kunci, Anda harus memiliki:

- Izin tingkat kontributor atau yang lebih tinggi pada langganan Azure.

- Brankas kunci primer yang berisi rahasia yang ingin Anda lakukan pencadangan.

- Brankas kunci sekunder tempat rahasia akan dipulihkan.

Melakukan pencadangan dan pemulihan melalui portal Azure

Ikuti langkah-langkah di bagian ini untuk mencadangkan dan memulihkan objek dengan menggunakan portal Azure.

Cadangkan

Buka portal Azure.

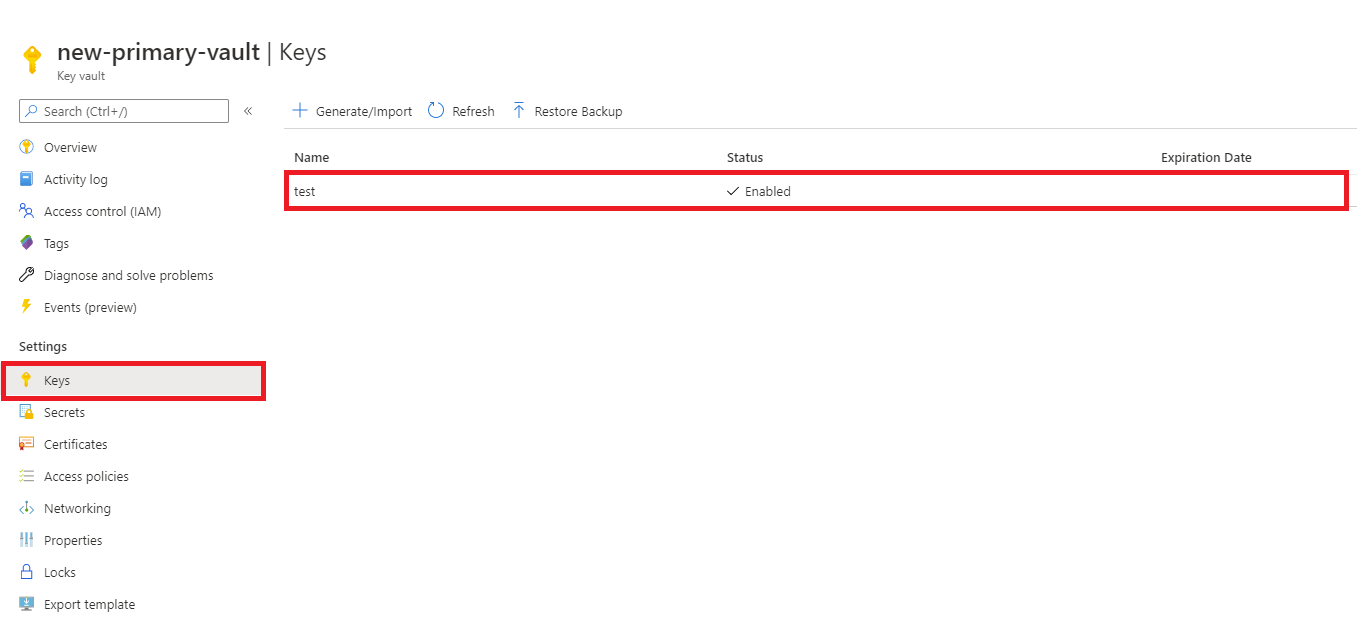

Pilih brankas kunci atau 'key vault' Anda.

Arahkan ke objek (rahasia, kunci, atau sertifikat) yang ingin Anda cadangkan.

Pilih objek.

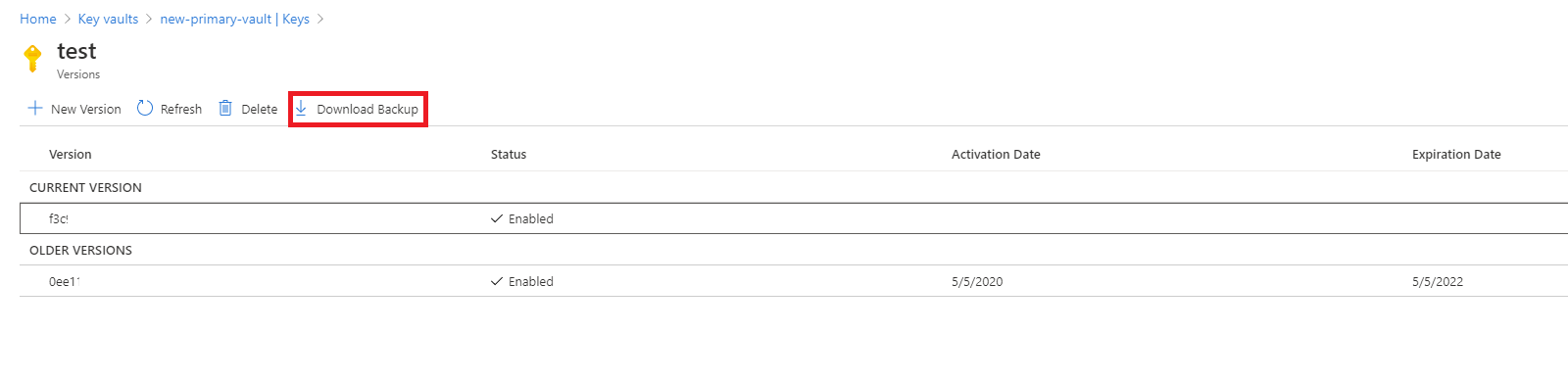

Pilih Unduh Backup.

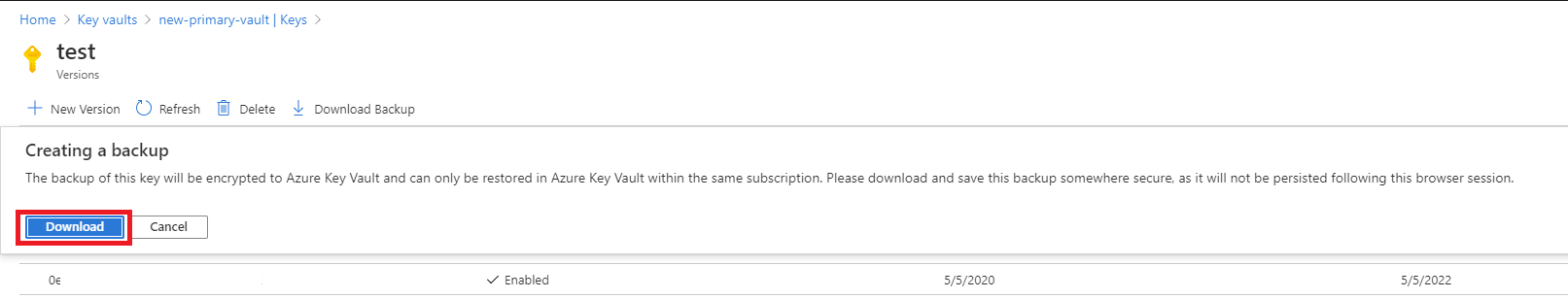

Pilih Unduh.

Simpan blob terenkripsi di lokasi yang aman.

Pulihkan

Buka portal Azure.

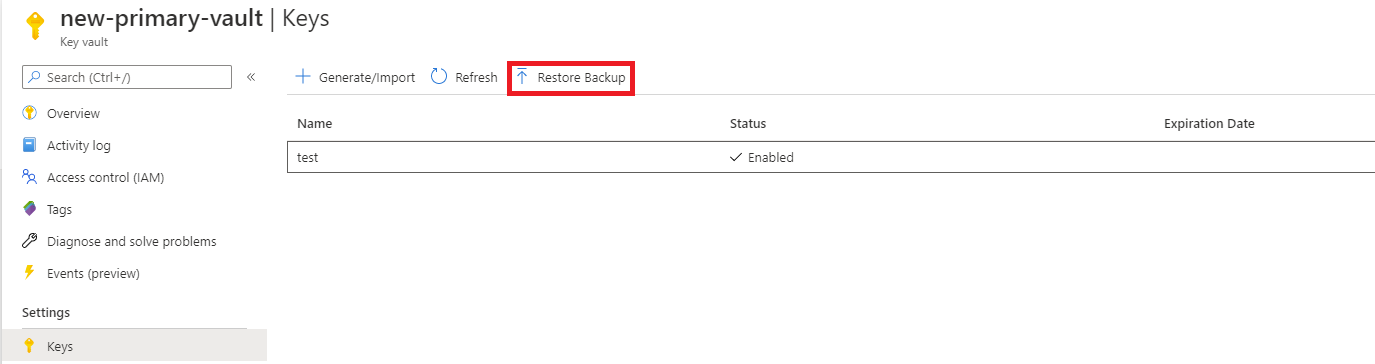

Pilih brankas kunci atau 'key vault' Anda.

Buka jenis objek (rahasia, kunci, atau sertifikat) yang ingin Anda pulihkan.

Pilih Pulihkan Cadangan.

Buka lokasi tempat Anda menyimpan blob terenkripsi.

Pilih OK.

Mencadangkan dan memulihkan menggunakan Azure CLI atau Azure PowerShell

## Log in to Azure

az login

## Set your subscription

az account set --subscription <subscription-id>

## Register Key Vault as a provider

az provider register -n Microsoft.KeyVault

## Back up a certificate in Key Vault

az keyvault certificate backup --file <file-path> --name <certificate-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a key in Key Vault

az keyvault key backup --file <file-path> --name <key-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a secret in Key Vault

az keyvault secret backup --file <file-path> --name <secret-name> --vault-name <vault-name> --subscription <subscription-id>

## Restore a certificate in Key Vault

az keyvault certificate restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a key in Key Vault

az keyvault key restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a secret in Key Vault

az keyvault secret restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>