Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

oleh Scott Mitchell

Catatan

Sejak artikel ini ditulis, penyedia Keanggotaan ASP.NET telah digantikan oleh identitas ASP.NET. Kami sangat menyarankan untuk memperbarui aplikasi untuk menggunakan platform identitas ASP.NET daripada penyedia Keanggotaan yang ditampilkan pada saat artikel ini ditulis. ASP.NET Identity memiliki sejumlah keunggulan dibandingkan sistem Keanggotaan ASP.NET, termasuk :

- Performa yang lebih baik

- Peningkatan ekstensibilitas dan uji coba

- Dukungan untuk OAuth, OpenID Connect, dan autentikasi dua faktor

- Dukungan Identitas berbasis klaim

- Interoperabilitas yang lebih baik dengan ASP.Net Core

Ini adalah tutorial pertama dalam serangkaian tutorial yang akan mengeksplorasi teknik untuk mengautentikasi pengunjung melalui formulir web, mengotorisasi akses ke halaman dan fungsionalitas tertentu, dan mengelola akun pengguna dalam aplikasi ASP.NET.

Pendahuluan

Apa satu hal forum, situs eCommerce, situs email online, situs web portal, dan situs jejaring sosial yang semuanya memiliki kesamaan? Mereka semua menawarkan akun pengguna. Situs yang menawarkan akun pengguna harus menyediakan sejumlah layanan. Minimal, pengunjung baru harus dapat membuat akun dan pengunjung yang kembali harus dapat masuk. Aplikasi web tersebut dapat membuat keputusan berdasarkan pengguna yang masuk: beberapa halaman atau tindakan mungkin dibatasi hanya untuk pengguna yang masuk, atau ke subset pengguna tertentu; halaman lain mungkin menampilkan informasi khusus untuk pengguna yang masuk, atau mungkin menampilkan lebih banyak atau kurang informasi, tergantung pada pengguna apa yang melihat halaman.

Ini adalah tutorial pertama dalam serangkaian tutorial yang akan mengeksplorasi teknik untuk mengautentikasi pengunjung melalui formulir web, mengotorisasi akses ke halaman dan fungsionalitas tertentu, dan mengelola akun pengguna dalam aplikasi ASP.NET. Selama tutorial ini, kami akan memeriksa cara:

- Mengidentifikasi dan memasukkan pengguna ke situs web

- Gunakan ASP. Kerangka kerja Keanggotaan NET untuk mengelola akun pengguna

- Membuat, memperbarui, dan menghapus akun pengguna

- Membatasi akses ke halaman web, direktori, atau fungsionalitas tertentu berdasarkan pengguna yang masuk

- Gunakan ASP. Kerangka kerja Peran NET untuk mengaitkan akun pengguna dengan peran

- Mengelola peran pengguna

- Membatasi akses ke halaman web, direktori, atau fungsionalitas tertentu berdasarkan peran pengguna yang masuk

- Sesuaikan dan perluas ASP. Kontrol Web keamanan NET

Tutorial ini diarahkan untuk ringkas dan memberikan instruksi langkah demi langkah dengan banyak cuplikan layar untuk memandu Anda melalui proses secara visual. Setiap tutorial tersedia dalam versi C# dan Visual Basic dan menyertakan unduhan kode lengkap yang digunakan. (Tutorial pertama ini berfokus pada konsep keamanan dari sudut pandang tingkat tinggi dan karenanya tidak berisi kode terkait.)

Dalam tutorial ini kita akan membahas konsep keamanan penting dan fasilitas apa yang tersedia dalam ASP.NET untuk membantu dalam menerapkan autentikasi formulir, otorisasi, akun pengguna, dan peran. Mari kita mulai!

Catatan

Keamanan adalah aspek penting dari aplikasi apa pun yang mencakup keputusan fisik, teknologi, dan kebijakan dan membutuhkan tingkat perencanaan dan pengetahuan domain yang tinggi. Seri tutorial ini tidak dimaksudkan sebagai panduan untuk mengembangkan aplikasi web yang aman. Sebaliknya, ini berfokus secara khusus pada autentikasi formulir, otorisasi, akun pengguna, dan peran. Sementara beberapa konsep keamanan yang bergulir di sekitar masalah ini dibahas dalam seri ini, yang lain dibiarkan tidak tereksplorasi.

Autentikasi, Otorisasi, Akun Pengguna, dan Peran

Autentikasi, otorisasi, akun pengguna, dan peran adalah empat istilah yang akan sangat sering digunakan di seluruh seri tutorial ini, jadi saya ingin mengambil momen cepat untuk menentukan istilah-istilah ini dalam konteks keamanan web. Dalam model server klien, seperti Internet, ada banyak skenario di mana server perlu mengidentifikasi klien yang membuat permintaan. Autentikasi adalah proses untuk memastikan identitas klien. Klien yang telah berhasil diidentifikasi dikatakan diautentikasi. Klien yang tidak dikenal dikatakan tidak diaturentikasi atau anonim.

Sistem autentikasi yang aman melibatkan setidaknya salah satu dari tiga faset berikut: sesuatu yang Anda ketahui, sesuatu yang Anda miliki, atau sesuatu yang Anda miliki. Sebagian besar aplikasi web mengandalkan sesuatu yang diketahui klien, seperti kata sandi atau PIN. Informasi yang digunakan untuk mengidentifikasi pengguna - nama pengguna dan kata sandinya, misalnya - disebut sebagai kredensial. Seri tutorial ini berfokus pada autentikasi formulir, yang merupakan model autentikasi tempat pengguna masuk ke situs dengan memberikan kredensial mereka dalam formulir halaman web. Kita semua telah mengalami jenis autentikasi ini sebelumnya. Buka situs eCommerce apa pun. Ketika Anda siap untuk memeriksa, Anda diminta untuk masuk dengan memasukkan nama pengguna dan kata sandi Anda ke dalam kotak teks di halaman web.

Selain mengidentifikasi klien, server mungkin perlu membatasi sumber daya atau fungsionalitas apa yang dapat diakses tergantung pada klien yang membuat permintaan. Otorisasi adalah proses penentuan apakah pengguna tertentu memiliki otoritas untuk mengakses sumber daya atau fungsionalitas tertentu.

Akun pengguna adalah penyimpanan untuk menyimpan informasi tentang pengguna tertentu. Akun pengguna minimal harus menyertakan informasi yang secara unik mengidentifikasi pengguna, seperti nama login dan kata sandi pengguna. Seiring dengan informasi penting ini, akun pengguna dapat mencakup hal-hal seperti: alamat email pengguna; tanggal dan waktu akun dibuat; tanggal dan waktu terakhir mereka masuk; nama depan dan belakang; nomor telepon; dan alamat surat. Saat menggunakan autentikasi formulir, informasi akun pengguna biasanya disimpan dalam database relasional seperti Microsoft SQL Server.

Aplikasi web yang mendukung akun pengguna dapat secara opsional mengelompokkan pengguna ke dalam peran. Peran hanyalah label yang diterapkan ke pengguna dan menyediakan abstraksi untuk menentukan aturan otorisasi dan fungsionalitas tingkat halaman. Misalnya, situs web mungkin menyertakan peran Administrator dengan aturan otorisasi yang melarang siapa pun kecuali Administrator untuk mengakses sekumpulan halaman web tertentu. Selain itu, berbagai halaman yang dapat diakses oleh semua pengguna (termasuk non-Administrator) mungkin menampilkan data tambahan atau menawarkan fungsionalitas tambahan saat dikunjungi oleh pengguna dalam peran Administrator. Dengan menggunakan peran, kita dapat menentukan aturan otorisasi ini berdasarkan peran demi peran daripada pengguna berdasarkan pengguna.

Mengautentikasi Pengguna dalam Aplikasi ASP.NET

Saat pengguna memasukkan URL ke jendela alamat browser mereka atau mengklik tautan, browser membuat permintaan Hypertext Transfer Protocol (HTTP) ke server web untuk konten yang ditentukan, baik itu halaman ASP.NET, gambar, file JavaScript, atau jenis konten lainnya. Server web ditugaskan untuk mengembalikan konten yang diminta. Dalam melakukannya, itu harus menentukan sejumlah hal tentang permintaan, termasuk siapa yang membuat permintaan dan apakah identitas berwenang untuk mengambil konten yang diminta.

Secara default, browser mengirim permintaan HTTP yang tidak memiliki informasi identifikasi apa pun. Tetapi jika browser menyertakan informasi autentikasi, maka server web memulai alur kerja autentikasi, yang mencoba mengidentifikasi klien yang membuat permintaan. Langkah-langkah alur kerja autentikasi bergantung pada jenis autentikasi yang digunakan oleh aplikasi web. ASP.NET mendukung tiga jenis autentikasi: Windows, Passport, dan formulir. Seri tutorial ini berfokus pada autentikasi formulir, tetapi mari kita luangkan waktu satu menit untuk membandingkan dan membandingkan penyimpanan dan alur kerja pengguna autentikasi Windows.

Autentikasi melalui Autentikasi Windows

Alur kerja autentikasi Windows menggunakan salah satu teknik autentikasi berikut:

- Autentikasi dasar

- Autentikasi digest

- Autentikasi Terintegrasi Windows

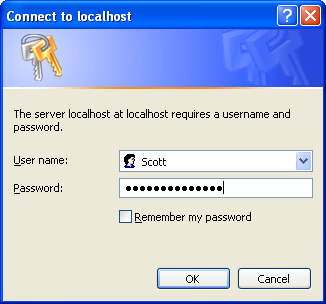

Ketiga teknik bekerja dengan cara yang kira-kira sama: ketika permintaan anonim yang tidak sah tiba, server web mengirim kembali respons HTTP yang menunjukkan bahwa otorisasi diperlukan untuk melanjutkan. Browser kemudian menampilkan kotak dialog modal yang meminta nama pengguna dan kata sandi mereka (lihat Gambar 1). Informasi ini kemudian dikirim kembali ke server web melalui header HTTP.

Gambar 1: Kotak Dialog Modal Meminta Pengguna untuk Kredensialnya

Kredensial yang disediakan divalidasi terhadap Windows User Store server web. Ini berarti bahwa setiap pengguna yang diautentikasi di aplikasi web Anda harus memiliki akun Windows di organisasi Anda. Ini adalah hal umum dalam skenario intranet. Bahkan, saat menggunakan Autentikasi Terintegrasi Windows dalam pengaturan intranet, browser secara otomatis menyediakan server web dengan kredensial yang digunakan untuk masuk ke jaringan, sehingga menekan kotak dialog yang ditampilkan di Gambar 1. Meskipun autentikasi Windows sangat bagus untuk aplikasi intranet, biasanya tidak layak untuk aplikasi Internet karena Anda tidak ingin membuat akun Windows untuk setiap pengguna yang mendaftar di situs Anda.

Autentikasi melalui Autentikasi Formulir

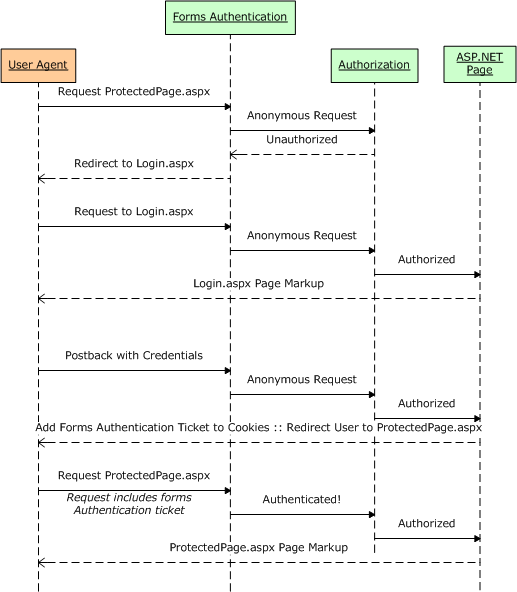

Autentikasi formulir, di sisi lain, sangat ideal untuk aplikasi web Internet. Ingat bahwa autentikasi formulir mengidentifikasi pengguna dengan meminta mereka memasukkan kredensial mereka melalui formulir web. Akibatnya, ketika pengguna mencoba mengakses sumber daya yang tidak sah, mereka secara otomatis diarahkan ke halaman masuk tempat mereka dapat memasukkan kredensial mereka. Kredensial yang dikirimkan kemudian divalidasi terhadap penyimpanan pengguna kustom - biasanya database.

Setelah memverifikasi kredensial yang dikirimkan, tiket autentikasi formulir dibuat untuk pengguna. Tiket ini menunjukkan bahwa pengguna telah diautentikasi dan mencakup informasi identifikasi, seperti nama pengguna. Tiket autentikasi formulir (biasanya) disimpan sebagai cookie di komputer klien. Oleh karena itu, kunjungan berikutnya ke situs web menyertakan tiket autentikasi formulir dalam permintaan HTTP, sehingga memungkinkan aplikasi web mengidentifikasi pengguna setelah mereka masuk.

Gambar 2 mengilustrasikan alur kerja autentikasi formulir dari titik vantase tingkat tinggi. Perhatikan bagaimana bagian autentikasi dan otorisasi di ASP.NET bertindak sebagai dua entitas terpisah. Sistem autentikasi formulir mengidentifikasi pengguna (atau melaporkan bahwa mereka anonim). Sistem otorisasi adalah yang menentukan apakah pengguna memiliki akses ke sumber daya yang diminta. Jika pengguna tidak sah (seperti yang ada di Gambar 2 saat mencoba mengunjungi ProtectedPage.aspx secara anonim), sistem otorisasi melaporkan bahwa pengguna ditolak, menyebabkan sistem autentikasi formulir secara otomatis mengalihkan pengguna ke halaman masuk.

Setelah pengguna berhasil masuk, permintaan HTTP berikutnya menyertakan tiket autentikasi formulir. Sistem autentikasi formulir hanya mengidentifikasi pengguna - itu adalah sistem otorisasi yang menentukan apakah pengguna dapat mengakses sumber daya yang diminta.

Gambar 2: Alur Kerja Autentikasi Formulir

Kami akan menggali autentikasi formulir dengan detail yang jauh lebih besar dalam tutorial berikutnya, Gambaran Umum Autentikasi Formulir. Untuk informasi selengkapnya tentang ASP. Opsi autentikasi NET, lihat Autentikasi ASP.NET.

Membatasi Akses ke Halaman Web, Direktori, dan Fungsionalitas Halaman

ASP.NET mencakup dua cara untuk menentukan apakah pengguna tertentu memiliki otoritas untuk mengakses file atau direktori tertentu:

- Otorisasi file - karena halaman ASP.NET dan layanan web diimplementasikan sebagai file yang berada di sistem file server web, akses ke file-file ini dapat ditentukan melalui Daftar Kontrol Akses (ACL). Otorisasi file paling umum digunakan dengan autentikasi Windows karena ACL adalah izin yang berlaku untuk akun Windows. Saat menggunakan autentikasi formulir, semua permintaan tingkat sistem operasi dan sistem file dijalankan oleh akun Windows yang sama, terlepas dari pengguna yang mengunjungi situs.

- Otorisasi URL- dengan otorisasi URL, pengembang halaman menentukan aturan otorisasi di Web.config. Aturan otorisasi ini menentukan pengguna atau peran apa yang diizinkan untuk diakses atau ditolak mengakses halaman atau direktori tertentu dalam aplikasi.

Otorisasi file dan otorisasi URL menentukan aturan otorisasi untuk mengakses halaman ASP.NET tertentu atau untuk semua halaman ASP.NET di direktori tertentu. Dengan menggunakan teknik ini, kami dapat menginstruksikan ASP.NET untuk menolak permintaan ke halaman tertentu untuk pengguna tertentu, atau mengizinkan akses ke sekumpulan pengguna dan menolak akses ke orang lain. Bagaimana dengan skenario di mana semua pengguna dapat mengakses halaman, tetapi fungsionalitas halaman bergantung pada pengguna? Misalnya, banyak situs yang mendukung akun pengguna memiliki halaman yang menampilkan konten atau data yang berbeda untuk pengguna yang diautentikasi versus pengguna anonim. Pengguna anonim mungkin melihat tautan untuk masuk ke situs, sedangkan pengguna yang diautentikasi akan melihat pesan seperti, Selamat Datang kembali, Nama Pengguna bersama dengan tautan untuk keluar. Contoh lain: saat melihat item di situs lelang, Anda melihat informasi yang berbeda tergantung pada apakah Anda adalah penagih atau yang melelang item.

Penyesuaian tingkat halaman tersebut dapat dicapai secara deklaratif atau terprogram. Untuk menampilkan konten yang berbeda untuk anonim daripada pengguna terautentikasi, cukup seret kontrol LoginView ke halaman Anda dan masukkan konten yang sesuai ke dalam templat AnonymousTemplate dan LoggedInTemplate-nya. Atau, Anda dapat secara terprogram menentukan apakah permintaan saat ini diautentikasi, siapa penggunanya, dan peran apa yang mereka miliki (jika ada). Anda dapat menggunakan informasi ini untuk menampilkan atau menyembunyikan kolom dalam kisi atau Panel pada halaman.

Seri ini mencakup tiga tutorial yang berfokus pada otorisasi. OtorisasiBerbasis Pengguna memeriksa cara membatasi akses ke halaman atau halaman di direktori untuk akun pengguna tertentu; Otorisasi Berbasis Peran melihat penyediaan aturan otorisasi di tingkat peran; terakhir, tutorial Menampilkan Konten Berdasarkan Pengguna yang Saat Ini Masuk menjelajahi memodifikasi konten dan fungsionalitas halaman tertentu berdasarkan pengguna yang mengunjungi halaman. Untuk informasi selengkapnya tentang ASP. Opsi otorisasi NET, lihat Otorisasi ASP.NET.

Akun dan Peran Pengguna

ASP. Autentikasi formulir NET menyediakan infrastruktur bagi pengguna untuk masuk ke situs dan membuat status terautentikasi mereka diingat di seluruh kunjungan halaman. Otorisasi URL menawarkan kerangka kerja untuk membatasi akses ke file atau folder tertentu dalam aplikasi ASP.NET. Namun, tidak ada fitur yang menyediakan sarana untuk menyimpan informasi akun pengguna atau mengelola peran.

Sebelum ASP.NET 2.0, pengembang bertanggung jawab untuk membuat pengguna dan penyimpanan peran mereka sendiri. Mereka juga berada di kait untuk merancang antarmuka pengguna dan menulis kode untuk halaman terkait akun pengguna penting seperti halaman login dan halaman untuk membuat akun baru, antara lain. Tanpa kerangka kerja akun pengguna bawaan dalam ASP.NET, setiap pengembang yang menerapkan akun pengguna harus sampai pada keputusan desainnya sendiri tentang pertanyaan seperti, Bagaimana cara menyimpan kata sandi atau informasi sensitif lainnya? dan Pedoman apa yang harus saya tertibkan mengenai panjang dan kekuatan kata sandi?

Saat ini, menerapkan akun pengguna dalam aplikasi ASP.NET jauh lebih sederhana berkat kerangka kerja Keanggotaan dan kontrol Web Masuk bawaan. Kerangka kerja Keanggotaan adalah beberapa kelas di namespace System.Web.Security yang menyediakan fungsionalitas untuk melakukan tugas terkait akun pengguna penting. Kelas utama dalam kerangka kerja Keanggotaan adalah kelas Keanggotaan, yang memiliki metode seperti:

- BuatPengguna

- Hapus Pengguna

- Pengguna GetAll.

- Dapatkan Pengguna

- Perbarui Pengguna

- Validasi Pengguna

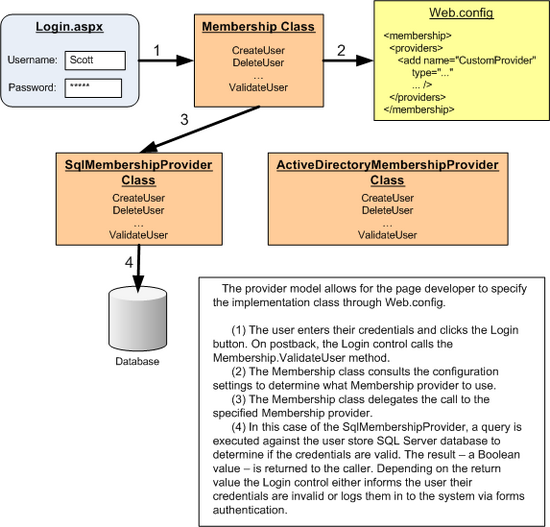

Kerangka kerja Keanggotaan menggunakan model penyedia, yang dengan bersih memisahkan API kerangka kerja Keanggotaan dari implementasinya. Hal ini memungkinkan pengembang untuk menggunakan API umum, tetapi memberdayakan mereka untuk menggunakan implementasi yang memenuhi kebutuhan kustom aplikasi mereka. Singkatnya, kelas Keanggotaan mendefinisikan fungsionalitas penting dari kerangka kerja (metode, properti, dan peristiwa), tetapi tidak benar-benar menyediakan detail implementasi apa pun. Sebagai gantinya, metode kelas Keanggotaan memanggil penyedia yang dikonfigurasi, yang melakukan pekerjaan aktual. Misalnya, ketika metode CreateUser kelas Keanggotaan dipanggil, kelas Keanggotaan tidak mengetahui detail penyimpanan pengguna. Tidak tahu apakah pengguna dipertahankan dalam database atau dalam file XML atau di beberapa penyimpanan lain. Kelas Keanggotaan memeriksa konfigurasi aplikasi web untuk menentukan penyedia apa yang akan mendelegasikan panggilan, dan kelas penyedia tersebut bertanggung jawab untuk benar-benar membuat akun pengguna baru di penyimpanan pengguna yang sesuai. Interaksi ini diilustrasikan dalam Gambar 3.

Microsoft mengirimkan dua kelas penyedia Keanggotaan di .NET Framework:

- ActiveDirectoryMembershipProvider - mengimplementasikan API Keanggotaan di server Active Directory dan Active Directory Application Mode (ADAM).

- SqlMembershipProvider - mengimplementasikan API Keanggotaan dalam database SQL Server.

Seri tutorial ini berfokus secara eksklusif pada SqlMembershipProvider.

Gambar 03: Model Penyedia Memungkinkan Implementasi yang Berbeda dicolokkan dengan Mulus Ke Dalam Kerangka Kerja (Klik untuk melihat gambar ukuran penuh)

Manfaat dari model penyedia adalah bahwa implementasi alternatif dapat dikembangkan oleh Microsoft, vendor pihak ketiga, atau pengembang individu dan dicolokkan dengan mulus ke dalam kerangka kerja Keanggotaan. Misalnya, Microsoft telah merilis penyedia Keanggotaan untuk database Microsoft Access. Untuk informasi selengkapnya tentang penyedia Keanggotaan, lihat Toolkit Penyedia, yang mencakup panduan penyedia Keanggotaan, penyedia kustom sampel, lebih dari 100 halaman dokumentasi tentang model penyedia, dan kode sumber lengkap untuk penyedia Keanggotaan bawaan (yaitu, ActiveDirectoryMembershipProvider dan SqlMembershipProvider).

ASP.NET 2.0 juga memperkenalkan kerangka kerja Peran. Seperti kerangka kerja Keanggotaan, kerangka kerja Peran dibangun di atas model penyedia. API-nya diekspos melalui kelas Peran dan .NET Framework dikirim dengan tiga kelas penyedia:

- AuthorizationStoreRoleProvider - mengelola informasi peran di penyimpanan kebijakan pengelola otorisasi, seperti Direktori Aktif atau ADAM.

- SqlRoleProvider - mengimplementasikan peran dalam database SQL Server.

- WindowsTokenRoleProvider - mengaitkan informasi peran berdasarkan grup Windows pengunjung. Metode ini biasanya digunakan dengan autentikasi Windows.

Seri tutorial ini berfokus secara eksklusif pada SqlRoleProvider.

Karena model penyedia menyertakan SATU API yang menghadap ke depan (kelas Keanggotaan dan Peran), dimungkinkan untuk membangun fungsionalitas di sekitar API tersebut tanpa harus khawatir tentang detail implementasi - yang ditangani oleh penyedia yang dipilih oleh pengembang halaman. API terpadu ini memungkinkan Microsoft dan vendor pihak ketiga untuk membangun kontrol Web yang berinteraksi dengan kerangka kerja Keanggotaan dan Peran. ASP.NET dikirim dengan sejumlah kontrol Web Login untuk menerapkan antarmuka pengguna akun pengguna umum. Misalnya, kontrol Masuk meminta pengguna untuk kredensial mereka, memvalidasinya, lalu memasukkannya melalui autentikasi formulir. Kontrol LoginView menawarkan templat untuk menampilkan markup yang berbeda kepada pengguna anonim versus pengguna yang diautentikasi, atau markup yang berbeda berdasarkan peran pengguna. Dan kontrol CreateUserWizard menyediakan antarmuka pengguna langkah demi langkah untuk membuat akun pengguna baru.

Di bawahnya mencakup berbagai kontrol Login berinteraksi dengan kerangka kerja Keanggotaan dan Peran. Sebagian besar kontrol Login dapat diimplementasikan tanpa harus menulis satu baris kode. Kami akan memeriksa kontrol ini secara lebih rinci dalam tutorial mendatang, termasuk teknik untuk memperluas dan menyesuaikan fungsionalitasnya.

Ringkasan

Semua aplikasi web yang mendukung akun pengguna memerlukan fitur serupa, seperti: kemampuan pengguna untuk masuk dan status masuk mereka diingat di seluruh kunjungan halaman; halaman web bagi pengunjung baru untuk membuat akun; dan kemampuan pengembang halaman untuk menentukan sumber daya, data, dan fungsionalitas apa yang tersedia untuk pengguna atau peran apa. Tugas mengautentikasi dan mengotorisasi pengguna dan mengelola akun dan peran pengguna sangat mudah dicapai dalam aplikasi ASP.NET berkat bentuk autentikasi, otorisasi URL, dan kerangka kerja Keanggotaan dan Peran.

Selama beberapa tutorial berikutnya, kami akan memeriksa aspek-aspek ini dengan membangun aplikasi web yang berfungsi dari bawah ke atas dengan cara langkah demi langkah. Dalam dua tutorial berikutnya kita akan menjelajahi autentikasi formulir secara rinci. Kita akan melihat alur kerja autentikasi formulir beraksi, membedah tiket autentikasi formulir, membahas masalah keamanan, dan melihat cara mengonfigurasi sistem autentikasi formulir - sambil membangun aplikasi web yang memungkinkan pengunjung untuk masuk dan keluar.

Selamat Pemrograman!

Bacaan lebih lanjut

Untuk informasi selengkapnya tentang topik yang dibahas dalam tutorial ini, lihat sumber daya berikut:

- ASP.NET 2.0 Keanggotaan, Peran, Autentikasi Formulir, dan Sumber Daya Keamanan

- Panduan Keamanan ASP.NET 2.0

- Autentikasi ASP.NET

- Otorisasi ASP.NET

- Gambaran Umum Kontrol Login ASP.NET

- Memeriksa Keanggotaan, Peran, dan Profil ASP.NET 2.0

- Bagaimana Cara: Mengamankan Situs Saya Menggunakan Keanggotaan dan Peran? (Video)

- Pengantar Keanggotaan

- Pusat Pengembang Keamanan MSDN

- Profesional ASP.NET 2.0 Keamanan, Keanggotaan, dan Manajemen Peran (ISBN: 978-0-7645-9698-8)

- Toolkit Penyedia

Tentang Penulis

Scott Mitchell, penulis tujuh buku ASP/ASP.NET dan pendiri 4GuysFromRolla.com, telah bekerja sama dengan teknologi Microsoft Web sejak 1998. Scott bekerja sebagai konsultan, pelatih, dan penulis independen. Buku terbarunya adalah Sams Teach Yourself ASP.NET 2.0 dalam 24 Jam. Dia dapat dijangkau di mitchell@4GuysFromRolla.com.

Terima kasih khusus untuk

Seri tutorial ini ditinjau oleh banyak peninjau yang bermanfaat. Peninjau prospek untuk tutorial ini adalah Seri tutorial ini ditinjau oleh banyak peninjau yang bermanfaat. Peninjau utama untuk tutorial ini termasuk Alicja Maziarz, John Suru, dan Teresa Murphy. Tertarik untuk meninjau artikel MSDN saya yang akan datang? Jika demikian, hubungi saya di mitchell@4GuysFromRolla.com.