Mengaktifkan Wawasan untuk Azure Stack HCI dalam skala besar menggunakan kebijakan Azure

Berlaku untuk: Azure Stack HCI, versi 23H2 dan 22H2

Dokumen ini menjelaskan cara mengaktifkan Wawasan untuk kluster Azure Stack HCI dalam skala besar menggunakan kebijakan Azure. Untuk mengaktifkan Insight untuk satu kluster Azure Stack HCI, lihat Memantau Azure Stack HCI dengan Insight.

Untuk gambaran umum Azure Policy, lihat Apa itu Azure Policy?

Tentang menggunakan kebijakan Azure untuk mengaktifkan Wawasan dalam skala besar

Untuk memantau beberapa kluster Azure Stack HCI dengan Insight, Anda perlu mengaktifkan Insight untuk setiap kluster satu per satu. Untuk menyederhanakan proses ini, Anda dapat menggunakan kebijakan Azure untuk mengaktifkan Wawasan secara otomatis di tingkat grup langganan atau sumber daya. Kebijakan ini memeriksa kepatuhan sumber daya dalam cakupannya berdasarkan aturan yang ditentukan. Jika ada sumber daya yang tidak kloning ditemukan setelah menetapkan kebijakan, Anda dapat memulihkannya melalui tugas remediasi.

Bagian ini menjelaskan kebijakan Azure yang akan digunakan untuk mengaktifkan Wawasan dalam skala besar. Untuk setiap kebijakan, ini juga menyediakan templat definisi kebijakan di JSON yang dapat Anda gunakan apa adanya untuk membuat definisi kebijakan, atau sebagai titik awal untuk penyesuaian lebih lanjut.

Kebijakan untuk memperbaiki AMA

Untuk kluster Azure Stack HCI yang terdaftar sebelum Nov 2023, Anda perlu memperbaiki pendaftaran kluster dan Azure Monitor Agent (AMA) sebelum mengonfigurasi Insight lagi. Untuk detailnya, lihat Memecahkan masalah kluster yang terdaftar sebelum November 2023.

Kebijakan untuk memperbaiki AMA melakukan fungsi berikut:

- Menghapus kunci registri, jika ada, yang menentukan ID sumber daya tempat AMA mengumpulkan data.

Sebelum menerapkan kebijakan ini, ingatlah hal-hal berikut:

- Kebijakan ini hanya berlaku untuk Azure Stack HCI, kluster versi 22H2. Terapkan sebelum kebijakan lain untuk memastikan AMA mengambil ID sumber daya yang benar.

- Hapus instalan AMA sebelum menerapkan kebijakan ini untuk mengatur ID sumber daya yang benar. Jika AMA tidak dihapus instalannya terlebih dahulu, data mungkin tidak muncul. Untuk informasi selengkapnya, lihat Menghapus instalan AMA.

Perluas bagian ini untuk melihat definisi kebijakan di JSON.

{

"mode": "INDEXED",

"policyRule": {

"then": {

"effect": "deployIfNotExists",

"details": {

"type": "Microsoft.GuestConfiguration/guestConfigurationAssignments",

"existenceCondition": {

"allOf": [

{

"field": "Microsoft.GuestConfiguration/guestConfigurationAssignments/complianceStatus",

"equals": "Compliant"

},

{

"field": "Microsoft.GuestConfiguration/guestConfigurationAssignments/parameterHash",

"equals": "[base64(concat('[RepairClusterAMA]RepairClusterAMAInstanceName;Path', '=', parameters('Path'), ',', '[RepairClusterAMA]RepairClusterAMAInstanceName;Content', '=', parameters('Content')))]"

}

]

},

"roleDefinitionIds": [

"/providers/Microsoft.Authorization/roleDefinitions/088ab73d-1256-47ae-bea9-9de8e7131f31"

],

"deployment": {

"properties": {

"parameters": {

"type": {

"value": "[field('type')]"

},

"location": {

"value": "[field('location')]"

},

"vmName": {

"value": "[field('name')]"

},

"assignmentName": {

"value": "[concat('RepairClusterAMA$pid', uniqueString(policy().assignmentId, policy().definitionReferenceId))]"

},

"Content": {

"value": "[parameters('Content')]"

},

"Path": {

"value": "[parameters('Path')]"

}

},

"mode": "incremental",

"template": {

"parameters": {

"type": {

"type": "string"

},

"location": {

"type": "string"

},

"vmName": {

"type": "string"

},

"assignmentName": {

"type": "string"

},

"Content": {

"type": "string"

},

"Path": {

"type": "string"

}

},

"contentVersion": "1.0.0.0",

"resources": [

{

"type": "Microsoft.Compute/virtualMachines/providers/guestConfigurationAssignments",

"properties": {

"guestConfiguration": {

"version": "1.0.0",

"name": "RepairClusterAMA",

"configurationParameter": [

{

"value": "[parameters('Path')]",

"name": "[RepairClusterAMA]RepairClusterAMAInstanceName;Path"

},

{

"value": "[parameters('Content')]",

"name": "[RepairClusterAMA]RepairClusterAMAInstanceName;Content"

}

],

"contentHash": "7EA99B10AE79EA5C1456A134441270BC48F5208F3521BFBFDCAE5EF7B6A9D9BD",

"contentUri": "https://guestconfiguration4.blob.core.windows.net/guestconfiguration/RepairClusterAMA.zip",

"contentType": "Custom",

"assignmentType": "ApplyAndAutoCorrect"

}

},

"location": "[parameters('location')]",

"apiVersion": "2018-11-20",

"name": "[concat(parameters('vmName'), '/Microsoft.GuestConfiguration/', parameters('assignmentName'))]",

"condition": "[equals(toLower(parameters('type')), toLower('Microsoft.Compute/virtualMachines'))]"

},

{

"type": "Microsoft.HybridCompute/machines/providers/guestConfigurationAssignments",

"properties": {

"guestConfiguration": {

"version": "1.0.0",

"name": "RepairClusterAMA",

"configurationParameter": [

{

"value": "[parameters('Path')]",

"name": "[RepairClusterAMA]RepairClusterAMAInstanceName;Path"

},

{

"value": "[parameters('Content')]",

"name": "[RepairClusterAMA]RepairClusterAMAInstanceName;Content"

}

],

"contentHash": "7EA99B10AE79EA5C1456A134441270BC48F5208F3521BFBFDCAE5EF7B6A9D9BD",

"contentUri": "https://guestconfiguration4.blob.core.windows.net/guestconfiguration/RepairClusterAMA.zip",

"contentType": "Custom",

"assignmentType": "ApplyAndAutoCorrect"

}

},

"location": "[parameters('location')]",

"apiVersion": "2018-11-20",

"name": "[concat(parameters('vmName'), '/Microsoft.GuestConfiguration/', parameters('assignmentName'))]",

"condition": "[equals(toLower(parameters('type')), toLower('Microsoft.HybridCompute/machines'))]"

},

{

"type": "Microsoft.Compute/virtualMachineScaleSets/providers/guestConfigurationAssignments",

"properties": {

"guestConfiguration": {

"version": "1.0.0",

"name": "RepairClusterAMA",

"configurationParameter": [

{

"value": "[parameters('Path')]",

"name": "[RepairClusterAMA]RepairClusterAMAInstanceName;Path"

},

{

"value": "[parameters('Content')]",

"name": "[RepairClusterAMA]RepairClusterAMAInstanceName;Content"

}

],

"contentHash": "7EA99B10AE79EA5C1456A134441270BC48F5208F3521BFBFDCAE5EF7B6A9D9BD",

"contentUri": "https://guestconfiguration4.blob.core.windows.net/guestconfiguration/RepairClusterAMA.zip",

"contentType": "Custom",

"assignmentType": "ApplyAndAutoCorrect"

}

},

"location": "[parameters('location')]",

"apiVersion": "2018-11-20",

"name": "[concat(parameters('vmName'), '/Microsoft.GuestConfiguration/', parameters('assignmentName'))]",

"condition": "[equals(toLower(parameters('type')), toLower('Microsoft.Compute/virtualMachineScaleSets'))]"

}

],

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#"

}

}

},

"name": "[concat('RepairClusterAMA$pid', uniqueString(policy().assignmentId, policy().definitionReferenceId))]"

}

},

"if": {

"anyOf": [

{

"allOf": [

{

"anyOf": [

{

"field": "type",

"equals": "Microsoft.Compute/virtualMachines"

},

{

"field": "type",

"equals": "Microsoft.Compute/virtualMachineScaleSets"

}

]

},

{

"field": "tags['aks-managed-orchestrator']",

"exists": "false"

},

{

"field": "tags['aks-managed-poolName']",

"exists": "false"

},

{

"anyOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"in": [

"esri",

"incredibuild",

"MicrosoftDynamicsAX",

"MicrosoftSharepoint",

"MicrosoftVisualStudio",

"MicrosoftWindowsDesktop",

"MicrosoftWindowsServerHPCPack"

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "MicrosoftWindowsServer"

},

{

"field": "Microsoft.Compute/imageSKU",

"notLike": "2008*"

}

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "MicrosoftSQLServer"

},

{

"field": "Microsoft.Compute/imageOffer",

"notLike": "SQL2008*"

}

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "microsoft-dsvm"

},

{

"field": "Microsoft.Compute/imageOffer",

"like": "dsvm-win*"

}

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "microsoft-ads"

},

{

"field": "Microsoft.Compute/imageOffer",

"in": [

"standard-data-science-vm",

"windows-data-science-vm"

]

}

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "batch"

},

{

"field": "Microsoft.Compute/imageOffer",

"equals": "rendering-windows2016"

}

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "center-for-internet-security-inc"

},

{

"field": "Microsoft.Compute/imageOffer",

"like": "cis-windows-server-201*"

}

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "pivotal"

},

{

"field": "Microsoft.Compute/imageOffer",

"like": "bosh-windows-server*"

}

]

},

{

"allOf": [

{

"field": "Microsoft.Compute/imagePublisher",

"equals": "cloud-infrastructure-services"

},

{

"field": "Microsoft.Compute/imageOffer",

"like": "ad*"

}

]

},

{

"allOf": [

{

"anyOf": [

{

"field": "Microsoft.Compute/virtualMachines/osProfile.windowsConfiguration",

"exists": true

},

{

"field": "Microsoft.Compute/virtualMachines/storageProfile.osDisk.osType",

"like": "Windows*"

},

{

"field": "Microsoft.Compute/VirtualMachineScaleSets/osProfile.windowsConfiguration",

"exists": true

},

{

"field": "Microsoft.Compute/virtualMachineScaleSets/virtualMachineProfile.storageProfile.osDisk.osType",

"like": "Windows*"

}

]

},

{

"anyOf": [

{

"field": "Microsoft.Compute/imageSKU",

"exists": false

},

{

"allOf": [

{

"field": "Microsoft.Compute/imageOffer",

"notLike": "SQL2008*"

},

{

"field": "Microsoft.Compute/imageSKU",

"notLike": "2008*"

}

]

}

]

}

]

}

]

}

]

},

{

"allOf": [

{

"equals": true,

"value": "[parameters('IncludeArcMachines')]"

},

{

"anyOf": [

{

"allOf": [

{

"field": "type",

"equals": "Microsoft.HybridCompute/machines"

},

{

"field": "Microsoft.HybridCompute/imageOffer",

"like": "windows*"

}

]

},

{

"allOf": [

{

"field": "type",

"equals": "Microsoft.ConnectedVMwarevSphere/virtualMachines"

},

{

"field": "Microsoft.ConnectedVMwarevSphere/virtualMachines/osProfile.osType",

"like": "windows*"

}

]

}

]

}

]

}

]

}

},

"parameters": {

"IncludeArcMachines": {

"allowedValues": [

"true",

"false"

],

"defaultValue": "false",

"metadata": {

"description": "By selecting this option, you agree to be charged monthly per Arc connected machine.",

"displayName": "Include Arc connected machines",

"portalReview": true

},

"type": "String"

},

"Content": {

"defaultValue": "File content XYZ",

"metadata": {

"description": "File content",

"displayName": "Content"

},

"type": "String"

},

"Path": {

"defaultValue": "C:\\DSC\\CreateFileXYZ.txt",

"metadata": {

"description": "Path including file name and extension",

"displayName": "Path"

},

"type": "String"

}

}

}

Kebijakan untuk menginstal AMA

Kebijakan untuk menginstal AMA melakukan fungsi berikut:

Mengevaluasi apakah kluster Azure Stack HCI telah

AzureMonitoringAgentmenginstal ekstensi.Menginstal AMA pada kluster yang tidak sesuai dengan kebijakan melalui tugas remediasi.

Perluas bagian ini untuk melihat definisi kebijakan di JSON.

{

"mode": "Indexed",

"policyRule": {

"if": {

"field": "type",

"equals": "Microsoft.AzureStackHCI/clusters"

},

"then": {

"effect": "[parameters('effect')]",

"details": {

"type": "Microsoft.AzureStackHCI/clusters/arcSettings/extensions",

"name": "[concat(field('name'), '/default/AzureMonitorWindowsAgent')]",

"roleDefinitionIds": [

"/providers/Microsoft.Authorization/roleDefinitions/b24988ac-6180-42a0-ab88-20f7382dd24c"

],

"existenceCondition": {

"field": "Microsoft.AzureStackHCI/clusters/arcSettings/extensions/extensionParameters.type",

"equals": "AzureMonitorWindowsAgent"

},

"deployment": {

"properties": {

"mode": "incremental",

"template": {

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"clusterName": {

"type": "string",

"metadata": {

"description": "The name of Cluster."

}

}

},

"resources": [

{

"type": "Microsoft.AzureStackHCI/clusters/arcSettings/extensions",

"apiVersion": "2023-08-01",

"name": "[concat(parameters('clusterName'), '/default/AzureMonitorWindowsAgent')]",

"properties": {

"extensionParameters": {

"publisher": "Microsoft.Azure.Monitor",

"type": "AzureMonitorWindowsAgent",

"autoUpgradeMinorVersion": false,

"enableAutomaticUpgrade": false

}

}

}

]

},

"parameters": {

"clusterName": {

"value": "[field('Name')]"

}

}

}

}

}

}

},

"parameters": {

"effect": {

"type": "String",

"metadata": {

"displayName": "Effect",

"description": "Enable or disable the execution of the policy"

},

"allowedValues": [

"DeployIfNotExists",

"Disabled"

],

"defaultValue": "DeployIfNotExists"

}

}

}

Kebijakan untuk mengonfigurasi asosiasi DCR

Kebijakan ini diterapkan ke setiap server di kluster Azure Stack HCI dan melakukan fungsi berikut:

dataCollectionResourceIdMengambil sebagai input dan mengaitkan Aturan Pengumpulan Data (DCR) dengan setiap server.Catatan

Kebijakan ini tidak membuat Titik Akhir Pengumpulan Data (DCE). Jika Anda menggunakan tautan privat, Anda harus membuat DCE untuk memastikan ada data yang tersedia di Insights. Untuk informasi selengkapnya, lihat Mengaktifkan isolasi jaringan untuk Agen Azure Monitor dengan menggunakan Private Link.

Perluas bagian ini untuk melihat definisi kebijakan di JSON.

{

"mode": "INDEXED",

"policyRule": {

"if": {

"field": "type",

"equals": "Microsoft.HybridCompute/machines"

},

"then": {

"effect": "[parameters('effect')]",

"details": {

"type": "Microsoft.Insights/dataCollectionRuleAssociations",

"name": "[concat(field('name'), '-dataCollectionRuleAssociations')]",

"roleDefinitionIds": [

"/providers/Microsoft.Authorization/roleDefinitions/b24988ac-6180-42a0-ab88-20f7382dd24c"

],

"deployment": {

"properties": {

"mode": "incremental",

"template": {

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"machineName": {

"type": "string",

"metadata": {

"description": "The name of the machine."

}

},

"dataCollectionResourceId": {

"type": "string",

"metadata": {

"description": "Resource Id of the DCR"

}

}

},

"resources": [

{

"type": "Microsoft.Insights/dataCollectionRuleAssociations",

"apiVersion": "2022-06-01",

"name": "[concat(parameters('machineName'), '-dataCollectionRuleAssociations')]",

"scope": "[format('Microsoft.HybridCompute/machines/{0}', parameters('machineName'))]",

"properties": {

"description": "Association of data collection rule. Deleting this association will break the data collection for this machine",

"dataCollectionRuleId": "[parameters('dataCollectionResourceId')]"

}

}

]

},

"parameters": {

"machineName": {

"value": "[field('Name')]"

},

"dataCollectionResourceId": {

"value": "[parameters('dcrResourceId')]"

}

}

}

}

}

}

},

"parameters": { "effect": {

"type": "String",

"metadata": {

"displayName": "Effect",

"description": "Enable or disable the execution of the policy"

},

"allowedValues": [

"DeployIfNotExists",

"Disabled"

],

"defaultValue": "DeployIfNotExists"

},

"dcrResourceId": {

"type": "String",

"metadata": {

"displayName": "dcrResourceId",

"description": "Resource Id of the DCR"

}

}

}

}

Mengaktifkan Wawasan dalam skala besar menggunakan kebijakan Azure

Bagian ini menjelaskan cara mengaktifkan Wawasan untuk Azure Stack HCI dalam skala besar menggunakan kebijakan Azure.

Prasyarat

Sebelum Anda mengaktifkan Insight untuk Azure Stack HCI dalam skala besar menggunakan kebijakan Azure, selesaikan prasyarat berikut:

- Anda harus memiliki akses ke kluster Azure Stack HCI tempat Anda ingin mengaktifkan Insight. Kluster ini harus disebarkan dan didaftarkan.

- Anda harus mengaktifkan identitas terkelola untuk sumber daya Azure. Untuk informasi selengkapnya, lihat Mengaktifkan manajemen yang ditingkatkan.

- Anda harus memiliki peran Kontributor Sumber Daya Konfigurasi Tamu dalam langganan Azure Anda.

- (Hanya untuk Azure Stack HCI, kluster versi 22H2) Anda harus menghapus instalan AMA sebelum mulai menerapkan kebijakan Azure.

Urutan aplikasi kebijakan

Untuk mengaktifkan Wawasan dalam skala besar untuk kluster Azure Stack HCI, terapkan kebijakan Azure dalam urutan berikut:

Perbaiki AMA (hanya untuk Azure Stack HCI, kluster versi 22H2):

- Jika Anda menggunakan Azure Stack HCI, kluster versi 22H2, mulailah dengan menerapkan kebijakan untuk memperbaiki AMA. Langkah ini tidak diperlukan untuk Azure Stack HCI, kluster versi 23H2.

- Untuk templat definisi kebijakan, lihat Kebijakan untuk memperbaiki AMA.

Instal AMA:

- Terapkan kebijakan untuk menginstal AMA.

- Untuk templat definisi kebijakan, lihat Kebijakan untuk menginstal AMA.

Mengonfigurasi asosiasi DCR.

- Terapkan kebijakan untuk mengonfigurasi asosiasi DCR.

- Untuk templat definisi kebijakan, lihat Kebijakan untuk mengonfigurasi asosiasi DCR.

Alur kerja untuk menerapkan kebijakan untuk mengaktifkan Wawasan dalam skala besar

Ikuti langkah-langkah ini untuk setiap kebijakan guna mengaktifkan Wawasan dalam skala besar:

- Buat definisi kebijakan. Tentukan aturan dan kondisi untuk kepatuhan menggunakan templat definisi kebijakan. Lihat Membuat definisi kebijakan.

- Membuat penetapan kebijakan. Tentukan cakupan kebijakan, pengecualian jika ada, dan parameter untuk penerapan. Gunakan definisi kebijakan yang ditentukan pada langkah sebelumnya. Lihat Membuat penetapan kebijakan.

- Lihat status kepatuhan. Pantau status kepatuhan penetapan kebijakan. Periksa sumber daya yang tidak sesuai. Lihat Melihat status kepatuhan.

- Memulihkan sumber daya yang tidak sesuai. Buat tugas remediasi untuk memulihkan sumber daya yang tidak sesuai. Lihat Memulihkan sumber daya yang tidak sesuai.

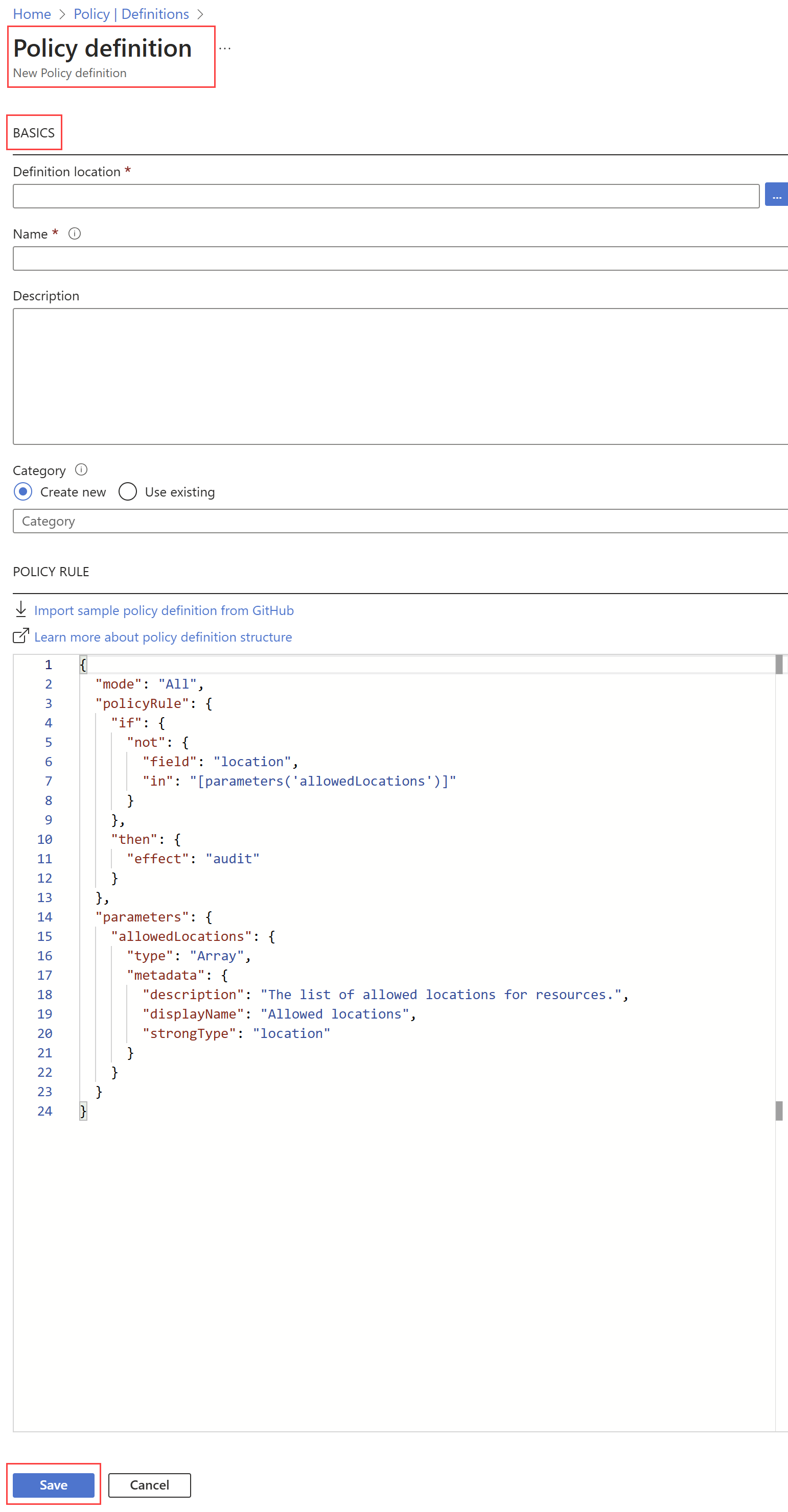

Membuat definisi kebijakan

Untuk membuat definisi kebijakan, ikuti langkah-langkah berikut:

Di portal Microsoft Azure, navigasikan ke layanan Azure Policy.

Di bagian Penulisan, pilih Definisi.

Pilih + Definisi kebijakan untuk membuat definisi kebijakan baru.

Pada halaman Definisi kebijakan, tentukan nilai berikut:

Bidang Perbuatan Lokasi definisi Pilih elipsis ( ...) untuk menentukan lokasi sumber daya kebijakan. Pada panel Lokasi definisi, pilih langganan Azure lalu pilih Pilih.Nama Tentukan nama yang mudah diingat untuk definisi kebijakan. Anda dapat menentukan deskripsi dan kategori secara opsional. ATURAN KEBIJAKAN Kotak edit JSON telah diisi sebelumnya dengan templat definisi kebijakan. Ganti templat ini dengan templat definisi kebijakan yang ingin Anda terapkan. Untuk templat definisi untuk kebijakan Insight dalam format JSON, lihat bagian Tentang menggunakan kebijakan Azure untuk mengaktifkan Wawasan dalam skala besar . Definisi peran Bidang ini ditampilkan setelah Anda menyalin dan menempelkan definisi kebijakan ke bidang ATURAN KEBIJAKAN. Pilih peran Kontributor Sumber Daya Konfigurasi Tamu dari daftar. Pilih Simpan.

Anda mendapatkan pemberitahuan bahwa pembuatan definisi kebijakan berhasil dan halaman definisi kebijakan ditampilkan. Anda sekarang dapat melanjutkan untuk membuat penetapan kebijakan.

Buat penetapan kebijakan

Selanjutnya, Anda membuat penetapan kebijakan dan menetapkan definisi kebijakan di tingkat langganan atau grup sumber daya. Untuk informasi selengkapnya tentang penetapan kebijakan, lihat Struktur penetapan Azure Policy.

Untuk membuat penetapan kebijakan, ikuti langkah-langkah berikut:

Pada Kebijakan | Halaman definisi untuk definisi kebijakan yang Anda buat di langkah sebelumnya, pilih Tetapkan kebijakan.

Pada tab Tetapkan halaman >kebijakan Dasar, tentukan nilai berikut ini:

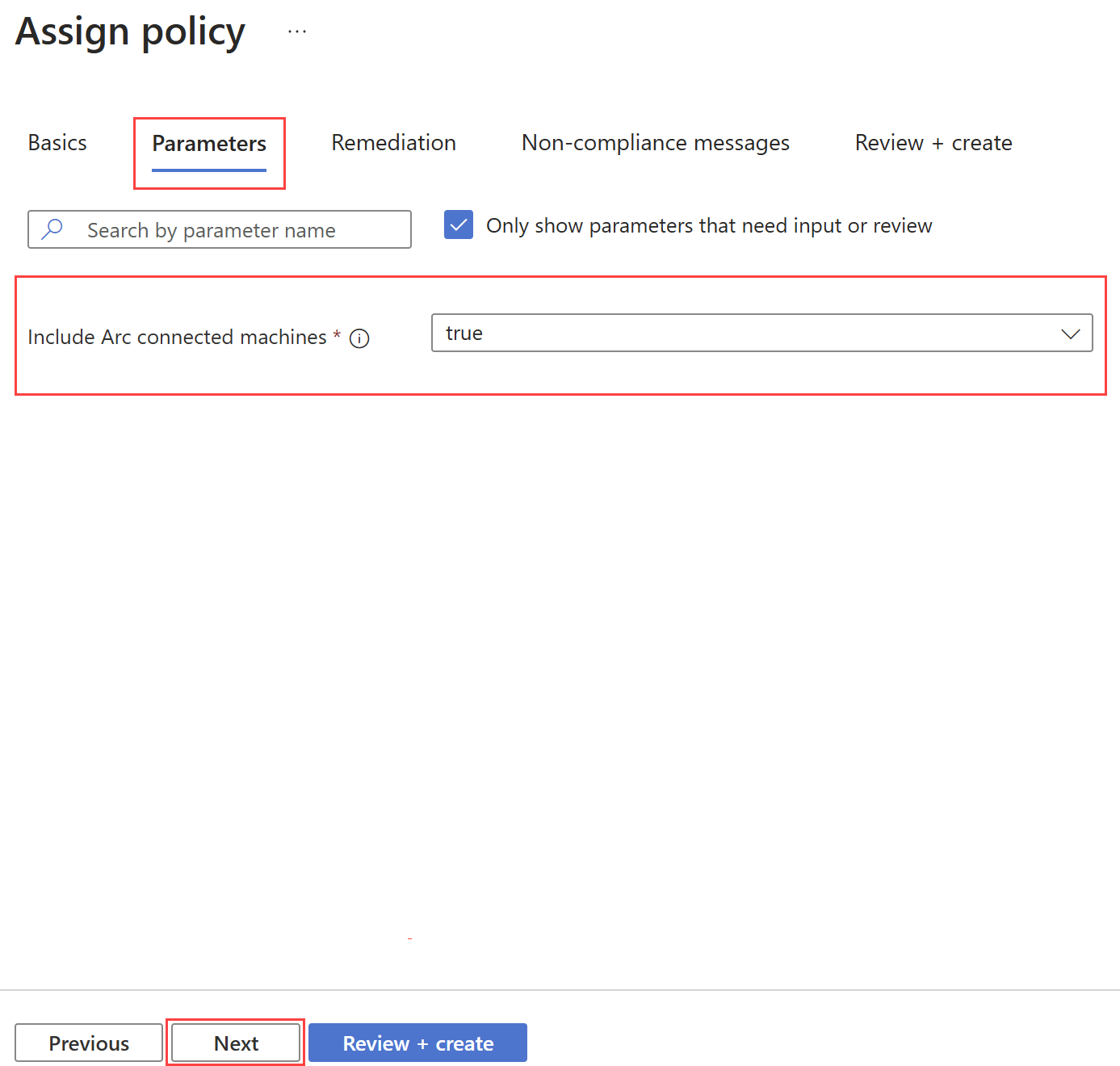

Bidang Perbuatan Cakupan Bidang ini telah diisi sebelumnya dengan cakupan yang Anda tentukan selama pembuatan definisi kebijakan. Jika Anda ingin mengubah cakupan untuk penetapan kebijakan, Anda dapat menggunakan elipsis ( ...) lalu memilih langganan dan secara opsional grup sumber daya. Lalu pilih Pilih untuk menerapkan cakupan.Pengecualian Opsional. Gunakan elipsis ( ...) untuk memilih sumber daya yang akan dikecualikan dari penetapan kebijakan.Definisi Azure Policy Bidang ini telah diisi sebelumnya dengan nama definisi kebijakan yang dibuat dalam langkah Buat definisi kebijakan. Nama penugasan Bidang ini telah diisi sebelumnya dengan nama definisi kebijakan yang dipilih. Anda dapat mengubahnya jika perlu. Penerapan Azure Policy Default ke Diaktifkan. Untuk informasi selengkapnya, lihat mode pemberlakuan. Pilih Berikutnya untuk melihat tab Parameter . Jika definisi kebijakan yang Anda pilih pada tab Dasar menyertakan parameter, definisi tersebut muncul di tab Parameter .

Misalnya, kebijakan untuk memperbaiki AMA menunjukkan parameter Sertakan komputer yang terhubung dengan Arc. Pilih True untuk menyertakan komputer yang terhubung dengan Arc dalam penetapan kebijakan.

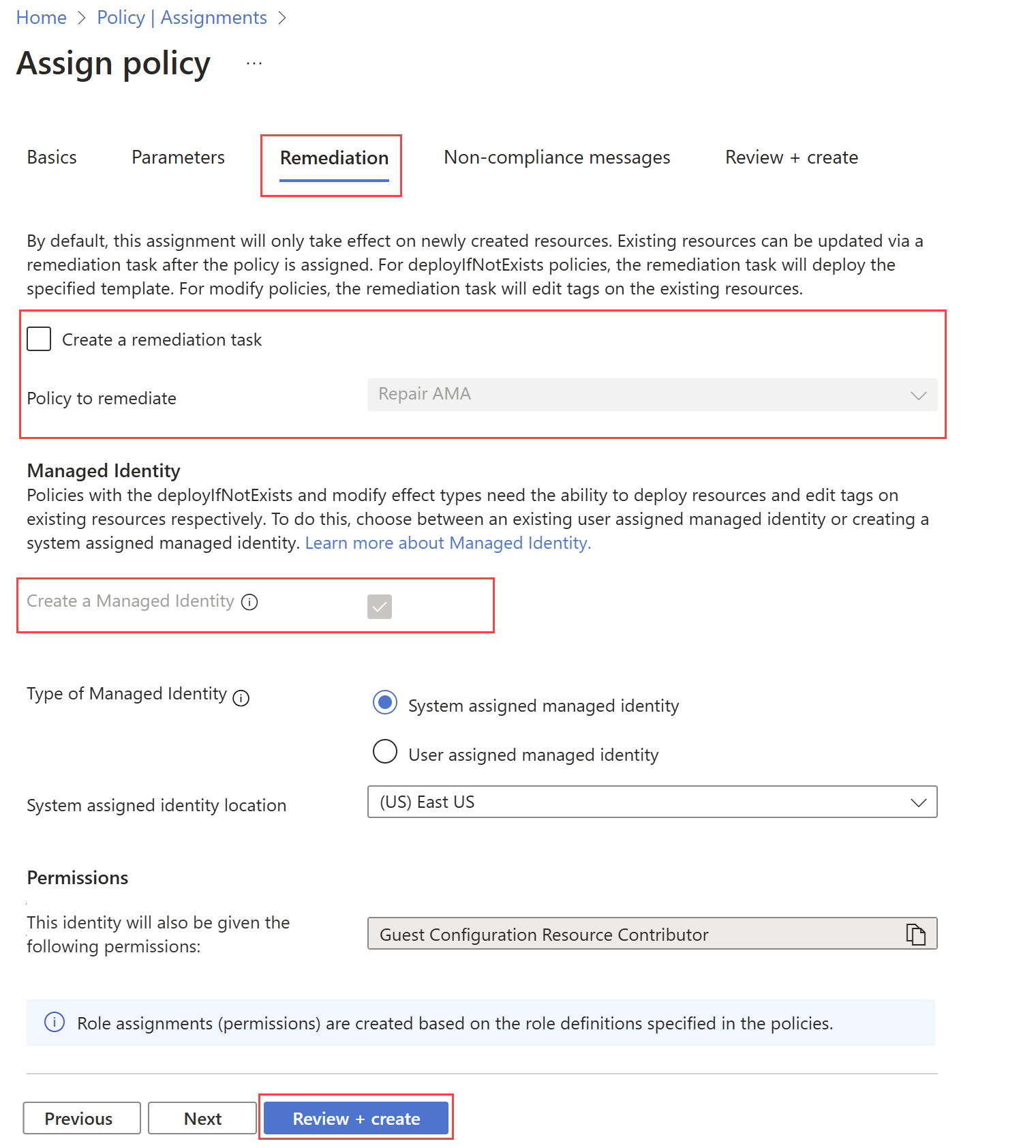

Pilih Berikutnya untuk melihat tab Remediasi . Tidak ada tindakan yang diperlukan pada tab ini. Templat definisi kebijakan mendukung efek deployIfNotExists , sehingga sumber daya yang tidak sesuai dengan aturan kebijakan diperbaiki secara otomatis. Selain itu, perhatikan bahwa parameter Buat Identitas Terkelola dipilih secara default karena templat definisi kebijakan menggunakan efek deployIfNotExists .

Pilih Tinjau + buat untuk meninjau penugasan.

Pilih Buat untuk membuat penugasan.

Anda mendapatkan pemberitahuan bahwa penetapan peran dan pembuatan penetapan kebijakan berhasil. Setelah penugasan dibuat, mesin Azure Policy mengidentifikasi semua kluster Azure Stack HCI yang terletak dalam cakupan dan menerapkan konfigurasi kebijakan ke setiap kluster. Biasanya, diperlukan waktu 5 hingga 15 menit agar penetapan kebijakan diterapkan.

Melihat status kepatuhan

Setelah membuat penetapan kebijakan, Anda dapat memantau kepatuhan sumber daya di bawah Status kepatuhan dan remediasi di bawah Remediasi di beranda Azure Policy. Status kepatuhan untuk penetapan kebijakan baru membutuhkan waktu beberapa menit untuk menjadi aktif dan memberikan hasil tentang status kebijakan.

Untuk melihat status kepatuhan kebijakan, ikuti langkah-langkah berikut:

Di portal Microsoft Azure, navigasikan ke layanan Azure Policy.

Pilih Kepatuhan.

Filter hasil untuk nama penetapan kebijakan yang Anda buat di langkah Buat penetapan kebijakan. Kolom Status kepatuhan menampilkan status kepatuhan sebagai Patuh atau Tidak patuh.

Pilih nama penetapan kebijakan untuk melihat status Kepatuhan Sumber Daya. Misalnya, laporan kepatuhan untuk kebijakan AMA perbaikan menunjukkan node kluster yang perlu diperbaiki:

Setelah Anda mengetahui sumber daya mana yang tidak patuh, Anda dapat membuat tugas remediasi untuk menaatinya.

Memulihkan sumber daya yang tidak sesuai

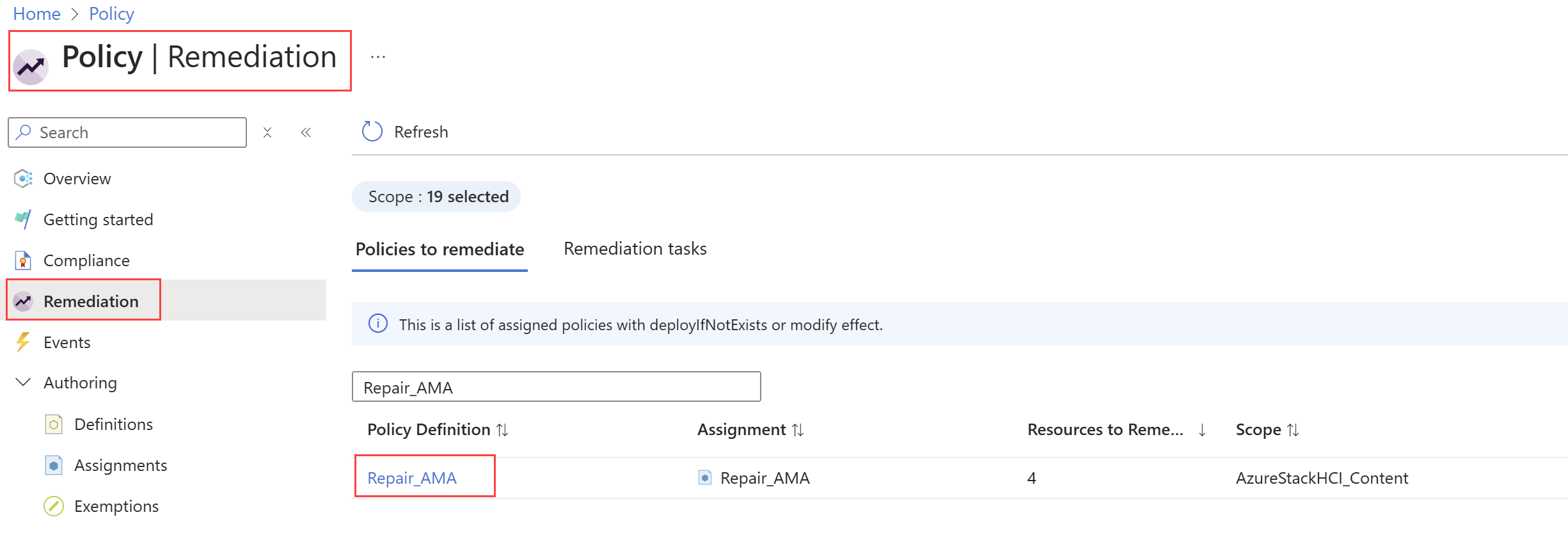

Untuk memulihkan sumber daya yang tidak sesuai dan melacak kemajuan tugas remediasi, ikuti langkah-langkah berikut:

Di portal Microsoft Azure, navigasikan ke layanan Azure Policy.

Pilih Remediasi.

Halaman Remediasi menampilkan daftar kebijakan yang ditetapkan yang memiliki sumber daya yang tidak patuh. Filter hasil untuk nama penetapan kebijakan yang Anda buat di langkah Buat penetapan kebijakan.

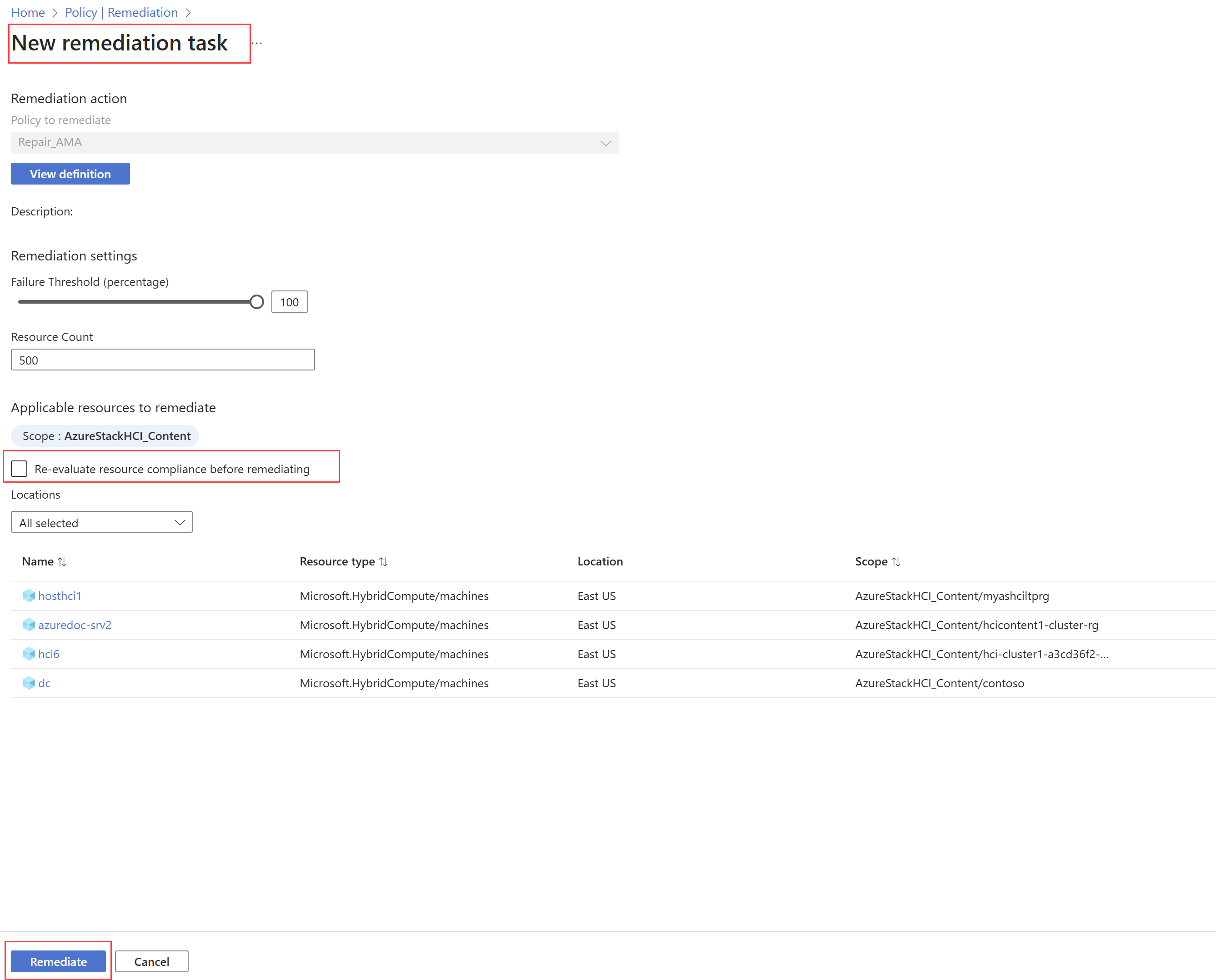

Pilih tautan Definisi Kebijakan.

Halaman Tugas remediasi baru menampilkan sumber daya yang memerlukan remediasi. Pilih kotak centang Evaluasi ulang kepatuhan sumber daya sebelum memulihkan lalu pilih Remediasi.

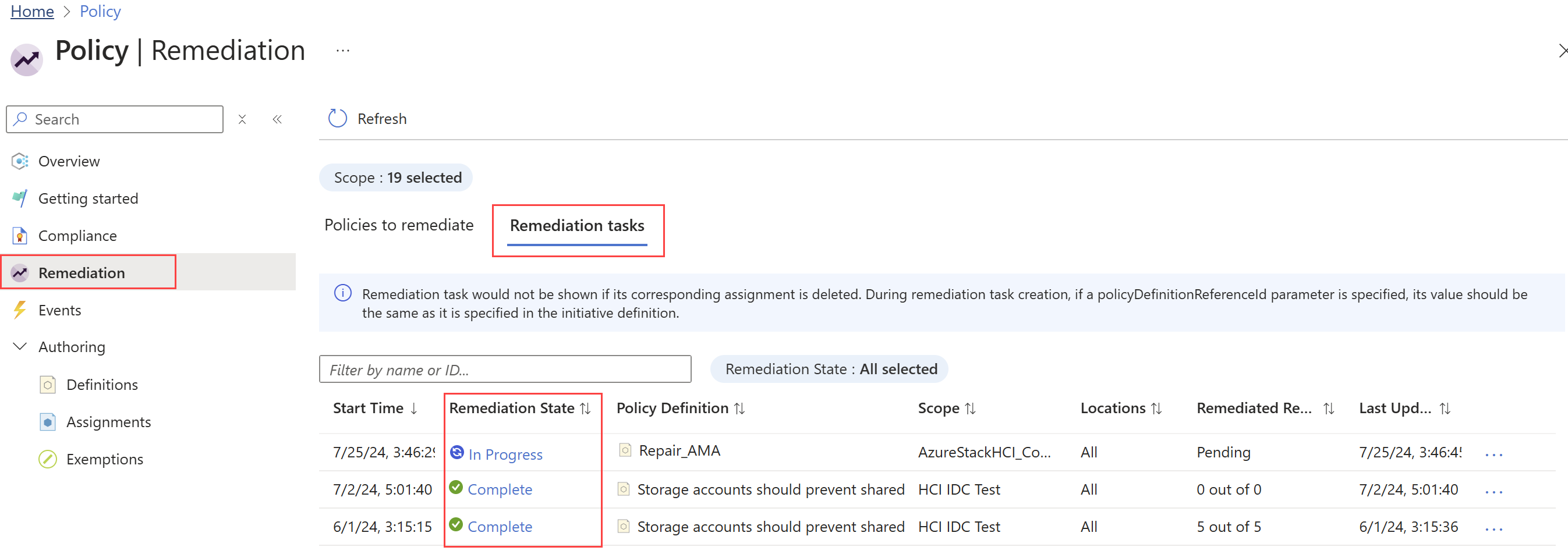

Anda mendapatkan pemberitahuan bahwa tugas remediasi dibuat, dan Anda diarahkan ke tab tugas Remediasi. Tab ini memperlihatkan status tugas remediasi yang berbeda. Yang Anda buat mungkin dalam status Evaluasi atau Sedang Berlangsung .

Setelah remediasi selesai, status berubah menjadi Selesai.

Untuk informasi selengkapnya tentang remediasi, lihat Memulihkan sumber daya yang tidak sesuai dengan Azure Policy.