Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Penting

Berlaku mulai 1 Mei 2025, Azure AD B2C tidak akan lagi tersedia untuk dibeli untuk pelanggan baru. Pelajari lebih lanjut di FAQ kami.

Sebelum memulai, gunakan pemilih Pilih jenis kebijakan di bagian atas halaman ini untuk memilih jenis kebijakan yang Anda siapkan. Azure Active Directory B2C menawarkan dua metode untuk menentukan cara pengguna berinteraksi dengan aplikasi Anda: melalui alur pengguna yang telah ditentukan sebelumnya atau melalui kebijakan kustom yang sepenuhnya dapat dikonfigurasi. Langkah yang diperlukan dalam artikel ini berbeda untuk setiap metode.

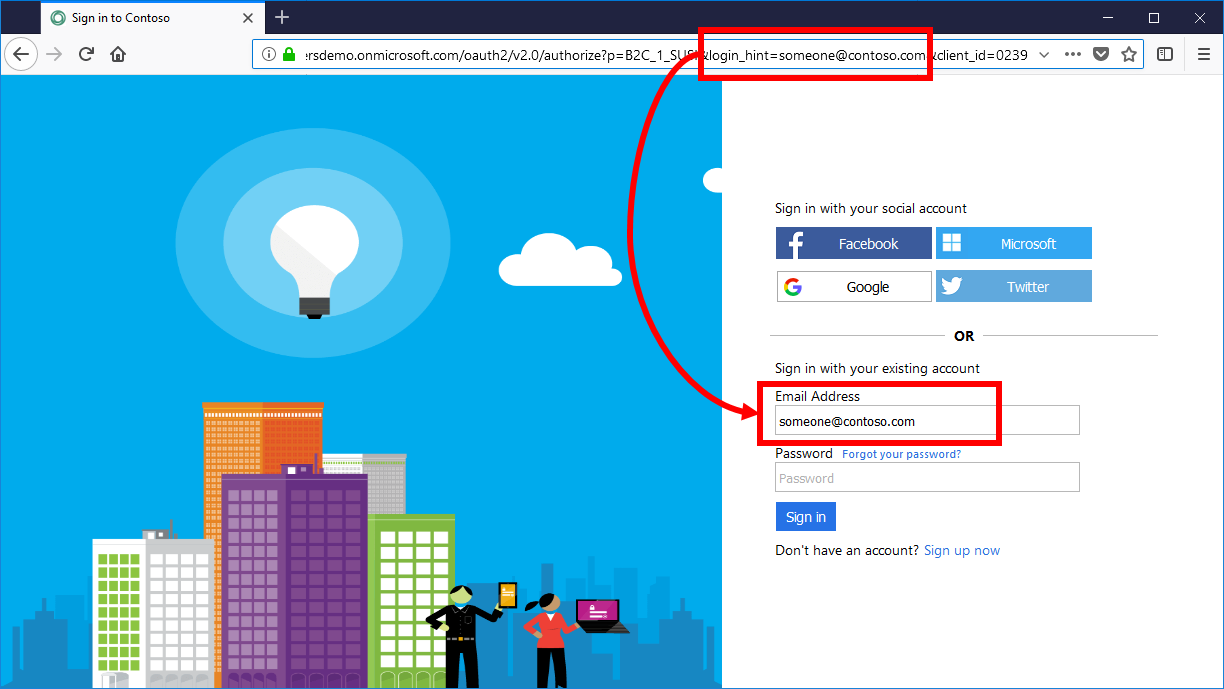

Saat menyiapkan masuk untuk aplikasi menggunakan Azure Active Directory B2C (Azure AD B2C), Anda dapat mengisi nama masuk terlebih dahulu atau langsung masuk ke penyedia identitas sosial tertentu, seperti Facebook, LinkedIn, atau akun Microsoft.

Praisi nama pengguna

Selama proses masuk pengguna, aplikasi pihak terpercaya dapat menargetkan pengguna atau nama domain tertentu. Saat menargetkan pengguna, aplikasi dapat menentukan, dalam permintaan otorisasi, parameter kueri login_hint dengan nama pengguna untuk masuk. Azure AD B2C secara otomatis mengisi nama masuk, sementara pengguna hanya perlu memberikan kata sandi.

Pengguna dapat mengubah nilai di kotak teks masuk.

Untuk mendukung parameter petunjuk masuk, gantikan profil teknis SelfAsserted-LocalAccountSignin-Email. Di bagian <InputClaims> , atur DefaultValue klaim signInName ke {OIDC:LoginHint}. Variabel {OIDC:LoginHint} berisi nilai login_hint parameter . Azure AD B2C membaca nilai klaim signInName dan mengisi kotak teks signInName sebelumnya.

<ClaimsProvider>

<DisplayName>Local Account</DisplayName>

<TechnicalProfiles>

<TechnicalProfile Id="SelfAsserted-LocalAccountSignin-Email">

<InputClaims>

<!-- Add the login hint value to the sign-in names claim type -->

<InputClaim ClaimTypeReferenceId="signInName" DefaultValue="{OIDC:LoginHint}" />

</InputClaims>

</TechnicalProfile>

</TechnicalProfiles>

</ClaimsProvider>

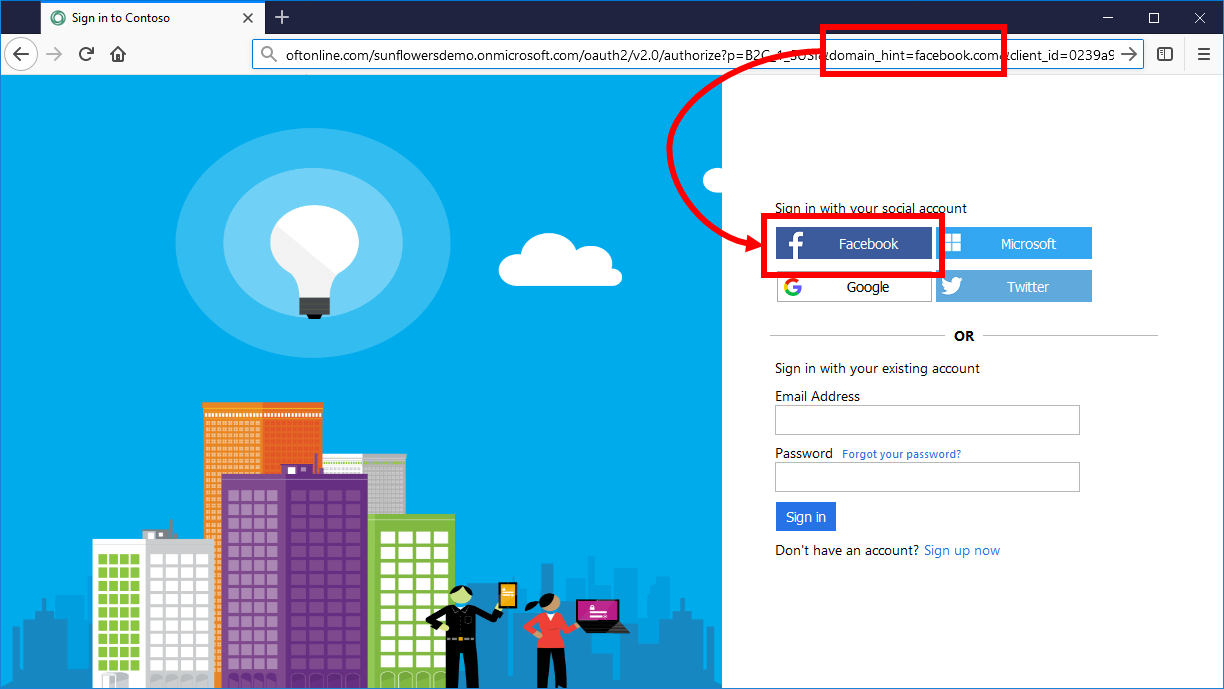

Mengalihkan login ke penyedia sosial

Jika anda mengonfigurasi perjalanan masuk untuk aplikasi anda untuk menyertakan akun sosial, seperti Facebook, LinkedIn, atau Google, Anda dapat menentukan parameter.domain_hint Parameter kueri ini memberikan petunjuk kepada Azure AD B2C tentang IdP sosial yang harus digunakan untuk masuk. Misalnya, jika aplikasi menentukan domain_hint=facebook.com, masuk langsung ke halaman masuk Facebook.

Parameter string kueri petunjuk domain dapat diatur ke salah satu domain berikut:

- amazon.com

- facebook.com

- github.com

- google.com

- linkedin.com

- microsoft.com

- qq.com

- wechat.com

- weibo.com

- x.com

- Untuk Generic OpenID Connect, lihat Petunjuk domain.

Untuk mendukung parameter petunjuk domain, Anda dapat mengonfigurasi nama domain menggunakan elemen XML <Domain>domain name</Domain> dari <ClaimsProvider> mana pun.

<ClaimsProvider>

<!-- Add the domain hint value to the claims provider -->

<Domain>facebook.com</Domain>

<DisplayName>Facebook</DisplayName>

<TechnicalProfiles>

...