Penting

Berlaku mulai 1 Mei 2025, Azure AD B2C tidak akan lagi tersedia untuk dibeli untuk pelanggan baru. Pelajari lebih lanjut di FAQ kami.

Halaman ini menjawab pertanyaan yang sering diajukan tentang Azure Active Directory B2C (Azure AD B2C). Terus periksa kembali untuk pembaruan.

Umum

Penghentian penjualan Azure AD B2C

Berlaku mulai 1 Mei 2025 Azure AD B2C tidak akan lagi tersedia untuk dibeli pelanggan baru, tetapi pelanggan Azure AD B2C saat ini dapat terus menggunakan produk. Pengalaman produk, termasuk membuat penyewa atau alur pengguna baru, akan tetap tidak berubah; namun, penyewa baru hanya dapat dibuat dengan Azure AD B2C P1. Azure AD B2C P2 akan dihentikan pada 15 Maret 2026, untuk semua pelanggan. Komitmen operasional, termasuk perjanjian tingkat layanan (SLA), pembaruan keamanan, dan kepatuhan, juga akan tetap tidak berubah. Kami akan terus mendukung Azure AD B2C hingga setidaknya Mei 2030. Informasi selengkapnya, termasuk rencana migrasi akan tersedia. Hubungi perwakilan akun Anda untuk informasi selengkapnya dan untuk mempelajari selengkapnya tentang ID Eksternal Microsoft Entra.

Apa itu ID Eksternal Microsoft Entra?

Kami telah merilis produk ID Eksternal Microsoft Entra generasi berikutnya yang menggabungkan solusi canggih untuk bekerja dengan orang-orang di luar organisasi Anda. Dengan kemampuan ID Eksternal, Anda dapat mengizinkan identitas eksternal untuk mengakses aplikasi dan sumber daya Anda dengan aman. Baik Anda bekerja dengan mitra eksternal, konsumen, atau pelanggan bisnis, pengguna dapat membawa identitas mereka sendiri. Identitas ini dapat berkisar dari akun perusahaan atau akun yang dikeluarkan oleh pemerintah hingga penyedia identitas sosial seperti Google atau Facebook. Untuk informasi selengkapnya, lihat Pengenalan ID Eksternal Microsoft Entra

Mengapa saya tidak dapat mengakses ekstensi Azure AD B2C di portal Microsoft Azure?

Ada dua alasan umum mengapa ekstensi Microsoft Entra tidak berfungsi untuk Anda. Azure AD B2C mengharuskan peran pengguna Anda dalam direktori menjadi administrator Global. Hubungi administrator anda jika anda berpikir anda harus memiliki akses. Jika Anda memiliki hak istimewa Administrator global, pastikan Anda berada di direktori Azure AD B2C dan bukan direktori Microsoft Entra. Anda dapat melihat petunjuk untuk membuat tenant Azure AD B2C.

Bisakah saya menggunakan fitur Azure AD B2C di penyewa Microsoft Entra berbasis karyawan yang sudah ada?

MICROSOFT Entra ID dan Azure AD B2C adalah penawaran produk terpisah. Untuk menggunakan fitur Azure AD B2C, buat penyewa Azure AD B2C terpisah dari penyewa Microsoft Entra berbasis karyawan yang sudah ada. Penyewa Microsoft Entra mewakili organisasi. Penyewa Azure AD B2C mewakili kumpulan identitas yang akan digunakan dengan aplikasi pihak yang mengandalkan. Dengan menambahkan penyedia OpenID Connect Baru di bawah Penyedia Identitas Azure AD B2C > atau dengan kebijakan kustom, Azure AD B2C dapat bergabung ke ID Microsoft Entra yang memungkinkan autentikasi karyawan dalam organisasi.

Dapatkah saya menggunakan Azure AD B2C untuk menyediakan masuk sosial (Facebook dan Google+) ke dalam Microsoft 365?

Azure AD B2C tidak dapat digunakan untuk mengautentikasi pengguna untuk Microsoft 365. MICROSOFT Entra ID adalah solusi Microsoft untuk mengelola akses karyawan ke aplikasi SaaS dan memiliki fitur yang dirancang untuk tujuan ini seperti lisensi dan Akses Bersyarah. Azure AD B2C menyediakan platform manajemen identitas dan akses untuk membangun aplikasi web dan seluler. Saat Azure AD B2C dikonfigurasi untuk bergabung ke penyewa Microsoft Entra, penyewa Microsoft Entra mengelola akses karyawan ke aplikasi yang mengandalkan Azure AD B2C.

Apa itu akun lokal di Azure AD B2C? Bagaimana perbedaannya dengan akun kerja atau sekolah di ID Microsoft Entra?

Di penyewa Microsoft Entra, pengguna yang merupakan bagian dari penyewa masuk dengan alamat email dalam bentuk <xyz>@<tenant domain>.

<tenant domain> adalah salah satu domain yang diverifikasi dalam tenant atau domain awal <...>.onmicrosoft.com. Jenis akun ini adalah akun kerja atau sekolah.

Di penyewa Azure AD B2C, sebagian besar aplikasi ingin pengguna masuk dengan alamat email arbitrer apa pun (misalnya, , joe@comcast.net, bob@gmail.comsarah@contoso.com, atau jim@live.com). Jenis akun ini adalah akun lokal. Kami juga mendukung nama pengguna arbitrer sebagai akun lokal (misalnya, joe, bob, sarah, atau jim). Anda dapat memilih salah satu dari dua jenis akun lokal ini saat mengonfigurasi penyedia identitas untuk Azure AD B2C di portal Microsoft Azure. Di penyewa Azure AD B2C Anda, pilih Penyedia identitas, pilih Akun lokal, lalu pilih Nama Pengguna.

Akun pengguna untuk aplikasi dapat dibuat melalui alur pengguna pendaftaran, alur pengguna pendaftaran atau masuk, Microsoft Graph API, atau portal Microsoft Azure.

Berapa banyak pengguna yang dapat diakomodasi penyewa Azure AD B2C?

Secara default, setiap penyewa dapat mengakomodasi total 1,25 juta objek (akun pengguna dan aplikasi), tetapi Anda dapat meningkatkan batas ini menjadi 5,25 juta objek saat Anda menambahkan dan memverifikasi domain kustom. Jika Anda ingin meningkatkan batas ini, silakan hubungi Dukungan Microsoft. Namun, jika Anda membuat penyewa sebelum September 2022, batas ini tidak memengaruhi Anda, dan penyewa Anda akan mempertahankan ukuran yang dialokasikan saat dibuat, yaitu 50 juta objek.

Penyedia identitas sosial apa yang Anda dukung saat ini? Mana yang Anda rencanakan untuk didukung di masa depan?

Saat ini kami mendukung beberapa penyedia identitas sosial termasuk Amazon, Facebook, GitHub (pratinjau), Google, LinkedIn, Akun Microsoft (MSA), QQ (pratinjau), X, WeChat (pratinjau), dan Weibo (pratinjau). Kami mengevaluasi penambahan dukungan untuk penyedia identitas sosial populer lainnya berdasarkan permintaan pelanggan.

Azure AD B2C juga mendukung kebijakan kustom. Kebijakan kustom memungkinkan Anda membuat kebijakan Anda sendiri untuk penyedia identitas apa pun yang mendukung OpenID Connect atau SAML. Mulai menggunakan kebijakan kustom dengan memeriksa paket pemula kebijakan kustom kami.

Dapatkah saya mengonfigurasi cakupan untuk mengumpulkan informasi lebih lanjut tentang konsumen dari berbagai penyedia identitas sosial?

Tidak. Cakupan default yang digunakan untuk sekumpulan penyedia identitas sosial kami yang didukung adalah:

- Facebook: email

- Google+: email

- Akun Microsoft: openid email profil

- Amazon: profil

- LinkedIn: r_emailaddress (akses ke alamat email), r_basicprofile (akses ke profil dasar)

Saya menggunakan ADFS sebagai penyedia identitas di Azure AD B2C. Ketika saya mencoba memulai permintaan keluar dari Azure AD B2C, ADFS menunjukkan kesalahan *MSIS7084: permintaan keluar SAML dan pesan respons keluar harus ditandatangani saat menggunakan Pengalihan HTTP SAML atau pengikatan HTTP POST*. Bagaimana cara mengatasi masalah ini?

Di server ADFS, jalankan: Set-AdfsProperties -SignedSamlRequestsRequired $true. Ini akan memaksa Azure AD B2C untuk menandatangani semua permintaan ke ADFS.

Apakah aplikasi saya harus dijalankan di Azure agar berfungsi dengan Azure AD B2C?

Tidak, Anda dapat menghosting aplikasi Anda di mana saja (di cloud atau lokal). Yang diperlukan untuk berinteraksi dengan Azure AD B2C adalah kemampuan untuk mengirim dan menerima permintaan HTTP pada titik akhir yang dapat diakses publik.

Saya memiliki beberapa penyewa Azure AD B2C. Bagaimana cara mengelolanya di portal Microsoft Azure?

Sebelum membuka layanan Azure AD B2C di portal Microsoft Azure, Anda harus beralih ke direktori yang ingin Anda kelola. Pilih ikon Pengaturan di menu atas untuk beralih ke direktori yang ingin Anda kelola dari menu Direktori + langganan .

Mengapa saya tidak dapat membuat tenant Azure AD B2C?

Anda mungkin tidak memiliki izin untuk membuat penyewa Azure AD B2C. Hanya pengguna dengan setidaknya peran Pembuat Penyewa yang dapat membuat penyewa.

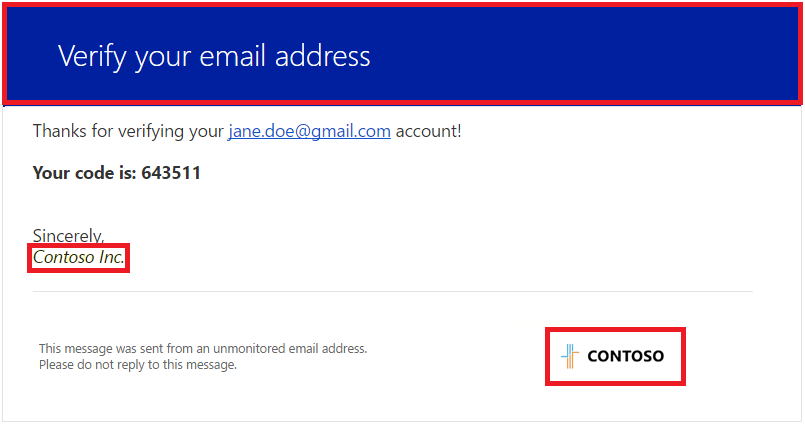

Bagaimana cara menyesuaikan email verifikasi (konten dan bidang "Dari:") yang dikirim oleh Azure AD B2C?

Anda dapat menggunakan fitur branding perusahaan untuk menyesuaikan konten email verifikasi. Secara khusus, kedua elemen email ini dapat disesuaikan:

Logo banner: Ditampilkan di kanan bawah.

Warna latar belakang: Ditampilkan di bagian atas.

Tanda tangan email berisi nama tenant Azure AD B2C yang Anda berikan saat pertama kali membuat tenant Azure AD B2C. Anda dapat mengubah nama menggunakan instruksi berikut:

- Masuk ke portal Microsoft Azure sebagai Administrator Global.

- Buka bilah ID Microsoft Entra .

- Pilih tab Properti.

- Ubah bidang Nama .

- Pilih Simpan di bagian atas halaman.

Saat ini, Anda tidak dapat mengubah bidang "Dari:" pada email.

Petunjuk / Saran

Dengan kebijakan kustom Azure AD B2C, Anda dapat mengkustomisasi email yang dikirim Azure AD B2C kepada pengguna, termasuk bidang "Dari:" di email. Verifikasi email kustom memerlukan penggunaan penyedia email pihak ketiga seperti Mailjet atau SendGrid.

Bagaimana cara memigrasikan nama pengguna, kata sandi, dan profil saya yang sudah ada dari database saya ke Azure AD B2C?

Anda dapat menggunakan Microsoft Graph API untuk menulis alat migrasi Anda. Lihat Panduan migrasi pengguna untuk detailnya.

Alur pengguna kata sandi apa yang digunakan untuk akun lokal di Azure AD B2C?

Alur pengguna kata sandi Azure AD B2C untuk akun lokal didasarkan pada kebijakan untuk ID Microsoft Entra. Alur pengguna pendaftaran, pendaftaran, atau masuk, dan pengaturan ulang kata sandi Azure AD B2C menggunakan kekuatan kata sandi "kuat" dan tidak kedaluwarsa kata sandi apa pun. Untuk informasi selengkapnya, lihat Kebijakan dan pembatasan kata sandi di ID Microsoft Entra.

Untuk informasi tentang penguncian akun dan kata sandi, lihat Mengurangi serangan kredensial di Azure AD B2C.

Bisakah saya menggunakan Microsoft Entra Connect untuk memigrasikan identitas konsumen yang disimpan di Active Directory lokal saya ke Azure AD B2C?

Tidak, Microsoft Entra Connect tidak dirancang untuk bekerja dengan Azure AD B2C. Pertimbangkan untuk menggunakan Microsoft Graph API untuk migrasi pengguna. Lihat Panduan migrasi pengguna untuk detailnya.

Bisakah aplikasi saya membuka halaman Azure AD B2C dalam iFrame?

Fitur ini dalam tahap pratinjau publik. Untuk informasi lebih lanjut, lihat Pengalaman masuk yang disematkan.

Apakah Azure AD B2C berfungsi dengan sistem CRM seperti Microsoft Dynamics?

Integrasi dengan Portal Microsoft Dynamics 365 tersedia. Lihat Mengonfigurasi Portal Dynamics 365 untuk menggunakan Azure AD B2C untuk autentikasi.

Apakah Azure AD B2C berfungsi dengan SharePoint lokal 2016 atau yang lebih lama?

Azure AD B2C tidak dimaksudkan untuk skenario berbagi mitra eksternal SharePoint; lihat Microsoft Entra B2B sebagai gantinya.

Haruskah saya menggunakan Azure AD B2C atau B2B untuk mengelola identitas eksternal?

Baca Membandingkan solusi untuk Identitas Eksternal untuk mempelajari selengkapnya tentang menerapkan fitur yang sesuai ke skenario identitas eksternal Anda.

Fitur pelaporan dan audit apa yang disediakan Azure AD B2C? Apakah sama seperti di Microsoft Entra ID P1 atau P2?

Tidak, Azure AD B2C tidak mendukung kumpulan laporan yang sama dengan Microsoft Entra ID P1 atau P2. Namun, ada banyak kesamaan:

- Laporan masuk memberikan catatan setiap kali masuk dengan detail yang lebih sedikit.

- Laporan audit mencakup aktivitas admin dan aktivitas aplikasi.

- Laporan penggunaan mencakup jumlah pengguna, jumlah login, dan volume MFA.

Mengapa tagihan Azure AD B2C saya menampilkan biaya telepon bernama "Microsoft Entra External ID?"

Mengikuti model penagihan baru untuk Autentikasi Telepon SMS Azure AD External Identities, Anda mungkin melihat nama baru pada tagihan Anda. Sebelumnya, Autentikasi Multifaktor Telepon ditagih sebagai "Azure Active Directory B2C - Autentikasi Multifaktor Dasar 1." Sekarang Anda akan melihat nama berikut berdasarkan tingkat harga di negara atau wilayah Anda.

- Microsoft Entra External ID - Autentikasi Telepon Berbiaya Murah, 1 Transaksi

- ID Eksternal Microsoft Entra - Autentikasi Telepon Biaya Sedang-Rendah 1 Transaksi

- ID Eksternal Microsoft Entra - Autentikasi Telepon Biaya Menengah Tinggi 1 Transaksi

- ID Eksternal Microsoft Entra - Autentikasi Telepon dengan Biaya Tinggi untuk 1 Transaksi

Meskipun tagihan yang baru menyebutkan Microsoft Entra External ID, Anda tetap ditagih untuk Azure AD B2C berdasarkan jumlah MAU inti Anda.

Dapatkah pengguna akhir menggunakan kata sandi satu kali berbasis waktu (TOTP) dengan aplikasi pengautentikasi untuk mengautentikasi ke aplikasi Azure AD B2C saya?

Ya. Pengguna akhir perlu mengunduh aplikasi pengautentikasi apa pun yang mendukung verifikasi TOTP, seperti aplikasi Microsoft Authenticator (disarankan). Untuk detailnya lihat, metode verifikasi.

Mengapa kode aplikasi pengautentikasi TOTP saya tidak berfungsi?

Jika kode aplikasi pengautentikasi TOTP tidak berfungsi dengan ponsel atau perangkat Android atau iPhone, waktu jam perangkat Anda mungkin salah. Di pengaturan perangkat Anda, pilih opsi untuk menggunakan waktu yang disediakan jaringan atau untuk mengatur waktu secara otomatis.

Bagaimana cara mengetahui bahwa add-on Go-Local tersedia di negara/wilayah saya?

Saat membuat penyewa Azure AD B2C Anda, jika add-on Go-Local tersedia di negara atau wilayah Anda, Anda diminta untuk mengaktifkannya jika membutuhkannya.

Apakah saya masih mendapatkan 50.000 MAUs gratis per bulan pada add-on Go-Local saat saya mengaktifkannya?

No. 50.000 MAUs gratis per bulan tidak berlaku saat Anda mengaktifkan add-on Go-Local. Anda akan dikenakan biaya pada add-on Go-Local mulai dari Pengguna Aktif Bulanan (MAU) pertama. Namun, Anda akan terus menikmati 50.000 MAUs gratis per bulan pada fitur lain yang tersedia dengan harga Premium P1 atau P2 Azure AD B2C Anda.

Saya memiliki penyewa Azure AD B2C yang sudah ada di Jepang atau Australia yang tidak mengaktifkan add-on Go-Local. Bagaimana cara mengaktifkan add-on ini?

Ikuti langkah-langkah dalam Mengaktifkan Go-Local ad-on untuk mengaktifkan add-on Go-Local Azure AD B2C.

Bisakah saya melokalisasi UI halaman yang dilayani oleh Azure AD B2C? Bahasa apa saja yang didukung?

Ya, lihat kustomisasi bahasa. Kami menyediakan terjemahan untuk 36 bahasa, dan Anda dapat menyesuaikan string apa pun sesuai kebutuhan Anda.

Bisakah saya menggunakan URL saya sendiri di halaman pendaftaran dan masuk saya yang dilayani oleh Azure AD B2C? Misalnya, dapatkah saya mengubah URL dari contoso.b2clogin.com ke login.contoso.com?

Ya, Anda dapat menggunakan domain Anda sendiri. Untuk detailnya, lihat Domain kustom Azure AD B2C.

Bagaimana cara menghapus penyewa Azure AD B2C saya?

Ikuti langkah-langkah ini untuk menghapus penyewa Azure AD B2C Anda.

Anda dapat menggunakan pengalaman pendaftaran Aplikasi terpadu baru kami atau pengalaman Aplikasi warisan (Warisan) kami. Pelajari selengkapnya tentang pengalaman baru.

- Masuk ke portal Microsoft Azure sebagai Administrator Langganan. Gunakan akun kerja atau sekolah yang sama atau akun Microsoft yang sama yang Anda gunakan untuk mendaftar Azure.

- Pastikan Anda menggunakan direktori yang berisi Azure AD B2C tenant Anda. Pilih ikon Pengaturan di toolbar portal.

- Pada Setelan portal | Direktori + langganan, temukan direktori Azure AD B2C Anda di daftar Nama direktori, lalu pilih Beralih.

- Di menu sebelah kiri, pilih Azure AD B2C. Atau, pilih Semua layanan dan cari dan pilih Azure AD B2C.

- Hapus semua Alur pengguna (kebijakan) di tenant Azure AD B2C Anda.

- Hapus semua Penyedia Identitas di penyewa Azure AD B2C Anda.

- Pilih Pendaftaran aplikasi, lalu pilih tab Semua aplikasi .

- Hapus semua aplikasi yang Anda daftarkan.

- Hapus b2c-extensions-app.

- Pada Kelola, pilih Pengguna.

- Pilih setiap pengguna secara bergantian (kecualikan pengguna Administrator Langganan tempat Anda saat ini masuk). Pilih Hapus di bagian bawah halaman dan pilih Ya saat diminta.

- Pilih ID Microsoft Entra di menu sebelah kiri.

- Di bawah Kelola, pilih Properti

- Di bawah Manajemen akses untuk sumber daya Azure, pilih Ya, lalu pilih Simpan.

- Keluar dari portal Microsoft Azure lalu masuk kembali untuk me-refresh akses Anda.

- Pilih ID Microsoft Entra di menu sebelah kiri.

- Pada halaman Gambaran Umum , pilih Hapus penyewa. Ikuti petunjuk di layar untuk menyelesaikan proses.

Bisakah saya mendapatkan Azure AD B2C sebagai bagian dari Enterprise Mobility Suite?

Tidak, Azure AD B2C adalah layanan Azure bayar sesuai pemakaian dan bukan bagian dari Enterprise Mobility Suite.

Dapatkah saya membeli lisensi Microsoft Entra ID P1 dan Microsoft Entra ID P2 untuk penyewa Azure AD B2C saya?

Tidak, penyewa Azure AD B2C tidak menggunakan lisensi Microsoft Entra ID P1 atau Microsoft Entra ID P2. Azure AD B2C menggunakan lisensi Premium P1 atau P2, yang tidak lagi tersedia untuk dibeli per 1 Mei 2025. Mereka berbeda dari lisensi Microsoft Entra ID P1 atau P2 untuk penyewa Microsoft Entra Standar. Penyewa Azure AD B2C secara asli mendukung beberapa fitur yang mirip dengan fitur Microsoft Entra ID P1 atau P2, seperti yang dijelaskan dalam fitur ID Microsoft Entra yang didukung.

Bisakah saya menggunakan penugasan berbasis grup untuk Aplikasi Microsoft Entra Enterprise di penyewa Azure AD B2C saya?

Tidak, penyewa Azure AD B2C tidak mendukung penugasan berbasis grup ke Microsoft Entra Enterprise Applications.

Apakah Azure AD B2C tersedia di Microsoft Azure Government?

Tidak, Azure AD B2C tidak tersedia di Microsoft Azure Government.

Saya menggunakan token refresh bergulir untuk aplikasi saya dan saya mendapatkan pesan kesalahan invalid_grant saat menukarkan token refresh yang baru diperoleh meskipun masih dalam periode validitas yang ditetapkan. Mengapa hal ini terjadi?

Saat menentukan validitas untuk token refresh bergulir, B2C akan mempertimbangkan waktu masuk awal pengguna dalam aplikasi juga untuk menghitung kemiringan validitas token. Jika pengguna belum keluar dari aplikasi untuk waktu yang sangat lama, nilai condong ini akan melebihi periode validitas token dan karenanya karena alasan keamanan token akan dianggap tidak valid. Oleh karena itu, terjadi kesalahan. Beritahu pengguna untuk melakukan logout dan login kembali ke aplikasi dengan benar, ini seharusnya akan mengatur ulang gangguan. Skenario ini tidak berlaku jika pembaruan token refresh diatur sebagai berjalan tak terbatas.

Saya telah mencabut token refresh menggunakan Microsoft Graph invalidateAllRefreshTokens, atau Microsoft Graph PowerShell, Revoke-MgUserSignInSession. Mengapa Azure AD B2C masih menerima token refresh lama?

Di Azure AD B2C, jika perbedaan waktu antara refreshTokensValidFromDateTime dan refreshTokenIssuedTime kurang dari atau sama dengan 5 menit, token refresh masih dianggap valid. Namun, jika refreshTokenIssuedTime lebih besar dari refreshTokensValidFromDateTime, maka token refresh dicabut.

Ikuti langkah-langkah berikut untuk memeriksa apakah token refresh valid atau dicabut:

Ambil

RefreshTokendanAccessTokendengan menukarkanauthorization_code.Tunggu selama 7 menit.

Gunakan cmdlet Microsoft Graph PowerShell Revoke-MgUserSignInSession atau Microsoft Graph API invalidateAllRefreshTokens untuk menjalankan

RevokeAllRefreshTokenperintah.Tunggu selama 10 menit.

Ambil

RefreshTokenkembali.

Petunjuk / Saran

Dengan kebijakan kustom Azure AD B2C, Anda dapat mengurangi perbedaan waktu yang disebutkan di atas 5 menit (300000 milidetik) dengan mengatur nilai InputParameter "TreatAsEqualIfWithinMilliseconds" di bawah Id transformasi klaim "AssertRefreshTokenIssuedLaterThanValidFromDate". Transformasi klaim ini dapat ditemukan dalam file TrustFrameworkBase.xml di bawah paket starter kebijakan kustom terbaru.

Saya menggunakan beberapa tab di browser web untuk masuk ke beberapa aplikasi yang saya daftarkan di penyewa Azure AD B2C yang sama. Ketika saya mencoba melakukan keluar tunggal, tidak semua aplikasi keluar. Mengapa ini terjadi?

Saat ini, Azure AD B2C tidak mendukung keluar tunggal untuk skenario khusus ini. Ini disebabkan oleh persaingan cookie karena semua aplikasi beroperasi pada cookie yang sama secara bersamaan.

Bagaimana cara melaporkan masalah dengan Azure AD B2C?

Di Azure AD B2C, saya mencabut semua sesi pengguna dengan menggunakan tombol Cabut sesi portal Microsoft Azure, tetapi tidak berfungsi.

Saat ini, Azure AD B2C tidak mendukung pencabutan sesi pengguna dari portal Microsoft Azure. Namun, Anda dapat mencapai tugas ini dengan menggunakan Microsoft Graph PowerShell atau Microsoft Graph API.

Penghentian Azure AD External Identities P2

Apa yang terjadi dengan Azure AD External Identities P2 di penyewa B2C?

Azure AD External Identities P2 telah dihentikan di penyewa Azure AD B2C. Fitur khusus P2 tidak lagi tersedia.

Apakah penghentian memengaruhi penyewa tenaga kerja?

Tidak. Perlindungan ID tetap tersedia untuk tamu bisnis di penyewa tenaga kerja sebagai bagian dari Azure AD External Identities P2. Penghentian hanya berlaku untuk penyewa B2C.

Apa yang harus saya lakukan jika menggunakan P2 ID Protection di B2C tenant saya?

Untuk terus melindungi dari risiko berbasis identitas di B2C, pertimbangkan untuk mengintegrasikan penyedia verifikasi identitas mitra. Semua penyewa P2 akan secara otomatis dialihkan ke P1 secara bergulir pada akhir Maret 2026.

Apakah saya masih akan ditagih untuk P2 setelah penghentian layanan?

Penyewa B2C Anda akan otomatis dialihkan ke P1 pada akhir Maret 2026 dan Anda akan ditagih dengan tarif P1. Untuk panduan tentang mengubah tingkat harga Anda, lihat Penagihan Azure AD B2C.

Apakah penghentian P2 terkait dengan akhir penjualan Azure AD B2C?

Ini adalah topik terpisah. Akhir penjualan berarti Azure AD B2C tidak lagi tersedia untuk pelanggan baru per Mei 2025. Pengakhiran P2 secara khusus mengakhiri tingkatan harga P2 dan Perlindungan ID di tenant B2C. Pelanggan B2C yang ada di P1 dapat terus menggunakan layanan.