Migrasi ke autentikasi multifaktor Microsoft Entra dengan federasi

Memindahkan solusi autentikasi multifaktor (MFA) Anda ke ID Microsoft Entra adalah langkah pertama yang bagus dalam perjalanan Anda ke cloud. Pertimbangkan juga untuk pindah ke ID Microsoft Entra untuk autentikasi pengguna di masa mendatang. Untuk informasi selengkapnya, lihat proses migrasi ke autentikasi multifaktor Microsoft Entra dengan autentikasi cloud.

Untuk bermigrasi ke autentikasi multifaktor Microsoft Entra dengan federasi, penyedia autentikasi autentikasi multifaktor Microsoft Entra diinstal pada Layanan Federasi Direktori Aktif. ID Microsoft Entra yang mengandalkan kepercayaan pihak dan kepercayaan pihak yang mengandalkan lainnya dikonfigurasi untuk menggunakan autentikasi multifaktor Microsoft Entra untuk pengguna yang dimigrasikan.

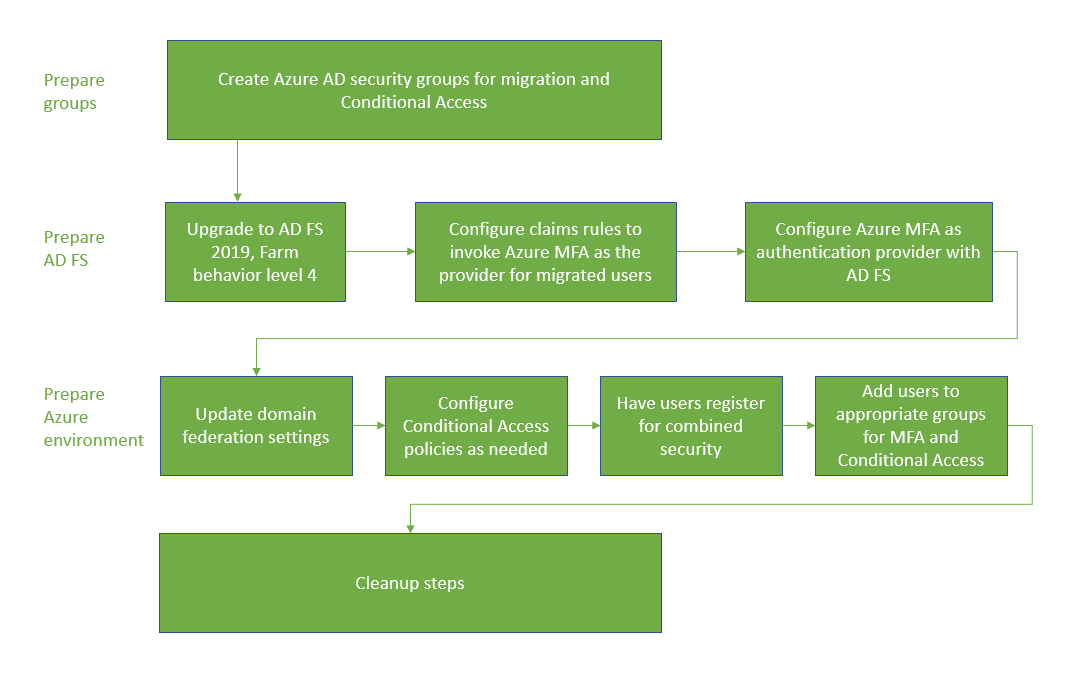

Diagram berikut menunjukkan proses migrasi.

Membuat grup migrasi

Untuk membuat kebijakan Akses Bersyar baru, Anda harus menetapkan kebijakan tersebut ke grup. Anda dapat menggunakan grup keamanan Microsoft Entra atau Grup Microsoft 365 untuk tujuan ini. Anda juga dapat membuat atau menyinkronkan kelompok keamanan yang baru.

Anda juga memerlukan grup keamanan Microsoft Entra untuk memigrasikan pengguna secara berulang ke autentikasi multifaktor Microsoft Entra. Grup ini digunakan dalam aturan klaim Anda.

Jangan menggunakan kembali grup yang telah digunakan demi keamanan. Jika Anda menggunakan grup keamanan untuk mengamankan grup aplikasi bernilai tinggi dengan kebijakan Akses Bersyarat, hanya gunakan grup untuk tujuan tersebut.

Menyiapkan Layanan Federasi Direktori Aktif

Meningkatkan farm sever Layanan Federasi Direktori Aktif ke 2019, FBL 4

Di Layanan Federasi Direktori Aktif 2019, Anda dapat menentukan metode autentikasi untuk pihak yang mengandalkan, seperti aplikasi. Anda menggunakan anggota grup untuk menentukan penyedia autentikasi. Dengan menentukan metode autentikasi tambahan, Anda dapat beralih ke autentikasi multifaktor Microsoft Entra sambil menjaga autentikasi lain tetap utuh selama transisi. Untuk informasi selengkapnya, lihat Meningkatkan ke Layanan Federasi Direktori Aktif di Windows Server 2016 menggunakan database WID. Artikel ini mencakup peningkatan farm Anda ke Layanan Federasi Direktori Aktif 2019 dan peningkatan FBL Anda ke 4.

Mengonfigurasi aturan klaim untuk memanggil autentikasi multifaktor Microsoft Entra

Sekarang setelah autentikasi multifaktor Microsoft Entra adalah metode autentikasi tambahan, Anda dapat menetapkan grup pengguna untuk menggunakannya. Anda melakukan penetapan dengan mengonfigurasi aturan klaim, yang juga diketahui sebagai mengandalkan kepercayaan pihak. Dengan menggunakan grup, Anda dapat mengontrol penyedia autentikasi yang disebut secara global atau pun berdasarkan aplikasi. Misalnya, Anda dapat memanggil autentikasi multifaktor Microsoft Entra untuk pengguna yang telah mendaftar untuk informasi keamanan gabungan, sambil memanggil MFA Server bagi mereka yang belum.

Catatan

Mengklaim aturan membutuhkan kelompok keamanan lokal. Sebelum Anda membuat perubahan pada aturan klaim, cadangkan aturan tersebut.

Aturan pencadangan

Sebelum mengonfigurasi aturan klaim baru, cadangkan aturan Anda. Anda harus memulihkan aturan ini sebagai bagian dari langkah-langkah pembersihan Anda.

Bergantung pada konfigurasi, Anda mungkin juga perlu menyalin aturan dan menambahkan aturan baru yang dibuat untuk migrasi.

Untuk melihat aturan global, jalankan:

Get-AdfsAdditionalAuthenticationRule

Untuk melihat kepercayaan pihak yang mengandalkan, jalankan perintah berikut dan ganti RPTrustName dengan nama aturan klaim kepercayaan pihak yang mengandalkan:

(Get-AdfsRelyingPartyTrust -Name "RPTrustName").AdditionalAuthenticationRules

Kebijakan kontrol akses

Catatan

Kebijakan kontrol akses tidak dapat dikonfigurasi sehingga penyedia autentikasi tertentu dipanggil berdasarkan keanggotaan grup.

Untuk melakukan transisi dari kebijakan kontrol akses ke aturan autentikasi tambahan, jalankan perintah berikut untuk masing-masing Kepercayaan Pihak Yang Mengandalkan menggunakan penyedia autentikasi Server MFA:

Set-AdfsRelyingPartyTrust -TargetName AppA -AccessControlPolicyName $Null

Perintah ini akan memindahkan logika dati Kebijakan Kontrol Akses Anda ke Aturan Autentikasi Tambahan.

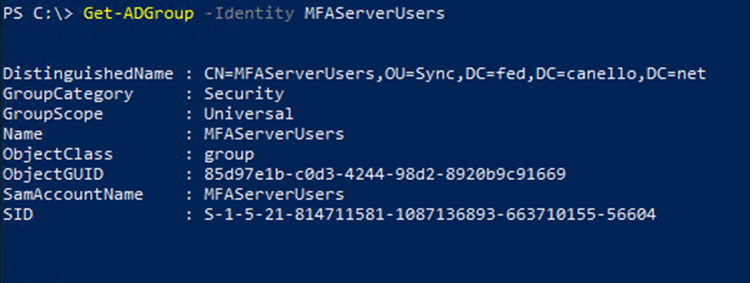

Mengatur grup, dan menemukan SID

Anda harus memiliki grup tertentu tempat Anda menempatkan pengguna yang ingin Anda panggil autentikasi multifaktor Microsoft Entra. Anda memerlukan ID keamanan (SID) untuk grup tersebut.

Untuk menemukan ID keamanan grup, gunakan perintah berikut, dengan nama grup Anda

Get-ADGroup "GroupName"

Mengatur aturan klaim untuk memanggil autentikasi multifaktor Microsoft Entra

Cmdlet PowerShell berikut memanggil autentikasi multifaktor Microsoft Entra untuk pengguna dalam grup saat tidak berada di jaringan perusahaan. Ganti "YourGroupSid" dengan SID yang ditemukan dengan menjalankan cmdlet di atas.

Pastikan Anda meninjau Cara Memilih Penyedia Autentikasi Tambahan di 2019.

Penting

Mencadangkan aturan klaim Anda

Menetapkan aturan klaim global

Jalankan perintah PowerShell berikut:

(Get-AdfsRelyingPartyTrust -Name "RPTrustName").AdditionalAuthenticationRules

Perintah tersebut mengembalikan aturan autentikasi tambahan Anda saat ini untuk kepercayaan pihak yang mengandalkan. Tambahkan aturan berikut ke aturan klaim Anda saat ini:

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"YourGroupSID"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

Contoh berikut mengasumsikan bahwa aturan klaim Anda saat ini telah dikonfigurasi untuk meminta MFA ketika pengguna terhubung dari luar jaringan. Contoh ini mencakup aturan tambahan yang perlu Anda tambahkan.

Set-AdfsAdditionalAuthenticationRule -AdditionalAuthenticationRules 'c:[type ==

"http://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork", value == "false"] => issue(type =

"http://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod", value =

"http://schemas.microsoft.com/claims/multipleauthn" );

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"YourGroupSID"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

Menetapkan aturan klaim per aplikasi

Contoh ini mengubah aturan klaim di kepercayaan pihak yang mengandalkan (aplikasi) tertentu, dan menyertakan informasi yang harus Anda tambahkan.

Set-AdfsRelyingPartyTrust -TargetName AppA -AdditionalAuthenticationRules 'c:[type ==

"http://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork", value == "false"] => issue(type =

"http://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod", value =

"http://schemas.microsoft.com/claims/multipleauthn" );

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"YourGroupSID"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

Mengonfigurasi autentikasi multifaktor Microsoft Entra sebagai penyedia autentikasi di LAYANAN Federasi Direktori Aktif

Untuk mengonfigurasi autentikasi multifaktor Microsoft Entra untuk LAYANAN Federasi Direktori Aktif, Anda harus mengonfigurasi setiap server LAYANAN Federasi Direktori Aktif. Jika Anda memiliki beberapa server Layanan Federasi Direktori Aktif dalam farm, Anda dapat mengonfigurasi server tersebut dari jarak jauh menggunakan Azure AD PowerShell.

Untuk petunjuk langkah demi langkah tentang proses ini, lihat Mengonfigurasi server LAYANAN Federasi Direktori Aktif dalam artikel Mengonfigurasi autentikasi multifaktor Microsoft Entra sebagai penyedia autentikasi dengan LAYANAN Federasi Direktori Aktif.

Setelah mengonfigurasi server, Anda dapat menambahkan autentikasi multifaktor Microsoft Entra sebagai metode autentikasi tambahan.

Menyiapkan ID Microsoft Entra dan menerapkan migrasi

Bagian ini mencakup langkah-langkah akhir sebelum memigrasikan pengaturan MFA pengguna.

Atur federatedIdpMfaBehavior ke enforceMfaByFederatedIdp

Untuk domain federasi, MFA dapat diberlakukan oleh Microsoft Entra Conditional Access atau oleh penyedia federasi lokal. Setiap domain terfederasi memiliki pengaturan keamanan Microsoft Graph PowerShell bernama federatedIdpMfaBehavior. Anda dapat mengatur federatedIdpMfaBehavior agar enforceMfaByFederatedIdp MICROSOFT Entra ID menerima MFA yang dilakukan oleh idP federasi. Jika penyedia identitas federasi tidak melakukan MFA, MICROSOFT Entra ID mengalihkan permintaan ke penyedia identitas federasi untuk melakukan MFA. Untuk informasi selengkapnya, lihat federatedIdpMfaBehavior.

Catatan

Pengaturan federatedIdpMfaBehavior adalah versi baru properti SupportsMfa dari cmdlet New-MgDomainFederationConfiguration .

Untuk domain yang mengatur properti SupportsMfa , aturan ini menentukan bagaimana federatedIdpMfaBehavior dan SupportsMfa bekerja sama:

- Beralih antara federatedIdpMfaBehavior dan SupportsMfa tidak didukung.

- Setelah properti federatedIdpMfaBehavior diatur, ID Microsoft Entra mengabaikan pengaturan SupportsMfa .

- Jika properti federatedIdpMfaBehavior tidak pernah diatur, ID Microsoft Entra akan terus mematuhi pengaturan SupportsMfa.

- Jika federatedIdpMfaBehavior atau SupportsMfa tidak diatur, ID Microsoft Entra akan default ke

acceptIfMfaDoneByFederatedIdpperilaku.

Anda dapat memeriksa status federatedIdpMfaBehavior dengan menggunakan Get-MgDomainFederationConfiguration.

Get-MgDomainFederationConfiguration –DomainID yourdomain.com

Anda juga dapat memeriksa status bendera SupportsMfa Anda dengan Get-MgDomainFederationConfiguration:

Get-MgDomainFederationConfiguration –DomainName yourdomain.com

Contoh berikut menunjukkan cara mengatur federatedIdpMfaBehavior ke enforceMfaByFederatedIdp menggunakan Graph PowerShell.

Permintaan

PATCH https://graph.microsoft.com/beta/domains/contoso.com/federationConfiguration/6601d14b-d113-8f64-fda2-9b5ddda18ecc

Content-Type: application/json

{

"federatedIdpMfaBehavior": "enforceMfaByFederatedIdp"

}

Respons

Catatan: Objek respons yang ditampilkan di sini mungkin disingkat agar mudah dibaca.

HTTP/1.1 200 OK

Content-Type: application/json

{

"@odata.type": "#microsoft.graph.internalDomainFederation",

"id": "6601d14b-d113-8f64-fda2-9b5ddda18ecc",

"issuerUri": "http://contoso.com/adfs/services/trust",

"metadataExchangeUri": "https://sts.contoso.com/adfs/services/trust/mex",

"signingCertificate": "MIIE3jCCAsagAwIBAgIQQcyDaZz3MI",

"passiveSignInUri": "https://sts.contoso.com/adfs/ls",

"preferredAuthenticationProtocol": "wsFed",

"activeSignInUri": "https://sts.contoso.com/adfs/services/trust/2005/usernamemixed",

"signOutUri": "https://sts.contoso.com/adfs/ls",

"promptLoginBehavior": "nativeSupport",

"isSignedAuthenticationRequestRequired": true,

"nextSigningCertificate": "MIIE3jCCAsagAwIBAgIQQcyDaZz3MI",

"signingCertificateUpdateStatus": {

"certificateUpdateResult": "Success",

"lastRunDateTime": "2021-08-25T07:44:46.2616778Z"

},

"federatedIdpMfaBehavior": "enforceMfaByFederatedIdp"

}

Mengonfigurasi kebijakan Akses Bersyarat jika diperlukan

Jika Anda menggunakan Akses Bersyarat untuk menentukan saat bagi pengguna diminta MFA, Anda tidak perlu mengubah kebijakan Anda.

Jika domain federasi Anda memiliki SupportsMfa yang diatur ke false, analisis aturan klaim Anda pada ID Microsoft Entra yang mengandalkan kepercayaan pihak dan membuat kebijakan Akses Bersyar yang mendukung tujuan keamanan yang sama.

Setelah membuat kebijakan Akses Bersyarat untuk memberlakukan kontrol yang sama dengan Layanan Federasi Direktori Aktif, Anda dapat mencadangkan dan menghapus kustomisasi aturan klaim Anda pada Pihak yang Mengandalkan ID Microsoft Entra.

Untuk informasi selengkapnya, lihat sumber daya berikut:

Mendaftarkan pengguna untuk autentikasi multifaktor Microsoft Entra

Bagian ini mencakup cara pengguna dapat mendaftar untuk keamanan gabungan (MFA dan pengaturan ulang kata sandi mandiri) dan cara memigrasikan pengaturan MFA-nya. Microsoft Authenticator dapat digunakan sebagaimana dalam mode tanpa kata sandi. Aplikasi ini juga dapat digunakan sebagai faktor kedua untuk MFA dengan metode pendaftaran.

Mendaftar untuk pendaftaran keamanan gabungan (disarankan)

Kami meminta pengguna mendaftar informasi keamanan gabungan, yang merupakan suatu tempat untuk mendaftarkan metode dan perangkat autentikasi mereka untuk MFA dan SSPR.

Microsoft menyediakan templat komunikasi yang dapat Anda beri kepada pengguna untuk memandu mereka melalui proses pendaftaran gabungan.

Templat ini mencakup templat untuk email, poster, tenda tabel, dan berbagai aset lainnya. Pengguna mendaftarkan informasi mereka di https://aka.ms/mysecurityinfo, yang membawa mereka ke layar pendaftaran keamanan gabungan.

Kami menyarankan Anda untuk mengamankan proses pendaftaran keamanan dengan Akses Bersyarat yang memerlukan pendaftaran dari perangkat atau lokasi terpercaya. Untuk informasi tentang melacak status pendaftaran, lihat Aktivitas metode autentikasi untuk ID Microsoft Entra.

Catatan

Pengguna yang harus mendaftarkan informasi keamanan gabungan mereka dari lokasi atau perangkat yang tidak tepercaya dapat mengeluarkan Kode Akses Sementara atau dikecualikan sementara dari kebijakan.

Memigrasikan pengaturan MFA dari Server MFA

Anda dapat menggunakan utilitas Migrasi Server MFA untuk menyinkronkan pengaturan MFA terdaftar untuk pengguna dari MFA Server ke ID Microsoft Entra. Anda dapat menyinkronkan nomor telepon, token perangkat keras, dan pendaftaran perangkat seperti pengaturan Microsoft Authenticator.

Menambahkan pengguna ke grup yang sesuai

Jika Anda membuat kebijakan Akses Bersyar baru, tambahkan pengguna yang sesuai ke grup tersebut.

Jika Anda membuat kelompok keamanan lokal untuk aturan klaim, tambahkan pengguna yang sesuai ke grup tersebut.

Kami tidak menyarankan Anda untuk menggunakan kembali grup yang telah digunakan untuk keamanan. Jika Anda menggunakan grup keamanan untuk mengamankan grup aplikasi bernilai tinggi dengan kebijakan Akses Bersyarat, hanya gunakan grup untuk tujuan tersebut.

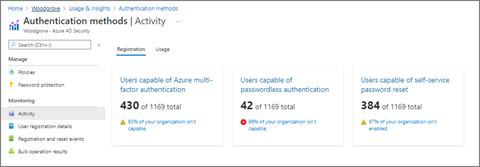

Pemantauan

Pendaftaran autentikasi multifaktor Microsoft Entra dapat dipantau menggunakan laporan penggunaan &wawasan metode autentikasi. Laporan ini dapat ditemukan di ID Microsoft Entra. Pilih Pemantauan, kemudian pilih Penggunaan dan wawasan.

Di bagian Penggunaan dan wawasan, pilih Metode autentikasi.

Informasi pendaftaran autentikasi multifaktor Microsoft Entra terperinci dapat ditemukan di tab Pendaftaran. Anda bisa menelusuri paling detail untuk melihat daftar pengguna terdaftar dengan memilih hyperlink autentikasi multifaktor Pengguna yang mampu.

Langkah-langkah pembersihan

Setelah Anda menyelesaikan migrasi ke autentikasi multifaktor Microsoft Entra dan siap untuk menonaktifkan MFA Server, lakukan tiga hal berikut:

Kembalikan aturan klaim Anda pada Layanan Federasi Direktori Aktif ke konfigurasi pra-migrasi dan hapus penyedia autentikasi Server MFA.

Hapus server MFA sebagai penyedia autentikasi di Layanan Federasi Direktori Aktif. Ini akan memastikan semua pengguna menggunakan autentikasi multifaktor Microsoft Entra karena ini akan menjadi satu-satunya metode autentikasi tambahan yang diaktifkan.

Penonaktifan Server MFA.

Mengembalikan aturan klaim pada Layanan Federasi Direktori Aktif dan menghapus penyedia autentikasi Server MFA

Ikuti langkah-langkah di bawah Mengonfigurasi aturan klaim untuk memanggil autentikasi multifaktor Microsoft Entra untuk kembali ke aturan klaim yang dicadangkan dan menghapus aturan klaim AzureMFAServerAuthentication apa pun.

Misalnya, hapus berikut dari aturan:

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid", Value ==

"**YourGroupSID**"] => issue(Type = "http://schemas.microsoft.com/claims/authnmethodsproviders",

Value = "AzureMfaAuthentication");

not exists([Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid",

Value=="YourGroupSid"]) => issue(Type =

"http://schemas.microsoft.com/claims/authnmethodsproviders", Value =

"AzureMfaServerAuthentication");'

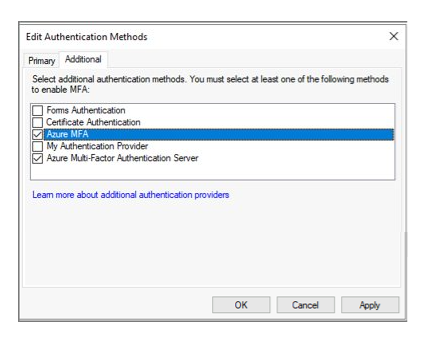

Menonaktifkan server MFA sebagai penyedia autentikasi di Layanan Federasi Direktori Aktif

Perubahan ini memastikan hanya autentikasi multifaktor Microsoft Entra yang digunakan sebagai penyedia autentikasi.

Buka konsol manajemen Layanan Federasi Direktori Aktif.

Di bawah Layanan, klik kanan Metode Autentikasi, dan pilih Edit Metode autentikasi multifaktor.

Hapus centang pada kotak di sebelah Server Multi-Factor Authentication Azure.

Menonaktifkan Server MFA

Ikuti proses penonaktifan server perusahaan Anda untuk menghapus Server MFA di lingkungan Anda.

Kemungkinan pertimbangan saat penonaktifan Server MFA meliputi:

Tinjau log MFA Servers untuk memastikan tidak ada pengguna atau aplikasi yang menggunakannya sebelum Anda menghapus server.

Menghapus instalan Server Multi-Factor Authentication dari Panel Kontrol di server

Secara opsional bersihkan log dan direktori data yang tertinggal setelah mencadangkannya terlebih dahulu.

Hapus instalan SDK Server Web autentikasi multifaktor jika berlaku, termasuk file apa pun yang tersisa di direktori etpub\wwwroot\MultiFactorAuthWebServiceSdk dan atau MultiFactorAuth

Untuk versi MFA Server sebelum 8.0, mungkin juga perlu untuk menghapus autentikasi multifaktor Telepon App Web Service