Tutorial: Mengonfigurasi Application Gateway dengan penghentian TLS menggunakan portal Azure

Anda dapat menggunakan portal Microsoft Azure untuk mengonfigurasi gateway aplikasi dengan sertifikat untuk penghentian TLS yang menggunakan komputer virtual untuk server backend.

Dalam tutorial ini, Anda akan mempelajari cara:

- Membuat sertifikat yang ditandatangani sendiri

- Membuat gateway aplikasi dengan sertifikat

- Buat komputer virtual yang digunakan sebagai server backend

- Uji gateway aplikasi

Jika Anda tidak memiliki langganan Azure, buat akun gratis sebelum Anda memulai.

Catatan

Sebaiknya Anda menggunakan modul Azure Az PowerShell untuk berinteraksi dengan Azure. Untuk memulai, lihat Menginstal Azure PowerShell. Untuk mempelajari cara bermigrasi ke modul Az PowerShell, lihat Memigrasikan Azure PowerShell dari AzureRM ke Az.

Prasyarat

- Langganan Azure

Membuat sertifikat yang ditandatangani sendiri

Di bagian ini, Anda menggunakan New-SelfSignedCertificate untuk membuat sertifikat yang ditandatangani sendiri. Anda mengunggah sertifikat ke portal Microsoft Azure saat Anda membuat pendengar untuk gateway aplikasi.

Di komputer lokal Anda, buka jendela Windows PowerShell sebagai administrator. Jalankan perintah berikut untuk membuat sertifikat:

New-SelfSignedCertificate `

-certstorelocation cert:\localmachine\my `

-dnsname www.contoso.com

Anda akan melihat hasil seperti ini:

PSParentPath: Microsoft.PowerShell.Security\Certificate::LocalMachine\my

Thumbprint Subject

---------- -------

E1E81C23B3AD33F9B4D1717B20AB65DBB91AC630 CN=www.contoso.com

Anda dapat menggunakan Export-PfxCertificate dengan Thumbprint yang dihasilkan untuk mengekspor file pfx dari sertifikat. Algoritma PFX yang didukung tercantum di fungsi PFXImportCertStore. Pastikan kata sandi Anda panjangnya 4 - 12 karakter:

$pwd = ConvertTo-SecureString -String <your password> -Force -AsPlainText

Export-PfxCertificate `

-cert cert:\localMachine\my\E1E81C23B3AD33F9B4D1717B20AB65DBB91AC630 `

-FilePath c:\appgwcert.pfx `

-Password $pwd

Masuk ke Azure

Masuk ke portal Azure.

Membuat gateway aplikasi

Dari menu portal Azure, pilih + Buat sumber daya>Networking>Application Gateway, atau cari Application Gateway di kotak pencarian portal.

Pilih Buat.

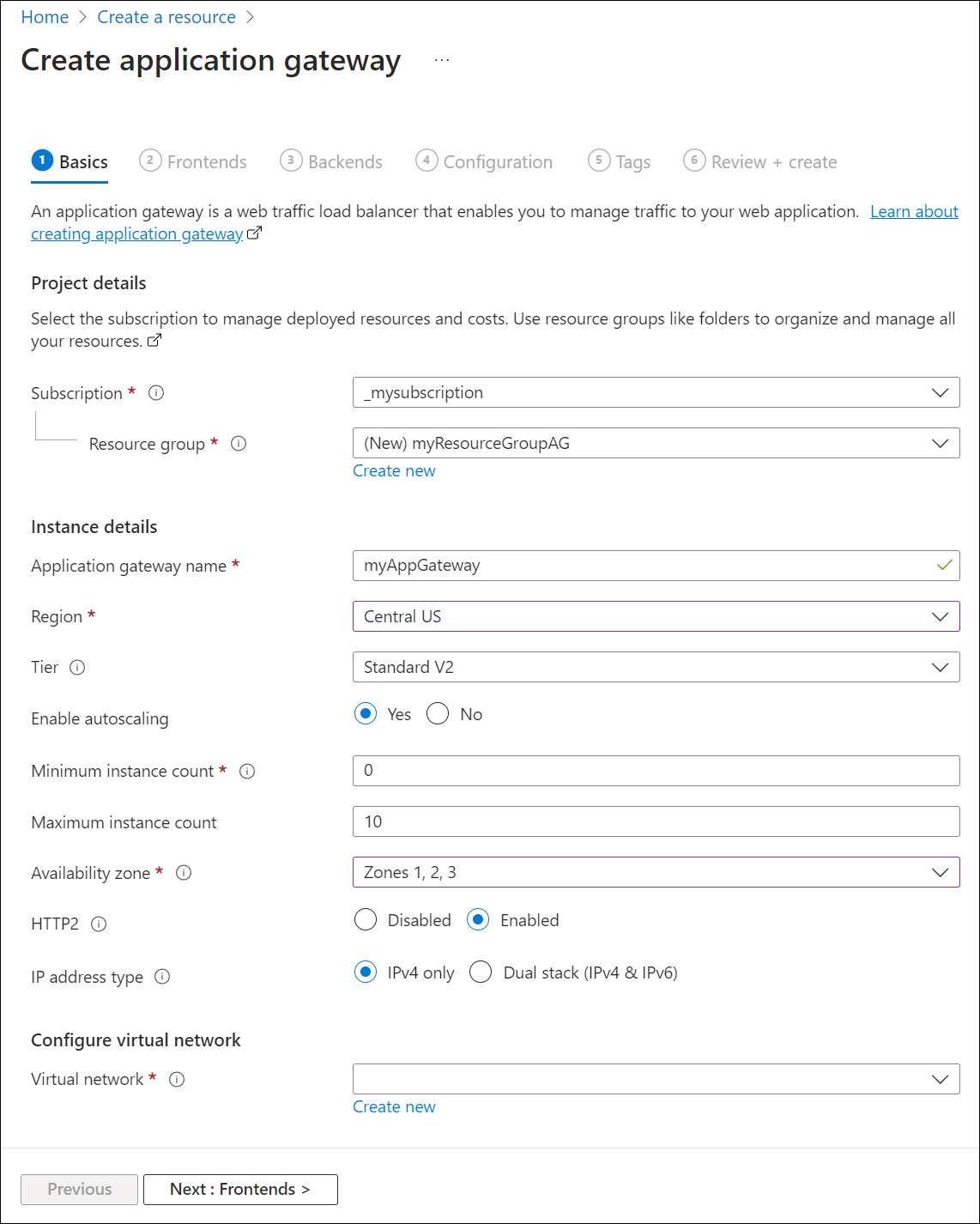

Tab Dasar

Pada tab Dasar , masukkan atau pilih nilai-nilai ini:

Grup sumber daya: Pilih myResourceGroupAG untuk grup sumber daya. Jika tidak ada, pilih Buat baru untuk membuatnya.

Nama gateway aplikasi: masukkan myAppGateway untuk nama gateway aplikasi.

Agar Azure dapat berkomunikasi antara sumber daya yang Anda buat, maka perlu jaringan virtual. Buat jaringan virtual baru atau gunakan jaringan virtual yang sudah ada. Anda dapat membuat jaringan virtual pada saat yang sama ketika Anda membuat gateway aplikasi. Instans Application Gateway dibuat dalam subnet terpisah. Ada dua subnet dalam contoh ini: satu untuk gateway aplikasi, dan satu lagi untuk server backend.

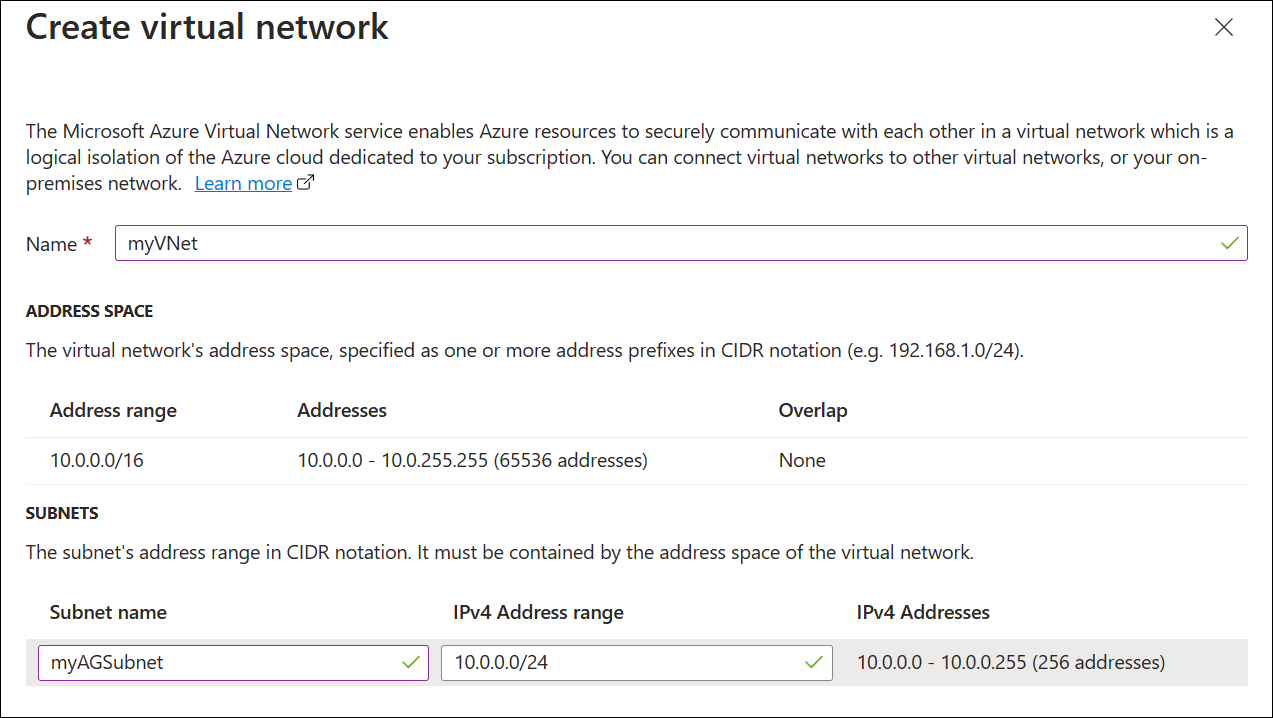

Di bawah Konfigurasi jaringan virtual, buat jaringan virtual baru dengan memilih Buat baru. Di jendela Buat jaringan virtual yang terbuka, masukkan nilai berikut untuk membuat jaringan virtual dan dua subnet:

Nama: Masukkan myVNet untuk nama jaringan virtual.

Nama Subnet (subnet Application Gateway): Kisi Subnets akan menampilkan subnet bernama Default. Ubah nama subnet ini ke myAGSubnet.

Subnet gateway aplikasi hanya dapat berisi gateway aplikasi. Tak ada sumberdaya lain yang diperbolehkan.Nama subnet (subnet server backend): Di baris kedua kisi Subnets masukkan, myBackendSubnet di kolom Nama subnet.

Rentang alamat (subnet server backend): Di baris kedua Grid Subnets, masukkan rentang alamat yang tidak tumpang tindih dengan rentang alamat myAGSubnet. Misalnya, jika rentang alamat myAGSubnet adalah 10.0.0.0/24, masukkan10.0.1.0/24 untuk rentang alamat myBackendSubnet.

Pilih OK untuk menutup jendela Buat jaringan virtual dan simpan setelan jaringan maya.

Pada tab Basics, terima nilai default untuk pengaturan lain dan kemudian pilih Next: Frontends.

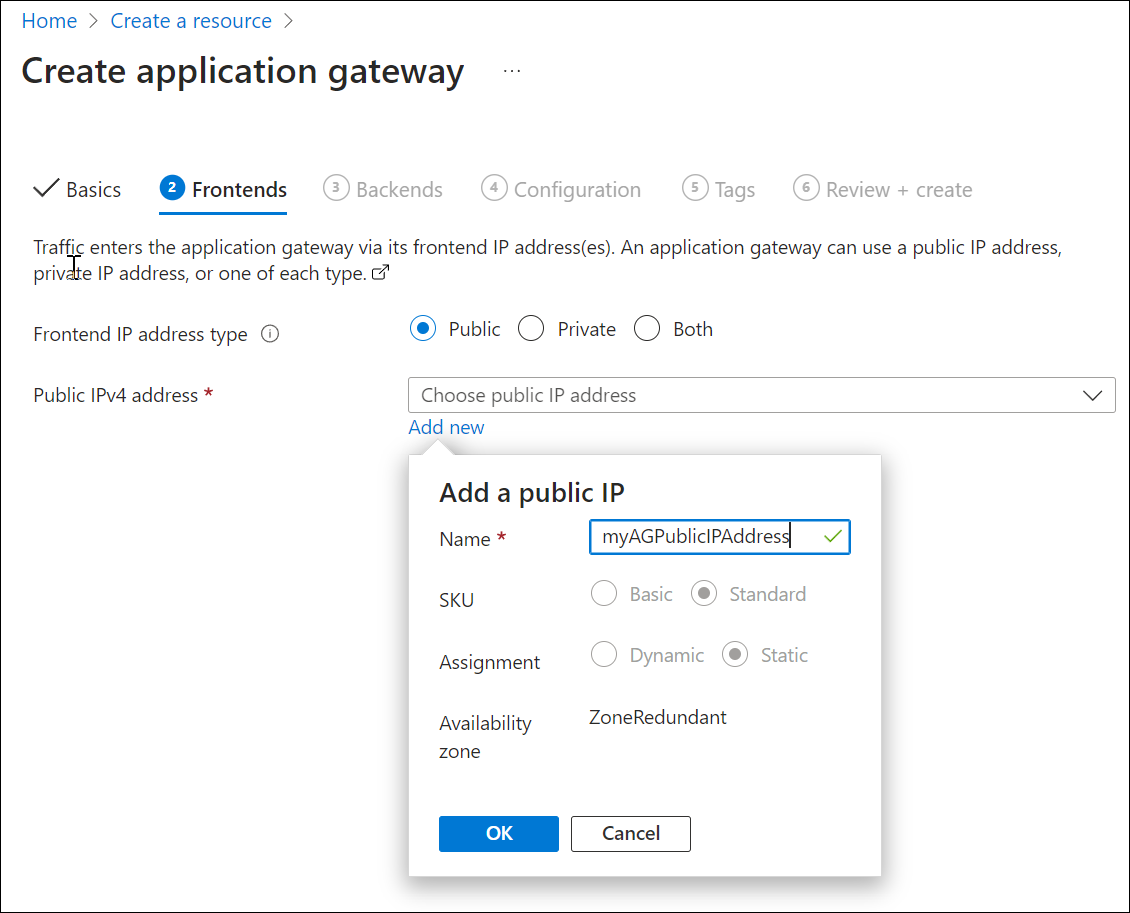

Tab Frontend

Pada tab Frontend, verifikasi bahwa jenis alamat IP Frontend diatur ke Publik.

Anda dapat mengonfigurasi IP Frontend menjadi Publik atau Privat sesuai kasus penggunaan Anda. Dalam contoh ini, Anda akan memilih IP Frontend Publik.Catatan

Untuk Azure Application Gateway v2 SKU, Anda hanya dapat memilih konfigurasi frontend IP publik. Konfigurasi IP frontend privat saat ini tidak diaktifkan untuk SKU v2 ini.

Pilih Tambah baru untuk alamat IP Publik dan masukkan myAGPublicIPAddress untuk nama alamat IP publik, lalu pilih OK.

Pilih Berikutnya: Backend.

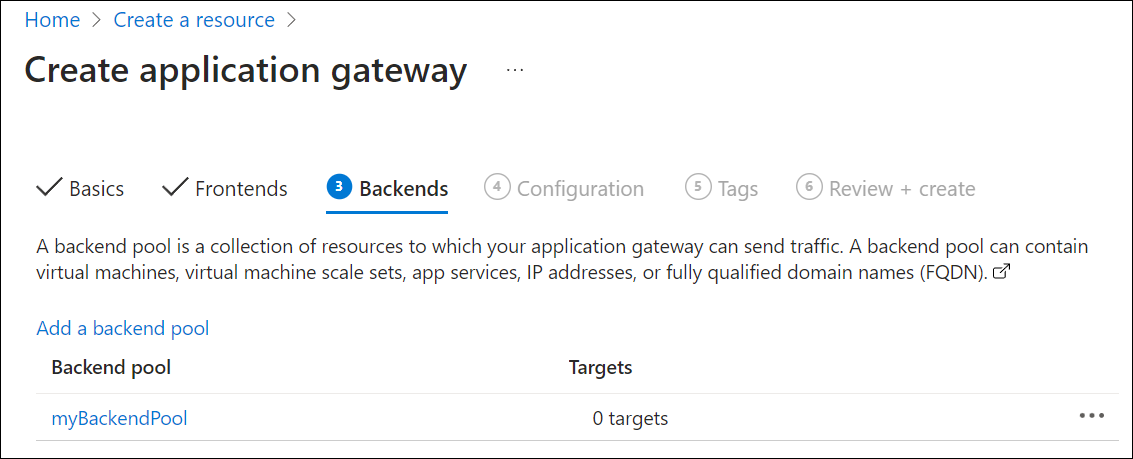

Tab Backend

Kumpulan backend digunakan untuk merutekan permintaan ke server backend yang melayani permintaan. Kumpulan backend dapat terdiri dari NIC, set skala komputer virtual, IP publik, IP internal, nama domain yang sepenuhnya memenuhi syarat (FQDN), dan backend multipenyewa seperti Azure App Service. Dalam contoh ini, Anda akan membuat kumpulan backend kosong dengan gateway aplikasi Anda lalu menambahkan target backend ke kumpulan backend.

Pada tab Backend, pilih Tambahkan kumpulan backend.

Di jendela Tambah kumpulan backend yang terbuka, masukkan nilai berikut ini untuk membuat kumpulan backend kosong:

- Nama: Masukkan myBackendPool untuk nama kumpulan backend.

- Menambahkan kumpulan backend tanpa target: Pilih Ya untuk membuat kumpulan backend tanpa target. Anda akan menambahkan target backend setelah membuat gateway aplikasi.

Di jendela Tambahkan kumpulan backend, pilih Tambahkan untuk menyimpan konfigurasi kumpulan backend dan kembali ke tab Backends.

Pada tab Backends, pilih Berikutnya: Konfigurasi.

Tab Konfigurasi

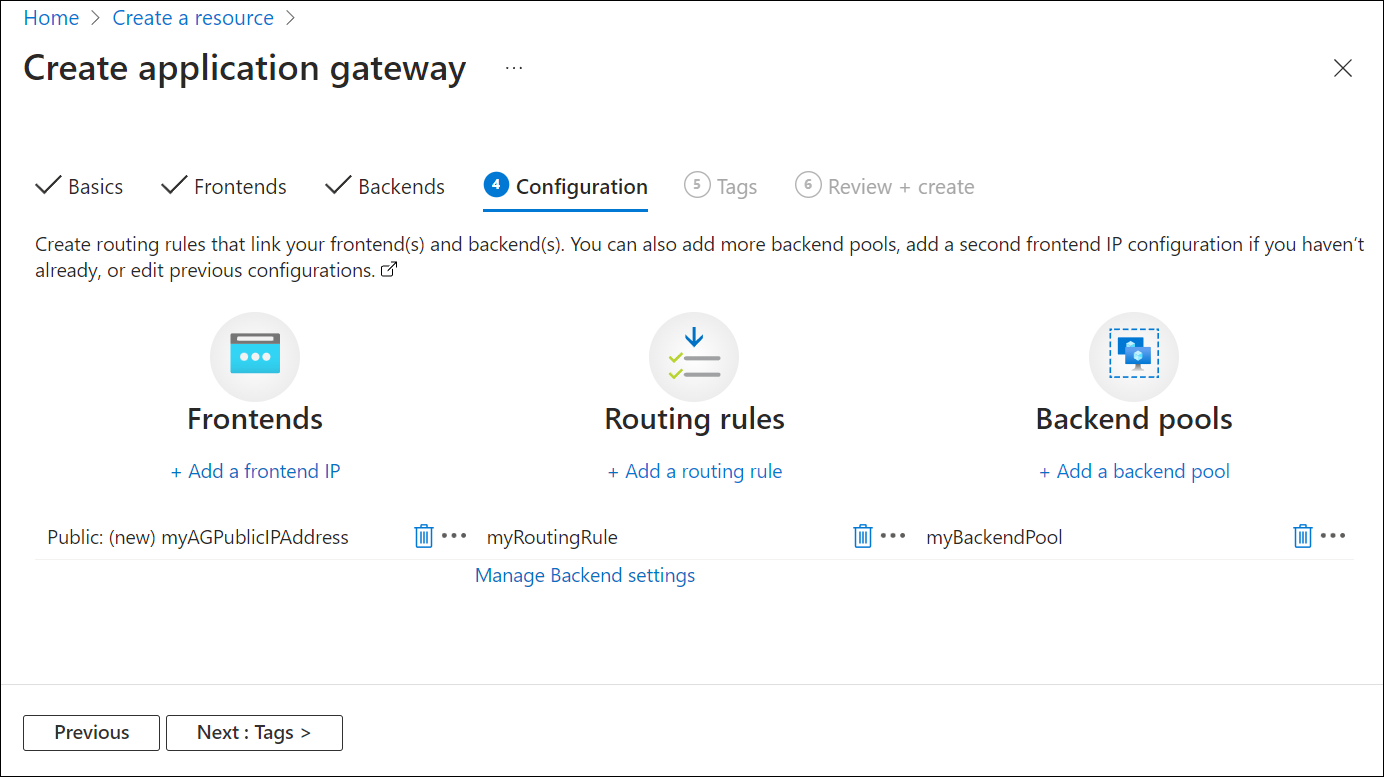

Pada tab Konfigurasi, Anda akan menyambungkan kumpulan frontend dan backend yang Anda buat menggunakan aturan perutean.

Pilih Tambah aturan perutean di kolom Aturan perutean.

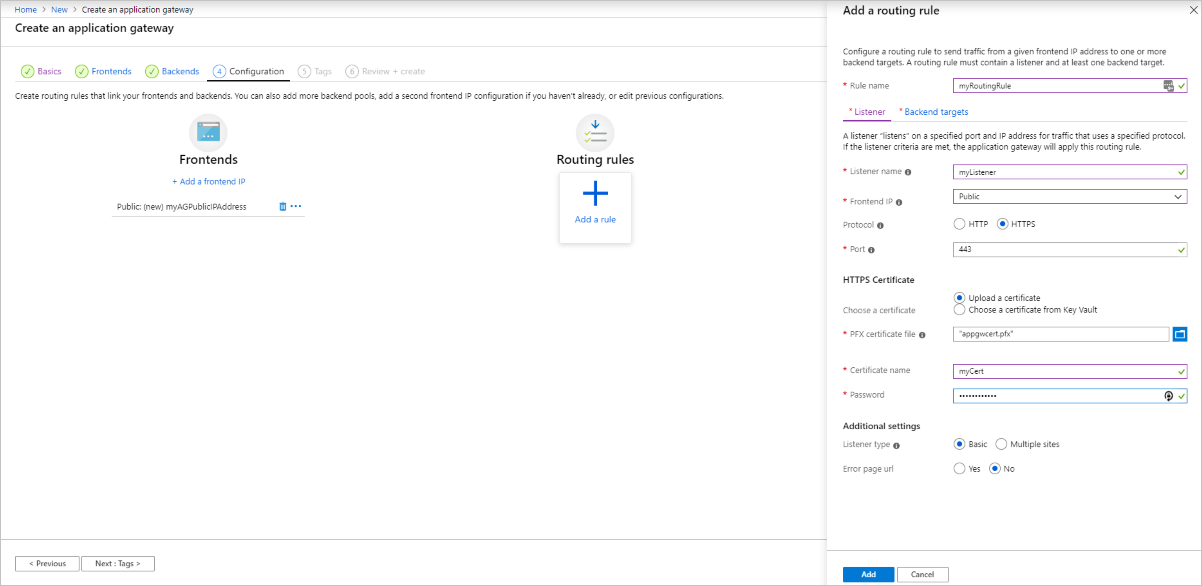

Di jendela Tambah aturan perutean yang terbuka, masukkan myRoutingRule untuk nama Aturan.

Aturan perutean memerlukan pendengar. Pada tab Pendengar di dalam jendela Tambahkan aturan perutean, masukkan nilai berikut untuk pendengar:

- Nama listener: Masukkan myListener untuk nama listener.

- IP Frontend: Pilih Publik untuk memilih IP publik yang Anda buat untuk frontend.

- Di bawahProtokol, pilih HTTPS.

- Port: Verifikasi 443 dimasukkan untuk port.

Di bawah Pengaturan HTTPS:

Pilih sertifikat - Pilih Unggah sertifikat.

File sertifikat PFX - Telusuri dan pilih ke file c:\appgwcert.pfx yang Anda buat sebelumnya.

Nama sertifikat - Ketik mycert1 untuk nama sertifikat.

Kata Sandi - Ketik kata sandi yang Anda gunakan untuk membuat sertifikat.

Terima nilai default untuk pengaturan lain pada tab Listener lalu pilih tab Target backend untuk mengonfigurasi aturan perutean lainnya.

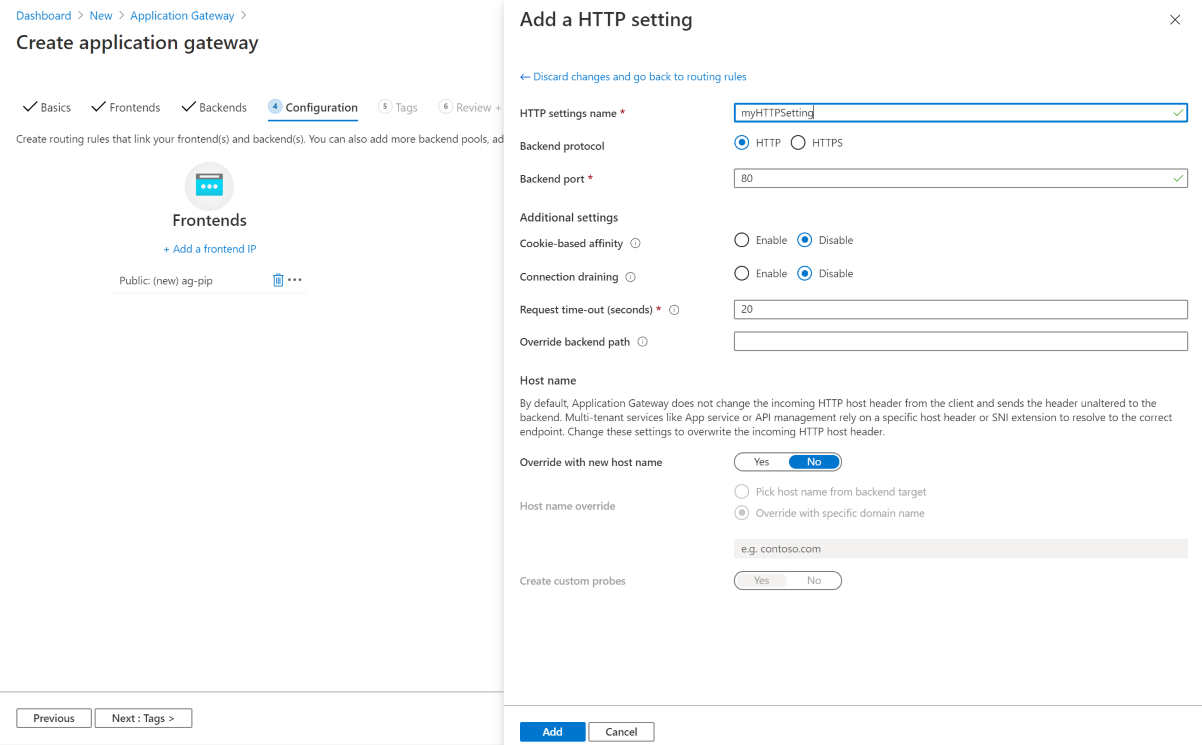

Pada tab Target backend, pilih myBackendPool untuk target Backend.

Untuk pengaturan HTTP, pilih Tambah baru untuk membuat pengaturan HTTP baru. Pengaturan HTTP akan menentukan perilaku aturan perutean. Di jendela Tambah pengaturan HTTP yang terbuka, masukkan myHTTPSetting untuk nama pengaturan HTTP. Terima nilai default untuk pengaturan lain di jendela Tambah pengaturan HTTP, lalu pilih Tambah untuk kembali ke jendela Tambah aturan perutean.

Pada jendela Tambahkan aturan perutean, pilih Tambahkan untuk menyimpan aturan perutean dan kembali ke tab konfigurasi.

Pilih Berikutnya: Tag lalu Berikutnya: Tinjau + buat.

Tinjau + buat tab

Tinjau pengaturan pada tab Tinjau + buat, lalu pilih Buat untuk membuat jaringan virtual, alamat IP publik, dan gateway aplikasi. Azure memerlukan waktu beberapa menit untuk membuat gateway aplikasi. Tunggu hingga penyebaran berhasil selesai sebelum melanjutkan ke bagian berikutnya.

Menambahkan target backend

Dalam contoh ini, Anda menggunakan komputer virtual sebagai backend target. Anda dapat menggunakan komputer virtual yang ada atau membuat yang baru. Dalam contoh ini, Anda membuat dua komputer virtual yang digunakan Azure sebagai server backend untuk gateway aplikasi.

Untuk melakukannya, Anda akan:

- Buat dua VM baru, myVM dan myVM2, untuk digunakan sebagai server backend.

- Pasang IIS pada komputer virtual untuk memverifikasi bahwa gateway aplikasi berhasil dibuat.

- Tambahkan server backend ke kumpulan backend.

Membuat mesin virtual

Dari menu portal Azure, pilih + Buat sumber daya>Komputasi>Pusat Data Windows Server 2016, atau cari Windows Server di kotak pencarian portal dan pilih Pusat Data Windows Server 2016.

Pilih Buat.

Application Gateway dapat merutekan lalu lintas ke semua jenis komputer virtual yang digunakan di kumpulan backend-nya. Dalam contoh ini, Anda menggunakan Pusat Data Windows Server 2016.

Masukkan nilai ini di tab Dasar untuk pengaturan komputer virtual berikut ini:

- Grup sumber daya: Pilih myResourceGroupAG untuk grup sumber daya.

- Nama komputer virtual: MasukkanmyVM untuk nama komputer virtual.

- Nama pengguna: Masukkan nama untuk nama pengguna admin.

- Kata sandi: Masukkan kata sandi untuk admin.

Terima default lainnya lalu pilih Berikutnya: Disk.

Terima default tab Disk dan kemudian pilih Berikutnya: Jaringan.

Pada tab Jaringan, verifikasi bahwa myVNet dipilih untuk Jaringan virtual dan Subnet diatur ke myBackendSubnet. Terima default yang lainnya dan kemudian pilih Kemudian: Manajemen.

Azure Application Gateway dapat berkomunikasi dengan instans di luar jaringan virtual tempatnya berada, tetapi Anda perlu memastikan ada konektivitas IP.

Pada tab Manajemen, atur Diagnostik boot ke Nonaktifkan. Terima default lainnya lalu pilih Tinjau + Buat.

Pada tab Tinjau + buat, tinjau pengaturan, perbaiki kesalahan validasi apa pun, lalu pilih Buat.

Tunggu hingga penerapan selesai sebelum melanjutkan.

Memasang IIS untuk pengujian

Dalam contoh ini, Anda memasang IIS pada komputer virtual hanya untuk memverifikasi Azure berhasil membuat gateway aplikasi.

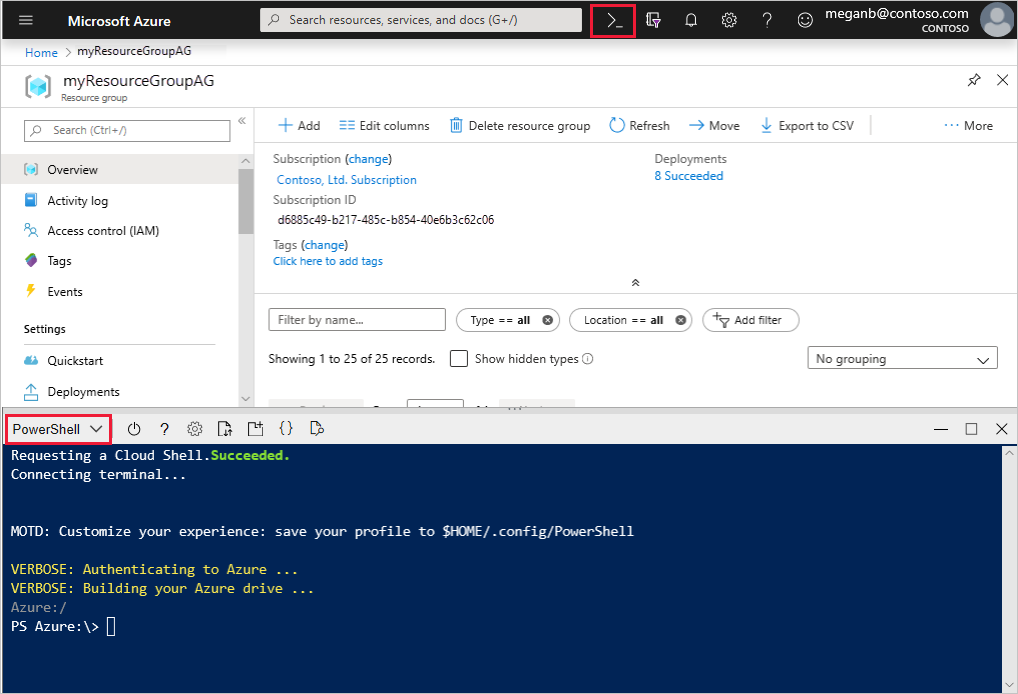

Buka Azure PowerShell. Untuk melakukannya, pilih Cloud Shell dari bilah navigasi atas portal Microsoft Azure lalu pilih PowerShell dari daftar turun bawah.

Ubah pengaturan lokasi untuk lingkungan Anda, lalu jalankan perintah berikut untuk menginstal IIS pada komputer virtual:

Set-AzVMExtension ` -ResourceGroupName myResourceGroupAG ` -ExtensionName IIS ` -VMName myVM ` -Publisher Microsoft.Compute ` -ExtensionType CustomScriptExtension ` -TypeHandlerVersion 1.4 ` -SettingString '{"commandToExecute":"powershell Add-WindowsFeature Web-Server; powershell Add-Content -Path \"C:\\inetpub\\wwwroot\\Default.htm\" -Value $($env:computername)"}' ` -Location <location>Buat komputer virtual kedua dan pasang IIS dengan menggunakan langkah-langkah yang sebelumnya Anda selesaikan. Gunakan myVM2 untuk nama komputer virtual dan untuk pengaturan VMName cmdlet Set-AzVMExtension.

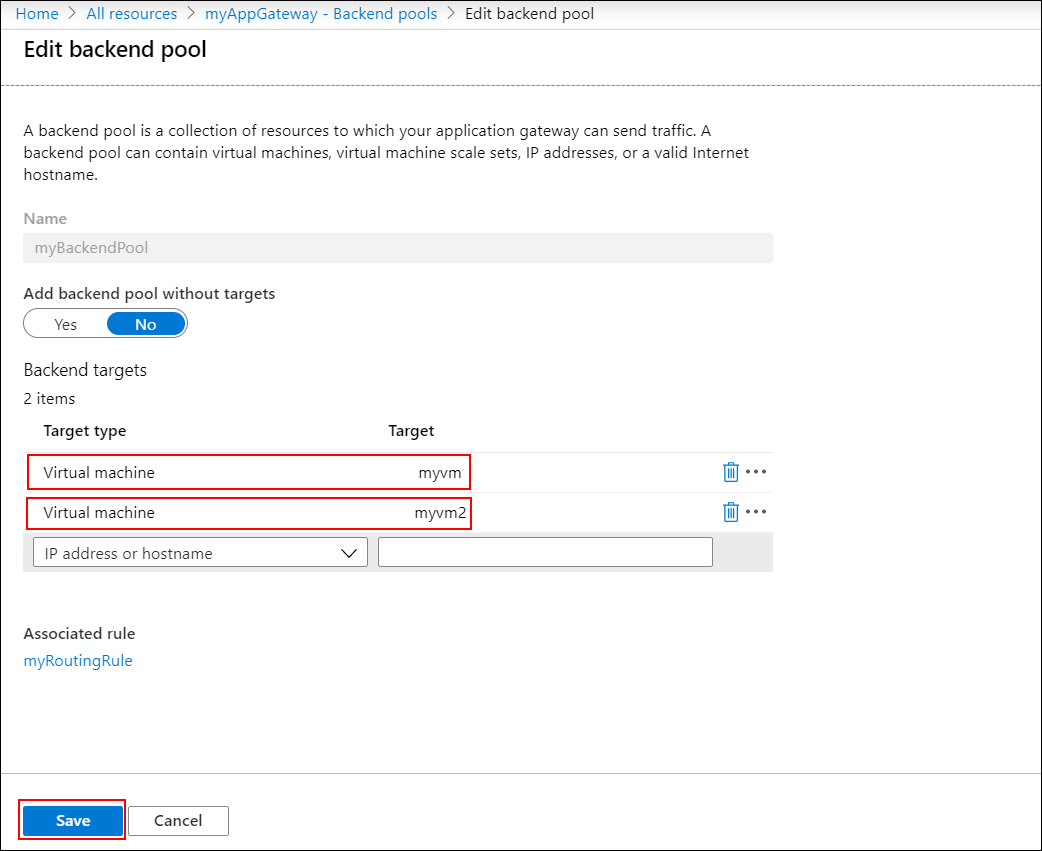

Tambahkan server backend ke kumpulan backend

Pilih Semua sumber daya, lalu pilih myAppGateway.

Pilih Kumpulan backend dari menu kiri.

Pilih myBackendPool.

Di Jenis target, pilih Komputer virtual dari daftar dropdown.

Di bawah Target, pilih antarmuka jaringan di bawah myVM dari daftar drop-down.

Ulangi untuk menambahkan antarmuka jaringan untuk myVM2.

Pilih Simpan.

Tunggu hingga penyebaran selesai sebelum melanjutkan ke langkah berikutnya.

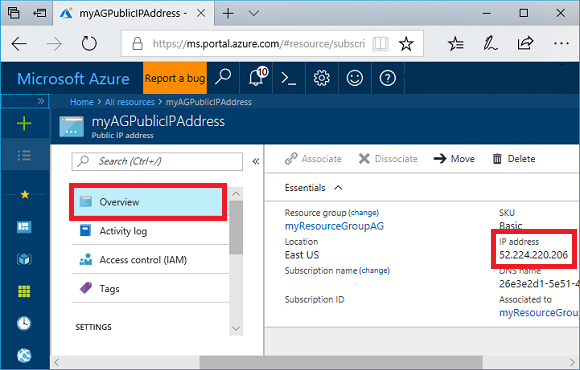

Uji gateway aplikasi

Pilih Semua sumber daya, lalu pilih myAGPublicIPAddress.

Di bilah alamat browser Anda, ketik https://< alamat> ip gateway aplikasi Anda.

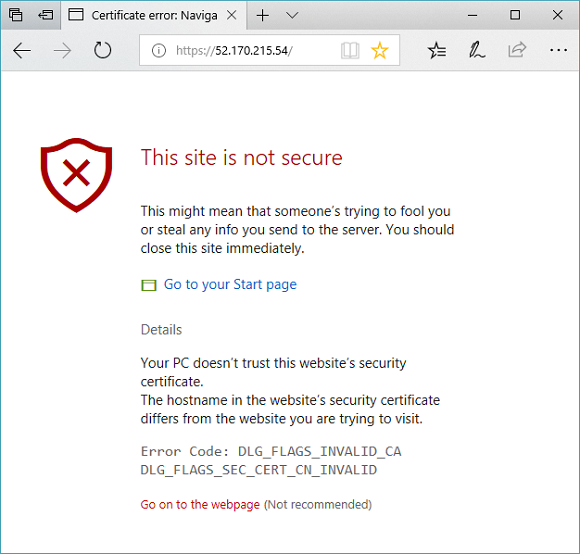

Untuk menerima peringatan keamanan jika Anda menggunakan sertifikat yang ditandatangani sendiri, pilih Detail(atau Lanjutan di Chrome) lalu buka halaman web:

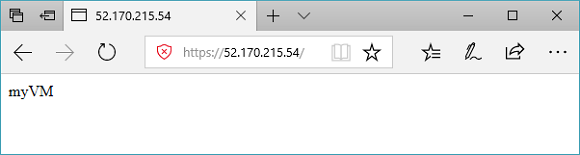

Situs web IIS Anda yang aman kemudian akan ditampilkan seperti dalam contoh berikut:

Membersihkan sumber daya

Saat tidak diperlukan lagi, hapus grup sumber daya dan semua sumber daya terkait. Untuk melakukannya, pilih grup sumber daya dan pilih Hapus grup sumber daya.

Langkah berikutnya

Di tutorial ini, Anda akan:

- Membuat sertifikat yang ditandatangani sendiri

- Membuat gateway aplikasi dengan sertifikat

Untuk mempelajari selengkapnya tentang dukungan TLS Application Gateway, lihat kebijakan TLS end to end dengan Application Gateway dan Application Gateway TLS.

Untuk mempelajari cara membuat dan mengonfigurasi Application Gateway untuk menghosting beberapa situs web menggunakan portal Azure, lanjutkan ke tutorial berikutnya.