Multipenyewa dan Azure Private Link

Azure Private Link menyediakan alamat IP privat untuk layanan platform Azure, dan untuk aplikasi Anda sendiri yang dihosting di komputer virtual Azure. Anda dapat menggunakan Private Link untuk mengaktifkan konektivitas privat dari lingkungan Azure penyewa Anda. Penyewa juga dapat menggunakan Private Link untuk mengakses solusi Anda dari lingkungan lokal mereka, saat terhubung melalui gateway jaringan privat virtual (VPN Gateway) atau ExpressRoute.

Azure Private Link digunakan oleh banyak penyedia SaaS besar, termasuk Snowflake, Confluent Cloud, dan MongoDB Atlas.

Dalam artikel ini, kami meninjau bagaimana Anda dapat mengonfigurasi Private Link untuk solusi multipenyewa yang dihosting Azure.

Pertimbangan kunci

Ruang alamat IP yang tumpang tindih

Private Link menyediakan kemampuan yang kuat untuk solusi multipenyewa, di mana penyewa dapat mengakses layanan melalui ruang alamat privat.

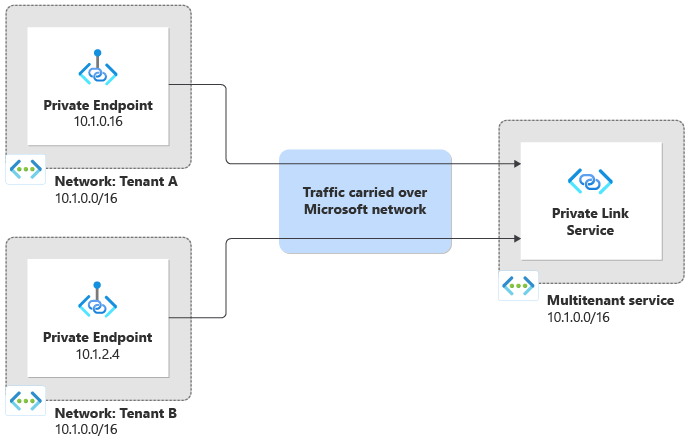

Penyewa yang berbeda sering menggunakan ruang alamat IP privat yang sama atau tumpang tindih. Misalnya, solusi multipenyewa Anda mungkin menggunakan ruang alamat IP .10.1.0.0/16 Misalkan penyewa A menggunakan jaringan lokal mereka sendiri dengan ruang alamat IP yang sama, dan secara kebetulan penyewa B juga menggunakan ruang alamat IP yang sama. Anda tidak dapat langsung menyambungkan atau mengintip jaringan Anda bersama-sama karena rentang alamat IP tumpang tindih.

Saat Anda menggunakan Private Link untuk mengaktifkan konektivitas dari setiap penyewa ke solusi multipenyewa, lalu lintas setiap penyewa secara otomatis menerapkan terjemahan alamat jaringan (NAT). Setiap penyewa dapat menggunakan alamat IP privat dalam jaringan masing-masing, dan arus lalu lintas ke solusi multipenyewa secara transparan. Private Link melakukan NAT pada lalu lintas, bahkan ketika penyewa dan penyedia layanan semuanya menggunakan rentang alamat IP yang tumpang tindih:

Ketika lalu lintas tiba ke solusi multipenyewa, lalu lintas telah diterjemahkan. Ini berarti lalu lintas tampaknya berasal dari dalam ruang alamat IP jaringan virtual layanan multipenyewa sendiri. Private Link menyediakan fitur Protokol Proksi TCP v2 , yang memungkinkan layanan multipenyewa mengetahui penyewa yang mengirim permintaan, dan bahkan alamat IP asli dari jaringan sumber.

Pilihan layanan

Saat Anda menggunakan Private Link, penting untuk mempertimbangkan layanan yang ingin Anda izinkan konektivitas masuknya.

Layanan Azure Private Link digunakan dengan komputer virtual di belakang load balancer standar.

Anda juga dapat menggunakan Private Link dengan layanan Azure lainnya. Layanan ini mencakup platform hosting aplikasi seperti Azure App Service. Mereka juga menyertakan Azure Application Gateway atau Azure API Management, yang merupakan gateway jaringan dan API.

Platform aplikasi yang Anda gunakan menentukan banyak aspek konfigurasi Private Link Anda, dan batasan yang berlaku. Selain itu, beberapa layanan tidak mendukung Private Link untuk lalu lintas masuk. Tinjau dokumentasi untuk layanan Azure yang Anda gunakan untuk memahami dukungan mereka untuk Private Link.

Batas

Pertimbangkan dengan cermat jumlah titik akhir privat yang dapat Anda buat, berdasarkan arsitektur solusi Anda. Jika Anda menggunakan platform aplikasi platform as a service (PaaS), penting untuk mengetahui jumlah maksimum titik akhir privat yang dapat didukung oleh satu sumber daya. Jika Anda menjalankan komputer virtual, Anda dapat melampirkan instans layanan Private Link ke load balancer standar (SLB). Dalam konfigurasi ini, Anda umumnya dapat menghubungkan jumlah titik akhir privat yang lebih tinggi, tetapi batasan masih berlaku. Batas ini dapat menentukan berapa banyak penyewa yang dapat Anda sambungkan ke sumber daya Anda dengan menggunakan Private Link. Tinjau batas langganan dan layanan Azure, kuota, dan batasan untuk memahami batasan jumlah titik akhir dan koneksi.

Selain itu, beberapa layanan memerlukan konfigurasi jaringan khusus untuk menggunakan Private Link. Misalnya, jika Anda menggunakan Private Link dengan Azure Application Gateway, Anda harus menyediakan subnet khusus, selain subnet standar untuk sumber daya Application Gateway.

Uji solusi Anda dengan hati-hati, termasuk penyebaran dan konfigurasi diagnostik Anda, dengan konfigurasi Private Link Anda diaktifkan. Saat titik akhir privat diaktifkan pada beberapa layanan Azure, lalu lintas internet publik diblokir. Perilaku ini dapat mengharuskan Anda mengubah proses penyebaran dan manajemen.

Private Link dalam kombinasi dengan layanan yang menghadap publik

Anda mungkin memilih untuk menyebarkan solusi Anda agar terhubung ke internet dan juga diekspos melalui titik akhir privat. Misalnya, beberapa penyewa Anda mungkin memerlukan konektivitas privat sementara penyewa lain mengandalkan konektivitas internet publik. Pertimbangkan topologi jaringan Anda secara keseluruhan dan jalur yang diikuti oleh lalu lintas setiap penyewa.

Ketika solusi Anda didasarkan pada komputer virtual yang berada di belakang load balancer standar, Anda dapat mengekspos titik akhir Anda melalui layanan Private Link. Dalam hal ini, firewall aplikasi web dan perutean aplikasi kemungkinan sudah menjadi bagian dari beban kerja berbasis komputer virtual Anda.

Banyak layanan Azure PaaS mendukung Private Link untuk konektivitas masuk, bahkan di berbagai langganan Azure dan penyewa Microsoft Entra. Anda dapat menggunakan kemampuan Private Link layanan tersebut untuk mengekspos titik akhir Anda.

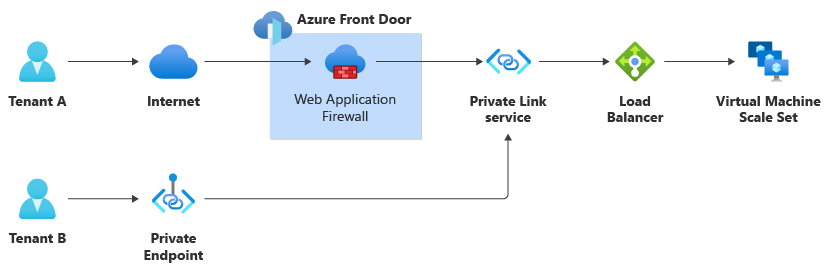

Saat Anda menggunakan layanan lain yang terhubung ke internet, seperti Azure Front Door, penting untuk mempertimbangkan apakah layanan tersebut mendukung Private Link untuk lalu lintas masuk. Jika tidak, pertimbangkan bagaimana lalu lintas Anda mengalir melalui setiap jalur ke solusi Anda.

Misalnya, Anda membangun aplikasi yang menghadap internet yang berjalan pada set skala komputer virtual. Anda menggunakan Azure Front Door, termasuk firewall aplikasi web (WAF), untuk keamanan dan akselerasi lalu lintas, dan Anda mengonfigurasi Front Door untuk mengirim lalu lintasnya melalui titik akhir privat ke layanan backend (asal) Anda. Penyewa A tersambung ke solusi Anda dengan menggunakan titik akhir publik, dan penyewa B tersambung dengan menggunakan titik akhir privat. Karena Front Door tidak mendukung Private Link untuk koneksi masuk, lalu lintas penyewa B melewati Front Door Anda dan WAF-nya:

Model isolasi

Private Link dirancang untuk mendukung skenario di mana satu tingkat aplikasi dapat digunakan oleh beberapa klien terpisah, seperti penyewa Anda. Ketika Anda mempertimbangkan isolasi untuk Private Link, perhatian utamanya adalah sekeliling jumlah sumber daya yang harus disebarkan untuk mendukung kebutuhan Anda. Model isolasi penyewa yang dapat Anda gunakan untuk Private Link bergantung pada layanan yang Anda gunakan.

Model isolasi untuk layanan Private Link

Jika Anda menggunakan layanan Private Link dengan komputer virtual di belakang load balancer standar, ada beberapa model isolasi yang dapat Anda pertimbangkan.

| Pertimbangan | Layanan Private Link bersama dan penyeimbang beban bersama | Layanan Azure Private Link khusus dan penyeimbang beban khusus | Layanan Azure Private Link khusus dan penyeimbang beban bersama |

|---|---|---|---|

| Kompleksitas penyebaran | Kurang Penting | Sedang-tinggi, tergantung pada jumlah penyewa | Sedang-tinggi, tergantung pada jumlah penyewa |

| Kompleksitas operasional | Kurang Penting | Sedang-tinggi, tergantung pada jumlah sumber daya | Sedang-tinggi, tergantung pada jumlah sumber daya |

| Batasan yang perlu dipertimbangkan | Jumlah titik akhir privat pada layanan Private Link yang sama | Jumlah layanan Private Link per langganan | Jumlah layanan Private Link per penyeimbang muatan standar |

| Contoh skenario | Solusi multipenyewa besar dengan tingkat aplikasi bersama | Stempel penyebaran terpisah untuk setiap penyewa | Tingkat aplikasi bersama dalam satu stempel, dengan sejumlah besar penyewa |

Dalam ketiga model, tingkat isolasi dan performa data tergantung pada elemen lain dari solusi Anda, dan penyebaran layanan Private Link tidak secara material memengaruhi faktor-faktor ini.

Layanan Private Link bersama dan load balancer standar bersama

Anda mungkin mempertimbangkan untuk menyebarkan layanan Private Link bersama, yang terhubung ke load balancer standar. Setiap penyewa Anda dapat membuat titik akhir privat dan menggunakannya untuk menyambungkan ke solusi Anda.

Satu instans layanan Private Link mendukung sejumlah besar titik akhir privat. Jika Anda menghabiskan batas, Anda dapat menyebarkan lebih banyak instans layanan Private Link, meskipun ada juga batasan jumlah layanan Private Link yang dapat Anda sebarkan pada satu penyeimbang beban. Jika Anda mengharapkan bahwa Anda akan mendekati batas ini, pertimbangkan untuk menggunakan pendekatan berbasis Stempel Penyebaran, dan sebarkan penyeimbang beban bersama dan instans layanan Private Link ke setiap stempel.

Layanan Azure Private Link khusus dan penyeimbang beban standar khusus per penyewa

Anda dapat menyebarkan layanan Private Link khusus dan penyeimbang beban khusus untuk setiap penyewa. Pendekatan ini masuk akal ketika Anda memiliki sekumpulan komputer virtual khusus untuk setiap penyewa, seperti ketika penyewa Anda memiliki persyaratan kepatuhan yang ketat.

Layanan Azure Private Link khusus per penyewa dan penyeimbang beban standar bersama

Anda juga dapat menyebarkan instans layanan Private Link khusus untuk setiap penyewa, dengan load balancer standar bersama. Namun, model ini tidak mungkin memberikan banyak manfaat. Selain itu, karena ada batasan jumlah layanan Private Link yang dapat Anda sebarkan pada satu penyeimbang beban standar, model ini tidak mungkin menskalakan di luar solusi multipenyewa kecil.

Lebih umum, Anda dapat menyebarkan beberapa layanan Private Link bersama. Pendekatan ini memungkinkan Anda memperluas jumlah titik akhir privat yang dapat didukung solusi Anda pada satu penyeimbang beban bersama.

Model isolasi untuk layanan Azure PaaS dengan titik akhir privat

Saat Anda menyebarkan layanan platform as a service (PaaS) Azure dan ingin mengaktifkan penyewa untuk mengakses layanan tersebut dengan titik akhir privat, pertimbangkan kemampuan dan batasan layanan tertentu. Selain itu, pertimbangkan apakah sumber daya tingkat aplikasi Anda didedikasikan untuk penyewa tertentu atau jika mereka dibagikan antar penyewa.

Jika Anda menyebarkan sekumpulan sumber daya tingkat aplikasi khusus untuk setiap penyewa, kemungkinan Anda dapat menyebarkan satu titik akhir privat untuk digunakan penyewa tersebut untuk mengakses sumber daya mereka. Tidak mungkin Anda akan menghabiskan batas layanan terkait Private Link, karena setiap penyewa memiliki sumber daya mereka sendiri yang didedikasikan untuk mereka.

Saat Berbagi sumber daya tingkat aplikasi antar penyewa, Anda mungkin mempertimbangkan untuk menyebarkan titik akhir privat untuk setiap penyewa. Ada batasan jumlah titik akhir privat yang dapat dilampirkan ke satu sumber daya, dan batas ini berbeda untuk setiap layanan.

Fitur Azure Private Link yang mendukung multitenansi

Private Link memiliki beberapa fitur yang berguna di lingkungan multipenyewa. Namun, fitur spesifik yang tersedia untuk Anda bergantung pada layanan yang Anda gunakan. Layanan Azure Private Link dasar, untuk komputer virtual dan load balancer, mendukung semua fitur yang dijelaskan di bawah ini. Layanan lain dengan dukungan Private Link mungkin hanya menyediakan subset fitur ini.

Alias layanan

Saat penyewa mengonfigurasi akses ke layanan Anda dengan menggunakan Private Link, penyewa harus dapat mengidentifikasi layanan Anda sehingga Azure dapat membuat koneksi.

Layanan Private Link, dan layanan Azure tertentu yang kompatibel dengan Private Link lainnya, memungkinkan Anda mengonfigurasi alias yang Anda berikan kepada penyewa Anda. Dengan menggunakan alias, Anda menghindari pengungkapan ID langganan Azure dan nama grup sumber daya Anda.

Visibilitas layanan

Layanan Private Link memungkinkan Anda mengontrol visibilitas titik akhir privat Anda. Anda mungkin mengizinkan semua pelanggan Azure untuk terhubung ke layanan Anda, jika mereka mengetahui alias atau ID sumber dayanya. Atau, Anda dapat membatasi akses hanya ke sekumpulan pelanggan Azure yang diketahui.

Anda juga dapat menentukan sekumpulan ID langganan Azure yang telah disetujui sebelumnya yang dapat tersambung ke titik akhir privat Anda. Jika Anda memilih untuk menggunakan pendekatan ini, pertimbangkan bagaimana Anda akan mengumpulkan dan mengotorisasi ID langganan. Misalnya, Anda dapat menyediakan antarmuka pengguna administrasi di aplikasi Anda untuk mengumpulkan ID langganan penyewa. Kemudian, Anda dapat mengonfigurasi ulang instans layanan Private Link Anda secara dinamis untuk menyetujui ID langganan tersebut untuk koneksi.

Persetujuan koneksi

Setelah koneksi diminta antara klien (seperti penyewa) dan titik akhir privat, Private Link mengharuskan koneksi disetujui. Hingga koneksi disetujui, lalu lintas tidak dapat mengalir melalui koneksi titik akhir privat.

Layanan Private Link mendukung beberapa jenis alur persetujuan, termasuk:

- Persetujuan manual, di mana tim Anda secara eksplisit menyetujui setiap koneksi. Pendekatan ini layak ketika Anda hanya memiliki beberapa penyewa yang menggunakan layanan Anda melalui Private Link.

- Persetujuan berbasis API, di mana layanan Private Link memperlakukan koneksi sebagai memerlukan persetujuan manual, dan aplikasi Anda menggunakan API Perbarui Koneksi Titik Akhir Privat, Azure CLI, atau Azure PowerShell untuk menyetujui koneksi. Pendekatan ini dapat berguna ketika Anda memiliki daftar penyewa yang telah diotorisasi untuk menggunakan titik akhir privat.

- Persetujuan otomatis, di mana layanan Private Link itu sendiri mempertahankan daftar ID langganan yang seharusnya memiliki koneksi mereka yang disetujui secara otomatis.

Untuk informasi selengkapnya, lihat Mengontrol akses layanan.

Protokol Proksi v2

Saat Anda menggunakan layanan Private Link, secara default aplikasi Anda hanya memiliki visibilitas alamat IP yang telah melalui terjemahan alamat jaringan (NAT). Perilaku ini berarti bahwa lalu lintas tampaknya mengalir dari dalam jaringan virtual Anda sendiri.

Private Link memungkinkan Anda mendapatkan akses ke alamat IP klien asli, di jaringan virtual penyewa. Fitur ini menggunakan Protokol Proksi TCP v2.

Misalnya, administrator penyewa Anda perlu menambahkan pembatasan akses berbasis alamat IP, seperti host 10.0.0.10 dapat mengakses layanan, tetapi host 10.0.0.20 tidak dapat mengakses layanan. Saat menggunakan Protokol Proksi v2, Anda dapat mengaktifkan penyewa untuk mengonfigurasi jenis pembatasan akses ini di aplikasi Anda. Namun, kode aplikasi Anda perlu memeriksa alamat IP asli klien dan memberlakukan pembatasan.

Sumber daya terkait

- Penjelasan dan demo Layanan Azure Private Link dari penyedia (SaaS ISV) dan perspektif konsumen: Video yang melihat fitur layanan Azure Private Link yang memungkinkan penyedia layanan multipenyewa (seperti vendor perangkat lunak independen yang membangun produk SaaS). Solusi ini memungkinkan konsumen untuk mengakses layanan penyedia menggunakan alamat IP privat dari jaringan virtual Azure konsumen sendiri.

- Protokol Proksi TCP v2 dengan Azure Private Link Service—Deep Dive: Video yang menyajikan penyelaman mendalam tentang Protokol Proksi TCP v2, yang merupakan fitur lanjutan dari layanan Azure Private Link. Ini berguna dalam skenario multipenyewa dan SaaS. Video menunjukkan kepada Anda cara mengaktifkan Protokol Proksi v2 di layanan Azure Private Link. Ini juga menunjukkan kepada Anda cara mengonfigurasi layanan NGINX untuk membaca alamat IP privat sumber klien asli, bukan IP NAT, untuk mengakses layanan melalui titik akhir privat.

- Menggunakan NGINX Plus untuk mendekode TLV

linkIdentifierProtokol Proksi dari layanan Azure Private Link: Video yang melihat cara menggunakan NGINX Plus untuk mendapatkan TCP Proxy Protocol v2 TLV dari layanan Azure Private Link. Video menunjukkan bagaimana Anda kemudian dapat mengekstrak dan mendekode numeriklinkIdentifier, juga disebutLINKID, dari koneksi titik akhir privat. Solusi ini berguna untuk penyedia multipenyewa yang perlu mengidentifikasi penyewa konsumen tertentu tempat koneksi dibuat. - Pola Konektivitas Privat SaaS: Contoh solusi yang mengilustrasikan satu pendekatan untuk mengotomatiskan persetujuan koneksi titik akhir privat, dengan menggunakan Azure Managed Applications.

Kontributor

Artikel ini dikelola oleh Microsoft. Ini awalnya ditulis oleh kontributor berikut.

Penulis utama:

- John Downs | Insinyur Perangkat Lunak Utama

- Arsen Vladimirskiy | Teknisi Pelanggan Utama, FastTrack untuk Azure

Kontributor lainnya:

- Sumeet Mittal | Manajer Produk Utama, Azure Private Link

Untuk melihat profil LinkedIn non-publik, masuk ke LinkedIn.

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk