Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Berlaku untuk: ✔️ Front Door Premium

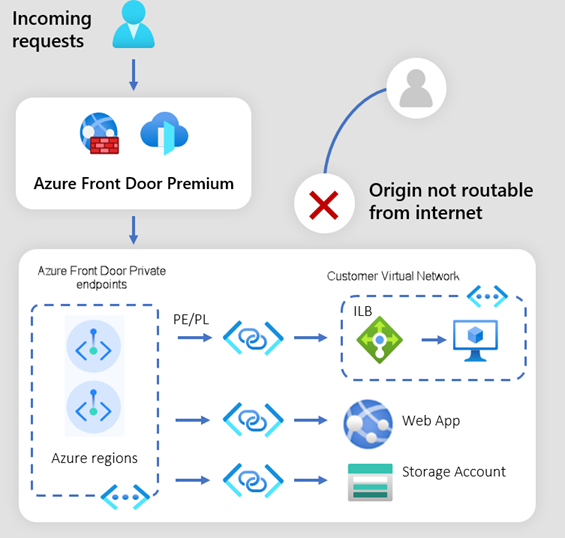

Azure Private Link memungkinkan Anda mengakses layanan dan layanan Azure PaaS yang dihosting di Azure melalui titik akhir privat di jaringan virtual Anda. Lalu lintas antara jaringan virtual Anda dan layanan melewati jaringan backbone Microsoft, menghilangkan paparan ke Internet publik.

Azure Front Door Premium dapat tersambung ke asal Anda menggunakan Private Link. Asal Anda dapat dihosting di jaringan virtual atau dihosting sebagai layanan PaaS seperti Azure Web App atau Azure Storage. Private Link menghilangkan kebutuhan untuk akses publik ke sumber Anda.

Cara kerja Private Link

Saat Anda mengaktifkan Private Link ke asal Anda di Azure Front Door Premium, Front Door membuat titik akhir privat atas nama Anda dari jaringan privat regional terkelola Azure Front Door. Anda menerima permintaan titik akhir privat Azure Front Door di sumber yang menunggu persetujuan Anda.

Anda harus menyetujui koneksi titik akhir privat sebelum lalu lintas dapat diteruskan ke asal secara privat. Anda dapat menyetujui koneksi titik akhir privat menggunakan portal Azure, Azure CLI, atau Azure PowerShell. Untuk informasi lebih lanjut, lihat Mengelola koneksi Titik Akhir Privat.

Setelah Anda mengaktifkan sumber untuk Private Link dan menyetujui koneksi titik akhir privat, dapat memerlukan waktu beberapa menit agar koneksi dibuat. Selama waktu ini, permintaan ke server asal menerima pesan kesalahan dari Azure Front Door. Pesan kesalahan hilang setelah koneksi dibuat.

Setelah permintaan Anda disetujui, titik akhir privat khusus akan ditetapkan untuk merutekan lalu lintas Anda dari jaringan virtual yang dikelola Azure Front Door. Lalu lintas dari klien Anda mencapai POP Global Azure Front Door dan kemudian dirutekan melalui jaringan backbone Microsoft ke kluster regional Front Door, yang menghosting jaringan virtual terkelola yang berisi titik akhir privat khusus. Lalu lintas kemudian dirutekan ke asal Anda melalui platform tautan privat melalui jaringan backbone Microsoft. Oleh karena itu lalu lintas masuk ke asal Anda diamankan saat tiba di Azure Front Door.

Asal yang didukung

Dukungan asal untuk konektivitas titik akhir privat langsung saat ini terbatas pada jenis asal berikut.

| Jenis asal | Dokumentasi |

|---|---|

| App Service (Aplikasi Web, Aplikasi Fungsi) | Menyambungkan Azure Front Door ke asal Aplikasi Web / Aplikasi Fungsi dengan Private Link |

| Blob Storage | Menyambungkan Azure Front Door ke asal akun penyimpanan dengan Private Link |

| Situs Web Statis untuk Penyimpanan | Menyambungkan Azure Front Door ke asal situs web statis penyimpanan dengan Private Link |

| Load balancer internal, atau layanan apa pun yang mengekspos load balancer internal seperti Azure Kubernetes Service, atau Azure Red Hat OpenShift | Hubungkan Azure Front Door ke asal load balancer internal dengan Private Link |

| API Management | Menyambungkan Azure Front Door ke asal API Management dengan Private Link |

| Application Gateway | Menyambungkan Azure Front Door ke asal gateway aplikasi dengan Private Link |

| Azure Container Apps | Menyambungkan Azure Front Door ke asal Azure Container Apps dengan Private Link |

Catatan

Fitur ini tidak didukung dengan Slot Azure App Service dan Azure Static Web App.

Ketersediaan wilayah

Tautan privat Azure Front Door tersedia di wilayah berikut:

| Amerika | Eropa | Afrika | Asia Pasifik | Timur Tengah |

|---|---|---|---|---|

| Brasil Selatan | Prancis Tengah | Afrika Selatan Utara | Australia Timur | UAE Utara (Pratinjau) |

| Kanada Tengah | Jerman Barat Tengah | India Tengah | ||

| US Tengah | Eropa Utara | Jepang Timur | ||

| US Timur | Norwegia Timur | Korea Tengah | ||

| US Timur 2 | UK Selatan | Asia Timur | ||

| US Tengah Selatan | Eropa Barat | Asia Tenggara | ||

| Barat AS 2 | Swedia Tengah | Tiongkok Timur 3 | ||

| Barat AS 3 | Tiongkok Utara 3 | |||

| US Gov Arizona | ||||

| US Gov Texas | ||||

| US Gov Virginia | ||||

| US Nat Timur | ||||

| US Nat Barat | ||||

| US Sec East | ||||

| US Sec Barat |

Catatan

Azure Front Door Private Link hanya tersedia di wilayah dengan dukungan Zona Ketersediaan. Ini untuk memastikan ketahanan zona untuk fitur berbasis wilayah seperti Tautan privat.

Fitur Azure Front Door Private Link tidak bergantung pada wilayah, tetapi untuk latensi terbaik, Anda harus selalu memilih wilayah Azure yang paling dekat dengan lokasi asal Anda saat mengaktifkan titik akhir Azure Front Door Private Link. Jika wilayah asal Anda tidak didukung dalam daftar wilayah yang didukung Front Door Private Link, pilih wilayah terdekat berikutnya. Arus lalu lintas mengalir dari klien ke titik akhir Azure Front Door Private Link di wilayah yang didukung, kemudian melintasi jaringan backbone Microsoft ke sumber Anda, sambil mempertahankan konektivitas privat. Ketahuilah bahwa konfigurasi ini memperkenalkan latensi tambahan karena hop jaringan tambahan antar wilayah.

Anda dapat menggunakan statistik latensi pulang pergi jaringan Azure untuk menentukan latensi tambahan karena memilih wilayah terdekat berikutnya. Setelah wilayah baru didukung, Anda dapat mengikuti instruksi ini untuk secara bertahap mengalihkan lalu lintas ke wilayah baru.

Pengasosiasian titik akhir privat dengan profil Azure Front Door

Pembuatan titik akhir privat

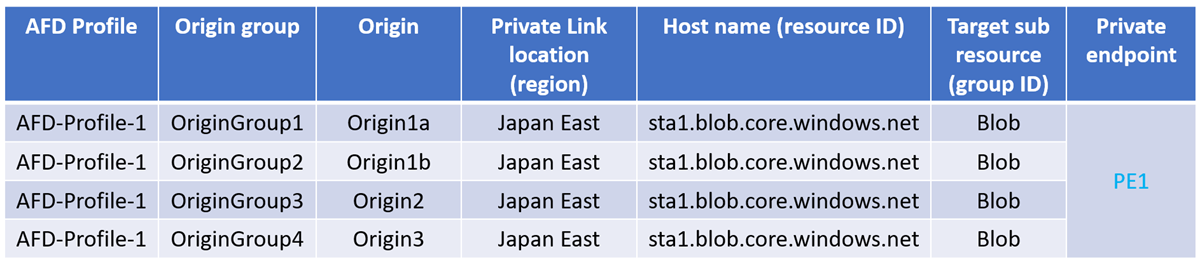

Dalam satu profil Azure Front Door, jika dua atau beberapa asal yang diaktifkan Private Link dibuat dengan set ID sumber daya, ID grup, dan wilayah yang sama, maka untuk semua asal tersebut hanya satu titik akhir privat yang dibuat. Koneksi ke backend dapat diaktifkan menggunakan titik akhir privat ini. Penyiapan ini berarti Anda hanya perlu menyetujui titik akhir privat sekali karena hanya satu titik akhir privat yang dibuat. Jika Anda membuat lebih banyak asal yang diaktifkan Private Link menggunakan kumpulan lokasi Private Link, ID sumber daya, dan ID grup yang sama, Anda tidak perlu menyetujui titik akhir privat lainnya.

Peringatan

Hindari mengonfigurasi beberapa sumber yang telah diaktifkan dengan tautan privat yang mengarah ke sumber daya yang sama (dengan ID sumber daya, ID grup, dan wilayah yang identik), jika setiap sumber menggunakan port HTTP atau HTTPS yang berbeda. Pengaturan ini dapat menyebabkan masalah perutean antara Front Door dan asal karena batasan platform.

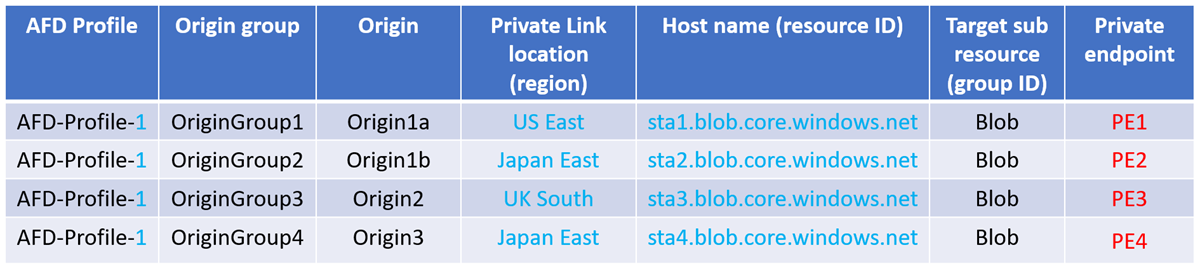

Titik akhir privat tunggal

Misalnya, sebuah titik akhir privat dibuat untuk semua asal yang berbeda di berbagai kelompok asal, tetapi tetap dalam profil Azure Front Door yang sama seperti yang ditunjukkan dalam tabel berikut:

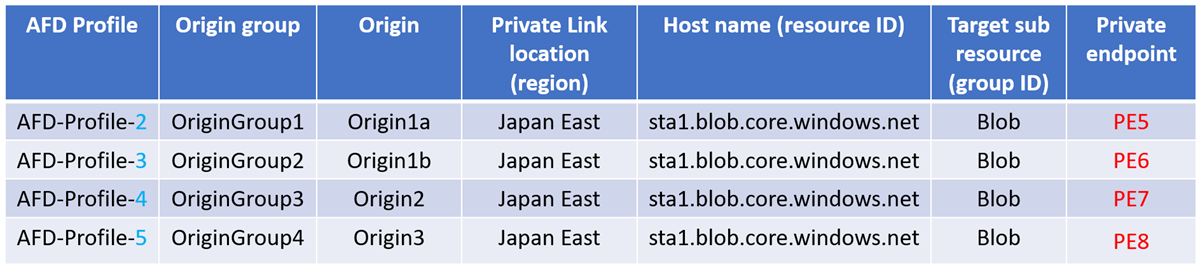

Beberapa titik akhir pribadi

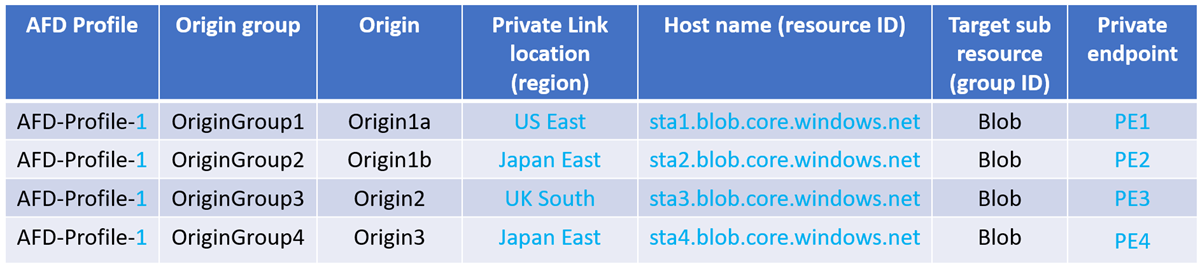

Titik akhir privat baru dibuat dalam skenario berikut:

Jika wilayah, ID sumber daya, atau ID grup berubah, Azure Front Door mempertimbangkan bahwa lokasi Private Link dan nama host telah berubah, sehingga titik akhir privat tambahan dibuat dan masing-masing harus disetujui.

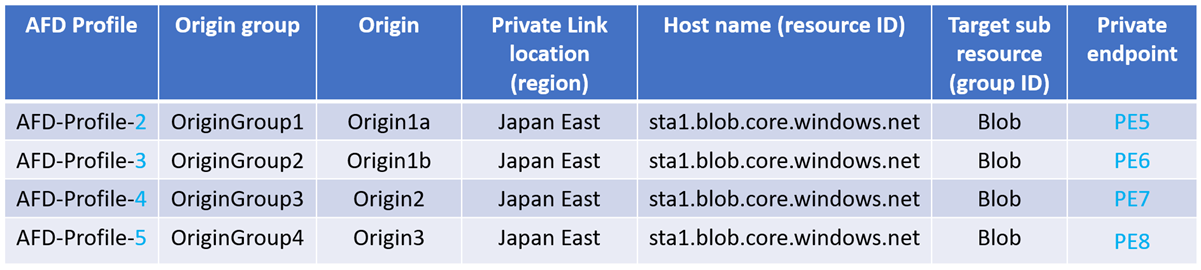

Mengaktifkan Private Link untuk origin dalam profil Azure Front Door yang berbeda akan membuat satu atau lebih titik akhir privat tambahan dan memerlukan persetujuan untuk masing-masing titik akhir tersebut.

Penghapusan titik akhir pribadi

Ketika profil Azure Front Door dihapus, titik akhir privat yang terhubung dengan profil tersebut juga akan dihapus.

Titik akhir privat tunggal

Jika AFD-Profile-1 dihapus, maka titik akhir privat PE1 di semua asal juga akan dihapus.

Diagram memperlihatkan bahwa jika AFD-Profile-1 dihapus, maka PE1 di semua asal juga dihapus.

Beberapa titik akhir pribadi

Jika AFD-Profile-1 dihapus, semua titik akhir privat dari PE1 hingga PE4 juga dihapus.

Menghapus profil Azure Front Door tidak memengaruhi titik akhir privat yang dibuat untuk profil Azure Front Door yang berbeda.

Contohnya:

- Jika AFD-Profile-2 dihapus, hanya PE5 yang dihapus.

- Jika AFD-Profile-3 dihapus, hanya PE6 yang dihapus.

- Jika AFD-Profile-4 dihapus, hanya PE7 yang dihapus.

- Jika AFD-Profile-5 dihapus, hanya PE8 yang dihapus.

Tanya jawab umum

- Apakah fitur ini mendukung konektivitas tautan privat dari klien ke Azure Front Door?

- Tidak. Fitur ini hanya mendukung konektivitas tautan privat dari Azure Front Door Anda ke asal Anda.

- Bagaimana cara meningkatkan redundansi saat menggunakan Private Link dengan Azure Front Door?

Untuk meningkatkan redundansi di tingkat asal, pastikan Anda memiliki beberapa asal dengan tautan privat yang diaktifkan dalam grup asal yang sama sehingga Azure Front Door dapat mendistribusikan lalu lintas jaringan di beberapa instans aplikasi. Jika satu instans tidak tersedia, maka sumber lain masih dapat menerima lalu lintas.

Untuk merutekan lalu lintas Private Link, permintaan dirutekan dari POP Azure Front Door ke jaringan virtual terkelola Front Door yang dihosting di kluster regional Front Door. Untuk memiliki redundansi jika kluster regional tidak dapat dijangkau, disarankan untuk mengonfigurasi beberapa asal (masing-masing dengan wilayah Private Link yang berbeda) di bawah grup asal Azure Front Door yang sama. Dengan cara ini bahkan jika satu kluster regional tidak tersedia, maka asal lain masih dapat menerima lalu lintas melalui kluster regional yang berbeda. Di bawah ini adalah tampilan grup asal dengan tingkat asal dan redundansi tingkat wilayah.

- Dapatkah saya mencampur asal publik dan privat dalam grup asal yang sama?

- Tidak. Azure Front Door tidak mengizinkan pencampuran asal publik dan privat dalam grup asal yang sama. Ini dapat menyebabkan kesalahan konfigurasi atau masalah perutean lalu lintas. Simpan semua asal publik dalam satu grup asal dan semua asal privat dalam grup asal terpisah.

- Mengapa saya melihat pesan kesalahan "Grup Asal hanya dapat memiliki asal dengan tautan privat atau asal tanpa tautan privat". Mereka tidak dapat menggabungkan keduanya ketika mengaktifkan Private Link secara bersamaan untuk beberapa asal publik.

- Kesalahan ini dapat terjadi ketika Anda mengaktifkan Private Link untuk lebih dari satu asal publik di grup asal yang sama secara bersamaan. Meskipun kedua origin dimaksudkan untuk bersifat privat, operasi pembaruan memproses origin secara berurutan, tidak secara bersamaan. Ketika asal mula pertama diperbarui, asal mula kedua masih bersifat publik secara teknis, menciptakan keadaan campuran sementara yang mengakibatkan terjadinya kesalahan.

- Untuk menghindari kesalahan ini, aktifkan Private Link untuk satu asal pada satu waktu:

- Hapus asal dari grup asal sampai hanya satu asal yang tersisa.

- Aktifkan Private Link untuk asal tersebut dan setujui Titik Akhir Privatnya.

- Setelah disetujui, tambahkan asal kedua dan aktifkan Private Link untuk itu.

- Mengapa saya melihat kesalahan saat mencoba mengakses detail titik akhir privat dengan mengklik dua kali pada titik akhir privat di portal Microsoft Azure?

- Saat menyetujui koneksi titik akhir privat atau setelah menyetujui koneksi titik akhir privat, jika Anda mengklik dua kali pada titik akhir privat, Anda akan melihat pesan kesalahan yang mengatakan "Anda tidak memiliki akses. Salin detail kesalahan dan kirim ke administrator Anda untuk mendapatkan akses ke halaman ini." Ini diharapkan karena titik akhir privat dihosting dalam langganan yang dikelola oleh Azure Front Door.

- Berapa batas tarif untuk lalu lintas Private Link dan bagaimana cara menangani skenario lalu lintas tinggi?

Untuk perlindungan platform, setiap kluster regional Front Door memiliki batas, yaitu 7200 RPS (permintaan per detik) untuk setiap profil Front Door. Permintaan yang melebihi 7200 RPS di satu region akan dibatasi dengan kode "429 Terlalu Banyak Permintaan".

Jika Anda melakukan onboarding atau mengharapkan lalu lintas lebih dari 7200 RPS, sebaiknya sebarkan beberapa asal (masing-masing dengan wilayah Private Link yang berbeda) sehingga lalu lintas tersebar di beberapa kluster regional Front Door. Disarankan agar setiap sumber asal adalah instans terpisah dari aplikasi Anda untuk meningkatkan redundansi tingkat sumber asal. Tetapi jika Anda tidak dapat mempertahankan instans terpisah, Anda masih dapat mengonfigurasi beberapa asal di tingkat Front Door dengan setiap asal menunjuk ke nama host yang sama tetapi wilayahnya tetap berbeda. Dengan cara ini, Front Door akan merutekan lalu lintas ke instans yang sama tetapi melalui kluster regional yang berbeda.

- Untuk sumber asal dengan tautan privat diaktifkan, apakah pemeriksaan kesehatan juga akan mengikuti jalur jaringan yang sama dengan lalu lintas jaringan aktual?

- Ya.

Konten terkait

- Menyambungkan Azure Front Door Premium ke asal Aplikasi Web dengan Private Link

- Menyambungkan Azure Front Door Premium ke asal akun penyimpanan dengan Private Link

- Menyambungkan Azure Front Door Premium ke sumber load balancer internal dengan Private Link

- Menyambungkan Azure Front Door Premium ke asal situs web statis penyimpanan dengan Private Link

- Menyambungkan Azure Front Door Premium ke asal gateway aplikasi dengan Private Link

- Menyambungkan Azure Front Door Premium ke asal API Management dengan Private Link

- Menyambungkan Azure Front Door Premium ke asal Azure Container Apps dengan Private Link